Программа для программирования карт mifare

Утилита MFCards предназначена для программирования карт Mifare® Classic 1k / 4k для обеспечения их работы в защищённом режиме совместно со считывателями Elsys-SW20-MF, используемыми в системах контроля и управления доступом (СКУД).

Утилита MFCards предназначена для программирования карт Mifare® Classic 1k / 4k (далее – карты Mifare), обеспечивающего их работу в защищённом режиме совместно со считывателями Elsys-SW20-MF, используемыми в СКУД Elsys и/или системах контроля и управления доступом других производителей.

-

, находящихся в транспортном состоянии;

- ведение базы данных эмитированных карт;

- ведение базы данных мастер-карт, содержащих заранее настроенные профили безопасности;

- формирование номеров карт в защищённой области размерностью до шести значащих байт;

- различные способы формирования номера карты в защищённой области (серийный номер, автоматически генерируемый номер из заданного диапазона, номер, вводимый пользователем вручную);

- проверку номеров карт на уникальность младшей части;

- перевод эмитированных карт в транспортное состояние;

- изменение профилей безопасности эмитированных карт.

Эмиссия карты в утилите MFCards – запись сформированного по установленным правилам числового идентификатора (номера) в защищённую область памяти карты, с одновременной установкой ключей защиты для доступа к сектору данных.

Для работы утилиты необходим подключенный к компьютеру по интерфейсу USB настольный считыватель Elsys-SW-USB-MF. Для обеспечения работы этого считывателя необходимо установить драйверы, входящие в комплект поставки настольного считывателя.

Защищённый режим работы карт Mifare. Основные понятия и термины

В обычном режиме (режиме чтения UIN карты) считыватели Elsys-SW20-MF в качестве номера карты передают заводской серийный номер карты. Этот номер является общедоступным и может быть прочитан любым считывателем карт Mifare.

Защищённый режим – особый режим работы считывателей карт Mifare Elsys-SW20-MF, в котором в качестве номера карты используются данные, хранящиеся в защищённой области памяти карты. Память карты Mifare 1k состоит из 16 секторов, доступ к каждому из которых защищён ключами, задаваемыми при программировании карты. Карты Mifare 4k в описываемой системе используются в режиме совместимости с картами Mifare 1k (используются сектора 0 – 15, структура которых идентична картам Mifare 1k).

Набор параметров защищённого режима (ключи защиты, номер используемого сектора) называется профилем безопасности. Для обеспечения возможности чтения номера карты из защищённой области во все считыватели системы должны быть занесены параметры профиля безопасности. Считыватели Elsys-SW20-MF поставляются с профилем безопасности по умолчанию, отличным от транспортного профиля карт Mifare. Утилита MFCards также первоначально настроена для работы с профилем безопасности по умолчанию. Настоятельно рекомендуется перед началом эксплуатации системы изменить во всех считывателях профиль безопасности!

Изменение профиля безопасности в считывателях Elsys-SW20-MF осуществляется с помощью мастер-карты, для создания которой используется специальная утилита.

Мастер-карта – особым образом запрограммированная карта Mifare, предназначенная для занесения содержащихся в ней параметров защищённого режима в считыватели системы. Кроме профиля безопасности, каждая мастер-карта содержит уникальную информацию, обеспечивающую её работоспособность только на тех считывателях, где она впервые была использована. Это является дополнительным механизмом защиты, который предотвращает возможность перепрограммирования считывателей другой мастер-картой, созданной злоумышленником.

Эмиссия карты – запись сформированного по установленным правилам числового идентификатора (номера) в защищённую область памяти карты, с одновременной установкой ключей защиты для доступа к сектору данных.

Транспортное состояние карты Mifare – исходное состояние карты, в котором доступ ко всем секторам карты разрешён с помощью заводских ключей, которые являются общеизвестными. Карта, находящаяся в транспортном состоянии, в дальнейшем обозначается как «чистая карта».

Для выполнения эмиссии карт, а также для возможности изменения профиля безопасности и перевода эмитированных карт в транспортное состояние, в базе данных утилиты MFCards хранится история мастер-карт, соответствующая истории всех используемых профилей безопасности. Ввод нового профиля безопасности осуществляется предъявлением мастер-карты настольному считывателю Elsys-SW-USB-MF.

Текущий профиль безопасности – профиль, используемый в утилите MFCards для эмиссии карт. Текущий профиль безопасности вводится в базу данных автоматически, при предъявлении мастер-карты.sd

MIFARE Classic Tool - MCT

версия: 4.0.4

Последнее обновление программы в шапке: 24.11.2021

Краткое описание:

Низкоуровневый инструмент NFC для чтения, записи и анализа меток MIFARE Classic RFID

Требуется Android: 4.4+

Русский интерфейс: Нет

ChipMan RFID Пароль в окнах admin chipman_setup.exe ( 9.2 МБ )

ChipMan RFID Crack. Спасибо level 001 ChipM.rar ( 1.12 МБ )

MIFARE Classic Card Recovery ToolsMIFARE+Classic+Card+Recovery+Tools.rar ( 252.39 КБ )

У кого осталась т.н. Карта зас?анца? Именно так прозвали в народе провалившийся проект "600 туалетов Москвы". Сначала карты принимались к оплате, но упр. компания "Комхоз-сервис" отказалась от карт в пользу наличности, переделав и упростив все кабинки. И это была ошибка. Теперь в туалетах грязь и конская цена в 50р. А вот с картами было бы веселее.. Попытки изучить устройство карт были, но они не увенчались успехом. Было бы неплохо эти попытки повторить и добавить ключи в репозитарий. Ибо очень легко этот проект могут взять за основу нового какого-либо проекта целиком, включая и ключи и оборудование.

JoаchimGarraud2, надо бы на профильном форуме этот вопрос задать, т.к. в этой теме почти никого не бывает

У кого осталась т.н. Карта зас?анца? Именно так прозвали в народе провалившийся проект "600 туалетов Москвы". Сначала карты принимались к оплате, но упр. компания "Комхоз-сервис" отказалась от карт в пользу наличности, переделав и упростив все кабинки. И это была ошибка. Теперь в туалетах грязь и конская цена в 50р. А вот с картами было бы веселее.. Попытки изучить устройство карт были, но они не увенчались успехом. Было бы неплохо эти попытки повторить и добавить ключи в репозитарий. Ибо очень легко этот проект могут взять за основу нового какого-либо проекта целиком, включая и ключи и оборудование.

Пользуйтесь на здоровье. Про ключи и алгоритм их получения говорил раньше - ключи уникальны для каждой карты. Запись дампа MCT производилась некорректно, рабочий только mdf.

Здравствуйте, есть такая программа для записи и чтения карт.Называется ChipMan RFID. Очень долго ее искал. Выкладываю здесь, может кто взломает ее отладчиком, читает хорошо но на запись ограничение (сам записывал норм). Если есть желание можно заказать пробную версию у них на сайте.Присылают на мыло отправляешь им uid нескольких карт они добавляют их в исключения, и можно записывать только на эти uid. Пробуйте.

Есть ТК Пензы и желание. В ютубе есть видео по бруту ключа с помощью этой утилиты, но в версии с маркета данного раздела нет. Попробовать ключи из первого поста?

Есть ТК Пензы и желание. В ютубе есть видео по бруту ключа с помощью этой утилиты, но в версии с маркета данного раздела нет. Попробовать ключи из первого поста?

Простите, но прежде чем задать этот вопрос вы прочитали все комментарии к этому видео? Ключ в протоколе шифрования Crypto-1 имеет длину 48 бит. Итого имеем 2 в 48 степени вариантов ключей. Допустим, что скорость перебора "модернизированной" автором видео MCT составляет на ARM процессоре 1 млн. ключей в секунду (что вряд ли, это скорее скорость GPU), тогда полный перебор займет где-то 9 лет.

Не тратьте никогда свое время на простой перебор. Ключи можете пробовать любые, начните с понимания, какой вид карты перед вами.

шо это троян? чето не стартует (см.аттач)

Ну выше выложен дистрибутив . Его ставишь ,потом меняешь экзешник .В файле нарушена подпись ,поэтому смартпрог ругается.

Вирусов там нет.

BBC калькулятор в MCT. Вводишь туда uid он тебе даст что тебе нужно, проверь на оригинале.Если я правильно вас понял.

Спасибо. Но записать произвольный нулевой блок не получится. Пятый байт контрольный. Он должен соответствовать. А меня интересует чем записать совершенно произвольный нулевой блок.

Но записать произвольный нулевой блок не получится. Пятый байт контрольный. Он должен соответствовать. А меня интересует чем записать совершенно произвольный нулевой блок.

Вот этой попробуй, или чипманом попробуй ,отломаная выше лежит.

BBC калькулятор в MCT. Вводишь туда uid он тебе даст что тебе нужно, проверь на оригинале.Если я правильно вас понял.

Мне-бы хотелось в 5 байт также писать произвольную цифру. Чтобы программа его вообще не контролировала. Такое возможно в какой-то программе?

Да пожалуйста:5 байт это после uid 2 цифры?

Придумай свой uid обычно используются цифры от 0 до 9 и латинские буквы от A до F.(Шестнадцатеричная система счисления)

"Прогони" через калькулятор BBC.Вбей в него uid придуманный и получишь этот 5 байт. Остальное забей по дефолту.

Эта цифра зависит от uid.

Ребята, я вас очень благодарю. Но я знаю что такое расчет контрольной суммы для 5 байта. Мне-же надо чтобы я мог писать любую цифру в 5 байт независимо от рассчитанной калькулятором контрольной суммы. Просто от балды. Какая программа может записать такое? Те что я пробовал сами не позволяют записать неправильный 5 байт. Вот в этом я и прошу вашей помощи.

То есть например записать 21 21 21 21 21 21 21 21 21 21 21 21 21 21 21 21 в нулевой блок. Но программы сами проверяют этот 5 байт и не записывают в карту если он не верный. Нужна такая программа которая не станет проверять и напишет любое число мною от фонаря придуманное в нулевой блок.

Сегодня попробую отпишу.

Отписываю.

Задача записать в 5 байт N цифру.

В ходе экспериментов выяснил следующее.Mifare Zero!

Для себя я так и не придумал реального применения NFC-меткам. Несмотря на это, я отлично понимаю потенциальную пользу этой технологии, и мне всегда интересно почитать про её использование.

Правда, в этой статье речь пойдёт немного о другом. А именно о приложениях, с помощью которых можно запрограммировать NFC-метку. По сути, они все делают одно и то же, и особой разницы между ними нет. А на iOS так вообще всё работает «из коробки».

NFC Tools (Windows, macOS, Android, iOS)

NFC Tools — одно из первых приложений, которое приходит на ум. С его помощью можно читать, записывать и программировать NFC- и RFID-совместимые метки.

Всё работает довольно просто. Запускаете приложение, прикладываете метку, задаёте нужные действия. Кроме простой записи информации, NFC Tools позволяет запрограммировать автоматизацию рутинных действий: включить Bluetooth, установить будильник, изменить громкость, передать конфигурацию Wi-Fi и многое другое.

На вкладке «Чтение» можно узнать такую информацию о метке, как:

- Производитель;

- Тип;

- Стандарт;

- Технология;

- Серийный номер;

- Размер;

- Данные на ней;

- Возможность записи на неё;

- Режим «только для чтения»;

- Все данные (формат NDEF).

А на вкладке «Запись» все вышеперечисленные пункты можно добавить на метку.

NFC TagWriter (Android)

Кроме записи, поддерживается чтение и просмотр данных, запуск сопутствующего приложения.

У разработчиков также есть NFC TagInfo, которое служит для чтения всех данных, хранящихся на метках, включая транспортные билеты и тому подобные вещи.

TagXplorer (Windows)

TagXplorer сделан теми же ребятами, что делали приложения выше. И, по сути, является их аналогом, но для Windows-платформы. Поэтому отдельно рассказывать про софтину не буду.

Smart NFC (iOS)

Как и аналоги, Smart NFC может читать и записывать NFC-метки. На метку можно добавить любой из поддерживаемых технологией тегов.

Если вы iOS-пользователь, то именно с этого приложения стоит начать.

NFC Assistant (Android)

NFC Assistant нужен для выполнения различных действий при распознавании метки. Приложение умеет:

Услышав недавно радостную новость о решении компании Google закрыть Android Pay и Google Wallet, а вместо них сделать единую платёжную систему Google Pay, решил написать о технологии NFC. Рассказать подробно и простым языком, откуда, что и куда.

All-In-One Person Valentin “Aze” Osetrov

Mifare Windows Tool (Windows)

Не обращайте внимания на скриншот, в приложении есть английский язык.

Mifare Windows Tool — хоть и простая утилита, но она будет интересна опытным любителям NFC-технологии. С её помощью можно читать, записывать, анализировать и даже клонировать метки.

Если вы знаете хотя бы базово спецификацию MIFARE Classic, и знаете, как применить эти знания, обратите внимание на Mifare Windows Tool.

MIFARE DESFire EV1 NFC Tool (Android)

Если у вас под рукой есть карта формата MIFARE DESFire EV1, то вам нужно это приложение, чтобы получить с неё информацию. Поддерживаются типы шифрования AES, (3)DES и 3K3DES.

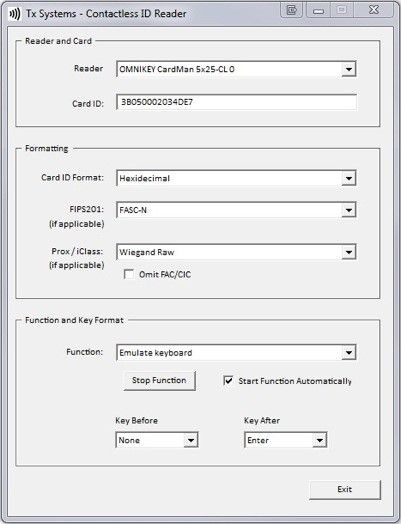

Tx Systems Contactless ID Reader (Windows)

Сразу хочу сказать, что утилита платная ($49,95), и, судя по всему, она больше не поддерживается разработчиком. Хотя купить её можно без проблем.

Tx Systems Contactless ID Reader — Windows-приложение для чтения информации с большинства RFID-совместимых карт. Благодаря технологии эмуляции клавиатуры полученную информацию можно вывести на курсор мыши Windows.

Если честно, я не понял, зачем это нужно. Судя по всему, это упрощает работу с RFID-картами и системами безопасности без необходимости закупки оборудования.

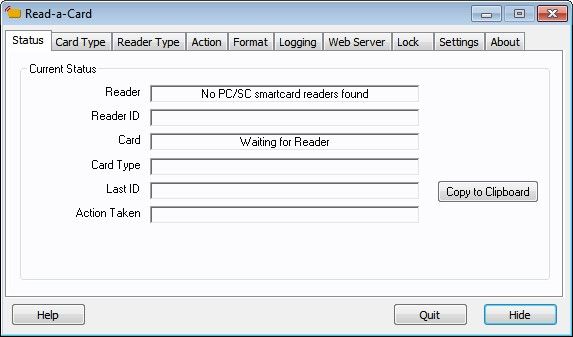

Read-a-Card (Windows)

Ещё одно платное и специфическое приложение. Оно необходимо для получения информации с RFID-метки и передачи её в специализированный софт для дальнейшей работы.

Поддерживается чтение прямо с карты или с помощью соответствующих устройств.

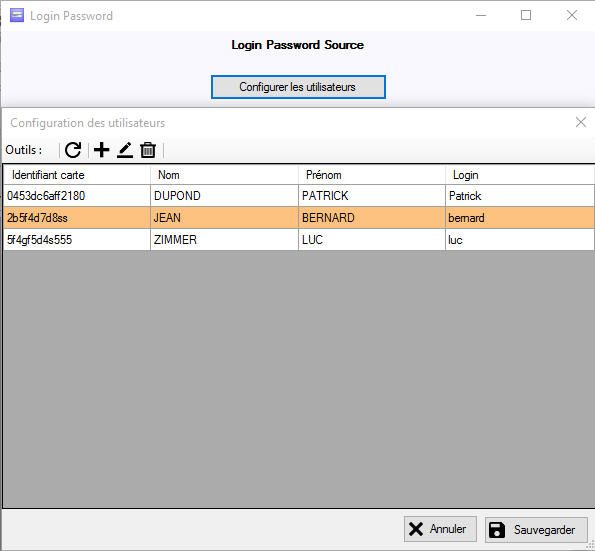

IDTransfer (Windows, Linux)

IDTransfer из той же «оперы», что и два приложения выше. С его помощью можно произвести авторизацию пользователя по RFID-карте в системе. Однако здесь вам понадобится отдельный USB-считыватель карт.

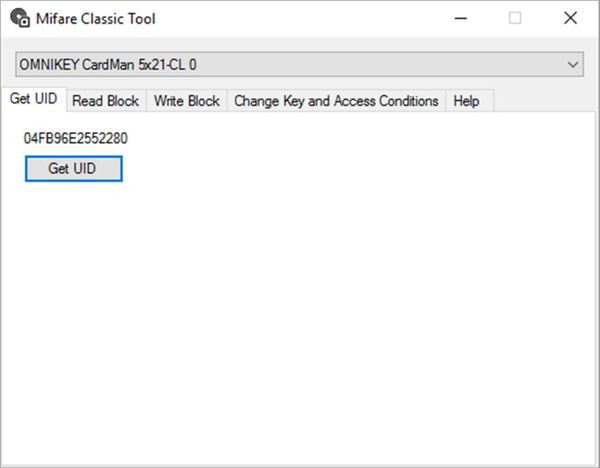

Mifare Classic Tool (Windows)

Mifare Classic Tool — очень простая утилита для Windows. Она поможет считать информацию с UID или Mifare карт, записать на них информацию или заменить ключи.

Mifare Windows Tool - MWT

[EN] This is a Windows NFC-App for reading, writing, analyzing, cloning, etc. MIFARE® Classic RFID-Tags

[FR] Application NFC Windows NFC pour lire, écrire, analyser, dupliquer, etc. des badges RFID MIFARE® Classic

source code is not a copy of original android version, but strongly inspired from it : I've modified logo and copied icons

It's normal to give credits to the original author

Icons used in this application:

GENERAL INFORMATION / INFOS GENERALES

You can donate for this Windows fork :

[EN] This tool provides several features to interact with MIFARE Classic RFID-Tags with ACR122U tag reader.

It is designed for users who have at least basic familiarity with the MIFARE Classic technology.

More information in WIKI

[FR] Cette outil propose différentes fonctionnalités pour interagir avec les badges RFID MIFARE Classic, à l'aide d'un lecteur de badges ACR-122U.

Il est conçu pour des utilisateurs aillant au moins un minimum de connaissances sur cette technologie.

[EN] ACR122U Tag Reader / [FR] Lecteur de badges ACR122U --> AMAZON 27€

[EN] DOWNLOAD [FR] TELECHARGEMENT / INSTALLATION

[EN] This tool is natively in english but, a french translation exists (automatic loading of french locale if your windows is in french)

[FR] Cet outil se lancera automatiquement en français si votre windows est en français

IMPORTANT NOTES / REMARQUES IMPORTANTES

The features this tool provides are very basic.

The first block of the first sector of an original MIFARE Classic tag is read-only i.e. not writable. But there are special MIFARE Classic tags that support writing to the manufacturer block with a simple write command. This App is able to write to such tags and can therefore create fully correct clones.

However, some special tags require a special command sequence to put them into the state where writing to the manufacturer block is possible. These tags will not work.

Remember this when you are shopping for special tags!

[EN] IF YOU ENCOUNTER A PROBLEM PLEASE REPORT IT HERE

[FR] SI VOUS RENCONTREZ DES PROBLEMES D'INSTALLATION ET/OU D'UTILISATION, SIGNALEZ LES ICI :

Передовая технология MIFARE разрабатывалась специалистами для обеспечения безопасного доступа во многих сферах человеческой деятельности. Главные критерии ключей – конфиденциальность и безопасность гарантируются благодаря использованию особых алгоритмов сокрытия данных.

Системы идентификации RFID Mifare получили широкое распространение в системах платежей, на режимных объектах и в домофонах с криптографической защитой. Самыми часто встречающимися вариантами систем считаются MF Classic и Plus.

Основные характеристики

Изготовление ключей основывается на использовании главных критериев моделей бесконтактных карт ISO 14443. Этот стандарт позволяет использовать ключ вместе с остальными технологиями доступа.

Сейчас в банковские карты массово внедряют технологию MF-идентифицирования. Также во многих современных телефонах есть встроенная программа NFC, позволяющая осуществлять беспроводную передачу данных на небольшом радиусе.

Брелок Mifare и ключ-карты Mifare – крайне удобные устройства с возможностью бесконтактного распознавания. Они характеризуются следующими преимуществами:

- Для них не нужны отдельные источники питания, которые требовали бы постоянной замены.

- Не нужно контактировать со считывающим устройством, процесс осуществляется на расстоянии до 10 см.

- Данные ключа считываются быстрее, чем за секунду.

Как работает

Каждый ключ Mifare оснащен индивидуальным номером идентификации, памятью с возможностью перезаписывания. Идентификационный номер не нуждается в защите и не является секретным. В некоторых случаях указывается на брелоке или карте. Доступ к памяти ключа надежно защищен.

Считывание данных из карты памяти и запись информации на нее осуществляется исключительно при наличии специальных кодов доступа. Данные, которые передаются между ключом и считывателем зашифрованы. Считыватели одновременно распознают как UID-код, так и информацию, расположенную в зашифрованной памяти. Недорогие системы доступа не обладают такой возможностью и считывают только UID.

UID – это не секретный идентификатор, поэтому сделать дубликат ключа не составит труда. Нужно лишь переписать данные UID, которые обеспечивают доступ в данное место. Дорогие считывающие системы поддерживают работу с двумя способами идентификации одновременно – с памятью и UID, поэтому копирование Mifare, взлом или кража данных в таких системах становится практически невозможной задачей.

Копирование идентификатора

Самые простые системы Mifare можно взломать, сделав дубликаты ключей. SMKey отлично подойдет для такой цели. Копирование ключей Mifare происходит следующим образом:

- Копировальщик делает дубликаты меток с закрытыми отделами.

- Полученные данные после используются для переноса на заготовки под ключ, заменяющие оригинальные брелоки.

Процесс копирования

Изначально на основании всей информации из считывателя рассчитывается криптоключ. Mifare-ключи не нужно подбирать, поэтому процесс осуществляется гораздо быстрее чем обычно. При помощи программы производится копирование основных меток MF Classic 1K и Ultralight. Частота выполнения процедуры составляет 13,56 МГц.

Метки MF Classic копируются, после чего программа-дубликатор брелоков от домофона Mifare записывает все полученные данные на заготовленный брелок. MF Zero и MF OTP считаются самыми популярными моделями для заготовок. Они позволяют однократно записать UID, благодаря чему можно обходить фильтры систем считывание идентификационных данных Iron Logiс. Дублированные метки Ultralight переписываются на заготовки типа MF UL.

SMKey – копировальщик информации с электронных ключей торговой марки Mifare, владеющий встроенной картой памяти, рассчитанной на 100 ячеек. При помощи него возможно считывать и записывать данные с различных ключей, осуществляя копирование карт Mifare.

Вся дублированная база данных может храниться на пользовательском компьютере с целью создания следующих дубликатов ключей. Это делается при помощи особой программы iKeyBase, работающей под основными операционными системами.

На видео: Как работать с SMKey

Как программируют брелоки

Специальное оборудование под названием программатор Mifare карт позволяет легко программировать брелоки для работы с системами доступа на основе криптоключей MF.

Важно! Понадобится не только программатор, но и готовая запрограммированная карта объекта.

Чтобы осуществить простой процесс программирования брелока, нужно сделать следующие действия:

- К оборудованию нужно поднести готовую карту объекта, чтобы он смог считать и запомнить все необходимые данные.

- Далее подносится заготовка ключа, которую нужно запрограммировать.

- Информация с устройства тут же переписывается на брелок.

Важно! Без данных, расположенных на ключ-карте невозможно запрограммировать новый объект, сделав из него ключ от домофона.

На видео: Копирование MIFARE на TMD 5s, инструкция дубликатора домофонных ключей

Можно ли взломать кодировку и каким образом?

Процесс взлома Мифайр карты займет немало времени и сил. Однако сделать это возможно. Для примера возьмем использование считывателя бесконтактных карт RD-03AB, обеспеченного специальным программным обеспечением.

Для взлома часто используют три основных программы:

Как взломать?

Для получения доступа к криптоключам необходим считыватель бесконтактных карт RD-03AB, а также готовая карта доступа. Чтобы подключить считывающее устройство к пользовательскому компьютеру, нужно использовать один из имеющихся портов: USB или COM.

Для программирования единственного криптоключа уходит до 30 минут. По окончании систему можно остановить и начать работу с другой программой – Mfoc.

Внимание! Эта программа выполняет алгоритмы гораздо быстрее, поэтому перед взломом Mifare ключей стоит удостовериться в возможности изъятия данных с карты-идентификатора.

Для чего нужно сделать следующие действия:

- Запустить программу Mfks, применить опцию «verbose_level 2», после чего нужно подождать в течение 40 минут. Если процесс не увенчался успехом, то его стоит прекратить.

- Программа Mfcuk запускается с этой же опцией, после чего длительное время ожидаются результаты. Скорость накопления данных статистики может меняться и составить до нескольких дней.

Обе программы могут взломать огромное количество криптоключей, однако в некоторых случаях их бывает недостаточно – идентификаторы просто не поддаются взлому и дублированию.

На видео: Клонирование Mifare карт с помощью Nfc модуля ACR122U

Выводы

Использование ключей Mifare повысило уровень безопасности на множестве объектов, таких как закрытые предприятия, строения жилого сектора, в домофонах которых технология Mifare активно используется уже долгое время.

Даже несмотря на высокий уровень безопасности существуют способы ее обхода. При выполнении взлома и дублирования ключей нужно помнить, что копия ключа от домофона не может использоваться в корыстных целях.

Читайте также: