Программа для аутентификации на айфон

Authenticator is a simple, free, and open source two-factor authentication app. It helps keep your online accounts secure by generating unique one-time passwords, which you use in combination with your other passwords to log into supporting websites. The simple combination of the password in your head and the rotating passwords generated by the app make it much harder for anyone but you to access your accounts.

What’s New

This update fixes a crash that could occur when trying to manually enter a token on a 32-bit device (iPhone 5 or earlier).

Ratings and Reviews

Simple, maybe too simple?

Provides a brain dead interface which is a good thing for this type of app.

The lack of “Internet” backup is a security feature, cool. As the developer says the keys are stored in the iOS key chain and follow normal protocol for backup that would seem like best practice. One needs to understand the limitations of cloud storage relative to keys and the inherent need to back up the device “locally”, which has its own risks. The act of having two devices with these encryption keys is verboten in this model because the keys and the device are viewed as indivisible. If you have they keys, you must therefore have the one and only device that has them (or have an encrypted backup and know it’s pass phrase).

As for the user interface, Noob/NoOp could fail to put a passcode on their phone, lol. If we were going to secure Grandma, despite her best intentions to the contrary, we might default to use of an app level Authentication Password, PIN, Touch/Face. Many apps allow this as practically speaking someone may let grand kids use their phone occasionally.

Hope it supports iOS 12.x token integration.

BTW, thank you for this clean app! I’ll have a look at the open source for sure.

Very good

Simple and easy to use. I trust it doesn’t make any connections to the internet but haven’t verified this myself. Some nice improvements would be to lock the app with a PIN, Touch ID or Face ID. And a line or something separating the various accounts. Something to make them visually appear more separate. Other than that, this is all most people need.

IOS Dont forget to make Encrypted Backup

This app is excellent, i like the search function at the very top which took me awhile to find - at first i scrolled down and scanned to find codes. With the search its perfect. Make sure you make an encrypted backup of your phone and save and secure backup codes , if you don’t, when you lose or replace phone you willbe locked out of accounts. All that said, this is all revealed when you look around the app. It does NOT backup to the cloud, and all data stays on your device. You must wipe your device if you sell it for that reason, and please lock your phone with a passcode!

App Privacy

The developer, Matt Rubin , has not provided details about its privacy practices and handling of data to Apple. For more information, see the developer’s privacy policy.

No Details Provided

The developer will be required to provide privacy details when they submit their next app update.

Information

Compatibility iPhone Requires iOS 9.0 or later. iPod touch Requires iOS 9.0 or later. Mac Requires macOS 11.0 or later and a Mac with Apple M1 chip.

Почему SMS — не лучший выбор для двухфакторной аутентификации, и какие существуют альтернативы.

18 октября 2018

За последние пару лет идея двухфакторной аутентификации, о которой так долго говорили гики, сильно продвинулась в массы. Однако до сих пор в большинстве случаев речь идет о двухфакторной аутентификации при помощи одноразовых паролей, приходящих в SMS. А это, к сожалению, не очень-то надежный вариант. Вот что может пойти не так:

- Пароль в SMS можно подсмотреть, если у вас включен показ уведомлений на экране блокировки.

- Даже если показ уведомлений отключен, можно извлечь SIM-карту из смартфона, установить в другой смартфон и принять SMS с паролем.

- SMS с паролем может перехватить пробравшийся в смартфон троян.

- Также с помощью различных махинаций (убеждение, подкуп, сговор и так далее) можно заполучить новую SIM-карту с номером жертвы в салоне сотовой связи. Тогда SMS будут приходить на эту карту, а телефон жертвы просто не будет связываться с сетью.

- Наконец, SMS с паролем может быть перехвачена через фундаментальную уязвимость в протоколе SS7, по которому эти SMS передаются.

Надо заметить, что даже самый трудоемкий и высокотехнологичный из перечисленных методов перехвата пароля в SMS — с помощью взлома протокола SS7 — уже был использован на практике. Так что речь не о теоретической возможности возникновения неприятностей, а о вполне практической угрозе.

В общем, пароли в SMS — это не очень-то безопасно, а иногда даже и очень небезопасно. Поэтому есть смысл озаботиться поиском альтернативных вариантов двухэтапной аутентификации, о чем мы сегодня и поговорим.

Одноразовые коды в файле или на бумажке

Наиболее простая замена одноразовым паролям, присылаемым в SMS, — это те же самые одноразовые пароли, но заготовленные заранее. Это не самый плохой вариант, особенно для тех сервисов, в которых вам надо авторизовываться сравнительно редко. Собственно, даже для того же «Фейсбука» этот метод вполне может подойти, особенно в качестве резервного способа входа.

Работает это очень просто: по запросу сервис генерирует и показывает на экране десяток одноразовых кодов, которые в дальнейшем могут быть использованы для подтверждения входа в него. Дальше вы просто распечатываете или переписываете эти коды на бумагу и кладете в сейф. Или, что еще проще, сохраняете в зашифрованных записях в менеджере паролей.

В общем, не так важно, будете ли вы хранить эти коды на теплой ламповой бумаге или в бездушном цифровом виде — важно сохранить их так, чтобы они а) не потерялись и б) не могли быть украдены.

Приложения для двухфакторной аутентификации

У единожды сгенерированного набора одноразовых кодов есть один недостаток: рано или поздно он закончится, и вполне может так получиться, что вы останетесь без кода в самый неподходящий момент. Поэтому есть способ лучше: можно генерировать одноразовые коды на лету с помощью небольшого и, как правило, очень простого приложения — аутентификатора.

Как работают приложения-аутентификаторы

Работают приложения для двухфакторной аутентификации очень просто. Вот что придется сделать:

- устанавливаете на смартфон приложение для двухфакторной аутентификации;

- заходите в настройки безопасности сервиса, который среди опций для двухфакторной аутентификации предлагает использовать такие приложения;

- выбираете двухфакторную аутентификацию с помощью приложения;

- сервис покажет вам QR-код, который можно отсканировать прямо в 2FA-приложении;

- сканируете код приложением — и оно начинает каждые 30 секунд создавать новый одноразовый код.

Коды создаются на основе ключа, который известен только вам и серверу, а также текущего времени, округленного до 30 секунд. Поскольку обе составляющие одинаковы и у вас, и у сервиса, коды генерируются синхронно. Этот алгоритм называется OATH TOTP (Time-based One-time Password), и в подавляющем большинстве случаев используется именно он.

Также существует альтернатива — алгоритм OATH HOTP (HMAC-based One-time Password). В нем вместо текущего времени используется счетчик, увеличивающийся на 1 при каждом новом созданном коде. Но этот алгоритм редко встречается в реальности, поскольку при его использовании гораздо сложнее обеспечить синхронное создание кодов на стороне сервиса и приложения. Проще говоря, есть немалый риск, что в один не очень прекрасный момент счетчик собьется и ваш одноразовый пароль не сработает.

Так что можно считать OATH TOTP де-факто индустриальным стандартом (хотя формально это даже не стандарт, на чем создатели этого алгоритма очень настаивают в его описании).

Совместимость приложений для двухфакторной аутентификации и сервисов

Подавляющее большинство приложений для двухфакторной аутентификации работает по одному и тому же алгоритму, так что для всех сервисов, которые поддерживают аутентификаторы, можно использовать любое из них — какое вам больше нравится.

Как и в любом добротном правиле, в этом тоже есть определенное количество исключений. Некоторые сервисы по каким-то причинам, ведомым только им одним, предпочитают делать свои собственные приложения для двухфакторной аутентификации, которые работают только с ними. Более того, сами сервисы не работают ни с какими другими приложениями, кроме своих собственных.

Особенно это распространено среди крупных издателей компьютерных игр — например, существуют несовместимые со сторонними сервисами приложения Blizzard Authenticator, Steam Mobile с встроенным аутентификатором Steam Guard, Wargaming Auth и так далее. Для этих сервисов придется ставить именно эти приложения.

Также по этому странному пути пошла Adobe, разработавшая Adobe Authenticator, который работает только с аккаунтами AdobeID. Но при этом вы можете использовать для защиты AdobeID и другие аутентификаторы, так что вообще непонятно, ради чего было городить огород.

Так или иначе, большинство нормальных ИТ-компаний не ограничивает пользователей в выборе 2FA-приложения. И даже если по каким-то соображениям им хочется контролировать этот процесс и создать свое приложение, то чаще всего они позволяют защищать с его помощью не только «свои» аккаунты, но и учетные записи сторонних сервисов.

Поэтому просто выбирайте приложение-аутентификатор, которое вам больше нравится по набору дополнительных функций — оно будет работать с большинством сервисов, которые вообще поддерживают 2FA-приложения.

Лучшие приложения для двухфакторной аутентификации

Выбор 2FA-приложений на удивление велик: поиск по запросу «authenticator» в Google Play или Apple App Store выдает не один десяток результатов. Мы не советуем устанавливать первое попавшееся приложение — это может быть небезопасно, ведь, по сути, вы собираетесь доверить ему ключи от своих аккаунтов (оно не будет знать ваши пароли, конечно, но ведь 2FA вы добавляете именно потому, что пароли имеют свойство утекать). В общем, стоит выбирать из приложений, созданных крупными и уважаемыми разработчиками.

Несмотря на то что базовая функция у всех этих приложений одна и та же — создание одноразовых кодов по одному и тому же алгоритму, некоторые аутентификаторы обладают дополнительными функциями или особенностями интерфейса, которые могут показаться вам удобными. Перечислим несколько самых интересных вариантов.

1. Google Authenticator

Поддерживаемые платформы: Android, iOS

Как отмечают буквально все публикации, Google Authenticator — это самое простое в использовании из всех существующих приложений для двухфакторной аутентификации. У него даже настроек нет. Все, что можно сделать, — это добавить новый токен (так называется генератор кодов для отдельного аккаунта) или удалить один из имеющихся. А чтобы скопировать код в буфер обмена, достаточно коснуться его пальцем на сенсорном экране смартфона или планшета. Все!

Однако у такой простоты есть и недостаток: если вам что-то не нравится в интерфейсе или хочется от аутентификатора чего-то большего — придется устанавливать другое приложение.

+ Очень просто использовать.

2. Duo Mobile

Поддерживаемые платформы: Android, iOS

Duo Mobile также крайне прост в использовании, минималистичен и лишен дополнительных настроек. По сравнению с Google Authenticator у него есть одно преимущество: по умолчанию Duo Mobile скрывает коды — чтобы увидеть код, надо нажать на конкретный токен. Если вы, как и я, испытываете дискомфорт каждый раз, когда открываете аутентификатор и показываете всем окружающим кучу кодов от всех своих аккаунтов сразу, то вам эта особенность Duo Mobile наверняка понравится.

+ По умолчанию скрывает коды.

3. Microsoft Authenticator

Поддерживаемые платформы: Android, iOS

В Microsoft тоже не стали усложнять и сделали свой аутентификатор на вид очень минималистичным. Но при этом Microsoft Authenticator заметно функциональнее, чем Google Authenticator. Во-первых, хоть по умолчанию все коды показываются, но каждый из токенов можно отдельно настроить так, чтобы при запуске приложения код был скрыт.

Во-вторых, Microsoft Authenticator упрощает вход в аккаунты Microsoft. В этом случае после ввода пароля достаточно будет нажать в приложении кнопку подтверждения входа — и все, можно даже не вводить одноразовый код.

+ Можно настроить, чтобы коды скрывались.

+ Дополнительные возможности для входа в аккаунты Microsoft.

4. FreeOTP

Поддерживаемые платформы: Android, iOS

Есть четыре причины, по которым вам может понравиться этот аутентификатор, разработанный Red Hat. Во-первых, это ваш выбор, если вы любите программное обеспечение с открытым кодом. Во-вторых, это самое маленькое приложение из всех рассматриваемых — версия для iOS занимает всего 750 Кбайт. Для сравнения: минималистичный Google Authenticator занимает почти 14 Мбайт, а приложение Authy, о котором мы поговорим ниже, — аж 44 Мбайта.

В-третьих, по умолчанию приложение скрывает коды и показывает их только после касания. Наконец, в-четвертых, FreeOTP позволяет максимально гибко конфигурировать токены вручную, если вам это зачем-нибудь нужно. Разумеется, обычный способ создания токена с помощью сканирования QR-кода тоже поддерживается.

+ По умолчанию скрывает коды.

+ Приложение занимает всего 700 Кбайт.

+ Открытый код.

+ Максимум настроек при создании токена вручную.

5. Authy

Поддерживаемые платформы: Android, iOS, Windows, macOS, Chrome

Самое навороченное из приложений для двухфакторной аутентификации, основным достоинством которого является то, что все токены хранятся в облаке. Это позволяет получить доступ к токенам с любого из ваших устройств. Заодно это упрощает переезд на новые устройства — не придется заново активировать 2FA в каждом сервисе, можно продолжить пользоваться существующими токенами.

В облаке токены зашифрованы ключом, который создается на основе заданного пользователем пароля, — то есть данные хранятся безопасно, и украсть их будет нелегко. Также можно установить ПИН-код на вход в приложение — или защитить его отпечатком пальца, если ваш смартфон оснащен соответствующим сканером.

Основной недостаток Authy состоит в том, что приложение с ходу требует завести аккаунт, привязанный к вашему телефонному номеру, — без этого просто не получится начать с ним работать.

− Требуется зарегистрироваться в Authy, используя номер телефона, — без этого приложение не работает.

6. «Яндекс.Ключ»

Поддерживаемые платформы: Android, iOS

На мой взгляд, по концепции «Яндекс.Ключ» — это самое удачное из существующих приложений для двухфакторной аутентификации. С одной стороны, оно не требует с ходу регистрироваться — можно начать им пользоваться с той же легкостью, как и Google Authenticator. С другой стороны, в нем есть несколько дополнительных возможностей, которые открываются тем, кто не поленится зайти в настройки.

Во-первых, «Яндекс.Ключ» можно «запереть» на PIN-код или отпечаток пальца. Во-вторых, можно создать в облаке «Яндекса» резервную копию токенов, защищенную паролем (а вот на этом этапе уже придется указать номер телефона), и восстановить ее на любом из используемых вами устройств. Точно так же можно будет перенести токены на новое устройство, когда понадобится переезжать.

Получается, что «Яндекс.Ключ» сочетает в себе простоту Google Authenticator и расширенную функциональность Authy — в зависимости от того, что вы предпочитаете. Единственный недостаток приложения — не вполне удобный для использования с большим количеством токенов интерфейс.

− При большом количестве токенов не очень удобно искать нужный.

«Железные» аутентификаторы FIDO U2F: YubiKey и все-все-все

Если приложение, генерирующее одноразовые коды, кажется вам слишком эфемерным способом защитить свои аккаунты, и хочется чего-то более постоянного, надежного и материального — буквально запереть аккаунт на ключ и положить его в карман, — то у меня есть для вас хорошая новость: такой вариант также существует. Это аппаратные токены стандарта U2F (Universal 2nd Factor), созданного FIDO Alliance.

Как работают токены FIDO U2F

Аппаратные U2F-токены очень полюбились специалистам по безопасности — в первую очередь потому, что с точки зрения пользователя они работают очень просто. Для начала работы достаточно подключить U2F-токен к вашему устройству и зарегистрировать его в совместимом сервисе, причем делается это буквально в пару кликов.

Впоследствии при необходимости подтвердить вход в этот сервис нужно будет подключить U2F-токен к тому устройству, с которого вы входите, и нажать на токене кнопку (в некоторых устройствах — ввести PIN или приложить палец к сканеру). Все — никаких сложных настроек, ввода длинных последовательностей случайных символов и прочих танцев с бубном, которые обычно все себе представляют при упоминании слова «криптография».

Вставьте ключ и нажмите кнопку — и это действительно все

При этом «под капотом» все устроено очень умно и криптографически надежно: при регистрации токена на сервисе создается пара криптографических ключей — приватный и публичный. Публичный сохраняется на сервере, а приватный хранится в защищенном хранилище Secure Element, которое является сердцем U2F-токена, — и этот ключ никогда не покидает устройство.

Приватный ключ используется для того, чтобы зашифровать подтверждение входа, которое передается на сервер и может быть расшифровано с помощью публичного ключа. Если кто-то от вашего имени попытается передать подтверждение входа, зашифрованное неправильным приватным ключом, то при расшифровке с помощью известного сервису публичного ключа вместо подтверждения получится бессмыслица, и сервис не пустит его в аккаунт.

Какими бывают U2F-устройства

Наиболее известный и распространенный пример U2F — это «ключи» YubiKey, которые производит компания Yubico. Собственно, она и стояла у истоков этого стандарта, но предпочла сделать его открытым, для чего и был создан FIDO Alliance. А поскольку стандарт открытый, вы не ограничены в выборе: U2F-совместимые устройства производят и продают разные компании — в онлайн-магазинах можно найти множество разнообразных моделей.

YubiKey — вероятно, самые популярные U2F-токены

Например, Google недавно представила свой комплект аппаратных аутентификаторов Google Titan Security Keys. На самом деле это ключи производства Feitian Technologies (второй по популярности производитель U2F-токенов после Yubico), для которых в Google написали собственную прошивку.

Разумеется, все аппаратные аутентификаторы, совместимые со стандартом U2F, будут с одинаковым успехом работать со всеми сервисами, которые также с этим стандартом совместимы. Однако у разных моделей есть несколько важных различий, и самое важное из них — это интерфейсы, которыми оборудован «ключ». От этого напрямую зависит, с какими устройствами он сможет работать:

USB — для подключения к компьютерам (Windows, Mac или Linux — неважно, «ключи» работают без установки каких-либо драйверов). Помимо обычного USB-A бывают «ключи» с USB-C.

NFC — необходим для использования со смартфонами и планшетами на Android.

Bluetooth — понадобится на тех мобильных устройствах, в которых нет NFC. К примеру, аутентификатор с Bluetooth все еще нужен владельцам iPhone: несмотря на то, что в iOS уже разрешили приложениям использовать NFC (до 2018 года это было позволено только Apple Pay), разработчики большинства совместимых с U2F приложений еще не воспользовались этой возможностью. У Bluetooth-аутентификаторов есть пара минусов: во-первых, их нужно заряжать, а во-вторых, их подключение занимает гораздо больше времени.

В базовых моделях U2F-токенов обычно есть только поддержка собственно U2F — такой ключ обойдется в $10–20. Есть устройства подороже ($20–50), которые заодно умеют работать в качестве смарт-карты, генерировать одноразовые пароли (в том числе OATH TOTP и HOTP), генерировать и хранить ключи PGP-шифрования, могут использоваться для входа в Windows, macOS и Linux и так далее.

Что же выбрать: SMS, приложение или YubiKey?

Универсального ответа на этот вопрос не существует — для разных сервисов можно использовать разные варианты двухфакторной аутентификации в различных сочетаниях. Например, наиболее важные аккаунты (скажем, вашу основную почту, к которой привязаны остальные учетные записи) стоит защитить по максимуму — запереть на «железный» U2F-токен и запретить любые другие опции 2FA. Так можно быть уверенным, что никто и никогда не получит доступ к аккаунту без этого токена.

Хороший вариант — привязать к аккаунту два «ключа», как это делается с ключами от автомобиля: один всегда с собой, а другой лежит в надежном месте — на случай, если первый потеряется. При этом «ключи» могут быть разного типа: скажем, приложение-аутентификатор на смартфоне в качестве основного и U2F-токен или листочек с одноразовыми паролями, лежащий в сейфе, в качестве резервного средства.

Так или иначе, главный совет — по возможности избегать использования одноразовых паролей в SMS. Правда, получится это не всегда: например, финансовые сервисы в силу своей консервативности продолжают использовать SMS и крайне редко позволяют пользоваться чем-либо еще.

Двухфакторная аутентификация — это дополнительный уровень безопасности идентификатора Apple ID, который гарантирует, что доступ к вашей учетной записи сможете получить только вы, даже если ваш пароль стал известен кому-то еще.

Как включить двухфакторную аутентификацию для идентификатора Apple ID

Вы можете использовать двухфакторную аутентификацию для идентификатора Apple ID, если у вас есть устройство с последней версией ОС iOS или macOS либо доступ к веб-браузеру и номеру телефона.* Узнайте, как включить двухфакторную аутентификацию на вашем устройстве iPhone, iPad, iPod touch или Mac, а также о минимальных рекомендуемых системных требованиях для этой функции.

Включить двухфакторную аутентификацию может большинство пользователей iCloud, но по усмотрению Apple это невозможно для учетных записей определенных типов.

В каких странах доступна двухфакторная аутентификация для Apple ID?

Настроить двухфакторную аутентификацию можно на следующих континентах, в странах и регионах. При добавлении дополнительных стран или регионов ссылка для включения двухфакторной аутентификации автоматически отобразится на совместимых устройствах.

Африка, Ближний Восток и Индия

- Афганистан

- Алжир

- Ангола

- Армения

- Азербайджан

- Бахрейн

- Бангладеш

- Бенин

- Ботсвана

- Буркина-Фасо

- Бурунди

- Камерун

- Кабо-Верде

- Центрально-Африканская Республика

- Чад

- Кот-д'Ивуар

- Коморские острова

- Демократическая Республика Конго

- Джибути

- Египет

- Эфиопия

- Экваториальная Гвинея

- Эритрея

- Эсватини

- Габон

- Гамбия

- Гана

- Гвинея

- Гвинея-Бисау

- Индия

- Ирак

- Израиль

- Иордания

- Кения

- Кувейт

- Ливан

- Лесото

- Либерия

- Ливия

- Мадагаскар

- Малави

- Мали

- Мавритания

- Маврикий

- Марокко

- Мозамбик

- Намибия

- Нигер

- Нигерия

- Оман

- Палестинские территории

- Катар

- Остров Реюньон

- Южный Судан

- Республика Конго

- Руанда

- Сан-Томе и Принсипи

- Саудовская Аравия

- Сенегал

- Сейшельские острова

- Сьерра-Леоне

- Сомали

- ЮАР

- Судан

- Таджикистан

- Танзания

- Того

- Тунис

- Туркменистан

- Уганда

- ОАЭ

- Западная Сахара

- Йемен

- Замбия

- Зимбабве

Антарктида

- Антарктида

- Остров Буве

- Французские Южные территории

Азиатско-Тихоокеанский регион

- Американское Самоа

- Австралия

- Бутан

- Бруней

- Камбоджа

- Китай континентальный

- Кокосовые Острова (Килинг)

- Гонконг

- Макао

- Тайвань

- Остров Рождества

- Острова Кука

- Фиджи

- Французская Полинезия

- Гуам

- Индонезия

- Япония

- Казахстан

- Кирибати

- Киргизия

- Лаос

- Малайзия

- Маршалловы острова

- Микронезия

- Монголия

- Мьянма

- Науру

- Непал

- Новая Каледония

- Ниуэ

- Новая Зеландия

- Северные Марианские острова

- Пакистан

- Паулау

- Папуа-Новая Гвинея

- Филиппины

- Самоа

- Сингапур

- Соломоновы острова

- Южная Корея

- Шри-Ланка

- Таиланд

- Тимор, Восточный

- Токелау

- Тонга

- Тувалу

- Узбекистан

- Вануату

- Вьетнам

- Уоллис и Футуна

Европа

- Аландские острова

- Албания

- Андорра

- Австрия

- Беларусь

- Бельгия

- Босния и Герцеговина

- Болгария

- Британская территория в Индийском океане

- Хорватия

- Кипр

- Чешская Республика

- Дания

- Эстония

- Фарерские острова

- Финляндия

- Франция

- Грузия

- Германия

- Гибралтар

- Греция

- Гренландия

- Гернси

- Венгрия

- Исландия

- Италия

- Ирландия

- Остров Мэн

- Джерси

- Косово

- Латвия

- Лихтенштейн

- Литва

- Люксембург

- Северная Македония

- Мальдивы

- Мальта

- Молдова

- Монако

- Черногория

- Нидерланды

- Норвегия

- Острова Питкэрн

- Польша

- Португалия

- Румыния

- Россия

- Остров Святой Елены

- Сан-Марино

- Сербия

- Словакия

- Словения

- Испания

- Шпицберген и Ян-Майен

- Швеция

- Швейцария

- Турция

- Украина

- Соединенное Королевство

- Ватикан

Латинская Америка и страны Карибского бассейна

- Ангилья

- Антигуа и Барбуда

- Аргентина

- Аруба

- Багамские острова

- Барбадос

- Белиз

- Бермудские острова

- Боливия

- Бразилия

- Виргинские острова (Великобритания)

- Карибские Нидерланды

- Каймановы острова

- Чили

- Колумбия

- Коста-Рика

- Доминика

- Доминиканская Республика

- Эквадор

- Сальвадор

- Фолклендские острова

- Французская Гвиана

- Гренада

- Гваделупа

- Гватемала

- Гайана

- Гаити

- Гондурас

- Ямайка

- Мартиника

- Мексика

- Никарагуа

- Панама

- Парагвай

- Перу

- Сен-Бартелеми

- Сен-Мартен

- Синт-Мартен

- Сент-Китс

- Сент-Люсия

- Сент-Винсент и Гренадины

- Суринам

- Тринидад и Тобаго

- Острова Теркс и Кайкос

- Уругвай

- Виргинские острова (США)

- Венесуэла

США, Канада и Пуэрто-Рико

- Канада

- Пуэрто-Рико

- Сен-Пьер и Микелон

- США

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Двухфакторная аутентификация — это дополнительный уровень безопасности Apple ID, который гарантирует, что доступ к вашей учетной записи сможете получить только вы, даже если ваш пароль стал известен кому-то еще.

Как это работает

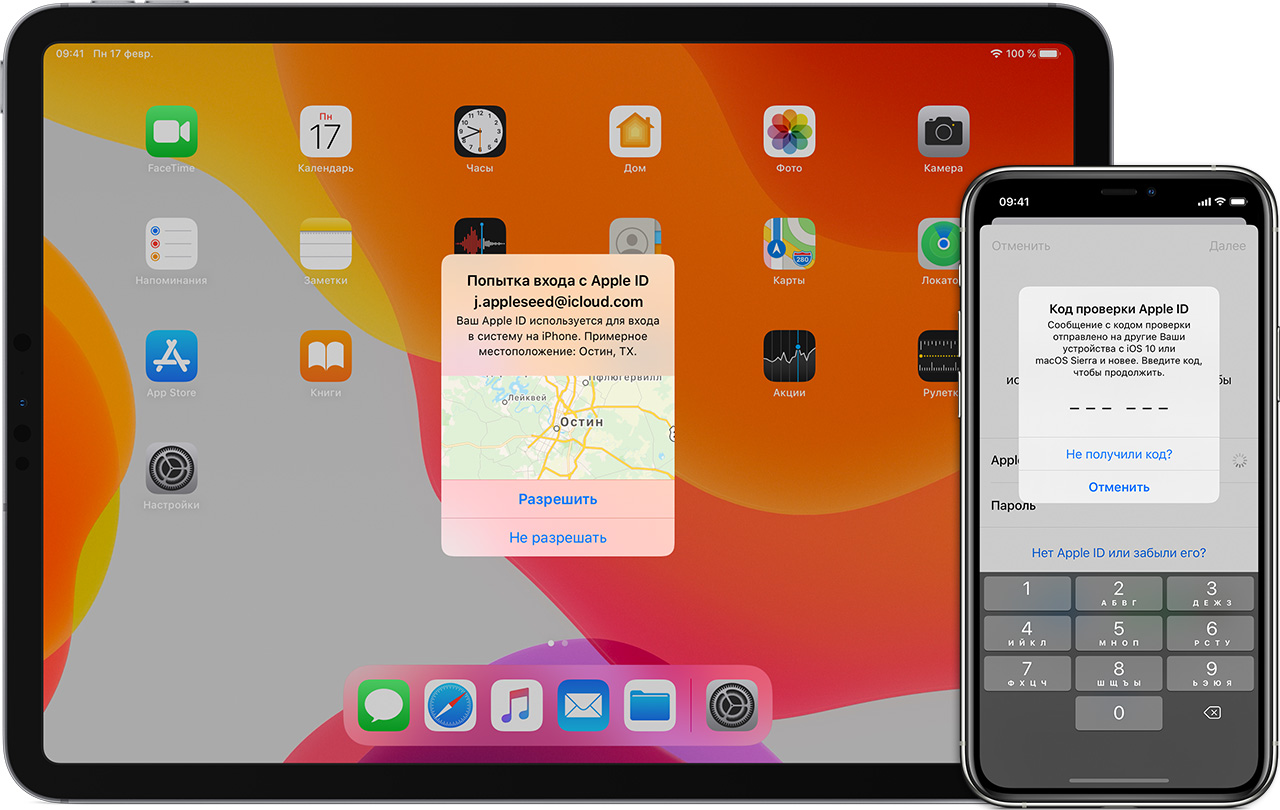

Благодаря двухфакторной аутентификации доступ к вашей учетной записи с доверенного устройства или на веб-сайте сможете получить только вы. При первом входе на новом устройстве вам потребуется предоставить два элемента данных: ваш пароль и шестизначный цифровой код подтверждения, который автоматически отображается на доверенных устройствах или может быть отправлен на ваш телефон. После ввода кода новое устройство включается в число доверенных устройств. Например, если у вас есть устройство iPhone, то при первом входе в учетную запись на недавно приобретенном компьютере Mac вам будет предложено ввести пароль и код подтверждения, который автоматически отобразится на экране вашего iPhone.

Поскольку для доступа к учетной записи при двухфакторной аутентификации недостаточно только знания пароля, безопасность вашего идентификатора Apple ID и хранимых на серверах Apple данных существенно возрастает.

После выполнения входа код подтверждения больше не будет запрашиваться на этом устройстве, пока не будет полностью выполнен выход, не будут стерты все данные на устройстве или пока не потребуется сменить пароль из соображений безопасности. При выполнении входа на веб-сайте можно указать, что браузер является доверенным, и в следующий раз при выполнении входа с этого компьютера код подтверждения не будет запрашиваться.

Доверенные устройства

Доверенным устройством может быть iPhone, iPad или iPod touch с iOS 9 и более поздней версии либо компьютер Mac с OS X El Capitan и более поздней версии, на котором уже выполнен вход в учетную запись с использованием двухфакторной аутентификации. Это устройство, для которого нам известна его принадлежность вам и которое можно использовать для проверки личности путем отображения кода подтверждения Apple при входе с использованием другого устройства или браузера. Apple Watch с watchOS 6 или более поздней версии могут использоваться для получения кодов подтверждения при входе в систему с помощью идентификатора Apple ID, но они не могут выступать в качестве доверенного устройства для сброса пароля.

Доверенные номера телефонов

Следует также рассмотреть вариант подтверждения дополнительного номера телефона, к которому вы можете получить доступ, — такого как домашний телефон или номер, используемый членом семьи или близким другом. Вы можете использовать этот номер, если у вас временно нет доступа к основному номеру или вашим устройствам.

Коды подтверждения

Код подтверждения — это временный код, отправляемый на доверенное устройство или доверенный номер телефона при первом входе на устройство или на веб-сайте с помощью браузера с использованием идентификатора Apple ID. Кроме того, можно получить код подтверждения в разделе «Настройки» на доверенном устройстве.

Код подтверждения отличается от пароля к устройству, вводимого для разблокировки iPhone, iPad и iPod touch.

Настройка двухфакторной аутентификации для идентификатора Apple ID

Чтобы включить двухфакторную аутентификацию на своем устройстве, выполните следующие действия. Узнайте больше о доступности двухфакторной аутентификации.

Включение двухфакторной аутентификации на iPhone, iPad или iPod touch

Возможно, потребуется ответить на контрольные вопросы Apple ID.

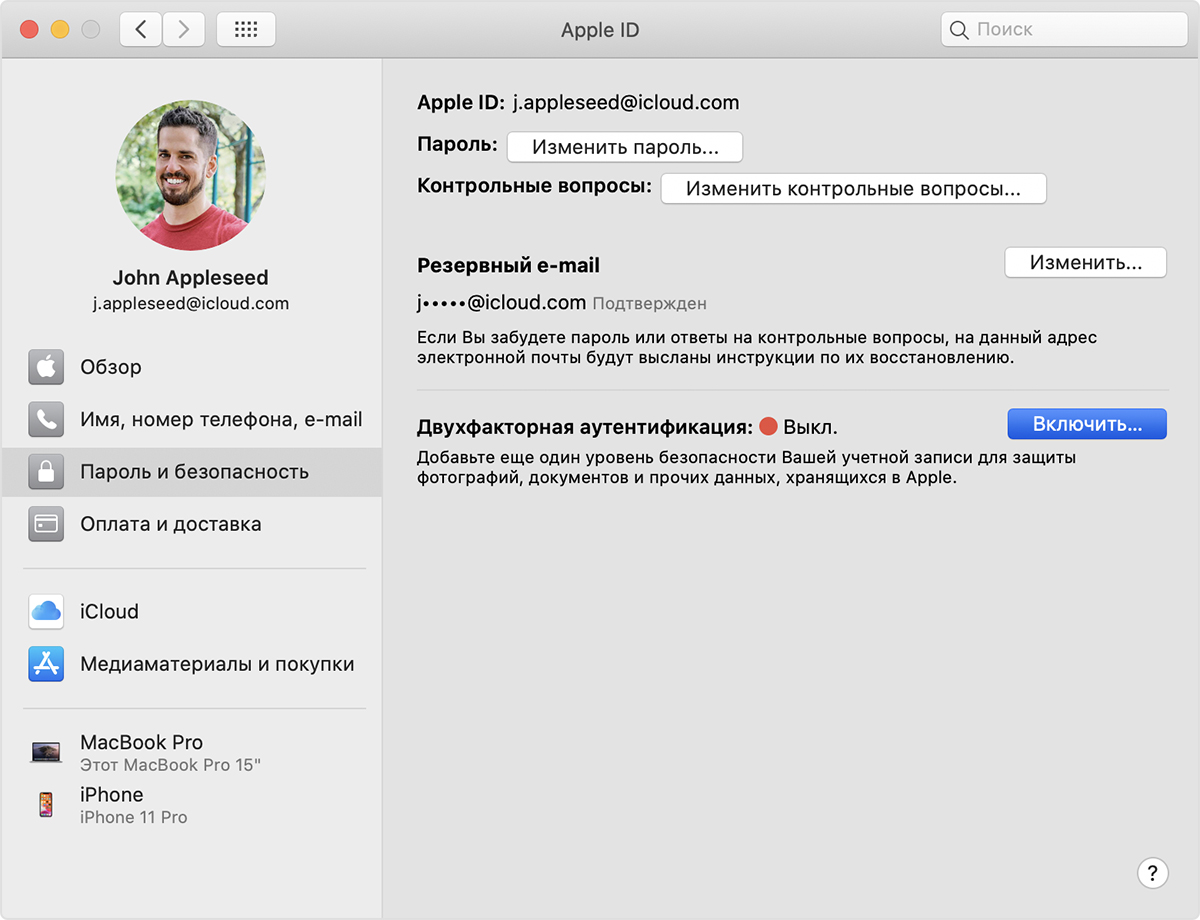

Включение двухфакторной аутентификации на компьютере Mac

- Выберите меню Apple () > «Системные настройки», затем щелкните идентификатор Apple ID.

- Щелкните «Пароль и безопасность» (под своим именем).

- Рядом с пунктом «Двухфакторная аутентификация» нажмите «Включить».

Если установлена ОС macOS Mojave или более ранней версии:

- Перейдите в меню Apple > «Системные настройки», затем нажмите iCloud и выберите «Сведения об учетной записи».

- Щелкните значок «Безопасность».

- Щелкните «Включить двухфакторную аутентификацию».

Некоторые идентификаторы Apple ID, созданные в ОС iOS 10.3 или macOS 10.12.4 и более поздних версий, защищены двухфакторной аутентификацией по умолчанию. В этом случае двухфакторная аутентификация будет уже включена.

Переход на двухфакторную аутентификацию в Интернете

Если идентификатор Apple ID не защищен двухфакторной аутентификацией, некоторые сайты Apple могут попросить вас обновить учетную запись.

Что следует помнить при использовании двухфакторной аутентификации

Двухфакторная аутентификация значительно усиливает защиту Apple ID. После включения этой функции для выполнения входа в учетную запись потребуются пароль и доступ к доверенным устройствам или доверенному номеру телефона. Чтобы обеспечить максимальную защиту своей учетной записи и постоянный доступ, существует несколько простых рекомендаций, которым необходимо следовать:

- Запомните свой пароль Apple ID.

- Используйте код-пароли для всех своих устройств.

- Своевременно обновляйте доверенные номера телефонов.

- Обеспечивайте физическую безопасность доверенных устройств.

Управление учетной записью

Управлять своими доверенными номерами телефонов, доверенными устройствами и другой информацией об учетной записи можно на странице своей учетной записи Apple ID.

Управление доверенными номерами телефонов

Для использования двухфакторной аутентификации потребуется наличие в базе данных хотя бы одного доверенного номера телефона, на который можно получать коды подтверждения. Следует также рассмотреть вариант подтверждения дополнительного доверенного номера телефона, помимо вашего собственного. Если ваш iPhone утерян или поврежден и при этом является вашим единственным доверенным устройством, вы не сможете получить коды подтверждения, необходимые для доступа к вашей учетной записи.

Обновление доверенного номера телефона на странице учетной записи Apple ID

Обновление доверенного номера телефона через восстановление учетной записи

Просмотр доверенных устройств и управление ими

Просматривать список доверенных устройств и управлять ими можно на устройстве под управлением операционных систем iOS и macOS, а также в разделе «Устройства» страницы учетной записи Apple ID.

- Выберите «Настройки» > [ваше имя].

- Выберите устройство из списка.

Для macOS Catalina или более поздней версии:

- Выберите меню Apple () > «Системные настройки».

- Выберите «Apple ID».

- Выберите устройство на боковой панели.

В macOS Mojave или более ранней версии:

- Выберите меню Apple () > «Системные настройки».

- Выберите «iCloud», затем нажмите «Сведения об учетной записи».

- Перейдите на вкладку «Устройства».

- Выберите устройство из списка.

- Перейдите на страницу своей учетной записи Apple ID.

- Выполните вход с помощью идентификатора Apple ID.

- Перейдите в раздел «Устройства».

В списке устройств перечислены устройства, для которых выполнен вход с помощью вашего Apple ID. Выберите устройство, чтобы просмотреть информацию о нем, такую как модель и серийный номер. Ниже вы можете увидеть другую полезную информацию, включая сведения о том, является ли устройство доверенным и может ли оно использоваться для получения кодов проверки Apple ID.

Вы также можете удалить доверенное устройство, выбрав «Удалить из учетной записи» в списке устройств. Удаление доверенного устройства приводит к прекращению отображения на нем кодов подтверждения и блокировке доступа с этого устройства в iCloud и другие службы Apple до тех пор, пока на нем не будет выполнен повторный вход с помощью двухфакторной аутентификации. Если необходимо найти устройство или удалить с него данные до того, как удалять его из списка доверенных устройств, можно использовать функцию «Найти iPhone».

Создание паролей для приложений

При использовании двухфакторной аутентификации для входа в учетную запись из приложений или служб сторонних разработчиков, например из приложений для работы с электронной почтой, контактами или календарями, которые разработаны не компанией Apple, потребуются особые пароли для этих приложений. Чтобы создать пароль для приложения, выполните следующие действия.

- Перейдите на страницу учетной записи Apple ID.

- Щелкните «Создать пароль» в разделе «Пароли приложений».

- Следуйте инструкциям на экране.

После создания пароля для приложения введите или вставьте его в поле ввода пароля в приложении обычным способом.

Two-factor authentication is an extra layer of security for your Apple ID designed to ensure that you're the only person who can access your account, even if someone knows your password.

How it works

With two-factor authentication, only you can access your account on a trusted device or the web. When you want to sign in to a new device for the first time, you'll need to provide two pieces of information—your password and the six-digit verification code that's automatically displayed on your trusted devices or sent to your phone number. By entering the code, you're verifying that you trust the new device. For example, if you have an iPhone and are signing into your account for the first time on a newly purchased Mac, you'll be prompted to enter your password and the verification code that's automatically displayed on your iPhone.

Because your password alone is no longer enough to access your account, two-factor authentication dramatically improves the security of your Apple ID and all the personal information you store with Apple.

Once signed in, you won’t be asked for a verification code on that device again unless you sign out completely, erase the device, or need to change your password for security reasons. When you sign in on the web, you can choose to trust your browser, so you won’t be asked for a verification code the next time you sign in from that computer.

Trusted devices

A trusted device is an iPhone, iPad, or iPod touch with iOS 9 or later, or Mac with OS X El Capitan or later that you've already signed in to using two-factor authentication. It’s a device we know is yours and that can be used to verify your identity by displaying a verification code from Apple when you sign in on a different device or browser. An Apple Watch with watchOS 6 or later can receive verification codes when you sign in with your Apple ID, but cannot act as a trusted device for password resets.

Trusted phone numbers

A trusted phone number is a number that can be used to receive verification codes by text message or automated phone call. You must verify at least one trusted phone number to enroll in two-factor authentication.

You should also consider verifying an additional phone number you can access, such as a home phone, or a number used by a family member or close friend. You can use this number if you temporarily can't access your primary number or your own devices.

Verification codes

A verification code is a temporary code sent to your trusted device or phone number when you sign in to a new device or browser with your Apple ID. You can also get a verification code from Settings on your trusted device.

A verification code is different from the device passcode you enter to unlock your iPhone, iPad, or iPod touch.

Set up two-factor authentication for your Apple ID

You can follow these steps to turn on two-factor authentication on your device. Learn more about the availability of two-factor authentication.

Turn on two-factor authentication on your iPhone, iPad, or iPod touch

- Go to Settings > [your name] > Password & Security.

- Tap Turn On Two-Factor Authentication.

- Tap Continue.

- Enter the phone number where you want to receive verification codes when you sign in. You can choose to receive the codes by text message or automated phone call.

- Tap Next.

- Enter the verification code to verify your phone number and turn on two-factor authentication.

You might be asked to answer your Apple ID security questions.

Turn on two-factor authentication on your Mac

If you're using macOS Mojave or earlier:

- Choose Apple menu > System Preferences, then click iCloud, and select Account Details.

- Click Security.

- Click Turn On Two-Factor Authentication.

Some Apple IDs created in iOS 10.3 or macOS 10.12.4 and later are protected with two-factor authentication by default. In this case, you see that two-factor authentication is already turned on.

Upgrade to two-factor authentication on the web

If you have an Apple ID that's not protected by two-factor authentication, some Apple web sites might ask you to update your account.

What to remember when you use two-factor authentication

Two-factor authentication significantly improves the security of your Apple ID. After you turn it on, signing into your account will require both your password and access to your trusted devices or trusted phone number. To keep your account as secure as possible and help ensure you never lose access, there are a few simple guidelines you should follow:

- Remember your Apple ID password.

- Use a device passcode on all your devices.

- Keep your trusted phone number(s) up to date.

- Keep your trusted devices physically secure.

Manage your account

You can manage your trusted phone numbers, trusted devices, and other account information from your Apple ID account page.

Manage your trusted phone numbers

To use two-factor authentication, you need at least one trusted phone number on file where you can receive verification codes. Consider verifying an additional trusted phone number other than your own phone number. If your iPhone is your only trusted device and it is missing or damaged, you will be unable to receive verification codes required to access your account.

Update your trusted phone number on your Apple ID account page

If you want to add a phone number, click Add a Trusted Phone Number and enter the phone number. Choose to verify the number with a text message or automated phone call, and click Continue. To remove a trusted phone number, click next to the phone number you want to remove.

Update your trusted phone number through account recovery

View and manage your trusted devices

You can view and manage a list of your trusted devices on iOS, macOS, and in the Devices section of your Apple ID account page.

- Go to Settings > [your name].

- Select a device from the list.

On macOS Catalina or later:

- Choose Apple menu > System Preferences.

- Select Apple ID.

- Select a device from the sidebar.

On macOS Mojave or earlier:

- Choose Apple menu > System Preferences.

- Select iCloud, then click Account Details.

- Click the Devices tab.

- Select a device from the list.

- Go to your Apple ID account page.

- Sign in with your Apple ID.

- Go to the Devices section.

The device list shows the devices that you're currently signed in to with your Apple ID. Select a device to view device info like the model and serial number. Below that you can see other useful information, including whether or not the device is trusted and can be used to receive Apple ID verification codes.

You can also remove a trusted device by selecting Remove from Account from the device list. Removing a trusted device will ensure that it can no longer display verification codes and that access to iCloud, and other Apple services on the device, is blocked until you sign in again with two-factor authentication. If you need to find or erase your device before you remove it from your trusted device list, you can use Find My iPhone.

Generate app-specific passwords

With two-factor authentication, you need an app-specific password to sign in to your account using third-party apps or services such as email, contacts, or calendar apps not provided by Apple. Follow these steps to generate an app-specific password:

- Sign in to your Apple ID account page.

- Click Generate Password below App-Specific Passwords.

- Follow the steps on your screen.

After you generate your app-specific password, enter or paste it into the password field of the app as you would normally.

Frequently asked questions

Need help? You might find the answer to your question below.

What if I forget my password?

You can reset or change your password from your trusted device or browser when you follow these steps.

On your iPhone, iPad, or iPod touch

- Go to Settings > [your name].

- Tap Password & Security > Change Password.

- Enter a new password.

On your Mac

- Choose Apple menu > System Preferences, then click Apple ID.

- Click Password & Security, then click Change Password.

If you're using macOS Mojave or earlier:

- Choose Apple menu > System Preferences, then click iCloud.

- Choose Account Details. If you're asked to enter your Apple ID password, click Forgot Apple ID or password and follow the onscreen instructions. You can skip the steps below.

- Click Security > Reset Password. Before you can reset your Apple ID password, enter the password used to unlock your Mac.

On the web

What if I can't access a trusted device or didn't receive a verification code?

If you're signing in and don’t have a trusted device handy that can display verification codes, you can have a code sent to your trusted phone number via text message or an automated phone call instead. Click Didn't Get a Code on the sign in screen and choose to send a code to your trusted phone number. You can also get a code directly from Settings on a trusted device. Learn how to get a verification code.

If you use iOS 11.3 or later on your iPhone, you might not need to enter a verification code. In some cases, your trusted phone number can be automatically verified in the background on your iPhone. It’s one less thing to do, and your account is still protected with two-factor authentication.

If I can't sign in, how do I regain access to my account?

If you can’t sign in, access a trusted device, reset your password, or receive verification codes, you can request account recovery to regain access to your account. Account recovery is an automatic process designed to get you back in to your account as quickly as possible while denying access to anyone who might be pretending to be you. It might take a few days—or longer—depending on what specific account information you can provide to verify your identity.

If you generated a recovery key, you can use your recovery key to regain access to your account instead. Learn more about using a recovery key.

Do I still need to remember any security questions?

No. With two-factor authentication, you don't need to remember any security questions. We verify your identity exclusively using your password and verification codes sent to your trusted devices and phone numbers. When you enroll in two-factor authentication, we keep your old security questions on file for two weeks in case you need to return your account to its previous security settings. After that, they're deleted.

Can Apple Support help me regain access to my account?

Apple Support can answer your questions about the account recovery process, but can't verify your identity or expedite the process in any way.

What are the system requirements for two-factor authentication?

For the best experience, make sure that you meet these system requirements on all of the devices you use with your Apple ID:

- iPhone, iPad, or iPod touch with iOS 9 and later

- Mac with OS X El Capitan and iTunes 12.3 and later

- Apple Watch with watchOS 2 and later

- Apple TV HD with tvOS

- Windows PC with iCloud for Windows 5 and iTunes 12.3.3 and later

Can Apple IDs created for children use two-factor authentication?

Yes. Any Apple ID that meets the basic system requirements can enroll in two-factor authentication. Learn more about who can use two-factor authentication.

What if I don’t recognize the location shown in my sign in notification?

When you sign in on a new device, you’ll get a notification on your other trusted devices that includes a map showing the approximate location of the new device. This is an approximate location based on the IP address the device is currently using, rather than the exact location of the device. The location shown might reflect the network you're connected to, and not your physical location.

If you know you’re the person trying to sign in but you don’t recognize the location shown, you can still tap Allow and continue signing in. However, if you ever see a notification that your Apple ID is being used to sign in on a new device and you're not the one signing in, tap Don’t Allow to block the sign in attempt.

What if I use two-factor authentication on a device running older software?

If you use two-factor authentication with devices running older OS versions—like an Apple TV (2nd or 3rd generation)—you might be asked to add your six-digit verification code to the end of your password when signing in. Get your verification code from a trusted device running iOS 9 and later or OS X El Capitan and later, or have it sent to your trusted phone number. Then type your password followed by the six-digit verification code directly into the password field.

Can I turn off two-factor authentication after I’ve turned it on?

If you already use two-factor authentication, you can no longer turn it off. Certain features in the latest versions of iOS and macOS require this extra level of security, which is designed to protect your information. If you recently updated your account, you can unenroll within two weeks of enrollment. Just open your enrollment confirmation email and click the link to return to your previous security settings. Keep in mind, this makes your account less secure and means that you can't use features that require higher security.

Is this different than Apple’s older two-step verification feature?

Yes. Two-factor authentication is built directly into iOS, macOS, tvOS, watchOS, and Apple’s web sites. It uses different methods to trust devices and deliver verification codes, and offers a more streamlined user experience. You need two-factor authentication to use certain features that require improved security.

If you already use two-step verification and want to update to two-factor authentication, learn how to switch to two-factor authentication. If your account isn't eligible for two-factor authentication, you can still use two-step verification to protect your information.

Information about products not manufactured by Apple, or independent websites not controlled or tested by Apple, is provided without recommendation or endorsement. Apple assumes no responsibility with regard to the selection, performance, or use of third-party websites or products. Apple makes no representations regarding third-party website accuracy or reliability. Contact the vendor for additional information.

Читайте также: