Процесс заражения программы вирусом следует рассматривать как синтез

С начала 80-х годов в ведущих развитых странах стали появляться все учащающиеся публикации об относительно небольщих саморепродуцирующихся программах, названных компьютерными вирусами. Компьютерный вирус, однажды внесенный в систему, распространяется самостоятельно подобно лавине и может причинить сущестаенный вред данным и программному обеспечению.

Следует отметить только, что саморепродуцирующаяся программа в состоянии производить свои собственные копии и располагать их в любом месте памяти ЭВМ. Главное условие для этого - универсальная интерпретация данных в вычислительных системах. В этом случае программа может интерпретировать команды как данные, при этом ее собственные программные коды используются как входные и выходные данные.

Одним из первых примеров саморепродуцирующихся программ явилась игровая программа с названием «Animal». По правилам игры человек должен загадать животное, а программа, задавая ему вопросы, должна это животное отгадать. В программу была заложена возможность обучения: если она не могла отгадать животное, то человек должен был ввести в нее вопрос, который помог бы программе сделать это. При этом программа модифицировалась и копировала себя в один из подкаталогов файловой системы.

Промышленная ассоциация по компьютерным вирусам только за 1988 г. зафиксировала почти 90 тыс. вирусных атак на персональные компьютеры. Количество инцидентов, связанных с вирусами, вероятно, превосходит опубликованные цифры, поскольку большинство фирм умалчивает о вирусных атаках. Причины молчания: такая реклама может повредить репутации фирмы и привлечь внимание хакеров.

С 1987 г. начали фиксироваться факты появления компьютерных вирусов и в нашей стране. На первой Всесоюзной научно-технической конференции "Методы и средства защиты от компьютерных вирусов в операционной системе MS DOS" (Киев, ноябрь 1990 г.) была приведена статистика выявления вирусов на территории СССР: 1987 г. - 8; 1988 г. - 24; 1989 г. - 49; 1990 г. (осень) - 75. В настоящее время ежедневно в мире выявляется сотни вирусов. Страны, где производится наибольшее число вирусов: Китай, Россия и США.

Особенность саморепродукции компьютерных вирусов заключается в том, что их копии вводятся в другую выполняемую программу лишь тогда, когда с помощью отличительного признака устанавливается, что эта программа еще не содержит копий. При этом скопированная инфицированная программа переносит копию вируса и продолжает процесс его распространения.

Таким образом, компьютерный вирус - это программа, обладающая двумя основными функциями: способностью к саморепродукции и способностью осуществлять определенные манипуляции в вычислительной системе (как и биологический вирус, который только при наличии основной клетки может стать активным, она связана с программой носителем).

Компьютерный вирус (вирус) - вредоносная программа, способная создавать вредоносные программы и (или) свои копии.[38]

Заражая программы, вирус может распространяться по компьютерной системе или сети, используя полномочия пользователей для заражения их программ. Каждая программа, зараженная вирусом, также действует как вирус, что и определяет распространение инфекции по компьютерной системе или сети.

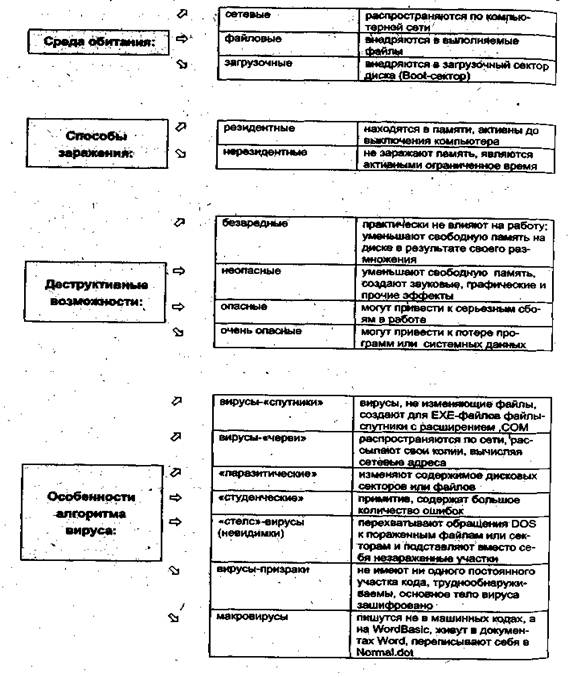

Один из авторитетнейших «вирусологов» страны Е. Касперский предлагает условно классифицировать вирусы по следующим признакам:

• по среде обитания вируса;

• по способу заражения среды обитания;

• по деструктивным возможностям;

• по особенностям алгоритма вируса.

Более подробная классификация вирусов внутри этих групп представлена на рис..11.1.

Вирус может существовать в следующих четырех фазах:

2. распространение в вычислительной системе или сети;

4. разрушение программ и данных или какие-либо другие негативные эффекты.

Фаза «спячки» может использоваться автором вируса для создания у пользователя уверенности в правильной работе системы.

Фаза распространения обязательна для любой программы-вируса. В этой фазе в результате загрузки и выполнения программы, зараженной вирусом, происходит заражение других программ путем многократного самокопирования вируса в другие программы и системные области.

По механизму распространения различают:

· вирусы - код, обладающий способностью к распространению путем внедрения в другие программы;

· «черви» - код, способный самостоятельно, то есть без внедрения в другие программы, вызывать распространение своих копий по информационной системе и их выполнение (для активизации вируса требуется запуск зараженной программы).

Вирусы обычно распространяются локально, в пределах узла сети; для передачи по сети им требуется внешняя помощь, такая как пересылка зараженного файла. «Черви», напротив, ориентированы в первую очередь на «путешествия» по сети.

Иногда само распространение вредоносного ПО вызывает агрессивное потребление ресурсов и, следовательно, является вредоносной функцией. Например, «черви» «съедают» полосу пропускания сети и ресурсы почтовых систем.

Вредоносный код, который выглядит как функционально полезная программа, называется троянским. Например, обычная программа, будучи пораженной вирусом, может стать троянской; порой троянские программы «подкладывают» доверчивым пользователям в какой-либо привлекательной упаковке.

Основными путями проникновения вирусов в компьютер являются флэшки и съемные диски, а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с носителя, содержащего вирус.

Способы заражения программ:

· метод приписывания. Код вируса приписывается к концу заражаемой программы, и тем или иным способом осуществляется переход вычислительного процесса на команды этого фрагмента;

· метод оттеснения. Код вируса располагается в начале зараженной программы, а тело самой программы приписывается к концу;

· метод вытеснения. Из начала (или середины) файла «изымается» фрагмент, равный по объему коду вируса, и приписывается к концу файла. Сам вирус записывается в освободившееся место. Разновидность метода вытеснения — когда оригинальное начало файла не сохраняется вообще. Такие программы являются «убитыми насмерть» и не могут быть восстановлены никаким антивирусом;

· прочие методы, например, сохранение вытесненного фрагмента программы в «кластерном хвосте» файла и пр.

Запуск вируса осуществляется, как правило, после некоторого события, например наступления определенной даты или заданного числа копирований.

Рис. 12.1. Основные классы вирусов

В последней фазе происходит разрушение программ и данных, или какие-либо другие негативные действия, предусмотренные автором вируса.

Предшественниками вирусов принято считать так называемые «троянские» программы, тела которых содержат скрытые последовательности команд (модули), выполняющие действия, наносящие вред пользователям. Следует отметить, что «троянские» программы не являются саморазмножающимися и распространяются по информационной системе самими программистами.

Принципиальное отличие вируса от троянской программы состоит в том, что вирус после запуска его в информационные системы существует самостоятельно (автономно) и в процессе своего функционирования заражает (инфицирует) программы путем включения (имплантации) в них своего текста. Таким образом, вирус представляет собой своеобразный «генератор троянских программ». Программы, зараженные вирусом, называют также вирусоносителями.

Вирусы могут записываться в виде позиционно независимого или позиционно зависимого кода.

Позиционно независимый вирус обычно дописывается в конце исходной программы и изменяет ее первые три байта для передачи управления самому себе.

Позиционно зависимый вирус, размещаемый в начале программы, обычно копирует исходные начальные команды в конец области данных программы на магнитном диске. Большинство вирусов, обнаруженных на сегодняшний день в России и за рубежом, ориентированны на действие в среде определенных операционных систем. Наибольшее распространение они получили в персональных ЭВМ. Степень опасности вируса характеризует потенциально наносимый им вред.

Целесообразно учитывать следующую шкалу степени опасности:

- вирус имеет недеструктивную фазу проявления, из-за ошибок он может заразить и тем самым «испортить» некоторые программы;

- инициирование ошибок в программах пользователей или операционной системы;

- фаза проявления вируса связана с воздействием на систему, например, эффект замедления, блокировка клавиатуры, при этом файлы преднамеренно не портятся;

- фаза проявления (помимо выше названных эффектов) связана с преднамеренной порчей или стиранием программных или других файлов - файловая система остается работоспособной;

- вирус частично портит некоторые важные части файловой системы на диске, возможно их восстановление вручную;

- вирус полностью портит файловую систему на жестком диске, форматирует винчестер и т. п.;

- имитация сбоев аппаратных средств;

- вирус физически портит аппаратуру (прожигание экрана монитора, вывод из строя микросхем за счет нарушения теплового режима и т. п.).

Вирусы представляют собой весьма эффективное средство реализации практически всех угроз безопасности ИС. Поэтому вопросы анализа возможностей вирусов и разработки способов противодействия им в настоящее время приобрели значительную актуальность и выделяются в одно из наиболее приоритетных направлений работ по обеспечению безопасности ИС.

Наиболее распространенным средством нейтрализации вирусов являются программные антивирусы. Антивирусы, исходя из реализованного в них подхода к выявлению и нейтрализации вирусов, принято делить на следующие группы: детекторы; фаги; вакцины; прививки; ревизоры; мониторы.

Детекторы -обеспечивают выявление вирусов посредством просмотра исполняемых файлов и поиска так называемых сигнатур - устойчивых последовательностей байтов, имеющихся в телах известных вирусов. Наличие сигнатуры в каком-либо файле свидетельствует о его заражении соответствующим вирусом. Антивирус, обеспечивающий возможность поиска различных сигнатур, называют полидетектором.

Фаги - выполняют функции, свойственные детекторам, но, кроме того, «излечивают» инфицированные программы посредством «выкусывания» («пожирания») вирусов из их тел. По аналогии с полидетекторами, фаги, ориентированные на нейтрализацию различных вирусов, именуют полифагами.

В отличие от детекторов и фагов, вакцины по своему принципу действия напоминают сами вирусы.Вакцина имплантируется в защищаемую программу и запоминает ряд количественных и структурных характеристик последней.

Принцип действия «прививок» основан на учете того обстоятельства, что любой вирус, как правило, помечает инфицируемые программы каким-либо признаком с тем, чтобы не выполнять их повторное заражение. В ином случае имело бы место многократное инфицирование, сопровождаемое существенным и поэтому легко обнаруживаемым увеличением объема зараженных программ. Прививка, не внося никаких других изменений в текст защищаемой программы, помечает ее тем же признаком, что и вирус, который, таким образом, после активизации и проверки наличия указанного признака, считает ее инфицированной и «оставляет в покое».

Ревизоры обеспечивают слежение за состоянием файловой системы, используя для этого подход, аналогично реализованному в вакцинах. Программа-ревизор в процессе своего функционирования выполняет применительно к каждому исполняемому файлу сравнение его текущих характеристик с аналогичными характеристиками, полученными в ходе предшествующего просмотра файлов. Характеристики исполняемых файлов, получаемые в ходе очередного просмотра, запоминаются в отдельном файле (файлах), в связи с чем увеличения длин исполняемых файлов, имеющего место при вакцинировании, в данном случае не происходит. Другое отличие ревизоров от вакцин состоит в том, что каждый просмотр исполняемых файлов ревизором требует его повторного запуска.

Монитор - представляет собой резидентную программу, обеспечивающую перехват потенциально опасных прерываний, характерных для вирусов, и запрашивающую у пользователей подтверждение на выполнение операций, следующих за прерыванием. В случае запрета или отсутствия подтверждения монитор блокирует выполнение пользовательской программы.

Антивирусы рассмотренных типов существенно повышают вирусозащищенность отдельных персональных ЭВМ и ИС в целом, однако, в связи со свойственными им ограничениями, естественно, не являются панацеей. Так, для разработки детекторов, фагов и прививок нужно иметь тексты вирусов, что возможно только для выявленных вирусов. Вакцины обладают потенциальной способностью защиты программ не только от известных, но и от новых вирусов, однако обнаруживают факт заражения только в тех случаях, если сами были имплантированы в защищаемую программу раньше вируса. Мониторы контролируют процесс функционирования пользовательских программ постоянно, однако характеризуются чрезмерной интенсивностью ложных срабатываний, которые вырабатывают у оператора «рефлекс подтверждения» и тем самым, по существу минимизируют эффект от такого контроля. Следует также учитывать, что принципы действия и тексты любых антивирусов доступны разработчикам вирусов, что позволяет им создавать более изощренные вирусы, способные успешно обходить все известные защиты.

В настоящее время вирусам активно противостоят антивирусные программные комплексы, модули которых включают вышеуказанные и другие программы-антивирусы.

Наиболее распространенные в настоящее время в России антивирусные программные комплексы - это KIS (Kaspersky Internet Security), DRWEB, Symantec AntiVirus, MCAfee, NOD32.

На начало 2011 г., например, комплекс KIS (производитель - лаборатория Касперского) позволял обнаружить и обезвредить более 5 млн. вирусов.

Специалисты по защите информации исследуют в настоящее время различные новые методы «лечения» ЭВМ от вирусов. Однако до сих пор не найдено метода, дающего полную гарантию защиты. Среди разрабатываемых перспективных методов можно отметить следующие: адаптивные и самообучающиеся; интеллектуальные; аппаратные.

Адаптивные и самообучающиеся средства - это средства, автоматически расширяющие список вирусов, которым они противостоят. К ним, в первую очередь, относятся средства, содержащие постоянно пополняемые базы вирусов. Наиболее привлекательной выглядит идея создания самообучающейся системы, которая при встрече с неизвестным ей вирусом автоматически анализирует его и добавляет в свой арсенал.

Интеллектуальные методы - методы, базирующиеся на системах логического вывода. Их суть сводится к определению алгоритма, реализуемого программой по ее коду, и выявлению таким образом программ, осуществляющих несанкционированные действия. Это перспективный метод, но он требует значительных затрат.

Аппаратные средства - это дополнительное усиление системы защиты. Применяются в специальных приложениях, однако широкого распространения пока не получили, так как их применение ограничивает возможности систем.

Анализ разработанных на сегодня теоретических основ борьбы с компьютерными вирусами позволяет сделать вывод, что абсолютная защита может быть достигнута только абсолютным же изоляционизмом, что, естественно, на практике является неприемлемым решением. Для ограниченной защиты от вирусов могут быть использованы те или иные из описанных выше форм обнаружения программ-вирусов и предупреждения их разрушительного воздействия.

Наконец, специфическим средством борьбы с заражением вычислительных систем и сетей вирусами являются меры юридического и административного характера. Юридические средства защиты сводятся в основном к административной и уголовной ответственности за умышленное создание и распространение вируса с целью нанесения ущерба. Трудность их применения состоит в доказательстве авторства и умышленности создания таких программ.

22. Сканер относится к устройствам:

а) управления ПК;

б) вывода;

в) ввода.

23. Дополнительная цифровая клавиатура включается / выключается

клавишей:

а) Caps Lock; б) Num Lock; в) Shift.

24. Восстанавливают программы и удаляют из них вирус:

а) программы-детекторы;

б) программы-доктора (фаги);

в) программы-фильтры;

г) программы-вакцины.

25. Комбинация клавиш Shift+Ctrl или Shift+Alt используется в случае:

а) выбора заглавной буквы;

б) «зависания» компьютера;

в) необходимости переключения на другой алфавит.

26. Установить соответствие:

1. Кнопка закрыть окно-

2. Кнопка свернуть окно-

3. Кнопка счетчик-

4. Кнопка развернуть/ восстановить окно-

а) ; б) ; в) ; г) .

27. Установить соответствие:

1. Файл-

2. Каталог диска-

3. Операционная система-

4. Подкаталог-

а) комплекс программ, предназначенный для наиболее эффективного

использования всех средств ЭВМ в процессе решения задачи и

повышения удобства работы с ней.

б) совокупность данных на внешнем носителе;

в) раздел каталога, который имеет свое имя;

г) список всех файлов, хранящихся на диске;

д) библиотека всех программ и данных.

28. Установить соответствие:

1.Утилиты-

2.Драйверы-

3.Антивирусные программы -

4.Упаковщики-

а) программы, позволяющие записывать информацию на дискетах в более

плотном виде;

б) программы, предназначенные для предотвращения заражения

компьютерными вирусами и ликвидации последствий зараженияв) программы вспомогательного назначения, расширяющие и

дополняющие соответствующие возможности операционной системы;

г) программы, расширяющие возможности операционной системы по

управлению устройствами ввода, вывода информации, оперативной

памятью и т. д.

д) программы, предназначенные для организации обмена информацией

между ПК.

29. Установить соответствие:

1.Функциональные клавиши-

2.Служебные клавиши-

3.Регистровые клавиши-

а) Enter;

б) Shift;

в) Num Lock;

г) F1.

30. Установить соответствие:

1. Файл-

2. Каталог диска-

3. Операционная система-

4. Подкаталог-

а) комплекс программ, предназначенный для наиболее эффективного

использования всех средств ЭВМ в процессе решения задачи и

повышения удобства работы с ней.

б) совокупность данных на внешнем носителе;

в) раздел каталога, который имеет свое имя;

г) список всех файлов, хранящихся на диске;

д) библиотека всех программ и данных.

22. в;

23. б;

24.б;

25. в;

26.1. б; 2. а; 3. г; 4. в;

27. 1. е; 2. в; 3. г; 4. б;

28. 1. в; 2. г; 3. б; 4. а;

29. 1. г; 2. а; 3. б;

30. 1. б; 2. г; 3.а; 4.в.

Влад Птицын Ученик (240) Она много кому не нужна но наступает эра технологий поэтому не знать инфу это не уважать себя

1. На чем основано действие антивирусной программы?

1.На ожидании начала вирусной атаки

2.На удалении зараженных файлов

3.На сравнении программных кодов с известными вирусами

2. Компьютерным вирусом является

1.Специальная программа небольшого размера, которая может приписывать себя к другим программам, она обладает способностью "размножаться"

2.Программа проверки и лечения дисков

3.Любая программа, созданная на языках низкого уровня

4.Программа, скопированная с плохо отформатированной дискеты.

3. Какие существуют вспомогательные средства защиты?

1.Аппаратные средства и антивирусные программы

2.Аппаратные средства

3.Программные средства

4. Что необходимо иметь для проверки на вирус жесткого диска?

1.защищенную программу

2.антивирусную программу, установленную на компьютере.

3.загрузочную программу

4.файл с антивирусной программой

5. Заражение компьютерными вирусами может произойти в процессе .

1.Работы с файлами

2.Форматирования дискеты

3.Выключения компьютера

4.Печати на принтере

6. Какие существуют методы реализации антивирусной защиты?

1.Аппаратные и программные

2.Программные, аппаратные и организационные

3.Только программные

7. Какие программы относятся к антивирусным

1.MS-DOS, MS Word, AVP

2.AVP, DrWeb, NortonAntiVirus

3.MS Word, MS Excel, Norton Commander

8. Что называется вирусной атакой?

1.Нарушение работы программы, уничтожение данных, форматирование жесткого диска

2.Неоднократное копирование кода вируса в код программы

3.Отключение компьютера в результате попадания вируса

9. Основные типы компьютерных вирусов:

1.Файловые, загрузочные, макро-вирусы

2.Аппаратные, программные, загрузочные

3.Файловые, программные, макро-вирусы

10. Какие существуют основные средства защиты?

1.Резервное копирование наиболее ценных данных

2.Программные средства

3.Аппаратные средства

11. Компьютерная программа, в которой находится вирус называется:

1.зараженной;

2.опасной;

3.испорченной или измененной;

4.отформатированной.

12. Какие файлы заражают макро-вирусы?

1.исполнительные;

2.графические и звуковые;

3.файлы документов Word и электронных таблиц Excel;

4.html документы.

13. Неопасные компьютерные вирусы могут привести

1.к сбоям и зависаниям при работе компьютера;

2.к уменьшению свободной памяти компьютера;

3.к потере программ и данных;

4.к форматированию винчестера.

14. Какие из перечисленных типов не относятся к категории вирусов?

1.tуре-вирусы;

2.загрузочные вирусы;

3.сетевые вирусы;

4.файловые вирусы.

15. По какому обязательному признаку название "вирус" было отнесено к компьютерным программам?

1.способность к саморазмножению;

2.способность к мутации;

3.способность к делению;

4.способность к изменению размеров.

16. В каком году Ф. Коэн ввел термин «компьютерный вирус»?

1.в 1952г;

2.в 1984г;

3.в 1962г.;

4.в 1981г..

17. К каким вирусам относится "троянский конь"?

1.макро-вирусы;

2.скрипт-вирусы;

3.интернет-черви;

4.загрузочные вирусы.

18. Какой вид компьютерных вирусов внедряются и поражают исполнительный файлы с расширением *.exe, *.com?

1.файловые вирусы;

2.загрузочные вирусы;

3.макро-вирусы;

4.сетевые вирусы.

19. Очень опасные компьютерные вирусы могут привести

1.к сбоям и зависаниям при работе компьютера;

2.к потере программ и данных, форматированию винчестера;

3.к уменьшению свободной памяти компьютера.

20. Заражению компьютерными вирусами могут подвергнуться:

1.программы и документы;

2.графические файлы;

3.звуковые файлы;

4.видеофайлы.

21. Опасные компьютерные вирусы могут привести

1.к потере программ и данных;

2.к форматированию винчестера;

3.к сбоям и зависаниям при работе компьютера;

4.к уменьшению свободной памяти компьютера.

22. Как происходит заражение «почтовым» вирусом?:

1.при подключении к почтовому серверу;

2.при открытии зараженного файла, присланного с письмом по E-mail;

3.при подключении к Web-серверу, зараженному "почтовым" вирусом

1. Как называется этап, в ходе которого вирусный код может воспроизводить

себя в теле других программ?

2. Как, одним словом можно назвать вредоносную программу?

3. Как называются вирусы, использующие для распространения сетевые

ресурсы?

4. От какого типа вирусов заражение компьютера происходит при открытии

файла?

5. Как называется класс вирусов, которые при воздействии не мешают работе

компьютера?

6. Как называется программа, предназначенная для устранения вирусов?

7. К какому виду антивирусных программ относится Аvast?

1 Заражение

2 Вирус

3 Спам?

4

5 скрытая угроза

6 антивирус

7 а какие виды вы проходили? не понятен вопрос этот

Программа, внутри которой находится вирус, называется зараженной программой.

Вредоносные программы можно разделить на три класса: черви, вирусы и троянские программы.

Черви — это класс вредоносных программ, использующих для распространения сетевые ресурсы. Используют сети, электронную почту и другие информационные каналы для заражения компьютеров.

Вирусы — это программы, которые заражают другие программы — добавляют в них свой код, чтобы получить управление при запуске зараженных файлов.

Троянские программы — программы, которые выполняют на поражаемых компьютерах несанкционированные пользователем действия, т. е. в зависимости от каких-либо условий уничтожают информацию на дисках, приводят систему к зависанию, воруют конфиденциальную информацию и т. д.

У вирусов 3 этапа действия (Слайд 14):

Заражение (попадание в компьютер)

Размножение (вирусный код может воспроизводить себя в теле других программ)

Вирусная атака (после создания достаточного числа копий программный вирус начинает осуществлять разрушение: нарушение работы программ и ОС, удаление информации на жестком диске, самые разрушительные вирусы вызывают форматирование жесткого диска)

1. Заражение

2. Вирус, malware

3. Черви

4. Троян

5. Шпион

6. Антивирус

7. Аvast - пакет программ безопасности: антивирус, сканер, монитор, брандмауэр и др.

Поможем успешно пройти тест. Знакомы с особенностями сдачи тестов онлайн в Системах дистанционного обучения (СДО) более 50 ВУЗов. При необходимости проходим систему идентификации, прокторинга, а также можем подключиться к вашему компьютеру удаленно, если ваш вуз требует видеофиксацию во время тестирования.

Закажите решение за 470 рублей и тест онлайн будет сдан успешно.

1. Сигнатурный метод антивирусной проверки заключается в …

анализе поведения файла в разных условиях

сравнении файла с известными образцами вирусов

отправке файлов на экспертизу в компанию-производителя антивирусного средства

анализе кода на предмет наличия подозрительных команд

2. Косвенное проявление наличия вредоносной программы на компьютере

неожиданно появляющееся всплывающее окно с приглашением посетить некий сайт

неожиданно появляющееся всплывающее окно с текстом порнографического содержания

неожиданное отключение электроэнергии

неожиданное уведомление антивирусной программы об обнаружении вируса

неожиданное самопроизвольное завершение работы почтового агента

3. Антиспамовая программа, установленная на домашнем компьютере, служит для …

корректной установки и удаления прикладных программ

обеспечения регулярной доставки антивирусной программе новых антивирусных баз

защиты компьютера от хакерских атак

защиты компьютера от нежелательной и/или незапрошенной корреспонденции

5. Цель создания анонимного SMTP-сервера – для …

размещения на них сайтов с порнографической или другой запрещенной информацией

рассылки спама

создания ботнета

распределенных вычислений сложных математических задач

6. Метаморфизм – это …

метод маскировки от антивирусов с помощью шифрования

метод маскировки от антивирусов с помощью многоуровневого архивирования и запаковки

создание вирусных копий путем шифрования части кода и/или вставки в код файла дополнительных, ничего не делающих команд

создание вирусных копий путем замены некоторых команд на аналогичные, перестановки местами частей кода, вставки между ними дополнительных, ничего не делающих команд

7. Деятельность клавиатурных шпионов

находясь в оперативной памяти записывают все, что пользователь вводит с клавиатуры и передают своему хозяину

находясь в оперативной памяти следят за вводимой информацией. Как только пользователь вводит некое кодовое слово, клавиатурный шпион начинает выполнять вредоносные действия, заданные автором

находясь в оперативной памяти следят за вводимой пользователем информацией и по команде хозяина производят нужную ему замену одних символов (или групп символов) другими

передают хозяину марку и тип используемой пользователем клавиатуры

8. Обязательные свойства любого современного антивирусного комплекса

не мешать выполнению основных функций компьютера

не занимать много системных ресурсов

не занимать канал Интернет

надежно защищать от вирусов

быть кроссплатформенным (работать под управлением любой операционной системы)

интегрироваться в браузер

9. Задача, выполняющая модуль планирования, входящий в антивирусный комплекс

настройка расписания запуска ряда важных задач (проверки на вирусы, обновления антивирусных баз и пр.)

определения параметров взаимодействия различных компонентов антивирусного комплекса

определения областей работы различных задач поиска вирусов

настройки параметров уведомления пользователя о важных событиях в жизни антивирусного комплекса

10. Логические бомбы относятся к классу …

файловых вирусов

макровирусов

сетевых червей

троянов

условно опасных программ

11. К какому типу Использование инструкций по работе за компьютером, введенные в отдельно взятом компьютерном классе, можно отнести к … методам антивирусной защиты.

теоретическим

практическим

организационным

техническим

12. Использование брандмауэров относят к … методам антивирусной защиты.

теоретическим

практическим

организационным

техническим

13. Свойство вируса, позволяющее называться ему загрузочным – способность …

заражать загрузочные сектора жестких дисков

заражать загрузочные дискеты и компакт-диски

вызывать перезагрузку компьютера-жертвы

подсвечивать кнопку Пуск на системном блоке

14. К классу условно опасных относятся программы …

о которых нельзя однозначно сказать, что они вредоносны

последствия выполнения которых нельзя предугадать

которые можно выполнять только при наличии установленного антивирусного программного обеспечения

характеризующиеся способностью при срабатывании заложенных в них условий (в конкретный день, время суток, определенное действие пользователя или команды извне) выполнять какое-либо действие, например, удаление файлов. В остальное время они безвредны

15. Типы методов антивирусной защиты

теоретические

практические

организационные

технические

программные

16. Главное преимущество встроенного в Microsoft Windows XP (с установленным Service Pack 2) брандмауэра по сравнению с устанавливаемыми отдельно персональными брандмауэрами

более ясный и интуитивно понятный интерфейс

отсутствие необходимости отдельно покупать его и устанавливать

наличие более полного функционала

возможность более точно задавать исключения

17. Ограничения, которые накладывает отсутствие на домашнем компьютере постоянного выхода в Интернет

трудности с регулярным автоматическим получением новых антивирусных баз

невозможность использовать антиспамовую программу в режиме реального времени

ложные срабатывания в работе персонального брандмауэра

невозможность запуска антивирусной проверки в режиме реального времени

18. Брандмауэр (firewall) — это программа, …

которая следит за сетевыми соединениями и принимает решение о разрешении или запрещении новых соединений на основании заданного набора правил

которая следит за сетевыми соединениями, регистрирует и записывает в отдельный файл подробную статистику сетевой активности

на основе которой строится система кэширования загружаемых веб-страниц

реализующая простейший антивирус для скриптов и прочих использующихся в Интернет активных элементов

19. Преимущества сигнатурного метода антивирусной проверки над эвристическим

более надежный

существенно менее требователен к ресурсам

не требует регулярного обновления антивирусных баз

позволяет выявлять новые, еще не описанные вирусными экспертами, вирусы

20. Типы троянов:

клавиатурные шпионы

похитители паролей

дефрагментаторы дисков

утилиты скрытого удаленного управления

логические бомбы

шутки

вирусные мистификации

21. Вирус – это программа, способная…

создавать свои дубликаты (не обязательно совпадающие с оригиналом) и внедрять их в вычислительные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению

нанести какой-либо вред компьютеру, на котором она запускаются, или другим компьютерам в сети

нанести какой-либо вред компьютеру, на котором она запускаются, или другим компьютерам в сети: прямо или посредством других программ и/или приложения

22. Стадии жизненного цикла классического трояна

проникновение на чужой компьютер

активация

поиск объектов для заражения

подготовка копий

внедрение копий

выполнение вредоносных действий

23. Трояны классифицируются по …

методу размножения

методу распространения

методу маскировки

типу вредоносной нагрузки

25. Преимущества эвристического метода антивирусной проверки над сигнатурным

более надежный

существенно менее требователен к ресурсам

не требует регулярного обновления антивирусных баз

позволяет выявлять новые, еще не описанные вирусными экспертами, вирусы

26. Выполнение вредоносной программой, относящейся к классическим утилитам дозвона, вызывает …

явные проявления

косвенные проявления

материальные проявления

скрытые проявления

27. Антивирусные базы можно обновить на компьютере, не подключенном к Интернет.

да, это можно сделать с помощью мобильных носителей скопировав антивирусные базы с другого компьютера, на котором настроен выход в Интернет и установлена эта же антивирусная программа или на нем нужно вручную скопировать базы с сайта компании-производителя антивирусной программы

да, позвонив в службу технической поддержки компании-производителя антивирусной программы. Специалисты этой службы продиктуют последние базы, которые нужно сохранить на компьютере воспользовавшись любым текстовым редактором

нет

28. Скрытые проявлениям вирусного заражения:

наличие на рабочем столе подозрительных ярлыков

наличие в оперативной памяти подозрительных процессов

наличие на компьютере подозрительных файлов

подозрительная сетевая активность

неожиданно появляющееся всплывающее окно с приглашением посетить некий сайт

неожиданное уведомление антивирусной программы об обнаружении вируса

29. Основная задача, которую решает антивирусная проверка в режиме реального времени

обеспечение непрерывности антивирусной проверки

обеспечение невмешательства в процесс деятельности других программ

обеспечение взаимодействия между пользователем и антивирусной программой

предоставление возможности глубокой проверки заданных объектов

30. Подозрительная сетевая активность может быть вызвана …

сетевым червем

P2P-червем

трояном

логической бомбой

31. Необходимость модуля обновления для любого современного антивирусного средства — для …

доставки сигнатур на компьютеры всех пользователей, использующих соответствующую антивирусную программу

взаимодействия антивирусной программы с сайтом компании-производителя

подключения антивирусных баз к антивирусной программе

обеспечения взаимодействия операционной системы с антивирусным комплексом

Читайте также: