Попробуйте обновить драйвер wi fi и или установить npcap в режиме совместимом с winpcap

Many more details about Npcap are available in the Npcap User/Developer Guide. We've also created a feature comparison between Npcap and WinPcap.

Downloading and Installing Npcap Free Edition

The free version of Npcap may be used (but not externally redistributed) on up to 5 systems (free license details). It may also be used on unlimited systems where it is only used with Nmap, Wireshark, and/or Microsoft Defender for Identity. Simply run the executable installer. The full source code for each release is available, and developers can build their apps against the SDK. The improvements for each release are documented in the Npcap Changelog.

-

for Windows 7/2008R2, 8/2012, 8.1/2012R2, 10/2016, 2019, 11 (x86, x64, and ARM64). (ZIP). (ZIP). (ZIP).

The latest development source is in our Github source repository. Windows XP and earlier are not supported; you can use WinPcap for these versions.

Npcap OEM for Commercial Use and Redistribution

We fund the Npcap project by selling Npcap OEM. This special version of Npcap includes enterprise features such as the silent installer and commercial support as well as special license rights allowing customers to redistribute Npcap with their products or to install it on more systems within their organization with easy enterprise deployment. The Npcap free license only allows five installs (with a few exceptions) and does not allow for any redistribution. We offer two commercial license types:

Npcap OEM Redistribution License: The redistribution license is for companies that wish to distribute Npcap OEM within their products (the free Npcap edition does not allow this). Licensees generally use the Npcap OEM silent installer, ensuring a seamless experience for end users. Licensees may choose between a perpetual unlimited license or an annual term license, along with options for commercial support and updates. [Redistribution license details]

Npcap OEM Internal-Use License: The corporate internal license is for organizations that wish to use Npcap OEM internally, without redistribution outside their organization. This allows them to bypass the 5-system usage cap of the Npcap free edition. It includes commercial support and update options, and provides the extra Npcap OEM features such as the silent installer for enterprise-wide deployment. [Internal-use license details]

Documentation

The primary documentation for Npcap is the Npcap User's Guide. You can also refer to the README file on Github. The changes in each new release are documented in the Npcap Changelog.

Patches, Bug Reports, Questions, Suggestions, etc

Npcap bug reports can be filed on the Npcap Issues Tracker. Please test with the latest version of Npcap first to ensure it hasn't already been fixed. It is also helpful if you search the current issues first to find out if it has already been reported. Then you can leave a comment on the existing issue rather than creating duplicates. Feature enhancement requests can be made on the tracker as well

Code patches to fix bugs are even better than bug reports. Instructions for creating patch files and sending them are available here.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Router Scan – это программа для выполнения аудита безопасности, она сканирует сети, находит различные устройства. Для найденных устройств (роутеры, веб-камеры и т.п.) программа пытается подобрать пароль, а также применяет эксплойты, использующие уязвимости сетевого оборудования. В случае успешного подбора учётных данных, либо наличия уязвимости к эсплойту, из устройства извлекается полезная информация, например, пароль от Wi-Fi сети. До недавнего времени Router Scan выполнял аудит безопасности исключительно проводных сетей (локальных и глобальных).

36. Реализованы возможности беспроводного аудита - перебор ключа WPA/WPA2 сети, получение пароля по WPS PIN, а также атака Pixie Dust

Это очень интересные нововведения, предлагаю их опробовать.

Документация Router Scan ещё не обновлена, поэтому я пишу исходя исключительно из собственных экспериментов. Возможно, в данной инструкции имеются ошибки или неточности. Судя по всему, ещё не реализована атака Pixie Dust, либо я её просто не нашёл.

Перейдите на страницу программы, хотя на момент создания данной заметки там написано:

Router Scan v2.53 by Stas'M (build 04.11.2015)

тем не менее, ссылка на скачивание ведёт на версию v2.60 бета (причём архив без пароля).

Что нужно для использования возможностей беспроводного аудита Router Scan?

Программы

Оборудование

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку моя вторая карта Alfa AWUS052NH работает с Router Scan без проблем, и вообще она дальнобойнее, и именно её я чаще всего использую, в том числе в Linux, то я не стал разбираться, что не так с AWUS036NHA. Возможно, проблема решиться рекомендуемым образом. Кстати, пишите в комментариях, с какими беспроводными картами у вас получилось «подружить» Router Scan, а с какими возникли проблемы.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Встроенная Wi-Fi карта Intel Corporation Centrino Advanced-N 6235 (rev 24) (в Linux поддерживает режим монитора и инъекцию) также хорошо работает с Router Scan.

Настройка Router Scan

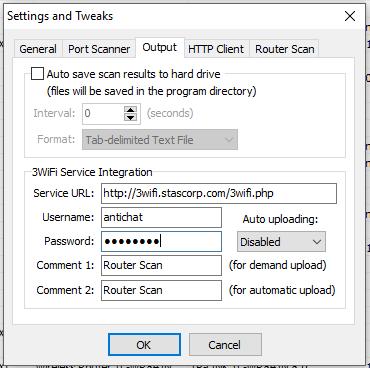

Для некоторых наших атак нам понадобиться информация с 3WiFi. Нам хватит гостевого доступа. Перейдите в настройки Router Scan и в качестве Username и Password введите antichat:

Обзор беспроводных сетей в Router Scan

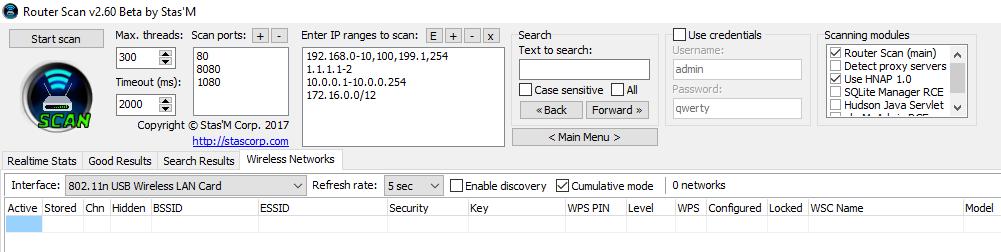

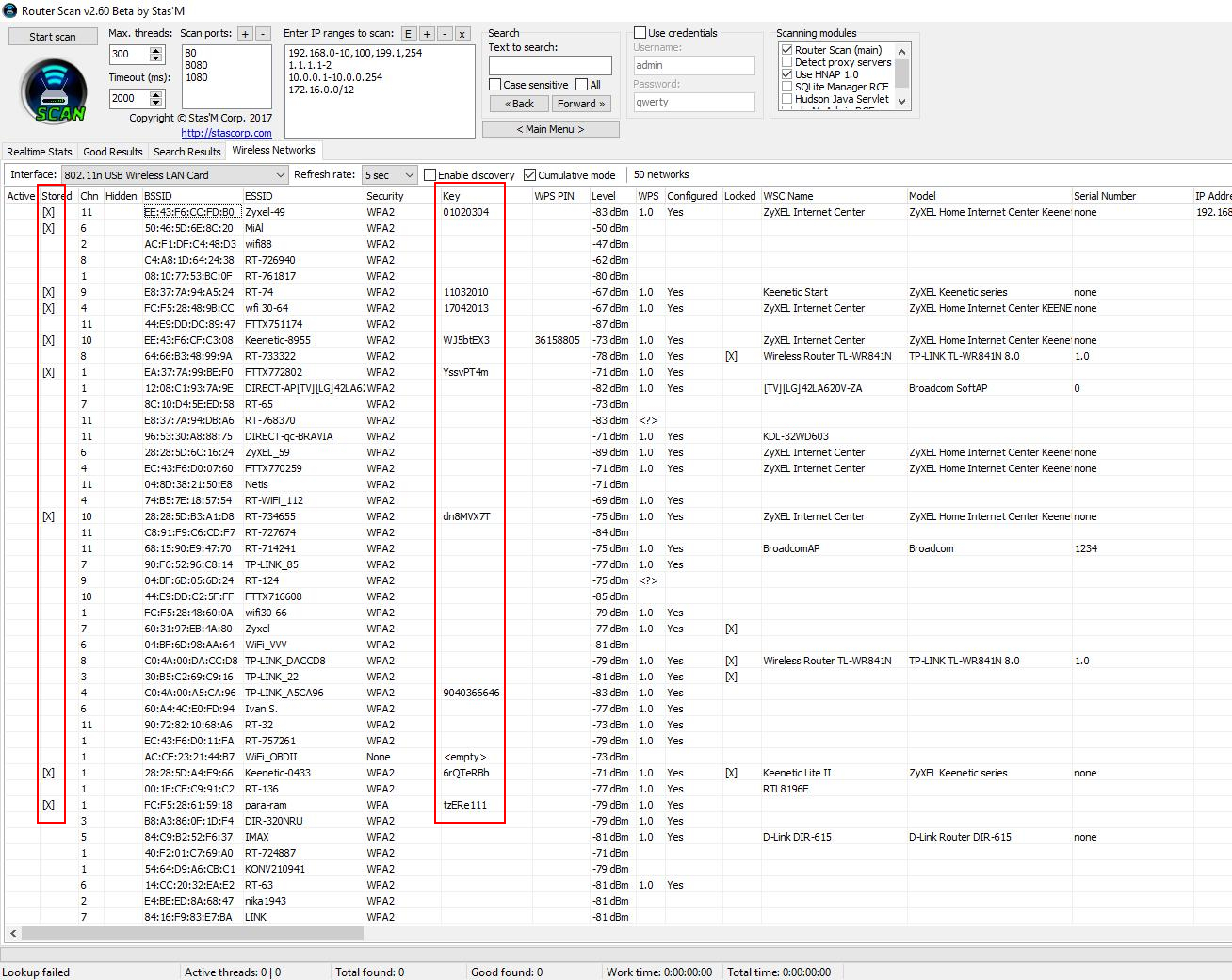

В Router Scan начиная с версии v2.60 появилась вкладка Wireless Networks:

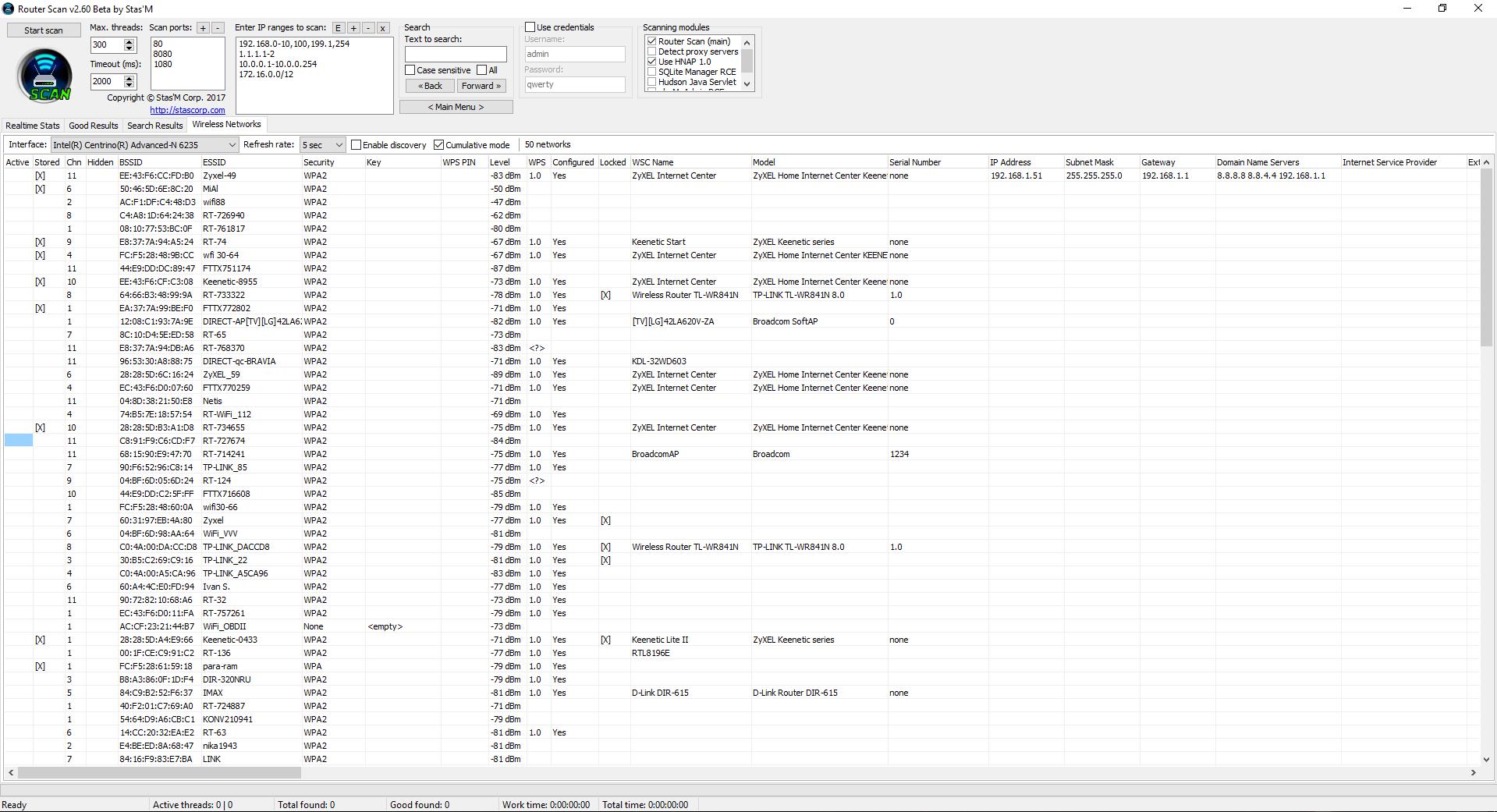

В поле Interface выберите ту Wi-Fi карту, которую вы хотите использовать для аудита Wi-Fi сетей. Если вы поставите галочку на Enable discovery, то начнётся сбор данных о доступных в радиусе досягаемости точках доступа. Чтобы точки доступа не пропадали из списка, поставьте галочку Cumulative mode:

Поле Active отмечает (вроде бы) сети, к которым вы подключены в данный момент.

Обратите внимание, что нам доступна расширенная информация о точках доступа. В том числе, можно увидеть точную модель (поля WSC Name и Model) для ТД с WPS.

Получение WPA пароля на основе предсказанного WPS ПИНа в Router Scan

В одной из своих статей под названием «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам» я рассказывал о таком приёме быстрого взлома Wi-Fi, когда WPS ПИН рассчитывается на основе алгоритмов, либо берётся из базы данных. Если ПИН угадан, то раскрывается пароль от Wi-Fi сети.

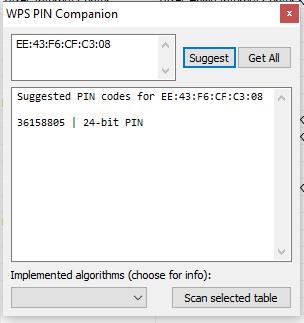

Примерно эта же атака реализована в Router Scan. Уже несколько версий назад был добавлен инструмент WPS PIN Companion. Этот инструмент «угадывает» WPS ПИН беспроводной сети. ПИН рассчитывается по определённым алгоритмам, за основу берётся MAC-адрес и серийный номер роутера (только для некоторых алгоритмов генерации). В новой версии WPS PIN Companion получил новые алгоритмы и другие улучшения, но главным является его комбинация с другим инструментом, который в контекстном меню (вызывается правой кнопкой мыши) называется Obtain key with WPS…:

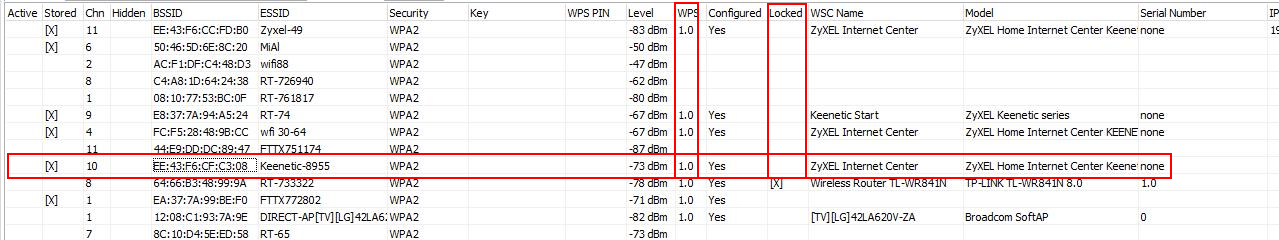

Поскольку для взлома подходят только точки доступа с WPS, то нужно выбрать те, у которых в столбце WPS стоит номер версии, а в столбце Locked ничего не записано (т.е. WPS для данной ТД не должен быть заблокирован), пример такой подходящей точки доступа:

Кликаем на выбранной ТД правой кнопкой мыши, выбираем Obtain key with WPS…:

Если у вас уже есть WPS ПИН (или несколько пинов), то введите их в поле PINs. Если пина у вас нет, то пока закройте этой окно.

В контекстном меню также доступны две опции:

Первая рассчитывает ПИН по алгоритмам для данной конкретной точки доступа:

Как видим, угаданный пин это 36158805.

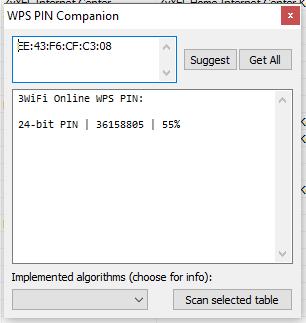

При клике на WPS PIN from 3WiFi нам показывается следующее окно:

В нём снова 36158805 и, видимо, проценты совпадения.

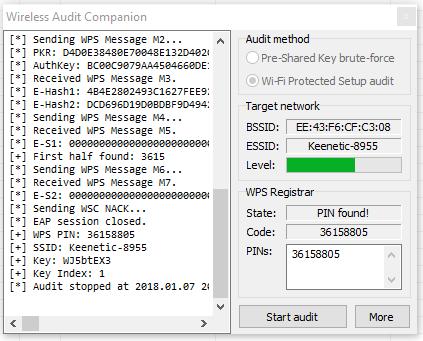

Возвращаемся к опции Obtain key with WPS…:

Наш пин туда вписался автоматически, нажимаем Start audit. Как можно увидеть, пароль успешно раскрыт:

Об этом говорят строки:

Паролем от Wi-Fi является WJ5btEX3.

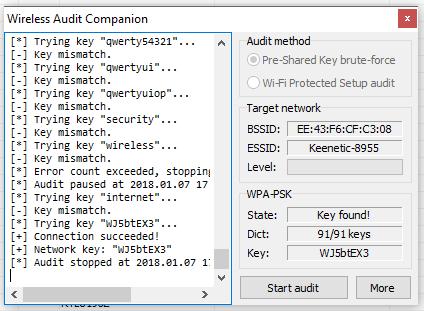

Подбор пароля от любой Wi-Fi сети в Router Scan

Предыдущий метод является быстрым, но работает только для сетей с незаблокированным WPS.

Для всех остальных точек доступа доступен более универсальный, но медленный метод. Суть его заключается в том, что Router Scan пытается подключиться к Wi-Fi сети с паролем, который берёт из словаря. Если подключение прошло удачно – значит пароль угадан, если подключение не получилось, значит программа переходит к следующему паролю и пробует его и т.д. далее, пока не будет подобран пароль или не закончится словарь. На каждую попытку требуется несколько секунд – это медленно.

Для начала атаки нажмите правой кнопкой мыши на интересующую вас точку доступа и выберите Brute-force network…:

Атаку нужно начать с выбора файла словаря. Для этого напротив поля Dict. нажмите (click to load) и выберите файл словаря. С программой поставляется небольшой словарик (файл wlanpass.txt) на 90 слов. Можно использовать его.

Удачный подбор пароля:

Кстати, чтобы попытки не останавливались, нажмите на More, далее Maximum error counts и введите 0 для неограниченных попыток:

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

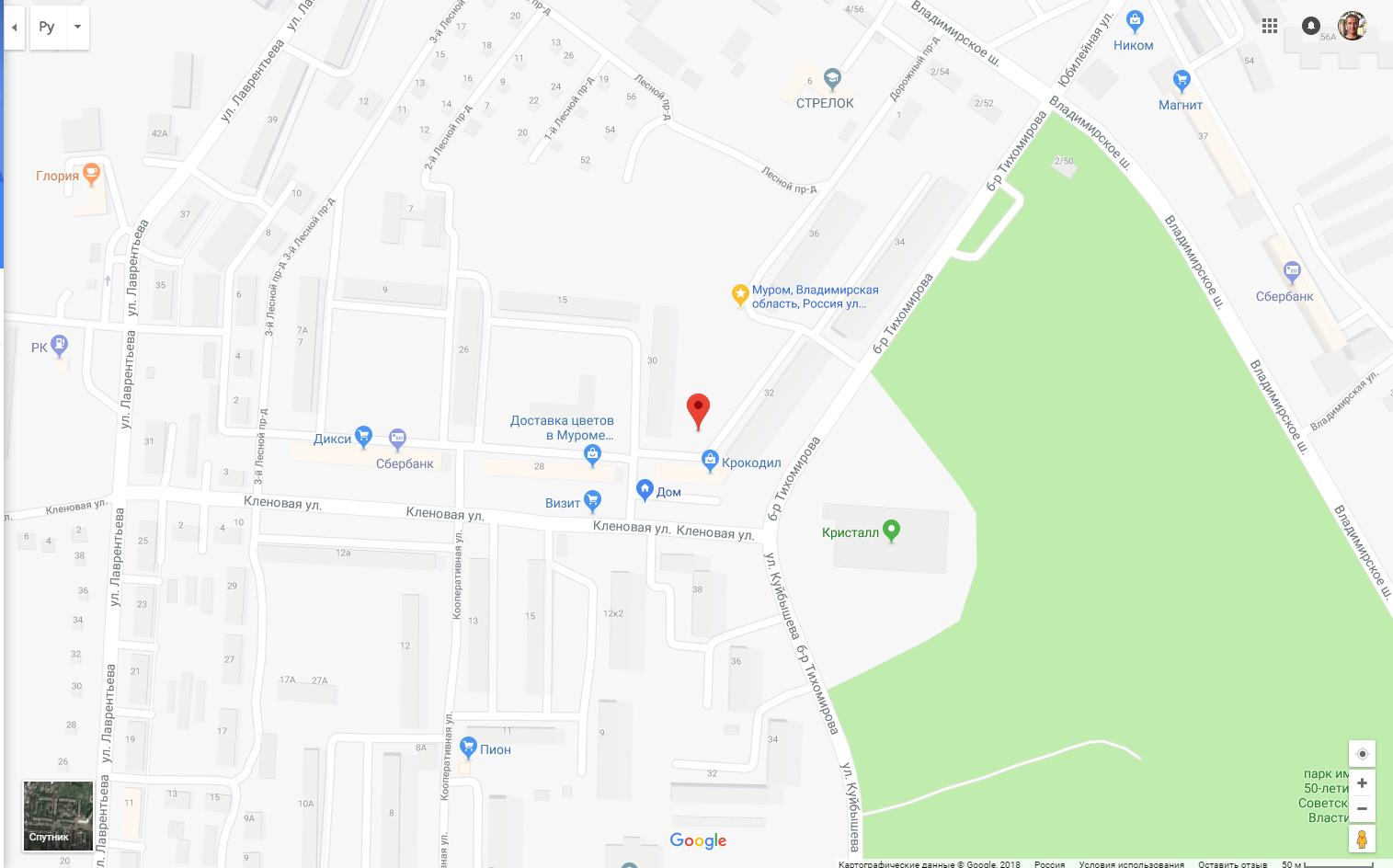

Как определить расположение Wi-Fi

Для этого в Router Scan выберите опцию Locate AP by BSSID, появится окно:

Нажмём, например, на Google Maps:

Решение проблем

1. Бесконечная ошибка Association failed

Если остановить и повторно запустить атаку, то данная ошибка обычно исчезала.

2. Вкладка Wireless Networks не работает в Linux

Вкладка Wireless Networks не работает и никогда не будет работать в Linux, поскольку для данной функциональности в Router Scan требуется WinPcap или Npcap, которые в Linux отсутствуют.

3. Npcap установлен, но всё равно ошибка «Please install WinPcap and try again»

Если вы уже установили Npcap или установили Wireshark, но всё равно получаете ошибку:

То причина может быть в том, что вы забыли включить галочку «Install Npcap in WinPcap API-compatible mode». Заново запустите установщик Npcap и включите эту опцию.

4. Не работают беспроводные атаки в Router Scan

Если у кого-то перестали работать беспроводные атаки Router Scan, то теперь появилось исправление.

Npcap 1.30 [2021-04-09]

Restore raw WiFi frame capture support, which had been broken in a few ways since Npcap 0.9983. Additional improvements enable PacketSetMonitorMode() for non-admin-privileged processes, allowing Wireshark to correctly enable monitor mode via checkbox without requiring WlanHelper.exe.

Восстановлена поддержка захвата сырых кадров WiFi, которая была поломана сразу несколькими способами с момента выхода Npcap 0.9983. Дополнительные улучшения включают PacketSetMonitorMode() для процессов без прав администратора, что позволяет Wireshark правильно включать режим мониторинга с помощью флажка, не требуя WlanHelper.exe.

Короче говоря, функциональность связанная с беспроводными атаками уже давно и сильно была сломана. Теперь они её починили — я проверил, атака на WPS прошла успешно.

Поэтому просто обновите Npcap до последней версии. Либо установите Wireshark последней версии — вместе с ней поставляется и Npcap.

Заключение

Router Scan Stas'M – это уникальная программа, по эффективности и простоте использования и не имеющая аналогов ни для Windows, ни на Linux. Новые функции Router Scan во многом также являются уникальными для ОС Windows. Тем не менее, ОС Linux может предложить дополнительные инструменты для атак на Wi-Fi сети.

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Router Scan – это программа для выполнения аудита безопасности, она сканирует сети, находит различные устройства. Для найденных устройств (роутеры, веб-камеры и т.п.) программа пытается подобрать пароль, а также применяет эксплойты, использующие уязвимости сетевого оборудования. В случае успешного подбора учётных данных, либо наличия уязвимости к эсплойту, из устройства извлекается полезная информация, например, пароль от Wi-Fi сети. До недавнего времени Router Scan выполнял аудит безопасности исключительно проводных сетей (локальных и глобальных).

Программы

1. [-] Raw packet capture not available.2.[*] Please install WinPcap and try again.

Оборудование

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

12 [-] Failed to start raw packet capture.[-] Try updating your Wi-Fi driver and/or installing Npcap in WinPcap-compatible mod

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку моя вторая карта Alfa AWUS052NH работает с Router Scan без проблем, и вообще она дальнобойнее, и именно её я чаще всего использую, в том числе в Linux, то я не стал разбираться, что не так с AWUS036NHA. Возможно, проблема решиться рекомендуемым образом. Кстати, пишите в комментариях, с какими беспроводными картами у вас получилось «подружить» Router Scan, а с какими возникли проблемы.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Встроенная Wi-Fi карта Intel Corporation Centrino Advanced-N 6235 (rev 24) (в Linux поддерживает режим монитора и инъекцию) также хорошо работает с Router Scan.

Настройка Router Scan

Для некоторых наших атак нам понадобиться информация с 3WiFi. Нам хватит гостевого доступа. Перейдите в настройки Router Scan и в качестве Username и Password введите antichat:

Обзор беспроводных сетей в Router Scan

В Router Scan начиная с версии v2.60 появилась вкладка Wireless Networks:

В поле Interface выберите ту Wi-Fi карту, которую вы хотите использовать для аудита Wi-Fi сетей. Если вы поставите галочку на Enable discovery, то начнётся сбор данных о доступных в радиусе досягаемости точках доступа. Чтобы точки доступа не пропадали из списка, поставьте галочку Cumulative mode:

Поле Active отмечает (вроде бы) сети, к которым вы подключены в данный момент.

Обратите внимание, что нам доступна расширенная информация о точках доступа. В том числе, можно увидеть точную модель (поля WSC Name и Model) для ТД с WPS.

Получение WPA пароля на основе предсказанного WPS ПИНа в Router Scan

В одной из своих статей под названием «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам» я рассказывал о таком приёме быстрого взлома Wi-Fi, когда WPS ПИН рассчитывается на основе алгоритмов, либо берётся из базы данных. Если ПИН угадан, то раскрывается пароль от Wi-Fi сети.

Примерно эта же атака реализована в Router Scan. Уже несколько версий назад был добавлен инструмент WPS PIN Companion. Этот инструмент «угадывает» WPS ПИН беспроводной сети. ПИН рассчитывается по определённым алгоритмам, за основу берётся MAC-адрес и серийный номер роутера (только для некоторых алгоритмов генерации). В новой версии WPS PIN Companion получил новые алгоритмы и другие улучшения, но главным является его комбинация с другим инструментом, который в контекстном меню (вызывается правой кнопкой мыши) называется Obtain key with WPS…:

Поскольку для взлома подходят только точки доступа с WPS, то нужно выбрать те, у которых в столбце WPS стоит номер версии, а в столбце Locked ничего не записано (т.е. WPS для данной ТД не должен быть заблокирован), пример такой подходящей точки доступа:

Кликаем на выбранной ТД правой кнопкой мыши, выбираем Obtain key with WPS…:

Если у вас уже есть WPS ПИН (или несколько пинов), то введите их в поле PINs. Если пина у вас нет, то пока закройте этой окно.

В контекстном меню также доступны две опции:

Первая рассчитывает ПИН по алгоритмам для данной конкретной точки доступа:

Как видим, угаданный пин это 36158805.

При клике на WPS PIN from 3WiFi нам показывается следующее окно:

В нём снова 36158805 и, видимо, проценты совпадения.

Возвращаемся к опции Obtain key with WPS…:

Наш пин туда вписался автоматически, нажимаем Start audit. Как можно увидеть, пароль успешно раскрыт:

Router Scan – это программа для выполнения аудита безопасности, она сканирует сети, находит различные устройства. Для найденных устройств (роутеры, веб-камеры и т.п.) программа пытается подобрать пароль, а также применяет эксплойты, использующие уязвимости сетевого оборудования. В случае успешного подбора учётных данных, либо наличия уязвимости к эсплойту, из устройства извлекается полезная информация, например, пароль от Wi-Fi сети. До недавнего времени Router Scan выполнял аудит безопасности исключительно проводных сетей (локальных и глобальных).

36. Реализованы возможности беспроводного аудита - перебор ключа WPA/WPA2 сети, получение пароля по WPS PIN, а также атака Pixie Dust.

Это очень интересные нововведения, предлагаю их опробовать.

Документация Router Scan ещё не обновлена, поэтому я пишу исходя исключительно из собственных экспериментов. Возможно, в данной инструкции имеются ошибки или неточности. Судя по всему, ещё не реализована атака Pixie Dust, либо я её просто не нашёл.

Что нужно для использования возможностей беспроводного аудита Router Scan?

Программы

[-] Raw packet capture not available.

[*] Please install WinPcap and try again.

Оборудование

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

[-] Failed to start raw packet capture.

[-] Try updating your Wi-Fi driver and/or installing Npcap in WinPcap-compatible mode.

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку моя вторая карта Alfa AWUS052NH работает с Router Scan без проблем, и вообще она дальнобойнее, и именно её я чаще всего использую, в том числе в Linux, то я не стал разбираться, что не так с AWUS036NHA. Возможно, проблема решиться рекомендуемым образом. Кстати, пишите в комментариях, с какими беспроводными картами у вас получилось «подружить» Router Scan, а с какими возникли проблемы.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Встроенная Wi-Fi карта Intel Corporation Centrino Advanced-N 6235 (rev 24) (в Linux поддерживает режим монитора и инъекцию) также хорошо работает с Router Scan.

Настройка Router Scan

Для некоторых наших атак нам понадобиться информация с 3WiFi. Нам хватит гостевого доступа. Перейдите в настройки Router Scan и в качестве Username и Password введите antichat:

Обзор беспроводных сетей в Router Scan

В Router Scan начиная с версии v2.60 появилась вкладка Wireless Networks:

В поле Interface выберите ту Wi-Fi карту, которую вы хотите использовать для аудита Wi-Fi сетей. Если вы поставите галочку на Enable discovery, то начнётся сбор данных о доступных в радиусе досягаемости точках доступа. Чтобы точки доступа не пропадали из списка, поставьте галочку Cumulative mode:

Поле Active отмечает (вроде бы) сети, к которым вы подключены в данный момент.

Обратите внимание, что нам доступна расширенная информация о точках доступа. В том числе, можно увидеть точную модель (поля WSC Name и Model) для ТД с WPS.

Получение WPA пароля на основе предсказанного WPS ПИНа в Router Scan

В одной из своих статей под названием «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам» я рассказывал о таком приёме быстрого взлома Wi-Fi, когда WPS ПИН рассчитывается на основе алгоритмов, либо берётся из базы данных. Если ПИН угадан, то раскрывается пароль от Wi-Fi сети.

Примерно эта же атака реализована в Router Scan. Уже несколько версий назад был добавлен инструмент WPS PIN Companion. Этот инструмент «угадывает» WPS ПИН беспроводной сети. ПИН рассчитывается по определённым алгоритмам, за основу берётся MAC-адрес и серийный номер роутера (только для некоторых алгоритмов генерации). В новой версии WPS PIN Companion получил новые алгоритмы и другие улучшения, но главным является его комбинация с другим инструментом, который в контекстном меню (вызывается правой кнопкой мыши) называется Obtain key with WPS…:

Поскольку для взлома подходят только точки доступа с WPS, то нужно выбрать те, у которых в столбце WPS стоит номер версии, а в столбце Locked ничего не записано (т.е. WPS для данной ТД не должен быть заблокирован), пример такой подходящей точки доступа:

Кликаем на выбранной ТД правой кнопкой мыши, выбираем Obtain key with WPS…:

Если у вас уже есть WPS ПИН (или несколько пинов), то введите их в поле PINs. Если пина у вас нет, то пока закройте этой окно.

В контекстном меню также доступны две опции:

Первая рассчитывает ПИН по алгоритмам для данной конкретной точки доступа:

Как видим, угаданный пин это 36158805.

При клике на WPS PIN from 3WiFi нам показывается следующее окно:

В нём снова 36158805 и, видимо, проценты совпадения.

Возвращаемся к опции Obtain key with WPS…:

Наш пин туда вписался автоматически, нажимаем Start audit. Как можно увидеть, пароль успешно раскрыт:

Об этом говорят строки:

[+] WPS PIN: 36158805

Паролем от Wi-Fi является WJ5btEX3.

Подбор пароля от любой Wi-Fi сети в Router Scan

Предыдущий метод является быстрым, но работает только для сетей с незаблокированным WPS.

Для всех остальных точек доступа доступен более универсальный, но медленный метод. Суть его заключается в том, что Router Scan пытается подключиться к Wi-Fi сети с паролем, который берёт из словаря. Если подключение прошло удачно – значит пароль угадан, если подключение не получилось, значит программа переходит к следующему паролю и пробует его и т.д. далее, пока не будет подобран пароль или не закончится словарь. На каждую попытку требуется несколько секунд – это медленно.

Для начала атаки нажмите правой кнопкой мыши на интересующую вас точку доступа и выберите Brute-force network…:

Атаку нужно начать с выбора файла словаря. Для этого напротив поля Dict. нажмите (click to load) и выберите файл словаря. С программой поставляется небольшой словарик (файл wlanpass.txt) на 90 слов. Можно использовать его.

Удачный подбор пароля:

Кстати, чтобы попытки не останавливались, нажмите на More, далее Maximum error counts и введите 0 для неограниченных попыток:

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

Как определить расположение Wi-Fi

Для этого в Router Scan выберите опцию Locate AP by BSSID, появится окно:

Нажмём, например, на Google Maps:

Решение проблем

[*] Associating with AP.

[*] Associating with AP.

Если остановить и повторно запустить атаку, то данная ошибка обычно исчезала.

Вкладка Wireless Networks не работает в Linux.

Заключение

Router Scan Stas'M – это уникальная программа, по эффективности и простоте использования и не имеющая аналогов ни для Windows, ни на Linux. Новые функции Router Scan во многом также являются уникальными для ОС Windows. Тем не менее, ОС Linux может предложить дополнительные инструменты для атак на Wi-Fi сети.

Stas'M Corp., как совместить Router Scan, WinPcap и NPcap, что бы работало? Или из статьи я что то не правильно понял?

Здравствуйте! Такая проблема. Был у меня интернет, через него я взломал сам соседский интернет, хочу подключиться к нему, он подключается, а если мой интернет трафик кончиться, то не подключается, что делать? Или нельзя пользоваться халявным интернетом от соседа?

Читайте также: