Не удается найти f flashdriveinfo driver exe

Доброе время суток, не могу открыть док на флешке пишет :Windows не удалось найти E:\RECYCLER\e5188982.exe (папки стали ярлыками и не открываются вовсе) возможно ли их как-то открыть?? ? Читала, можно помощью программы ФАР.. . Как ей пользоваться, объясните пожалуйста ЧАЙНИКУ!!)) ) Заранее спасибо.

ВЫ ПОДЦЕПИЛИ ВИРУС, пресловутый "Autorun". Теперь и Ваш компьютер заражен тоже

Внимание!

Этот файл, как правило, имеет атрибуты Скрытый, Системный, Только для чтения. Поэтому в меню Сервис –> Свойства папки… –> Вид –> нужно поставить переключатель Показывать скрытые файлы и папки, установить флажок Отображать содержимое системных папок и снять флажок Скрывать защищенные системные файлы –> OK.

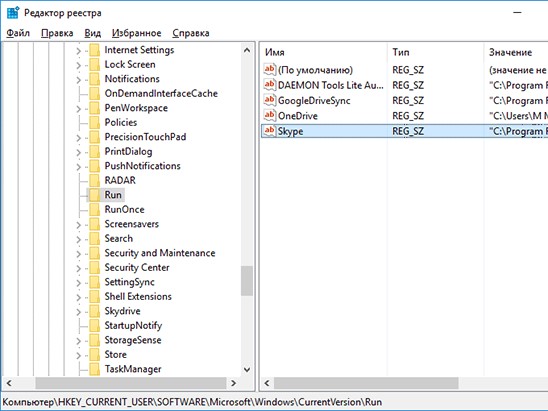

Теперь нужно открыть Редактор реестра Windows: Пуск –> Выполнить… –> regedit –> OK;

– найти раздел [HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Explorer\MountPoints2\(Буква неоткрывающегося диска)] ;

– удалить в нем подраздел Shell.

1. Будьте осторожны с Реестром! Некорректное использование Редактора реестра может привести к возникновению серьезных неполадок, вплоть до переустановки операционной системы!

2. В разделе [HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Explorer\MountPoints2\] диски обозначаются не только буквами (C:, D:, E:…), но и глобальными уникальными идентификаторами (GUID), имеющими вид типа . Поэтому ищите диски не только по буквам, но и по GUID.

3. Для штатного раскрытия любого диска в разделе

[HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Explorer\MountPoints2\(Буква_диска) ] достаточно строкового (REG_SZ) параметра BaseClass со значением Drive (при этом значение параметру «по умолчанию» не присвоено) .

4. Если ошибка остается, продолжите поиск в Реестре по имени вируса (например, RavMon), или по созданному вирусом названию пункта контекстного меню (например, ЧКФґ№ЬАнЖч (X). Для этого в меню Правка –> Найти… –> в окне Поиск в поле Найти введите название искомого параметра –> Найти далее –> F3.

Пример избавления через реестр:

а) Удаление параметров из ключей:

[HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System]

DisableTaskMgr = 1

[HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer]

NoFolderOptions = 1

[HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce]

"Worms" = "%System%\logon.bat"

б) Удаление файлов:

%System%\config\csrss.exe

%WinDir%\media\arona.exe

%System%\logon.bat

%System%\config\autorun.inf

h:\autorun.inf

f:\autorun.inf

i:\autorun.inf

g:\autorun.inf

k:\autorun.inf

l:\autorun.inf

o:\autorun.inf

j:\autorun.inf

Удаление Autorun (RECYCLER) вирусов с флешек вручную!! !

06.07.2019

itpro

Windows Server 2008

комментариев 10

В этой статье постараюсь описать методику диагностики проблем с неподписанными файлами драйверов в x64 битной версии Windows систем, из-за которых компьютер перестает загружаться и при загрузке падает в BSOD. Но систему все-таки можно загрузить, отключив проверку цифровой подписи при загрузке (F8 -> Disable Driver Signature Enforcement). В качестве примера в этой статье я буду работать с Windows Server 2008 R2 (которая, напомню, бывает только в 64-разрядной редакции), но данная методика подойдет так и для Windows 7 x64 и Vista x64.

Если вернуться к предыстории вопроса, то вспомним, что Microsoft приняла решение о том, что в 64-битных системах, начиная с Windows Vista, Windows загружает драйвера в режим ядра только в том случае, если драйвер имеет цифровую подпись. Если же цифровая подпись драйвера отсутствует, то при загрузке системы случается критическая ошибка (зависит от типа драйвера, загрузка которого заблокирована) и появляется экран BSOD. Конкретная ошибка и ее код зависят от конкретного драйвера, который заблокирован в процессе загрузки. Некоторые ошибок прямо на экране BSOD могут указывать на файл неподписанного драйвера.

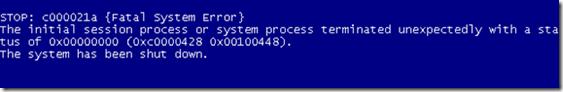

В моем случае после обновления драйверов на сервере Windows 2008 r2 при обычной загрузки машины появился синий экран смерти с текстом:

STOP: c000021a (fatal System Error)

The initial session process or system process terminated unexpectedly with a status of 0x00000000 (0xc000428 0x00100448). The system has been shut down

Попробуем выяснить что это за ошибка, какой драйвер ее вызывает т определим по драйверу конкретное устройство.

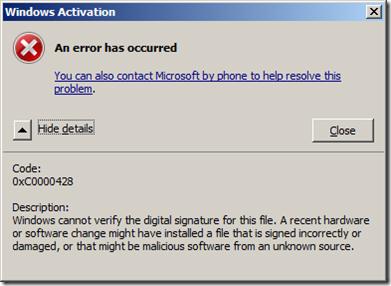

Для декодирования ошибки нам нужен второй параметр (он выделен жирным) — 0xc000428.

Преобразуем hex код ошибки в более удобочитаемую форму. Для этого можно воспользоваться встроенной в Windows утилитой SLUI.EXE или же сопоставить код этой ошибки в файле ntstatus.h, найти который можно в Windows SDK. Воспользуемся первым способом, для чего в командной строке выполним:

Как вы видите на скриншоте, мы убедились в том, что BSOD вызвана невозможностью проверить цифровую подпись драйвера (“Windows cannot verify digital signature for this file”)

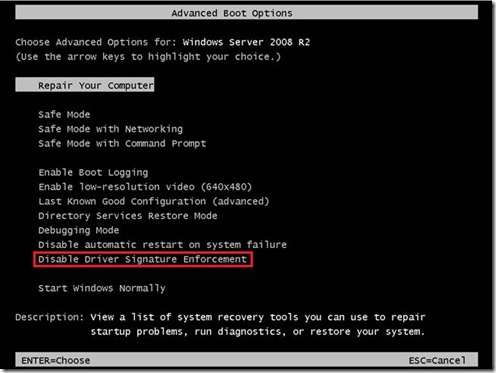

Перезагружаем наш компьютер и при загрузке жмем клавишу F8. В расширенном загрузочном меню (Advanced Boot Options) отключаем проверку цифровой подписи, выбрав Disable Driver Signature Enforcement .

В том случае, если в таком режиме сервер загрузиться, мы точно уверены в том, что некий неподписанный модуль или драйвер не позволяет системе нормально загрузиться.

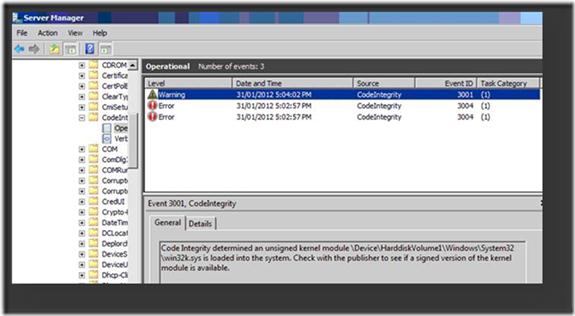

Следующий шаг – определение файла проблемного модуля или драйвера. Откроем консоль журнал событий (Event Viewer) и перейдем в раздел Applications and Services Logs -> Microsoft -> Windows -> CodeIntegrity -> Operational.

Примечание: если при доступе к логам в этой ветке появляется ошибка “access denied”, создайте на диске c: каталог, предоставив группе Everyone полный доступ. Затем измените путь к файлу ETL на новый каталог, и отключите и заново включите логирование.

В моем случае, в журнале есть событие EventID 3001 с текстом «Code Integrity determined an unsigned kernel module \Device\HarddiskVolume1\Windows\System32\win32k.sys is loaded into the system. Check with the publisher to see if a signed version of the kernel module is available». Вот мы и нашли проблемный драйвер!

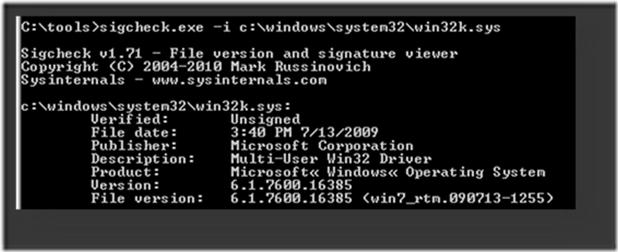

Проверку наличия цифровой подписи выполним командой:

Если подпись отсутствует, то в поле Verified будет указано Unsigned (в противном случае, соответственно Signed).

Перед нами есть два варианта решения проблемы невозможности нормальной загруки системы с неподписанным драйвером:

- Найти подписанную версию драйвера

- Отказаться от использования данного драйвера (и устройства)

- отключить проверку цифровой подписи драйвера в Windows

Третий вариант может не подойти по тем или иным причинам. В первых двух случаях нам нужно определить к какому конкретному устройству относится данный файл драйвера .sys.

Как же определить устройство, зная лишь имя sys-файла? Я использую следующую методику (пусть нам нужно определить устройство, драйвер которого имеет имя HpCISSs2.sys):

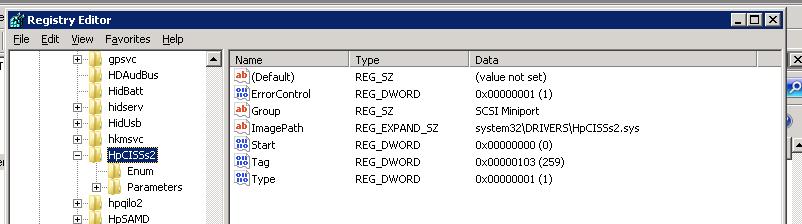

1) Открываем редактор реестра и поиском по ветке HKEY_LOAL_MACHINE\SYSTEM\ControlSet001 ищем ключ со значением HpCISSs2.sys

2) В моем случае он нашелся в ветке HKEY_LOAL_MACHINE\SYSTEM\ControlSet001\services\HpCISSs2

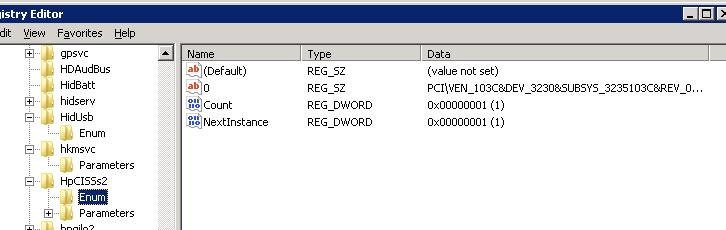

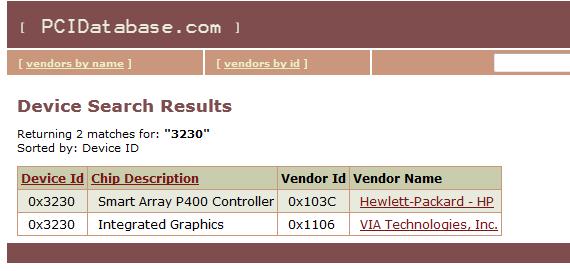

3) Разворачиваем вложенную ветку с названием ENUM, нас интересует значение ключа 0, в моем случае это PCI\VEN_103C&DEV_3230&SUBSYS_3235103C&REV_01\4&3b416f2c&0&0018

4) Определяем, что производитель устройства имеет ID 103C, а код устройства 3230

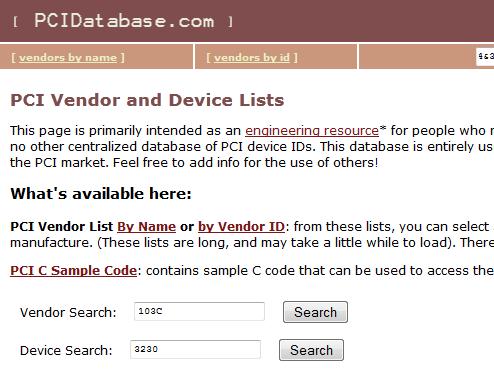

5) Далее на сайте указываем в полях Vendor Search и Device Search найденные нами коды.

6) Получаем что искомое нами устройство контроллер жестких дисков HP Smart Array P400 Controller.

Нам осталось лишь найти новую версию драйвера на сайте производителя оборудования (внимательно смотрите для каких версий ОС подходит нужный вам драйвер) и обновить драйвер на компьютере.

Предыдущая статья Следующая статья

Настройка терминальной фермы RDS с RD Connection Broker

Активация Microsoft Office 2010 при помощи сервера KMS

Установка и настройка WebDAV на IIS в Windows

Очень грамотно и полезно!

Спасибо, хорошая статья, но что делать если при загрузке клавиша F8 тоже перестала нажиматься?

у меня win7, ни стого ни с сего во время работы случился BSOD и после перезагрузки такая вот ошибка, и F8 не срабатывает(раньше срабатывала нормально) в инете решения что то не нашел((( все F8 предлагают нажать при зарузке

Ra, вы решили эту проблему? У меня такая же проблема.Если вы решили то напишите пожалуйста.

Точно такая же проблема.Статья отличная, только непонятно одно:

проблемы с win32k.sys, а в примере ищем HpCISSs2.sys.

Тестовый режим включён. Code Signing for Device Drivers отключён.

Но server 2008 R2 грузится в синий экран/гостевая hyper-v

драйвера

Code Integrity determined an unsigned kernel module \Device\HarddiskVolume3\Windows\System32\drivers\mrxsmb20.sys is loaded into the system. Check with the publisher to see if a signed version of the kernel module is available.

Диска пока не могу удалять. или вернее страшно.

Странно, ошибка как раз-таки говорит что режим проверки подписи драйверов включен.

Т.е. у вас hyper-v с гостевой WS2008R2? Обновления на гостевую ОС устанавливаете регулярно?

Да гостевая WS2008R2 . Нет на эту обновления отключены.

На экране написано, что тестовый режим.

сейчас заметил что установлена Роль hyper-v (осталась после переноса) удалил ждём перезагрузки.

В итоге перезагрузка при загрузке GUI.

А в другие режимы кроме Disable Driver Signature Enforcement не грузится. STOP: c000021a (fatal System Error)

Видимо несколько перезагрузок надо было для удаления Роли hyper-v.

Вернулись в режим загрузки по F8 Disable Driver Signature Enforcement.

12.07.2019

itpro

Windows 8

комментариев 10

Утилита Driver Verifier входит в состав всех версий Windows, начиная с Windows XP, и позволяет выполнять проверку драйверов, выявлять проблемные драйвера, являющиеся причиной синего экрана смерти (BSOD — Blue Screen of Death) и записывать подробную информацию о проблемном драйвере в дамп памяти для дальнейшего анализа. Утилита подвергает проверяемые драйвера различным «стресс-тестам», имитируя различные экстремальные условия: нехватка памяти, контроль I/O, IRQL, взаимные блокировки, проверки DMA, IRP и пр. Т.е. имитируются ситуации, которые на продуктивных системах случаются нечасто, и отслеживается поведения драйвера в них. Цель работы утилиты – выявить ситуации, при которых драйвер может привести к аварийному завершению работы системы с BSOD.

Исполняемый файл утилиты Driver Verifier называется Verifier.exe и находится в каталоге %windir%\system32. Есть два варианта использования утилиты: из командой строки или с помощью графического интерфейса.

Важно! Перед выполненном проверки драйверов настоятельно рекомендуем создать точку восстановления системы и добавить безопасный режим в меню загрузки Windows 8. Это поможет отключить режим отладки и вернуться к исходному состоянию системы, если что-то пойдет не так.

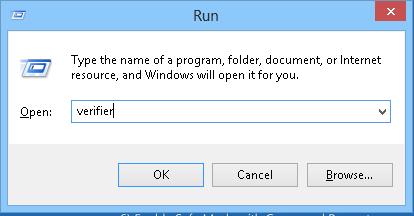

Чтобы включить режим проверки драйверов в Windows 8, запустите утилиту Driver Verifier, набрав

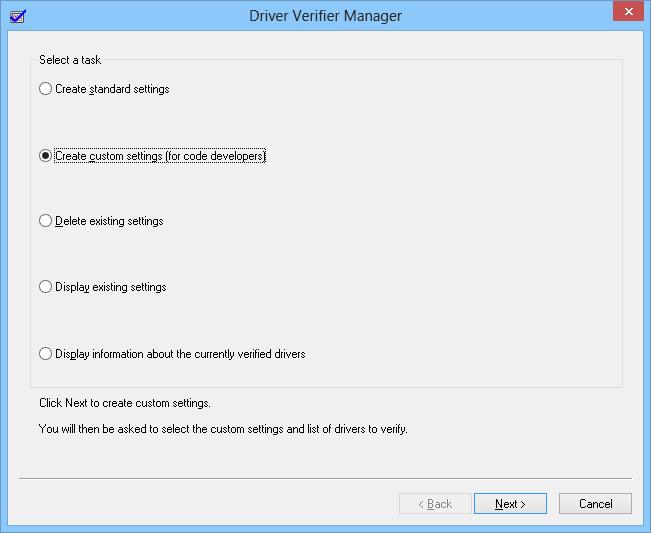

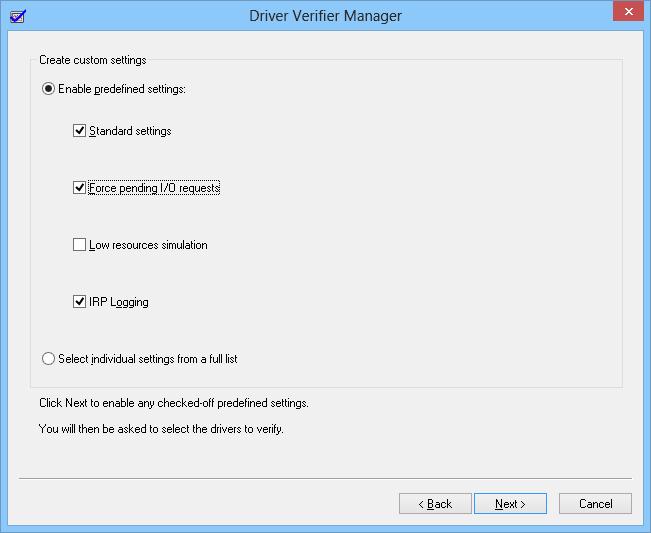

В списке задач выберите Create custom settings (for code developers) и нажмите Next.

Убедитесь, что выбраны опции Standard settings, Force pending I/O requests и IRP Logging. Нажмите Next.

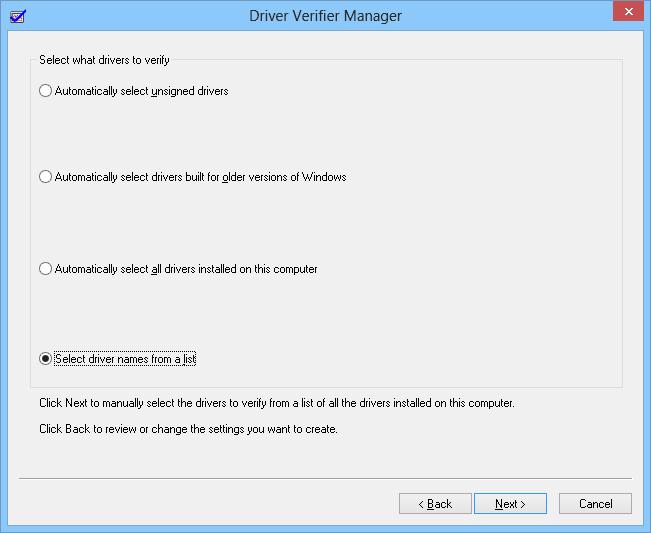

Далее выберите Select driver names From a list.

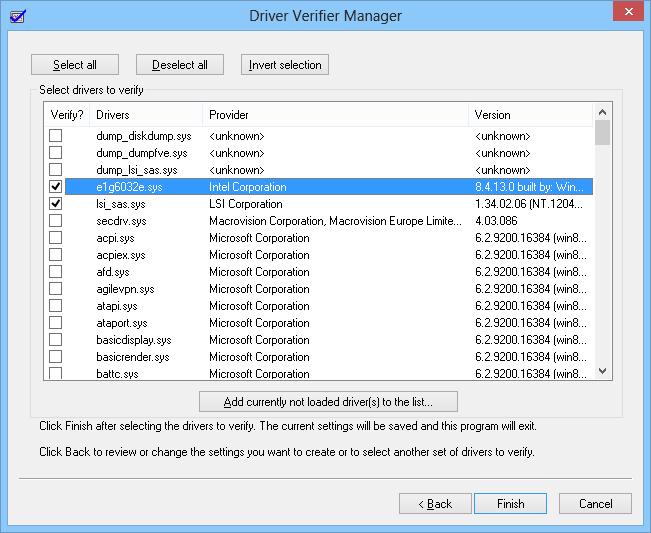

Отсортируйте содержимое таблицы, щелкнув по заголовку столбца «Provider» и в списке драйверов выберите те, которые необходимо протестировать. В нашем примере мы запустим проверку для всех драйверов, разработчиком которых не является Microsoft Corporation. Мы выбрали драйвера: e1g6032e.sys (Intel) и lsi_sas.sys (LSI).

Примечание. Наличие у драйвера цифровой подписи Microsoft свидетельствует, о том, что драйвер протестирован определенным образом на стабильность работы и его код не был модифицирован после этого. Именно поэтому не рекомендуется отключать проверку цифровой подписи драйверов или пользоваться самоподписанными драйверами.

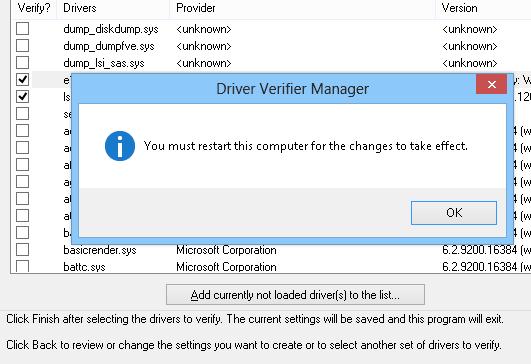

Осталось нажать Finish и появится информационно окно о том, что для вступления изменений в силу нужно перезагрузить систему.

Совет. Режим проверки для драйвера можно включить и из командной строки. Например, чтобы запустить Driver Verifier со стандартными настройками для драйвера myPCDriver.sys, команда будет выглядеть так:

После перезагрузки система загружается в режиме проверки драйверов. Driver Verifier работает в фоновом режиме, выполняя различные виды тестирования выбранных драйверов на предмет выявления ошибок. Используйте компьютер как обычно и дождитесь появления BSOD. Если вы знаете, какие действия приводили ранее к аварийному завершению работы системы, повторите их. В случае появления BSOD необходимо скопировать файл дампа памяти (по умолчанию сохраняются в каталоге C:\Windows\Minidump\*.dmp) и проанализировать его с помощью Windbg или аналога.

Важно! После активации режима отладки драйверов с помощью Driver Verifier, этот режим будет работать до тех пор, пока не будет отключен принудительно.

В том случае, если в течении 1-2 дней проблема не повторилась, то с определенной степенью достоверности можно сделать вывод, что проверяемые драйвера не являются причиной падения системы и режим проверки для них можно отключить.

Совет. Использование средства проверки драйверов Windows существенно замедляет работу Windows, поэтому не рекомендуется постоянно работать в таком режиме.

Отключить проверку Driver Verifier можно из командной строки:

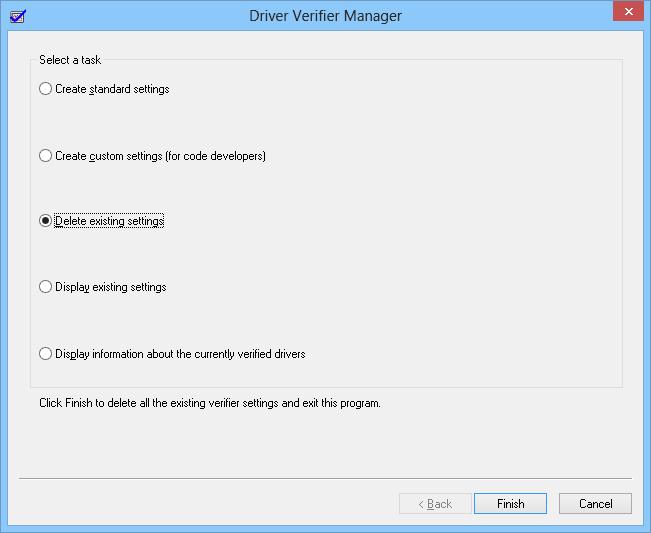

Или из графического интерфейса, выбрав пункт Delete existing settings.

В том случае, если в нормальном режиме войти в систему не получается, отключить режим отладки можно и из безопасного режима.

В том случае, если и в безопасном режиме система не загружается, попробуйте удалить следующие ключи в реестре в офлайн режиме, загрузившись с загрузочного диска:

Это старый добрый вирус.

Флешка лечится любым антивирем, а вот последствия разгребаются ручками.

Комп знакомца лечится из-под чистой ОС, загруженной с Live CD

Антивирус Касперского успешно проверяет в ней аж 5 файлов и ничего не находит. Удалять ее - только время терять, она снова появляется. Dr.Web CureIt! тоже ничего в ней не находит. Avira Antivir тем более - у моего знакомца эта штука дома установлена.

Это старый добрый вирус.

Флешка лечится любым антивирем, а вот последствия разгребаются ручками.

Комп знакомца лечится из-под чистой ОС, загруженной с Live CD

Вы уж извините, что повторяюсь, но вовсе не любым "антивирем". Я вроде написала - ТРИ антивируса ничего не видят. Тем не менее, спасибо, но если можно - уж будьте любезны - поподробнее объясните, что делать, коли уж Вам это известно. Я не спец.

Последний, по-моему, вместе с Антивирусом Касперского на одном компьютере не может обитать? Спасибо, попробую, отпишусь.

могу вот что посоветовать - загрузится как опция в линуксе( МОЖНО С ЛЮБОВА ЛАЙВ сд (линукс который работает с загрузочного диска) ) ТОГДА НЕ БУДЕТ РИСКА ЗАРАЖЕНИЯ пк - ТАК КАК ТАМ НЕ БУДЕТ РАБОТАТЬ АВТОЗАПУСК ГАДОСТИ (она для винды )

проверить там что нету в самой папке скрытых файлов - так же в корне самой флешки - проверить что нету файлов exe \ bat \"AUTORUN.INI") не исключаю что оттуда уже идет команда на проверки и выполнения заданий ) ( файлы не всегда будут вирусом а просто запускают гадостный исполняющий файл) ( и желательно тогда же скачать Курейт - тоже который для запуска с болванки ( загрузочный диск - по той же причине что бы не заражать пк ) и в нем уже сделать проверку)

могу вот что посоветовать - загрузится в линуксе( МОЖНО С ЛЮБОВА ЛАЙВ сд (линукс который работает с загрузочного диска) ) ТОГДА НЕ БУДЕТ РИСКА ЗАРАЖЕНИЯ пк - ТАК КАК ТАМ НЕ БУДЕТ РАБОТАТЬ АВТОЗАПУСК ГАДОСТИ (она для винды )

проверить там что нету в самой папке скрытых файлов - так же в корне самой флешки - проверить что нету файлов exe \ bat \"AUTORUN.INI") не исключаю что оттуда уже идет команда на проверки и выполнения заданий ) ( файлы не всегда будут вирусом а просто запускают гадостный исполняющий файл) ( и желательно тогда же скачать Курейт - тоже который для запуска с болванки ( загрузочный диск - по той же причине что бы не заражать пк ) и в нем уже сделать проверку)

так же - вы пробовали форматировать? если нет и там нету не чего не нужного - сделайте формат - тоже может помочь ) по поводу этой папки FlashDriveInfo это вообще то системная папка как я знаю - самой флешки

вам нужно смотреть не то чот вы искали а исполняющие файлы - это я уже вверху написал

Форматировать - нельзя, на флэшке нужные файлы. Хотелось бы, конечно, да тут не мне решать.

Насчет ЛайвСД - собственно, думаю, в самом деле только это и остается. Поступлю так, как советуете. Спасибо за обстоятельный ответ!

Да нет тут никакого чуда.

Вирусы знают про антивирусы и умеют маскироваться.

Сказано же, надо закрузиться с чистой ОС и примочить зловреда.

вы бы смотрели на дату постов прежде чем писать - не для чего да и поднимать старые темы - тем более когда им больше года

Powered by vBulletin® Version 4.5.3

Copyright ©2000 - 2022, Jelsoft Enterprises Ltd.

06.12.2017

itpro

Windows 10, Windows 7, Windows XP

комментариев 280

Вчера на курсах подхватил на флешку вирус, который был немедленно детектирован и удален антивирусом на моем домашнем компе. Однако оказалось, что все папки на флешке стали ярлыками. Какое-то время назад я уже сталкивался с такой проблемой, поэтому знаю первое правило, позволяющее предотвратить заражение вашего компьютера: не в коем случае не пытайтесь открыть ярлыки к папкам! (даже если данные на флешке бесценны, и вы хотите немедленно убедиться в том, что они никуда не пропали). Почему не стоит открывать эти ярлыки? Создатели вируса пошли на такую уловку: в свойствах этих ярлыков прописаны две команды:

- Первая запускает и устанавливает вирус на Ваш ПК

- Вторая открывает интересующую Вас папку

Т.е. пользователь, на компьютере которого не установлен антивирус, не обратив внимание на тот факт, что все каталоги на флешке теперь отображаются в виде ярлыков, может просто не знать, что флешка заражена, т.к. все папки на флешке открываются и информация в них на месте. В некоторых модификациях подобного вируса папки перестают открываться, даже если щелкнуть по ярлыку. В любом случае, не паникуйте, не спешите форматировать USB флешку и читайте внимательно инструкцию ниже. Поймите, каталоги никуда не делись, они как лежали на флешке так и лежат. Просто вирус скрыл все папки на флешке, т.е. им были назначены соответствующие атрибуты (скрытый + архивный). Наша задача: уничтожить вирус и снять эти атрибуты.

Итак, ниже я приведу инструкцию, описывающую что делать, если папки на флеше стали ярлыками

Удаляем исполняемые файлы вируса на USB флешке

Первым делом необходимо избавиться от исполняемых фалов вируса. Это можно сделать с помощью любого антивируса (благо есть куча бесплатных или portable версий, таких как Dr.Web CureIt или Kaspersky Virus Removal Tool), если же его нет – можно попробовать найти и обезвредить вирус вручную. Как же найти файлы вируса, заразившего USB флешку?

- В проводнике Windows включаем отображение скрытых и системных фалов.

- В Windows XP: Пуск-> Мой компьютер->Меню Сервис->Свойства папки->вкладка Вид. На ней снимаем галку у параметра «Скрывать защищенные системные файлы (рекомендуется)» и устанавливаем у «Показывать скрытые файлы и папки».

- В Windows 7 путь немного другой: Пуск->Панель Управления->Оформление и персонализация->Параметры папок->Вкладка Вид. Параметры те же самые.

- Для Windows 8/10 инструкция есть в статье Показать скрытые папки в Windows 8.

В этом примере RECYCLER\e3180321.exe это и есть тот самый вирус. Т.е. файл вируса с именем e3180321.exe находится в папке RECYCLER. Удаляем этот файл, а можно и папку целиком (рекомендую проверить наличие этой папки как на самой зараженной флешке, так и в системных каталогах C:\windows, C:\windows\system32 и в профиле текущего пользователя (о них чуть ниже)).

Так же рекомендую посмотреть исполняемые файлы вируса в следующих каталогах:

- в Windows 7, 8 и 10 — C:\users\имя_пользователя\appdata\roaming\

- в Windows XP — C:\Documents and Settings\имя_пользователя\Local Settings\Application Data\

Если в этих каталогах имеются файлы с расширением «.exe», то скорее всего это и есть исполняемый файл вируса и его можно удалить (на незараженном компьютере в этом каталоге .exe файлов быть не должно).

В некоторых случаях такие вирусы не детектируются антивирусами, т.к. их могут создавать в виде .bat/.cmd/.vbs файлов сценариев, которые в принципе не выполняют никаких деструктивных действия на компьютере. Рекомендуем руками проверить флешку на наличие файлов с такими разрешениями (их код можно посмотреть с помощью любого текстового редактора).

Теперь клик по ярлыку не опасен!

Проверка системы на наличие команд автозапуска вируса

В некоторых случаях вирусы прописывают себя в автозапуск системы. Проверьте руками следующие ветки реестра (regedit.exe) на наличие подозрительных записей:

Удалите все подозрительные записи и незнакомые программ (ничего плохого вы не сделаете, и если даже вы отключите автозагрузку какой-то нужной программы, вы сможете всегда запустить ее вручную после входа в систему).

Другие способы автозапуска программ в системе описаны в статье Управление автозапуском программ в Windows 8.

Восстанавливаем вид каталогов и доступ к папкам

После того, как флешка и компьютер очищена от вирусов, нужно восстановить обычный вид папок и файлов на флешке. В зависимости от модификации вируса (и фантазии «разработчиков») оригинальным папкам могут быть присваивоены системные атрибуты «скрытая» и «системная», либо они могут быть перенесены в некую также скрытую папку, специально созданную вирусом. Просто так эти атрибуты не снять, поэтому придется воспользоваться командами сброса атрибутов через командную строку. Это также можно сделать вручную или с помощью командного файла. Затем оставшиеся ярлыки на папки можно удалить – они нам не нужны

Ручной способ восстановления атрибутов скрытых папок на флешке

- Открываем командную строку с правами администратора

- В появившемся черном окне вводим команды, после набора каждой нажимаем Enter

cd /d f:\

, где f:\ — это буква диска, назначенная флешке (в конкретном случае может отличаться)

attrib -s -h /d /s

, команда сбрасывает атрибуты S («Системный»), H («Скрытый») для всех файлов и папок в текущем каталоге и во всех вложенных.

В результате все данные на накопителе становятся видимыми.

Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Можно воспользоваться готовым скриптов, которые выполняет все операции по восстановлению атрибутов файлов автоматически.

С этого сайта скачайте файл clear_attrib.bat (263 байта) (прямая ссылка) и запустите его с правами администратора. Файл содержит следующий код:

:lbl

cls

set /p disk_flash="Enter flash drive: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lbl

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

При запуске программа просит вас указать имя диска флешки (например, F:), а затем сама удаляет все ярлыки, фалы autorun.*, снимает атрибуты скрытия с каталогов, удаляет папку с вирусом RECYCLER и, наконец, показывает содержимое USB флешки в проводнике.

Надеюсь, эта заметка будет полезной. Если у вас встретятся другие модификации вируса, превращающего папки на флешке в ярлыки – описывайте симптомы в комментариях, попытаемся разобраться с проблемой вместе!

Читайте также: