Не скачивайте тор браузер это создано спецслужбами

Создатели Tor усилили защиту браузера, чтобы защитить пользователей от деанонимизации спецслужбами. Для этого разработчики внедрили специальную технологию, которая случайным образом размещает фрагменты кода в оперативной памяти.

Версия с повышенной защитой

Новая версия Tor Browser 6.5a1-hardened с повышенным уровнем защиты содержит механизм, помогающий защитить пользователей от деанонимизации, которую успешно выполняет ФБР и другие спецслужбы. О новой технологии рассказали исследователи из Калифорнийского университета в Ирвайне, которые помогли команде Tor Browser ее разработать.

Первая версия Tor Browser с пометкой «hardened» («усиленный») вышла в ноябре 2015 г. «Усиленные» версии браузера создаются на базе регулярных альфа-версий. Они содержат все изменения на текущий момент и, в дополнение к ним, усиленную защиту, главным образом, против эксплуатации уязвимостей, связанных с работой оперативной памяти.

Технология Selfrando

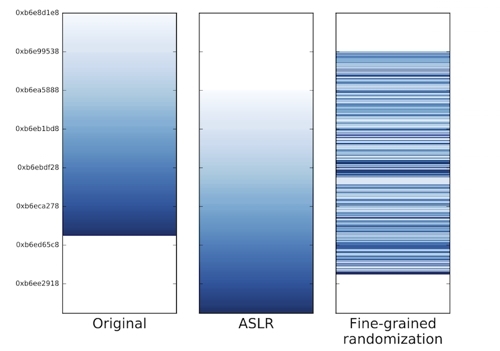

Технология, реализованная в Tor Browser 6.5a1-hardened, называется Selfrando. Суть ее работы заключается в том, что при запуске программы каждая ее функция помещается в оперативную память по отдельности, по собственному случайному адресу. Пока хакер не сможет угадать, в каких областях памяти хранятся фрагменты кода, он не сможет совершить атаку.

Механизм Selfrando похож на технологию ASLR (Address Space Layout Randomization) и заменяет ее как более эффективный аналог. Технология ASLR случайным образом выбирает, где в оперативной памяти будет находиться программа, но она находится по этому адресу целиком и не разбита на фрагменты.

Снижение производительности

Рандомизация кода требует вычислительных мощностей, и поэтому активация технологии Selfrando снижает скорость работы, но незначительно — всего на 1%. Хорошая новость заключается в том, что Selfrando не требует от разработчиков вносить слишком много изменений в существующий код.

«Вносить изменения в средства разработки или процессы не требуется. В большинстве случаев использовать Selfrando также же легко, как добавить новый компилятор или флаги в ваши существующие скрипты»,

Защита от деанонимизации

Разработчики Tor Browser рассчитывают, что добавление технологии поможет защитить пользователей от деанонимизации.

Анонимность — главная цель Tor Browser и сети Tor. Дизайн сети разработан таким образом, чтобы наблюдатель не мог связать сервер с конкретным компьютером и пользователем. Эта возможность сделала Tor популярным инструментом в руках нарушителей закона, промышляющих продажей наркотиков и оружия, распространения порнографии и т. д.

Для того чтобы узнать реальные личности пользователей Tor, ФБР использует ряд методов. Так, в феврале 2015 г. организация изъяла серверы предназначенного для распространения детской порнограции сайта Playpen и перенаправила посетителей через собственные серверы. Это позволило раскрыть около 1,3 тыс. IP-адресов реальных пользователей сети Tor.

Атака стоимостью $1 млн

В ноябре 2015 г. стало известно, что в 2014 г. на анонимную сеть Tor была проведена атака, целью которой была деанонимиация пользователей сети.

Атака была проведена Университетом Карнеги-Меллон и оплачена ФБР. Бюро само обратилось к специалистам университета. Взлом был ему необходим, чтобы узнать активность нарушителей закона, пользующихся этой сетью для скрытия своего местонахождения. Гонорар за работу составил не менее $1 млн. Эту цифру администрации Tor назвал ее собственный источник.

Информационная безопасность IT

1.3K постов 24K подписчика

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

А тем временем депутаты готовят законопроект, которым обяжут интернет-компании предоставлять правоохранительным органам не только переписку пользователей, но и ключи шифрования к ней, если пересылаемые файлы зашифрованы.

Чтобы не утруждать их самостоятельно этим заниматься.

Лучше так - одни спецслужбы включили защиту от других спецслужб.

Создатели тор браузера так много времени уделяют защите, что забывают простую истину: самое уязвимое место в защите - человек. Все равно они будут выходить в луковую сеть со своих основных пк, подключенных к домашнему вайфаю, сидя под виндой.

для винды нету, что ли?

Пока хакер не сможет угадать, в каких областях памяти хранятся фрагменты кода, он не сможет совершить атаку.

Не понял. Ссылки на все участки кода содержатся в стэке вызовов, нет? Что тут гадать? Я где-то туплю? Или ссылок становится так много, что хакеру прощеубиться, чем шариться в них? Я правильно понял?

А i2p разве не круче Тора?

это вечная борьба - смысл от нее?)

все равно главный закон защиты гласит - любую инфу можно вскрыть - вопрос в ее актуальности

Ну теперь можно спокойно порнуху онлайн смотреть. Никто не узнает.

Я возможно, что-то не понял, но получается, защита строится из предположения, что на компьютере возможно выполнение зловредного (шпионского) кода? (Иначе зачем эти трюки с перемешиванием оперативки)

Как-то это не правильно, уж если на своем же компе ты не хозяин, то ничего не поможет.

то действие которое будет выполнять Тор сейчас - похоже на действия вируса который прячет своё тело на харде.

Тор под мусорами. Код закрытый. Хотяяя, неуловимый Джо ведь

Так получилось взломать или нет?

Альтернатива TOR

В этом месяце начали блокировать TOR на территории России.

Тор с настройками по умолчанию уже не подключается.

Запросил мосты в самом тор-браузере, мосты появились, соединение - нет

Запросил мосты отправив пустое письмо, пока работают

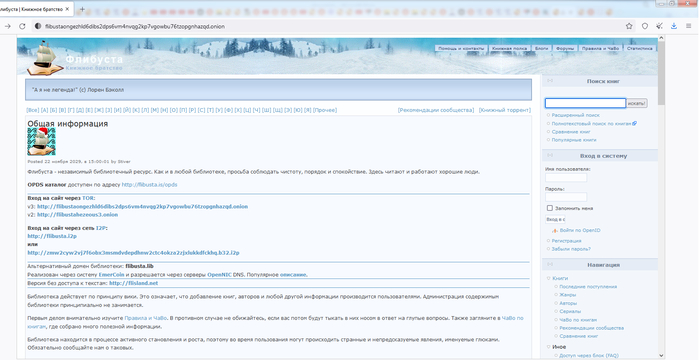

Опасаюсь, что завтра останусь без рутрекера и флибусты

Какие альтернативы порекомендуете без установки серверов в других странах?

Ответ на пост «Как добиться максимальной анонимности с ноутбука или компьютера»

Из книги Павла Иевлева серия УАЗДАО

Я не знаю всех применений бигдаты — подозреваю, их не знает никто. Но есть одна функция, которая ей несомненно присуща — автоматическое и моментальное выявление любых поведенческих аномалий. Потому все любители конспирологии, прячущиеся от Большого Брата путём использования анонимных мэйл-сервисов, стойкого шифрования и сетей Tor, общающиеся исключительно в даркнете через ретрошару и молящиеся на биткоин, на самом деле просто вешают на себя мигалки с сиренами и огромный плакат: «Эй, посмотрите, со мной что-то не так. ». И, натурально, смотрят. Нет, никто не взламывает их защищённые емейлы, не читает их самостирающиеся торчаты, и не расшифровывает их криптостойких посланий. Зачем? Это хлопотно, затратно, а главное — не нужно. Не нужно перехватывать распределённый питупи-трафик Тора, достаточно уверенно опознавать сигнатуру его использования, чтобы где-то зажглась первая красная лампочка — эй, этот парень пользуется Тором! А ну-ка давайте посмотрим — он просто торренты с порнухой ищет, или, к примеру, рецепт гексогена? Опять же, для этого не нужно ничего криптостойкого ломать, и никакие суперхакеры кэйджиби с красными глазами под фуражкой не встанут на ваш виртуальный след. Просто внимание системы к вашим поисковым запросам будет чуть повышено, и, если, например, вы недавно интересовались у гугля, как сделать электронный таймер из будильника — где-то зажжётся вторая лампочка, чуть ярче первой. А если вы вскоре заказали с алиэкспресса копеечный электронный модуль, на котором есть красный и синий провод и бегущие к нулю циферки, то после лампочки может пискнуть первый зуммер. А если среди ваших подписок во вконтактике окажутся при этом некие совершенно безобидные на первый взгляд сообщества любителей арабского языка или поговорить за ислам, то вы вполне можете заслужить первое персональное повышение статуса — вас переведут на контроль. Пока не персональный, просто вы попадёте в раздел базы данных «на общем мониторинге». Теперь на ваши лампочки и зуммеры будут реагировать уже не только эвристические алгоритмы распределённых вычислительных сетей, но и некий неравнодушный умный человек, который умеет сделать вывод о существовании океана по капле воды. Следующую стадию — персональный мониторинг, — надо заслужить, но, если вам это удалось, то, скорее всего, дело рано или поздно кончится совершено невиртуальным визитом серьёзно настроенных людей, которым, опять же, и в голову не придёт взламывать шифрование ваших труекрипт-дисков. Зачем? Вы сами всё расшифруете, покажете и расскажете. Даже не сомневайтесь в этом.

«Ха-ха, ну мне-то это нет грозит,» — подумает наивный пользователь, прочитавший этот абзац, — «Я-то не дурак искать в гугле рецепт динамита и схемы минирования мостов!». Отчасти он будет прав — но только отчасти. Даже если вы перестали покупать в ближнем магазине пиво и стали покупать водку — на это уже сработает какой-то триггер. Ваше потребительское поведение изменилось. Почему? Может, вы становитесь алкоголиком, и вас следует внести в группы повышенного контроля по этому параметру? Скорее всего, ничего не произойдёт. Но не исключено, что вы нарвётесь на неожиданно жёсткую проверку при попытке получить оружейную лицензию, кто знает? Я не знаю, кстати, это не моя область компетенции.

На самом деле никто не знает, как формируются триггеры, потому что задаёт их, как ни странно, тоже машина. Как? Ну вот знаем мы, к примеру, что этот мутный поц относится к исламским террористам. Или, наоборот, к буддийским похуистам, неважно. Машина считывает всё, что по нему есть, и сравнивает с такими же террористами/похуистами и с контрольной группой. Совпадения суммируются, расхождения учитываются, и выводится какой-то общий по группе набор ключевых определяющих паттернов. Какой, из чего он состоит — опухнешь вникать, это может быть тысяча триггеров или больше. Жизни человеческой не хватит проверить всё, поэтому в то, что работает, — не лезут. Вот если ошибки — тогда могут вручную проверить, наверное. Но система умеет самокорректироваться, так что ошибки бывают редко. С одной стороны, немного странно, что фактически людей контролирует машина, да ещё и по самосозданному ей же алгоритму — отдаёт какой-то дурной фантастикой про порабощение человечества тостерами. А с другой — в этом вся бигдата. Она принципиально оперирует слишком большими объёмами данных, чтобы человек мог контролировать процессы в деталях.

Поэтому я, как мало кто другой, понимал, что сохранить в тайне наш маленький (размером с целый мир) секрет — это на грани невозможного. Моя работа открыла мне некоторые новые грани понимания того, как работает система, но она же и обозначила меня для неё как один из приоритетных объектов. Это нигде не упоминалось прямо, но подразумевалось — мы в системе, а значит по умолчанию в мониторинге. Моя работа не только не требовала погон, она даже не включала режима секретности — я работал только с открытыми данными, никаких государственных тайн, никаких подписок, никаких ограничений в выезде и так далее. Всё, что я мог выяснить по работе, бралось исключительно из «паблика» — публичного информационного пространства, открытого всем желающим. Блоги, форумы, чат-платформы, социальные сети — это бездны информации, если уметь её просеивать. Чтобы узнать, каких именно военспецов размещает НАТО в Польше, не нужно прогрызать тёмной ночью сейф в подвалах Пентагона, достаточно посмотреть, что постят эти спецы в своих инстаграммах. Не виды ли Влтавы? Я очень сильно упрощаю, разумеется, но общий принцип такой. Даже если этим спецам, к примеру, запрещено постить виды Влтавы и селфи с благодарными польскими проститутками, и даже если предположить невероятное — что они все этот запрет соблюдают, — то можно навестись на то, что они перестали постить в инстаграмм свою выкошенную лужайку в Айове и пухлых детей вокруг барбекюшницы. Изменение поведенческого паттерна, понимаете?

Так вот, стоит измениться моему поведенческому паттерну, система сразу подаст сигнал, ведь я уже не в нижней группе приоритета. Американцы в фильмах любят пафосно сказать: «Я работаю на правительство!». (Вопиющую абсурдность этого утверждения не замечает только тот, кто представляет себе некое монолитное «правительство», на которое можно работать. На самом деле ничего подобного в природе не существует.) Я же работал на некую информационно-сервисную структуру, определённым сложным образом ассоциированную с некими группами, каким-то боком участвующими в формировании государственной политики. С какими именно — до нашего сведения никто не доводил, незачем. Однако я для системы уже не был пустым местом, на которое надо реагировать только когда накопится определённый тревожный анамнез. Если я как-то подозрительно задёргаюсь, то меня спалят сразу.

Вообще, если честно, я уже наверняка задел какие-то сигнальные паутинки — спонтанная покупка в гипермаркете целой кучи неожиданных хозяйственных мелочей (по карточке, вот я кретин!). Двукратное пропадание телефона из сети в одной и той же точке (надо было бросать его в гараже, я не подумал). Синхронное во второй раз пропадание там же телефона жены. Неожиданно и без повода взятый женой БС (это уже в компьютере бухгалтерии, а значит в системе), неплановое изъятие ребёнка из садика (сразу в систему не попадёт, они на бумажке пишут, но по итогам месяца засветится, когда оплату проведут). Вообще-то само по себе это пока на полноценный алярм не тянет. Ну, наверное. Я ж не знаю, какой по нам, аналитикам среднего звена, уровень тревожности выставлен, и уж тем более не знаю, какие триггеры. Мало ли, купили всякого барахла, свезли в гараж, а что телефоны погасли… ну, например, положили их неудачно. Если по мне работает только машина, то с высокой вероятностью я уровень алертности не превысил. Если попал в выборочный контроль живым оператором (для постоянного я уж точно слишком мелкий), то он мог и напрячься. А мог и нет — в гараж я мотаюсь регулярно. С женой редко — но тоже бывает. Тормоза, к примеру, прокачать, почему нет? Может мы их сейчас как раз прокачиваем… Пыхтим и качаем, а они всё никак… Но это сработает один раз, дальше надо думать. Думать я умею, мне за это деньги платят. Деньги не бог весть какие большие, но для нашей провинции заплата приличная. И вообще недурная работа — интересная. Узнаёшь много всего нового постоянно. Только что сидячая.

Само по себе изменение поведенческих паттернов скрыть нельзя. Никак. Просто никак, даже думать в эту сторону не стоит. Даже если, к примеру, закупать всё за наличку — сразу палишься тем, что начал наличить много денег. Зачем? Ведь до сих пор карточкой везде платил… Несколько покупок за наличку в гипере, и локализация твоего смарта синхронизируется по времени с твоим чеком, камеры на парковке читают номер твоей машины, и так далее. Большинство гиперов имеют систему контроля проходимости торговой точки, которая отсекает вход-выход клиента по слабенькой вайфайной точке доступа возле касс или дверей. Смарту не надо в ней регистрироваться — дефолтную регистрацию во всех открытых сетях оставляют включённой уж совсем полные придурки, — но достаточно обменяться пакетами и всё, вас посчитали. Даже если вайфай, как вы думаете, на телефоне «выключен». Покупать на рынке? Свяжутся обнал и локализация. Да, что именно ты купил у той бабки система понять пока не может, но само по себе сигнал. Никогда на рынок не ездил, а тут вдруг зачастил… С чего бы это?

Наличка от контроля не спасает, это иллюзия. Наоборот, подозрительно — особенно если у вас в паттерне регулярное использование карточки. Поэтому наличку сейчас вытесняют из оборота относительно вяло — непринципиальный вопрос. Наоборот, упёртые любители налички в безналичном обществе сами себя метят — у нас ещё не так, а в Европе-Америке наличка — однозначный маркер маргинала. Всякие детские наивные хитрости, вроде телефонов с левой симкой и подставных аккаунтов для смартфона тем более оставим любителям бездарных шпионских игр. Что же можно сделать?

Раз скрыть изменение паттерна невозможно, его надо легализовать. Любой человек может радикально сменить паттерн по самым безобидным причинам. Например, если вы едете в отпуск, у вас вдруг резко меняется всё — локализация, шаблон потребления, средний уровень расходов, ближний круг контактов, объём и тип потребляемого трафика, частота и сентимент-маркеры постинга в соцсети… Для системы вы вдруг становитесь совершенно другим человеком! Соответственно существует и механизм отработки такого алярма — автоматический при попадании в стандартный блок паттернов: «ага, чекин в турфирме, крем от загара и плавки в чеке, билеты, регистрация, перелёт, дальше счёта из бара и снятия в местной валюте — понятно, человек просто в отпуске, отбой». Ну или если «персонаж в мониторинге» и по нему высокий уровень алертности системы — тут уже кто-то может глазами посмотреть ситуацию. Машина-то нюансов не видит, ей сходу трудно понять, бухать вы в Египет поехали или, например, в шахиды записываться.

Tor Browser - это веб-браузер, который анонимизирует ваш веб-трафик с помощью сети Tor, позволяя легко защитить вашу личность в Интернете.

Если вы заботитесь о вашей безопасности в интернете, прочитайте о том Что такое социальная инженерия и как защитить себя?

Если вы расследуете дела с конкурентом, расследуете дело противника в судебном споре или просто считаете, что вашему интернет-провайдеру или правительству страшно знать, какие веб-сайты вы посещаете, тогда Tor Browser может быть правильным решением для вас.

Несколько предостережений: просмотр интернета через Tor медленнее, чем clearnet , и некоторые крупные веб-сервисы блокируют пользователей Tor. Tor Browser также нелегален в авторитарных государствах, которые хотят запретить гражданам читать, публиковать и общаться анонимно. Журналисты и диссиденты во всем мире считают Tor сегодня краеугольным камнем демократии в Интернете, и исследователи усердно работают над улучшением свойств анонимности Tor.

Где скачать Tor Browser ?

Браузер Tor доступен для Linux, Mac и Windows, а также был портирован на мобильные устройства. Вы можете скачать настольные версии с веб-сайта Tor Project . Если вы на Android, то скачайте OrBot или OrFox через Google Play Store. Пользователи iOS могут загрузить OnionBrowser из Apple App Store.

Как использовать Tor на мобильных телефонах ?

Все больше и больше людей просматривают веб-страницы со своих смартфонов В результате Tor Project потратил пару лет, работая над созданием лучшего браузера Tor для пользователей мобильных телефонов.

В сентябре 2019 года Tor Project объявил об официальном выпуске Tor Browser для Android , заменив Orfox от Guardian Project в качестве официально одобренного Tor Browser для Android.

Из-за технических ограничений на собственную платформу Apple для iOS, Tor Project еще не выпустил официальный браузер Tor для пользователей iPhone и iPad, но поддерживает OnionBrowser для пользователей iOS, которые хотят просматривать веб-страницы анонимно. В OnionBrowser готовятся серьезные улучшения безопасности, включая исправление некоторых проблем с утечкой информации и включение параметров безопасности для каждого веб-сайта. Последняя и лучшая версия OnionBrowser должна быть выпущена в начале ноября 2019 года, сообщили CSO разработчики.

Как использовать Tor Browser

Для большинства людей использование Tor Browser так же просто, как его загрузка и запуск, как Chrome или Firefox.

Если вы никогда не использовали Tor, первое, что вы заметите, это то, что он медленный - или, по крайней мере, медленнее, чем обычный интернет-браузер. Тем не менее, Tor стал намного быстрее за эти годы, и при хорошем интернет-соединении вы даже можете смотреть видео с YouTube через Tor.

Как работает Tor Browser

Tor Browser направляет весь ваш веб-трафик через сеть Tor, анонимизируя его. Как показывают изображения ниже, Tor состоит из трехслойного прокси-сервера, подобного слоям лука (отсюда и логотип Tor). Tor Browser произвольно подключается к одному из публично перечисленных узлов входа, перенаправляет этот трафик через случайно выбранный средний ретранслятор и, наконец, направляет ваш трафик через третий и последний выходной узел.

В результате не удивляйтесь, если Google или другой сервис встретит вас на иностранном языке. Эти сервисы просматривают ваш IP-адрес и угадывают вашу страну и язык, но при использовании Tor вы часто окажетесь в физическом положении на полпути по всему миру.

Если вы живете в стране, которая блокирует Tor, или вам нужен доступ к веб-сервису, который блокирует Tor, вы также можете настроить Tor Browser на использование мостов. В отличие от узлов входа и выхода Tor, IP-адреса мостов не публикуются в открытом доступе, поэтому веб-службам и правительствам сложно занести эти IP-адреса в черный список.

Сеть Tor маршрутизирует TCP-трафик всех видов, но оптимизирована для просмотра веб-страниц. Tor не поддерживает UDP, поэтому не пытайтесь торрентировать ISO-образы свободных программ, поскольку они не будут работать.

Браузер Tor легален?

В России браузер Tor запрещен . Однако в некоторых странах Tor либо запрещен, либо заблокирован национальными властями. Китай запретил службу анонимности и блокирует движение Tor через Большой межсетевой экран.

Легко понять, почему репрессивный режим ненавидит Tor. Служба облегчает журналистам репортажи о коррупции и помогает диссидентам организовываться против политических репрессий.

Свобода общаться, публиковать и читать анонимно является предпосылкой свободы выражения мнений в Интернете и, следовательно, предпосылкой демократии сегодня. Использование и поддержка Tor помогает поддерживать свободу слова во всем мире. Технически искушенным пользователям рекомендуется жертвовать пропускную способность сети Tor путем запуска ретранслятора.

Является ли браузер Tor анонимным?

Tor Browser предлагает лучший анонимный веб-браузер, доступный сегодня, но эта анонимность не идеальна. В настоящее время мы наблюдаем гонку вооружений между исследователями, которые стремятся усилить Tor или даже разработать инструмент анонимности следующего поколения , и правительствами по всему миру, которые изучают, как нарушить свойства анонимности Tor.

Самым успешным методом деанонимизации пользователей Tor Browser было взломать их. ФБР успешно использовало эту технику во многих уголовных делах, и в соответствии с правилом 41 , принятым в 2016 году верховным судьей США Робертсом из Верховного суда, ФБР теперь может проводить массовые взломы большого количества компьютеров в любой точке мира, используя один ордер.

Такие методы взлома должны волновать всех, поскольку невинные пользователи Tor неизбежно попадут в такие рыболовные экспедиции.

Если статья была для вас полезной, просим поставить лайк и подписаться на наш канал . Также посетите наш сайт , чтобы увидеть больше подобного контента.

Студент заминировал университет

20-летний студент признался, что написал письмо в надежде избежать итогового экзамена, для верности письмо с угрозой продублировал в адрес отдела безопасности университета и университетской газеты. Хотя здесь он добился успеха: из-за эвакуации все утренние экзамены были отложены, но теперь у парня появились более серьезные проблемы.

Tor не спасет от вычисления спецслужбами

Ким предпринял меры, чтобы избежать идентификации. Он завел анонимный адрес электронной почты и воспользовался сервисом для анонимизации Tor. Тем не менее, его все равно удалось вычислить. Судя по показаниям агентов ФБР в документах, поданных для суда, спецслужбаполучила список пользователей локальной компьютерной сети в общежитии университета. Они изучили трафик и определили, кто из студентов пользуется сервисом Tor. Как известно, трафик Tor можно определить по характерным признакам. Затем ФБР допросило всех пользователей анонимной сети одного за другим. Таких оказалось не слишком много, поэтому вычислить преступника оказалось довольно просто.

Общественный Wi-Fi лучше Тора

Tor от полиции не спасет

Тем не менее, история демонстрирует слабость относительно редких инструментов информационной безопасности, пишет известный криптограф Брюс Шнайер. «Та же самая вещь, которая позволяет скрыть свою причастность, делает тебя главным подозреваемым». ФБР не пришлось взламывать Tor, они просто использовали стандартные полицейские методы для выявления отправителя письма. Другими словами, даже в самой в мощной криптографической защите имеется слабое место – это сам человек. Если не можешь сломать код, то всегда можно сломать человека.

Провайдеры выявляют пользователей Tor

Аналогичные методы по выявлению пользователей Tor подходят для использования на уровне любого провайдера. Не стоит удивляться, если у спецслужб уже есть список пользователей Tor в каждом городе.

Можно ли отследить человека, если он пользуется Тором?

Проще простого. Во-первых, у спецслужб есть ключи в черному в ходу в операционных системах. Это значит, что пользователь может сидеть за Тором и считать себя в полной безопасности, а в это время по параллельной линии сливается его реальный IP-адрес. Во-вторых, Тор гарантирует безопасность только при строгом соблюдении правил. Вы уверены, что знаете эти правила на 100%? Например, нельзя включать JavaScript. Но некоторые сайты без него не работают. Включил — и твой IP уже известен всем.

Tor не скрывает IP

Очень часто сайт требует включить JavaScript и отказывается работать дальше, пока пользователь не выполнит это требование. Ну так знайте, что если вы включили в Торе исполнение JavaScript, то ваш IP — уже не тайна для постороннего сайта.

Можно ли вычислить пользователя VPN?

Можно. Это сделать сложнее, чем вычислить пользователя TOR. Но дело в том, что настройка VPN — весьма сложный процесс и здесь часто случаются ошибки. Недавно было проведено исследование на эту тему. Оказалось, что примерной 40% существующих сервисов VPN позволяют довольно легко вычислять IP пользователей — из-за грубых ошибок в конфигурации.

Для чего нужен Тор браузер?

Для сокрытия своего IP-адреса при посещении сайтов. Вторая задача браузера Тор — предоставить доступ к тем сайтам, которые были заблокированы на территории России.

Почему Тор не анонимен?

Как скрыть использование TOR

Никак. Ваш реальный IP будет заменен на IP выходной ноды ТОРа. Этот IP можно проверить по списку узлов сети TOR и установить факт использования.

Как качать файлы через TOR

Можно настроить качалку файлов на работу через прокси, но делать этого не рекомендуется — TOR слишком медленный для скачивания файлов. К тому же, вы забиваете канал и мешаете тем, кому действительно нужна анонимность. Хотите тайно качать файлы — используйте не TOR, а VPN.

Почему Tor небезопасен

В безопасность Tor верят только пионеры, причем именно верят, а не пытаются проанализировать насколько это средство действительно обеспечивает анонимность. А вот эксперты предупреждают о ненадежность Tor уже давно:

Особо следует отметить, что использование Tor без изучения всех нюансов данной системы может обернуться серьезными неприятностями даже для законопослушных пользователей. Например, в декабре 2012 года полиция ворвалась в дом к 20-летнему оператору Tor-узла и предъявила обвинения, предусматривающие от 10 лет тюрьмы. И это при том, что пользователь не совершал противоправных действий, а только предоставил свой компьютер для прохождения анонимного трафика.

На фоне всей этой ситуации, когда власти многих стран мира активно борются с анонимностью в сети Интернет, был выпущен совершенно новый браузер Tor, который стал «непробиваемым» для хакеров и различных спецслужб, которые могли получить доступ к его более ранним версиям из-за определенных уязвимостей. По словам разработчиков, в новой версии они применили самые последние технологии и разработки, а также изменили способ маршрутизации, что собьет с толку абсолютно любого человека.

Так, в частности, новый веб-браузер Tor, обновленный сегодня, содержит в себе самые последние и новые криптографические алгоритмы, технологию улучшенной и более надежной авторизации, а также полностью переосмысленную маршрутизацию. Все эти особенности делают «луковые» адреса полностью зашифрованными и известными только пользователям, которые их посещают. Никто посторонний не сможет отследить, на какую страницу зашел пользователь и делал ли он это вообще.

Более ранние версии Tor, который были доступны до сегодняшнего дня, содержали в себе некоторые уязвимости перед хакерами и спецслужбами, что делало пользователей сервиса анонимного веб-серфинга The Tor Project беззащитными. Чаще всего, этот веб-браузер используют для обхода блокировок в сети Интернет, поскольку обозреватель позволяет выходить в сеть при сохранении полной анонимности. Скрывается и подменяется буквально все, начиная от IP-адреса и заканчивая местоположением.

Тем не менее, более ранние версии Tor из-за своей несовершенности были скомпилированы, то есть некоторым хакерам и спецслужбам удавалось получить доступ к защищенной информации. В новой версии самого защищенного в мире веб-браузера этого произойти не должно, поскольку его создатели предусмотрели абсолютно все способы получения информации и построили обновленный обозреватель таким образом, чтобы его было невозможно взломать.

Насколько все эти слова окажутся правдой – покажет время, а пока любой желающий может скачать новый браузер Tor с официального сайта разработчиков. Клиент доступен для компьютеров на базе операционных системы Windows, macOS и Linux, причем совершенно бесплатно.

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

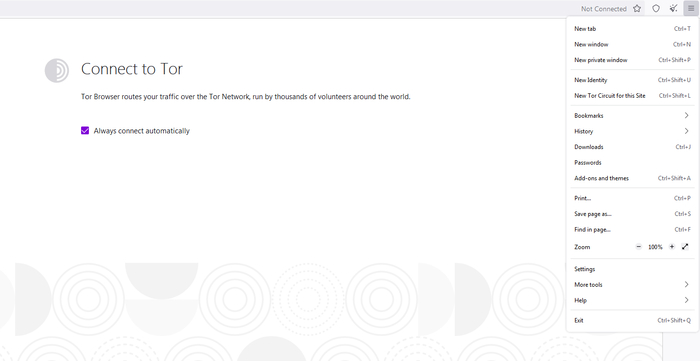

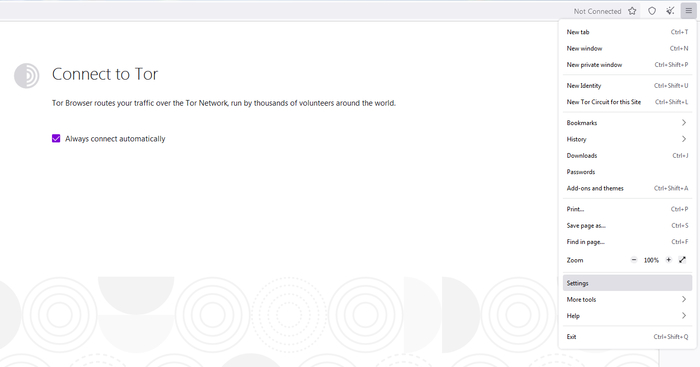

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

3) Тыкаем Settings

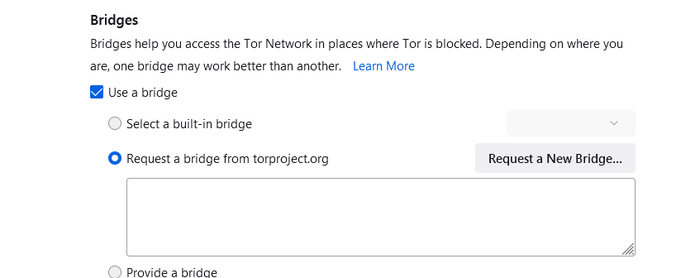

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Читайте также: