Настройка mfa в outlook

Многофакторная проверка подлинности означает, что вы и ваши сотрудники должны предоставить несколько способов входа в Microsoft 365, что является одним из самых простых способов защиты организации. С учетом знакомства с многофакторной проверкой подлинности (MFA) и ее поддержкой в Microsoft 365 пришло время развернуть и настроить ее для вашей организации.

Если вы приобрели подписку или получили пробную версию после 21 октября 2019 г. и при выполнении входа вам предлагается пройти многофакторную проверку подлинности (MFA), это значит, что к вашей подписке были автоматически применены параметры безопасности по умолчанию.

Если вам нужна помощь с действиями в этом разделе, рассмотрите возможность взаимодействия со специалистом Майкрософт по малому бизнесу. С помощью бизнес-помощника вы и ваши сотрудники получаете круглосуточный доступ к знаниям специалистов по малому бизнесу по мере развития вашего предприятия: от начальных этапов до повседневной работы.

Просмотр: включение многофакторной проверки подлинности

Прежде чем начать

- Управлять многофакторной проверкой подлинности (MFA) может только глобальный администратор. Дополнительные сведения см. в статье О ролях администраторов.

- Если у вас включена устаревшая MFA для конкретных пользователей, отключите устаревшую MFA для конкретных пользователей.

- Если у вас есть клиенты Office 2013 на устройствах с Windows, включите современную проверку подлинности для клиентов Office 2013.

- Дополнительно: если вы используете сторонние службы каталогов со службами федерации Active Directory (AD FS), настройте сервер Azure MFA. Дополнительные сведения см. в статье Расширенные сценарии с использованием многофакторной проверки подлинности Azure AD и сторонних решений VPN.

Выключение устаревшей MFA для конкретных пользователей

Если у вас включена MFA для конкретных пользователей, перед включением параметров безопасности по умолчанию ее необходимо отключить.

- В Центре администрирования Microsoft 365 на левой панели навигации выберите Пользователи >Активные пользователи.

- На странице Активные пользователи нажмите Многофакторная проверка подлинности.

- На странице многофакторной проверки подлинности выберите каждого пользователя по отдельности и установите для них многофакторную проверку подлинности в состояние Отключено.

Включение и отключение параметров безопасности по умолчанию

Параметры безопасности по умолчанию обеспечивают подходящий для большинства организаций уровень безопасности при входе в систему. Дополнительные сведения см. в статье Что такое параметры безопасности по умолчанию?

Включить или отключить параметры безопасности по умолчанию можно на портале Azure в области Свойства для Azure Active Directory (Azure AD).

- Войдите в Центр администрирования Microsoft 365 с учетными данными глобального администратора.

- На левой панели навигации нажмите Показать все и в разделе Центры администрирования выберите Azure Active Directory.

- В Центре администрирования Azure Active Directory выберите Azure Active Directory >Свойства.

- В нижней части страницы щелкните Управление параметрами безопасности по умолчанию.

- Выберите Да, чтобы включить параметры безопасности по умолчанию, или Нет, чтобы их отключить, а затем нажмите Сохранить.

Если у вас включены базовые политики условного доступа, вам будет предложено отключить их до перехода к использованию параметров безопасности по умолчанию.

- Выберите Условный доступ — страница "Политики".

- Выберите все базовые политики в состоянии Вкл. и установите для параметра Включить политику состояние Выкл.

- Выберите Azure Active Directory — страница "Свойства".

- В нижней части страницы щелкните Управление параметрами безопасности по умолчанию.

- Выберите Да, чтобы включить параметры безопасности по умолчанию, или Нет, чтобы их отключить, а затем нажмите Сохранить.

Использование политик условного доступа

Если вашей организации нужно значительное количество различных установок безопасности при входе в систему, то политики условного доступа могут предоставить вам дополнительные возможности управления. Условный доступ позволяет создавать и определять политики, которые реагируют на события при входе и запрашивают дополнительные действия, прежде чем пользователю будет предоставлен доступ к приложению или службе.

Прежде чем включать политики условного доступа, отключите MFA для конкретных пользователей и параметры безопасности по умолчанию.

Условный доступ могут использовать клиенты, которые приобрели Azure AD Premium P1 или лицензии, в которые входит эта служба, например Microsoft 365 бизнес премиум или Microsoft 365 E3. Для получения дополнительной информации см. статью Создание политики условного доступа.

Условный доступ на основе риска доступен в рамках лицензии Azure AD Premium P2 или в рамках лицензий, в которую входит эта служба, например Microsoft 365 E5. Дополнительные сведения см. в статье Условный доступ на основе рисков.

Дополнительные сведения об Azure AD P1 и P2 см. в статье Цены для Azure Active Directory.

Включение современной проверки подлинности для организации

В большинстве подписок современная проверка подлинности включена автоматически, но если вы приобрели подписку до августа 2017 г., скорее всего, вам потребуется включить современную проверку подлинности, чтобы такие функции, как многофакторная проверка подлинности, работали в клиентах Windows, например в Outlook.

Once your admin enables your organization, and your account, for multi-factor authentication (MFA) you have to set up your user account to use it. This should only take a minute or so.

Tip: Want to know more about multi-factor authentication? See What is: Multifactor authentication.

By setting up MFA, you add an extra layer of security to your Microsoft 365 account sign-in. For example, you first enter your password and, when prompted, you also type a dynamically generated verification code provided by an authenticator app or sent to your phone.

Sign in to Microsoft 365 with your work or school account with your password like you normally do. After you choose Sign in, you'll be prompted for more information.

Choose Next.

The default authentication method is to use the free Microsoft Authenticator app. If you have it installed on your mobile device, select Next and follow the prompts to add this account. If you don't have it installed there is a link provided to download it.

If you would rather use SMS messages sent to your phone instead, select I want to set up a different method. Microsoft 365 will ask for your mobile number, then send you an SMS message containing a 6-digit code to verify your device.

Tip: For a faster, and more secure, experience we recommend using an authenticator app rather than SMS verification.

Once you complete the instructions to specify your additional verification method, the next time you sign in to Microsoft 365, you'll be prompted to provide the additional verification information or action, such as typing the verification code provided by your authenticator app or sent to you by text message.

Note: Generally you'll only need the additional verification method the first time you sign into a new app or device, or after you've changed your password. You probably won't be asked for the additional verification code on a daily basis, unless your organization requires it.

If you have applications that don't support multi-factor verification, you must set up an app password. See manage app passwords for more information.

15.11.2021

itpro

Azure, Microsoft 365

комментария 3

Вы можете включить, отключить или получить статус мульти факторной аутентификации (MFA — Multi-Factor Authentication) для пользователей вашего тенната Azure/Microsoft 365 из Azure Portal, Microsoft 365 Admin Center или с помощью PowerShell. В этой статье мы покажем, как управлять MFA для аккаунтов пользователей в Azure и получать отчеты по второму фактору, использующемуся у пользователей.

В этой статье мы подразумеваем, что вы управляете MFA для каждого пользователя отдельно (per-user), а не на основе Azure Conditional Access.

Вы можете открыть веб-страницу со статусом MFA для всех пользователей, двумя способами:

Перед вами появится список всех пользователей вашего тенанта и статус MFA для каждого из них. Для каждого пользователя статус MFA может быть:

- Disabled – мульти факторная аутентификация отключена (по-умолчанию для новых пользователей);

- Enabled – MFA включена, но пользователь все еще использует обычную аутентификацию, пока сам не настроит метод MFA;

- Enforced – при следующем входе пользователю будет принудительно предложено зарегистрировать второй фактор MFA.

Включить, отключить, сбросить, или настроить MFA для каждого пользователя можно с помощью кнопок в правой панели Quick Steps.

В этом отчете не получится определить, завершил ли пользователь настройку MFA и какой второй фактор используется пользователь. Также нельзя выгрузить содержимое страницы в txt/csv файл. Гораздо удобнее использовать PowerShell для управления MFA пользователей в Micorosft 365 и простого построения отчетов.

На данный момент вы можете включить/отключить или настроить MFA для пользователей Azure (Microsoft 365) из PowerShell с помощью модуля MSOnline или с помощь Microsoft Graph API.

Установите модуль MSOnline (если нужно) и подключитесь к своему тенанту:

Информация о статусе MFA для пользователя можно получить из атрибута StrongAuthenticationMethods:

Если атрибут StrongAuthenticationMethods не пустой, значит для пользователя включен MFA. Можно узнать какой тип MFA настроен для пользователя:

На данном скриншоте видно, что у пользователя настроен второй фактор через приложение Microsoft Authenticator (PhoneAppNotification — IsDefault=True ).

В качестве второго MFA фактора в современной проверке подлинности Microsoft для пользователей может использоваться один из четырёх вариантов проверки:

Чтобы включить MFA для определённого пользователя:

Чтобы заставить пользователя принудительно перерегистрировать текущий метод MFA:

Отключить MFA для одного пользователя:

Вы можете выгрузить отчет по пользователям в CSV файл:

$Report| Export-CSV -NoTypeInformation -Encoding UTF8 c:\PS\AzureUsersMFA.csv

20.09.2021

itpro

Outlook, Windows 10, Вопросы и ответы

комментариев 10

Как правило сотрудники HelpDesk пытаются в таком случае пересоздавать почтовый профиль, переустановить Office – но это обычно не помогает. Outlook все равно с какой-то периодичностью требует от пользователя ввести пароль.

Рассмотрим, несколько способов, которые могут позволить убрать надоедливое окно с запросом пароля в Outlook.

В первую очередь, конечно, нужно убедится, что пользователь вводит верный пароль, и не забыл его :). Также попробуйте подключиться к вашему ящику через веб-интерфейс OWA и авторизоваться. Возможно проблема связана с тем, что пароль пользователя просрочен (истек срок действия пароля согласно настройкам парольной политики) и должен быть изменен.

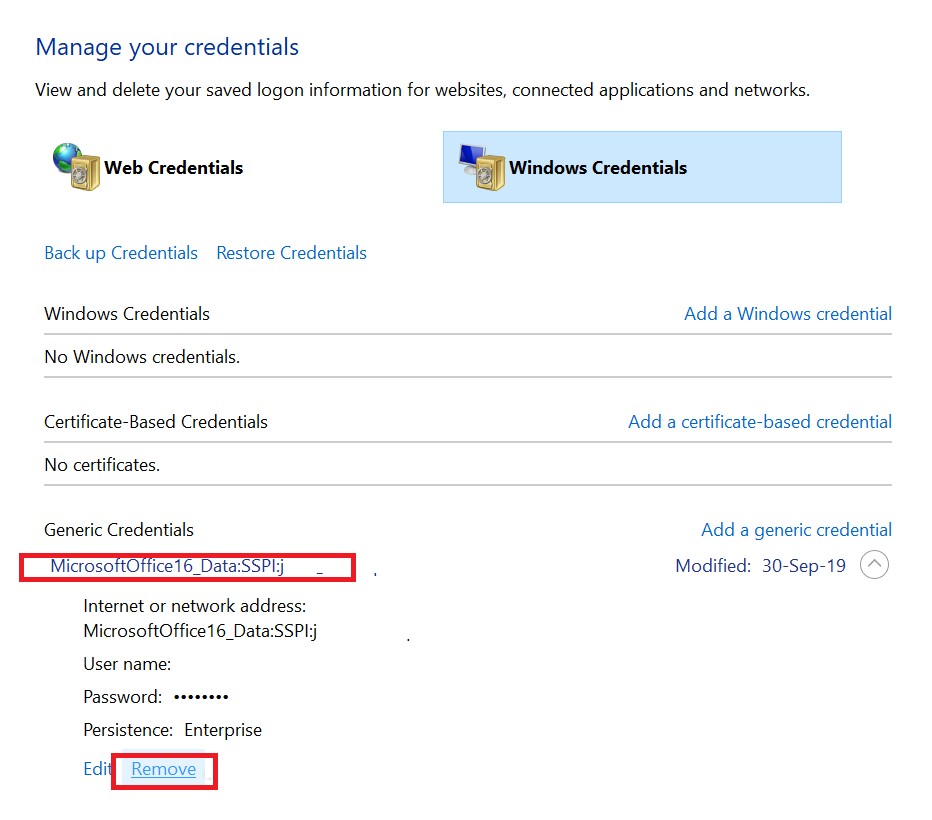

Очистите сохраненные пароли Outlook

Проверьте, нет ли и вас сохранных паролей в менеджере паролей Windows (CredentialManager), попробуйте удалить их все. Для этого перейдите в панель управления Control Panel\All Control Panel Items\User Accounts\Manage your credential -> Windows Credentials. Найдите в списке Generic Credentials пароли для Outlook/Office и удалите их.

Отключите требование ввода пароля в настройках профиля Outlook

Откройте в Outlook настройки подключения к почтовому ящику и перейдите в раздел Изменить -> Другие настройки -> вкладка Безопасность. В разделе Сведения о пользователе снимите галку Всегда запрашивать учетные данные для входа (Always prompt for credentials).

Если у вас подключен ящик Office 365, на этой вкладке должно быть дополнительное поле Logon network security. Убедитесь, что не выбран пункт Anonymous Authentication.

Outlook Anywhere и NTLM аутентификация

Если компьютер с проблемным Outlook не включен в домен Active Directory, тогда наоборот нужно попробовать переключится с NTLM аутентификации на Basic.

Запретить Outlook проверять точку подключения к облаку Office 365

Где-то осенью 2016 года для Outlook 2016 вышло обновление, которое включало обязательную проверку точки подключения к облаку Office 365.

Чтобы отключить данную проверку, нужно в ветке реестра HKEY_CURRENT_USER\Software \Microsoft\Office\16.0\Outlook \AutoDiscover нужно создать DWORD параметр с именем ExcludeExplicitO365Endpoint и значением 1 и перезапустить Outlook.

Ключ ExcludeExplicitO365Endpoint применим к Outlook 2016 версии 16.0.6741.2017 и выше (этот ключ является дополнительным к списку ключей, определяющих способы выполнения Autodiscover при загрузке Outlook, подробности в статье Медленный Exchange Autodiscover в Outlook 2016).

Внести изменения в реестр можно такой командой:

reg add HKEY_CURRENT_USER\Software\Microsoft\Office\x.0\Outlook\AutoDiscover /t REG_DWORD /v ExcludeExplicitO365Endpoint /d 1

Или с помощью PowerShell командлета Set-ItemProperty:

Set-ItemProperty -Path "HKCU:\Software\Microsoft\Office\16.0\Outlook\AutoDiscover" -Name 'ExcludeExplicitO365Endpoint' -Value 1 -Type DWORD –Force

Ящик Office 365 в Outlook и способ аутентификации

Если вы мигрировали ящик с on-premises Exchange в Office 365 или у вас в Outlook подключено два ящика (один с локального Exchange, второй с Office 365), и у вас используется RPC подключение, в этом случае Outlook не использует Modern Authentication (используется также для MFA). В Office 365 отправляются ваши учетные данные (credentials) вместо токена. Чтобы заставить Outlook использовать современные типы аутентификации при RPC подключениях, нужно в ветке реестра HKEY_CURRENT_USER\Software\Microsoft\Exchange добавить DWORD параметр AlwaysUseMSOAuthForAutoDiscover со значением 1.

Set-ItemProperty -Path " HKCU:\Software\Microsoft\Exchange" -Name 'AlwaysUseMSOAuthForAutoDiscover' -Value 1 -Type DWORD -Force

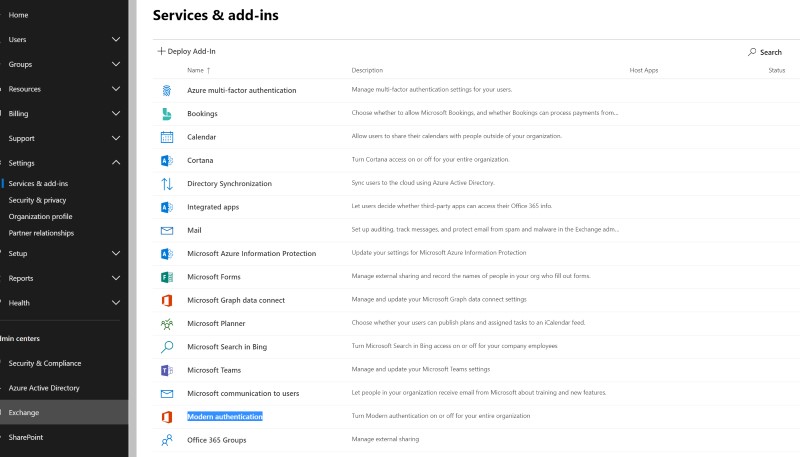

В Office 365 Admin Center убедитесь, что Modern Authentication включена для вашего Office 365 аккаунта ( Settings -> Services & add-ins).

Если вы хотите наоборот полностью отключить Modern Authentication в Outlook 2016/2019/365 (этот способ аутентификации должен быть отключен в Admin Center), нужно настроить следующие параметры реестра:

Set-ItemProperty -Path "HKCU:\SOFTWARE\Microsoft\Office\16.0\Common\Identity" -Name EnableAdal -Value 0 -Type DWORD –Force

Set-ItemProperty -Path "HKCU:\SOFTWARE\Microsoft\Office\16.0\Common\Identity" -Name DisableADALatopWAMOverride -Value 1 -Type DWORD –Force

Set-ItemProperty -Path "HKCU:\SOFTWARE\Microsoft\Office\16.0\Common\Identity" -Name DisableAADWAM -Value 1 -Type DWORD –Force

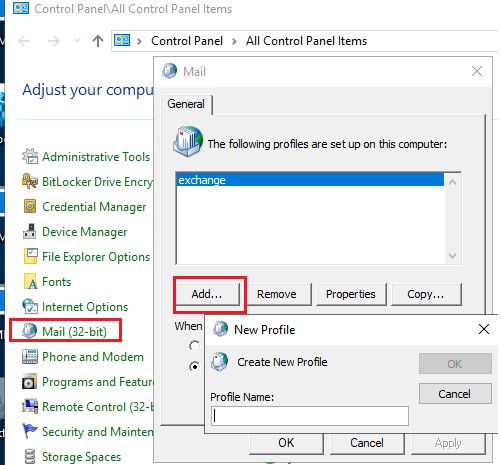

Пересоздайте почтовый профиль Outlook

Если все указанные методы не помогли, попробуйте создать новый профиль Outlook. Создать новый профиль Outlook можно с помощью значка Mail в панели управления или командой outlook.exe /manageprofiles .

Временно отключите антивирус

Возможно проблемы с подключением к Exchange вызывает ваш антивирус/файервол. Попробуйте временно отключить его и проверить, продолжает ли Outlook запрашивать пароль.

Плохое сетевое подключение к Exchange

Плохое и нестабильное сетевое подключение к серверу Exchange и (или) контроллеру домена также может быть источником периодических запросов пароля. Можно протестировать пропускную способность канала с помощью утилиты iperf.

Также проверьте время компьютера, оно должно расходится с временем на контроллере домена не более чем на 5 минут. Если больше, проверьте схему синхронизации NTP времени в домене.

20.09.2021

itpro

Azure, Microsoft 365, Office 365, Outlook

комментария 2

Современная проверки подлинности (Modern Authentication) сейчас по умолчанию включена для всех новых тенантов Microsoft 365/ Azure. Это протокол аутентификации более безопасный, чем устаревший Basic Authentication. Во второй половине 2021 года Microsoft планирует полностью запретить использовать Basic Authentication для всех клиентов Microsoft 365. В этой статье мы рассмотрим особенности включения/отключения Modern и Basic Authentication в Microsoft 365.

Базовая и современная аутентификация

Microsoft сейчас поддерживает следующие виды аутентификации для Office 365:

Поиск приложений Microsoft 365, использующих Basic Authentication

Прежде чем включать современную проверку подлинности и отключать basic authentication, проверьте какие протоколы аутентификации используют ваши пользователи и приложения Microsoft 365.

- Откройте портал управления Azure;

- Перейдите Azure Active Directory ->Sign-in logs;

- Выберите диапазон Last 1 month;

- Добавьте фильтр по полую Client App;

- Выберите для данного фильтра все Legacy Authentication Clients.

Это позволит вам найти пользователей и приложения, которые все еще используют basic аутентификацию. Вам нужно мигрировать найденные приложения на протокол современной аутентификации (в моем случае большинство события были связаны с нативными почтовыми клиентами на смартфонах, их нужно мигрировать на Outlook App).

Microsoft анонсировала, что будет автоматически отключать Basic Auth для тенантов, где он не используется.

Как включить Modern Authentication для тенанта Microsoft 365?

Вы можете включить современную проверку подлинности через Microsoft 365 Admin Center.

Как мы уже упоминали, для новых тенантов Office 365 в Azure по-умолчанию отключена Basic Authentication для всех приложений. В этом случае в этой секции будет отображаться надпись.

Включить поддержку Basic Auth для тенанта можно из портала Azure (Azure Active Directory -> Properties -> Manage Security defaults -> Enable Security defaults = No ).

Обратите внимание на ряд опций в секции Allow access to basic authentication protocols. Здесь перечислены различные приложения, для которых вы можете разрешить использовать Basic Authentication.

- Outlook client

- Exchange ActiveSync (EAS)

- Autodiscover

- IMAP4

- POP3

- Authenticated SMTP (пример SMTP аутентификации из telnet)

- Exchange Online PowerShell — (для современного модуля Exchange Online PowerShell V2 — EXOv2, базовая аутентификация не поддерживается)

Отключите Basic Auth для всех приложений, для которых она точно не нужна.

Если у вас в тенанте Office 365 настроены политики аутентификации, можно вывести текущие настройки и протоколы, для которых разрешено использование Basic Authentication с помощью PowerShell:

В нашем случае у нас всего одна политикиа и BasicAuth запрещена для всех приложений.

В целях обеспечения безопасности вы можете создать отдельную политику с разными разрешениями Basic Auth для определенных протоколов и привязать ее к пользователям, которые используют legacy приложения. В данном примере мы разрешим пользователю подключение к Exchange Online через удалённую сессию PowerShell с базовой аутентификацией:

Set-AuthenticationPolicy -Identity "BasicAuthAllowPoSh" -AllowBasicAuthPowershell:$true

Set-User -Identity kbuldogov -AuthenticationPolicy "BasicAuthAllowPoSh"

При этом политика по умолчанию будет блокировать устаревшие протоколы:

New-AuthenticationPolicy -Name "BasicAuthBlock"

Set-OrganizationConfig -DefaultAuthenticationPolicy "Block Legacy Authentication"

Кроме того, обратите внимание что в настройках организации есть еще одна опция OAuth2ClientProfileEnabled, которая определяет включена ли Modern Auth для тенанта:

Get-OrganizationConfig | ft OAuth*

Если OAuth2ClientProfileEnabled = False, значит современная проверка подлинности отключена.

Поддержка Modern Authentication в разных версиях Outlook

Обратите внимание на специфику поддержки современной проверки подлинности в разных версиях Outlook:

- Outlook 2010 и ранее – не поддерживают Modern Auth. Если в настройках тенанта отключена Basic Auth, такие версии Outlook не смогут подключиться к Exchange Online в Microsoft 365;

- Outlook 2013 – для поддержки OAuth нужно установить два параметра в реестре в ветке HKEY_CURRENT_USER\SOFTWARE\Microsoft\Office\15.0\Common\Identity ( EnableADAL = 1 и Version = 1 ;

- Outlook 365, 2019, 2016 – современная аутентификация поддерживается по-умолчанию. Чтобы всегда использовать сначаа Modern Auth, установите параметр AlwaysUseMSOAuthForAutoDiscover = 1 в ветке HKEY_CURRENT_USER\Software\Microsoft\Exchange (если этот параметр не включен, Outlook может постоянно запрашивать пароль для подключения, или может быть другая проблема с пустым окном входа в Outlook/Teams );

Вы можете проверить, что клиент Outlook использует Modern Authentication для подключения к почтовому серверу. Зажмите Ctrl и щелкните по значку Outlook в трее. Убедитесь, что в поле Authn указано Bearer*. Это означает, что клиент использует современную аутентификацию.

Читайте также: