Кто то незаконно получил доступ к вашему компьютеру и удалил данные какой тип угрозы

Презентация на тему: " Приступить к оценке знаний Использован шаблон создания тестов в PowerPointшаблон создания тестов в PowerPoint ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Приступить." — Транскрипт:

2 Результат теста 26% правильно (8/30 вопросы с правильными ответами). Вы не прошли тест по оценке знаний. Попробуйте еще раз. Время: 0 мин. 25 сек. Пройти тест еще раз ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ

3 Безопасность и конфиденциальность при работе с компьютерами Какая мера помогает обеспечить безопасность детей от интернет-хищников? Одновременное общение только с одним человеком Общение только со знакомыми им людьми Использование личных зон разговора Установка нескольких программ разговора

4 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Как блокировать веб-сайты, которые не следует просматривать детям? Использовать программы фильтрации Проверить центр обновления Microsoft Windows Обновить антивирусную программу Установить антишпионское программное обеспечение Безопасность и конфиденциальность при работе с компьютерами

5 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какая из следующих мер рекомендуется для обеспечения безопасности разговоров? Использование личных зон разговора Закрытие программы разговора Предоставление личной информации только тем людям, которым доверяете Ответ пользователю, который запрашивает личную информацию Безопасность и конфиденциальность при работе с компьютерами

7 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Что такое протокол SSL? Стандарт шифрования информации, передаваемой через Интернет Средство проверки подлинности пользователя, получающего доступ к веб-сайту Средство проверки подлинности документа в Интернете Стандарт и безопасный способ представления информации Безопасность и конфиденциальность при работе с компьютерами

8 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Руководители организации обратили внимание на неэтичное использование программ, принадлежащих организации, некоторыми сотрудниками. С помощью какого средства руководители могут проверить это? Файлы cookie Программа-шпион Антивирусная программа Брандмауэр Безопасность и конфиденциальность при работе с компьютерами

9 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что во время чтения романа Вы обнаруживаете, что автор скопировал материал у другого автора. Нарушение какого типа было совершено? Фишинг Плагиат Клевета Пасквиль Безопасность и конфиденциальность при работе с компьютерами

11 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какой способ позволяет предоставлять доступ к сети только определенным пользователям? Шифрование данных Резервирование данных Блокировка компьютера Авторизация пользователей Безопасность и конфиденциальность при работе с компьютерами

14 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Кто-то незаконно получил доступ к Вашему компьютеру и удалил данные. К какому типу относится данная компьютерная угроза? Угроза безопасности Программа-шпион Экологическая угроза Реальная кража Безопасность и конфиденциальность при работе с компьютерами

15 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Как предотвратить несанкционированный доступ к данным на компьютере, не подключенном к сети? Установить антивирусную и антишпионскую программы Сделать резервную копию данных и хранить ее в другом месте Задать имя пользователя и пароль Использовать источник бесперебойного питания и устройство защиты от скачков напряжения Безопасность и конфиденциальность при работе с компьютерами

16 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы решили использовать в проекте содержимое некоторого веб-сайта. Однако Вы забыли указать источник информации. Нарушение какого типа было совершено? Пасквиль Спекуляция Плагиат Клевета Безопасность и конфиденциальность при работе с компьютерами

17 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Ваш коллега делает ложные заявления о Вас на общедоступном форуме в Интернете. Нарушение какого типа совершает Ваш коллега? Клевета Спекуляция Фишинг Плагиат Безопасность и конфиденциальность при работе с компьютерами

19 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Как можно защитить компьютер от перебоев в подаче электроэнергии? Использовать источник бесперебойного питания (ИБП) Использовать брандмауэр Установить антивирусную программу Использовать устройство защиты от скачков напряжения Безопасность и конфиденциальность при работе с компьютерами

20 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что в Вашем регионе объявлено штормовое предупреждение. Какое действие следует предпринять для защиты данных на компьютере? Установить антишпионское программное обеспечение Установить брандмауэр для защиты от хакеров Установить антивирусную программу Сохранить данные в безопасном месте Безопасность и конфиденциальность при работе с компьютерами

21 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ На какой вкладке окна «Свойства обозревателя» можно блокировать веб-сайт? Подключения Безопасность Конфиденциальность Содержание Безопасность и конфиденциальность при работе с компьютерами

22 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какие параметры безопасности позволяют блокировать веб-сайты? Автоматическое обновление Свойства браузера Брандмауэр Microsoft Windows Параметры антивирусной программы Безопасность и конфиденциальность при работе с компьютерами

23 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы не можете получить доступ к файлу на компьютере Вашего друга. Что препятствует доступу к файлу? Антивирусное программное обеспечение Брандмауэр Источник бесперебойного питания (ИБП) Программа-шпион Безопасность и конфиденциальность при работе с компьютерами

24 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Программа какого типа может следить за Вашими действиями в Интернете без Вашего ведома? Центр обновления Microsoft Windows Антивирусное программное обеспечение Программа-шпион Брандмауэр Безопасность и конфиденциальность при работе с компьютерами

25 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какое действие является нарушением законодательства об авторском праве? Чтение материала, опубликованного на общедоступном веб-сайте Совместное использование адреса веб-сайта Копирование лицензионного программного обеспечения и его распространение среди друзей Цитирование абзаца и упоминание источника информации Безопасность и конфиденциальность при работе с компьютерами

26 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы загрузили песню с общедоступного веб-сайта и поделились ею с друзьями. Нарушение какого типа было совершено? Клевета на исполнителя Нарушение авторского права Нарушение безопасности Нарушение конфиденциальности Безопасность и конфиденциальность при работе с компьютерами

27 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Компьютер перестал работать после скачков напряжения. Как избежать этой проблемы в будущем? Использовать программу-шпион Сделать резервную копию данных Использовать устройство защиты от скачков напряжения Установить антивирусную программу Безопасность и конфиденциальность при работе с компьютерами

28 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Компьютер перестает работать, когда нагревается. Что влияет на компьютер в этом случае? Хакеры, пытающиеся получить доступ к компьютеру Брандмауэр, установленный на компьютере Большое количество одновременно открытых программ Окружающая среда, в которой находится компьютер Безопасность и конфиденциальность при работе с компьютерами

29 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Вы обнаруживаете, что кто-то без Вашего ведома изменил пароль доступа к компьютеру. Как бы Вы назвали такую деятельность? Интернет-мошенничество Интернет-хищничество Программа-шпион Кража Безопасность и конфиденциальность при работе с компьютерами

30 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какой признак указывает на то, что веб-сайт является безопасным для совершения сетевых операций? Значок закрытого замка Значок автоматического обновления. Средство шифрования Эмблема провайдера Интернета Безопасность и конфиденциальность при работе с компьютерами

31 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какая программа позволяет убедиться в том, что на компьютере под управлением Microsoft Windows установлены последние обновления системы безопасности? Центр обновления Microsoft Windows Microsoft® Office Outlook® 2007 Почта Windows Microsoft Office Безопасность и конфиденциальность при работе с компьютерами

32 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы установили антивирусную программу. Через несколько дней Вы получили предупреждение о вирусе. Как предотвратить заражение компьютера этим вирусом в будущем? Использовать сложные (надежные) пароли Ежедневно обновлять антивирусную программу и проверять компьютер на наличие вирусов Обновить веб-браузер Проверить центр обновления Microsoft Windows Безопасность и конфиденциальность при работе с компьютерами

33 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какую программу использует системный администратор для обнаружения программ-троянов? Microsoft Internet Explorer Источник бесперебойного питания (ИБП) Антивирусное программное обеспечение Брандмауэр Microsoft Windows Безопасность и конфиденциальность при работе с компьютерами

34 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какие из следующих угроз являются угрозами для конфиденциальности при работе с компьютерами? Отказ оборудования Повреждение компьютера в результате землетрясения Кража конфиденциальных данных Случайное удаление данных Безопасность и конфиденциальность при работе с компьютерами

35 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы случайно удалили файл реестра и не можете загрузить компьютер. К какому типу относится данная компьютерная угроза? Компьютерное пиратство Фишинг Получение доступа путем обмана Ошибка пользователя Безопасность и конфиденциальность при работе с компьютерами

36 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какую из следующих мер предосторожности следует принять, если дети имеют доступ к Интернету? Советовать пользоваться комнатой для разговоров вместо электронной почты Блокировать веб-сайты, предлагающие бесплатные почтовые ящики Блокировать все поисковые системы Регулярно проверять веб-сайты, которые они посещают Безопасность и конфиденциальность при работе с компьютерами

39 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Для чего предназначен брандмауэр Microsoft Windows? Установка обновлений системы безопасности Блокирование всплывающих окон Запрещение несанкционированного доступа Блокирование веб-сайтов Безопасность и конфиденциальность при работе с компьютерами

42 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вы пролили кофе на компьютер. К какому типу относится данная угроза? Экологическая угроза Ошибка пользователя Стихийное бедствие Атака хакеров Безопасность и конфиденциальность при работе с компьютерами

43 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вам необходимо настроить операционную систему Microsoft Windows для автоматической проверки наличия последних обновлений системы безопасности, выпускаемых корпорацией Майкрософт. Какое средство позволяет периодически проверять наличие последних обновлений системы безопасности? Автоматическое обновление Свойства обозревателя Обновления для антивирусного ПО Брандмауэр Microsoft Windows Безопасность и конфиденциальность при работе с компьютерами

44 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какая технология обеспечивает безопасность Интернет- транзакций с веб-сайтом? Антивирусная программа Файлы cookie Брандмауэр Microsoft Windows Протокол SSL Безопасность и конфиденциальность при работе с компьютерами

46 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вам не удается получить доступ к почтовому ящику, предоставленному поставщиком услуг Интернета. Вы понимаете, что кто-то взломал Вашу учетную запись. Что следует предпринять, чтобы устранить эту проблему? Защитить компьютер от скачков напряжения Установить антишпионское программное обеспечение Использовать центр обновления Microsoft Windows Сообщить об этом происшествии поставщику услуг Интернета Безопасность и конфиденциальность при работе с компьютерами

48 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Как сделать так, чтобы никто не мог пользоваться Вашим компьютером в Ваше отсутствие? Нажать кнопку «Блокировка» Установить обновления на компьютер Выключить монитор Использовать брандмауэр Безопасность и конфиденциальность при работе с компьютерами

49 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вам необходимо заблокировать все всплывающие окна, появляющиеся при просмотре любого веб- сайта. Какие параметры безопасности следует включить? Автоматическое обновление Брандмауэр Microsoft Windows Параметры антивирусной программы Свойства обозревателя Безопасность и конфиденциальность при работе с компьютерами

51 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Предположим, что Вам необходимо обеспечить безопасность компьютерных данных и возможность их восстановления в случае стихийного бедствия. Что для этого необходимо сделать? Обновить антивирусную программу Установить антишпионское программное обеспечение Хранить резервную копию в безопасном месте Использовать центр обновления Microsoft Windows Безопасность и конфиденциальность при работе с компьютерами

53 ПОВЫШЕНИЕ КОМПЬЮТЕРНОЙ ГРАМОТНОСТИ Какая мера поможет защитить детей от интернет-хищников. Блокирование веб-сайтов, предлагающих бесплатные программы разговора Установка брандмауэра Обновление операционной системы Установка программы для контроля разговоров Безопасность и конфиденциальность при работе с компьютерами

В связи с широким использованием Интернета существуют различные типы и виды компьютерных угроз, которым подвержены компьютерные сети.

Каждая из этих опасностей может нанести потенциальный ущерб и причинить много вреда, если данные будут потеряны.

Компьютерные сети, а также автономные системы подвержены ряду рисков. Опасность возрастает, когда компьютерная сеть подключена к интернету. Существуют различные виды опасностей для компьютерных систем, все они имеют общую связь.

Они предназначены для обмана пользователя и получения доступа к сети или автономным системам, или уничтожения данных. Известно, что некоторые угрозы воспроизводятся сами собой, в то время как другие уничтожают файлы в системе или заражают сами файлы.

Типы угроз компьютерной безопасности

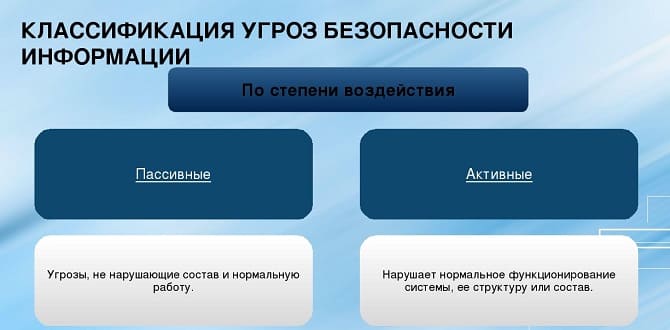

Классификация типов угроз информационной безопасности производится по способу компрометации информации в системе. Есть пассивные и активные угрозы.

Пассивные угрозы очень трудно обнаружить и в равной степени трудно предотвратить. Активные угрозы продолжают вносить изменения в систему, их достаточно легко обнаружить и устранить.

Вирус

Наиболее распространенными из типов киберугроз являются вирусы. Они заражают различные файлы в компьютерной сети или в автономных системах.

Большинство людей становятся жертвами вирусов, злоумышленник заставляет человека предпринимать какие-либо действия, такие как щелчок по вредоносной ссылке, загрузка вредоносного файла и так далее. Именно из этих ссылок и файлов вирус передается на компьютер.

Есть также случаи, когда вирусы были частью вложения электронной почты. Вирусы могут распространяться через зараженное портативное хранилище данных (флешки, накопители). Следовательно, важно иметь в системе антивирус, который может не только обнаружить вирус, но и избавиться от него.

Черви

Другими распространенными типами угроз безопасности в Интернете являются черви. На самом деле это вредоносные программы, которые используют слабые стороны операционной системы. Подобно тому, как черви в реальной жизни перемещаются из одного места в другое, точно так же черви в кибер-мире распространяются с одного компьютера на другой и из одной сети в другую.

Наиболее характерной особенностью червей является то, что они способны распространяться с очень высокой скоростью, что может привести к риску сбоя системы.

Существует тип червя, который называется net worm.

Эти черви размножаются, посылая полные и независимые копии по сети, заражая таким образом почти все системы в указанной сети.

Троянский вирус

Это другой тип компьютерного вируса, который замаскирован. Троянцы получили свое имя из легенды. Часто видно, что Трояны являются частью различных вложений в электронных письмах или ссылках на скачивание. В некоторых случаях посещение определенных веб-страниц также подвергает риску компьютерную систему.

Spyware

В некоторых случаях они также могут пробираться через другое прямое соединение для обмена файлами. Иногда нажав «Принять лицензионное соглашение», вы можете подвергнуть компьютер риску.

Руткит

Работа руткитов заключается в том, чтобы прикрывать хакеров. Лучшая или худшая сторона руткитов состоит в том, что они также могут скрываться от антивирусного программного обеспечения, из-за чего пользователь не знает, что в системе присутствует руткит.

Это помогает хакеру, и он может распространять вредоносное ПО в системе. Поэтому важно иметь хороший антивирус со сканером руткитов , который сможет обнаружить вторжение.

Riskware

Это опасные программы, которые часто становятся частью программных приложений. Они рассматриваются как часть среды разработки для вредоносных программ и распространяются на программные приложения. В некоторых случаях эти приложения также могут использоваться хакерами в качестве дополнительных компонентов для получения доступа в сеть.

Adware

Дополнение к списку компьютерных угроз — рекламное ПО. Нередко на компьютере появляются различные рекламные объявления или всплывающие окна, когда используются определенные приложения. Они могут не представлять большой угрозы, но часто снижают скорость работы компьютеров.

Есть вероятность того, что компьютерная система может стать нестабильной из-за этих рекламных программ.

Фишинг

Это были основные типы компьютерных угроз.

На видео: Виды и типы компьютерных угроз

В условиях стремительно прогрессирующей компьютеризации, вопрос информационной безопасности является как никогда важным в настоящее время. Сейчас почти каждый персональный компьютер имеет доступ в Интернет, уже не говоря об коммерческих организациях, государственных структурах и т.д. Очевидно, что на каждом компьютере может содержаться информация, представляющая интерес для другого человека, будь это текстовый файл, фотография или база данных пользователей почтового сервера. Чтобы обезопасить компьютер от угрозы взлома существует множество программ, способов и техник — это антивирусы, файерволы, всевозможные системы контроля доступа и т.д. В идеале самая безопасная схема — это отсутствие Интернета на компьютере, содержащем секретную информацию, однако даже этот вариант позволяет обезопасить компьютер только от удаленного взлома. В последующих статьях я постараюсь сделать обзор существующих в настоящее время компьютерных угроз и возможные способы борьбы с ними.

Компьютерные вирусы

1. Трояны и бэкдоры

Наиболее распространенный тип вирусов, в основном распространяемый по электронной почте. Чтобы не вызывать подозрений, исполняемый вирусный файл маскируется под известный формат, например документ MS Word, PDF, или графический jpeg. В свою очередь здесь существует тоже несколько способов сокрытия вредоносного содержимого. В большинстве случаев троян представляет собой PE- файл, поэтому получив на электронную почту файл *****.exe среднестатистический пользователь, обладающий некоторой компьютерной грамотностью, скорее всего такой файл открывать не станет. Иногда троян маскируется под тот же самый текстовый документ, заменяя свою иконку на значок документа MS Word 2007, хотя по факту файл имеет расширение .exe или .scr (файл заставки Windows), а так как у большинства пользователей Windows параметр отображения расширений файлов не активирован, то для них вирусный файл будет отображаться просто как текстовый документ, который, при соответствующем названии будет непременно открыт. Такая схема маскировки является наиболее примитивной и без труда будет обнаружена антивирусом (если же конечно он установлен). Наиболее сложным способом скрыть вирус является уязвимость по переполнению буфера в таких продуктах как Microsoft Office и Adobe Acrobat. На данную тему в Интернете содержится много информации, поэтому нет смысла полностью описывать принцип действия данной уязвимости, в общем же случае переполнение буфера — это явление, которое возникает, когда компьютерная программа записывает данные за пределами выделенного в памяти буфера. В общем виде процесс выглядит следующим образом. Вирус содержится в теле документа MS Word или Adobe Acrobat, однако чтобы ему отработать необходимо, чтобы всё тот же MS Word в ходе открытия документа выполнил переполненную хакером функцию, в результате чего адрес возврата из функции в основное тело программы изменится на адрес начала вирусного кода. То есть когда пользователь открывает документ, вместе с этим выполняется вирусный код, внешне заметить это довольно сложно, например, при открытии инфицированного документа Word, программа может очень быстро перезапуститься, после чего откроется текст самого документа. Подробное описание данного вида уязвимости я постараюсь разобрать в следующих статьях.

Учитывая, что компьютерный вирус — это все-таки полноценная программа, то нецелесообразно компилировать её в виде одного исполняемого файла. Во-первых, маскируя вирус в документе, есть большая вероятность раскрыть вредоносный характер файла по его значительно выросшему объему, чем у обычного документа. Во-вторых, если тело вируса размещается в системе в виде единственного исполняемого файла или .dll библиотеки, то его гораздо проще детектировать и удалить из системы. Поэтому чаще всего при написании троянов используется модульный принцип разбиения тела вируса. Так, например, существует модуль-загрузчик (Loader), который и помещается в тело текстового документа или другого носителя, после чего, при успешном размещении в системе он подключается к удаленному центру управления и докачивает дополнительные модули, если это конечно необходимо. Разновидностью троянов являются бэкдоры (Backdoor), которые, размещаясь в инфицированной системе, получают возможность к удаленному управлению зараженным компьютером. И те, и другие, в большинстве случаев маскируются под системные процессы, например, svchost.exe, а вирусными модулями являются .dll файлы. Основным отличием трояна от бэкдора является наличие у последнего клиентской и серверной частей. Таким образом серверная часть вместе с каким-нибудь «грузом» открывается пользователем на компьютере. После успешного размещения всех инфицированных модулей на компьютере бэкдор начинает слать DNS запросы на удаленный центр управления, т.е. на компьютер злоумышленника с запущенным клиентом. Здесь опять же возможно два варианта событий, либо вирус непрерывно (или с небольшими интервалами) делает попытку установить соединение, не проверяя при этом, существует ли в данный момент подключение с Интернетом, либо же ждет когда на ПК установиться подключение. Когда соединение с компьютером злоумышленника установлено, происходит обмен информацией между клиентом и сервером. Это могут быть команды, данные и т.д. В следующей статье я постараюсь подробно разобрать принцип работы одного из бэкдоров.

Для полноценной работы вируса ему необходимо работать в ring0 (уровень ядра), где ему доступны все системные инструкции. Для перехода в ring0 могут использоваться различные способы — собственные написанные драйвера и прочие премудрости.

На данный момент одним из самых популярных бэкдоров являются ZeuS, и пришедший ему на смену SpyEye, созданные для кражи банковской информации с ПК. Оба вируса имеют панель управления через Web-интерфейс, где показано, на какой машине активирован вирус, и доступен ли он в данный момент онлайн. Исходный код этого вируса доступен для скачивания в сети, хоть и его владелец предлагает сам вирус, а так же техническую поддержку всего за 10 тысяч рублей. ZeuS обладает кучей параметров для настройки серверной части, что таким образом облегчает жизнь для юного хакера — нет необходимости писать вирус самому. Да и чтобы написать вирус такого уровня необходим огромный багаж знаний и полное понимание всех мельчайших деталей работы операционной системы (в данном случае Microsoft Windows). Единственно, что потребуется от юного хакера — это закриптовать вновь собранный ZeuS, чтобы его не обнаружили антивирусные программы. Объявлений по оказанию услуг на этот счет в сети можно найти несметное множество и за символическую плату в одну или две тысячи рублей, а иногда и больше. Вообще данный вирус требует отдельной статьи с подробным описанием принципа работы благодаря своему широкому диапазону возможностей.

Безопасность виртуального сервера может быть рассмотрена только непосредственно как «информационная безопасность». Многие слышали это словосочетание, но не все понимают, что же это такое?

«Информационная безопасность» — это процесс обеспечения доступности, целостности и конфиденциальности информации.

Под «доступностью» понимается соответственно обеспечение доступа к информации. «Целостность» — это обеспечение достоверности и полноты информации. «Конфиденциальность» подразумевает под собой обеспечение доступа к информации только авторизованным пользователям.

Исходя из Ваших целей и выполняемых задач на виртуальном сервере, необходимы будут и различные меры и степени защиты, применимые по каждому из этих трех пунктов.

Для примера, если Вы используете виртуальный сервер, только как средство для серфинга в интернете, то из необходимых средств для обеспечения безопасности, в первую очередь будет использование средств антивирусной защиты, а так же соблюдение элементарных правил безопасности при работе в сети интернет.

В другом случае если у Вас размещен на сервере продающий сайт или игровой сервер, то и необходимые меры защиты будут совершенно различными.

Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно эксплуатируют, необходимо для того, чтобы выбирать наиболее оптимальные средства обеспечения безопасности, для этого рассмотрим основные моменты.

Под «Угрозой» понимается потенциальная возможность тем или иным способом нарушить информационную безопасность. Попытка реализации угрозы называется «атакой», а тот, кто реализует данную попытку, называется «злоумышленником». Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем.

Рассмотрим наиболее распространенные угрозы, которым подвержены современные информационные системы.

Угрозы информационной безопасности, которые наносят наибольший ущерб

Рассмотрим ниже классификацию видов угроз по различным критериям:

- Угроза непосредственно информационной безопасности:

- Доступность

- Целостность

- Конфиденциальность

- Компоненты на которые угрозы нацелены:

- Данные

- Программы

- Аппаратура

- Поддерживающая инфраструктура

- Случайные или преднамеренные

- Природного или техногенного характера

Применимо к виртуальным серверам, угрозы, которые Вам как администратору сервера, необходимо принимать во внимание это — угроза доступности, конфиденциальности и целостность данных. За возможность осуществления угроз направленных на конфиденциальность и целостность данных, не связанные с аппаратной или инфраструктурной составляющей, Вы несете прямую и самостоятельную ответственность. В том числе как и применение необходимых мер защиты, это Ваша непосредственная задача.

На угрозы направленные на уязвимости используемых Вами программ, зачастую Вы как пользователь не сможете повлиять, кроме как не использовать данные программы. Допускается использование данных программ только в случае если реализация угроз используя уязвимости этих программ, либо не целесообразна с точки зрения злоумышленника, либо не имеет для Вас как для пользователя существенных потерь.

Обеспечением необходимых мер безопасности от угроз направленных на аппаратуру, инфраструктуру или угрозы техногенного и природного характера, занимается напрямую та хостинг компания, которую Вы выбрали и в которой арендуете свои сервера. В данном случае необходимо наиболее тщательно подходить к выбору, правильно выбранная хостинг компания на должном уровне обеспечит Вам надежность аппаратной и инфраструктурной составляющей.

Вам как администратору виртуального сервера, данные виды угроз нужно принимать во внимание только в случаях при которых даже кратковременная потеря доступа или частичная или полная остановка в работоспособности сервера по вине хостинг компании могут привести к не соизмеримым проблемам или убыткам. Это случается достаточно редко, но по объективным причинам ни одна хостинг компания не может обеспечить Uptime 100%.

Угрозы непосредственно информационной безопасности

К основным угрозам доступности можно отнести

- Внутренний отказ информационной системы;

- Отказ поддерживающей инфраструктуры.

- Нарушение (случайное или умышленное) от установленных правил эксплуатации

- Выход системы из штатного режима эксплуатации в силу случайных или преднамеренных действий пользователей (превышение расчетного числа запросов, чрезмерный объем обрабатываемой информации и т.п.)

- Ошибки при (пере)конфигурировании системы

- Вредоносное программное обеспечение

- Отказы программного и аппаратного обеспечения

- Разрушение данных

- Разрушение или повреждение аппаратуры

- Нарушение работы (случайное или умышленное) систем связи, электропитания, водо- и/или теплоснабжения, кондиционирования;

- Разрушение или повреждение помещений;

- Невозможность или нежелание обслуживающего персонала и/или пользователей выполнять свои обязанности (гражданские беспорядки, аварии на транспорте, террористический акт или его угроза, забастовка и т.п.).

Основные угрозы целостности

Можно разделить на угрозы статической целостности и угрозы динамической целостности.

Так же стоит разделять на угрозы целостности служебной информации и содержательных данных. Под служебной информацией понимаются пароли для доступа, маршруты передачи данных в локальной сети и подобная информация. Чаще всего и практически во всех случаях злоумышленником осозхнанно или нет, оказывается сотрудник организации, который знаком с режимом работы и мерами защиты.

С целью нарушения статической целостности злоумышленник может:

- Ввести неверные данные

- Изменить данные

Основные угрозы конфиденциальности

Конфиденциальную информацию можно разделить на предметную и служебную. Служебная информация (например, пароли пользователей) не относится к определенной предметной области, в информационной системе она играет техническую роль, но ее раскрытие особенно опасно, поскольку оно чревато получением несанкционированного доступа ко всей информации, в том числе предметной.

Даже если информация хранится в компьютере или предназначена для компьютерного использования, угрозы ее конфиденциальности могут носить некомпьютерный и вообще нетехнический характер.

К неприятным угрозам, от которых трудно защищаться, можно отнести злоупотребление полномочиями. На многих типах систем привилегированный пользователь (например системный администратор) способен прочитать любой (незашифрованный) файл, получить доступ к почте любого пользователя и т.д. Другой пример — нанесение ущерба при сервисном обслуживании. Обычно сервисный инженер получает неограниченный доступ к оборудованию и имеет возможность действовать в обход программных защитных механизмов.

Для наглядности данные виды угроз так же схематично представлены ниже на рис 1.

Рис. 1. Классификация видов угроз информационной безопасности

Для применения наиболее оптимальных мер по защите, необходимо провести оценку не только угроз информационной безопасности но и возможного ущерба, для этого используют характеристику приемлемости, таким образом, возможный ущерб определяется как приемлемый или неприемлемым. Для этого полезно утвердить собственные критерии допустимости ущерба в денежной или иной форме.

Каждый кто приступает к организации информационной безопасности, должен ответить на три основных вопроса:

- Что защищать?

- От кого защищать, какие виды угроз являются превалирующими: внешние или внутренние?

- Как защищать, какими методами и средствами?

Основные методы и средства защиты, а так же минимальные и необходимые меры безопасности применяемые на виртуальных серверах в зависимости от основных целей их использования и видов угроз, нами будут рассмотрены в следующих статьях под заголовком «Основы информационной безопасности».

Специалистам по кибербезопасности в компаниях неожиданно пришлось адаптироваться к тому, что почти 100% пользователей работают удаленно. Сегодня, в условиях неопределенности, компании стараются сохранить бизнес-процессы, а безопасность отходит на второй план. Специалисты, которые ранее обслуживали преимущественно локальные компьютеры, могут быть не готовы к борьбе с новыми угрозами удаленного доступа.

Наша группа реагирования на инциденты ежедневно помогает нашим клиентам устранять проблемы безопасности. Но за последние пару месяцев характер атак при подключении VPN и использовании облачных приложений и данных изменился. Мы составили список из пяти угроз удаленной работы, чтобы рассказать, с чем сталкиваются наши специалисты в период пандемии COVID-19.

1. Атаки через VPN методом грубой силы

Поскольку многие люди сейчас работают из дома, у злоумышленников появилось больше возможностей для атак через VPN методом грубой силы. ZDNet сообщает, что за последнее время количество VPN-подключений выросло на 33%. Это значит, что с начала 2020 года у злоумышленников появилось более миллиона новых целей.

Примерно в 45% случаев группе реагирования Varonis приходится расследовать именно атаки методом грубой силы. Большая часть этих атак направлена на получение доступа к VPN или Active Directory. Случалось, что организации отключали встроенные блокировки и другие ограничения на подключение к VPN, чтобы не останавливать работу или снизить затраты на ИТ. Это делает систему уязвимой к такого рода атакам.

Злоумышленники проводят атаку методом грубой силы. Они выбирают портал VPN и многократно пытаются пройти аутентификацию, используя предварительно собранные списки учетных данных. Такую атаку называют «подстановка учетных данных» (credential stuffing). Если хотя бы один логин или пароль подобран правильно, злоумышленник может взломать систему.

Более того, если в системе используется единый вход (SSO), злоумышленник также может получить корректный доменный логин. Злоумышленник проникает в сеть очень быстро. Он может начать разведку, войдя в домен, и попытаться повысить привилегии.

Чем может помочь Varonis

Решения Varonis имеют более ста встроенных моделей угроз для обнаружения подозрительной аутентификации (подстановка учетных данных, распыление пароля, перебор) в VPN или Active Directory. Вы заметите, что наши модели угроз учитывают несколько источников: данные об активности VPN дополняются информацией из Active Directory, веб-прокси и хранилищ данных, таких как SharePoint или OneDrive.

Вы также можете быстро просмотреть контекстную VPN-активность (обработанные журналы) в библиотеке сохраненных поисков, которую можно использовать для создания отчетов или поиска угроз:

Несколько сотен неудавшихся попыток входа с одного и того же IP-адреса или устройства могут служить подтверждением атаки методом грубой силы. Но, даже если злоумышленники действуют незаметно и медленно, Varonis может обнаружить незначительные отклонения, анализируя телеметрию периметра, активность Active Directory и доступ к данным, а затем сравнивая эту информацию с базовой моделью поведения пользователя или устройства.

2. Управление и контроль через фишинг

Еще одна известная угроза, адаптированная к условиям пандемии, — фишинг. Злоумышленники наживаются на страхе людей во время пандемии, обманом заставляя пользователей нажимать на вредоносные ссылки и загружать вредоносные программы. Фишинг — настоящее зло.

Преступники разработали карты очагов распространения COVID-19 и создали веб-сайты, на которых «продаются» медицинские принадлежности или предлагаются чудодейственные средства, после заказа которых вы устанавливаете на свой компьютер вредоносное ПО. Некоторые мошенники действуют нагло, например просят 500 долларов за маску N-95. Другие же атаки направлены на то, чтобы получить доступ к вашему компьютеру и всем данным на нем. Как только вы перейдете по вредоносной ссылке, на ваш компьютер загрузится программа, с помощью которой злоумышленник установит соединение с командным сервером. Затем он начнет разведку и повысит привилегии, чтобы найти и украсть ваши конфиденциальные данные.

Чем может помочь Varonis

Помимо обнаружения вредоносных программ и их соединений с командным сервером, модели угроз Varonis часто обнаруживают скомпрометированного пользователя, регистрируя необычные попытки доступа к файлам или электронной почте. Varonis отслеживает активность файла и телеметрию периметра и создает базовые профили поведения пользователей. Затем решение сравнивает текущую активность с этими базовыми профилями и постоянно растущим каталогом моделей угроз.

3. Вредоносные приложения в Azure

Этот вектор атаки относительно новый, в прошлом месяце он впервые обсуждался в нашем блоге. Рекомендуем прочитать полную версию статьи, поскольку здесь мы приведем лишь краткое ее описание.

Компания Microsoft сообщила, что за последний месяц количество арендаторов Azure увеличилось на 775%. Это означает, что некоторые из вас сейчас создают среды Azure для своих удаленных сотрудников, и многие тратят все силы, чтобы удержать бизнес на плаву и быстро внедрить новые функции. Возможно, это относится и к вам.

Вы должны знать, каким приложениям пользователи разрешают доступ к данным, и запланировать регулярные проверки одобренных приложений, чтобы иметь возможность блокировать все, что несет риск.

Преступники поняли, что они могут использовать вредоносные приложения для Azure в фишинговых кампаниях, и, когда пользователь установит приложение, злоумышленники получат доступ к сети.

Чем может помочь Varonis

Varonis может отслеживать запросы на установку приложения Azure и обнаруживать признаки этой атаки с самого начала. Varonis собирает, анализирует и профилирует все события в Office 365 для каждого компонента, поэтому, как только вредоносное приложение начинает выдавать себя за пользователя (отправлять электронные письма и загружать файлы), срабатывают наши поведенческие модели угроз.

4. Обход многофакторной аутентификации

Еще одна угроза для удаленных сотрудников — атака посредника («man-in-the-middle attack»). Возможно, ваши сотрудники раньше не работали удаленно и не очень хорошо знакомы с Office 365, поэтому их могут ввести в заблуждение поддельные окна входа в Office 365. Злоумышленники используют эти окна входа, чтобы выкрасть учетные данные и токены аутентификации, которых достаточно для имитации пользователя и входа в систему. Помимо этого, удаленные сотрудники могут использовать незащищенный маршрутизатор Wi-Fi, который можно с легкостью взломать.

Вкратце, злоумышленник перехватывает токен аутентификации, который сервер отправляет вам, а затем использует его для входа в систему со своего компьютера. Получив доступ, злоумышленник перехватывает управление вашим компьютером. Он пытается заразить компьютеры других пользователей или сразу ищет конфиденциальные данные.

Чем может помочь Varonis

Varonis может обнаруживать одновременный вход в систему из разных мест, а также попытки входа, которые не совпадают с предыдущим поведением пользователя и служат доказательством махинации. Varonis отслеживает ваши данные на предмет аномальных попыток доступа, которые злоумышленники могут совершать, просто находясь внутри вашей сети.

5. Внутренние угрозы

Сейчас время большой неопределенности для каждого. Люди прикладывают все усилия, чтобы преодолеть кризис, а страх и неопределенность заставляют их вести себя непривычно.

Пользователи загружают рабочие файлы на незащищенный компьютер. Это происходит из-за страха потерять работу или невозможности выполнить ее эффективно. Оба варианта имеют место быть. Это затрудняет работу ИТ- и ИБ-служб, которым нужно обеспечивать безопасность данных.

Внутренние угрозы бывает сложно выявить, особенно когда сотрудник использует для доступа к конфиденциальным данным персональное устройство. На нем нет корпоративных средств управления безопасностью, таких как DLP, которые могли бы обнаружить пользователя, передающего эти данные.

Чем может помочь Varonis

Мы обнаруживаем внутренние угрозы, определяя, где находятся конфиденциальные данные компании, а затем изучаем то, как пользователи обычно работают с этими данными. Varonis длительное время отслеживает действия пользователей с данными и файлами, а затем дополняет их данными VPN, DNS и прокси. Поэтому Varonis оповещает, когда пользователь загружает большой объем данных по сети или получает доступ к конфиденциальным данным, к которым ранее он не имел доступа, и может предоставить полный список файлов, к которым обращался пользователь.

Чаще всего сотрудники не имеют злого умысла. Тем не менее для компании важно понимать, как хранить конфиденциальные данные, поскольку внутренние угрозы — частое явление. Возможность напрямую реагировать на поведение сотрудников — это способ не только снизить риски, но и обсудить проблемы с командой.

Заключительные мысли

Varonis поможет вам расследовать все, что выглядит подозрительным, и дать рекомендации по восстановлению системы после атаки. При необходимости мы предоставляем бесплатные пробные лицензии.

Как вы понимаете, мы не полагаемся на один тип защиты. Мы выступаем за несколько уровней защиты, которые охватывают все системы, как паутина. Наша команда реагирования на инциденты поможет включить Varonis в вашу текущую стратегию кибербезопасности и даст рекомендации по другим системам защиты, в которые вы, возможно, захотите инвестировать.

Читайте также: