Кодграббер программа для андроид

Ruslan1958 писал(а): Поствил стабилизатор ams1117 на 3.3 дает 2.8 при питании 3.7, но этого достаточно (а еще диод поставил для защиты от дурака там падение напряжения 0.2в, но все равно пашет) . Интересно будет ли работать при разряде до 3.4-3.5в

Питание от аккумулятора сотового, на выходе 3.3 вольта.

Мне хотелось без заказа в китае обойтись. На заметку надо взять. Вроде в мобильниках видел что то подобное.

Добавлено через 42 секунды

Код кину чуть позже(завтра наверное). Сейчас устал

Собрал на Ардуино Нано и блютуз-модуле НС-06. На андроиде установил программу Блютуз-терминал. полет нормальный. Пока только реализовал прием. Завтра на испытания.

Я так понял скетч скачал из ролика в youtube или свой писал? Просто интересно

Добавлено через 1 минуту

nice встречал только динамику (может и есть статика, но там где я включал логоанализатор (arduino+android) всегда были 52 бита в задержками 500 и 1500 мкс

Добавлено через 30 секунд

а может на nice есть баг синхры?

Добавлено через 39 секунд

а то брелок nice скоро появится

Скетч взял отсюда

Странно. Сделал брутфорсер САМЕ отдельный. Его запускаю - всё ловится грабом. А сегодня у пары САМЕовских ворот постоял - ничего не ловится. Может приемник не оч чувствительный? Сейчас поставил RR10 Telecontrolli. Завтра снова в бой.

И вопрос - скорость не надо увеличить? Ловлю через Блютуз терминал. И небольшие задержки есть. хотя может так и должно быть.

Добавлено через 43 минуты

Заметил одну особенность - близко расположеный передатчик слепит мой граб. Это где то до 1,5м от сигнала. Так и должно быть?

сграбил сегодня Саме. расстояние метров 25-30. Включил через блок питания, тел рядом. через 2 часа две посылки

В общем крутил, мудрил. Пока плюнул.

Надо переписывать андроид приложение. Очень хотелось бы исходник увидеть, чтобы не мудрить, ведь написан на конструкторе.

Значит пока так : Arduino nano V3 + HC-05 + Superheterodyne 3400RF + SD module.

Скетч отсюда с небольшими изменениями (приложил вместе с прогой mybrute). Скан эфира пишет еще и на карточку. В начале скетча примеры основных команд, для информации, в сериале побаловаться. Все работает.

В Проге MyBrute свои замуты - нужно ткнуть поиск и выбрать блютусник грабера (предварительно спарить их).

Для скана эфира ткнуть - CAME или NICE.

Stop - stop

Clear - очистить область с текстом

С перебором сложнее, чтобы не было вылетов ОБЯЗАТЕЛЬНО ввести мин(4096) и макс(4096), нажать кнопку посередине(установка границ). Указать паузу SetPaus (15).

Рядом с кнопкой поиска (где none) выбрать перебор CAME или NICE - пойдет перебор.

Пока остановить невозможно, проще передернуть или выбрать none, задать новые границы и выбрать перебор. Остановка зашита в коде, но не работает, не разбирался еще.

Полученный двоичный код можно преобразовать в число путем вбивания в верхнюю строчку и тапанья стрелочки (код должен быть 12 или 24 символа иначе вылетает программа)

Может есть у кого код для DoorHan? Развелось их, понимаешь.

Bluetooth модуль лучше брать в обвязке(со штырьками), чистый модуль очень тяжело паять.

Проводки для соединений лучше использовать витые, тонкие.

МОЛЮ. стирайте припой, я дня четыре потерял на поиск ошибок, которые оказались перемыканием контактов припоем.

Нужно ставить перемычки от TX|RX ардуины к блютуснику ибо, если напрямю подпаять к модулю, в ардуинку невозможно будет залить код. Алгоритм такой - сняли перемычки, залили скетч, поставили перемычки, начали работу.

SD карточки работают не все. Лучше меньше 2Gb. Форматировать FAT или FAT32.

Приложил распайку во Fritzing и картики.

Да кстати по поводу mybrute

Это моя тестовая прога была, поэтому ошибки и вылеты там есть. Щас я делаю отдельное устройство на atmega64. Там будет гораздо шире функционал, вплоть до того что можно будет изучать осциллограммы неизвестных ранее сигналов

Добавлено через 1 минуту

Перебор вводишь 0 и 4096 или любые числа так чтоб левое было меньше другоо

Добавлено через 3 минуты

Да мне еще интересно как работает прием came в mybrute в боевых условиях. Просьба кого нить проверить. Режим приема советую включать когда видите что подъезжает какая то машина, хотя дома тестил вроде и через 30 мин в режиме ожидания посылки тоже принимал

Сегодня я хочу предложить фрикерскому сообществу приложение KG Control для android смартфонов, при помощи которого можно будет управлять грабом без проводов, только по средствам bluetooth.

Нам понадобятся следующие вещи:

— смартфон с Android’ом 4.0.3 и выше.

— Arduino Nano (ATmega328)

— блютус модуль(например, я использовал HC-05)

— приёмник и передатчик

— светодиоды и резисторы

Функционал приложения:

— Перебор Came12

— Перебор Nice12

— Глушилка 433

Это, скажем так, демо версия — без приёма сигналов от авто. Посмотрим, если народ будет заинтересован этой темой, то прикрутить приём от авто не составит больших проблем. Честно говоря, по этой причине я даже иконки и значки в стиле фрикер клаб не стал делать. Интерфейс интуитивно понятен, думаю тут ничего пояснять не стоит. Тесты проводились на моей siny xperia zr, android 4.4 kitkat.

Алгоритм работы следующий. Вначале вводим mac-адрес вашего блютус модуля(его можно будет узнать при помощи приложения bluetooth terminal(а в последствии и при помощи нашего). Как только вбили mac-адрес. приложение синхронизируется с платой и появляются кнопки came, nice и глушак. Если же этого не произошло рекомендуется перезапустить приложение и «передёрнуть» питание на плате. Либо проблема в дальности. Вообще, на андроиде практически не возможно узнать произошло сопряжение с каким-либо устройством или нет, поэтому возникают проблемы с отслеживанием подключения. В будущем, если народ заинтересуется, можно будет подумать над этим более скрупулёзно. Итак, например, мы нажали кнопку came соответственно у нас запустился перебор, на время перебора не нужно всё время держать телефон с включенной подсветкой. Можно её выключить и положить смарт в карман, например. Потом можно периодически проверять состояние перебора. Телефон автоматически вновь синхронизируется с платой и продолжит получать данные. Так же для проверки/обновления синхронизации вручную, присутствует кнопочка в левом нижнем углу.

P.S. Не хочу повторяться, но для «особенных» людей ещё раз повторю: если что-то пошло не так, например, вы подали команду перебора, а светодиод не мигает, или просто команда прошла в «холостую», то следует перезагрузить и приложение и плату, либо уменьшить расстояние между платой и смартом, либо поиграться с длинной антенны на блютус модуле.

Железо:

Паяем, собираем, можно при желании спроектировать плату, которая, как мне кажется, поместиться в карман и будет размером чуть меньше пачки сигарет. У меня делать плату нужды особой не было, поэтому я сделал это на «слепыше». Ношу я это дело в портфеле. Питание беру на прямую от USB кабеля от ноутбука. У меня получилось вот так, пока меня всё устраивает:

(Не обращайте на лишние резисторы и стабилизаторы, остались с другого проекта, мне было лень их выпаивать))))))

Из опытов я понял, что припаивать антенну к блютус модулю всё-таки стоит, так как без неё случаются осечки при приёме и передаче сигналов. Длинну антенны можете посмотреть на фото выше. Лучше брать немного подлиннее, чем у меня. Радиус действия от одного конца комнаты до другого, дальше не тестировал. Кстати, блютус модуль после 15-20 минут работы начинает немного греться, но прикручивать радиатор пока смысла не вижу.

Отдельное внимание хотел бы уделить пинам блютус модуля. 32-й пин — для светодиода, показывающего статус соединения: горит, если установлено соединение с другим Bluetooth-устройством, 31- й пин — для светодиода, показывающего состояние модуля: светодиод мигает с разной скоростью в зависимости от того, чем занят модуль — опросом Bluetooth-устройств, ожиданием или чем-то ещё. Соответственно при желании, можно прицепить светодиоды и к ним.

Программа для ардуины бралась из паблика. Доработки очень приветствуются. Но при доработки не стоит удалять строки, которые помечены комментариями, например:

Так смартфон получает данные для progressbar’а. Так же не рекомендую трогать буквы в строках: if(incomingByte == ‘Z’). При помощи этого алфавита происходит общение платы и смарта. То есть не трогайте всё что посылается по UART’у.

Собственно сама программа:

Планы на будущее, если люди заинтересуются этим проектом:

— если будет спрос, то прикрутить приём от авто

— сохранение ключей, в шифрованном виде(на смарте и на ПК)

— сделать миниатюрную печатную плату с SMD деталями

P.S. это мой первый проект, поэтому уж сильно строго не судите, если будут какие-то ошибки или недоработки пишите, я поправлю.

P.S.S. большое спасибо хочу сказать CivicDriver’у.

P.S.S.S не плохая документация по модулям HC.

Кодировка NICE FLOR-S Кодировка NICE FLOR-S

Одна из самых распространенных кодировок – встречается на форуме в таких изделиях как ИМИТАТОР от CodePerfect на железе Олега, МЕГА-АНАЛИЗАТОР от RUSSO_TURISTO, в прошивке Joker для железа Олега, в прошивках для ZX940.

В большинстве изделий представляет собой или случайный выброс шифрованной части (hop) (имитацию) сигнала или просто определение типа кодировки.

Вопрос – возможно ли воспроизвести сигнал открытия автоматике nice flor-s обычными средствами – т.е. без обращения к китайцам для распила проца чтобы узнать хитрый алгоритм?

Android + Кодграббер Android + Кодграббер

Сегодня я хочу предложить фрикерскому сообществу приложение KG Control для android смартфонов, при помощи которого можно будет управлять грабом без проводов, только по средствам bluetooth.

Нам понадобятся следующие вещи:

— смартфон с Android’ом 4.0.3 и выше.

— Arduino Nano (ATmega328)

— блютус модуль(например, я использовал HC-05)

— приёмник и передатчик

— светодиоды и резисторы

Измерение времени слепоты приемника Измерение времени слепоты приемника

При изготовлении устройства 409, 502, возникает по сути единственная сложность, это ослепление приемника после глушения. Это явление вызвано тем, что после «глушения» есть промежуток времени когда приемник не способен принимать сигнал, потому что, его чувствительность резко упала (характерно не для всех приемников). Это очень неприятно, во-первых сбивается синхронизация приема, а во-вторых время «слепоты» может быть слишком большое.

Для эффективного использования методов 409 и 502, необходимо знать время «слепоты» (или время восстановления после глушения) своего устройства. Про мой способ замера и пойдет речь в этой статье.

(далее…)

Перехват кодировки Princeton с помощью Arduino Перехват кодировки Princeton с помощью Arduino

Кодировка Princeton, используется в беспроводных пультах управления электроприборами, радиозвонках и прочих бытовых девайсах. Частота работы в нашей стране ASK 433,92 MHz, а вот за бугром еще и на частоте 315 MHz.

Статья нацелена на начинающих фрикеров 😉

Кодграббер Came Кодграббер Came

Приветствую всех и поздравляю с 2012!

С каждым годом вопрос парковки становится все актуальнее, на дворовых территориях и в проездах устанавливаются шлагбаумы, парковочные места ограждаются цепочками и барьерами, и за частую найти парковочное место даже на несколько минут достаточно сложно. Одной из самых распространенных систем в этой отрасли является Came, которая производит шлагбаумы, ворота, цепочки, барьеры и многое другое.

Дистанционное управление осуществляется с помощью специальных пультов, которые командой по радиоканалу в определенном формате управляют например шлагбаумом. Дело в том, что перехватив такую команду всего один раз, мы сможем управлять шлагбаумом когда нам это будет необходимо )) (далее…)

Starduino (или Arduino + StarLine) Starduino (или Arduino + StarLine)

В этой статье будет рассказано как на основе популярной платформы Arduino сделать кодграббер для StarLine.

Несколько месяцев назад, впервые только заинтересовавшись изучением уязвимостей, в тот момент меня интересовали только шлагбаумы, которых поставили много и не проехать и не запарковать машину в центре города, я натолкнулся на ряд интересных тем. Особенно меня заинтересовал проект tahion`а. USB универсальный, можно перепрограммировать под что угодно и т.д. Это был мой первый девайс, который мне собрали друзья. (далее…)

USB кодграббер: Кодграббер для ноутбука под Scher-Khan USB кодграббер: Кодграббер для ноутбука под Scher-Khan

Предлагаю вашему вниманию очередной интересный проект, который создан на базе USB-кодграббера, и так же состоит из программной и аппаратной части, соответственно по аппаратной части вы можете прочитать информацию в теме USB-кодграббера.

Программная часть включает в себя продвинутый анализатор пакетов, кодграббер, и конечно глушилку, теперь обо всем по-порядку (далее…)

Формат пакета CFM / CFM II Формат пакета CFM / CFM II

Пакет состоит из 65 — 66 бит, первый бит стартовый, потом 64 бита данных, остальное можно не принимать, последний бит — флаг конца пакета, возможно у некоторых ещё передаётся бит разряда батарейки, по аналогии с KeeLoq.

Вначале пакета идёт преамбула — меандр 600 мкс. Далее хедер — 2400/1000 мкс, встречал 2400/700 мкс. Первый бит — нулевой — он же стартовый. Нулевые биты 600/600 мкс, единицы 1000/1000 мкс.

USB кодграббер: Кодграббер для ноутбука под StarLine и KeeLoq USB кодграббер: Кодграббер для ноутбука под StarLine и KeeLoq

Предлагаю вашему вниманию новый проект, который в первую очередь является универсальным USB программатором для микроконтроллеров серии AVR, небольшой макетной платой, к которой вы сможете подключить любые устройства, включая датчики, приемопередатчики и т.д., а так же средством связи МК и ПК по USB интерфейсу.

С помощью этого программатора вы сможете загружать прошивки в большинство мк, а все, что вам понадобится, это USB порт компьютера, никаких вспомогательных микроконтроллеров для прошивки не нужно, в схеме заложен принцип: собрал и работай. В комплекте с проектом есть все необходимые файлы для начала работы, а так же две демонстрационные программы, кодграббер – анализатор и программа для управления проигрывателем Winamp с помощью пульта от автомобильной сигнализации. Постепенно я буду дополнять эту тему и другими интересными проектами на основе этого девайса:

Итак, что необходимо для его сборки (далее…)

Алгоритмический кодграббер в брелоке с рабочим дисплеем Алгоритмический кодграббер в брелоке с рабочим дисплеем

Алгоритмический кодграббер своими руками в брелоке с рабочим дисплеем, бесплатная боевая прошивка.

Это прошивка алгоритмического кодграббера для брелока Sheriff ZX 750. Никаких переделок внутри брелока не требуется, дисплей рабочий, 3 ячейки памяти, микроконтроллер PIC16F914.

Внутри зашит мануфактурный код мангуста (Mongoose), это версия 1.1. Во второй версии будет возможность вписывать свои ключи в EEPOM.

Форматы статических кодов CAME и NICE Форматы статических кодов CAME и NICE

Несмотря на моральное «устаревание», статические коды продолжают использоваться производителями модулей управления воротами и шлагбаумами. Как оказалось, статические коды встречаются и в новых сигнализациях. Ниже приводятся несколько распространенных форматов кодов. Длительности импульсов приведены для встречавшихся кодовых посылок.

Форматы CAME и NICE.

Отличаются друг от друга длительностями импульсов. Для реализации передатчиков используются микросхемы кодеров Holtek HT-12E – в этом случае в брелоках устанавливают микропереключатели, которыми задается номер брелока. Могут иметь одну или несколько кнопок – микросхема кодера позволяет реализовать от 1 до 4 кнопок. Встречались и в старых пейджерах, там выводы кнопок использовались для кодирования серийного номера. Длительности импульсов задаются резистором в обвязке кодера. Встречаются кодеры без наборного поля, серийный номер прошивается в микросхему производителем.

Новый кодграббер «Пандора» вскрывает до 95% всех бюджетных и штатных сигнализаций!

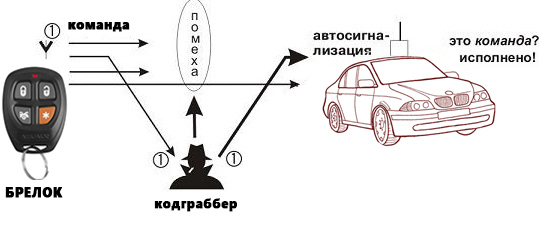

Что такое кодграббер и как он работает?

Кодграббер – специальное электронное устройство, предназначенное для взлома охранной системы автомобиля.

Как работает кодграббер

Разблокирование сигнализации происходит путем перехвата и подмены сигнала, передаваемого с брелока на блок управления. Причем радиус действия кодграббера составляет порядка 150 метров.

К этому стоит добавить тот факт, что кодграбберы выпускаются в различных форм-факторах. Их маскируют под «родные» брелоки управления сигнализациями, мобильные телефоны или аудиоплееры и т.п.

Именно поэтому определить злоумышленника, использующего кодграббер практически невозможно.

Виды кодграбберов

Различают кодграбберы следующих видов:

- умеющие перехватывать статические коды управления (самые простые сигнализации);

- работающие по принципу подмены кода, когда генератор помех блокирует передачу штатного сигнала;

- использующие алгоритмический подбор кода, используемый диалоговыми системами защиты автомобиля.

Разработчики кодграббером постоянно совершенствуют свои устройства, добавляя в них новые возможности по взлому большего числа существующих охранных систем.

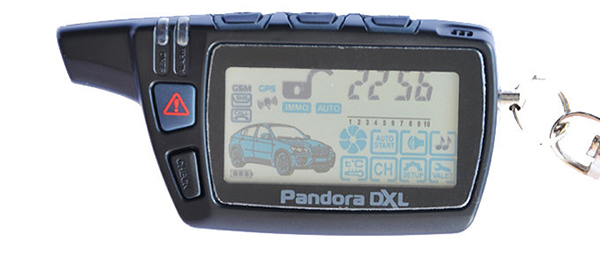

Среди подобных новинок, приобрести которую не составляет особого труда, выделяется алгоритмический кодграббер, интегрированный в брелок Pandora.

Кодграббер «Пандора» – в открытой продаже!

Данное устройство является, пожалуй, одним из эффективных и универсальных кодграбберов, используемых угонщиками.

С помощью кодграббера в брелоке Пандора возможно вскрыть практически любую штатную сигнализацию большинства современных автомобилей импортного и российского производства. Кроме того, перед ним не устоят и внешние сигнализации таких производителей как Alligator, A.P.S., Sheriff, Pantera, KGB, Mongoose, Tomahawk и др. Это компактное устройство также умеет управлять любыми автоматическими воротами и шлагбаумами. Полный список можно посмотреть ЗДЕСЬ.

Кодграббер в виде брелока Пандора 5000

Кодграббер имеет 30 слотов памяти, режим «автопилот», в котором происходит автоматическое определение и отображение перехваченных им моделей сигнализаций. Имеется функция ускоренного "догона" кода.

Для активации кодграббера необходим ввод пароля. В противном случае происходит эмуляция работы штатного брелока: на дисплее отображается время, заряд батареи, уровень сигнала.

Перехват сигнала возможен на частотах 315–434 и 868 МГц, прибор работает в AM-FM диапазонах в радиусе от 5 до 100 метров от автомобиля.

При вскрытии автомобиля происходит подавление сигнала от базового блока, в результате чего владелец остается вне ведения об открытии центрального замка.

Работает кодграббер от батарейки ААА, возможно подключение через USB.

Меры защиты

Может сложиться мнение, что защиты от данного устройства не существует. Но это не так. Достаточно оснастить автомобиль сигнализацией с диалоговой кодировкой и возможностью отключения штатного радиоканала. Данным требованиям удовлетворяют практически все современные охранные устройства ведущих отечественных производителей Pandora и StarLine.

Угонщикам еще ни разу не удалось перехватить управляющий код данных сигнализаций.

А установить их можно в любом сервисе Автостудио. Достаточно просто позвонить и записаться.

Android имеет множество портативных опций, которые позволяют пользователям выполнять этические хакерские задачи без особых усилий.

Перевод публикуется с сокращениями, автор оригинальной статьи Divine .

Хакинг – это достижение цели с помощью отличных от штатных методов. В общих чертах взлом можно определить как поиск (умных) способов заставить компьютеры делать то, что вы хотите – существуют инструменты, позволяющих технарям выполнять эти задачи.

Некоторые из описанных приложений требуют прав root и/или являются платными.

1. AndroRAT

Это бесплатное клиент-серверное Java-приложение с открытым исходным кодом. Его разработала команда из 4 человек для университетского проекта по удаленному управлению системой Android с целью извлечения интересующей информации.

2. Fing

Этот сетевой сканер использует запатентованную технологию. Он помогает обнаружить и идентифицировать все устройства, подключенные к сети Wi-Fi, а также проанализировать уязвимости маршрутизаторов.

Бесплатная версия хорошо подходит для сбора сводной информации о сети: например, о скрытых камерах, использовании полосы пропускания, блокировке злоумышленников и настройке родительского контроля. Если вам недостаточно базовых функций, ознакомьтесь с премиум-версией, в которой разблокированы расширенные возможности.

3. Nmap

Network Mapper (Nmap) является бесплатным неофициальным Android-клиентом популярного сканера Nmap, с помощью которого вы можете обнаружить хосты, протоколы, открытые порты и службы, а также их конфигурацию и уязвимости в сетях.

Эта версия работает без прав root прав, но она уже устарела. Получить дополнительную техническую информацию можно в официальной документации Nmap/Android .

4. NetX Network Tools PRO

NetX – платный инструмент анализа сети для получения IP-адреса, MAC-адреса, имени NetBIOS, уровня сигнала мобильной сети, шлюза, маски и т. д.

В программу встроен клиент Secure SHell (SSH) для удаленного выполнения задач, также в ней есть множество других функций, недоступных в большинстве альтернативных приложений: темы, сетевой монитор и анализатор, Wake On LAN, backup/restore и построение графиков. Цена – $2,99.

5. zANTI Mobile Penetration Testing Tool

zANTI считается одним из самых популярных приложений для взлома Android, которое может быть использовано для идентификации и моделирования методов мобильных атак и реальных эксплойтов.

Вы можете применить его для сбора информации о любом подключенном устройстве или сети, включая сканирование уязвимостей. Хотя приложение работает без прав root , для активации продвинутых функций они потребуются.

6. PortDroid – Network Analysis Kit & Port Scanner

Приложение для анализа сети, предназначенное для сетевых администраторов, пентестеров и хакеров, которым к их джентльменскому набору (ping, traceroute, DNS-поиск, обратный IP-поиск, сканирование портов и Wake-On-Lan) требуется дополнительный помощник.

7. Sniffer Wicap 2 Pro

Wicap 2 Pro – это премиум-сниффер пакетов для сетей Wi-Fi и LTE. Из всех приложений в этой подборке он имеет самый современный и стильный UI , упрощающий использование. При всех его плюсах – цена в $7,99 довольно высока по сравнении с другим софтом.

8. Hackode

Очередное наполненное идеальным инструментарием сетевое приложение – это Hackode . Оно предназначено для экспертов по кибербезопасности и сетевых менеджеров, но адаптировано и для далеких от технологий (хотя зачем им это?) пользователей.

С его помощью можно выполнять сканирование портов, пинг, трассировку, поиск по IP -адресам, а также получать доступ к записям Mail Exchange. Программа бесплатно распространяется с исходными текстами и работает без доступа root .

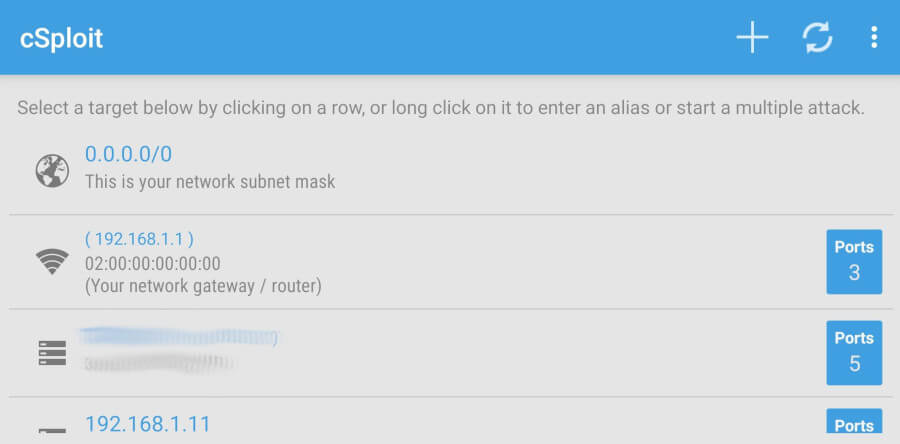

9. cSploit

Это мощный пакет сетевого анализа и проникновения, разработанный с целью предоставления крутого профессионального инструментария для экспертов по кибербезопасности и любителей мобильных девайсов.

Его функции включают: отображение локального местоположения, интегрированную трассировку, подделку пакетов TCP/UDP, инъекцию JavaScript, сниффинг паролей, угон сессий, DNS-спуфинг и прочие полезные пентестерам возможности. Приложение бесплатно и распространяется с открытым исходным кодом, но для работы требует права root .

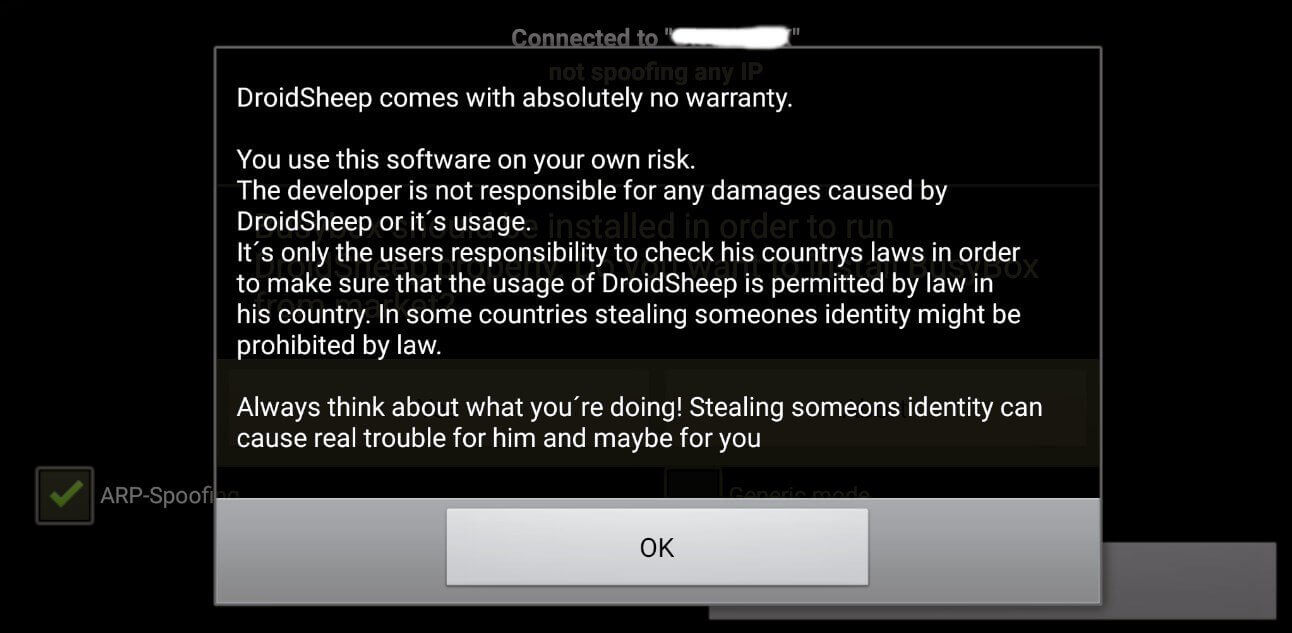

10. DroidSheep

DroidSheep – это бесплатный сетевой сниффер для сетей Wi-Fi, с помощью которого можно перехватывать незащищенные сеансы веб-браузера. Он был разработан для тестирования имитации угрозы, поиска уязвимостей в сети и смягчения последствий хакерских атак. DroidsSheep распространяется бесплатно с открытыми исходными текстам, он прост в установке, но требует привилегий root .

Заключение

Рассмотренные хакерские приложения для Android считаются лучшими в Google Play и за его пределами. Если вам необходимо активировать скрытые возможности устройства, взломать смартфон, узнать пароли или защититься от атаки, эта подборка – то, что вы искали.

Удачи в этичном хакинге, будьте внимательны и осторожны!

Больше полезной информации вы можете найти на наших телеграм-каналах «Библиотека мобильного разработчика» и «Библиотека хакера».

Читайте также: