Какие административные программы оснастки windows предназначены для разграничения прав пользователей

В средах рабочей группы или в доменах, не являющихся доверенными, доступ на основе групп в Windows Admin Center не поддерживается.

Определения ролей доступа к шлюзу

Существует две роли для доступа к службе шлюза Windows Admin Center.

Пользователи шлюза могут подключаться к службе шлюза Windows Admin Center, чтобы через него управлять серверами, но не могут изменять разрешения доступа и механизм проверки подлинности, используемый для аутентификации шлюза.

Администраторы шлюза могут настраивать доступ, а также способ выполнения проверки подлинности для пользователей на шлюзе. Просматривать и настраивать параметры доступа в Windows Admin Center могут только администраторы шлюза. Локальные администраторы на компьютере шлюза всегда являются администраторами службы шлюза Windows Admin Center.

Доступ к шлюзу не подразумевает доступ к управляемым серверам, отображаемым шлюзом. Для управления целевым сервером подключающийся пользователь должен использовать учетные данные (через переданные учетные данные Windows или учетные данные, предоставленные в сеансе Windows Admin Center с помощью действия Управлять как) с административным доступом к этому целевому серверу.

Active Directory или группы локальных компьютеров

По умолчанию для управления доступом к шлюзу используются Active Directory или группы локальных компьютеров. При наличии домена Active Directory доступом пользователей и администраторов шлюза можно управлять из интерфейса Windows Admin Center.

На вкладке Пользователи можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве пользователя шлюза. По умолчанию, и если не указать группу безопасности, доступ будет иметь любой пользователь, обращающийся к URL-адресу шлюза. После добавления одной или нескольких групп безопасности в список пользователей доступ будет ограничен членами этих групп.

Если в вашей среде не используется домен Active Directory, доступ контролируется локальными группами Users и Administrators на компьютере шлюза Windows Admin Center.

Проверка подлинности смарт-карты

Вы можете принудительно применить проверку подлинности смарт-карты, указав дополнительную необходимую группу для групп безопасности на основе смарт-карты. После добавления группы безопасности на основе смарт-карты пользователь может получить доступ к службе Windows Admin Center, только если он является членом любой группы безопасности и группы смарт-карты, включенной в список пользователей.

На вкладке Администраторы можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве администратора шлюза. Локальная группа администраторов на компьютере всегда будет иметь полный доступ администратора и ее не можно удалить из списка. Добавляя группы безопасности, вы даете членам этих групп разрешения на изменение параметров шлюза Windows Admin Center. Список администраторов поддерживает проверку подлинности смарт-карты такую же, как и для списка пользователей: с условием AND и для группы безопасности и для группы смарт-карт.

Azure Active Directory

Если ваша организация использует Azure Active Directory (Azure AD), вы можете добавить дополнительный уровень безопасности в Windows Admin Center, требуя для доступа к шлюзу проверку подлинности Azure AD. Чтобы обеспечить доступ к Windows Admin Center, учетной записи Windows пользователя также следует предоставить доступ к серверу шлюза (даже при использовании проверки подлинности Azure AD). При использовании Azure AD управление правами доступа пользователя и администратора Windows Admin Center осуществляется на портале Azure, а не из пользовательского интерфейса Windows Admin Center.

Доступ к Windows Admin Center при включенной проверке подлинности Azure AD

В зависимости от используемого браузера некоторые пользователи, обращающиеся к Windows Admin Center с настроенной проверкой подлинности Azure AD, получат дополнительный запрос из браузера, в котором нужно будет указать данные учетной записи Windows для компьютера, на котором установлен Windows Admin Center. После ввода этих данных пользователи увидят дополнительный запрос на проверку подлинности Azure Active Directory, для которого требуются учетные данные учетной записи Azure, которой предоставлен доступ к приложению Azure AD в Azure.

Пользователи, учетная запись Windows которых имеет права администратора на компьютере шлюза, не будут получать запрос на проверку подлинности Azure AD.

Настройка проверки подлинности Azure Active Directory для Windows Admin Center (Предварительная версия)

В Windows Admin Center последовательно выберите Параметры > Доступ и используйте выключатель, чтобы включить параметр "Use Azure Active Directory to add a layer of security to the gateway" (Использовать Azure Active Directory для добавления уровня безопасности в шлюз). Если вы не зарегистрировали шлюз в Azure, вам будет предложено сделать это в данный момент.

По умолчанию все участники клиента Azure AD имеют доступ пользователей к службе шлюза Windows Admin Center. Доступ администратора к шлюзу Windows Admin Center имеют только локальные администраторы на компьютере шлюза. Обратите внимание, что права локальных администраторов на компьютере шлюза нельзя ограничить. Локальные администраторы могут выполнять любые действия независимо от того, используется ли Azure AD для проверки подлинности или нет.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

- Перейдите в приложение Azure AD Windows Admin Center на портале Azure, используя гиперссылку, указанную в Параметрах доступа. Примечание. Эта гиперссылка доступна, только если включена проверка подлинности Azure Active Directory.

- Приложение также можно найти на портале Azure, перейдя в Azure Active Directory >Корпоративные приложения >Все приложения и выполнив поиск по фразе WindowsAdminCenter (приложение Azure AD будет называться WindowsAdminCenter-). Если поиск не дает результатов, убедитесь, что для Показать задано значение Все приложения, а для Состояние приложения, а — Любой и нажмите кнопку "Применить", а затем повторите поиск. Найдя приложение, перейдите в раздел Пользователи и группы

- На вкладке "Свойства" задайте для параметра Требуется назначение пользователей значение "Да". После этого доступ к шлюзу Windows Admin Center смогут получить только участники, перечисленные на вкладке Пользователи и группы.

- На вкладке "Пользователи и группы" выберите Добавить пользователя. Для каждого добавляемого пользователя или группы необходимо назначить роль пользователя или администратора шлюза.

После включения проверки подлинности Azure AD служба шлюза перезапустится и вам потребуется обновить браузер. Вы можете в любое время обновить доступ пользователя к приложению SME Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных "Пользователей" на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD с вкладки Учетная запись в параметрах Windows Admin Center.

Настройка проверки подлинности Azure Active Directory для Windows Admin Center

Чтобы настроить проверку подлинности Azure AD, необходимо сначала зарегистрировать шлюз в Azure (это необходимо сделать только один раз для шлюза Windows Admin Center). На этом этапе создается приложение Azure AD, с помощью которого вы можете управлять доступом пользователей шлюза и администраторов шлюза.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

- Перейдите к приложению SME Azure AD на портале Azure.

- Если щелкнуть Изменить контроль доступа, а затем выбрать Azure Active Directory из раздела параметров доступа Windows Admin Center, можно использовать гиперссылку, предоставленную в пользовательском интерфейсе, для доступа к приложению Azure AD на портале Azure. Эта гиперссылка также доступна в параметрах доступа после нажатия кнопки "Сохранить" и выбора Azure AD в качестве поставщика удостоверений управления доступом.

- Приложение также можно найти на портале Azure, перейдя в Azure Active Directory >Корпоративные приложения >Все приложения и выполнив поиск по фразе SME (приложение Azure AD будет называться SME-). Если поиск не дает результатов, убедитесь, что для Показать задано значение Все приложения, а для Состояние приложения, а — Любой и нажмите кнопку "Применить", а затем повторите поиск. Найдя приложение, перейдите в раздел Пользователи и группы

- На вкладке "Свойства" задайте для параметра Требуется назначение пользователей значение "Да". После этого доступ к шлюзу Windows Admin Center смогут получить только участники, перечисленные на вкладке Пользователи и группы.

- На вкладке "Пользователи и группы" выберите Добавить пользователя. Для каждого добавляемого пользователя или группы необходимо назначить роль пользователя или администратора шлюза.

Как только вы сохраните контроль доступа Azure AD в панели Изменить контроль доступа, служба шлюза перезапустится и вам потребуется обновить свой браузер. Вы можете в любое время обновить доступ пользователя к приложению Windows Admin Center Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных "Пользователей" на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Используя вкладку Azure в общих параметрах Windows Admin Center, пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD.

Условный доступ и многофакторная проверка подлинности

Одним из преимуществ использования Azure AD в качестве дополнительного уровня безопасности для контроля доступа к шлюзу Windows Admin Center является то, что вы можете использовать эффективные функции безопасности Azure AD, такие как условный доступ и многофакторная проверка подлинности.

Настройте единый вход

Единый вход при развертывании в качестве службы в Windows Server

После установки Windows Admin Center в Windows 10 все готово к использованию единого входа. Однако если вы собираетесь использовать Windows Admin Center в Windows Server, то перед использованием единого входа необходимо настроить в среде некоторую форму делегирования Kerberos. Делегирование настраивает компьютер шлюза как доверенный для делегирования к целевому узлу.

Чтобы удалить эту связь, выполните следующий командлет:

Управление доступом на основе ролей

Управление доступом на основе ролей позволяет предоставлять пользователям ограниченный доступ к компьютеру, не делая их полными локальными администраторами. Role-based access control (Управление доступом на основе ролей)

Настройка RBAC состоит из 2 шагов: включения поддержки на целевых компьютерах и назначения пользователям соответствующих ролей.

Убедитесь, что у вас есть права локального администратора на компьютерах, для которых вы настраиваете поддержку управления доступом на основе ролей.

Применение управления доступом на основе ролей к одному компьютеру

Модель развертывания на одном компьютере идеально подходит для простых сред, в которых управление нужно представить только нескольким компьютерам. Настройка компьютера с поддержкой управления доступом на основе ролей приведет к следующим изменениям:

Чтобы включить поддержку управления доступом на основе ролей на одном компьютере, выполните следующие действия.

- Откройте Windows Admin Center и подключитесь к компьютеру, который нужно настроить для управления доступом на основе ролей, используя на целевом компьютере учетную запись с правами локального администратора.

- В инструменте Обзор щелкните Настройки >Контроль доступа на основе ролей.

- Щелкните Применить в нижней части страницы, чтобы включить на целевом компьютере поддержку управления доступом на основе ролей. Процесс приложения включает копирование скриптов PowerShell и вызов конфигурации (с помощью Desired State Configuration PowerShell) на целевом компьютере. Выполнение может занять до 10 минут, и приведет к перезапуску WinRM. Это приведет к временному отключению пользователей Windows Admin Center, PowerShell и WMI.

- Обновите страницу, чтобы проверить состояние управления доступом на основе ролей. Когда оно будет готово к использованию, состояние изменится на Применено.

После применения конфигурации вы можете назначить пользователям приведенные ниже роли.

Вы также можете последовательно заполнять эти группы по всему домену, настраивая объект групповой политики с помощью параметра Restricted Groups Policy Setting (Настройка политики групп с ограниченным доступом).

Применение управления доступом на основе ролей к нескольким компьютерам

При развертывании на крупном предприятии вы можете использовать существующие средства автоматизации для распространения функции управления доступом на основе ролей на компьютеры, скачав пакет конфигурации со шлюза Windows Admin Center. Пакет конфигурации предназначен для использования с Desired State Configuration PowerShell, но его можно адаптировать для работы с предпочтительным решением для автоматизации.

Скачивание конфигурации управления доступом на основе ролей

Чтобы загрузить пакет конфигурации управления доступом на основе ролей, необходимо иметь доступ к Windows Admin Center и командной строке PowerShell.

Если вы используете шлюз Windows Admin Center в Windows Server в режиме службы, используйте следующую команду, чтобы скачать пакет конфигурации. Не забудьте обновить адрес шлюза, указав подходящий для своей среды.

Если вы используете шлюз Windows Admin Center на компьютере с Windows 10, выполните следующую команду:

При развертывании ZIP-архива вы увидите следующую структуру папок:

- InstallJeaFeatures.ps1

- JustEnoughAdministration (каталог)

- Модули (каталог)

- Microsoft.SME.* (каталоги)

- WindowsAdminCenter.Jea (каталог)

Чтобы настроить поддержку управления доступом на основе ролей на узле, необходимо выполнить следующие действия.

- Скопируйте JustEnoughAdministration, Microsoft.SME.* и модули WindowsAdminCenter.Jea в каталог модуля PowerShell на целевом компьютере. Как правило, они расположены в C:\Program Files\WindowsPowerShell\Modules .

- Обновите файл InstallJeaFeature.ps1 в соответствии с требуемой конфигурацией для конечной точки RBAC.

- Запустите InstallJeaFeature.ps1, чтобы скомпилировать ресурс DSC.

- Разверните конфигурацию DSC на всех компьютерах, чтобы применить ее.

В следующем разделе объясняется, как это сделать с помощью удаленного взаимодействия PowerShell.

Развертывание на нескольких компьютерах

Чтобы развернуть конфигурацию, загруженную на несколько компьютеров, необходимо обновить скрипт InstallJeaFeatures.ps1, чтобы включить соответствующие группы безопасности для среды, скопировать файлы на каждый из компьютеров и вызвать скрипты конфигурации. Для этого можно использовать предпочтительные средства автоматизации, однако в этой статье основное внимание уделяется чистому подходу на основе PowerShell.

По умолчанию скрипт конфигурации будет создавать локальные группы безопасности на компьютере, чтобы управлять доступом к каждой из ролей. Это подходит для компьютеров, присоединенных к рабочей группе и доменам, но если развертывание выполняется в среде только для домена, вам может потребоваться напрямую связать группу безопасности домена с каждой ролью. Чтобы обновить конфигурацию для использования групп безопасности домена, откройте InstallJeaFeatures.ps1 и внесите следующие изменения:

- Удалите из файла 3 ресурсы группы:

- "Группа MS-Readers-Group"

- "Группа MS-Hyper-V-Administrators-Group"

- "Группа MS-Administrators-Group"

- "[Group]MS-Readers-Group"

- "[Group]MS-Hyper-V-Administrators-Group"

- "[Group]MS-Administrators-Group"

- '$env:COMPUTERNAME\Windows Admin Center Administrators'

- '$env:COMPUTERNAME\Windows Admin Center Hyper-V Administrators'

- '$env:COMPUTERNAME\Windows Admin Center Readers'

Обязательно используйте уникальные группы безопасности для каждой роли. Если одна и та же группа безопасности назначена нескольким ролям, настройка завершится ошибкой.

Затем в конце файла InstallJeaFeatures.ps1 добавьте в нижнюю часть скрипта следующие строки PowerShell:

Наконец, вы можете скопировать папку с модулями, ресурсом DSC и конфигурацией на каждый целевой узел и запустить скрипт InstallJeaFeature.ps1. Чтобы сделать это удаленно с рабочей станции администратора, можно выполнить следующие команды:

![Разграничение прав доступа в Windows]()

Статья о разграничении прав доступа в операционных системах Windows: дискретном и мандатном. В статье рассматриваются разграничения прав доступа к папкам и файлам на уровне операционной системы Windows и с помощью Secret Net.Дискретное разграничение прав доступа

Для того, что бы настроить правила безопасности для папок нужно воспользоваться вкладкой «Безопасность». В Windows XP эта вкладка отключена по умолчанию. Для ее активации нужно зайти в свойства папки (Меню «Сервис» -> «Свойства папки» -> «Вид») и снять флажок «Использовать простой общий доступ к файлам».

![Свойства папки]()

Основные права доступа к папкам

В файловой системе NTFS в Windows XP существует шесть стандартных разрешений:

- Полный доступ;

- Изменить;

- Чтение и выполнение;

- Список содержимого папки;

- Чтение;

- Запись.

![Основные права доступа к папкам Windows XP]()

В Windows 10 нет стандартного разрешения «Список содержимого папки».

![Основные права доступа к папкам Windows10]()

Эти разрешения могут предоставляться пользователю (или группе пользователей) для доступа к папкам и файлам. При этом право «Полный доступ» включат в себя все перечисленные права, и позволяет ими управлять.

Права доступа назначаются пользователю для каждого объекта (папки и файла). Для назначения прав нужно открыть меню «Свойства» и выбрать вкладку «Безопасность». После этого выбрать необходимо пользователя, которому будут назначаться разрешения.

Создайте папки по названиям разрешений, всего у вас будет 6 папок для Windows XP и для Windows 10. Я рассмотрю на примере Windows XP, на «десятке» вам будет проще. Скачайте папки по ссылке и скопируйте в них содержимое (не сами папки, а то, что в них находится).

![Каталоги для примера]()

Отройте вкладку «Безопасность» в свойствах папки «Список содержимого папки». У меня есть пользователь user, вы можете добавить своего. Для того, что бы изменить право на объект нужно выбрать пользователя и указать ему разрешение, в данном случае «Список содержимого папки». Затем нажмите «Применить» и «ОК».

Выбор пользователя Список содержимого

По аналогии установите права для соответствующих папок.

После установки прав доступа проверьте их. Для этого войдите в операционную систему под пользователем, для которого устанавливали права, в моем случае это user.

![Смена пользователя]()

«Список содержимого папки» — предоставляет возможность просмотра файлов и папок в текущем каталоге. То есть вы можете посмотреть, что есть в папке, но запустить и открыть ничего не получиться.

«Чтение» — предоставляет возможность открывать в папке все файлы, кроме исполняемых файлов (например, с расширением .exe).

«Чтение и выполнение» — предоставляет возможность открывать в данном каталоге все файлы.

«Запись» — предоставляет возможность добавления файлов в папку без права на доступ к вложенным в него объектам, в том числе на просмотр содержимого каталога.

«Изменить» — предоставляет возможность открывать и создавать (изменять) файлы в папке.

«Полный доступ» — предоставляет все возможности для работы с папкой и вложенными файлами, включая изменение разрешений.

Откройте каждую папку и проверьте, что разрешения выполняются.

Содержимое папки «Список содержимого» Ошибка запуска исполняемого файла Ошибка текстового файла

Элементы разрешений на доступ

Каждое разрешение состоит из нескольких элементов, которые позволяют более гибко настраивать систему безопасности. Войдите в операционную систему под учетной записью администратора.

Просмотреть элементы разрешений на доступ можно, нажав на кнопку «Дополнительно» во вкладке «Безопасность» и выбрав любой элемент разрешений.

![Элементы разрешений на доступ]()

Поэкспериментируйте с элементами и проверьте, как они работаю.

![Элементы разрешений на доступ для записи]()

Элементы разрешений на доступ для записи

Владелец файла

В файловой системе NTFS у каждого файла есть свой владелец. Владельцем файла является пользователь операционной системы. Он может управлять разрешениями на доступ к объекту независимо от установленных разрешений.

Узнать, какой пользователь является владельцем файла или папки можно на закладке «Владелец» в дополнительных параметрах безопасности.

![Владелец файла в NTFS]()

Наследование прав доступа

В файловой системе NTFS поддерживается наследование разрешений. Если вы устанавливаете разрешение на папку, то оно наследуется для всех вложенных файлов и папок.

При любых изменениях разрешений на родительскую папку они меняются в дочерних (вложенных) файлах и каталогах.

Для изменения унаследованных разрешений нужно открыть вкладку «Разрешения» в дополнительных параметрах безопасности. Там же можно отключить наследование разрешений.

![Отключение наследования разрешений]()

Запреты

Кроме установки разрешений в файловых системах можно устанавливать запреты. Например, вы можете разрешить чтение и выполнение, но запретить запись. Таким образом, пользователь для которого установлен запрет и разрешения сможет запустить исполняемый файл или прочитать текстовый, но не сможет отредактировать и сохранить текстовый файл.

![Запреты на объекты в файловой системе NTFS]()

Запреты на объекты в файловой системе NTFS

В дополнительных параметрах безопасности можно посмотреть действующие разрешения и для конкретного пользователя.

![Действующие разрешения]()

Разграничение прав доступа с помощью Secret Net (на примере версии 5.1)

При использовании Secret Net доступ к файлам осуществляется, в случае если пользователю присваивается соответствующий уровень допуска. В примере я использую Windows XP с установленным программным продуктом Secret Net 5.1.

Первым делом нужно запустить локальные параметры безопасности от имени Администратора: «Пуск –> Программы –> Secret Net 5 –> Локальная политика безопасности».

![Локальная политика безопасности]()

Далее необходимо перейти в «Параметры Secret Net» –> «Настройка подсистем» –> «Полномочное управление доступом: название уровней конфиденциальности».

![Полномочное управление доступом: название уровней конфиденциальности]()

Введите названия уровней. У меня это:

- Низший – Общедоступно.

- Средний – Конфиденциально.

- Высший – Секретно.

![Название уровней доступа]()

Настройка субъектов

Настройка субъектов в Secret Net производится в группе «Локальные пользователи и группы». Зайдите в меню «Пуск» –> «Программы» –> «Secret Net 5» –> «Управление компьютером» –> «Локальные пользователи и группы» –> «Пользователи».

Что бы настроить права администратора нужно выбрать учетную запись «Администратор» и перейти на вкладку Secret Net 5. Установим уровень доступа «секретно».

![Настройка субъектов]()

Далее установите все флажки.

- Управление категориями конфиденциальности означает, что пользователь имеет право изменять категории конфиденциальности папок и файлов, а так же может управлять режимом наследования категорий конфиденциальности папок.

- Печать конфиденциальных документов означает, что пользователь может распечатывать конфиденциальные документы. Данная возможность появляется, если включен контроль печати конфиденциальных документов.

- Вывод конфиденциальной информации означает, что пользователь может копировать конфиденциальную информацию на внешние носители.

![Уровни доступа пользователя]()

После установки всех флажков нажмите «Применить» и «ОК».

Создадим нового пользователя. Для этого нужно перейти «Локальные пользователи и Группы» –> «Пользователи». Создайте новых пользователей, я назову их «Конфиденциальный» и «Секретный». По аналогии с пользователем Администратор установите для новых пользователей аналогичные уровни доступа и настройки как на рисунках ниже.

![Создание нового пользователя]()

Настройка объектов

Та или иная категория конфиденциальности является атрибутом папки или файла. Изменения этих атрибутов производятся уполномоченными пользователями (в данном случае Администратором). Категория конфиденциальности может присваиваться новым файлам или папкам автоматически или по запросу.

Автоматическое присваивание категории конфиденциальности можно включить или отключить в окне настройки свойств папки. Этот параметр может редактировать только пользователь, у которого есть права на «Редактирование категорий конфиденциальности».

![Автоматическое присвоение категорий конфиденциальности]()

При этом стоит учесть, что категории конфиденциальности могут назначаться только папка и файлам в файловой системе NTFS. В случае если у пользователя нет такой привилегии, он может только повысить категорию конфиденциальности и только не выше своего уровня.

Попробуйте создать в паке новый файл или каталог, а после чего изменить ее уровень (повысить) и установить флажок «Автоматически присваивать новым файлам». У вас появиться окно «Изменение категорий конфиденциальности».

Выберите пункт «Присвоение категорий конфиденциальности всем файлам в каталоге» и нажмите «ОК» для присвоения категории конфиденциальности всем файлам кроме скрытых и системных файлов.

В случае если категория допуска пользователя выше чем категория конфиденциальности объект, то пользователь имеет право на чтение документа, но не имеет права изменять и сохранять документ.

Если пользователь с категорией «Общедоступно» попробует прочитать или удалить документ, то он получит соответствующие ошибки.

![Отказано в доступе]()

![]()

То есть пользователь не может работать с документами, у которых уровень конфиденциальности выше, чем у него.

Если вы зайдете под пользователем «Секретный» то вы сможете повысить уровень конфиденциальности файлов и работать с ними.

![Повышение уровня конфиденциальности]()

Не стоит забывать, что конфиденциальные файлы нельзя копировать в общедоступные папки, чтобы не допустить их утечки.

Контроль потоков данных

Контроль потоков данных используется для того, что бы запретить пользователям возможность понижения уровня конфиденциальности файлов.

Для этого нужно запустить «Локальные параметры безопасности»: «Пуск» – «Программы» –> «Secret Net 5» –> «Локальная политика безопасности», затем перейти в группу «Параметры Secret Net» –> «Настройки подсистем» и выбрать параметр «Полномочное управление доступом: Режим работы» и включить контроль потоков. Изменения вступят в силу после перезагрузки компьютера.

![Полномочное управление доступом: Режим работы]()

Если зайти (после перезагрузки) под пользователем «Секретный» появиться выбор уровня конфиденциальности для текущего сеанса. Выберите секретный уровень.

![Выбор уровня конфиденциальности]()

Если вы откроете файл с уровнем «Конфиденциально», отредактируете его и попробуете сохранить под другим именем и в другую папку, то вы получите ошибку, так как уровень сеанса (секретный) выше, чем уровень файла (конфиденциальный) и включен контроль потоков данных.

На этом все, если у вас остались вопросы задавайте их в комментариях.

![Анатолий Бузов]()

Обучаю HTML, CSS, PHP. Создаю и продвигаю сайты, скрипты и программы. Занимаюсь информационной безопасностью. Рассмотрю различные виды сотрудничества.

![Администрирование учетных записей пользователей]()

Рассмотрим такой вопрос как администрирование учетных записей пользователей в Windows.Управлять учетными записями локальных пользователей в Windows можно при помощи оснастки «Локальные пользователи и группы».

Что бы открыть оснастку «Локальные пользователи и группы» нужно щелкнуть правой кнопкой мыши по значку «Мой компьютер», выбрать «Управление компьютером», а затем «Локальные пользователи и группы».

Для того, что бы создать новую учетную запись, в правой части окна в контекстном меню пункта «Пользователи» нужно выбрать пункт «Новый пользователь».

В окне «Новый пользователь» необходимо ввести имя учетной записи, пароль и подтвердить пароль.

При установке пароля есть два вариант:- Администратор не должен знать пароль пользователя, тогда нужно отметить пункт «Потребовать смену пароля при следующем входе в систему». После первого входа в систему она запросит смену пароля, и пароль будет знать только пользователь.

- Если администратор должен знать пароль, не выбираем этот пункт.

Если пользователь забыл свой пароль, администратор может сбросить его, при помощи функции «Задать пароль».

При входе в систему под новой учетной записью будет предложено сменить пароль.

Что бы добавить новому пользователю наборы прав и ограничений нужно войти в систему под учетной записью администратора. Зайти в свойства учетной записи (Компьютер->Управление->Локальные пользователи и группы->Пользователи).Например, на вкладке «Членство в группах» можно добавить пользователя в группу «опытные пользователи». Имя группы можно задать самостоятельно или выбрать из списка (Дополнительно->Поиск).

Если открыть свойства группы «Опытные пользователи» то можно убедиться, что пользователь добавлен в группу.

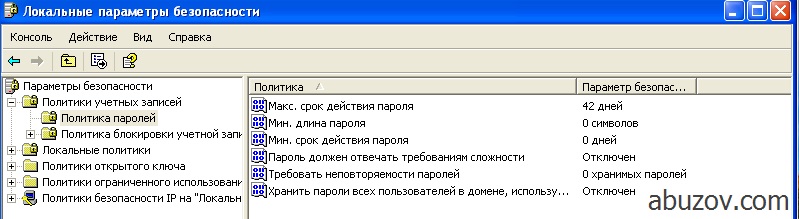

Для тренировки можно создать новую группу и добавить туда пользователя.Настройка политик учетных записей

В политиках учетных записей можно настраивать такие параметры как:

- Пароли.

- Блокировка пользователей.

- Права пользователей.

- Параметры безопасности операционной системы.

Настройка паролей пользователей

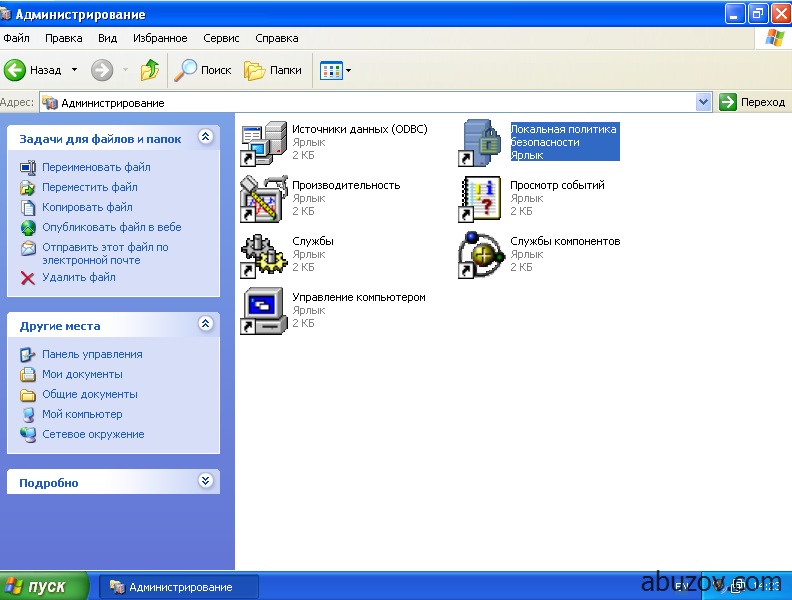

![Локальная политика безопасности]()

Что бы задать параметры, которые будут применяться ко всем локальным пользователям нужно открыть «Локальную политику безопасности» Пуск->Панель управления->Администрирование->Локальная политика безопасности.

Этот раздел содержит настройки, которые применяются к паролям пользователей.![Политика паролей]()

Для настройки паролей нужно выбрать Политики учетных записей->Политика паролей.

Для примера можно задать следующие параметры:- Пароль не должен содержать имя учетной записи.

- Пароль должен состоять из 6 символов и более.

- В пароле должны содержаться прописные буквы английского алфавита (A…Z), строчные буквы английского алфавита (a…z), десятичные цифры (0…9) и неалфавитные символы (например !, *,?).

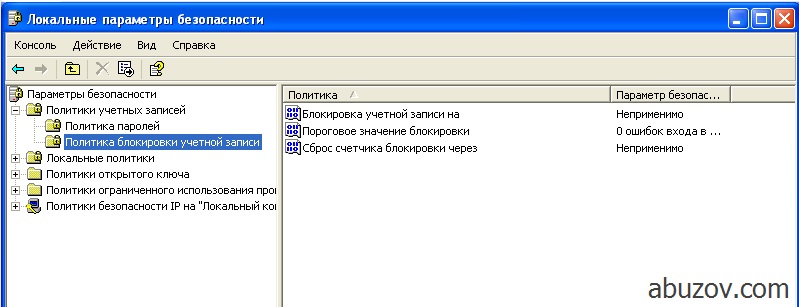

Настройка параметров блокировки пользователей

![Политика блокировки пользователей]()

Для настройки параметров блокировки пользователей нужно перейти в раздел «Политика блокировки учетных записей» Параметры безопасности->Политики учетных записей->Политика блокировки учетной записи.

Пример настройки параметров:- Пороговое значение блокировки – 3 ошибки входа в систему. После трех неудачных попыток ввода логина и пароля, учетная запись пользователя будет заблокирована.

- Блокировка учетной записи на – 30 минут. Если оставить пустое значение (0) то снять блокировку пользователя сможет только администратор.

- Сброс счетчика блокировки – 15 минут. Если в течение этого времени будет осуществлено 3 неудачных попытки входа, то учетная запись блокируется, если неудачных попыток за 15 минут будет меньше, то опять будет доступно 3 попытки. Учтите, что этот параметр не может превышать время блокировки учетной записи.

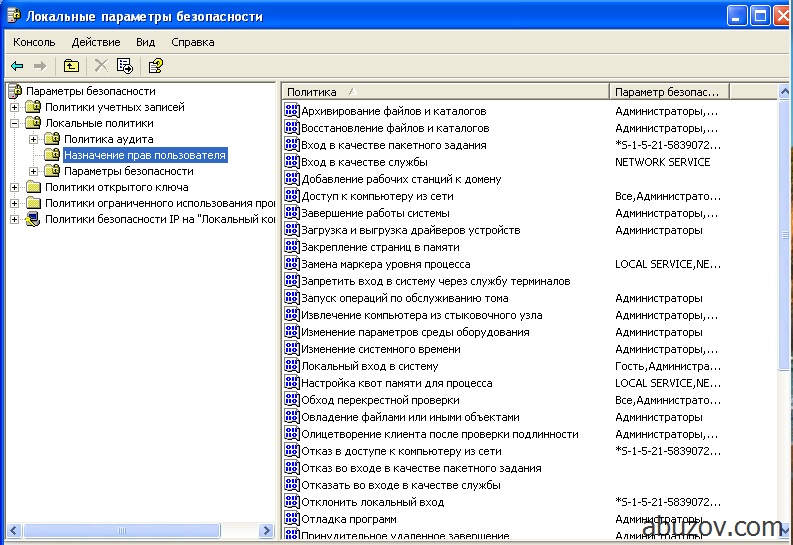

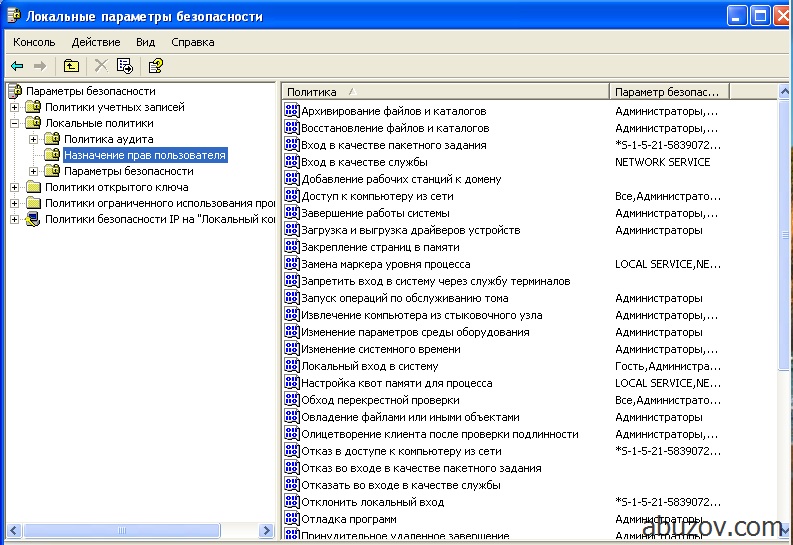

Настройка прав пользователей

![Настройка прав пользователей]()

Настройка прав пользователей производится в разделе «Назначение прав пользователей». Правами можно наделять пользователей или группы пользователей.

Что бы назначить права нужно выбрать раздел «Назначение прав пользователя» (Параметры безопасности->Локальные политики->Назначение прав пользователя).Для примера присвоим право «Завершение работы системы». Для этого нужно выбрать соответствующий параметр, а затем:

![Локальные политики безопасности]()

Таким образом, пользователи «Группа самых опытных пользователей» получат право на завершение работы в системе.

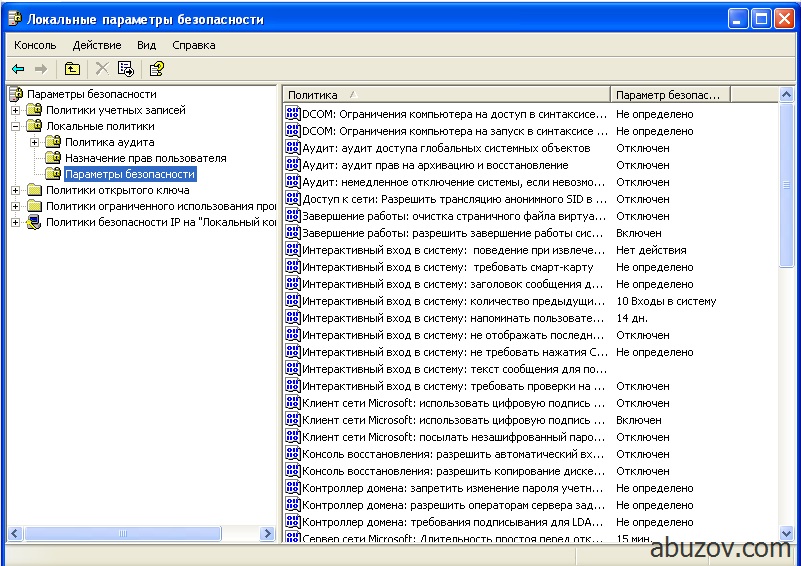

В оснастку «Назначение прав пользователя» входят следующие политики:Настройка параметров безопасности операционной системы

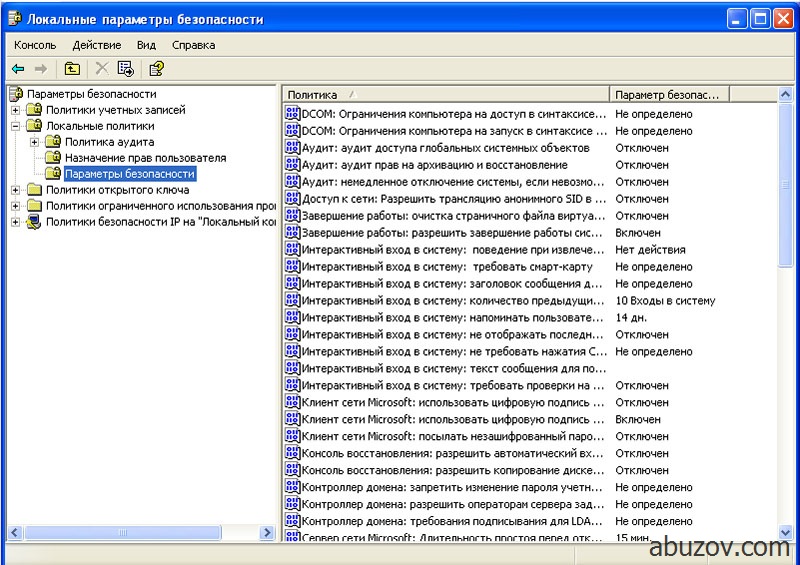

Раздел «Параметры безопасности» управляет параметрами настройки операционной системы.

![Локальные параметры безопасности]()

Для настроек параметров нужно выбрать Параметры безопасности->Локальные политики->Параметры безопасности.

Для примера можно изменить следующие настройки:В общем, такой вопрос как, администрирование учетных записей пользователей в Windows рассмотрен.

![Анатолий Бузов]()

Обучаю HTML, CSS, PHP. Создаю и продвигаю сайты, скрипты и программы. Занимаюсь информационной безопасностью. Рассмотрю различные виды сотрудничества.

![Редактор локальной групповой политики в Windows 10]()

Цель этого материала – познакомить читателей с такой штукой как редактор локальной групповой политики в Windows 10.

Так же есть такое понятие как консоль управления групповыми политиками (MMC).

Microsoft Management Console (MMC) – это компонент Windows который представляет из себя графический интерфейс для настройки приложений и программ. Он появился в системах семейства Windows NT. Так же успешно работает в Windows 10.

Оснастка – это компонент для MMC, включающий набор параметров какого-либо модуля операционной системы (файловой системы, управления пользователями и т.д.) или прикладного приложения.

Набор параметров для прикладных программ может быть добавлен в оснастку при помощи административных шаблонов – особым образом структурированных файлов с расширением *.adm.

Групповая политика – это набор правил или настроек, в соответствии с которыми производится настройка рабочей среды Windows.

Консоль управления MMC

Наиболее популярные оснастки MMC это:

- Управление устройствами (Диспетчер устройств).

- Управление дисками.

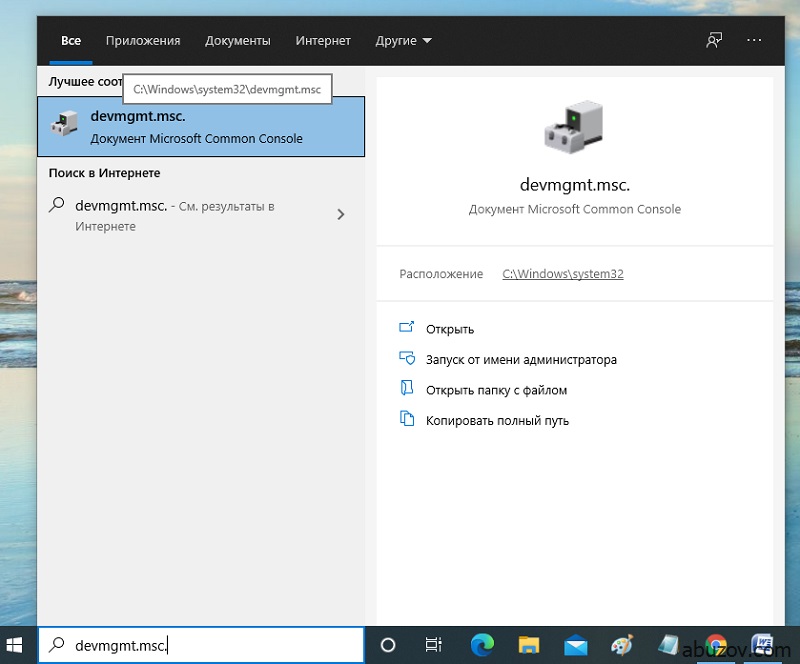

Оснастку «Управление устройствами» (диспетчер устройств) в Windows 10 можно вызвать при помощи команды devmgmt.msc.

![devmgmt.msc]()

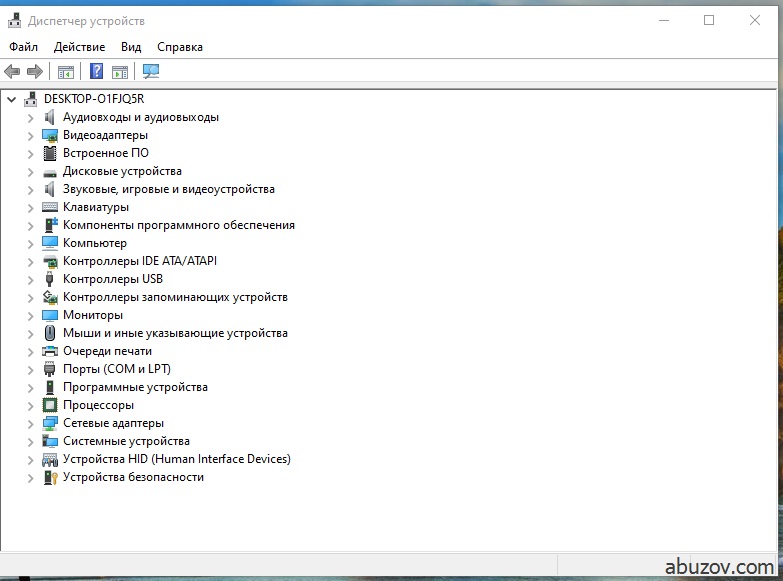

Откроется диспетчер устройств.

![Диспетчер устройств в Windows 10]()

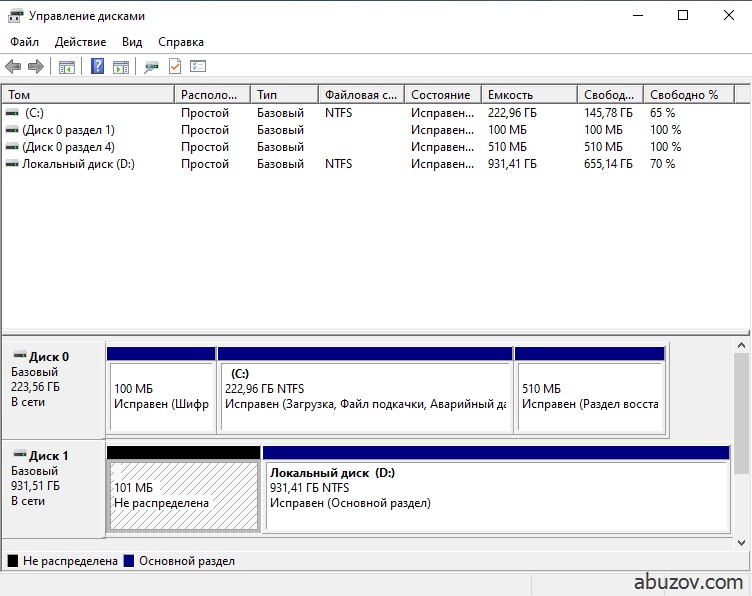

Оснастку «Управление дисками» можно вызвать с помощью команды diskmgmt.msc.

![Управление дисками в Windows 10]()

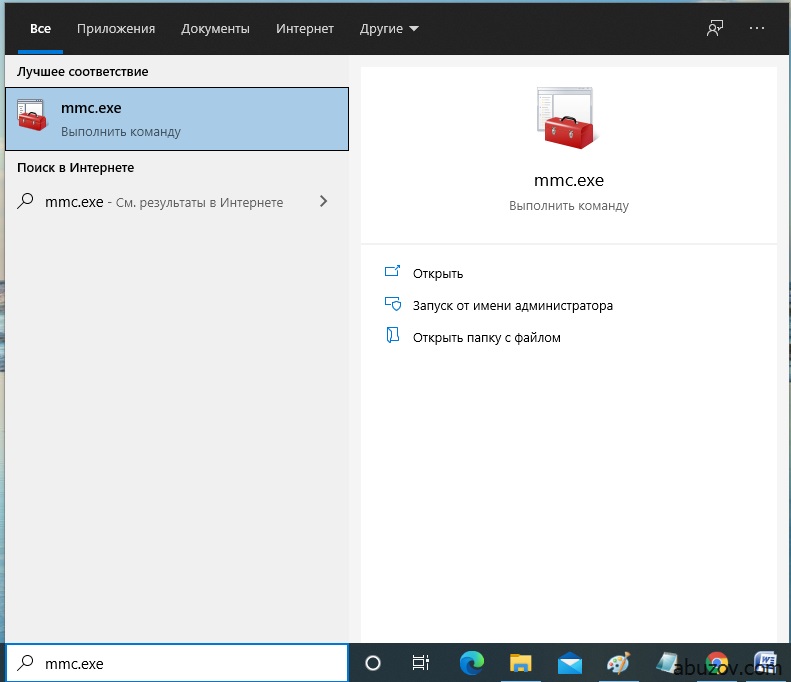

Если вы хотите создать новую консоль, с каким-либо набором команд введите в окно поиска команду mmc.exe.

![mmc.exe]()

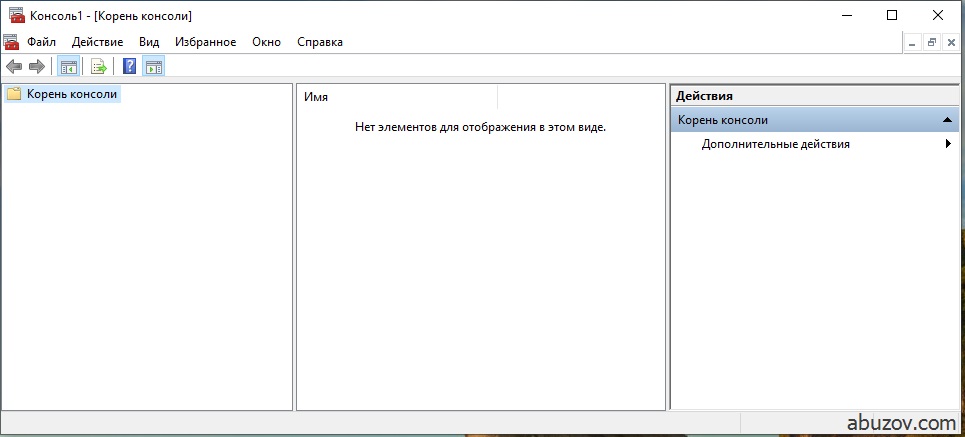

Вводите именно mmc.exe так как в Windows 10 команда mmc открывает приложение диспетчер Hyper-V. После ввода команды откроется новая консоль.

![Новая консоль MMC]()

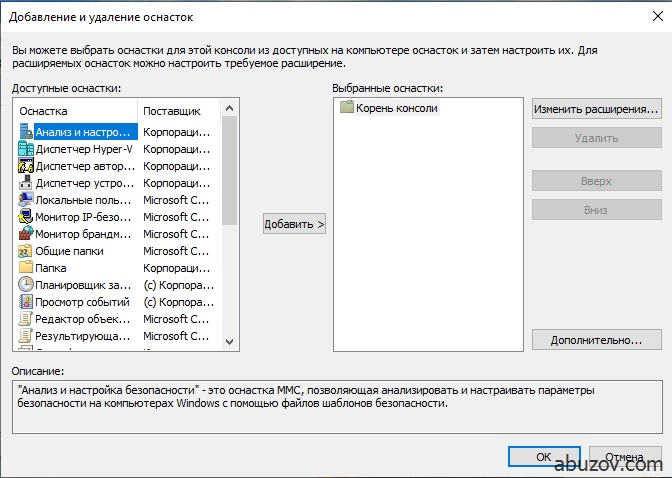

Что бы добавить в консоль оснастки нужно нажать «Файл»->«Добавить или удалить оснастку».

![Добавить или удалить оснастку Windiws 10]()

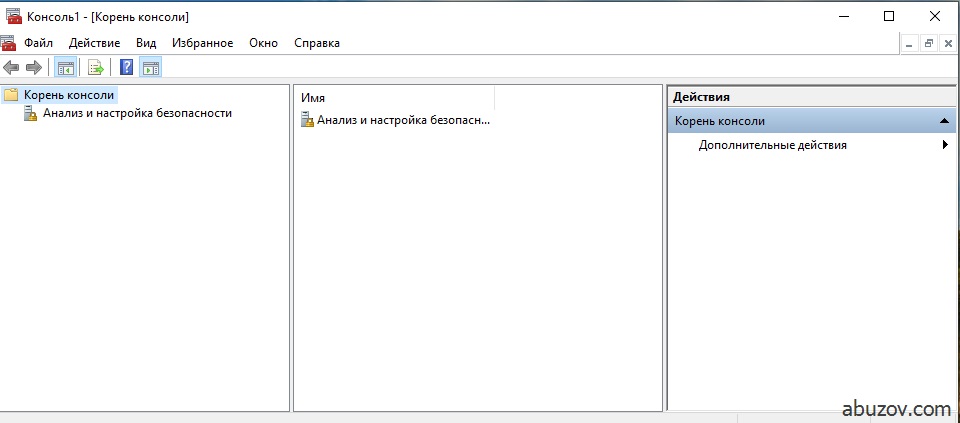

Для примера я добавлю «Анализ и настройка безопасности». Так же можно добавить «Управление дисками и другие оснастки».

![Добавленная оснастка]()

Перед сохранением консоли (Файл->Сохранить как) нужно указать параметры (Файл->Параметры).

В параметрах существует возможность установки режима работы пользователя с этой консолью: авторский режим, предоставляющий пользователю полный доступ ко всем функциям MMC, и пользовательский режим.

Существует три вида пользовательского режима:

- полный доступ (full access) даёт пользователю доступ ко всем командам MMC, но не позволяет добавлять или удалять оснастки, или изменять свойства консоли;

- ограниченный доступ, много окон (Limited Access Multiple Windows) позволяет пользователю осуществлять доступ только к областям дерева консоли, которые отображались при сохранении консоли, а также открывать новые окна;

- ограниченный доступ, одно окно (Limited Access Single Window) работает так же, как многооконный ограниченный доступ с той разницей, что пользователь не может открывать новые окна.

Перечень оснасток, которые можно добавить в консоль:

Редактор локальных групповых политик

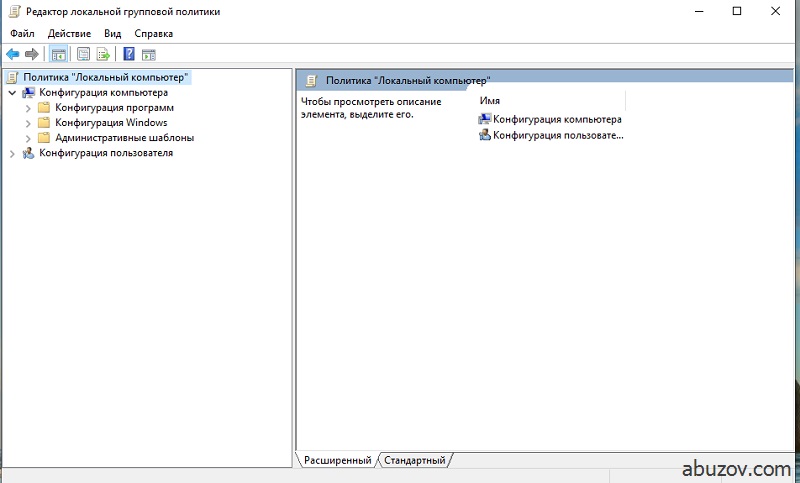

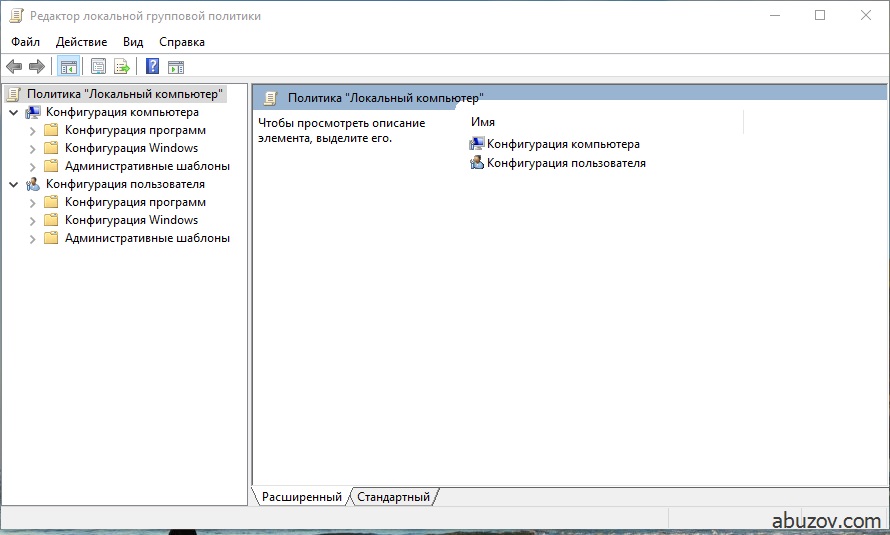

Для запуска оснастки используется команда gpedit.msc. После выполнения команды появляется окно редактора локальных групповых политик.

![Редактор локальных групповых политик]()

Оснастка состоит из двух базовых частей:

- Конфигурация компьютера.

- Конфигурация пользователя.

Конфигурация компьютера используется для настроек политики, которая применяется к компьютеру независимо от того какой пользователь работает на нем.

Конфигурация пользователя используется для настроек политики, которая применяется к пользователю независимо от того, на каком компьютере он работает. Созданная политика может быть перенесена на другой компьютер.

Для того чтобы произвести экспорт данных необходимо в оснастке «Групповая политика» выделить нужный узел и во вкладке «Действие» выбрать пункт «Экспортировать список». В появившемся окне выбрать путь сохранения и указать имя файла.

Групповые политики компьютера

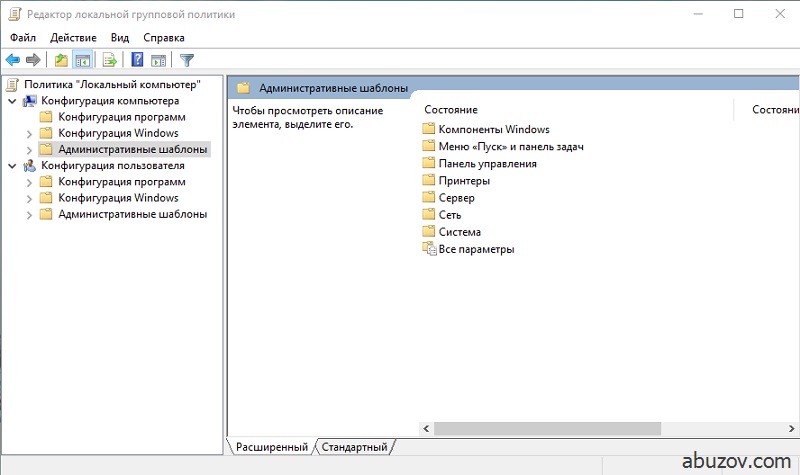

Конфигурация компьютера состоит из:

- Конфигурации программ.

- Конфигурации

- Административных шаблонов.

В этой статья рассматриваются «Административные шаблоны».

![Административные шаблоны редактора групповых политик в Windows 10]()

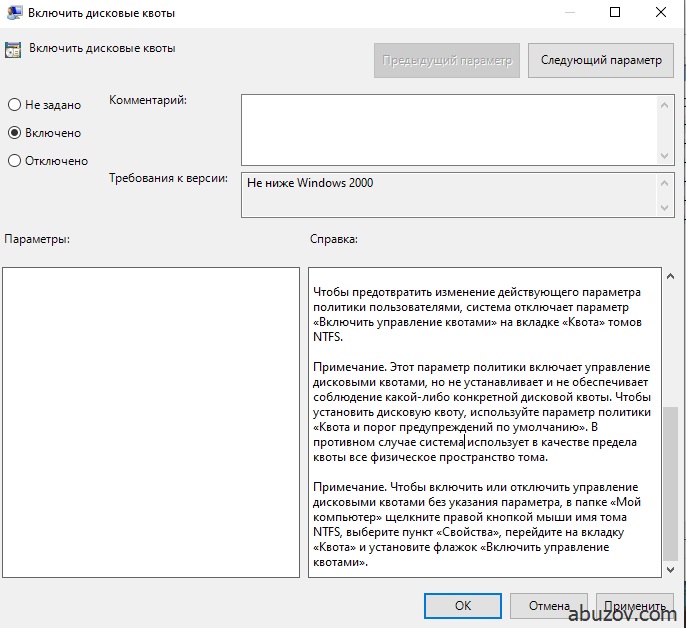

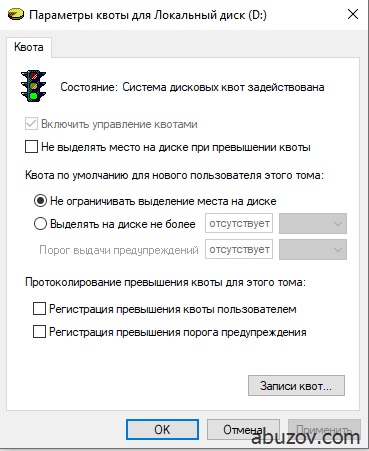

Пример. Как включить дисковые квоты в Windows 10 с помощью групповых политик?

Конфигурация компьютера -> Административные шаблоны -> Система -> Дисковые квоты -> Включить дисковые квоты -> Включено.

![Включение дисковой квоты в редакторе групповых политик Windows 10]()

![Включенные дисковые квоты Windows 10]()

Подобным образом с помощью административных шаблонов можно выполнить множество настроек операционной системы.

Групповые политики пользователя

«Конфигурация пользователя» по умолчанию состоит из тех же разделов, что и «Конфигурация компьютера». Рассмотрим раздел «Административные возможности».

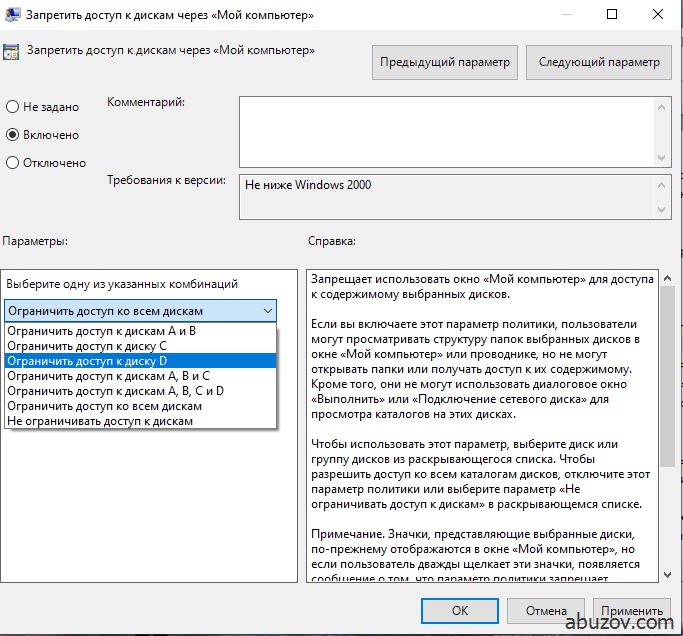

Например, при помощи групповой политики можно запретить доступ к дискам.

Административные шаблоны -> Компоненты Windows –> Проводник -> Запретить доступ к дискам через «Мой компьютер».

![Запретить доступ к дискам через «Мой компьютер»]()

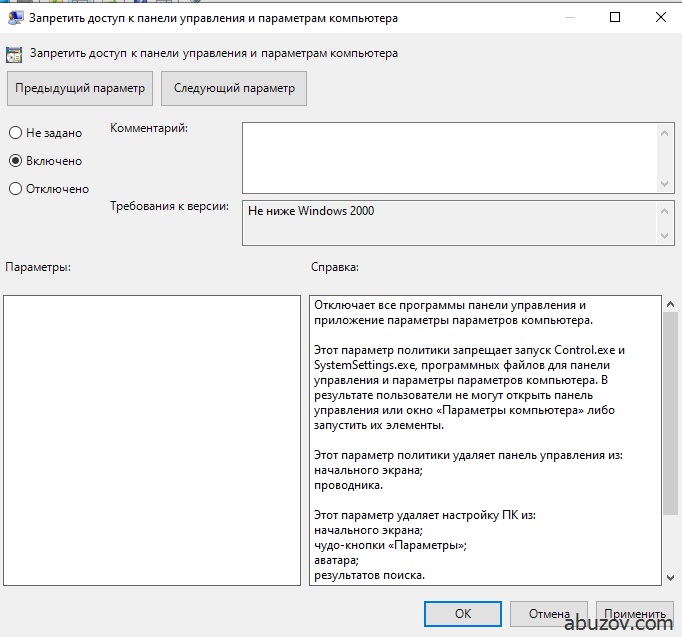

С помощью команды Административные шаблоны -> Панель управления -> Запретить доступ к панели управления и параметрам компьютера.

![Запретить доступ к панели управления и параметрам компьютера]()

Можно, собственно, запретить доступ к панели управления и параметрам компьютера.

В этом разделе очень много настроек, описывать все можно до бесконечности, поэтому если вам интересно – посмотрите, что еще есть в разделе «Административные шаблоны» самостоятельно.

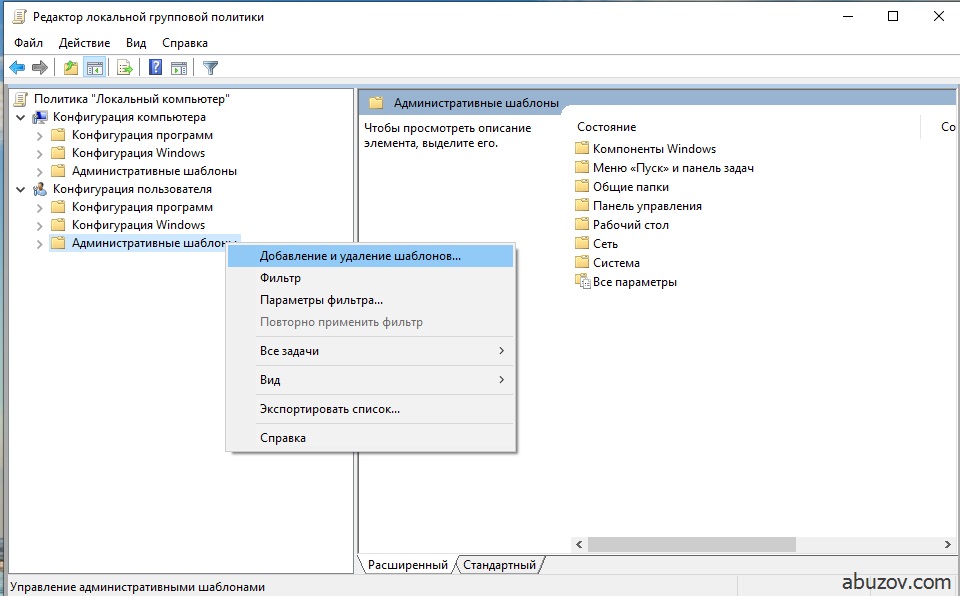

Управление административными шаблонами в групповых политиках

Добавлять и удалять шаблоны в разделе «Административные шаблоны» можно щелкнув правой кнопкой мыши по разделу и выбрав команду «Добавление и удаление шаблонов».

![Добавление и удаление шаблонов]()

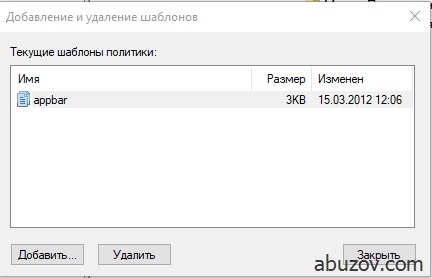

Например, вы можете добавить appbar.adm – административный шаблон Adobe Photoshop.

![Шаблон app-bar]()

Так же существует шаблон system.adm – общие параметры системы и другие.

Итак, в целом мы рассмотрели, как работает редактор локальной групповой политики в Windows 10.

Вопросы и ответы для самоконтроля

- Для чего применяется MMC? Для настройки приложений и программ.

- Что такое оснастка? Это средство MMC для управления чем-либо (например, управлением жесткими дисками).

- Чем отличается авторский режим консоли MMC от пользовательского режима? Авторский режим разрешает полную настройку оснастки.

- Чем отличается пользовательский многооконный режим консоли MMC от пользовательского однооконного режима? Разница в том, что при однооконном режиме пользователь не может открывать новые окна.

- В чём состоит отличие конфигурации компьютера от конфигурации пользователя в групповой политике? Параметры, настроенные в конфигурации компьютера применяются ко ВСЕМ пользователям данного компьютера. А параметры пользователя применяются для конкретного пользователя, и их можно переносить на другой компьютер.

- Каким образом можно отключить автозапуск компакт-дисков чрез групповую политику? Система->Отключить автозагрузку (выбрать: во всех дисководах).

- Каким образом можно включить автозапуск программ через групповую политику? – Система: вход в систему: запускать указанные программы при входе в систему и выбрать полный путь к программе с расширением.

- Каким образом можно добавить новый шаблон в групповую политику? В Групповой политике нажать кнопку Действие->Добавление или удаление шаблонов.

- Для чего предназначена оснастка «Результирующая политика»? Для просмотра настроек пользователя или компьютера.

![Анатолий Бузов]()

Обучаю HTML, CSS, PHP. Создаю и продвигаю сайты, скрипты и программы. Занимаюсь информационной безопасностью. Рассмотрю различные виды сотрудничества.

В этом разделе для ИТ-специалистов описывается управление доступом в Windows, который является процессом авторизации пользователей, групп и компьютеров для доступа к объектам в сети или компьютере. Основными понятиями, которые являются управление доступом, являются разрешения, владение объектами, наследование разрешений, права пользователя и аудит объектов.

Описание компонента

Компьютеры с поддерживаемой версией Windows могут управлять использованием системных и сетевых ресурсов с помощью взаимосвязанных механизмов проверки подлинности и авторизации. После проверки подлинности пользователя операционная система Windows использует встроенные технологии авторизации и контроля доступа для реализации второго этапа защиты ресурсов: определения того, имеет ли прошедший проверку подлинности пользователь правильные разрешения на доступ к ресурсу.

Общие ресурсы доступны пользователям и группам, кроме владельца ресурса, и их необходимо защитить от несанкционированного использования. В модели управления доступом пользователи и группы (также называемые субъектами безопасности) представлены уникальными идентификаторами безопасности (SID). Им назначаются права и разрешения, которые сообщают операционной системе, что может делать каждый пользователь и группа. У каждого ресурса есть владелец, который предоставляет разрешения субъектам безопасности. Во время проверки контроля доступа эти разрешения проверяются, чтобы определить, какие субъекты безопасности могут получить доступ к ресурсу и как они могут получить к нему доступ.

Субъекты безопасности выполняют действия (включая чтение, запись, изменение или полный контроль) с объектами. К объектам относятся файлы, папки, принтеры, разделы реестра и доменные службы Active Directory (AD DS). Общие ресурсы используют списки управления доступом (ACL) для назначения разрешений. Это позволяет диспетчерам ресурсов применять управление доступом следующими способами:

Запрет доступа неавторизованных пользователей и групп

Установка четко определенных ограничений на доступ, предоставляемый авторизованными пользователям и группам

Владельцы объектов обычно предоставляют разрешения группам безопасности, а не отдельным пользователям. Пользователи и компьютеры, добавленные в существующие группы, предполагают разрешения этой группы. Если объект (например, папка) может содержать другие объекты (например, вложенные папки и файлы), он называется контейнером. В иерархии объектов связь между контейнером и его содержимым выражается ссылкой на контейнер в качестве родительского. Объект в контейнере называется дочерним, и дочерний элемент наследует параметры управления доступом родительского элемента. Владельцы объектов часто определяют разрешения для объектов контейнеров, а не отдельных дочерних объектов, чтобы упростить управление доступом.

Читайте также: