Как зашифровать письмо в outlook

Outlook поддерживает два варианта шифрования:

Шифрование S/MIME. Чтобы использовать шифрование S/MIME, отправитель и получатель должны иметь почтовое приложение, поддерживаю которое поддерживает стандарт S/MIME. Outlook поддерживает стандарт S/MIME.

Шифрование с помощью S/MIME

Перед началом этой процедуры необходимо добавить в сертификат на компьютере в нее ключей. Сведения о том, как запросить цифровой сертификат в сертификации, см. в справке Mac. Также необходимо иметь копию записей получателей сертификат с записями контактов в Outlook. Сведения о том, как добавить сертификаты контактов в Outlook, см. в справке по импорту, экспорту и удалению сертификата для контакта.

Если получатель указан в службе LDAP, например в глобальном списке адресов (GAL), используемом Microsoft Exchange Server, сертификат получателя публикуется в службе каталогов и доступен вам вместе с другими контактными данными.

Если получатель указан в LDAP службе каталогов, сертификат получателя публикуется в службе каталогов и доступен вам вместе с другими контактными данными.

В меню Сервис выберите пункт Учетные записи.

В области "Сертификат"выберите сертификат, который вы хотите использовать. Вы увидите только те сертификаты, которые вы добавили вchain для своей учетной записи пользователя Mac OSX, и сертификаты, которые действительны для цифровой подписи или шифрования. Дополнительные информацию о том, как добавлять сертификаты в keychain, см. в справке Mac.

Если вы подписаны на Microsoft 365, а также в сборке 16.19.18110915 и более новых,

Outlook для Mac 2019, 2016 и 2011

Если вы подписаны наMicrosoft 365, а также в сборке 16.19.18110915 и болееновых,

Outlook для Mac 2019, 2016 и 2011

Примечание: Функция Encrypt-Only не включена в этих версиях Outlook для Mac.

Прежде чем начать эту процедуру, необходимо добавить сертификат вchain-ключ на компьютере. Сведения о том, как запросить цифровой сертификат в сертификации, см. в справке Mac.

В меню Сервис выберите пункт Учетные записи.

В области "Сертификат"выберите сертификат, который вы хотите использовать. Вы увидите только те сертификаты, которые вы добавили вchain для своей учетной записи пользователя Mac OSX, и сертификаты, которые действительны для цифровой подписи или шифрования. Дополнительные информацию о том, как добавлять сертификаты в keychain, см. в справке Mac.

Выполните любое из описанных ниже действий.

Если вы подписаны наMicrosoft 365, а также в сборке 16.19.18110402 и более новых,

В Outlook для Mac 2019, 2016 и 2011,

Шифрование S/MIME . Чтобы использовать шифрование S/MIME, отправитель и получатель должны иметь почтовое приложение, которое поддерживает стандарт S/MIME. Outlook поддерживает стандарт S/MIME

Кнопка "Зашифровать" и обновления для шифрования электронной почты

С новым обновлением Office шифрование электронной почты в Outlook стало еще лучше.

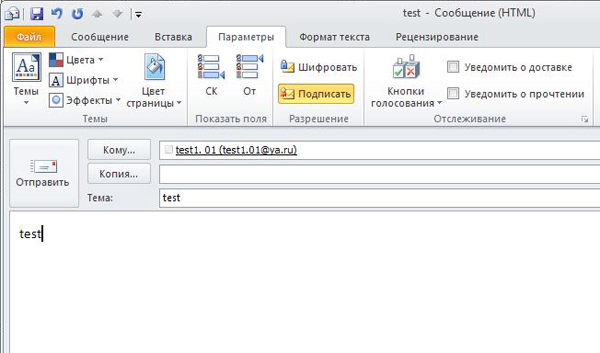

Вместо кнопки Разрешения кнопка Зашифровать .

Новая кнопка Шифрование содержит оба варианта шифрования (S/MIME и IRM). Параметр S/MIME отображается только при настройке сертификата S/MIME в Outlook.

Шифрование с помощью S/MIME

Прежде чем приступить к этой процедуре, необходимо добавить сертификат в ключнуюchain на компьютере. После настройки сертификата подписи на компьютере его необходимо настроить в Outlook.

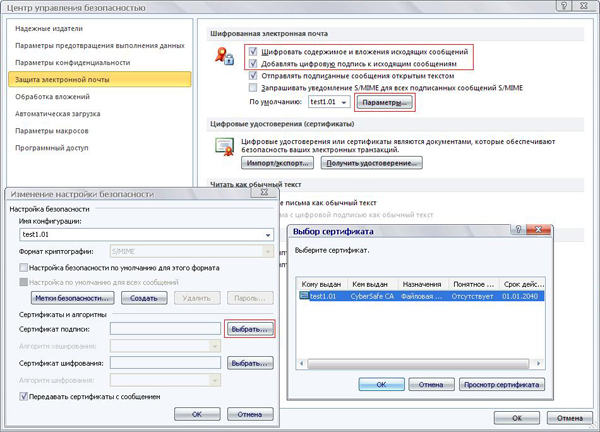

В меню Файлвыберите пункт Параметры > центр управления > управления Параметры.

В левой области выберите Безопасность электронной почты.

В области Зашифрованная электронная почта выберите Параметры.

В области Сертификаты и алгоритмы нажмите кнопку Выбрать и выберите сертификат S/MIME.

Если вы — Office с подпиской Microsoft 365, вот что нового для вас:

Если на вашем компьютере установлен сертификат S/MIME , вы увидите шифрование с помощью S/MIME.

В Outlook 2019 г. и Outlook 2016

В Outlook 2019 и 2016 г.

Откройте вкладку Файл. Выберите Параметры >центр управления > управления Параметры.

Чтобы изменить дополнительные параметры, такие как использование особого сертификата, нажмите кнопку Параметры.

Важно: Office 2010 больше не поддерживается. Перейдите на Microsoft 365, чтобы работать удаленно с любого устройства и продолжать получать поддержку.

На вкладке Файл последовательно выберите Параметры > Центр управления безопасностью > Параметры центра управления безопасностью.

Чтобы изменить дополнительные параметры, такие как использование особого сертификата, нажмите кнопку Параметры.

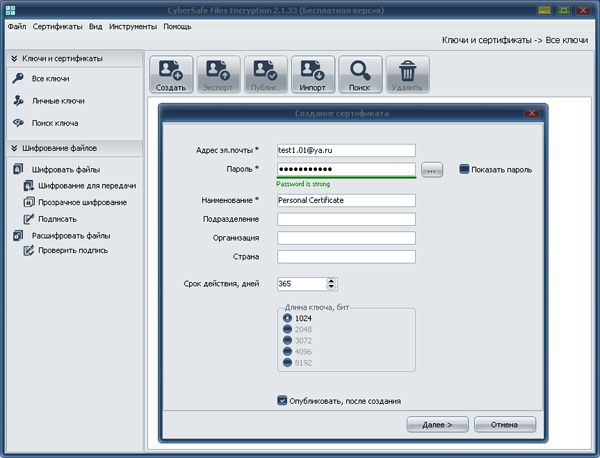

Вначале создадим персональный сертификат, содержащий вышеуказанные сертификаты, открытый и закрытый ключи, а также другую информацию. Запускаем программу, переходим на вкладку Ключи и сертификаты, выбираем Создать, заполняем необходимые поля и жмем Далее:

Произойдет генерация ключей, создание сертификатов и их запись в базу данных программы. Если была выбрана опция Опубликовать после создания, сертификат будет опубликован на сервере CyberSafe, где ваш открытый ключ будет доступен для скачивания другим пользователям.

Теперь экспортируем необходимые нам для работы с Outook сертификаты в отдельные файлы:

Сертификаты в CyberSafe создаются на основе библиотеки OpenSSL, код создания сертификата приведен ниже:

procedure TOpenSSL.CreateSignedCert(const FileName: String; OutFiles: TStringList;

const Password: String;

ValidDays: Integer; KeySize: Integer; const ExtendedKeyUsage: String;

const CommonName, Email, Organization, OrganizationalUnit, Country: String;

const CAFileSpec, CAPFXFileSpec, CAPrivateKeyPassword: String;

ARandomFileSpec: String = '';

ProgressProc: TProgressProc = nil; LogMsgProc: TLogMsgProc = nil);

var

TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec: String;

TmpCerFileSpec, TmpPfxFileSpec, TmpCsrFileSpec, TmpCASerialFileSpec, TmpExtFileSpec, TmpPemFileSpec: String;

TmpCAPrivateKeyFileSpec: String;

Subj: String;

TempDir: String;

Aborted: Boolean;

WasError: Boolean;

OutPublicKeyFileSpec: String;

begin

WasError := True;

TempDir := GetTempDir;

try

CheckIsFileExists(CAFileSpec);

// Извлекаем приватный ключ из корневого сертификата

TmpCAPrivateKeyFileSpec := TempDir + ChangeFileExt(ExtractFileName(CAPFXFileSpec), '') + '.privateKey.pem';

ExportPrivateKeyFromPfx(CAPFXFileSpec, TmpCAPrivateKeyFileSpec, CAPrivateKeyPassword);

// Все файлы создаем во временном каталоге, и только после успешного создания всех — // переносим на место постоянного хранения

TmpPrivateKeyFileSpec := TempDir + FileName + '.privateKey.pem';

TmpPublicKeyFileSpec := TempDir + FileName + '.publicKey.pem';

TmpCerFileSpec := TempDir + FileName + '.cer';

TmpPemFileSpec := TempDir + FileName + '.pem';

TmpPfxFileSpec := TempDir + FileName + '.pfx';

TmpCsrFileSpec := TempDir + FileName + '.csr';

TmpCASerialFileSpec := TempDir + FileName + '.srl';

Subj := GetSubj(CommonName, Email, Organization, OrganizationalUnit, Country);

Aborted := False;

if Assigned(ProgressProc) then

ProgressProc(13, 4, Aborted, Format('%s (%d %s). ', [StKeysGenerate, KeySize, StBit]));

if Aborted then

Exit;

CreatePrivateKey(TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec, KeySize, ARandomFileSpec);

if Assigned(ProgressProc) then

ProgressProc(13, 5, Aborted, Format('%s. ', [StGenerateCertificate]));

if Aborted then

Exit;

if Assigned(ProgressProc) then

ProgressProc(13, 6, Aborted, Format('%s. ', [StCreateCertificateRequest]));

// Создаем запрос — .csr

RunOpenSSLConsole(Format(

'req -new -key "%s" -out "%s" -days %d -subj %s',

[TmpPrivateKeyFileSpec, TmpCsrFileSpec, ValidDays, Subj]

), True, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 7, Aborted, Format('%s. ', [StCreateExtensionsFile]));

if Assigned(ProgressProc) then

ProgressProc(13, 8, Aborted, Format('%s. ', [StCreateSignedCertificate]));

// На основе запроса создаем сертификат, подписаный корневым сертификатом

RunOpenSSLConsole(Format(

'x509 -req -days %d -passin pass:%s -in "%s" -CAform DER -CA "%s" -CAkey "%s" -CAserial "%s" -CAcreateserial -out "%s" -outform DER -extfile "%s"',

[ValidDays, Password, TmpCsrFileSpec, CAFileSpec, TmpCAPrivateKeyFileSpec, TmpCASerialFileSpec, TmpCerFileSpec, TmpExtFileSpec]

), False, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 9, Aborted, Format('%s. ', [StConvertCertificate]));

// Конвертируем cer => pem для следующей крманды экспорта в pfx

RunOpenSSLConsole(Format(

'x509 -in "%s" -inform DER -out "%s" -outform PEM',

[TmpCerFileSpec, TmpPemFileSpec]

), False, nil, nil);

if Assigned(ProgressProc) then

ProgressProc(13, 10, Aborted, Format('%s. ', [StCreatePFX]));

// Делаем pfx из полученного pem и ключей

RunOpenSSLConsole(Format(

'pkcs12 -password pass:%s -export -in "%s" -inkey "%s" -name "%s" -out "%s"',

[Password, TmpPemFileSpec, TmpPrivateKeyFileSpec, FileName, TmpPfxFileSpec]

), False, nil, nil);

OutPublicKeyFileSpec := TmpPublicKeyFileSpec + '.signed';

if Assigned(ProgressProc) then

ProgressProc(13, 11, Aborted, Format('%s. ', [StExportPublicKey]));

ExportPublicKeyFromPfx(TmpPfxFileSpec, OutPublicKeyFileSpec, Password);

// А результат добавляем в список файлов

OutFiles.Add(TmpCerFileSpec);

OutFiles.Add(TmpPfxFileSpec);

OutFiles.Add(TmpPrivateKeyFileSpec);

OutFiles.Add(TmpPublicKeyFileSpec);

OutFiles.Add(OutPublicKeyFileSpec);

WasError := False;

finally

// Удаляем временные файлы

if WasError then

begin

CheckDeleteFile(TmpCerFileSpec);

CheckDeleteFile(TmpPfxFileSpec);

CheckDeleteFile(TmpPrivateKeyFileSpec);

CheckDeleteFile(TmpPublicKeyFileSpec);

CheckDeleteFile(OutPublicKeyFileSpec);

end;

CheckDeleteFile(TmpCsrFileSpec);

CheckDeleteFile(TmpCASerialFileSpec);

CheckDeleteFile(TmpExtFileSpec);

CheckDeleteFile(TmpPemFileSpec);

CheckDeleteFile(TmpCAPrivateKeyFileSpec);

end;

end;

Далее открываем Outlook и идем: Файл > Параметры > Центр управления безопасностью > Параметры центра управления безопасностью > Защита электронной почты. В разделе Шифрованная электронная почта отмечаем галками пункты:

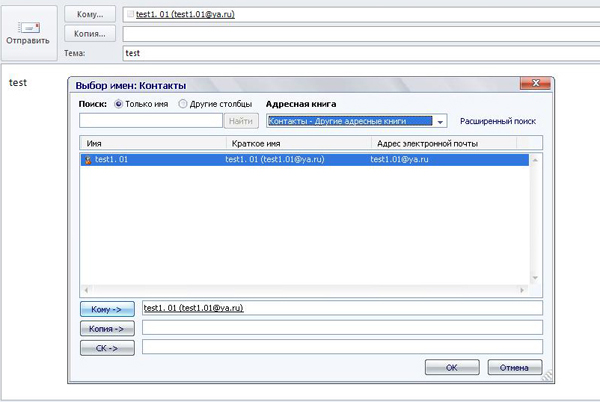

На этом, в принципе, все:). Однако давайте убедимся в том, что у нас все работает правильно и выполним проверку шифрования “на себя”.

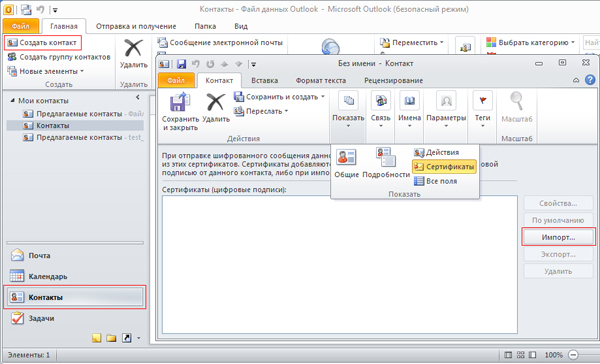

Создадим новый контакт. Идем Главная > Контакты > Создать контакт. На вкладке Общие достаточно заполнить поля Полное имя и Эл. почта, после чего переходим на вкладку Сертификаты, где нажимаем Импорт:

В проводнике Windows находим свой сертификат в формате *.cer

Если отправленное письмо не отображается во входящих, перейдите на вкладку Отправка и получение и нажмите Обновить папку.

Проверка функции шифрования “на себя” выполнена.

Получив такое письмо от другого пользователя добавляем его в Контакты (Адресную книгу). Далее необходимо экспортировать X.509 сертификат пользователя в файл и установить его в хранилище Windows. Для этого в поле с общей информацией о письме нажимаем на значок цифровой подписи и выбираем Сведения > Подробности > Показать сертификат > Состав > Копировать в файл и следуем инструкциям Мастера экспорта сертификатов. Экспортированный сертификат добавляем к контакту пользователя также, как мы делали это при проверке функции шифрования “на себя”.

В завершении хотелось бы добавить, что сделать свой открытый ключ доступным для других пользователей можно опубликовав его на публичных серверах ключей, таких как сервер CyberSafe. Естественно, там также можно попробовать найти открытые ключи интересующих вас пользователей, не дожидаясь, пока они вам их пришлют.

Поэтому в таком случае подлинность открытого ключа должна быть проверена по его электронному отпечатку. Один из самых простых способов сверить отпечаток – созвониться с владельцем открытого ключа по скайпу или по телефону.

Настало время для третьей части нашей статьи, в которой мы расскажем о плагине для шифрования электронной почты CyberSafe Mail. Напомним, в первой части статьи мы рассмотрели возможные способы защиты электронной почты. Во второй части было показано, как эту самую электронную почту можно взломать.

В первой части статьи было отмечено, что использование стандарта S/MIME является самым надежным способом защиты электронной почты. Но, к сожалению, не самым удобным. Основных недостатка два — необходима программа, которая бы сгенерировала сертификаты пользователей, и нужно придумать способ обмена публичными ключами.

Исходя из анализа угроз, описанных в прошлых статьях, учитывая опыт и запросы пользователей, мнение сообщества о предоставлении исходных кодов, был создан плагин CyberSafe Mail для Microsoft Outlook, устраняющий недостатки использования S/MIME.

Как говорится, лучше один раз увидеть, чем сто раз услышать. Поэтому предлагаем посмотреть следующее видео, позволяющее получить полное представление о плагине.

Плагин CyberSafe Mail — продукт c открытым исходным кодом. Любой желающий может ознакомиться с исходниками плагина.

Преимущества и недостатки плагина шифрования почты

Плагин в работе

На рис. 1 изображено окно Microsoft Outlook 2016 (далее просто Outlook) с установленным плагином CyberSafe Mail.

Рис. 1. Плагин CyberSafe Mail установлен

Рис. 2. Создание сертификата

Плагин поддерживает все необходимые операции над сертификатами, а именно — создание, публикацию, поиск, импорт, экспорт. После создания сертификата желательно опубликовать публичный ключ на сервере ключей (включить переключатель Опубликовать, после создания), чтобы другие пользователи смогли найти ваш открытый ключ и зашифровать ним адресованные вам письма. Если вы не опубликовали сертификат при создании или же импортировали ранее созданный сертификат при помощи кнопки Импорт, опубликовать сертификат можно с помощью кнопки Публик.

Плагин автоматически проверяет электронную подпись и сообщает об этом пользователю. На рис. 4 показано, что подпись верная. Также можно нажать кнопку Проверить подпись для явной проверки ЭЦП (рис. 5)

Рис. 5. Проверка ЭЦП вручную

Рис. 8. Ввод пароля

Рис. 10. Оставить письмо шифрованным?

CyberSafe Portable Email Encryption

Рис. 12. Portable-версия для шифрования

Плагин CyberSafe Mail является самым надежным и самым простым (в чем можно убедиться, просмотрев видео, приведенное ранее) средством защиты электронной почты.

На сайте компании «КиберСофт» можно скачать упомянутые в статье продукты абсолютно бесплатно. Для плагина доступна триальная версия сроком 30 дней, а portable-версия CyberSafe Portable Email Encryption распространяется бесплатно.

Советы и хитрости

Обмен информацией в Интернете по электронной почте — один из самых распространённых способов общения. И когда дело доходит до того, чтобы сделать эти взаимодействия конфиденциальными, следует следовать лучшим практикам при обмене личной и конфиденциальной информацией путём шифрования этих электронных писем. В этой статье мы поговорим больше о шифровании электронной почты, о том, как зашифровать электронную почту при отправке в Office Outlook, о шифровании и зачем шифровать, а также о его плюсах и минусах.

Как работает шифрование электронной почты?

Когда электронное письмо зашифровано, оно преобразуется из простого текста в зашифрованный, т. Е. Оно не будет в читаемом формате, и получатель, для которого это электронное письмо зашифровано после ввода закрытого ключа, может преобразовать зашифрованный текст в простой текст (читаемый формат).

Преобразование шифра в формат обычного текста может быть выполнено только теми, у кого есть соответствующий закрытый ключ.

Microsoft Outlook использует две технологии шифрования для шифрования электронной почты:

Шифрование S / MIME

Шифрование S / MIME будет работать, когда отправитель и получатель используют почтовое приложение, которое поддерживает это шифрование. По умолчанию версия Outlook поддерживает шифрование S / MIME на всех совместимых устройствах.

Как зашифровать электронные письма в MS Outlook:

Прежде чем мы начнём процесс шифрования электронной почты, нам сначала нужно иметь сертификат S / MIME на компьютере. Затем нам нужно настроить Outlook на использование сертификата S / MIME для работы при шифровании электронной почты.

На рынке существует два основных поставщика сертификатов Digital ID или S / MIME: GlobalSign и IdenTrust. Пользователи должны приобрести лицензию у одного из них, чтобы добавить его в Outlook для шифрования электронной почты. Закончив с этой частью, мы можем продолжить и настроить MS Outlook для шифрования электронной почты.

Как отправлять и получать зашифрованную электронную почту с помощью MS Outlook:

Зачем шифровать электронную почту?

Обычно мы шифруем электронную почту и её содержимое, чтобы защитить прикреплённую к ней информацию. Это означает, что конфиденциальные данные, передаваемые по электронной почте, не будут доступны никому, кроме получателей, для которых предназначено электронное письмо.

Шифруя электронную почту, мы можем сделать её недоступной для любых фишинговых атак или утечки данных. Поскольку зашифрованная информация безопасна и может быть преобразована в простой текст из зашифрованного формата только лицом, которому принадлежит ключ для расшифровки.

Плюсы и минусы шифрования электронной почты в MS Outlook

Плюсы

Минусы

- Требуются базовые технические знания для настройки процесса шифрования электронной почты.

- Несмотря на то, что шифрование электронной почты защищает содержимое электронной почты, вложения от посторонних глаз, но информация заголовка и строка темы всё равно будут видны.

- У получателей должен быть тот же сертификат шифрования, чтобы расшифровать полученное письмо.

Хотя Digital ID платная услуга, которую конечный пользователь должен купить, чтобы полностью защитить / активировать шифрование электронной почты. Но есть несколько бесплатных сервисов Digital ID. Которые позволяют пользователям попытаться познакомиться с процессом шифрования электронной почты. А позже они могут приобрести сертификат электронной почты премиум-класса и установить, чтобы обеспечить безопасность своей электронной почты.

Заключение

Помимо вышеперечисленного метода, есть ещё один способ шифрования электронной почты с помощью шлюза электронной почты. Шифрование электронной почты с использованием этого процесса будет основываться на настройках, установленных для шлюза электронной почты, т.е. Электронное письмо со строкой темы [encrypt] будет передаваться от отправителя к почтовым ящикам получателей в зашифрованном формате или любой другой настройке команды. Этот метод немного продвинут и требует отличных технических знаний в области настройки сервера, программного обеспечения для шифрования электронной почты, протоколов шифрования, которые необходимо использовать.

Читайте также: