Как запретить microsoft office доступ в интернет

а как сделать указанное там программно, например через политики домена?

(0) Через групповые политики можно настроить политики бранмаузера.

Либо использовать сторонний firewall.

Еще административных шаблонов групповой политики MS Office, возможно там есть настройки "Разрешить Office подключиться к Интернету".

(7) Пробовал как-то подгружать шаблоны для АД, но не разобрался тогда .

есть где-нибудь толковая статья про это?

ФАЙЛ / Параметры / Центр управления безопасностью / Параметры центра управления безопасностью / Параметры конфиденциальности

Снять галочку "Разрешить Office подключиться к Интернету" 2013

"Разрешить подключение Office к вебслужбам. " 2016

(13) Увы. Как показывает практика, этого не достаточно. Иногда настройки безопасности офис сам восстанавливает так, как ему нужно.

(24) "у нас нет забора и козы пасутся в помойке, как им запретить?"

(23) ну запрети на уровне маршрутизатора, хотя бы. они же в интернет через одно место ходят?

+ (25) как то раз видел статью где на роутере ставили эдакий "адблок". зато это работает на всех видах устройств участников сети и без индивидуальной настройки и затрат оперативки\мощности на каждом устройстве.

(25) Так маршрутизатором запретил уже, хочется нормально сделать, ведь клиенты же пытаются стучаться в интернет, хотя их и отбивают.

Включать брандмауер на клиентах в локальной сети - ну его нафиг

(27) ну и пусть стучатся, траффика то нет.

ну смотрите, мы уже обрезали им выход, но и на местах настраивать ничего не хотим. вывод - либо забить, либо настраивать всех ручками, либо учится работать с АД.

(29) Настривать "один раз" брандмауер для винды с ХР по 10 честно говоря не самое приятное занятие .

К тому же всего не предусмотришь, т.к. далеко не все программы предоставляют список портов, которые нужно открыть для их корректной работы.

Поэтому вариант из (13) кажется хорошим, но только если это будет решение через АД .

(31) ну не. proxy это proxy. а когда вообще весь траффик без настроек со стороны клиента разруливается роутером - это другое дело.

Microsoft Teams – краеугольный камень портфолио Office 365. Он предназначен для связи воедино остальных продуктов, помогая в совместной работе пользователей и предоставляя несколько видов связи (в том числе и между облачными продуктами Microsoft) в едином интерфейсе.

В данной статье мы опишем Teams, поговорим об основной функциональности и поясним, как можно обезопасить доступ и защитить данные организации, оставляя пользователям все возможности использования платформы для совместной работы.

Больше по этой теме можно прочитать в совместной публикации Microsoft и Varonis — eBook «Cybersecurity from the Inside Out»

- Teams – коммуникационная платформа полностью интегрированная в Office 365 (хотя, более строго, с технической точки зрения – это, скорее, клиент, работающий со всеми продуктами облачного прдложения Microsoft);

- Microsoft включает Teams в большинство предложений Office 365, и теперь разрешает гостевой доступ к каналам Teams для совместной работы между организациями;

- Varonis осуществляет мониторинг Teams, Azure AD, SharePoint Online, Exchange Online и OneDrive для полной кросс-платформенной видимости прав доступа, понимания, какой именно контент хранится, и где, а также для отслеживания активности пользователей как в облаке, так и в гибридной среде. Это позволяет выявлять готовящиеся атаки и предотвращать утечки данных на ранних стадиях их подготовки.

Как использовать Microsoft Teams

Перед тем, как мы рассмотрим сценарии использования, есть несколько особенностей настройки Teams, о которых следует знать. При создании новой «команды» в Teams, также создаются соответствующие сайт SharePoint Online, раздел OneDrive, и группы безопасности Azure AD. Таким образом, можно воспринимать Teams как некий внешний интерфейс для всех этих систем за его спиной в Office 365. Это также поможет понять, как использовать Teams в качестве такого интерфейса.

- Организовать взаимодействие между сотрудниками, с поддержкой всех функций современных мессенджеров, и использовать весь функционал платформы совместной работы;

- Легко передавать и редактировать документы и календари;

- Переключаться между голосовым, текстовым и видеообщением в интерфейсе Teams;

- Коннекторы позволяют интегрироваться с Salesforce, SuccessFactors, Zendesk, Mailchimp, Evernote и другими сервисами;

- У каждой Команды есть разные каналы, где они могут общаться с остальными её членами.

Например, наша команда Marketing содержит каналы General, Budget, Inbound, Not Work, и Reading List. Пользователи могут скрывать каналы, которые не хотят видеть в списке. Вы можете разрешить пользователям создавать новые каналы внутри команды, как мы поступили с каналом Not Work.

У каждого из каналов есть своя история взаимодействия. Можно использовать @%username% для того, чтобы выделить запись для конкретного пользователя, и тогда Teams использует встроенную систему оповещений Windows, чтобы отображать всплывающие оповещения, если они нужны.

У каждого канала есть ещё и вкладки:

Posts, где можно увидеть историю переписки, Files – сайт SharePoint, и также можно добавить свои:

Новые вкладки могут сделать Teams центральным коммуникационным хабом для всей организации. Можно подключать SalesForce, SuccessFactors, Zendesk, и другие более чем 180 сервисов, доступных к интеграции на данный момент.

Файлы на вкладке Files автоматически доступны всем членам команды. Во всём остальном это отображение работает как любая иная папка в окружении Windows. Вы можете создавать ссылки на данные файлы в этом интерфейсе, основываясь на правилах вашей организации по предоставлению доступа.

Если нажать на файл – откроется интерфейс редактирования прямо в окне Teams. Также можно открыть файл и в соответствующем редакторе, в данном случае — в Word.

Опция Chat слева позволяет перейти в групповые чаты или в переписку один на один:

В этом отображении можно переписываться, звонить по аудио-и видеосвязи или демонстрировать свой экран, а также добавлять других лиц к чату, делиться файлами внутри получившейся группы через вкладку Files. Все это почти полностью повторяет функционал Skype for Business, и готовит пользователей к переходу с него в будущем.

Инсталляция

Teams требует наличия УЗ Microsoft и лицензии Office 365. Однако, Microsoft добавила гостевой доступ к Teams в ноябре 2019. Теперь пользователи Teams с лицензиями Enterprise могут приглашать внешних пользователей в свои каналы.

Установить Teams можно на множество устройств с поддерживаемыми платформами – например Windows, MacOS, iOS, Android, дистрибутивы Linux, поддерживающие RPM или DEB пакеты.

Для корпоративных заказчиков, которым требуется распространить Teams по всем пользовательским устройствам организации, в Microsoft подготовили соответствующие инструкции.

Какова концепция совместной работы в Teams?

Преимущества и риски использования Microsoft Teams

Конечно, такая платформа увеличивает риски утечки данных. Например, вот сценарий: пользователи максимально используют возможности Teams, и это здорово. Они создают новые кросс-функциональные команды и делятся друг с другом документами, что, в целом, помогает прекрасно выполнять им свою работу. Они приглашают гостевых пользователей присоединяться к каналам для обсуждения рабочих задач, и создают ссылки на документы, чтобы кто угодно, кому они требуются, могли получить к ним доступ, когда это необходимо.

С одной стороны, звучит отлично.

С другой же, и особенно для специалистов ИБ, — это невероятное количество нового и неорганизованного риска, которому вы сознательно подвергаете свою сеть и данные.

Microsoft Teams – за и против

- ЗА: Легко внедрить и настроить заказчикам Office 365

- ЗА: Интегрирован с Azure AD для обеспечения безопасности и лёгкости конфигурирования

- ЗА: Включён в большую часть предложений Office 365

- ЗА: Улучшает возможности совместной работы в организации

- ПРОТИВ: Не работает вне среды Microsoft с полностью развёрнутой необходимой функциональностью

- ПРОТИВ: Некоторый функционал медленно добавлялся (например – общий календарь для команд, безопасные частные каналы)

- ПРОТИВ: Модель обеспечения безопасности Office 365 достаточно непроста, и не замеченная компрометация активов может произойти куда проще, чем в классической структуре

- ПРОТИВ: Возможно легко ограничить возможности совместной работы через изменение конфигурации или настройки безопасности

Мы в Varonis развернули Office 365 и Teams. В основе нашей стратегии обеспечения безопасности данных – мониторинг активности и анализ угроз с помощью собственных решений.

Постоянный мониторинг и анализ происходящего в Teams и Office 365 – лучший выбор, чтобы быть уверенными в том, что не происходит никаких махинаций, подвергающих данные риску.

Лучшие практики обеспечения безопасности в Microsoft Teams

- Создавайте дополнительные каналы в Teams для прямых взаимодействий

- Разрешите пользователям создавать новые команды, но поддерживайте наблюдаемость и оперативно исправляйте некорректно предоставляемый доступ

- Получайте преимущества от интеграции Teams с другим ПО и сервисами

- Используйте чат-ботов, чтобы оповещать о событиях и задачах

- Используйте PowerShell для управления Teams

- Внедрите и требуйте использования мультифакторной аутентификации

- Реализуйте и поддерживайте принцип минимальных привилегий в Teams и Office 365

- Классифицируйте критичные данные и используйте Varonis Data Classification Engine для дополнительной их защиты

- Запретите скачивание файлов на устройства, которые вы не контролируете

- Обеспечьте аудит обмена данными через ссылки со внешними пользователями

Часто задаваемые вопросы о Microsoft Teams

В: Работает ли Teams вне организации?

О: Да и в то же время – нет. Microsoft предложила Гостевой доступ в Teams, так что, технически, вы можете приглашать людей извне организации к общению внутри ваших каналов.

Однако, в силу того, что это было сделано недавно, пока сложно сказать, насколько удачно это будет работать на практике. По прошествии некоторого времени, уже можно сказать, что схожий со Skype for Business функционал работает идентично.

В: Как запретить Microsoft Teams автозапуск?

О: В меню Settings снимите галку с «Auto-Start application»

В: Как использовать Microsoft Team Meeting?

О: Можно начать частное собрание или запланировать собрание из вкладки Calendar в Teams. Этот функционал повторяет таковой в Skype for Business. Конец жизненного цикла ПО Skype for Business назначен на 2021, и эта функциональность, как все остальные, дублирующиеся в обоих клиентах, перейдёт полностью в Teams.

Для получения технической информации по обеспечению безопасности Teams и Office 365, предлагаем вам изучить англоязычный курс обучения общей длительностью 1 час от одного из признанных авторитетов в области SharePoint, Office 365 и гибридных решений, а также управления ими с помощью PowerShell: Office 365 Sharing Security Audit.

Тема безопасности сервера Windows не раз поднималась, в том числе и в этом блоге. Тем не менее мне хотелось бы еще раз освежить в памяти старые методы защиты и рассказать о малоизвестных новых. Разумеется, будем использовать по максимуму встроенные средства.

Итак, предположим, что у нас есть небольшая компания, которая арендует терминальный сервер в удаленном дата-центре.

При проектировании любой защиты следует начинать с модели угроз — от кого или чего, собственно, будем защищаться. В нашей типовой конфигурации я буду строить оборону от внешних злобных хакеров, от некомпетентных (а может, и немного злонамеренных) пользователей. Начнем с внешнего периметра обороны — фаервола.

Во времена Windows 2003 встроенный фаервол представлял собой жалкое зрелище, и в случае невозможности применения сторонних средств приходилось использовать IPSec. Пример такой настройки разобран, например, в материале Secure Windows Servers using IPSec Firewall.

Сейчас, с появлением WFP (Windows Filtering Platform) дела стали получше. В принципе, с этим фаерволом так или иначе сталкивался, наверное, каждый системный администратор Windows, поэтому настройка удаленного доступа к серверу только с определенных IP не должна вызывать затруднений. Я обращу внимание на некоторые «фишки», которые используются редко.

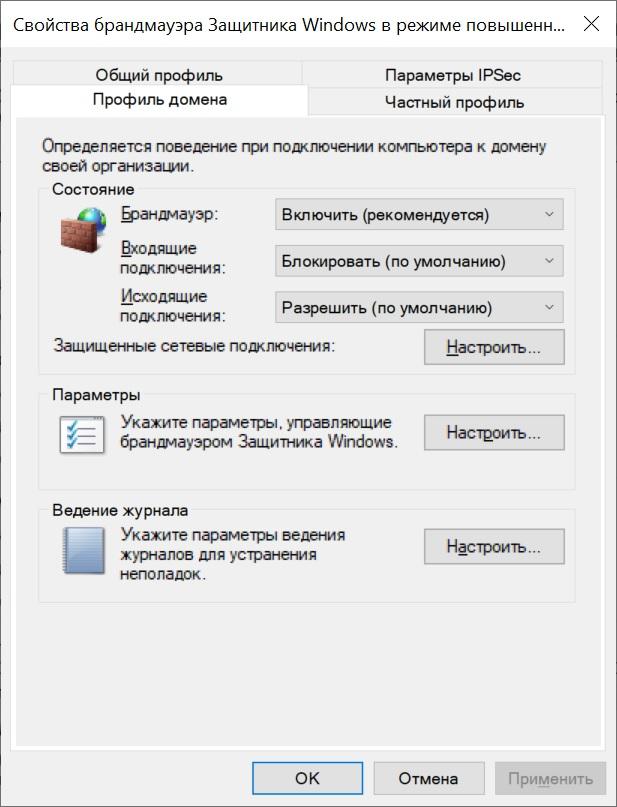

По умолчанию фаервол блокирует все входящие соединения, кроме явно разрешенных, но исходящие разрешает все, кроме явно запрещенных. Политику эту можно изменить, открыв управление фаерволом через wf.msc и выбрав «Свойства».

Теперь, если мы захотим запретить пользователям терминального сервера выходить с этого сервера в интернет — у нас это получится.

Стоит отметить, что при настройке правил доступа к серверу (входящие подключения) явно создавать правила для исходящего трафика не нужно. В терминах iptables — established и related всегда разрешены.

Для ценителей командной строки настройку фаервола можно производить в контексте netsh advfirewall. Почитать про команды можно в материале «Брандмауэр Windows 7 в режиме повышенной безопасности», я же добавлю, что блокировка входящих и исходящих подключений включается командой:

Еще одной особенностью фаервола windows является то, что любая программа или настройка меняет его правила без уведомлений. Например, отключили вы все правила на нашем дедике, рядом появился второй, вы сделали между ними локальную сеть, настроили общий доступ и… внезапно у вас включается smb для всех и вся со всеми вытекающими последствиями.

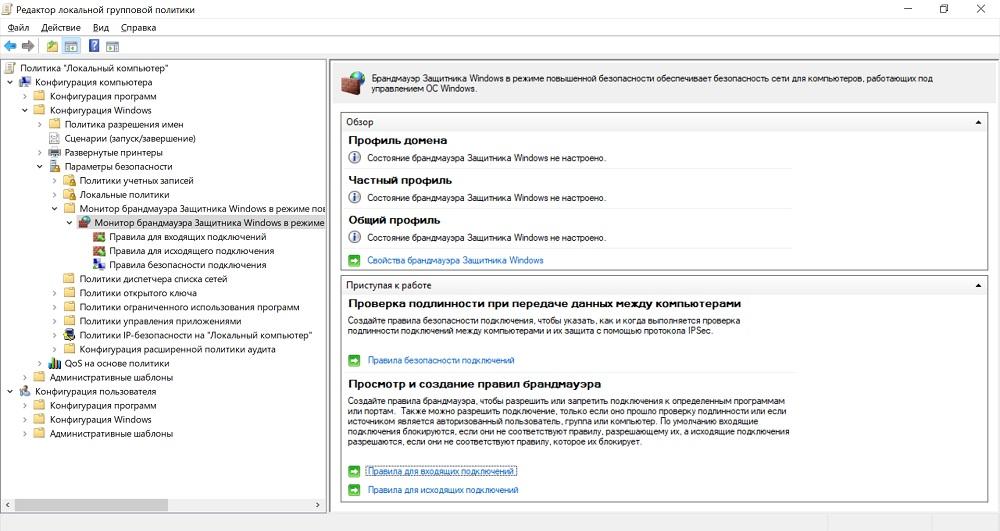

Выхода, по сути, два с половиной (напомню, мы пока говорим только про встроенные средства): регулярно проверять, не изменились ли правила, и использовать старый добрый IPSec или — как по мне, самый разумный вариант — настраивать фаервол групповой политикой. Настройка производится в Конфигурация компьютера — Конфигурация Windows — Параметры Безопасности — Монитор брандмауэра Защитника Windows в режиме повышенной безопасности.

Настройка фаервола групповой политикой.

Также при помощи фаервола windows можно реализовать простой fail2ban. Достаточно включить аудит неудачных попыток входа и при нескольких неудачах подряд блокировать IP источника. Можно использовать самописные скрипты, а можно уже готовые средства, о которых я писал в статье «Как дать шифровальщикам потопить компанию».

Если же встроенного фаервола не хватает и хочется использовать что-то более серьезное, то можно установить стороннее ПО. Жаль, что большинство известных решений для Windows Server — платные. Другим вариантом будет поставить перед сервером роутер. Понятно, что такая установка подойдет, если мы используем colocation, а не аренду сервера где-то далеко-далеко за рубежом. Если же зарубежный дата-центр — это наш выбор, то можно использовать виртуализацию — например, встроенный Hyper-V — и установить в виртуалку привычный GNU\Linux или FreeBSD.

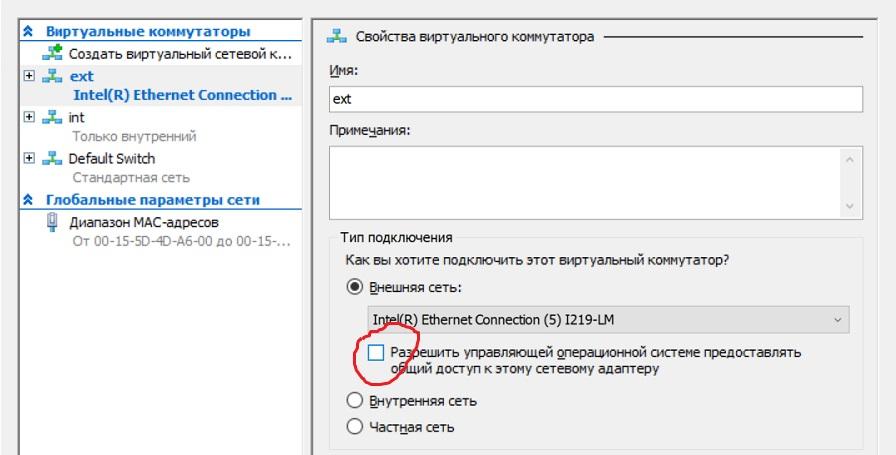

Возникает вопрос: как сделать так, чтоб виртуалка имела прямой выход в интернет, а сервер — нет? Да еще чтобы MAC-адрес сервера не светился хостеру и не требовал тем самым покупки еще одного IP-адреса.

Для этого виртуальную машину нужно снабдить двумя сетевыми адаптерами. Один — для непосредственного подключения к интернету, для него мы сделаем виртуальный коммутатор типа «внешний» и снимем галочку, разрешающую операционной системе взаимодействие с этим коммутатором. Этой самой галочкой мы лишим сервер прямого доступа в интернет (настройку виртуальной машины-фаервола лучше произвести заранее), и его MAC не будет светиться хостеру.

Настройка внешнего виртуального коммутатора.

Другой виртуальный коммутатор следует сделать типа «внутренний» для взаимодействия виртуальной машины и сервера. На нем уже нужно настроить локальную адресацию. Так получится создать виртуальный роутер, стоящий перед сервером и защищающий его.

Заодно на этой виртуальной машине можно настроить любимый VPN до офиса или удаленных сотрудников, не заморачиваясь с ролью «Маршрутизация и удаленный доступ» или со встроенным IPSec, как я рассказывал в статье «Как я базы 1С в Германии прятал». Главное, не забыть проверить автозапуск этой виртуальной машины при старте системы.

Подключаться к такому серверу можно при помощи обычного RDP или использовать HTML5 клиенты с двухфакторной аутентификацией. Стоит на случай брутфорса озаботиться и решениями fail2ban, и блокировкой учетной записи на некоторое время при нескольких неудачных попытках авторизации подряд.

Снаружи сервер мы более-менее защитили, перейдем к защите внутренней.

Конечно, для защиты сервера изнутри очень хочется поставить какой-нибудь антивирус — мало ли что пользователи сервера накопируют или накачают из интернета. Но на практике антивирус на сервере может принести больше вреда, чем пользы. Поэтому я обычно использую механизмы блокировки запуска ПО не из белого списка — в частности, механизм SRP (software restriction policies), о котором я тоже упоминал в статье «Как дать шифровальщикам потопить компанию».

Остановлюсь чуть подробнее на одном подводном камне, о котором часто забываем при включении SRP со стандартными настройками, когда блокируется все, кроме папок Windows и Program Files. Действительно, это отфильтровывает почти всех зловредов. Но не очень работает со злонамеренностью сотрудников, ведь в системных папках есть подпапки с правом на создание объектов пользователями. Например, можно посмотреть на папку C:\Windows\Temp.

Разрешения на папку, которая попадет в белый список.

И такая папка не одна. Можно, конечно, проводить аудит системных папок самостоятельно, а можно довериться людям, которые это уже сделали. Например, специалист Stefan Kanthak в своем блоге (по ссылке есть тестовый вирус EICAR, антивирус может сработать) в довольно агрессивной манере проходится по антивирусам и методам защиты Windows и заодно предлагает уже собранный пакет настроек SRP, который будет блокировать и такие подозрительные папки. По запросу автор предоставляет и программу для конвертирования этих настроек реестра в файлы локальных политик.

Если вы предпочитаете использовать механизм AppLocker c более гибкими настройками, то вам может помочь решение AaronLocker.

Редакция не рекомендует использовать и устанавливать скрипты и прочие программы из интернета без предварительного их изучения.

Если AppLocker появился уже довольно давно, а возраст SRP перевалил за 15 лет, то относительно свежей альтернативой является WDAC (Windows Defender Application Control). Действительно, со времен Security Essentials встроенный «антивирус» обзавелся многими интересными возможностями. Например, WDAC — модуль, который отвечает за политики доступа к приложениям и библиотекам. Ранее он являлся частью Device Guard (защита компьютера, в том числе с применением технологий виртуализации), и немного про его настройку рассказывалось в материале «Принцип работы S Mode в Windows 10 и настройка Device Guard своими руками». Подробнее со всеми тонкостями можно ознакомиться в официальной документации, мне же остается добавить несколько минусов, отличающих его от классических решений вроде SRP и AppLocker:

- Графической настройки нет, все через командлеты PowerShell.

- Нет настроек в срезе пользователя, только для компьютера.

- Настройка делается довольно непривычно — подготавливается файл в формате xml, который затем приводится к бинарному, и распространяется по компьютерам.

Зато возможна настройка в срезе приложения: например, если вы хотите дать доступ к cmd.exe вашему скрипту, а не стороннему вирусу — это можно реализовать. Да еще и политику можно применить до загрузки системы, при помощи UEFI.

Блокировка хрома через WDAC.

В целом из-за тягостной настройки сложилось впечатление, что WDAC больше позиционируется не сам по себе для управления компьютерами, а как средство, позволяющее интегрироваться с централизованными MDM-системами вроде Microsoft Intune. Но при этом разработка старых добрых SRP прекращена в Windows 10 1803.

Если говорить про Защитник Windows, нельзя не упомянуть про Credential Guard и Remote Credential Guard.

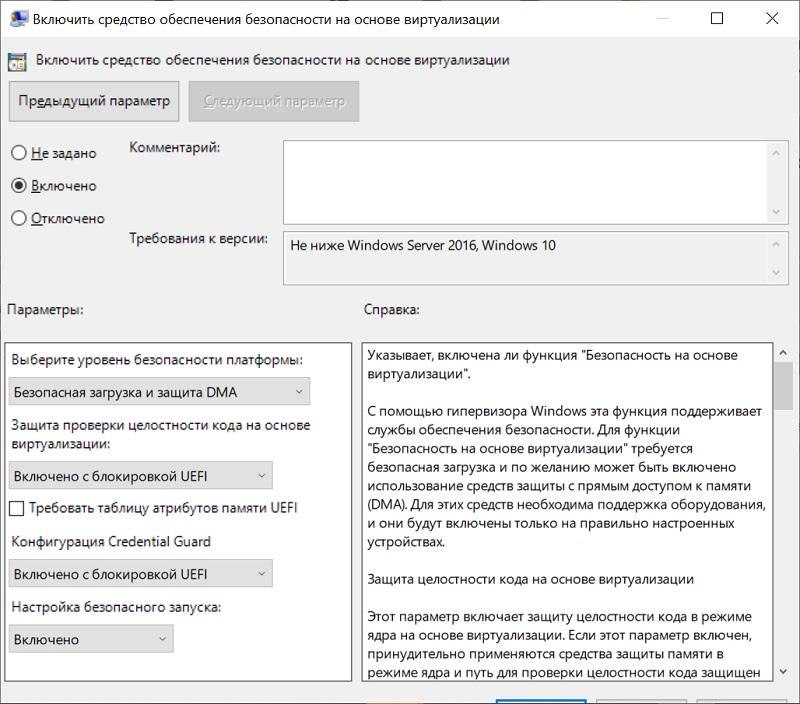

Первое средство использует опять же виртуализацию, запуская компонент LSA (Local Security Authority) в изолированном от операционной системы процессе, что сильно усложняет процесс кражи хешей паролей и билетов Kerberos. Подробнее про технологию можно почитать в официальной документации. Для работы процессор должен поддерживать виртуализацию, а также в системе должна быть включена безопасная загрузка (Secure Boot) и модуль TPM для привязки учетных данных к оборудованию. Включить Credential Guard можно через групповую политику Конфигурация компьютера — Административные шаблоны — Система — Device Guard — Включить средство обеспечения безопасности на основе виртуализации.

Включение Credential Guard.

Второе средство служит для защиты передаваемых учетных данных (особенно админских!) для удаленного подключения, например, по тому же RDP. Ранее для этих целей предлагался механизм Restricted Admin Mode, но он ограничивал подключение только одним сервером. Подключившись к серверу, нельзя было просто так использовать ресурсы сети, права администратора применялись только к одному серверу а-ля системный аккаунт Local System.

Remote Credential Guard позволяет передавать учетные данные с локальной машины удаленному серверу без явного ввода пароля, что, помимо расширенной безопасности, даст и удобство подключения к серверам (SSO). Почитать подробнее можно в документации, ну а я добавлю, что для работы механизма достаточно включить его поддержку на сервере — например, через реестр командой:

А потом подключаться к серверу командой:

Теперь учетные данные в безопасности, а сервер достаточно защищен. Правда, в материале я осознанно не касался вопросов защиты от злонамеренного хостера, но тут все сводится в общем-то к одному — к шифрованию дисков.

Excel для Microsoft 365 Word для Microsoft 365 Outlook для Microsoft 365 PowerPoint для Microsoft 365 Access для Microsoft 365 OneNote для Microsoft 365 Project Online Desktop Client Publisher для Microsoft 365 Visio Online (план 2) Excel для Microsoft 365 для Mac Word для Microsoft 365 для Mac Outlook для Microsoft 365 для Mac PowerPoint для Microsoft 365 для Mac Excel 2021 Word 2021 Outlook 2021 PowerPoint 2021 Access 2021 Microsoft® Project профессиональный 2021 Microsoft Project стандартный 2021 Publisher 2021 Microsoft Visio профессиональный 2021 Microsoft Visio стандартный 2021 OneNote 2021 Excel 2021 for Mac Word 2021 for Mac Outlook 2021 for Mac PowerPoint 2021 for Mac Excel 2019 Word 2019 Outlook 2019 PowerPoint 2019 Access 2019 Project профессиональный 2019 Project стандартный 2019 Publisher 2019 Visio профессиональный 2019 Visio стандартный 2019 Excel 2019 для Mac Word 2019 для Mac Outlook 2019 для Mac PowerPoint 2019 для Mac Excel 2016 Word 2016 Outlook 2016 PowerPoint 2016 Access 2016 OneNote 2016 Project профессиональный 2016 Project стандартный 2016 Publisher 2016 Visio профессиональный 2016 Visio стандартный 2016 Excel 2016 для Mac Word 2016 для Mac Outlook 2016 для Mac PowerPoint 2016 для Mac Excel 2013 Word 2013 Outlook 2013 PowerPoint 2013 Access 2013 OneNote 2013 Project профессиональный 2013 Project стандартный 2013 Publisher 2013 Visio профессиональный 2013 Visio 2013 Picture Manager 2010 SharePoint Designer 2010 Excel 2010 Word 2010 Outlook 2010 PowerPoint 2010 Access 2010 OneNote 2010 Project 2010 Project стандартный 2010 Publisher 2010 Visio премиум 2010 Visio 2010 Visio стандартный 2010 InfoPath Edit Mode 2010 SharePoint Designer 2013 Еще. Меньше

Доверие и конфиденциальность являются центральной задачей корпорации Майкрософт, которая заключается в том, чтобы дать каждому человеку и каждой организации на планете возможность достигать большего. Когда речь идет о наших продуктах, мы стремимся предоставлять вам информацию и элементы управления, необходимые для выбора того, как собираются и используются ваши данные. Мы понимаем, что у вас есть определенные ожидания Office и что они включают в себя обеспечение безопасности, надежности, способных и что ваши данные и конфиденциальность будут соблюдаться.

На вкладках ниже приведены сведения для каждой из версий Microsoft Office.

Важно: Если вы используете версию 1904 или более новую, Microsoft Office параметры конфиденциальности перемещены. Сведения о доступе к ним см. в Параметры.

Чтобы просмотреть параметры конфиденциальности в Microsoft 365, Office 2021, Office 2019 или Office 2016 на Windows выполните следующие простые действия:

Выберите пункты Файл > Параметры.

Выберите Центр управления безопасностью > Параметры центра управления безопасностью > Параметры конфиденциальности.

Параметры конфиденциальности

Отправлять персональные данные в корпорацию Майкрософт в целях улучшения Office.

Разрешить подключение Office к веб-службам, чтобы предоставить доступ к функциям, соответствующим вашим предпочтениям.

Установив этот флажок, вы позволяете Майкрософт собирать сведения об использовании веб-служб и сайтов, предоставляемых корпорацией Майкрософт и ее партнерами. Вместе с этим параметром можно использовать параметры перевода, представленные в разделах Справочные материалы.

Параметры для конкретного документа

Удалять персональные данные из свойств файла при сохранении

Этот параметр автоматически удаляет личные сведения из свойств файла при его сохранение. Она отключена в Excel, PowerPoint и Word и включена для Publisher и SharePoint конструктора. Даже если автоматическое удаление личных сведений отключено, вы по-прежнему можете удалять личные сведения по запросу с помощью инспектора документов. на кнопке прямо в центре управления доверием или в окте Файл > > Проверка проблем > документе.

В приложениях, в которых этот параметр включен, он доступен только при работе с документом, созданным в более ранней версии Office, если этот параметр был использован в прежней версии для удаления личных сведений.

Справочные материалы

Параметры перевода

Используйте Параметры перевода, чтобы настроить двуязычные словари в сети и машинный перевод. Параметры в этом диалоговом окне доступны, если в параметрах конфигурации установлен флажок Разрешить подключение Office к веб-службам, чтобы предоставить доступ к функциям, соответствующим вашим предпочтениям.

Параметры справочных материалов

Используйте параметры справочных работ , чтобы активировать многоязычные справочные книги и службы сайтов справочных работ.

Чтобы посмотреть параметры конфиденциальности в приложении Office 2010 или 2013 для Windows, сделайте следующее:

Выберите пункты Файл > Параметры.

Выберите Центр управления безопасностью > Параметры центра управления безопасностью > Параметры конфиденциальности.

Описание каждого параметра защиты конфиденциальной информации

Разрешить Office подключаться к Интернету

Для Office 2013

Если флажок Разрешить Office подключаться к Интернету установлен, при наличии подключения к Интернету Office может использовать онлайн-службы и находить новый контент в Интернете.

Для Office 2010

Периодически загружать файл, который поможет выявить неполадки системы

Установка флажка Периодически загружать файл, который поможет выявить неполадки системы позволяет использовать следующие возможности.

На веб-сайте корпорации Майкрософт размещена постоянно обновляемая контекстная справка, облегчающая поиск неисправностей в компьютере.

Участие в программе улучшения качества ПО

Установка флажка Зарегистрироваться в программе улучшения качества программного обеспечения помогает повысить качество, надежность и производительность приложений Microsoft Office.

Для участия в программе улучшения качества ПО не требуется никакая дополнительная работа. Вам не придется заполнять формы, анкеты или отвечать на телефонные звонки.

Все сведения отправляются в Майкрософт анонимно. Эти сведения никоим образом не используются в рекламных целях или целях продаж.

Для Office 2010

Проверка документов Microsoft Office, взятых с подозрительных веб-сайтов или содержащих ссылки на такие веб-сайты

Применяется к следующим приложениям Office 2010: Access, Excel, InfoPath, OneNote, PowerPoint, Project, Publisher, Visio, Word, Excel Начальный и Word Начальный.

Установка флажка Проверка документов Microsoft Office, взятых с подозрительных веб-сайтов или содержащих ссылки на такие веб-сайты включает функцию обнаружения поддельных веб-сайтов, помогающую защититься от фишинга. Если набор Office обнаруживает ссылку на веб-сайт с поддельным именем домена, выводится предупреждение системы безопасности. Обнаружение поддельных веб-сайтов выполняется локально на компьютере. При этом никакие сведения не отправляются в корпорацию Майкрософт. Дополнительные сведения см. в статье Включение и отключение предупреждений системы безопасности о ссылках и файлах с подозрительных веб-сайтов.

Разрешить поиск и установку новых служб в области задач "Справочные материалы"

Установка флажка Разрешить поиск и установку новых служб в области задач "Справочные материалы" позволяет приложению Office автоматически выполнять поиск и установку новых справочных служб.

Разрешить отправку файлов для улучшения качества проверки файлов

Применяется только к приложениям Word и Word Начальный.

Разрешить персонализацию рекламы в Microsoft Office Starter

Применяется только к приложениям Excel Starter и Word Starter.

Установка флажка Разрешить персонализацию рекламы в Microsoft Office Starter разрешает корпорации Майкрософт собирать сведения об использовании веб-служб и сайтов Майкрософт и партнеров. Эти сведения помогают определить, какие рекламные объявления могут представлять интерес для вас.

Предупреждать перед печатью, сохранением и отправкой файла, который содержит записанные исправления или примечания

Применяется только к приложениям Word и Word Starter.

Сохранять случайное число для улучшения точности объединения

Применяется только к приложению Word.

Установка флажка Сохранять случайное число для улучшения точности объединения повышает вероятность получения наилучших результатов при объединении исправлений, сделанных несколькими рецензентами.

Отображать скрытую разметку при открытии и сохранении

Применяется только к приложениям Word и Word Начальный.

Установка флажка Отображать скрытую разметку при открытии и сохранении позволяет при открытии и сохранении документа видеть все исправления, которые в нем остались. Благодаря этой возможности любые ненужные исправления можно удалить до отправки документа на повторное рецензирование.

Удалять личные сведения из свойств файла при сохранении

Применяется к следующим приложениям Office: Excel, PowerPoint, Publisher, SharePoint Designer, Word, Excel Starter и Word Starter.

Параметр Удалять личные сведения из свойств файла при сохранении отключен в приложениях Excel, PowerPoint и Word и включен в приложениях Publisher и SharePoint Designer.

В приложениях, в которых этот параметр включен, он доступен только при работе с документом, созданным в более ранней версии Office, если этот параметр был использован в прежней версии для удаления личных сведений. Чтобы удалить персональные данные из этого документа, нажмите кнопку Инспектор документов.

Инспектор документов

Для удаления персональных данных и других скрытых сведений из файлов, созданных в Excel, PowerPoint и Word, нажмите кнопку Инспектор документов. Дополнительные сведения об инспекторе документов см. в следующих статьях:

Чтобы получить доступ к своим настройкам конфиденциальности вMicrosoft 365 или Office 2016 для Mac, перейдите в меню приложения (например, Word или PowerPoint) > Параметры и выберите Конфиденциальность в нижней строке параметров .

В Office для Mac 2016 вы можете получить доступ к своим настройкам конфиденциальности, выбрав в меню приложения (например, Word или PowerPoint) > Параметры и выбрав Безопасность & Конфиденциальность.

Заявление о конфиденциальности корпорации Майкрософт

Ознакомиться с нашим заявлением о конфиденциальности можно здесь.

Обратная связь

Эта статья была обновлена Беном 5 июня 2019 г. с помощью ваших комментариев. Если эта информация оказаться полезной для вас (а особенно, если нет), используйте элементы управления отзывами ниже, чтобы мы могли ее доработать.

Многие современные программы на ПК активно пользуются интернет-соединением. И не только для обновления версии ПО, но и для загрузки копий документов в облачные сервисы для доступа к ним в любое время. Эта функция очень полезна и активно используется в современных редакторах Офис. Например, вы можете купить Office 2013, активировать и получить доступ к данному функционалу. Если вдруг документ будет удален с ПК, то вы просто загрузите его из облака и продолжите работу. Однако иногда такая функция только мешает, и ее нужно как-то отключить, чтобы программа не получала доступ к Интернету. Как это можно осуществить?

_05.jpg)

Для чего нужно отключить доступ к сети Офису?

Как запретить доступ Офису к Интернету?

Есть несколько вариантов решения данной задачи. Прежде всего, вы можете воспользоваться специальными программами – фаерволлами. Они позволяют ограничивать доступ к сети определенным приложениям. Вы можете добавить в такую программу Офис, чтобы он не мог подключиться к Интернету. Тогда проблема будет решена. Альтернативой может быть схожий функционал в антивирусах, однако он доступен не во всех программных продуктах. Другой способ, как запретить Office 2013 доступ в Интернет – через настройки самого редактора. Этот вариант более гибкий и точный, не требует стороннего ПО. Вам нужно:

- открыть любую программу редактора;

- перейти в Файл, открыть меню Параметры, перейти в Центр управления безопасностью и найти параметры конфиденциальности;

- снять галочки с нескольких пунктов. В частности, тех, которые разрешают Офису доступ к Интернету, загружают файлы для устранения неполадок и передают данные на сервер для улучшения качества работы ПО.

Однако этот способ не идеален, поскольку иногда все же Office будет пытаться получить доступ к Интернету, например, для загрузки свежей версии. В этом случае вам нужно отдельно отключить обновления Офиса из меню. Например, это можно сделать из Центра развертывания MS Office, где можно запретить программе подключаться к сети Интернет.

Читайте также: