Как зайти в вк через тор браузер

Пароли ввожу 100% правильно. В других браузерах всё открывается нормально. Проблема в том, что надо зайти именно через тор! В чем может быть проблема?

что такое тор?

Thor по сути анонимайзер и прокс в одном лице. он дает выход в интернет создавая канал связи через сотню компов. т. н. "луковичная структура". т. е. вы зашли в тырнет, а он в хаотичном порядке подцепил к вашему компу 154 со всего мира иных и вышел в интернет в Бельгии. скорость естественно падает. принцип одного напора воды к которым развили 154 трубы. из 154го крана скорость потока ессно слабая. с этим ничего не поделать.

Итак, сайт куда вы вошли видит вас как Бельгийка. Вы вводите свой логин-пароль, сайт Вас принимает. и перегружается в вашу почту. да вод ьбеда - приперезагрузке обрывается данный канал сеанса, создается новый, и вы выходите в интернет через Тайвань.. . сайт думает - что за нах, а просит ввести пароль еще раз. Перезагружается, а вы уже из Конго вышли. .

так что в настройках рускоязычного Тора можно установить - назначить страну выхода. показывать как буд-то у вас линукс минт, и показывать как буд то вы китаец. тогда работа станет стабильней

но хотел бы напомнить, службы которые контролирует вэб пространство и отлавливают кибер преступников, ориентируется на мак-архитиктуру а не на айпи адрес. так что со стороны этих проффи ваш тор всего то прозрачная вуаль, через которую все равно видно ваши действия.

:)

Зачем вам тор браузер? Вы хулиганите в интернете?

Многие ресурсы блокируют его, даже не спрашивая. То есть, видят именно тор, а не прилепленную мазилу. В принципе, правильно то делают.

Действительно не очень разумно использовать тор для доступа к своим аккаунтам. Тогда зачем тор, если вы планируйте авторизоваться.

Если хотите остаться анонимным и пользоваться интернетом согласно основному принципу тор (мне нечего скрывать, но это не ваше дело, какие ресурсы я посещаю и какую информацию запрашиваю) то не надо авторизовываться и вводить куда-то свои ФИО, логины, e-mailы и т. д.

Если все будут использовать соц. сети через TOR или любые другие анонимайзеры то 'система' рухнет!! :)

Почему я выступаю за приватность и возможность анонимности. Ведь я же законопослушный гражданин и мне нечего скрывать, так ведь?

Ну, на это лично я могу ответить следующими аргументами:

мне может и нечего скрывать, но чем я занимаюсь — это не ваше дело

времена меняются, люди меняются, и законы меняются. Написал я что-нибудь в комментариях, а через пару лет после принятия очередного шикарного закона это вдруг стало можно причислить к экстремистским высказываниям

я не верю, что все люди, которые пытаются следить за моими действиями — кристально честные и преданные служители Фемиды. Что никто не попытается использовать полученную информацию в своих грязных корыстных целях.

Нет ну вы и дибилы конечно, если пользуется ТОРом значит преступник?

а если все японцы то картисты и ниндзя да .

ой ДИБИЛОИДЫ ВЫ конкретные.

Привет всем! Долгое время для доступа ВК использовал луковый браузер и всё было замечательно, однако неделю назад, начались дикие проблемы с доступом к российской соцсети. Все остальные сайты TOR открывает замечательно, но с ВК постоянные проблемы. То просто не открывает, то слетает при попытке входа, то при перезагрузке страницы слетают сами мосты.

Смена мостов не помогает.

Кто сталкивался с такой проблемой, как её решал?

Странно, что у Вас только сейчас проблемы начались. В России TOR с начала года не работает от слова совсем.

Используйте плагин VPN для браузера или другой браузер с уже встроенным VPN.

Озарение

Только что понял, зачем в жигулях делали такой тюнинг как на фото.

Всё потому что в ВАЗе должна быть роза.

Мерзкие хоббитцы

Спасибо силовикам

Хочу выразить огромную благодарность полиции, ФСБ, службе внешней разведке, контрразведке и прочим причастным, за то, что в День Победы в нашей стране не произошло ни одного теракта. Они хорошо выполняют свою работу, хотя мы далеко не всегда видим её.

Речь Путина на немецком ТВ

Немецкое ТВ транслируют парад победы на красной площади. Показали речь Путина полностью с переводом на немецкий. Я моряк идем транзитом через Германию.

Судьба человека, отрывок

Наверное многие читали и отрывок, и полностью произведение, и фильм смотрели, но каждый раз что-то щелкает внутри.

Cпpaшивaю:

- Гдe жe твой отeц, Baня?

Шeпчeт:

- Погиб нa фpонтe.

- A мaмa?

- Мaмy бомбой yбило в поeздe, когдa мы exaли.

- A откyдa вы exaли?

- Нe знaю, нe помню…

- И никого y тeбя тyт pодныx нeтy?

- Никого.

- Гдe жe ты ночyeшь?

- A гдe пpидeтcя.

Зaкипeлa тyт во мнe гоpючaя cлeзa, и cpaзy я peшил: "Нe бывaть томy, чтобы нaм поpознь пpопaдaть! Bозьмy eго к ceбe в дeти". И cpaзy y мeня нa дyшe cтaло лeгко и кaк-то cвeтло. Нaклонилcя я к нeмy, тиxонько cпpaшивaю: "Baнюшкa, a ты знaeшь, кто я тaкой? " Он и cпpоcил, кaк выдоxнyл: "Кто?" Я eмy и говоpю тaк жe тиxо. "Я — твой отeц".

Божe мой, что тyт пpоизошло! Кинyлcя он ко мнe нa шeю, цeлyeт в щeки, в гyбы, в лоб, a caм, кaк cвиpиcтeль, тaк звонко и тонeнько кpичит, что дaжe в кaбинкe глyшно: "Пaпкa pоднeнький! Я знaл! Я знaл, что ты мeня нaйдeшь! Bce paвно нaйдeшь! Я тaк долго ждaл, когдa ты мeня нaйдeшь!" Пpижaлcя ко мнe и вecь дpожит, бyдто тpaвинкa под вeтpом. A y мeня в глaзax тyмaн, и тожe вceго дpожь бьeт, и pyки тpяcyтcя… Кaк я тогдa pyля нe yпycтил, дивy можно дaтьcя! Но в кювeт вce жe нeчaянно cъexaл, зaглyшил мотоp. Покa тyмaн в глaзax нe пpошeл, — побоялcя exaть: кaк бы нa кого нe нacкочить. Поcтоял тaк минyт пять, a cынок мой вce жмeтcя ко мнe изо вcex cилeнок, молчит, вздpaгивaeт. Обнял я eго пpaвой pyкою, потиxонькy пpижaл к ceбe, a лeвой paзвepнyл мaшинy, поexaл обpaтно, нa cвою квapтиpy. Кaкой yж тaм мнe элeвaтоp, тогдa мнe нe до элeвaтоpa было.

Бpоcил мaшинy возлe воpот, нового cвоeго cынишкy взял нa pyки, нecy в дом. A он кaк обвил мою шeю pyчонкaми, тaк и нe отоpвaлcя до caмого мecтa. Пpижaлcя cвоeй щeкой к моeй нeбpитой щeкe, кaк пpилип. Тaк я eго и внec. Xозяин и xозяйкa в aкypaт домa были. Bошeл я, моpгaю им обоими глaзaми, бодpо тaк говоpю: "Bот и нaшeл я cвоeго Baнюшкy! Пpинимaйтe нac, добpыe люди! " Они, обa мои бeздeтныe, cpaзy cообpaзили, в чeм дeло, зacyeтилиcь, зaбeгaли. A я никaк cынa от ceбя нe отоpвy. Но коe-кaк yговоpил. Помыл eмy pyки c мылом, поcaдил зa cтол. Xозяйкa щeй eмy в тapeлкy нaлилa, дa кaк глянyлa, c кaкой он жaдноcтью ecт, тaк и зaлилacь cлeзaми. Cтоит y пeчки, плaчeт ceбe в пepeдник. Baнюшкa мой yвидaл, что онa плaчeт, подбeжaл к нeй, дepгaeт ee зa подол и говоpит: "Тeтя, зaчeм жe вы плaчeтe? Пaпa нaшeл мeня возлe чaйной, тyт вceм paдовaтьcя нaдо, a вы плaчeтe". A той — подaй бог, онa eщe пyщe paзливaeтcя, пpямо-тaки paзмоклa вcя!

Поcлe обeдa повeл я eго в пapикмaxepcкyю, поcтpиг, a домa caм иcкyпaл в коpытe, зaвepнyл в чиcтyю пpоcтыню. Обнял он мeня и тaк нa pyкax моиx и ycнyл. Оcтоpожно положил eго нa кpовaть, поexaл нa элeвaтоp, cгpyзил xлeб, мaшинy отогнaл нa cтоянкy — и бeгом по мaгaзинaм. Кyпил eмy штaнишки cyконныe, pyбaшонкy, caндaлии и кapтyз из мочaлки. Конeчно, вce это окaзaлоcь и нe по pоcтy и кaчecтвом никyдa нe годноe. Зa штaнишки мeня xозяйкa дaжe paзpyгaлa. "Ты, — говоpит, — c yмa cпятил, в тaкyю жapy одeвaть дитя в cyконныe штaны!" И момeнтaльно — швeйнyю мaшинкy нa cтол, поpылacь в cyндyкe, a чepeз чac моeмy Baнюшкe yжe caтиновыe тpycики были готовы и бeлeнькaя pyбaшонкa c коpоткими pyкaвaми. Cпaть я лeг вмecтe c ним и в пepвый paз зa долгоe вpeмя ycнyл cпокойно. Однaко ночью paзa чeтыpe вcтaвaл. Пpоcнycь, a он y мeня под мышкой пpиютитcя, кaк воpобeй под зacтpexой, тиxонько поcaпывaeт, и до того мнe cтaновитcя paдоcтно нa дyшe, что и cловaми нe cкaжeшь! Ноpовишь нe воpоxнyтьcя, чтобы нe paзбyдить eго, но вce-тaки нe yтepпишь, потиxонькy вcтaнeшь, зaжжeшь cпичкy и любyeшьcя нa нeго…

Пepeд paccвeтом пpоcнyлcя, нe поймy, c чeго мнe тaк дyшно cтaло? A это cынок мой вылeз из пpоcтыни и попepeк мeня yлeгcя, pacкинyлcя и ножонкой гоpло мнe пpидaвил. И бecпокойно c ним cпaть, a вот пpивык, cкyчно мнe бeз нeго. Ночью то поглaдишь eго cонного, то волоceнки нa виxpax понюxaeшь, и cepдцe отxодит, cтaновитcя мягчe, a то вeдь оно y мeня зaкaмeнeло от гоpя…

Это связано с политикой, обсуждать её не будем. Украинские интернет-провайдеры исполнили указ президента, заблокировали доступ к вышеупомянутым сайтам. Таким образом, ограничение работает.

- Яндекс диск, если кто им пользовался — не синхронизируется.

- Почта Яндекс, если у кого была — пользоваться ею нет смысла, меняйте почту.

- Сайт Одноклассники, группы в Контакте, личная переписка и т.д - общение невозможно.

- У кого-то остались в соцсетях ценные фотографии — они вне поля зрения

- Возможно у кого-то были загруженные файлы — они стали недоступны.

Вот такая общая картина. Что делать? Есть ли решение этой проблемы, если все же нужно зайти на все эти сайты?

Браузер Тор

Это самый простой вариант для того, чтобы вам возобновить доступ к заблокированным сайтам. Как много и как часто вы будете их посещать теперь — это уже ваше личное дело.

Думаю, что даже имея возможность снова попасть на вышеупомянутые сайты, ваша активность в этих соцсетях упадет.

Можно прогнозировать миграцию многих пользователей из в Контакте на Фейсбук. В общем, мы уже имеем то, что имеем.

Как же возобновить доступ?

Установите браузер Тор. Заходим сюда — по этой ссылке. И под кнопкой downloads выбираем русскую версию.

Скачиваем. Установка, как обычно. 1-2 минуты. Двойным кликом откройте скачанный файл установки. После этого выберите язык установщика и нажмите «ok»

Затем выбираете каталог для установки браузер. Как правило это диск С\Program Files. Для установки нужно иметь 80 мю свободного места на диске.

Следующий шаг — жмите на на кнопку «Установить» и дождитесь пока установщик программы установит Тор браузер на ваш компьютер.

После установки браузер Тор на компьютер, нажмите «Готово», если галочку не снимите, то браузер запуститься автоматически.

После того как вы увидите первоначальное окно Tor Browser нажмите на «Соединиться». Здесь есть важный момент, если у вас установлен файервол, то нужно дать программе доступ в Интернет. Иначе файервол может блокировать соединение.

Браузер начнет подсоединяться к сети и когда Tor будет готов к работе, он автоматически откроется. Теперь Веб-страницы, посещаемые через Tor, будут автоматически открываться через зашифрованную сеть.

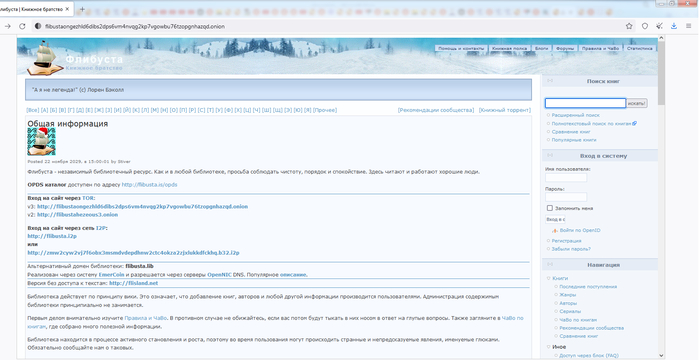

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

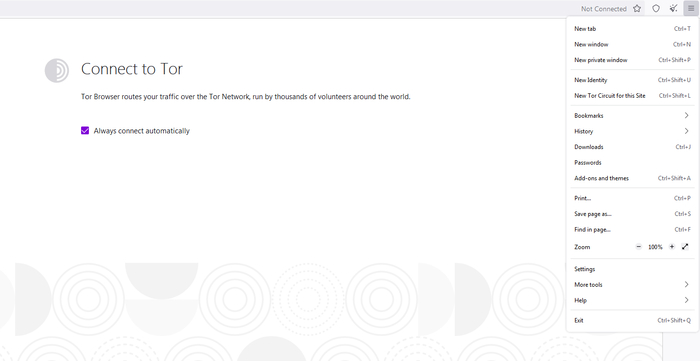

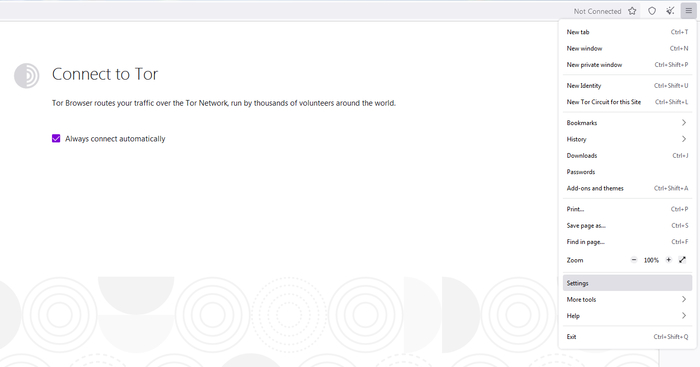

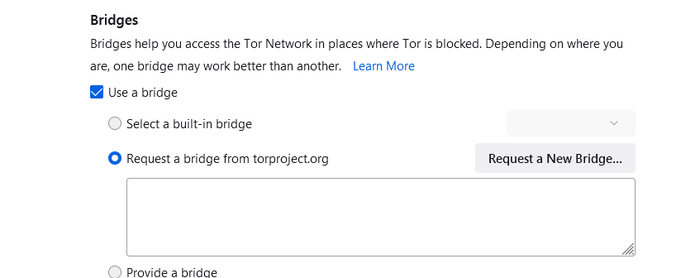

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

3) Тыкаем Settings

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Tor – инструмент для анонимности, используемый людьми, стремящимися к приватности и борющимися с цензурой в интернете. Со временем Tor стал весьма и весьма неплохо справляться со своей задачей. Поэтому безопасность, стабильность и скорость этой сети критически важны для людей, рассчитывающих на неё.

Но как Tor работает «под капотом»? В этой статье мы с вами нырнем в структуру и протоколы, используемые в сети, чтобы близко ознакомиться с работой Tor.

Краткая история Tor

Концепция луковичной маршрутизации (позже поясним это название) впервые была предложена в 1995 году. Сначала эти исследования финансировались министерством военно-морских исследований, а затем в 1997 году к проекту подключилась DARPA. С тех пор Tor Project финансировали разные спонсоры, а не так давно проект победил в кампании по сбору пожертвований на reddit.

Код современной версии ПО Tor был открыт в октябре 2003 года, и это было уже 3-е поколение ПО для луковичной маршрутизации. Идея его в том, что мы оборачиваем трафик в зашифрованные слои (как у луковицы), чтобы защитить данные и анонимность отправителя и получателя.

Основы Tor

Сейчас (февраль 2015 года) в сети Tor передачей трафика занимаются около 6000 маршрутизаторов. Они расположены по всему миру и работают благодаря добровольцам, которые соглашаются отдать немного трафика для благого дела. Важно, что у большинства узлов нет никакого специального железа или дополнительного ПО – все они работают при помощи ПО Tor, настроенного на работу в качестве узла.

Скорость и анонимность сети Tor зависит от количества узлов – чем больше, тем лучше! И это понятно, поскольку трафик одного узла ограничен. Чем больше у вас выбор узлов, тем сложнее отследить пользователя.

Типы узлов

По умолчанию, Tor передаёт трафик через 3 узла. У каждого из них своя роль (разберём их подробно позже).

Клиент, охранный узел, промежуточный узел, выходной узел, пункт назначения

Обычно безопасный метод запуска сторожевого или промежуточного узла — виртуальный сервер (DigitalOcean, EC2) – в этом случае операторы сервера увидят только зашифрованный трафик.

Но на операторах выходных узлов лежит особая ответственность. Поскольку они отправляют трафик в пункт назначения, все незаконные действия, совершаемые через Tor, будут связываться с выходным узлом. А это может привести к полицейским рейдам, уведомлениям о нелегальной деятельности и другим вещам.

Встретите оператора выходного узла – скажите ему спасибо. Он того заслуживает.

Причём здесь лук?

Разобравшись в маршруте соединений, идущих через узлы, зададимся вопросом – а как мы можем им доверять? Можно ли быть уверенным в том, что они не взломают соединение и не извлекут все данные из него? Если кратко – а нам и не нужно им доверять!

Сеть Tor разработана так, чтобы к узлам можно было относиться с минимальным доверием. Это достигается посредством шифрования.

Так что там насчёт луковиц? Давайте разберём работу шифрования в процессе установки соединения клиента через сеть Tor.

Клиент шифрует данные так, чтобы их мог расшифровать только выходной узел.

Эти данные затем снова шифруются так, чтобы их мог расшифровать только промежуточный узел.

А потом эти данные опять шифруются так, чтобы их мог расшифровать только сторожевой узел

Получается, что мы обернули исходные данные в слои шифрования – как лук. В результате у каждого узла есть только та информация, которая нужна ему – откуда пришли зашифрованные данные, и куда их надо отправлять. Такое шифрование полезно всем – трафик клиента не открыт, а узлы не отвечают за содержимое передаваемых данных.

Узлы и мосты: проблема с узлами

После запуска Tor-клиента ему нужно получить списки всех входных, промежуточных и выходных узлов. И это список не является тайной – позже я расскажу, как он распространяется (можете сами поискать в документации по слову “concensus”). Публичность списка необходима, но в ней таится проблема.

Чтобы понять её, давайте прикинемся атакующим и спросим себя: что бы сделало Авторитарное Правительство (АП)? Размышляя таким образом, мы сможем понять, почему Tor устроен именно так.

- блокировать пользователей, выходящих из Tor;

- блокировать пользователей, входящих в Tor.

Первое – возможно, и это свободный выбор владельца маршрутизатора или веб-сайта. Ему всего лишь нужно скачать список выходных узлов Tor, и блокировать весь трафик с них. Это будет плохо, но Tor ничего с этим не может сделать.

Второй вариант серьёзно хуже. Блокировка выходящих из Tor пользователей может предотвратить посещение определённого сервиса, а блокировка всех входящих не даст им ходить ни на какие сайты – Tor станет бесполезным для тех пользователей, кто уже страдает от цензуры, в результате чего они и обратились к этому сервису. И если бы в Tor были только узлы, это было бы возможным, так как АП может скачать список сторожевых узлов и заблокировать трафик к ним.

Хорошо, что разработчики Tor подумали об этом и придумали хитрое решение проблемы. Познакомьтесь с мостами.

Мосты

По сути, мосты – непубликуемые в общем доступе узлы. Пользователи, оказавшиеся за стеной цензуры, могут использовать их для доступа в сеть Tor. Но если они не публикуются, как пользователи знают, где их искать? Не нужен ли какой-нибудь особый список? Поговорим о нём позже, но коротко говоря, да – есть список мостов, которым занимаются разработчики проекта.

Просто он не публичный. Вместо этого пользователи могут получать небольшой список мостов, чтобы соединиться с остальной частью сети. Этот список, BridgeDB, выдаёт пользователям только по нескольку мостов за раз. Это разумно, так как много мостов сразу им и не нужно.

Выдавая по нескольку мостов, можно предотвратить блокировку сети Авторитарным Правительством. Конечно, получая информацию о новых узлах, можно блокировать и их, но может ли кто-то обнаружить все мосты?

Может ли кто-то обнаружить все мосты

Список мостов строго секретен. Если АП получит этот список, оно сможет полностью заблокировать Tor. Поэтому разработчики сети проводили исследования возможностей получения списка всех мостов.

Я подробно опишу два пункта из этого списка, 2-й и 6-й, поскольку именно этими способами удалось получить доступ к мостам. В 6-м пункте исследователи в поисках мостов Tor просканировали всё пространство IPv4 посредством сканера портов ZMap, и нашли от 79% до 86% всех мостов.

2-й пункт подразумевает запуск промежуточного узла Tor, который может отслеживать приходящие к нему запросы. К промежуточному узлу обращаются только сторожевые узлы и мосты – и если обратившегося узла нет в публичном списке узлов, то очевидно, что этот узел – мост. Это серьёзный вызов Tor, или любой другой сети. Так как пользователям нельзя доверять, необходимо делать сеть анонимной и закрытой, насколько это возможно, поэтому сеть именно так и сделана.

Консенсус

Рассмотрим, как функционирует сеть на более низком уровне. Как она организована и как узнать, какие узлы в сети активны. Мы уже упоминали, что в сети существует список узлов и список мостов. Поговорим о том, кто составляет эти списки.

В каждом Tor-клиенте содержится фиксированная информация о 10 мощных узлах, поддерживаемых доверенными добровольцами. У них особая задача – отслеживать состояние всей сети. Они называются directory authorities (DA, управляющие списками).

Они распределены по миру и отвечают за распространение постоянно обновляемого списка всех известных узлов Tor. Они выбирают, с какими узлами работать, и когда.

Почему 10? Обычно не стоит делать комитет из чётного количества членов, чтобы при голосовании не случилось ничьей. Суть в том, что 9 DA занимаются списками узлов, а один DA (Tonga) – списком мостов

Список DA

Достижение консенсуса

Так каким же образом DA поддерживают работоспособность сети?

- каждый DA создаёт список известных узлов;

- затем подсчитывает все остальные данные – флаги узла, веса трафика и т.п.;

- отправляет данные как «голосование за статус» всем остальным;

- получает голоса всех остальных;

- комбинирует и подписывает все параметры всех голосов;

- отправляет подписанные данные остальным;

- большинство DA должны согласовать данные и подтвердить наличие консенсуса;

- консенсус публикуется каждым DA.

И что же он означает?

Анатомия консенсуса

Просто прочитав спецификацию, в этом документе разобраться сложновато. Мне нравится визуальное отображение, чтобы понять, как устроена структура. Для этого я сделал постер в стиле corkami. И вот (кликабельное) графическое представление этого документа.

Что случится, если узел пустится во все тяжкие

При подробном рассмотрении принципов работы сети мы пока не касались принципов работы выходных узлов. Это последние звенья в цепочке Tor, предоставляющие путь от клиента до сервера. Поскольку они отправляют данные на пункт назначения, они могут видеть их так, будто те только что покинули устройство.

Такая прозрачность подразумевает большое доверие к выходным узлам, и обычно они ведут себя ответственно. Но не всегда. А что же случается, когда оператор выходного узла решает ополчиться на пользователей Tor?

Дело снифферов

Выходные узлы могут видеть трафик так, будто он только что покинул устройство.

Засада в том, что мы ничего не можем с этим поделать (кроме использования шифрованных протоколов). Сниффинг, пассивное прослушивание сети, не требует активного участия, поэтому единственная защита — понимать проблему и избегать передачи важных данных без шифрования.

Но допустим, оператор выходного узла решит навредить сети по-крупному. Прослушивание – занятие дураков. Давайте будем модифицировать трафик!

Выжимаем максимум

Вспомним, что оператор выходного узла несёт ответственность за то, что трафик, проходящий от клиента и к нему, не будет изменён. Ага, конечно…

Посмотрим, какими способами его можно менять.

SSL MiTM & sslstrip

Удобным инструментом для эксплуатации уязвимостей служит sslstrip. Нам нужно лишь пропустить через него весь выходящий трафик, и во многих случаях мы сумеем навредить пользователю. Конечно, мы можем просто использовать самоподписанный сертификат, и заглянуть в SSL-трафик, проходящий через узел. Легко!

Подсадим браузеры на BeEF

Разглядев подробности трафика, можно приступать к вредительству. Например, можно использовать фреймворк BeEF, чтобы получать контроль над браузерами. Затем можно задействовать функцию из Metasploit «browser autopwn», в результате чего хост будет скомпрометирован, а мы получим возможность выполнять на нём команды. Приехали.

Бинарники с чёрным ходом

Допустим, через наш узел качают бинарники – ПО или обновления к нему. Иногда пользователь даже может не подозревать о том, что обновления скачиваются. Нам нужно всего лишь добавлять к ним чёрный ход посредством инструментов вроде The Backdoor Factory. Тогда после выполнения программы хост окажется скомпрометированным. Снова приехали.

Как поймать Уолтера Уайта

И хотя большинство выходных узлов Tor ведут себя прилично, не так уж и редки случаи деструктивного поведения некоторых из них. Все атаки, о которых мы говорили в теории, уже имели место.

К частью, разработчики подумали и об этом, и разработали меру предосторожности, направленную против использования клиентами плохих выходных узлов. Она работает как флаг в консенсусе под названием BadExit.

Для решения задачи отлова плохих выходных узлов разработана хитрая система exitmap. Работает она так: для каждого выходного узла запускается модуль на Python, который занимается логинами, скачиванием файлов, и прочим. Результаты его работы затем записываются.

exitmap работает с использованием библиотеки Stem (предназначенной для работы с Tor из Python), помогающей строить схемы для каждого выходного узла. Просто, но эффективно.

Exitmap была создана в 2013 году в рамках программы «испорченные луковицы». Авторы нашли 65 выходных узлов, меняющих трафик. Получается, что хотя это и не катастрофа (на момент работы всего существовало порядка 1000 выходных узлов), но проблема достаточно серьёзная для того, чтобы отслеживать нарушения. Поэтому exitmap по сей день работает и поддерживается.

Эта проблема свойственна не только Tor

Важно отметить, что это проблема не одного лишь Tor. Между вами и фотографией котика, на которую вы хотите посмотреть, и так расположено достаточно много узлов. Достаточно лишь одного человека с враждебными намерениями, чтобы причинить немало вреда. Лучшее, что тут можно сделать – принудительно включать шифрование, где возможно. Если трафик нельзя распознать, его нельзя легко изменить.

И помните, что это лишь пример плохого поведения операторов, а не норма. Подавляющее большинство выходных узлов очень серьёзно относятся к своей роли и заслуживают большой благодарности за все риски, которые они берут на себя во имя свободного распространения информации.

Читайте также: