Как взломать сайт через браузер

Для взлома не надо быть профессиональным хакером, речь в статье о так называемых «кулхацкерах», использующих плоды чужих «трудов» и самых простых случаях взлома. Статья ни в коей мере не howto, как взломать сайт. Цель — показать, насколько просто осуществляется взлом и рекомендовать меры по защите сайта и действия, в случае взлома «косовскими албанцами».

Приведён пример успешного розыска хакера российскими правоохранительными органами.

Как осуществляется взлом сайта?

- перебор простых паролей доступа к админке/ftp («имя домена», 12345, admin, test и т.п.) — большое число взломов, как ни странно, происходит именно так;

- использование уязвимостей скриптов (CMS и модулей).

Дело буквально пяти минут и не требует серьёзных знаний от взломщика. Дальнейшие шаги зависят от фантазии автора взлома — от неприятного дефейсмента, до уничтожения сайта и попытки захвата управления другими сайтами и сервером.

Я принимал меры, но как взломали сайт?

Как же на виртуальном хостинге хакер может получить доступ к другим сайтам, если все известные меры владельцем сайта предприняты? Ведь почти повсеместно доступ к площадкам сайтов разграничивается по логинам пользователей и, казалось бы, это должно обезопасить сайт от соседей.

Ограничимся одним случаем. Серьёзную опасность представляет запуск скриптов под модулем Apache, например mod_perl. Запуск скрипта в этом случае осуществляется под пользователем Apache, который имеет доступ к данным пользователей сайтов.

Хакер, как описано выше, получает доступ к площадке одного сайта. Затем осуществляется размещение консольного скрипта, например cgi-telnet. И если права на конфигурационные файлы сайтов других пользователей выставлены в 644 (или тем более 777!), из консоли несложно прочитать содержимое файлов с паролями. Но! Только если запуск perl-скрипта осуществляется под пользователем Apache, т.е. под mod_perl (аналогичная ситуация с mod_php). При работе, например, под FastCGI — такой способ не даст доступа к файлам. Защититься от этого можно, устанавливая на критически важные файлы права 600 и используя FastCGI.

Как можно получить доступ к управлению самим сервером?

Последовательность действий по устранению последствий

- Постарайтесь сразу определить, какие именно файлы были заменены, это может быть как index.php, так и файлы шаблонов, изображений и т.п.;

- Сделайте скриншоты последствий;

- Обязательно оповестите хостинг-провайдера и согласуйте свои дальнейшие действия;

- Сохраните в отдельный каталог файлы сайта, время модификации файлов в дальнейшем поможет Вам определить злоумышленика;

- Восстановите из резервной копии сайт или обратитесь для этого к хостеру;

- Скачайте логи ошибок и доступа к сайту или попросите хостера их предоставить, лучше скопировать их в отдельный каталог, чтобы не удалились при ротации логов;

- Анализ времени изменения файлов и сопоставления с записями в логах позволяют определить характер используемой уязвимости и IP-адрес злоумышленника;

- Обновите скрипты или (если это невозможно) откажитесь от использования уязвимых модулей;

- Обязательно смените все пароли доступа.

Преступление и наказание

Наказать хакера, особенно если он действует под юрисдикцией другого государства и предпринимает все меры, чтобы его нельзя было отследить — сложно или практически невозможно. Но есть и успешные примеры.

Отделом К города N возбуждено уголовное дело по ст.272 УК РФ «Неправомерный доступ к охраняемой законом компьютерной информации. » в отношении гражданина РФ по заявлению юридического лица (владельца сайта). В феврале 2010-го года был выполнен взлом сайта производства одной из российских дизайн-студий («самописный» скрипт), через найденную злоумышленником уязвимость в коде сайта. Целью взлома являлось размещение рекламных баннеров. Злоумышленник принёс свои письменные извинения владельцу сайта с просьбой досудебного урегулирования — кроме уголовной статьи ему грозит и отчисление из ВУЗа. Так сказать — в интересах следствия подробности не разглашаются.

Если ущерб значительный, а IP-адрес «местный» (даже динамический и принадлежит Интернет-провайдеру), а не «китайского прокси» — можно с заявлением и имеющимися материалами обратиться по месту жительства в правоохранительные органы, а конкретно в отдел К. Следователи сами запросят у хостинг-провайдера официальное письмо с журналами и пояснениями ситуации, у Интернет-провайдера — кому был выделен IP-адрес. Компании обязаны предоставить эти сведения по запросу правоохранительных органов.

Взломщику общение с правоохранительными органами доставит много неприятных часов, особенно если на компьютере остались следы противоправной деятельности, не говоря уже о возможном судебном преследовании.

Краткие выводы

- нигде не хранить учётные данные доступа;

- использовать длинные комплексные пароли и нестандартные логины, периодически выполнять их смену;

- своевременно обновлять скрипты с выходом обновлений;

- при выборе компонента проверять на наличие незакрытых уязвимостей;

- следить за правами на файлы скриптов и особенно критические файлы конфигурации;

- средствами веб-сервера (например, .htaccess и .ftpaccess) разрешить доступ только с Вашего IP;

- да, сохранять копирайты авторов скриптов надо, но по ним, а так же фрагментам адресной строки модулей, злоумышленники и ищут уязвимые сайты — смените хотя бы стандартные адреса обращения к скриптам;

- периодически, в том числе внешними сервисами, проверять доступность конкретных разделов сайта;

- иметь локальные бекапы сайтов.

PS: статья не претендует на абсолютную полноту изложения и ориентирована не на IT-гуру, разумеется, при целенаправленном взломе конкретного сервера или сайта могут применяться другие средства. Рад буду дополнить по комментариям хабрасообщества, в том числе и другими примерами.

И вкратце о действиях при взломе сайта.

Соавтор(ы): Nicole Levine, MFA. Николь Левин — автор и редактор, пишущий о технологиях для wikiHow. Имеет более 20 лет опыта в написании технической документации и руководстве командами технической поддержки в крупных компаниях, занимающихся веб-хостингом и разработкой программного обеспечения. Получила магистерскую степень по писательскому мастерству в Портлендском государственном университете и преподает композицию, литературное творчество и создание фэнзинов в различных учебных заведениях.

Из этой статьи вы узнаете, как можно получить доступ к сайту, взломав страницу авторизации. В наши дни веб-сайты гораздо более сложны и лучше защищены, чем было когда-то, так что получить доступ к персональной информации с помощью простого HTML-кода практически невозможно. Взламывать современные сайты очень трудно, особенно если вы новичок в этом деле! Но если вам попался более старый сайт, созданный начинающим разработчиком, есть небольшая вероятность, что пароль найдется в исходном коде. Чуть более надежный способ получить доступ к сайту через страницу ввода пароля — попробовать внедрение SQL-кода. В любом случае, не пытайтесь взломать сайт без согласия его владельца: это незаконно и может повлечь за собой большие неприятности. [1] X Источник информации

- Большинство разработчиков учитывают этот способ взлома, так что на большинстве сайтов он наверняка не сработает. Однако если вам попадется более старый сайт со страницей вход, возможно, у вас получится получить к нему доступ без знания пароля.

Введите код внедрения в поле «Пароль». Если одинарная кавычка, введенная в поле «Имя пользователя», все еще стоит там, удалите ее — вам нужно, чтобы это поле было пустым. В поле «Пароль» введите ' or 1=1--+ .

wikiHow работает по принципу вики, а это значит, что многие наши статьи написаны несколькими авторами. При создании этой статьи над ее редактированием и улучшением работали, в том числе анонимно, 30 человек(а).

Обратите внимание: эта инструкция приведена исключительно в образовательных целях, чтобы помочь изучить методы взлома в законных целях и понять принцип работы хакеров для защиты своих веб-сайтов. Эта инструкция поможет получить доступ к веб-сайтам с НИЗКИМ уровнем защиты.

Найдите уязвимый сайт, на котором можно размещать контент. Хороший пример - доска объявлений. Помните, если сайт хорошо защищен, это не сработает.

- Вы захотите проверить, отсеивает ли система код. Опубликуйте alert(“test”) (не забудьте убрать “…”). Если при нажатии на свой пост появляется окно с предупреждением, тогда этот сайт уязвим для атаки.

Создайте и загрузите свой php-скрипт, который будет получать данные. Цель этой атаки - собрать пользовательские данные типа "cookie", хранящие информацию об учетных записях пользователей. Ее можно использовать для входа в их аккаунты на уязвимых веб-сайтах. Вам потребуется php-скрипт, который будет воровать куки вашей цели и перенаправлять их на ваш сайт. Загрузите php-скрипт на веб-сайт, к которому у вас есть доступ и который поддерживает php. Пример кода php-скрипта можно найти в разделе "Примеры".

- Пример кода будет выглядеть следующим образом: (удалите . ).

Использование полученных куки. После этого можете использовать сохраненные у вас на веб-сайте данные куки для любых целей.

Найдите уязвимый сайт. Вам нужно найти уязвимый сайт с легкодоступным входом в качестве администратора. Попробуйте поискать в Google по запросу admin login.asp.

Получите доступ на веб-сайт. В конце концов, у вас должно получиться найти комбинацию, которая позволит зайти на веб-сайт под логином администратора, конечно, если сайт уязвим к атакам.

Выучите один или несколько языков программирования. Если вы действительно хотите научится взламывать веб-сайты, вам нужно понять принцип работы компьютера и других технологий. Изучите такие языки программирования, как Python или SQL, они позволят вам лучше владеть компьютером и найти слабые места систем.

Изучите язык HTML на базовом уровне. Чтобы взламывать веб-сайты, вам нужно иметь четкое представление о языках html и javascript. Это требует немало времени, но в интернете достаточно бесплатных способов для изучения, поэтому главное - желание, а возможности всегда найдутся.

Проконсультируйтесь с «белыми» хакерами. "Белые" хакеры - это те, кто использует свои знания на благо добра, выявляя уязвимости систем безопасности и делая этим Интернет лучшим местом для всех. Если вы хотите научиться взлому, чтобы использовать его на благо добра или защитить ваш собственный веб-сайт, возможно, вам понадобится консультация "белых" хакеров.

Исследуйте взлом. Если вы хотите стать хакером или защитить себя, вам предстоит во многом разобраться. На данный момент существует множество дыр в безопасности веб-сайтов и их список пополняется с каждым днем, поэтому вы постоянно должны обучаться.

Будьте в курсе. Поскольку список возможных путей взлома постоянно меняется, вы должны идти в ногу со временем. Если сейчас вы защищены от некоторых типов атак, это не значит, что вы будете в безопасности завтра!

Для того чтобы понять что тут происходит в принципе не нужно уметь программировать, знать SQL язык. Достаточно быть не сильно идиотом.

Что из себя представляют SQL инъекции? Это некие неправомерные действия, которые не предполагались выполняться данным скриптом.

Если привести пример из реальности, то это будет нечто такое:

Мать написала отцу записку:

А Вася взял и дописал: " и Пива"

В итоге отец видит записку:

Конечно когда прочитают логи и сверят данные Вася получит ремня, но временно он взломал систему. (поэтому правило первое, старайтесь действовать так чтоб вас не спалили)

Тут я подготовил простенький интерфейс на котором можно побаловаться:

По нормальному мы можем добавить строку, либо вытащить данные по поиску данной строки, дабы каждый ещё смог оставить немного своей дури:

Попробуем в поле поиска вбить не ololo

Вывод выдаёт то же самое, итого мы можем применять инъекции.

В коде на сервере запрос выглядит так

Мы же сами закрываем кавычки и комментируем всё последующее двумя дефисами.

Что же мы можем сделать теперь?

Например добавить свой вывод:

В этом случае мы выводим 1,2, но кому это интересно?

Если уж мы получили делать возможность инъекции необходимо узнать структуру базы, дабы получить возможность формировать желаемые запросы.

Получаем список баз

' AND 0>1 UNION SELECT GROUP_CONCAT(distinct(table_schema)), 1 FROM information_schema.columns WHERE ''='

Таким запросом мы получим список баз к которым у данного пользователя есть доступ.

Тут в принципе не нужно ничего понимать, мы выводим столько же полей, потому как знаем что у нас их 2. Но в первое выводим через запятую все базы, к которым можем получить доступ.

Отлично, мы знаем что наша база называется injection

Теперь получим список таблиц нашей базы

' AND 0>1 UNION SELECT GROUP_CONCAT(distinct(table_name)), 1 FROM information_schema.columns WHERE table_schema='injection' and ''='

Получаем список колонок из таблицы secret

' AND 0>1 UNION SELECT GROUP_CONCAT(distinct(column_name)), 1 FROM information_schema.columns WHERE table_schema='injection' and table_name='secret' and ''='

Их внезапно тоже 2, так что не парясь можно получить всё содержимое.

Много воли я решил не давать вам на сервере, например нет возможности редактировать структуру базы, создавать новые таблицы, удалять строки. Иначе начнётся тотальный треш.

В сущности, сейчас найти данную уязвимость практически невозможно. Но всякое в жизни бывает.

Так например было дело, на каком-то ресурсе удалось при редактировании своего пароля установить такой пароль всем, потому как было что-то типа:

UPDATE `users` SET `password`='$password' WHERE >Ну и если мы делаем переменную $password

newPass' -- ololo

То пароль newPass ставится для всех пользователей.

Защититься от инъекций куда проще, чем их использовать, но если доступ к оным получен - это дарует много возможностей.

Если кто-то сможет сделать insert/update в таблицу secret каким-то образом - с меня пиво первому сделавшему..)

Информационная безопасность IT

1.3K постов 24K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

не помню, на каком уровне застрял, но помню, что так и не прошел. начинающим хацкерам - рекомендую )

Вижу, кто-то начал добавлять html теги )

Мой любимый - он по сути экранирует хтмл теги. Но он на столько сильный что экранирует закрытие себя. Те один раз открывшись его не закрыть и весь код дальнейший идёт в виде текста)

опять про тех, кто подготовленные выражения не использует? это мануал в стиле "как трахнуть в жопу того, кто застрял в заборе"

Нихуясе, на Пикабу уже курсы хакеров открыли

Если бы ТС добавил в пост инфы о том как этим "криворуким" программистам защитить себя от такого рода атак я считаю от поста было бы больше пользы для сообщества. Ну хотя бы один абзац про базовые подходы, там про фильтрацию параметров принимаемых от юзера, приведение типов параметров, экранирование кавычек, etc..

Судя по диалекту - MySQL :)

Сча бы в 2к18 SQL инъекциями пугать.

А как от такого взлома защититься то?

Почти все сайты работают на движках. Треть новых сайтов файловые. Инфа устарела лет на 15.

Решил посмотреть тестовый вариант, таких много. Фантазия.

CTRL+C -> Браузер -> F12 -> Console(Консоль) -> CTL+V -> Enter

о скули, привет 2007

ТС, я спать, завтра еще поковыряю добавление, не раскрывай ответ плз))

А как насчет может быть поэскейпить html тэги?

Я вас удивлю. Таких сайтов пруд пруди. И ищутся они очень легко. Сам подумывал открыть контору и искать эти уязвимости. Или предлагать уже найденным, их исправлять. Жилки предпринимательской нет)) готов к сотрудничеству)))

Если бы ТС добавил в пост инфы о том как этим "криворуким" программистам защитить себя от такого рода атак я считаю от поста было бы больше пользы для сообщества. Ну хотя бы один абзац про базовые подходы, там про фильтрацию параметров принимаемых от юзера, приведение типов параметров, экранирование кавычек, etc..

Это все хорошо, но в природе навряд ли найдешь хоть один сайт с такой уязвимостью, все же на фреймворках. Да и бьют по рукам за подобную криворукость очень больно.

Эххх. вы меня вернули в конец 90х начало нулевых, где каждый кулхацкер от мамки, использовал xss и инъекции.

4 года назад, xss был доступен на некоторых сервисах яндекс, о чем я их уведомил а затем написал пост на хабре.

Сколько стоит закрыть дыры в сайте на вп? Сайт пока отключен, идет массовый почтовая рассылка хз кому

комментарий в main.js порадовал :)

жаль рейтинга мало для скрина.

upd: я пытался пока не понял вдруг, что это mysql, а не mssql. загрустил ибо не видать мне халявного пива :)

а на mssql можна было еще побороться :)

Ну что, кто печеньки сможет угнать?

' OR 1=1 UNION SELECT * FROM secret WHERE ''='

твиг?! фу-фу-фу

Не говоря уже про рута

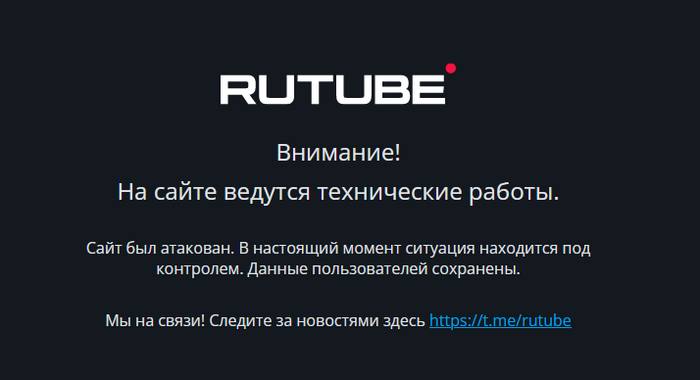

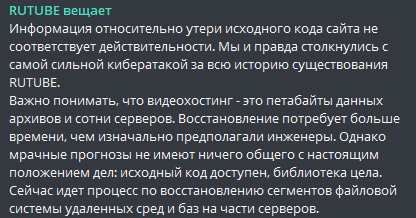

Rutube всё?

Rutube недоступен после кибератаки. Наш источник в видеохостинге утверждает, что сайт «не подлежит восстановлению» - the village

Утром 9 мая хакеры атаковали российский видеохостинг Rutube, который позиционирует себя как замену Youtube и куда после начала «спецоперации» переехали многие российские прогосударственные телеканалы. Информация об этом появилась в телеграме компании в 7 утра. Также сообщалось, что оперативная группа реагирования работает над восстановлением доступа к сервису.

По словам источника The Village близкого к команде Rutube, атака началась около пяти утра, в результате действий хакеров был «полностью удален код сайта», и теперь видеосервис «не подлежит восстановлению». Обычно на такой случай предусмотрены бэкапы, но в конкретной ситуации проблема, видимо, в том, что в сервисе до сих пор не понимают, имеет ли по-прежнему хакер доступ к системе или уже нет. Видео-контент в результате атаки не пострадал. По мнению источника, такая кибератака стала возможна из-за утечки кодов доступа к сайту.

UPD Комментарий Rutube в своем телеграм-канале

Взломали Госуслуги

Ситуация произошла ещё в середине февраля. Сидел вечером за компьютером, и вдруг пришло письмо о том, что сформирована запрошенная справка о перечне бюро, в которых хранится моя кредитная история. Я удивился, т.к. никаких заявок не оставлял. Сразу же появились плохие предчувствия. Заглянул в одно бюро из тех, которые фигурировали в справке. Увидел там неутешительную информацию: кредитный рейтинг 712 (ранее был 800+) и странный показатель: "Наличие отказов: 58%".

Скачал отчёт по кредитной истории, и увидел там две попытки взять микрокредит на 10'000₽ в МФО в сентябре и в ноябре 2021 года с отказом в выдаче, а также запрос кредитной истории от МТС-Банка, с которым я никогда никаких дел не вёл. Стало очевидно, что меня взломали на Госуслугах.

Пошёл в Госуслуги, и на страничке Профиль -> Безопасность -> Действия в системе увидел, что у меня здесь проходной двор! Есть входы с IP из Кировской области, из Уфы, и откуда только нет. На вкладке "Моб. приложения" увидел, что я залогинен помимо своего устройства ещё и с некоего iPhone SE, и еще пары устройств. И всё берёт своё начало в сентябре 2021.

Окей, я нажал кнопку "Выйти" напротив всех устройств, сменил пароль, поставил двухфакторную аутентификацию, а также уведомление письмом на почту о каждом входе в систему. Не совсем понимаю, зачем мошенникам потребовалось запрашивать справку о перечне мест, где хранится моя кредитная история, и что они с этой кредитной историей хотели делать. Но на этом они спалились.

Начав искать истоки, как мой личный кабинет на Госуслугах мог быть взломан, я вспомнил один случай. Примерно в то же время Google Chrome сообщал мне, что мои пары логин-пароль на нескольких сайтах были скомпрометированы. Это были всякие магазины сантехники и какие-то непонятные техпорты. Я тогда не обратил на это никакого внимания, ведь мне не было особо важно, что там и как, а карту свою я нигде не привязываю, предпочитая вбивать данные при каждой покупке заново. И тут я всё понял: на некоторых сайтах пара логин-пароль была такая же, как на Госуслугах!

Да, я - тот самый идиот, который на Госуслуги поставил самый простой пароль, который применял ещё на десятке сайтов, и двухфакторную аутентификацию не настраивал.

Я думал, что до моих данных никому нет дела. В итоге чуть не оказался счастливым обладателем микрокредитов. Отделался лёгким испугом.

Не будьте такими как я. Ставьте двухфакторку на ГУ. Периодически заглядывайте в кредитную историю, даже если не берёте кредитов.

История личная, тег моё. Взято из моего скромного блога о личных финансах

ничего конечно нового в этом нет.

Заходим на любой сайт в интернете (к другу — пошутить, к врагу — напакостить), и в адресной строке вашего браузера пишем следующую строчку, и нажимаем ENTER:

После этого «переделываете» страничку так как вам вздумается (меняете текст, картинки и т.д.), а готовую «работу» выводим на принтер.

Для последующих редизайнов можно создать JS-закладку состоящую из одной следующей строчки:

javascript:void(document.body.contentEditable = (document.body.isContentEditable) ? false : true);

* проверено на браузерах IE 5.5+, Firefox 3, Opera 9.6+

ЗЫ:

для более старых браузеров используйте:

javascript:void(document.designMode=\'on\');

Но это не все! Для изменения начертания редактируемого текста, вы можете использовать клавиатурные сокращения.

Вот не полный список:

Ctrl + B полужирный (тег STRONG).

Ctrl + I курсив (тег EM).

Ctrl + U подчеркнутый (тег U).

Ctrl + K создать ссылку (тег А).

ENTER параграф (тег P)

Shift + ENTER перевод строки (тег BR)

Ctrl + Alt + C его величество copyright ©

Картинки можно вставлять по copy -> paste.

ХРЕНЬ полная !

Проще правой кнопкой - какой-нить коды страницы и меняй элементы сколько влезет, только кроме себя дорогого больше это никто не увидит !

О. я тогда тоже хакер. вот обои себе на рабочем столе поменял.

javascript в браузере всегда работает на клиентской стороне, т.е. на собственном компьютере кулц хакера )

проверено на браузерах IE 5.5+, Firefox 3, Opera 9.6+

javascript: and data: URIs typed or pasted in the address bar are disabled to prevent social engineering attacks.

Developers can enable them for testing purposes by toggling the "noscript.allowURLBarJS" preference.

Комментарий удален. Причина: флуд, повторяющийся комментарий или комментарий содержащий информацию рекламного характера.

Просто анекдот вспомнился.

Мужик купил на ярмарке двух гусей, ведро, наковальню, а потом еще двух кур по дешевке. Идет домой, а навстречу женщина:

— Подскажите, как к деревне пройти?

— Идите со мной, я покажу. Только давайте через лес, так ближе.

— Ну конечно, а то я вас, мужиков не знаю! Только зайдем в лес, так где-нибудь меня к дереву прижмете…

— Да вы что, женщина? Видите, сколько у меня живности в руках? Как я смогу?

— Да очень просто! Гусей накроете ведром, а сверху — наковальню.

— А кур я куда дену?

—… Ну хорошо, кур я могу подержать.

Rutube пал

На самом деле это не хакерская атака, а DDoS. Всё потому что на сайт попытались одновременно попасть 6 человек.

Новый рецепт против стресса от Лаврова

Перевод:

- Если вы не можете спать из-за конфликта России и Украины, вот несколько советов, чтобы вы успокоились. Первое: представьте, что это происходит в Африке. Представьте, что это происходит на Ближнем Востоке. Представьте, что Украина - это Палестина. Представьте, что Россия - это США.

Попутчики

Ехали с дочкой в плацкартном. Вместе с нами ехали двое мужчин угрожающей наружности, из тех, кого страшно ночью в переулке встретить. Среди ночи мою дочь вдруг начинает неистово тошнить. Пока я схватила какой-то пакет и сидела с ней, эти мужики молча встали, куда-то ушли. Вернулись через 5 минут, один — с тряпкой и ведром, второй — с бутылкой воды и пакетом «Регидрона».

Пока первый мне разводил «Регидрон» и помогал поить малую, второй помыл пол и поменял наволочку. Все это практически молча. Они сидели со мной, пока малая не заснула. Утром я пыталась им всунуть денег за помощь, один что-то буркнул, второй сказал, что это оскорбление. Еще и шоколадку утром малой дали.

Осточертело!

И так, в свете последних событий я понял, что никуда не хочу переезжать. Моя страна - Россия, и Россия - мой дом! И мне надоело что в моём доме живут люди которые болт класть хотели на все принятые законы и правила. Заебали!

Заебали:

- парковаться на газонах;

- орать под окном;

- бухать на лавочках;

- малолетки на мото-квадро-самокато-циклах

- те, кто думает "Я пуп земли", а значит можно слушать музыку на полную катушку в спальных районах;

- те, кто недойдя до урны, выкидывает мусор;

- те, кто ломает общую собственность;

и тому подобные примеры окружающей нас действительности.

Я собираюсь фиксировать любое нарушение и отправлять в соответствующие ведомства для дальнейших решений ситуаций. Если я/Мы не начнём это делать, то общество не поменяется!

Фразы не "по-пацански поступаешь" и т.п идут лесом т.к я считаю что поступая "по-пацански" мы, соответственно, и строим то самое общество долбаёбов которое нам, адекватным людям, так не нравится.

Я не буду больше закрывать глаза. Осточертело. Пусть маленькое нарушение = маленький штраф, но если каждый аз то может кто-то и задумается.

Настало время прибираться в нашем общем доме.

Дамы и Господа, Пикабутяне, позвольте мне совершить каминаут. Я ТЕПЕРЬ - СТУКАЧ! И ВПРЕДЬ ИМ БУДУ.

Читайте также: