Как восстановить данные скрытые программой s tools в графическом файле

В статье описываются принципы и методы программного восстановления данных для пользователей, не обладающих специальными знаниями.

Если ценность информации очень высока и/или носитель информации имеет физические повреждения — стоит задуматься об обращении к специалистам. В этом случае вероятность полного восстановления данных будет наивысшей.

- Запись на раздел с восстанавливаемой информацией может уменьшить вероятность восстановления данных, так как данные могут быть записаны поверх существующих. Это касается также установки программ для восстановления данных и сохранения восстановленных файлов.

- Все работы с исходным накопителем желательно свести к минимуму для увеличения шансов на восстановление. Хорошая практика — создание посекторной копии накопителя и использование различных методов восстановления на копии.

- Если носитель информации имеет физические повреждения (в первую очередь это касается жестких дисков), то любое воздействие может усугубить ситуацию. Продолжать восстановление самостоятельно следует только в случае, когда стоимость самих данных ниже стоимости их восстановления специалистами.

- Проверка диска на наличие ошибок средствами Windows создаст дополнительные сложности для восстановления данных, вплоть до полной невозможности их восстановления.

Структура диска

Для лучшего понимания дальнейших действий расскажем о логической структуре диска и файловых систем. Если вам не интересна теория и требуется быстро восстановить данные — можете пропустить раздел и перейти непосредственно к алгоритму действий.

Master Boot Record — главная загрузочная запись — находится в нулевом секторе диска, содержит часть исполняемого кода, а также данные о четырех разделах и о том, какой раздел является загрузочным.

Если MBR исправен, то после получения управления код, содержащийся в нем, считывает таблицу разделов и передает управление коду, содержащемуся в первом секторе загрузочного раздела (VBR — Volume Boot Record), если тот содержит сигнатуру 55AAh в конце сектора.

Для восстановления поврежденного MBR или загрузочного раздела существуют специализированные утилиты, такие как testdisk (Windows) и gpart (Linux), также можно использовать «Консоль восстановления» с установочного диска Windows. Их применение не всегда даст положительный результат при восстановлении данных, так как кроме повреждения MBR и VBR могут быть и другие неисправности, поэтому данные варианты в статье освещаться не будут. И хотя в сети достаточно инструкций по устранению подобных неисправностей, рекомендуется сначала восстановить важные данные с накопителя, а потом уже пытаться восстановить его правильную работу.

Файловые системы

- Область загрузчика (VBR), которая содержит информацию о структуре раздела, а также исполняемый код.

- Область данных, которая разбивается на равные части, называемые кластерами, при этом каждый кластер имеет уникальный номер. Размер кластера задается при форматировании.

- Область служебных данных файловой системы, в которой может храниться информация о папках, файлах, их именах, атрибутах, а также информация о том, какие цепочки кластеров занимает тот или иной файл.

Местоположения частей, а также копий служебных данных зависят от типа файловой системы.

Рассмотрим подробнее наиболее популярные файловые системы на пользовательских компьютерах: FAT и NTFS.

Структура файловой системы NTFS схематически изображена на рисунке.

Начинается раздел с загрузочной области, которая содержит информацию о разделе, а также исполняемый код. Копия загрузчика чаще всего находится в конце раздела.

Следующая область — главная таблица файлов MFT (Master File Table). Именно в ней хранится информация о каталогах, файлах и их атрибутах. Обычно под MFT резервируется область диска, равная 12,5% размера раздела. Размер зарезервированной области может меняться (как в большую, так и в меньшую сторону), а сама таблица может быть фрагментирована.

Кроме того, в определенной области раздела содержится копия первых 4 служебных записей таблицы.

Область пользовательских данных занимает все оставшееся пространство раздела.

При удалении файла стандартными средствами ОС в файловой записи ставится лишь отметка о том, что файл удален, а занимаемое им место помечается как свободное. Если после удаления файла никакой записи на диск не производилось — файл остался на месте, и его восстановление возможно.

При форматировании раздела происходит создание новой MFT на месте старой. Изначально размер новой таблицы достаточно мал (несколько сотен записей MFT), поэтому некоторые служебные записи предыдущей файловой системы еще можно восстановить. Чем больше было записано файлов на отформатированный раздел — тем меньше вероятность успешного восстановления данных.

В этом случае данные физически остаются на своих местах, также сохраняется часть информации о них, хранившаяся в предыдущей версии MFT. Стандартными средствами ОС эти файлы прочитать невозможно.

Иногда полное форматирование называют низкоуровневым форматированием, что является ошибкой. Низкоуровневое форматирование — технологическая операция, которая производится при изготовлении накопителя, и программными методами ее осуществить невозможно.

На самом деле из операционной системы доступно только высокоуровневое форматирование двух типов: полное и быстрое. Быстрое форматирование просто формирует таблицу раздела, а при полном форматировании сначала происходит проверка всего диска на наличие поврежденных секторов. В Windows XP эта проверка происходит с помощью операции чтения (то есть данные остаются на месте, и значит, в вопросе восстановления эта ситуация не отличается от быстрого форматирования, рассмотренного выше), а в Windows 7 сектора проверяются записью, при этом данные уничтожаются безвозвратно, и никаких способов их восстановить нет.

Структура файловой системы FAT схематически изображена на рисунке.

В начале раздела находится VBR, ее копия обычно через расположена через 6 секторов. Через определенное количество секторов находится сама файловая таблица FAT (File Allocation Table), следом за ней — ее копия.

В файловой таблице хранится информация только о цепочках кластеров, которые занимают файлы. Имена и атрибуты файлов хранятся в директориях, которые располагаются в пользовательской области.

Пользовательская область в FAT начинается с корневого каталога, все остальные каталоги и файлы располагаются в нем. Записи каталога указывают на первую запись в файловой таблице, в которой содержится информация о кластерах файла.

При удалении файла происходит изменение первого символа файловой записи на специальный код, который означает, что файл удален. Также помечаются свободными кластеры и удаляется информация о цепочке кластеров, занимаемых файлом, что усложняет процедуру восстановления фрагментированных файлов. Область данных остается без изменений, то есть файлы все еще возможно восстановить.

При форматировании формируется новая файловая таблица и корневой каталог, размер таблицы указывается в ее начале. Сами данные, в общем случае, остаются на диске. То, что следует на диске после вновь созданной таблицы, остается нетронутым (то есть информация о местоположении файлов, которые были на диске до форматирования). По мере записи новых файлов данные структур каталогов и файлов замещаются новыми, уменьшая вероятность восстановления существовавшей информации.

Методы восстановления данных

Существуют как чисто программные методы восстановления данных, так и программно-аппаратные. Для последних необходимо специальное дорогостоящее оборудование, соответствующие опыт и знания, тогда как программное восстановление с помощью автоматизированных утилит доступно практически любому пользователю ПК. Именно этот способ и будет описан далее.

Восстановление удаленных файлов

Для восстановления файлов, удаленных стандартными средствами операционной системы, необходимо прочитать служебные данные, минуя интерфейс файловой системы. При этом можно получить информацию о местоположении файлов, которые отмечены удаленными.

Если последующая запись на диск не производилась, то по этому местоположению получится считать нужный файл.

Реконструкция поврежденной файловой системы

Данный метод применяется в случае, когда файловая система была повреждена или отформатирована. Для реконструкции файловой системы необходимо просканировать весь раздел для поиска остатков служебных данных, на основе которых будет воспроизведена файловая таблица и, в случае успеха, будет получен доступ к файлам и папкам, хранившимся в разделе.

Восстановление после смены структуры разделов диска

Специализированные утилиты сканируют накопитель на наличие структур файловых систем, которые имеются на диске. На основании сканирования строится список возможных файловых систем с предварительной оценкой их состояния. Следующим шагом является проверка найденных систем на наличие нужных данных.

Восстановление по сигнатурам

RAW-recovery — восстановление по сигнатурам, используется в случаях, когда другие методы не дали удовлетворительного результата. В этом случае на накопителях производится посекторное сканирование на наличие известных сигнатур (уникальный набор символов, характерный для определенного типа файлов).

Для найденных файлов неизвестны ни названия, ни логическое расположение, ни атрибуты. В случае, если файлы фрагментированы, данный метод восстановления будет неэффективен.

Если сигнатура начала файла была найдена, то следующей задачей стоит найти конец файла. Обычно для этого используется любая следующая известная сигнатура, что может давать неудовлетворительный результат. Современные программы применяют методы, использующие остатки данных о файловой системе и ее особенности для улучшения результата. В ряде случаев подобные алгоритмы могут помочь восстановить даже фрагментированный файл, что при использовании стандартных алгоритмов невозможно. Например, алгоритм IntelliRAW, использующийся в программах семейства UFS Explorer, работает совместно с алгоритмами реконструкции файловой системы и использует полученные сведения для определения конца файлов. Такая реализация позволяет добиться лучших результатов, чем при использовании простых методов восстановления по сигнатурам.

Хороший результат черновое восстановление может дать в случае, когда файлы на накопителе расположены последовательно, без смещений и фрагментации. Например, при восстановлении файлов с карт памяти фотоаппаратов, видеокамер и т. д.

Алгоритм восстановления данных

Алгоритм мы приведем на примере бесплатной программы R.saver, которая доступна для некоммерческого использования на территории бывшего СНГ. Она компактная, простая в использовании и не требует установки. Использует алгоритмы коммерческого ПО UFS Explorer, дает результаты на уровне профессиональных утилит. Поддерживаются файловые системы NTFS, FAT и exFAT.

Архив с программой необходимо распаковать на раздел, отличный от того, с которого будет вестись восстановление. В случае, если в системе всего один раздел, лучшим решением будет подключение диска с восстанавливаемыми данными к другому компьютеру. Если такой возможности нет, можно распаковать программу на внешний накопитель (если он достаточного объема для сохранения восстанавливаемых данных).

Выбор раздела

После распаковки программы ее необходимо запустить. В левой части главного окна можно увидеть подключенные к системе накопители и разделы на них. Если нужный раздел был автоматически найден и отображен в списке — выбирайте его и переходите к следующему пункту.

В случае, если нужного раздела нет в списке (например, производилось форматирование накопителя или изменение размеров разделов), можно запустить поиск потерянного раздела или задать его самостоятельно (только если вы знаете точные параметры раздела). Выбрать эти функции можно в контекстном меню накопителя либо на тулбаре.

Рассмотрим функцию поиска потерянного раздела подробнее:

После ее запуска откроется новое окно, в котором необходимо нажать на кнопку «Найти сейчас», что запустит поиск на диске известных файловых систем. По мере их нахождения список будет дополняться информацией о найденных разделах. Наиболее вероятные варианты будут иметь иконку синего цвета, что означает хорошее состояние раздела. Если иконка желтого или красного цветов, то найденный раздел либо очень сильно поврежден, либо найден ошибочно (некоторые типы файлов могут давать такой эффект).

Из списка разделов необходимо пометить галочками те, которые наиболее соответствуют параметрам искомого раздела: начало (в секторах), размер (в секторах и мегабайтах), метка, тип файловой системы.

Если значение в колонке «размер» меньше значения в колонке «начало», то, вероятнее всего, данный раздел не является действительным. Обычно этими «неправильными» разделами являются образы дисков, хранящиеся на накопителе.

Результаты сканирования рекомендуется сохранить перед продолжением, чтобы не пришлось сканировать диск заново в случае неправильного выбора.

Для продолжения нажмите кнопку «Использовать выделенные».

Сканирование

Далее откроется окно файлового менеджера, которое покажет текущее состояние файловой системы (то есть файлы и каталоги, видимые средствами ОС). Для запуска сканирования нажмите кнопку «Сканировать».

Если был выбран раздел с файловой системой NTFS, то будет предложен выбор: запустить полное или быстрое сканирование.

Область применения быстрого сканирования — поиск файлов, удаленных стандартными средствами операционной системы. При таком сканировании производится только чтение служебных записей в файловой таблице и их анализ.

Полное сканирование используется в большинстве случаев. При этом производится поиск остатков служебных записей в файловой таблице, виртуальная реконструкция файловой системы и посекторное сканирование с использованием технологии IntelliRAW. Дает отличный результат, но занимает больше времени.

Для файловых систем FAT16/FAT32 и exFAT доступен только режим полного сканирования. Это связано с тем, что из-за особенностей указанных файловых систем во многих случаях быстрого сканирования недостаточно для эффективного восстановления данных.

Сохранение результатов

После завершения сканирования программа покажет результат реконструкции в виде дерева файлов и папок, которые удалось найти.

Синими иконками отображаются элементы, которые видны стандартными средствами операционной системы, красными — те, которые были удалены или утрачены и недоступны стандартными средствами операционной системы.

- [Parent unknown] содержит файлы и папки, местоположение которых не удалось привязать к корневому каталогу

- [IntelliRAW] содержит файлы, отсортированные по типу, найденные с помощью восстановления по сигнатурам (с технологией IntelliRAW)

Для сохранения восстановленных данных либо в контекстном меню элемента выберите пункт «Копировать в…», либо нажмите кнопку «Массовое выделение» на тулбаре, потом отметьте все необходимые элементы и нажмите кнопку «Сохранить выделенное».

Напомним, что сохранять восстановленные данные необходимо только на раздел, отличный от того, с которого ведется восстановление — иначе данные могут быть повреждены.

Рекомендуется сохранить результат сканирования, нажав соответствующую кнопку на тулбаре, чтобы не приходилось повторно сканировать раздел в случае, если в первый раз сохранили не все нужные данные.

В четвертой части материала о безопасности данных я хочу поведать о таком программном обеспечении, как S-Tools. Данная утилита предлагает нам не только защитить файлы паролем, но и спрятать их внутри другого файла. Такой метод можно использовать в том случае, если вы не уверены, что пароль действительно защитит ваши данные.

Если скомбинировать несколько способов, например, использовать программу AxCrypt, и метод из этой статьи, то защита увеличивается в несколько раз.

Еще не забудьте прочитать предыдущие части статей:

Как защитить данные с помощью S-Tools

Итак, теперь вы знаете, что программа S-Tools может прятать файлы внутри других, при этом эти файлы останутся рабочими. При необходимости, с помощью этой же утилиты вы можете извлечь спрятанный файл.

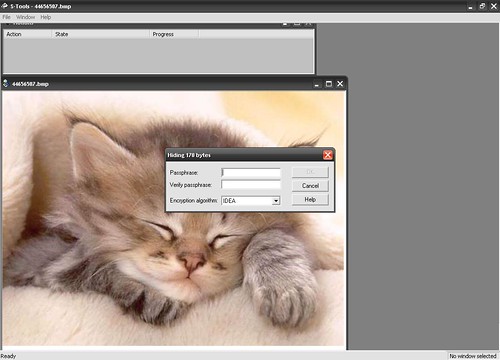

Дальше нам нужно создать контейнер, который будет предназначен для хранения в нём других файлов. Кстати говоря, программа может работать только с изображениями формата GIF или BMP, либо музыкальными файлами формата WAV. Конечно, если у вас нет подробных файлов, то просто создайте, либо сохраните любой файл под один из указанный выше формат.

Подобны файлы можно создать с помощью любого графического редактора. У меня уже подготовлен один. Теперь запускаем S-Tools и просто перетаскиваем файл-контейнер в окно программы.

Еще не забудьте подготовить те файлы, которые вы хотите спрятать от других. В качестве примера я взял обычный текстовый файл.

Всё, что вам нужно сделать – перекинуть файл в окно контейнера. Программа дважды попросит вас ввести пароль, и выбрать тип шифрования.

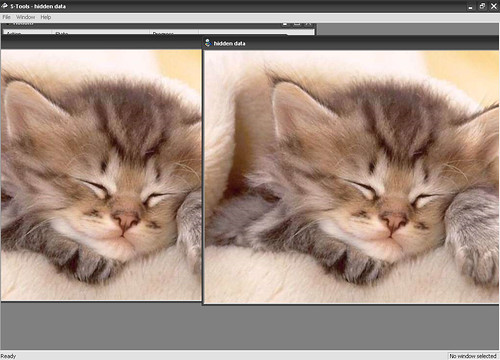

Появляется окошко с названием «hidden data». Нажимаем в нём правой кнопкой мыши и выбираем «Save As», чтобы сохранить. Указываете имя файла и обязательно с расширением. Если не дописали расширение, то можете потом добавить его, переименовав файл.

Вот и всё, обычный файл, который ничем не отличается от файлов такого же типа, вполне работоспособный. Вряд ли кто-то догадается, что там что-то спрятано. Теперь вы можете поместить его к файлам того же типа, например, изображений или музыки.

Как извлечь файл из другого файла с помощью S-Tools

Давайте разберёмся с тем, как вытащить файл, который мы так старательно запрятали. Открываем S-Tools и переносим файл-контейнер в окно утилиты. Нажимаем по контейнеру правой кнопкой мыши и выбираем пункт «Reveal», что означает «Показать».

Нам предлагают ввести пароль, который вы вводили вначале операции. Кстати, советую пароль не забывать, иначе восстановить файл не удастся.

Открывается окошко, в котором показаны файлы, хранящиеся в контейнере. Чтобы вытащить их оттуда, нужно нажать по каждому из них правой кнопкой мыши и выбрать «Save As» и выбрать место сохранения.

Ну вот, собственно, и всё. Программа хоть и очень старая, но предлагает интересную функцию, которая действительно позволяет сохранить важные данные в сохранности. Даже если контейнер каким-то образом попадёт в чужие руки, вряд ли он догадается о реальном предназначении файла.

1 99 Лабораторная работа 7 Стеганографические программы Courier и S-Tools 1. Цель работы Изучить основные принципы скрытой передачи информации, получить навыки работы с программами стеганографического сокрытия информации и редакторами памяти. 2. Общие сведения Существует большое число способов скрытой передачи информации в графических файлах. Рассмотрим возможность использования для этого особенности формата BMP. Структура файла показана на рисунке Два байта 42H и 4DH, представленные в шестнадцатеричной системе счисления, указывают на то, что формат данного файла BMP. В соответствии с кодовой таблицей CP-1251 эти числа после декодирования дают латинские буквы BM (то есть, графический формат Bit Map). Шестнадцатеричное число 66Н, расположенное по адресу 02Н, говорит о том, что размер данного файла равен 102 байта. Это значение получено путём перевода шестнадцатеричного числа 66Н в десятичную систему счисления. Число 36Н, записанное по адресу 0AH, показывает, с какого адреса начинается запись картинки (это смещение от начала). По адресу 12H указана ширина рисунка, выраженная в пикселях. В данном случае число пикселей равно 5. Высота рисунка указывается в ячейке 16Н (для выбранного рисунка 3 пикселя). В ячейке 1AH указано число плоскостей на рисунке 1. По адресу 1СН указана глубина цвета. В данном случае число 18Н говорит о том, что для формирования цветовых оттенков этого рисунка используется

2 бита. В ячейке 22Н указывается объем памяти, необходимый для запоминания битовой карты (объем рисунка без служебной информации). Приведённый файл содержит рисунок, показанный слева. Рисунок состоит из 15-ти пикселей (прямоугольник 5х3). Одиннадцать пикселей белые, пиксель в левом верхнем углу прямоугольника чёрный (1), в левом нижнем углу красный (2), в правом нижнем зелёный (3) и в верхнем правом синий (4). Запись битовой карты в память начинается с левого нижнего угла рисунка. Красный пиксель (2) описывается составляющими R=255, G=0, B=0. Запись в память (при увеличении адреса ячейки) ведётся в обратном порядке B-G-R. Таким образом, в самую первую ячейку битовой карты (адрес 36) заносится синяя составляющая B=00. В ячейку 37 записывается зелёная составляющая красного пикселя G=00, а в ячейку 38 красная составляющая R=FF (см. следующий рисунок). На рисунке красный пиксель обозначен цифрой 2. Следующие три пикселя в нижней строке белые. Поэтому очередные девять байт имеют максимальное значение FFH (255D). В ячейках 42, 43 и 44 размещаются три байта зелёного пикселя (цифра 3). В ячейке 45 размещён байт 00 это дополнение, предназначенное для выравнивания строк дампа памяти. Эта ячейка избыточная, она не несёт никакой полезной информации, но её содержимое передаётся вместе с рисунком. Следующие пять пикселей рисунка (вторая строка) белые. Эти пиксели описываются с помощью пятнадцати байт FFH, которые размещены в ячейках памяти 46Н 54Н. В ячейке 55Н помещается выравнивающий байт 00. В ячейках 56, 57 и 58 размещаются байты 00 это цветовые компоненты чёрного пикселя. Далее на рисунке размещены 3 белых пикселя верней строки. Им соответствуют девять байт FFH.

6 104 Стеганографические программы Courier и S-Tools

7 Задания на выполнение лабораторной работы 3.1. Задание 1. Изучение принципа стеганографии В соответствии со своим номером варианта необходимо вручную скрыть текст (табл.3.1.1) в указанном контейнере последовательности двоичных чисел (24 байта, данные записаны построчно). Контейнер для нечётных вариантов Контейнер для чётных вариантов Таблица Вариант Текст Вариант Текст 1 Fox 9 Миг 2 Hug 10 Бит 3 Big 11 Сон 4 Red 12 Час 5 Dog 13 Эра 6 Cat 14 Год 7 Arm 15 Сто 8 Lip 16 Век 3.2. Задание 2. Сокрытие текста в графическом контейнере и его извлечение с помощью программы Courier Используя программу Courier, скрыть в рисунке свою фамилию, имя и номер группы. Полученный файл сохранить в своей папке. Рисункиконтейнеры находятся в папке Courier_Pic_clean, причём имена (в данном случае порядковые номера) файлов совпадают с номерами вариантов Из папки Courier_Pic_secr извлечь информацию, скрытую в файле, имя которого соответствует номеру варианта. Извлечённый текст поместить в отчёт.

8 106 Стеганографические программы Courier и S-Tools 3.3. Задание 3. Сокрытие текста в звуковом контейнере и его извлечение с помощью программы S-Tools В соответствии со своим вариантом скрыть заданный текст в указанном звуковом файле (таблица 3.3.1). Звуковые файлы (контейнеры) следует выбрать из папки Sounds_clean (Звуки чистые). Текст рекомендуется набирать в текстовом редакторе Notepad (Блокнот). Пароль и метод шифрования нужно выбрать самостоятельно. Начинённый контейнер (стего) следует сохранить в собственной папке. Таблица Вар Файл Текст 1 Snd1.wav Нашу тайну редко выдаёт тот, кто её знает, а чаще тот, кто её угадывает. NN 2 Snd2.wav Нечитающие не имеют преимуществ над не умеющими читать. NN 3 Snd3.wav Чем больше человек любит самого себя, тем больше он зависит от чужого мнения. Марк Аврелий 4 Snd4.wav Труд делает нечувствительным к огорчениям. Цицерон 5 Snd5.wav Счастье не в том, чтобы делать всегда, что хочешь, а в том, чтобы всегда хотеть того, что делаешь. Л. Толстой 6 Snd6.wav Можно привести лошадь к водопою, но нельзя заставить её пить. Английская пословица 7 Snd7.wav Меня ужасает не мой возраст, а возраст моих ровесников. NN 8 Snd8.wav Ясность украшает глубокие мысли. Л. Вовенарг 9 Snd9.wav Если высыпать содержимое кошелька себе в голову, его уже у вас никто не отнимет. Б. Франклин 10 Snd10.wav Лучше плохой день на рыбалке, чем хороший на работе. Поговорка 11 Snd11.wav Пиши правильно, даже если диктуют ошибочно. Ю. Булатович 12 Snd12.wav Память единственный рай, из которого нас не могут изгнать. Ж. Поль 13 Snd13.wav Знания забудутся, пробелы в них никогда. М. Генин 14 Snd14.wav Кто владеет информацией, тот владеет миром. Н. Ротшильд 15 Snd15.wav Сначала собака не любит кошку, а аргументы подыскивает потом. Я. Ипохор-

9 107 ская 16 Snd16.wav Кто умеет - делает, кто не умеет - учит. Б. Шоу

10 108 Стеганографические программы Courier и S-Tools Выполнить обратное преобразование, то есть извлечь скрытый текст из звукового файла. Файл с начинённым контейнером находится в папке Sounds_secr (Звуки секретные). Извлечённый файл следует сохранить в своей папке. Имя файла, пароль и использованный алгоритм шифрования выбираются из таблицы в соответствии с номером варианта. Таблица Вар Файл Пароль Алгоритм 1 1_hidden.wav abc MDC 2 2_hidden.wav sdfr DES 3 3_hidden.wav red Triple DES 4 4_hidden.wav mas IDEA 5 5_hidden.wav pass DES 6 6_hidden.wav word MDC 7 7_hidden.wav ais Triple DES 8 8_hidden.wav qwerty IDEA 9 9_hidden.wav show Triple DES 10 10_hidden.wav park MDC 11 11_hidden.wav sole DES 12 12_hidden.wav star IDEA 13 13_hidden.wav moon MDC 14 14_hidden.wav ibm Triple DES 15 15_hidden.wav intel DES 16 16_hidden.wav rain MDC 3.4. Задание 4. Внедрение текста в графический контейнер и его извлечение с помощью программы S-Tools В соответствии со своим вариантом скрыть заданный текст в указанном графическом файле (таблица ). Графические файлы (контейнеры) следует выбрать из папки Pictures_clean (Картинки чистые). Текст рекомендуется набирать в текстовом редакторе Notepad (Блокнот). Пароль и метод шифрования нужно выбрать самостоятельно. Начинённый контейнер следует сохранить в своей папке.

11 109 Таблица Вар. Файл Текст 1 Pic1.bmp Настоящую любовь нельзя или найти, или встретить: мимо неё невозможно пройти! Хомуций 2 Pic2.bmp Тот, кто был счастлив в любви, не имеет о ней никакого понятия. Ж. Ануй 3 Pic3.bmp Разлука для любви - что ветер для огня: слабую она гасит, а большую раздувает. Р. Бюсси 4 Pic4.bmp Мужчина, который умно говорит о любви, не очень любит. Ж. Санд 5 Pic5.bmp Любовь возвышенное чувство и чем оно выше, тем в последствии больнее падать. А. Погорелкин 6 Pic6.bmp Любовь теорема, которую каждый день надо доказывать! Архимед 7 Pic7.bmp Только в минуты свидания и разлуки люди знают, сколько любви таило их сердце. Жан Поль 8 Pic8.bmp Любовь это огонь, зажигающий душу. Джордано Бруно 9 Pic9.bmp Всякая любовь истинна и прекрасна по-своему, лишь бы только она была в сердце, а не в голове. В. Белинский 10 Pic10.bmp В любви тоска соперничает с радостью. Публий 11 Pic11.bmp Любовь самая лучшая косметика. Д. Лоллобриджида 12 Pic12.bmp Даже в чаше высшей любви содержится горечь. Фридрих Ницше 13 Pic13.bmp Любовь одна, но подделок под неё тысячи. Ф. Ларошфуко 14 Pic14.bmp Любовь - это зубная боль в сердце. Г. Гейне 15 Pic15.bmp Ангелы зовут это небесной отрадой, черти адской мукой, люди любовью. Г. Гейне 16 Pic16.bmp Мы знаем, что любовь сильна, как смерть; зато хрупка, как стекло. Г. Мопассан Выполнить обратное преобразование, то есть с помощью программы S_Tools извлечь скрытый текст из графического файла. Файл находится в папке Pictures (Картинки). Извлечённый файл следует сохранить в своей папке. Имя файла, пароль и использованный алгоритм шифрования выбираются из таблицы

12 110 Стеганографические программы Courier и S-Tools Таблица Файл Пароль Алгоритм 1 1_hiddpic.bmp Exit MDC 2 2_hiddpic.bmp Freedom DES 3 3_hiddpic.bmp Soul Triple DES 4 4_hiddpic.bmp Fantasy IDEA 5 5_hiddpic.bmp Joke DES 6 6_hiddpic.bmp Alone MDC 7 7_hiddpic.bmp Thoughts Triple DES 8 8_hiddpic.bmp Wars IDEA 9 9_hiddpic.bmp Desire Triple DES 10 10_hiddpic.bmp Ocean MDC 11 11_hiddpic.bmp Every DES 12 12_hiddpic.bmp Good IDEA 13 13_hiddpic.bmp Things MDC 14 14_hiddpic.bmp Mistake Triple DES 15 15_hiddpic.bmp Mine DES 16 16_hiddpic.bmp Head MDC 3.5. Задание 5. Изучение алгоритма сокрытия, использованного в программе Courier В графическом редакторе MS Paint создать рисунок (прямоугольник или квадрат) с заданными атрибутами и указанным цветом заливки бумаги (см. табл ). Для прямоугольника вначале указана его ширина, а затем высота. Например, размер 10x4 означает, что прямоугольник имеет ширину: 10 точек (пикселей) и высоту 4 точки. Внедрить в рисунок (поместить в контейнер) с помощью программы Courier заданный текст (табл ). В отчёте представить битовые карты рисунка без текста и с текстом. Битовые карты следует получить с помощью программы Hex Editor Neo 6.11 (или HEdit32). С помощью этих битовых карт объяснить принципы стеганографии. В отчёте нужно указать адреса размещения каждого бита каждой буквы.

13 111 Таблица варианта Рисунок Текст 1 Белый прямоугольник 10x4 пикселей hal 2 Чёрный прямоугольник 10x4 пикселей WAu 3 Белый квадрат 10x10 пикселей AiS 4 Чёрный квадрат 10x10 пикселей dwq 5 Белый прямоугольник 10x4 пикселей Asd 6 Чёрный прямоугольник 10x4 пикселей MiL 7 Белый квадрат 10x10 пикселей WtS 8 Чёрный квадрат 10x10 пикселей CiA 9 Белый прямоугольник 10x4 пикселей Saw 10 Чёрный прямоугольник 10x4 пикселей LmA 11 Белый квадрат 10x10 пикселей EnL 12 Чёрный квадрат 10x10 пикселей CaF 13 Белый прямоугольник 10x4 пикселей TaK 14 Чёрный прямоугольник 10x4 пикселей fml 15 Белый квадрат 10x10 пикселей Net 16 Чёрный квадрат 10x10 пикселей mli

14 112 Стеганографические программы Courier и S-Tools 4. Порядок выполнения лабораторной работы 4.1. Методические указания к заданию 3.1. В соответствии с принципами стеганографии скрываемую информацию представляют в двоичной системе счисления, разбивают на биты, которыми заменяют младшие биты файла-контейнера. Пример 1. Дан контейнер, состоящий из восьми байтов: В контейнере необходимо скрыть русскую заглавную букву «К». Решение. В соответствии с кодовой таблицей CP-1251 (см. Приложение) буква К кодируется десятичным числом 202D (двоичное число B). Следует поочерёдно выделять по одному биту из двоичного кода буквы, начиная с самого младшего бита, и заменять этими битами младшие биты в байтах контейнера (исходной последовательности). Бит 1 (логический ноль), записанный в первый байт B, преобразует его в байт B (исходный байт в данном случае остался неизменным). Бит 2 (логическая единица), записанный во второй байт B, преобразует его в байт B Бит 3 (логический ноль), записанный в третий байт B, преобразует его в байт B и т.д. Таким образом, каждый исходный и полученный байты одинаковые или отличаются друг от друга не более чем на одну единицу в младшем (правом) разряде. Результаты выполненных преобразований приведены в таблице

16 114 Стеганографические программы Courier и S-Tools 3. Если размер контейнера достаточен для сокрытия данных, появится новое окно. В окне следует ввести пароль (Passphrase), подтвердить его путём повторного ввода (Verify Passphrase), а также выбрать один из предложенных алгоритмов шифрования. Примечание. Необходимо обратить особое внимание на то, что в пароле нельзя вместо строчных букв вводить заглавные буквы (и наоборот). При использовании некоторых графических контейнеров может появиться меню с переключателем пунктов Convert to a 24-bit image (Конвертировать в 24-битное изображение) и Attempt colour reduction (Попытаться сократить цвета). Эти опции используются в случаях, когда глубина цвета отличается от 24-х бит. 4. Наполненный контейнер появится в новом окне Hidden data (Скрытые данные). Для сохранения результатов шифрования щелчком правой кнопки мыши выбрать опцию Save (Сохранить), указать имя полученного файла (и расширение), его местоположение. Для извлечения скрытых данных из файла-контейнера необходимо выполнить следующие действия. 1. «Перетащить» звуковой или графический файл в окно программы S- Tools. 2. Щёлкнув правой кнопкой мыши в области окна открытого файла, выбрать опцию Reveal (Показать). 3. Дважды набрать пароль в пунктах Passphrase (Пароль) и Verify Passphrase (Подтвердить пароль). Указать алгоритм шифрования, использованный при сокрытии данных. 4. Если пароль и алгоритм введены правильно, появится окно Revealed Archive (Показанный архив), в котором находится скрытый файл. Щелчком правой кнопкой мыши по скрытому файлу выбрать опцию Save as (Сохранить как ) и указать место на диске, в котором его требуется сохранить. При использовании для просмотра текстового файла блокнота целесообразно файл сохранять с расширением txt, например, Doc10.txt Методические указания к заданию 3.5. С помощью графического редактора MS Paint создать изображение прямоугольника с размером и цветом в соответствии с таблицей При этом в Paint следует использовать опции Рисунок Атрибуты Переключатель Единицы измерения установить в положение точки. Размеры фигур умышленно выбраны малыми для того, чтобы просматриваемый объем файла был небольшим. Порядок выбора атрибутов иллюстрирует следующий рисунок. Слева вверху виден белый прямоугольник в увеличенном масштабе.

17 115 Созданный рисунок сохранить в своей папке. Новому файлу целесообразно дать имя, которое характеризует его содержимое, например, Белый_10_4. С помощью программы Courier в созданный рисунок занести скрываемый текст из табл. 6. Порядок выполнения этой операции был изучен при выполнении Задания 2. Начинённый файл нужно сохранить в своей папке с любым именем, например, Белый_10_4_SeL. С помощью программы Hex Editor Neo 6.11 (или HEdit32) изучить содержимое пустого и наполненного контейнера, то есть двух ранее созданных графических файлов. Для примера ниже показано содержимое файла для чёрного прямоугольника размером 10х4 пикселя. Первые строки (54 байт) содержат служебную информацию (заголовок). Так как прямоугольник чёрный, то байты, отображающие цвет прямоугольника, содержат нули (00). В левом столбце указаны восьмиразрядные шестнадцатеричные числа адреса ячеек памяти. Правее приведено содержимое ячеек памяти в шестнадцатеричной системе счисления Нужно обратить внимание на следующую деталь. При статическом распределении оперативной памяти (которое уже не используется в современных ЭВМ) адреса байтов будут совпадать с адресами ячеек памяти ОЗУ. При динамическом распределении памяти физические адреса определяются операционной системой в зависимости от наличия свободного места в ОЗУ. В дальнейшем при описании принципа стеганографии будем использовать термин «ячейка памяти», понимая под этим адрес байта в исходном файле, не забывая, что при динамическом распределении памяти физический адрес в ОЗУ будет иным.

18 116 Стеганографические программы Courier и S-Tools На следующем рисунке показана память контейнера, в который записана буква Z.. В первых строчках файла содержится служебная информация (ячейки 0 2FH). Ниже приведён фрагмент памяти, где выделены ячейки памяти, в которых размещена скрываемая в контейнере буква Z.

19 117 Дадим пояснение к полученному результату. Десятичный код буквы Z в кодировке CP-1251 равен 90D, что эквивалентно двоичному числу B. Буква Z скрыта в дампе памяти последовательностью из четырёх чисел: 10B 02H, 10B 02H, 01B 01H, 01B 01H. Этот результат получен следующим образом: берут группы по 2 бита из двоичного кода буквы, начиная с младших (правых) разрядов, и заменяют ими 2 младших бита в соответствующих числах исходного файла-контейнера. Процесс разбиения кода буквы Z на пары битов и порядок их размещения в памяти иллюстрирует следующая таблица: Двоичная СС Шестнадцатеричная СС Адреса шестнадцатеричные 3B 6D 6A 67 В соответствии с разработанным автором программы Courier алгоритмом младший (правый) байт будет расположен по адресу 67H, второй байт расположен по адресу 6AH, третий по адресу 6DH. Старший байт будет храниться на некотором отдалении от этих трёх байтов, в ячейке по адресу 3BH. Рассмотрим ещё один пример. Предположим, что требуется скрыть в файле с изображением чёрного прямоугольника 4x10 латинские буквы RSX. Вначале приведём содержимое памяти начинённого контейнера, а затем дадим комментарии к полученному результату. На рисунке выделено содержимое двенадцати ячеек, в которых скрыто 24 бита информации (три буквы по восемь бит). Сделаем анализ памяти для каждой буквы в отдельности. Определим по кодовой таблице CP-1251 десятичный код заглавной латинской буквы R и переведём это число в двоичную систему счисления:

20 118 Стеганографические программы Courier и S-Tools 82D = B. После разбиения исходного байта пары битов будут помещены в ячейки памяти, адреса которых указаны в следующей таблице. Двоичная СС Шестнадцатеричная СС Адреса шестнадцатеричные 3B 6D 6A 67 Аналогичные операции выполним для буквы S: 83D = B Двоичная СС Шестнадцатеричная СС Адреса шестнадцатеричные 3A 6C Дадим пояснения к порядку размещения в контейнере буквы X: 88D = B Двоичная СС Шестнадцатеричная СС Адреса шестнадцатеричные 39 6B Для уяснения принципа работы программы Courier следует с помощью четырёх последних таблиц найти места размещения скрываемых букв в файле-контейнере. Необходимо обратить внимание на то, что файл с изображением белого квадрата (или прямоугольника) содержит шестнадцатеричные числа FF. Для квадрата 10х10 пикселей адреса размещения скрываемой информации приведены в следующей таблице. 1 группа битов (СЗР) 2 группа битов 3 группа битов 4 группа битов (МЗР) 1 буква FB 12D 12A буква FA 12C буква F9 12B

Есть ли у Вас информация, которую Вы хотели бы скрыть от посторонних глаз? Конечно же, есть. А, судя по тому, как большинство нынешних пользователей бережно хранят пароли в блокноте, такую информацию стянуть с клиентской машины не составляет особого труда. Вообще пароли, да и вся конфиденциальная информация в целом — вещь очень ценная. Часто мы не придаем должного значения этому, а когда спохватываемся — бывает уже поздно.

S-Tools – одна из незаменимых программ для шифрования данных, которая должна быть в арсенале любого пользователя. Данная программа использует метод стеганографии и прячет данные с чужих глаз в файлы изображений (*.jpg; *.bmp;) или аудио (*.wav). Причем, одновременно со стеганографированием поддерживаются различные алгоритмы шифрований: IDEA, DES, Triple DES, MDC.

Таким образом, с помощью утилиты S-Tools Вы сможете «вшить» любой файл (размером, конечно же, меньшим чем файл-контейнер) в изображение или аудио. При этом и картинка будет прекрасно просматриваться как любая другая аналогичная, и звук без проблем воспроизводиться в первозданном качестве.

Рассмотрим работу с данным приложением подробней: попытаемся скрыть текстовый файл с конфиденциальными данными в изображении формата BMP.

1) Возьмем любую исходную картинку, например такую:

Создадим текстовый файл следующего содержания:

Пароль 1 — 0CpnKPKTRBweUN3TU21h

Пароль 2 — 8E5NwtI6D9gLwBCRTXQz

2) Перетаскиваем картинку в окно программы. Пока ничего особенного не происходит.

3) Перетаскиваем текстовый файл. Указываем пароль и алгоритм шифрации. Ждем пару секунд и видим новое окошко с картинкой похожей на исходную. Однако это не так, теперь в ней содержатся наши пароли, хотя само изображение осталось прежним. Расшифровка осуществляется аналогичным образом.

Сравним полученные файлы:

Никаких отличий. И кто бы мог подумать, что этот замечательный пушистик несет в себе ценнейшую информацию о наших паролях.

FAQ по восстановлению повреждённых изображений

Восстановление удалённых файлов и отформатированных дисков с носителей информации в данной теме не обсуждается.

Для обсуждения - см. ссылки выше.

2. Файл не отображается (или отображается, но не весь), можно ли что-то сделать?

2.1. JPEGfix - утилита по оценке и ремонту JPEG-файлов. Как оценить пригодность файла к ремонту - см. пункт 3 инструкции.

2.2. Инструкция по оценке файла через упаковку в архив.

2.3. JPGscan - старая утилита по оценке пригодности JPEG-файла к ремонту.

2.4. JPEGsnoop - программа для просмотра повреждённых файлов. Краткое описание возомжностей.

2.5. ZAR, Digital image recovery - программа для поиска и извлечения изображений из пострадавших носителей, после форматирования и т.п.

2.6. Утилита Bad Peggy + другие способы автоматически проверить много файлов на годные/негодные

2.7. Почему видна маленькая картинка предварительного просмотра, а сама фотография с дефектом (не отображается)?

Маленькая картинка это эскиз/thumbnail/preview, он хранится в начале файла. Если начало файла уцелело, то эскиз/thumbnail/preview будет отображаться нормально.

2.8. Снимки в RAW рекомендую проверить в FastStone Image Viewer. Просмотр обычно показывает JPEG-preview (полноразмерный или thumbnail), опция конвертации - выгружает сами RAW-данные. Это разные блоки RAW-файла, один из них может оказаться целым или менее пострадавшим, чем другой.

6. Прочее

6.1. Почему при восстановлении удалённых снимков получается "каша" из других снимков?

6.2. Можно ли без карт-ридера восстанавливать снимки, удалённые с флеш-карты?

6.3. Чем можно проверить большую коллекцию JPEG и выявить повреждённые / составить список хороших?

6.4. Как проверить флешку на работоспособность?

6.5. Хочу использовать флешку после сбоя, что с ней нужно сделать предварительно?, если сбой повторился - не использовать.

6.6. Как отрезать лишний объем у успешно открывающихся изображений?

6.7. Как вытащить эскиз/thumbnail/preview в отдельный файл JPG, желательно автоматически - JPEG Ripper, ShowExif, exiftool

8. Что делать, чтобы не потерять ценные фотографии?

Главное, что нужно запомнить: Информация - не материальна. Потерять файлы гораздо проще, чем их восстановить.

8.1. Копирование, копирование и ещё раз копирование.

Для ценных фотоснимков рекомендую делать 3 копии: HDD компа/ноута, внешний USB-диск и DVD-диски. Делитесь снимками с друзьями, выкладывайте их в интернет. Например, яндекс-фотки - резиновые, ограничения по объёму нет, залейте туда всё в закрытые альбомы.

8.2. Проверка и ещё раз проверка. Перед удалением файлов убедитесь, что цела хотя бы ещё одна копия этих файлов. Особенно, если остаётся только одна копия. Особенно, когда используете непроверенное оборудование - в походе/отпуске/командировке. Просмотрите несколько файлов в начале, несколько - в конце и несколько - в средине - что все они скопировались, полностью и отображаются.

8.3. Перед использованием картридера убедитесь, что он поддерживает вашу флешку и её размер. Например, если картридер не знает про SDHC (4ГБ и больше), совать в него SDHC карту просто опасно, даже на чтение.

8.4. Если что-то случилось с носителем информации - не записывайте на него ничего, не удаляйте ничего, не форматируйте, не загружайтесь с него, не используйте с непроверенным оборудованием и т.д. - любая модификация уменьшает шансы спасти ценные файлы в непредсказуемое число раз. Пока вы не убедились, что спасли всё (или что больше ничего спасти невозможно) - только читайте диск, причём чем меньше раз - тем лучше. Лучшая тактика - снять полный образ и спрятать носитель "в сейф", а данные извлекать из образа.

8.5. Проверяйте SMART ваших HDD-дисков, в т.ч. внешних USB-дисков. Reallocated_Sector отличный от нуля - возможно, повод для немедленного копирования всех данных и замены диска.

8.6. После записи CD/DVD убедитесь, что все файлы записались успешно. Если каталогов на диске нет, достаточно проверить несколько первых, последних файлов и в средине. Если есть каталоги - то проверять нужно в корне, в первом и последнем каталоге.

8.7. Если флешка нагрелась - файлы могли скопироваться с ошибками.

8.8. Перед использованием диска больше 137 ГБ (128 GiB) на новом компе / операционной системе, убедитесь, что комп (железо и BIOS) и ОС поддерживают такие диски и режим поддержки включен.

8.9. Флешку для фотоаппарата - форматируйте только в нём. Воздержитесь от копирования файлов на такую флешку через картридер. Не используйте одну и ту же флешку в разных фотоаппаратах без промежуточного форматирования.

8.10. Лучше отформатировать флешку, чем стереть с неё все файлы - следующие снимки будут ложиться на флешку без фрагментирования. Кроме того, форматирование обычно быстрее.

8.11. Не стирайте файлы, если ещё хватает свободного места. Если в походе/отпуске следующий "цикл" съёмки скорее всего не заполнит флешку до конца, лучше не стирайте с флешки все файлы, хоть и скопированные на другие носители, - сотрите половину (например, менее ценные, видео, RAW при наличии JPG). Фрагментирование новых снимков - меньшее зло, чем полная потеря старых снимков из-за сбоя другой копии.

8.12. Не используйте встроенные программы Windows для просмотра фотографий - Picture and Fax Viewer, Windows Photo Viewer и т.п. Если выбора нет - не поворачивайте фотографии в этих программах. При повороте эти программы перезаписывают изображения, что может приводить к их искажению и потере.

Читайте также: