Как включить геолокацию в браузере brave

Установка нового браузера не заканчивается его запуском. При первом старте браузеры проходят фазу донастройки — что-то докачивают, конфигурируют и, конечно, рапортуют. Если посмотреть на соответствующие сетевые запросы, можно многое узнать о браузере – в частности, какой информацией о пользователе и устройстве он поделится с неустановленной группой лиц.

В этой статье мы оценивали поведение пяти браузеров: Brave, Chrome, Firefox, Edge и Opera. Все исследования проводились на десктопе под управлением Windows 10 (версия 20H2, билд 19042.804) с подтвержденной учёткой Microsoft.

TLDR: меньше всего запросов делает Brave

В 2020 году профессор Дуглас Лейт из Тринити-колледжа (Дублинский университет) провел исследование браузеров и разделил их по тому, насколько успешно они хранят конфиденциальность пользователя. В первую группу вошел Brave как самый приватный браузер, во вторую — Chrome, Firefox и Safari, в третью — Edge и Yandex, которые защищали данные пользователя хуже всего. В нашем исследовании не участвовали Safari и Yandex, а в исследовании профессора Лейта – Opera, но в целом мы получили похожие результаты.

У Brave сетевых запросов меньше всего, также меньше всего хостов, к которым он обращался. Все соединения были с бэкендами Brave. Множество запросов отправил Firefox, хотя большинство из них были связаны с безопасностью. Запросы отправлялись на узлы Mozilla. Edge был наиболее активен в отношении рекламы, он начинал собирать соответствующие данные раньше всего. Кроме того, браузер от Microsoft блестяще продемонстрировал, как много информации о пользователе можно получить через учетную запись Windows.

Методология

Перед каждым анализом мы зачищали папки %appdata% и %localappdata% в Windows, т. е. информацию, относящуюся к профилю пользователя. Все браузеры были обновлены до последней версии. Чтобы отслеживать запросы, мы использовали программу Telerik Fiddler версии 5.0.20204.45441. Она мониторила запросы в течение 10 минут с момента первого запуска каждого браузера.

В течение первых пяти минут пользователь ничего не делал в браузере, а затем открывал новую вкладку. Любые запросы — на сбор каких-либо данных, синхронизацию или персонализацию — отклонялись. После открытия новой вкладки пользователь ничего не делал в течение еще четырех минут. На девятой минуте в адресной строке печаталось слово «brave» (как пример потенциального поискового запроса), а затем удалялось посимвольно. Потом пользователь вставлял в адресную строку слово «password» целиком и таким же образом это слово удалял. Это делалось для того, чтобы отследить, передает ли браузер данные пользователя, включая случайно вставленную информацию, каким-либо удаленным службам.

После десятиминутной первичной сессии пользователь закрывал браузер, а потом спустя некоторое время открывал его снова на две минуты. Повторный запуск был нам нужен для того, чтобы сравнить, как ведет себя браузер в первый и последующие разы, и выявить возможную разницу.

Подробные результаты по каждому браузеру

Brave версии 1.21.73

Запросы Brave распределились по следующим категориям.

Скачивание «вариаций» браузера. Это анонимные A/B-тесты, которые Brave проводит для улучшения своей работы.

Скачивание Sponsored Images для региона пользователя — это рекламные NTP. Пользовательские данные при этом никуда не передаются.

Анонимная телеметрия и отчетность — браузер отправляет дату установки, платформу, и несколько P3A-метрик.

После первоначальной настройки Brave также обновил некоторые компоненты.

При повторном запуске было сделано 24 запроса, они касались обновлений компонентов браузера, заголовков, A/B-тестов и списков Safebrowsing.

Chrome версии 89.0.4389.72

Одним из первых запросов Chrome была попытка ассоциировать пользователя и существующий аккаунт Google. Затем браузер запросил возможные вариации — Chrome также тестирует новые функции таким образом.

Далее браузер обновил компоненты и скачал набор расширений — например, ярлыки Google Docs, Google Drive и YouTube. Запросил списки Safebrowsing и загрузил список проверенных плагинов.

Всего Chrome сделал 91 сетевой запрос к 5 доменам верхнего уровня. Все домены принадлежали Google. Хотя попытка ассоциировать пользователя и Google-аккаунт была, никакой персональной информации в итоге Chrome не передал. Как и Brave, Chrome собирал общую информацию об устройстве, с которого пользователь зашел в браузер.

Firefox версии 86

Затем Firefox установил WebSocket-соединение с сервером автопушей. Это соединение веб-приложения используют, чтобы иметь возможность отправлять пользователям уведомления, даже если они в данный момент не работают в браузере. Во время соединения сервер отправил браузеру идентификатор регистрации нового пользователя пушей Push User Agent Registration ID (UAID).

При запуске в Firefox было открыто две вкладки: одна — обычная новая вкладка, вторая — «Уведомление о конфиденциальности для веб-браузера Firefox». Поскольку для второй нужно было подключение к интернету, отправлялись дополнительные запросы. Их было 22.

Всего Firefox отправил 2799 запросов к восьми доменам верхнего уровня. Большинство доменов принадлежали или поддерживались Mozilla. В конце первой сессии браузер сделал запрос к терминалу классификации клиентов, позже такой запрос был замечен повторно.

Что касается телеметрии, диагностические данные обычно содержали информацию о событии, браузере, а также идентификаторы клиента и сессии в браузере. Кроме того, несколько запросов были отправлены через отдельный процесс pingsender.exe. Этот процесс отправлял запросы и после того, как пользователь закрыл браузер, причем информации пересылалось довольно много: идентификатор клиента, данные об устройстве, о браузере, включая список дополнений, плагинов и даже данные о внешнем оформлении браузера, о тестах, в которых был задействован браузер, о количестве мониторов, об установленном антивирусном ПО и так далее. Интересно, что мы нашли ключ, который, судя по названию, должен был отвечать за передачу телеметрических данных: environment.settings.telemetryEnabled. В нем было выставлено false, но по факту данные пересылались, и в огромном объеме.

Последний запрос перед закрытием включал в себя множество разнообразных метрик. Хотя большинство из них к персональным данным отношения не имело, все же мы почувствовали себя неуютно, настолько подробной была телеметрия.

После ввода или вставки символов (не менее двух) Firefox отправлял запросы с этими символами в Google. Отметим здесь, что профессор Лейт не обнаружил подобных запросов, но он вставлял в адресную строку URL – возможно, Firefox отправляет данные в поиск, только если они не представляют собой URL.

Edge версии 88.0.705.81

Первым делом Edge попытался идентифицировать пользователя. Надо сказать, что возможностей для этого у браузера от Microsoft куда больше, чем у прочих, и пользуется он ими весьма агрессивно, получая данные из аккаунта Windows. Конечно, как и другие браузеры, Edge запрашивал списки безопасных плагинов и потенциально вредоносных URL, но это была лишь часть запросов. Еще часть была связана с рекламой и трекерами — таких запросов было намного больше, чем у других браузеров, также больше было и запросов к посторонним бэкендам.

Всего Edge отправил 367 запросов к 13 доменам верхнего уровня. Большинство доменов принадлежало Microsoft. В этих запросах присутствовала и потенциально конфиденциальная информация, причем защищена она была слабо.

Интересно, что Edge был единственным из браузеров, который отправлял специальные запросы, связанные с редиректами и онлайн-рекламой по технологии real-time bidding. Также Edge транслировал информацию ScorecardResearch, сервису, который специализируется на сборе данных о поведении пользователей в интернете. Этот сервис есть во многих блок-листах.

Забавно, что одним из первых запросов был запрос на демонстрацию рекламы со словами «Сделан с учетом защиты вашей конфиденциальности». В самом запросе при этом было достаточно много информации о пользователе.

При повторном запуске Edge сделал еще 70 запросов, аналогичных тем, что были отправлены до этого.

Opera версии 88.0.4324.182

Символы при вводе или вставки Opera сразу транслировал в Google для поиска в реальном времени. В этих запросах содержался идентификатор, сообщавший Google, что поиск идет с Opera.

При повторном запуске Opera сделал всего 16 запросов – для обновления расширений, загрузки набора идентификаторов функций, а также получения свежей информации о курсе валюты и криптовалюты.

Чтобы просматривать веб-страницы, не оставляя следов в браузере, настоятельно рекомендуется открыть окно приватного просмотра. Незаменимый вариант для тех, кто хочет знать, как защитить свою конфиденциальность на Brave.

Вопреки предположениям, приватный просмотр используется не только для сокрытия предосудительных действий. На семейном ПК вы можете скрыть следы интернет-сеанса, чтобы не испортить сюрприз в процессе. На компьютере, который нам не принадлежит, лучше убедиться, что браузер не сохраняет файлы cookie или пароли.

Хотя приватный просмотр позволяет вам стереть вашу историю, идентификаторы и локальные файлы cookie, он никоим образом не гарантирует вашу анонимность в Интернете, поскольку ваши действия остаются видимыми для вашего интернет-провайдера и сайтов, которые вы посещаете. Однако Brave предлагает второй режим по-настоящему приватного просмотра, позволяя вам проходить через сеть Tor.

Откройте классическое окно в режиме инкогнито

- Откройте Brave Personalization and Control Center, щелкнув соответствующий значок в правом верхнем углу браузера, затем выберите «Новое приватное окно». Чтобы идти быстрее, используйте сочетание клавиш «Ctrl + Shift + N».

- Теперь вы находитесь в режиме инкогнито. Вы можете проверить конфиденциальность вашего просмотра с помощью значка очков справа от адресной строки.

- Чтобы выйти из приватного сеанса и автоматически стереть все следы вашей онлайн-активности, закройте окно, нажав на крестик, или нажмите на очки и выберите «Выйти из приватного режима».

Откройте окно в режиме инкогнито с помощью Tor

- В меню настройки и управления нажмите «Новое личное окно с Tor» или нажмите клавиши «alt =» + Shift + N »на клавиатуре.

- Если вы открыли простое окно в режиме инкогнито, вы можете напрямую переключиться на Tor, щелкнув значок очков и выбрав «Открыть окно Tor».

- Ваше соединение теперь анонимно. Вы можете проверить его статус в любое время, используя значок Tor справа от адресной строки URL.

- Чтобы завершить просмотр в анонимном режиме, закройте окно, щелкнув крестик, или щелкните значок Tor и выберите «Выйти из Tor».

Популярные посты

Обзор Polar Ignite: самые умные спортивные часы

Мы продолжаем изучение рынка спортивных часов, выпустив недавно выпущенную модель Polar Ignite . Это новое дополнение к каталогу Polar, ориентированное на средний уровень, в первую очередь нацелено на спортсменов с относительно небольшим бюджетом. От такой минимальной цены страдает качество? Все мы расскажем в нашем обзоре Polar Ignite. В наши дни хорошее здоровье стало настоящим маркетинговым аргументом. Так что даже если это означает «…

DS3 Crossback E-Tense: первое использование электрического внедорожника

Томас Кортези: Мы смогли проехать сотню километров на первом электрическом внедорожнике от группы PSA. Слишком коротко, чтобы оценить производительность зарядки, но достаточно, чтобы произвести первое впечатление. В конце 2019 года PSA запускает свои новые электротехнические изделия, все они основаны на платформе e-CMP, разработанной совместно с Dongfeng. После e-208 и до Corsa-e настала о…

Тест Apple Airpods Pro: технологическая демонстрация, которая понравится как можно большему числу людей

Сказать, что Airpods вошли в историю наушников, нетрудно. Этот маленький аксессуар не был изобретен компанией True Wireless, а популяризировал ее в массах. Поэтому анонса новой модели достаточно, чтобы обернуть планету технологий, хорошо это или плохо. Новые, растущие ценыНаушники Apple Airpods Pro, описанные как внутриканальные, являются настоящими беспроводными с активным шумоподавлением (ANC). У них есть два микрофона с каждой стороны, …

Тест Corsair VOID RGB Elite Wireless: серьезный продукт со стабильной беспроводной связью

За несколько недель Corsair обновила три линейки гарнитур для геймеров. Последнее нововведение, которое дошло до нас, - это не что иное, как VOID RGB Elite Wireless, который должен быть вставлен между нашими предыдущими тестами. Цена вопроса, диапазон VOID составляет то, что можно назвать средним уровнем Corsair. Это продукты, предназначенные исключительно для геймеров, которые демонстр…

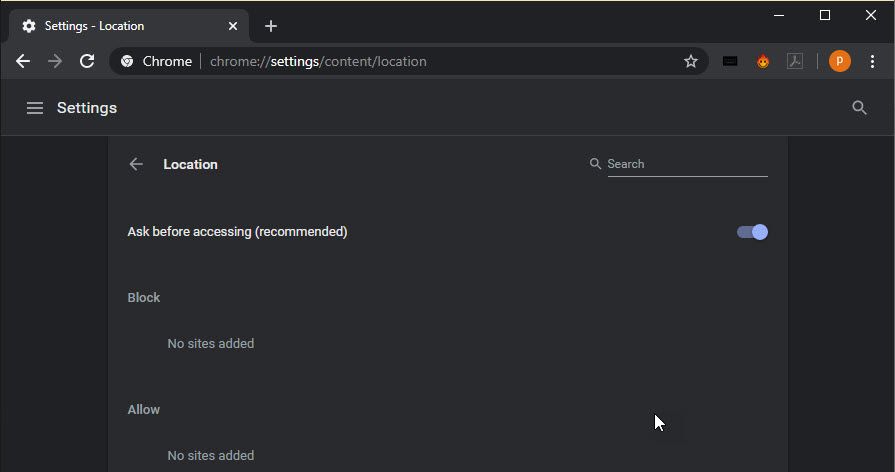

Если вы пытались найти какие-либо телешоу или спортивные трансляции в Интернете, вы, скорее всего, увидите под адресной строкой запрос о вашем местонахождении. Геолокация — это довольно новая функция, которая позволяет браузерам отслеживать ваше местоположение и отправлять вам результаты поиска по конкретному местоположению.

Если вы беспокоитесь о своей конфиденциальности, вам может быть неудобно делиться своим местоположением с другими в Интернете. Здесь я буду обсуждать, как вы можете отключить геолокацию в Chrome и другие браузеры.

Здесь вы также найдете сайты, которые имеют доступ к вашему местоположению. Чтобы удалить разрешения для любого веб-сайта, нажмите значок «Удалить» рядом с веб-сайтом.

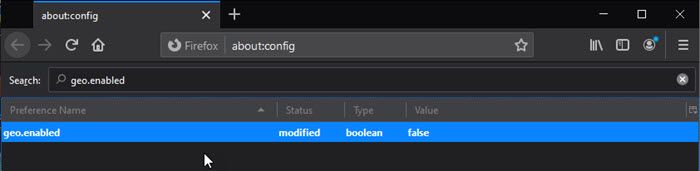

Отключить расположение в Firefox

Чтобы отключить отслеживание местоположения в Mozilla Firefox, выполните следующие действия.

- Откройте Mozilla Firefox в вашей системе.

- Тип о: конфигурации в адресной строке Firefox и нажмите Войти.

- Firefox покажет вам предупреждение «Это аннулирует вашу гарантию». Нажать на Я принимаю на себя риск! кнопку, чтобы открыть дополнительные настройки для вашего браузера.

- Тип включен в строке поиска, чтобы найти настройки.

- Дважды щелкните указанное значение, чтобы переключить его значение с истинного на ложный.

Это отключит геолокацию для вашего браузера Mozilla Firefox.

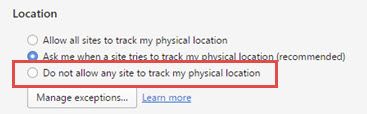

Отключить геолокацию в опере

Opera основана на проекте Chromium, поэтому отключение отслеживания геолокации очень похоже на Chrome. Выполните следующие действия, чтобы отключить геолокацию в Opera:

- открыто опера на вашем устройстве.

- Найдите и щелкните логотип Opera в окне, чтобы открыть дополнительные настройки.

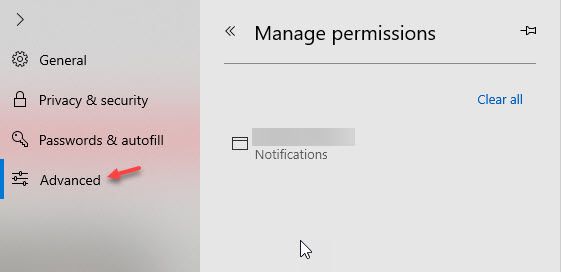

- Перейти к продвинутый вкладку и нажмите на Настройки контента.

- Найдите и нажмите на Место расположения.

- Здесь, нажмите «Спросите, прежде чем получить доступ» переключатель.

- Если вы хотите заблокировать совместное использование местоположения, нажмите на Не позволяйте вместо радио кнопки.

Это отключает отслеживание местоположения для браузера Opera.

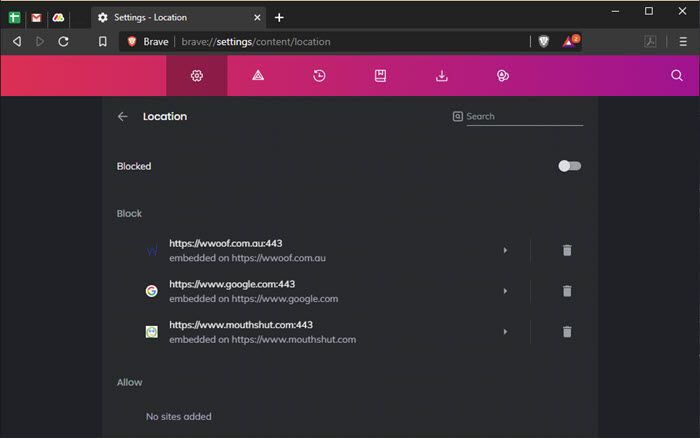

Отключить геолокацию в Brave Browser

Храбрый браузер основан на проекте Chromium, поэтому шаги по отключению геолокации очень похожи на те, что вы делаете в Google Chrome:

- Открой Храбрый браузер на вашем устройстве Windows 10.

- Нажмите на меню гамбургера, чтобы открыть контекстное меню, выберите настройки.

- Под Конфиденциальность и безопасность раздел, нажмите на Настройки сайта.

- Нажмите, чтобы расширить Место расположения раздел.

- Найдите переключатель, который говорит: «Спросите, прежде чем получить доступИ убедитесь, что переключатель установлен на На.

Отключить геолокацию в Microsoft Edge

Microsoft Edge — один из самых легких браузеров с множеством дополнительных функций для чтения и разметки. Microsoft Edge также может быть отремонтирован, если вы видите какие-либо проблемы с ним. Чтобы отключить геолокацию в Microsoft Edge, вам нужно сделать это из приложения «Настройки».

- Откройте окна настройки Вы можете использовать сочетание клавиш Win + I.

- Нажмите на Конфиденциальность.

- В меню левой панели нажмите Место расположения.

- Найдите заголовок службы определения местоположения. Выключите переключатель, связанный с Служба определения местоположения.

После этого вы отключили Geolocation для Microsoft Edge.

Вывод

В условиях быстрого роста интернета конфиденциальность должна стать одной из главных проблем пользователей. Теперь вы знаете, как отключить геолокацию в Chrome, Firefox и другие браузеры для блокировки местоположения. Комментарий ниже, если вы нашли это полезным, и обсудить далее то же самое.

В Brave приватность — не фича, а требование, вокруг которого построен проект. Наш браузер это демонстрирует в полной мере: мы блокируем трекеры, не даем отслеживать цифровые отпечатки и предлагаем пользователям наш собственный, privacy-first рекламный сервиc.

В сегодняшнем выпуске рассмотрим метод сокрытия IP-адресов пользователей от нас и партнёрской CDN, а также прочие вопросы приватности браузерной рекомендательной ленты Brave Today.

Известно, что в процессе работы Brave передаёт минимум информации на наши серверы, и только когда это нужно. Но этого мало — чтобы делать воистину правильные вещи, следует задаться целью сделать принципиально невозможным причинение вреда пользовательской приватности.

Как не раскрыть IP-адреса пользователей браузера? В общем случае, мы отфильтровываем их из запросов к нашим бэкендам на уровне сети доставки контента (также известной как CDN), чтобы адрес даже случайно не мог попасть в логи. Но для одного из наших новых сервисов мы хотим шагнуть дальше — убедиться, что никакое изменение конфигурации CDN не могло бы засветить IP-адреса клиентов, даже если бы нам этого захотелось.

Опишем по пунктам, что и зачем мы делаем.

Начало

Новые фичи браузера требуют, чтобы IP-адреса клиентов охранялись лучше, чем мы это делали раньше. Одна из таких фич — наша новостная рекомендательная лента Brave Today на браузерном новом табе.

Конструкция

Традиционно, контент сервисов, чувствительных к задержкам, доставляется и кэшируется при помощи CDN. Очевидно, что оператор CDN видит и содержимое пользовательских запросов, и его IP-адрес. В нашем случае (см. Приватность) эти потоки данных следует разделить. Мы решили добавить балансировщик нагрузки перед CDN. В результате получилось следующее:

Важно также использовать разных вендоров балансировщика и для CDN, что мы и делаем. Это нужно, чтобы минимизировать теоретический риск их сговора для деанонимизации клиентов.

We need to go deeper

Например, сервис запрашивает изображения:

Эти запросы можно изменить так:

А что там в браузере?

Всё, о чем говорилось до сего момента, больше относится к вендорам нашей инфраструктуры. Однако что насчет собственно компании Brave, ведь у нас-то есть доступ к дашбордам партнёров?

Для того, чтобы идентифицировать пользователя по набору запросов, нам потребовалось бы:

Иметь доступ к логам обеих систем,

Добавлять к запросам дополнительную информацию, когда они направляются от балансировщика нагрузки TCP.

С логами все просто — по договору с вендором балансировщика у нашей учётки отключен доступ к механизмам логгирования. Добавлять информацию в заголовки мы тоже не можем, поскольку балансировщик нагрузки не может расшифровать TLS-поток. Теоретически, мы могли бы настроить его так, чтобы прокси-протокол дописывал IP-адрес клиента во все исходящие запросы, но, по счастью, наш CDN-провайдер этого в принципе не умеет делать. На случай, если такая возможность появится в будущем, в нашем контракте есть специальный пункт, который оговаривает это ограничение.

Доверяй, но проверяй

Важность тщательного проектирования такой системы неоспорима, но слова и схемы ничего не значат без возможности проверить наши утверждения. Чтобы оправдать доверие наших пользователей мы стараемся максимально прозрачно показывать нашу работу.

В маловероятном случае обнаружения любых багов или нарушений модели приватности немедленно сообщайте в нашу программу поиска багов

Чтобы оставаться на шаг впереди от следящих скриптов, мы регулярно выпускаем новые функции и улучшения, связанные с приватностью. Расскажем о четырёх недавних изменениях в конфиденциальности и web-совместимости: время жизни пермиссий, дебаунсер и кое-что ещё.

Разное время жизни пермиссий

Было: всё или ничего Стало: тонкая настройка

Начиная с версии 1.25 браузера Brave (как для настольных ПК, так и для Андроида) появилось больше возможностей контролировать то, как долго сайтам будут доступны мощные, но антиконфиденциальные функции, такие как геолокация, веб-камеры и микрофоны.

Ранее мы использовали обычный способ Chrome для работы с правами доступа, который ограничивал пользователей в их выборе вариантами «навсегда» или «никогда». К примеру, нельзя было сказать «этот сайт может использовать мою камеру, пока я нахожусь на этой странице, но необходимо спросить меня снова в следующий раз». Опции, ограниченные выбором «всё или ничего», поощряют чрезмерную передачу данных, выгодную бигтеху, которому интересно сохранить максимум информации. Так, Apple обнаружила, что когда у пользователей есть возможность ограничить срок доступа к данным геолокации, пользователи стали предоставлять на 68% меньше таких данных, что является существенным улучшением с точки зрения защиты их конфиденциальности.

Пользователи Brave теперь могут выдавать сайтам временные права доступа для более строгого контроля за конфиденциальностью. Стандартные примеры таких возможностей браузера — это веб-камеры, микрофоны, геолокация и датчики движения. Это похоже на средства защиты в других браузерах, но в браузере Brave это, естественно, работает существенно лучше. Так, Safari и Firefox позволяют выдать сайтам постоянный доступ, доступ для определённой страницы или же полностью отказать в доступе, а Brave теперь позволяет пользователям предоставлять сайтам доступ к подобным возможностям на определённый срок времени. В Chrome тестируется что-то подобное, но только для данных геолокации.

Дополнительная защита от переадресующего трекинга

Алярм

Всё больше браузеров защищают пользователей от самых популярных и очевидных форм трекина в сети, таких как сторонние куки, сторонний localStorage и фингерпринтинг. В ответ трекеры переходят на более изощрённые методы слежки, такие как «трекинг первого уровня», или же методы провязывания вашей идентичности и действий на одном сайте с вашими действиями и идентичностью на других сайтах.

Наиболее популярная форма такого трекинга — это так называемый переадресовывающий трекинг (bounce tracking), при котором сайт добавляет уникальное айди к гиперссылкам перед тем, как вы покидаете этот сайт. Например, трекинговые скрипты Facebook добавляют идентификаторы fbclid к урлам перед тем, как вы покидаете сайт, чтобы скрипты Facebook на сайте назначения могли считать этот идентификатор из адреса URL, что позволит Facebook выстроить цепочку посещений и скормить её хтоническим алгоритмам машинного обучения.

Общепринятое название для такой формы слежки — это bounce tracking, переадресовывающий трекинг, или, говоря более обобщённо, трекинг, основывающийся на веб-навигации. Его идея позволяет обходить оборонительные механизмы браузеров, такие как изоляция или разделение стораджей сайтов, посредством передачи идентификаторов через адреса или редиректы.

На сегодня браузеры плохо защищают от такой формы трекинга. Что-то умеет система Safari Intelligent Tracking Protection 2.0, а Brave защищает пользователей от известных переадресующих трекеров, удаляя параметры трекинга из адресов URL. Эти системы полезны, но неполны и не защищают пользователей от некоторых форм переадресующего трекинга. Мы улучшаем свою защиту от подобных тёмных дел путём уведомления (при включении агрессивного режима) пользователей о том, что они собираются перейти по адресу, который похож на переадресующий трекер. Когда 1) включена агрессивная защита от трекинга и 2) происходит переход по адресу, который списки фильтрации обозначают как подозрительный, наш браузер покажет большой алярм и заблокирует переход (при желании его можно будет продолжить). Мы предполагаем, что в таком виде защита окажется востребованной не для всех, поэтому она работает только в режиме агрессивной блокировки трекеров. Однако, поскольку наша цель — бескомпромиссная защита приватности для всей аудитории, мы работаем над соединением дебаунсера и эфемерных хранилищ, чтобы включить такой механизм по умолчанию.

Brave определяет, является ли адрес переадресующим трекером, точно так же, как великолепный проект uBlock Origin, и применяет подход, который в uBlock называется «строгим блокированием». В общих чертах, предупреждающая страница будет показана, если выполняются все три условия:

Пользователь выставил щиты как «реклама и трекеры блокируются (агрессивно)»;

Навигационный запрос верхнего уровня был бы заблокирован правилом фильтрационного списка (например, EasyList, EasyPrivacy и uBlock Origin);

Не существует специального исключения для этого адреса.

Продление жизни эфемерных хранилищ

Ранее мы анонсировали новую форму разделения localStorage под названием «сторонние эфемерные хранилища», которая предотвращает межсайтовый и межсессионный трекинг, не нарушая работу сайтов. Мы улучшили эту функциональность без потери качества, позволяя лучше работать сайтам, которые рассчитывают на длительную жизнь сторонних хранилищ. Основной сценарий — это починка систем однократного входа (single sign-on), которые часто ломались об первоначальную версию наших эфемерных стораджей.

Ранее наш браузер удалял все сторонние хранилища для сайта сразу после закрытия последнего открытого документа верхнего уровня. Это хорошая оборона, так как состояние следящих скриптов сбрасывается между заходами на сайты, что, собственно, не позволяет им вести слежку. Кроме того, это полезная мера защиты для сайтов, на которых у вас несколько учёток, так как сторонние скрипты перестают идентифицировать пользователя как владельца разных аккаунтов.

Огорчительно, но эфемерные сторонние хранилища нередко ломали SSO по причинам, описанным здесь. Теперь Brave предотвращает поломки подобного рода, так как в течение короткого времени браузер будет держать данные разделённых сторонних хранилищ (в настоящий момент эта задержка составляет 30 секунд).

Мы экспериментируем с этим 30-секундным окном, чтобы найти оптимальное время, но к настоящему моменту тридцать секунд выглядит оптимальным значением, которое позволяет важным сценариям работать, а следящим скриптам не позволяет ничего.

Дополнительные меры по защите от фингерпринтинга

Кроме того, мы выпустили дополнительные меры защиты от фингерпринтинга, чтобы всегда оставаться на шаг впереди трекеров. Вот некоторые из них:

Читайте также: