Как удалить файл lck

Ransomware - одно из самых опасных и вредоносных программ. Ransomware умеет предотвращать доступ к системе ОС и файлам пользователя, требуя выкуп за восстановление доступа.

Первые программы ransomware появились более 35 лет назад. Сегодня разработчики LCK virus требуют выкуп криптовалютой или кредитной картой. Вымогатель нацелен в большей степени на частных лиц, компании и организации.

Возможно, LCK virus уже атаковала ваше устройство. Инфекция достаточно серьезная, потому что каждый файл и информация с вашего ПК может попасть в руки мошенников, которые потребуют выкуп за эти данные.

Что такое LCK virus?

LCK virus - это разновидность вредоносной программы-выкупа, которая предназначена для блокирования любого доступа к системе до тех пор, пока пользователь не заплатит требуемую сумму денег.

Инфекция сообщает своим жертвам, что все файлы на их ПК будут удалены навсегда, но этого можно избежать, заплатив выкуп.

Примеры LCK virus

- "Ваши важные файлы были зашифрованы. Хотите получить их обратно? Платите".

- "Если вы хотите, чтобы ваши файлы были расшифрованы, вы должны заплатить $$$$".

- "Если вы не заплатите в указанный срок, вам придется заплатить $1000".

Как можно заразиться LCK virus?

Самым распространенным способом считается вредоносный спам - не запрошенное электронное письмо, используемое в качестве транспорта для вредоноса. Письма могут содержать ловушки (файлы PDF или документы Word) или ссылки на саму программу.

Не следует забывать и о малвертайзинге (malvertising). Здесь зараза зашифрована в виде рекламы, распространяемой в Интернете. При нажатии на них собирается подробная информация о ПК жертв и их местонахождении. Malvertising работает с помощью зараженного iframe, то есть невидимого элемента веб-страницы.

Что делать с зашифрованными файлами LCK virus?

Сразу скажем, что бесплатных инструментов и сервисов для расшифровки зашифрованных файлов LCK virus не существует.

Единственный способ - заплатить выкуп, что нежелательно, или выполнить восстановление файлов на ПК из резервной копии.

Также необходимо знать, что доступа к зашифрованным файлам нет, но многие антивирусные компании и сами хакеры выпускают дескрипторы, которые являются ключом к заблокированным файлам. Лучше дождаться дескриптора, сохранив перед этим все свои файлы.

Дескриптор - это систематизация основных параметров вируса в закодированном виде. К кодировкам относятся группы символов, начинающиеся с заглавной латинской буквы, за которой следуют маленькие латинские буквы/цифры.

Необходимо: Никогда не удаляйте LCK virus, если хотите получить все файлы обратно.

Как защитить свой компьютер от LCK virus?

- Создайте резервную копию своих данных. Защитите свою систему от LCK virus заранее - регулярно делайте резервное копирование системы.

- Обходите стороной спамовые письма. Никогда не открывайте подозрительные письма.

- Регулярное обновление ОС и программного обеспечения - надежный способ обезопасить свой компьютер.

- Надежные пароли. Установите надежные пароли для разных учетных записей.

- Используйте надежные антивирусные программы и брандмауэр.

Как правильно удалить LCK virus с вашего ПК?

Метод 1: Запуск компьютера в безопасном режиме

Прежде всего, необходимо загрузить ПК в безопасном режиме, чтобы предотвратить запуск LCK virus:

Windows 7, 10, Vista, XP

Перезагрузите компьютер + нажмите "F8" при запуске ПК (это нужно сделать до появления логотипа Windows).

На экране должно появиться меню "Дополнительные параметры", в котором нужно перейти в пункт "Безопасный режим с подключением к сети" и нажать Enter.

Windows 8, Windows 8.1

Нажмите "Windows" + "R" для запуска окна RUN - введите msconfig - нажмите OK. Далее перейдите на вкладку Boot и выберите опции Safe Boot и Networking - нажмите OK - перезагрузите ПК.

Метод 2: Удалите LCK virus с помощью AVarmor

Используйте антивирусную программу, которая умеет обнаруживать и затем удалять вредоносные программы с вашего ПК и из интернет-браузеров.

Сначала скачайте и запустите программу AVarmor. Дождитесь завершения сканирования, а затем выберите найденные объекты на вкладках "Реестр" и "Веб-браузеры". Теперь вы можете безопасно удалить все найденные объекты.

Что делать, если не удается удалить LCK virus после всех попыток?

Существуют и другие методы борьбы с LCK virus - загрузите продукт безопасности, известный своими методами исправления и системой сканирования.

Вы также можете использовать платную версию AVarmor, которая более тщательно проверяет компьютер пользователя и дополнена новыми функциями сканирования и защиты. Следуйте всем инструкциям AVarmor. Если это необходимо, перезагрузите компьютер после процедуры сканирования и удаления LCK virus.

Конечно, возможно, что вы не получите свои файлы обратно, но вы сможете полностью удалить инфекцию LCK virus.

Выводы

Еще раз мы хотели бы напомнить вам никогда не нажимать на всплывающую рекламу, если вы не хотите заразить свой ПК опасной инфекцией LCK virus. Используйте наши проверенные методы для удаления LCK virus. Если у вас возникли трудности, то воспользуйтесь AVarmor, чтобы победить LCK virus.

Инструкции по удалению LCK virus

Шаг 2:

Позвольте AVarmor просканировать ваш компьютер на наличие вредоносного ПО

НАЗВАНИЕ

СОВМЕСТИМОСТЬ

Windows 11, 10, 8/8.1, 7, Vista & XP

ТРЕБОВАНИЯ

300 MHz CPU, 256 MB RAM, 50 MB HDD

См. дополнительную информацию о Outbyte и unistall инструкции. Пожалуйста, просмотрите Outbyte EULA и Политика Конфиденциальности

В файловой базе ТиС зависли пользователи, которые не дают работать монопольно вечером.

Как их грамотно отключить? Удалить файлы *.LCK из личных папок или как-то по-другому?

(1) Как-то по-другому: код писать надо.

У меня в Бухгалтерии это сделано так (где-то когда-то подсмотрел)

1. В начале глобального модуля объявляем переменные:

2. В самом конце инициализируем их:

3. Добавляем числовую константу ДоЗавершенияРаботы.

4. Добавляем в глобальник процедуру:

Имена пользователей можно задать свои.

6. В процедуре ПриЗавершенииРаботыСистемы() модифицируем одну строчку:

(2) если правильно помню, недостаток описанного решения - если у пользователя висит не сохраненный документ, то у него повиснет запрос на сохранение и соответственно программа не выйдет.

(3)Хто такое сказал?

Учите матчасть.

ЗавершитьРаботуСистемы();

Синтаксис:

ЗавершитьРаботуСистемы()

Назначение:

вызывает завершение рабоы системы.

Параметры:

- необязательный параметр. Флаг запроса сохранения открытых объектов. Если равен 0, то не запрашивается сохранение незаписанных документов, элементов справочников и т.п. Если 1, то сохранение запрашивается. Значение по умолчанию 1.

+(4) Вот если такой вопрос уже задан.

ТО тогда не даст.

Ну или у пользователя открыто модальное окно или выбор периода да и еще куча всяких системных окон.

Для этого есть такая библиотека wrap вроде.

С ее помощью можно грохнуть и при таких окнах.

запускать надо от имени каждого открытого пользователя, потому что под кем запущена - того пользователя и закроет.

запускать надо от имени каждого открытого пользователя, потому что под кем запущена - того пользователя и закроет.

Т.е.надо войти в тот самый сеанс того пользователя? Или можно другой сеанс под тем же именем пользователя для этого запустить? В 1с8.2 можно запускать несколько сеансов от одного имени пользователя, а в 1с7.7 возможно?

Это зависит не от версии 1С, а от настроек серверной Винды - создаст ли она новый терминальный сеанс или подключит к существующему? Если настроить на единственный сеанс для пользователя, то можно подключаться под каждым зависшим поочередно и выходить из 1С. Вручную.

Конечно, у способа, предложенного в (2) есть ограничения с модальными окнами, но зато есть и преимущество: он завершает работу 1С штатно , причем сразу всех (кто не попал под ограничение), а не поодиночке.

То есть, выставляем константу в 1, ждем пару минут, проверяем список пользователей - если все отвалились, то дело сделано, можно заходить под Администратором и работать.

А если кто-то все-таки остался (завис) - тогда можно начинать силовые действия: убивать процессы, отбирать права, подключаться поочередно под каждым из плохишей и т.д.

Это зависит не от версии 1С, а от настроек серверной Винды - создаст ли она новый терминальный сеанс или подключит к существующему? Если настроить на единственный сеанс для пользователя

Такого же нет, чтобы был второй одновременный сеанс rdp от того же пользователя. Винда или подключает к существующему или существующий обрывает и создает новый сеанс. А при обрыве существующего закрывает все программы.

Я имел ввиду, что в 1с8.2 есть в свойствах пользователя галочка о разрешении иметь ему несколько сеансов от своего имени(это очень удобно, чтоб отлаживать от пользователя с его настройками, если сам пользователь работает тоже, я сам часто использую), но есть ли такое в 1с7.7(??) не помню, отвык от него.

А ваш способ из (2) попробую, спасибо.

А если кто-то все-таки остался (завис) - тогда можно начинать силовые действия: убивать процессы, отбирать права, подключаться поочередно под каждым из плохишей и т.д.

Я не знаю каким образом, но у меня появляются зависшие пользователи многодневной давности, причем терминальных сеансов их нет и процессов нет. При этом помогает перезагрузка сервера с базой.

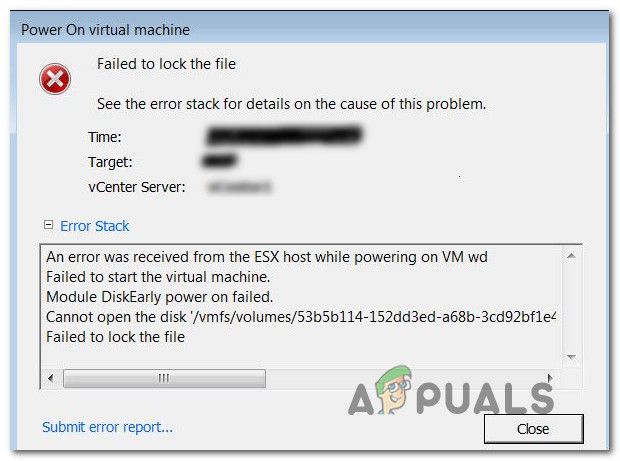

Некоторые пользователи VMware сообщают, что не могут запустить одну или несколько виртуальных машин, которые они настроили на своем компьютере. После включения виртуальной машины в окне отображается следующая ошибка: «Неожиданная ошибка была получена от хоста ESX при включении VM VM_name. Не удалось заблокировать файл. »

Не удалось заблокировать файл на VMware Workstation

Что вызывает Не удалось заблокировать файл?

- Вторая виртуальная машина уже использует файл .vmx — Как оказалось, эта конкретная проблема может возникнуть, если вы попытаетесь запустить вторую виртуальную машину, которая использует тот же файл конфигурации виртуальной машины (.vmx), что и другая машина, которая была настроена первой. В этом случае вы можете решить проблему, удалив папки .lck журналы.

- Виртуальная машина содержит смонтированные диски — Как сообщают несколько пользователей, эта проблема также может возникнуть, если вы попытаетесь включить виртуальную машину с подключенными дисками, которые были задействованы с помощью утилиты VMware-mount. Если этот сценарий применим, вы можете решить проблему, удалив папки .lck журналы.

- Виртуальная машина запускается во время операции моментального снимка — Мы действительно проверили это, и это привело нас прямо к ошибке «Не удалось заблокировать файл». Вы увидите эту точную ошибку, если попытаетесь включить виртуальную машину через пользовательский интерфейс, упрощенный во время операции моментального снимка. Если это то, что вызывает проблему, удаляя журналы папки .lck из папки виртуальной машины решат проблему.

- Виртуальная машина уже используется — Вы также можете столкнуться с этой проблемой, если виртуальная машина, которую вы пытаетесь запустить, уже используется. Обычно это происходит, если вы используете двойную конфигурацию. В этом случае все, что вам нужно сделать, это закрыть другой экземпляр, на котором запущена та же виртуальная машина, и ошибка перестанет возникать.

- VMware Workstation не имеет прав администратора — Как выясняется, эта конкретная проблема также может возникать, если вашей рабочей станции VMware не предоставлен доступ администратора. Если этот сценарий применим, вы можете решить эту проблему, заставив вашу ОС разрешить административные привилегии.

Если вы в настоящее время сталкиваетесь с этой конкретной проблемой и ищете способ ее решения без потери данных, эта статья предоставит вам несколько советов по устранению неполадок. Ниже вы найдете коллекцию потенциальных стратегий исправления, которые другие пользователи в аналогичной ситуации обычно используют для исправления этой конкретной ошибки.

Для достижения наилучших результатов мы рекомендуем вам следовать приведенным ниже методам в том порядке, в котором они представлены, поскольку они упорядочены по сложности и эффективности. Если вы выполните их по порядку, не пропустив ни одного шага, один из них обязательно разрешит проблему, независимо от того, кто является ее причиной.

Метод 1: Запуск VMware от имени администратора

Некоторые пользователи, которые сталкивались сНе удалось заблокировать файл » об ошибке сообщили, что проблема перестала возникать после запуска VMware Workstation в режиме администратора.

Вот краткое руководство о том, как это сделать:

- На рабочем столе щелкните правой кнопкой мыши ярлык VMware и выберите «Запуск от имени администратора».

Примечание. Если у вас нет ярлыка на рабочем столе, перейдите в папку установки WMware и щелкните правой кнопкой мыши vmplayer.exe. Если вы не настроите свое местоположение, вы сможете найти его в: C: \ Program Files (x86) \ VMware \ VMware Player - На UAC (контроль учетных записей пользователей), щелчок да предоставить административные привилегии.

- Запустите виртуальную машину, которая ранее вызывала проблему, чтобы увидеть, была ли проблема решена. Если вы больше не сталкиваетесь сНе удалось заблокировать файл » Ошибка, продолжайте с шагами ниже, чтобы сделать изменение постоянным.

Замечания: В текущем состоянии вам придется повторить шаг 1 Шаг 2 каждый раз, когда вы запускаете VMware, чтобы обойти проблему. - Щелкните правой кнопкой мыши исполняемый файл или ярлык VMware Workstation и выберите Свойства.

- Внутри свойства экран, перейдите к Совместимость на вкладке установите флажок, связанный с Запустите эту программу от имени администратора (под настройки) и нажмите Применять сохранить текущую конфигурацию.

- Откройте VMware и посмотрите, была ли проблема решена.

Если проблема все еще возникает, перейдите к следующему способу ниже.

Способ 2: удаление папок LCK виртуальной машины

Несколько затронутых пользователей смогли решить эту проблему, обнаружив физическое местоположение виртуальной машины, которая не работала с помощью «Не удалось заблокировать файл » и удаление папок LCK. После этого и перезагрузки компьютера большинство затронутых пользователей сообщили, что проблема устранена.

Если вы не установили для него пользовательское местоположение, ваша виртуальная машина обычно находится внутри документы папка под Виртуальные машины папка.

Вот что вам нужно сделать:

- Убедитесь, что VMware полностью закрыт и виртуальная машина выключена.

- Откройте проводник и перейдите к Документы> Виртуальные машины, затем выберите виртуальную машину, с которой вы столкнулись с проблемой.

Примечание. Если вы сохранили виртуальную машину в произвольном месте, используйте проводник, чтобы перейти туда. - Если у вас несколько виртуальных машин, дважды щелкните на той, которая создает проблему.

- Внутри папки вашей виртуальной машины вы сможете найти одну или две папки с именем, оканчивающимся на «LCK«. Выберите оба, затем щелкните правой кнопкой мыши и выберите удалять удалить их. Если вы найдете какой-либо .журнал файлы вне папок .lck, удалите их тоже.

Замечания: Удаление этих папок не окажет негативного влияния на вашу виртуальную машину. При следующем запуске виртуальной машины VMware автоматически повторно создаст две папки.

We uninstall what others can't

Что такое программа-вымогатель BleachGap?

The content of the BleachGap ransom note :

Как только шифрование будет выполнено, все файлы с . lck расширения станут недоступны, если они не будут расшифрованы. Например, the file “myfamily.jpg” turns into “myfamily.jpg.lck” . Потом, it leaves 100 copies of the TXT file that contains criminals’ demands : “Pay2Decrypt1.txt” , “Pay2Decrypt2.txt” , “Pay2Decrypt3.txt” , and so on until “Pay2Decrypt100.txt” . Cybercriminals urge users to pay them 0.0002 BTC ( ~10.26 dollars ) within 5 дней, иначе, they threaten to delete the files .

Screenshot of encrypted by BleachGap virus files :

На последней стадии заражения., эта программа-вымогатель может удалить все теневые тома на вашем компьютере.. После этого, вы не сможете выполнить стандартную процедуру восстановления зашифрованных данных с помощью этих теневых томов. There are two solutions to remove BleachGap Ransomware and decrypt your files . Первый - использовать инструмент для автоматического удаления.. Этот метод подходит даже для неопытных пользователей, поскольку инструмент удаления может удалить все экземпляры вируса всего за несколько кликов.. Второй - использовать Руководство по удалению вручную.. Это более сложный способ, требующий специальных навыков работы с компьютером..

How BleachGap ransomware gets on my computer ?

Киберпреступники используют различные методы для доставки вируса на целевой компьютер.. Вирусы-вымогатели могут проникать на компьютеры жертв более чем одним или двумя способами., в большинстве случаев, Атака криптовирусного вымогательства осуществляется с помощью следующих методов:

Хакеры используют специальный инструментарий для эксплуатации известных уязвимостей в системах или приложениях.. Вот почему вы всегда должны делать обновления Windows вовремя и поддерживать их в актуальном состоянии.. Помните, что эти обновления закрывают дыры в безопасности системы, через которые вирус может проникнуть на ваш компьютер.. Убедитесь, что ваша операционная система не устарела и официально поддерживается, например, Windows XP, перспектива, 7 больше не поддерживаются.

Различные сомнительные веб-источники могут содержать вредоносные скрипты или гиперссылки, которые могут заразить вашу систему.. Наш совет - избегайте посещения P2P-сайтов и веб-сайтов с незаконным содержанием. (пиратское программное обеспечение, кино, Музыка). Используйте только законные сервисы и помните - в этом мире нет бесплатного обеда.

Киберпреступники часто злоупотребляют встроенной функцией Windows - протоколом удаленного рабочего стола, чтобы заразить компьютер программами-вымогателями.. Сюда, они получают доступ к целевому компьютеру удаленно и устанавливают вирус вручную. Чтобы избежать заражения через RDP, вы должны установить отличное от 3389 TCP-порт и используйте более надежный пароль.

Чтобы полностью удалить программу-вымогатель с вашего компьютера, вам нужно будет установить антивирусное программное обеспечение. Мы рекомендуем использовать SpyHunter

Единственный эффективный метод восстановления файлов - это копирование их из сохраненной резервной копии.. Если у вас нет подходящей резервной копии, вы можете использовать стороннее программное обеспечение для восстановления, такое как Звездное восстановление данных

We uninstall what others can't

Что такое программа-вымогатель Lck?

Блокировка программ-вымогателей блокирующий файлы вирус, заражающий пользователей Windows.. Его приписывают к печально известной группе семейства программ-вымогателей Dharma, которая известна тем, что регулярно выпускает новые варианты.. Как и другие вирусы Дхармы, он блокирует доступ к конфиденциальным данным пользователя, таким как видео, фото, архив, Документы MS Office, и многое другое. Когда шифрование завершено, преступники просят деньги в обмен на средство дешифрования. Однако, мы не рекомендуем платить им деньги, так как существует высокий риск мошенничества со стороны авторов вирусов.. Следовательно, вы можете остаться без денег и программного обеспечения для дешифрования. В этой статье, вы найдете инструкции, как удалить программу-вымогатель Lck и расшифровать файлы .LCK.

Как мы упоминали ранее, вирус влияет на данные таким образом, что вы не сможете открывать файлы с .id-xxxxxxxx.[decrypttme@airmail.cc].LCK расширение, если они не расшифрованы. Здесь, Программа-вымогатель Lck отображает всплывающее окно и создает ФАЙЛЫ ENCRYPTED.txt файл. Киберпреступники призывают пользователей связаться с ними по электронной почте, чтобы узнать сумму выкупа и как можно скорее решить проблему..

Содержание всплывающего окна:

Мы настоятельно рекомендуем не соблюдать их требования, потому что нет никаких гарантий, что вы получите свои файлы, когда транзакция произойдет.. Напротив, высок риск быть обманутым и просто остаться ни с чем. Единственный надежный способ решить проблему - удалить программу-вымогатель Lck из системы с помощью соответствующего программного обеспечения, чтобы остановить вредоносные действия вируса, а затем восстановить ваши данные из резервной копии..

Содержание записки о выкупе FILES ENCRYPTED.txt:

На последней стадии заражения., эта программа-вымогатель может удалить все теневые тома на вашем компьютере.. После этого, вы не сможете выполнить стандартную процедуру восстановления зашифрованных данных с помощью этих теневых томов. Есть два решения для удаления Lck Ransomware и расшифровки ваших файлов.. Первый - использовать инструмент для автоматического удаления.. Этот метод подходит даже для неопытных пользователей, поскольку инструмент удаления может удалить все экземпляры вируса всего за несколько кликов.. Второй - использовать Руководство по удалению вручную.. Это более сложный способ, требующий специальных навыков работы с компьютером..

Скриншот файлов .LCK:

Как вымогатель Lck попадает на мой компьютер?

Киберпреступники используют различные методы для доставки вируса на целевой компьютер.. Вирусы-вымогатели могут проникать на компьютеры жертв более чем одним или двумя способами., в большинстве случаев, Атака криптовирусного вымогательства осуществляется с помощью следующих методов:

Хакеры используют специальный инструментарий для эксплуатации известных уязвимостей в системах или приложениях.. Вот почему вы всегда должны делать обновления Windows вовремя и поддерживать их в актуальном состоянии.. Помните, что эти обновления закрывают дыры в безопасности системы, через которые вирус может проникнуть на ваш компьютер.. Убедитесь, что ваша операционная система не устарела и официально поддерживается, например, Windows XP, перспектива, 7 больше не поддерживаются.

Различные сомнительные веб-источники могут содержать вредоносные скрипты или гиперссылки, которые могут заразить вашу систему.. Наш совет - избегайте посещения P2P-сайтов и веб-сайтов с незаконным содержанием. (пиратское программное обеспечение, кино, Музыка). Используйте только законные сервисы и помните - в этом мире нет бесплатного обеда.

Киберпреступники часто злоупотребляют встроенной функцией Windows - протоколом удаленного рабочего стола, чтобы заразить компьютер программами-вымогателями.. Сюда, они получают удаленный доступ к целевому компьютеру и устанавливают вирус вручную. Чтобы избежать заражения через RDP, вы должны установить отличное от 3389 TCP-порт и используйте более надежный пароль.

Чтобы полностью удалить программу-вымогатель с вашего компьютера, вам нужно будет установить антивирусное программное обеспечение. Мы рекомендуем использовать SpyHunter

Единственный эффективный метод восстановления файлов - это копирование их из сохраненной резервной копии.. Если у вас нет подходящей резервной копии, вы можете использовать стороннее программное обеспечение для восстановления, такое как Звездное восстановление данных

Как удалить программу-вымогатель Lck?

Рекомендуемое решение:

Попробуйте SpyHunter

SpyHunter - это мощный инструмент, который может поддерживать чистоту вашей Windows. Он автоматически найдет и удалит все элементы, связанные с вредоносным ПО.. Это не только самый простой способ избавиться от вредоносных программ, но и самый безопасный и надежный.. Полная версия SpyHunter стоит $42 (ты получаешь 6 месяцев подписки). Нажав кнопку, вы соглашаетесь с EULA а также Политика конфиденциальности. Скачивание начнется автоматически.

После полного удаления вируса из вашей системы, вы можете начать процесс восстановления ваших файлов.

Как расшифровать файлы, зараженные Lck Ransomware?

К большому сожалению, нет бесплатных инструментов дешифрования, которые смогут расшифровать файлы, зашифрованные любыми вариантами Dharma Ransomware.. Все перечисленные ниже методы не гарантируют полного восстановления файла.. тем не менее, из-за отсутствия других способов, кроме выплаты выкупа, советуем выполнять их, возможно они помогут хотя бы частично восстановить ваши данные.

метод 1. Восстановите ваши файлы с помощью Recovery Tool

Если ваш компьютер атакован программой-вымогателем, вы можете восстановить свои файлы с помощью программного обеспечения для восстановления файлов. Stellar Data Recovery - один из самых эффективных инструментов для восстановления потерянных и поврежденных файлов - документы, электронные письма, картинки, видео, аудио файлы, и многое другое - на любом устройстве с Windows. Мощный механизм сканирования может обнаруживать скомпрометированные файлы и, наконец, сохранять их в указанном месте назначения.. Несмотря на свою продвинутость, он очень краткий и простой, чтобы в нем разобраться даже самый неопытный пользователь..

- Бег Звездное восстановление данных.

- Выберите тип файлов, которые вы хотите восстановить, и нажмите следующий.

![Звездное восстановление данных]()

- Выберите диск и папку, в которой расположены эти файлы и даты, которые вы хотите восстановить их и нажмите сканирование.

![Звездное восстановление данных]()

- После завершения процесса сканирования, щелчок Восстанавливаться восстановить ваши файлы.

![Звездное восстановление данных]()

- После этого, выберите пункт назначения и щелкните Начать экономить сохранить восстановленные данные.

![Звездное восстановление данных]()

Поскольку новые вирусы-вымогатели появляются почти каждый день, нет технической возможности выпустить дешифратор для каждого вируса. В этом случае, инструмент восстановления приходит на помощь. Несмотря на то, что это один из самых эффективных методов при отсутствии дешифратора, это не 100 проц и не единственный способ.

метод 2. Восстановление системы с помощью функции восстановления системы

Хотя последние версии Lck Ransomware могут удалять файлы восстановления системы, этот метод может помочь вам частично восстановить свои файлы. Дайте ему попробовать и использовать стандартную функцию восстановления системы, чтобы оживить ваши данные. Весь процесс предпочтительно проводить в Безопасный режим с командной строкой:

Для пользователей Windows XP / Vista / 7:

Перезагрузите компьютер и перед запуском системы - нажмите F8 несколько раз. Это предотвратит загрузку системы и покажет Дополнительные параметры загрузки экран. выберите Безопасный режим с командной строкой вариант из списка вариантов, используя стрелки вверх и вниз на клавиатуре и хит Войти.

![безопасный режим с поддержкой сети]()

- Нажмите Пуск кнопка, затем выберите настройки

- Нажмите Обновить & Безопасность, затем выберите восстановление и нажмите Перезагрузить сейчас.

- После перезагрузки устройства, идти к Устранение проблем >Расширенные опции >Ввод в эксплуатацию Настройки >Перезапуск

![Безопасный режим с командной строкой]()

- После перезагрузки ПК, ты должен нажать F5 ключ к Включить безопасный режим с помощью командной строки.

После загрузки системы в Безопасный режим с командной строкой, делать следующее:

- В окне командной строки, тип cd восстановить и нажмите Войти.

![восстановление системы]()

![восстановление системы]()

- Как только появится новое окно, щелчок следующий.

![восстановление системы]()

- Выберите дату до появления инфекции и нажмите следующий очередной раз

![восстановление системы]()

- В открывшемся всплывающем окне, щелчок да чтобы начать восстановление системы.

![восстановление системы]()

метод 4. Ролл файлов обратно к предыдущей версии

Предыдущие версии могут быть копии файлов и папок, созданных Windows Backup (если он активен) или копия файлов и папок, созданная с помощью функции восстановления системы. Вы можете использовать эту функцию для восстановления файлов и папок, которые вы случайно изменены или удалены, или которые были повреждены. Эта функция доступна в Windows, 7 и более поздние версии.

![окна предыдущие версии]()

- Щелкните зашифрованный файл и выберите свойства

- Открой Предыдущая версия табуляция

- Выберите самую последнюю версию и нажмите копия

- Нажмите Восстановить

Как защитить вашу систему от программ-вымогателей?

Никто не застрахован от заражения вирусом, который тайно шифрует ваши данные. Но чтобы минимизировать этот риск, вам нужно соблюдать правила:

1. Всегда делайте обновления Windows вовремя и поддерживайте их в актуальном состоянии. Помните, что эти обновления закрывают дыры в безопасности системы, через которые вирус может проникнуть на ваш компьютер..

2. Самый эффективный способ избежать потери данных - это, конечно, сделать резервную копию всех важных данных с вашего компьютера.. Достаточно просто синхронизировать нужные папки с одним из облачных сервисов., чтобы не бояться увидеть текст, требующий оплаты биткойнами в обмен на ключ дешифрования. Это может быть облако или удаленный жесткий диск в сети.. Если вы храните все свои файлы в Интернете, вероятность заражения вирусом будет ниже. Не копируйте на внешние жесткие диски, так как это может повредить им.

3. Поскольку спам-электронная почта является наиболее популярной формой распространения вирусов-вымогателей, пользователь никогда не должен открывать вложения электронной почты, не просканировав их антивирусом.. Простое нажатие на ссылку или открытие вложения может повредить операционную систему. (Windows) за несколько минут, повредить важные данные и заразить вирусом другие машины.

4. Все предыдущие методы не имеют значения, если у вас нет надежного антивируса.. Наличие на вашем компьютере антивирусной защиты может предотвратить все эти неприятные сюрпризы.. Антивирусная защита защитит вас от вредоносных программ, потеря денег, потеря времени, вторжение в вашу личную жизнь. Сейчас антивирусная защита настолько огромна, что сложно сделать выбор в пользу одной из них.. Если вы не определились, кому отдать предпочтение, предлагаем вам ознакомиться с нашими Топ 5 Антивирусного ПО для Windows

Читайте также: