Как убрать двойную аутентификацию в тор браузере

Браузер Тор славится на весь Интернет наиболее проработанной системой обхода провайдерских блокировок, зачаровывает вашу машину на «Невидимость» 999 уровня. Но как бы разработчики ни старались, их детищу все еще нужна пользовательская наладка. Сегодня мы поговорим о том, как настроить Tor Browser для полной анонимности. В процессе повествования рассмотрим несколько важных шагов для достижения желаемого.

Инструкция

Начнем с того, что полная анонимность в Сети вам не нужна, если вы хотите использовать Тор для посещения заблокированных площадок или смены IP-адреса.

Представленный ниже материал поможет тем, кто беспокоится за сохранность персональной информации, не хочет, чтобы силовые структуры «шерстили» его перемещения в Сети. Если вы видите себя во втором случае, тогда милости просим.

Не будем тянуть кота за причинное место и сразу приступим к теме нашей статьи.

Настройка NoScript

Мы сознательно опускаем подготовительный этап, который состоит из запуска exe-файла нашего браузера и ожидания его соединения с Интернет-соединением.

Поэтому начинаем пошаговую инструкцию с главной страницы Тора:

Сохранения вступают в силу тут же, и на этом настройку плагина NoScript можно считать оконченной. Двигаемся дальше!

Скрытые параметры

Звучит секретно и любопытно, не правда ли? На деле нам предстоит внести несколько изменений в работу самого браузера. Для этого уже есть пошаговая инструкция, представленная ниже:

А для network.cookie.cookieBehavior установите значение 1.

Советы на будущее

Ниже представлены несколько советов, которые помогут правильно пользоваться Тором после его настройки:

- Откажитесь от использования каких-либо сторонних расширений

- Всегда держите плагин NoScript в активном состоянии.

- Не используйте свои логин и пароль для входа в популярные социальные сети, где есть какая-то информация о вас.

- Обязательно проверяйте файлы, скачанные в Deep Web, на наличие вирусов.

Эти несколько советов обезопасят конфиденциальную информацию от утечек, снизят вероятность поднять историю ваших переходов.

Подведем итоги

Настройка браузера Тор для анонимности – это только первый шаг в сохранении приватности в Сети. Также пользователю необходимо самостоятельно следить за своими интернет-привычками. Подробности об этом вы можете узнать здесь.

Подскажите, пожалуйста, две вещи по ТОР:

– почему он не хочет работать без установленной настройки "пароль" в аутентификации

и второе, главное – собственно, а что он делает с этим паролем, как использует? вот захожу я на сайт с такой настройкой, и?

Это граф. интерфейс, который называется Vidalia, спрашивает пароль, чтобы отправлять сигналы процессу тора, т.к. они созданы в качестве раздельных программ.

Это межпрограммная коммуникация осуществляется локально, пароль нужен для отсутствия локального перехвата, на посещение сайтов это никак не влияет, пароль никуда отсылаться, естественно, не должен.

Вот представьте, что пароля нету, а Tor запущен, слушает на каком-нибудь 127.0.0.1:9050. В это время другой юзер на вашем же ПК, от имени которого запущена какая-нибудь дрянь типа Skype или Flash, отправляет пакет на 127.0.0.1:9050 и смотрит, с какого эксита пришёл ответ. Вуаля, ваш эксит известен врагу. Далее пересмотром трафика, который шёл с эксита, можно найти и тот другой, что принадлежал вам, итого имеем полный деанон. Описанный сценарий более, чем реалистичен.

P.S. Проблема смешения профилей уже неоднократно обсуждалась на форуме, подробнее см. п.2 в чёрном FAQ'е, а также [1], [2], [3], [4], [5].

Хуже — без пароля было бы возможно безконтрольно почти полностью управлять поведением тора, например поменять конфиг.

Поменять конфиг чтобы, нужны права. Другой пользователь по умолчанию прав на изменение файлов в чужой директории не имеет.

Поменять конфигурацию Tor'а на лету может любой желающий, подключившийся (в том числе и локально) через control port. Чтобы этого не допустить и используется аутентификация.

Интересно. И как много параметров соединения можно поменять через Control Port? Почти все, вплоть до выбора нужного exit'а? Дело спасает то, что до видалии не было никакой нужды включать Control Port в конфиге, так что его попросту не было. Тем не менее, даже исходя из общих соображений, необходимость борьбы с такого рода утечками осознавалась ещё давно.

Вот представьте, что пароля нету, а Tor запущен, слушает на каком-нибудь 127.0.0.1:9050. В это время другой юзер на вашем же ПК, от имени которого запущена какая-нибудь дрянь типа Skype или Flash, отправляет пакет на 127.0.0.1:9050 и смотрит, с какого эксита пришёл ответ.

Хорошее решение. Тогда объясните мне каким образом всякие криптософтовые кошельки при настройке маршрута через тор без пароля (пароль там вообще не предусмотрен) успешно связываются с чем им надо при запущенной из коробки видалии при включенной в ней в настройках по умолчанию 'Randomly Generate'?

Эта полезная кстати сказать фича работает или нет? Если работает, тогда как сторонний софт связывается через ТОР? А если нет. тогда получается что настройки Видалии ни на что не влияют?

В последних версиях TBB на socks-порту есть авторизация. Убедиться в её наличии можно запустив 2 TBB подряд: видалия после этого сразу выдаёт окошко «хотите ли авторизовать такое-то приложеное?» (как-то так). Правда, авторизацию на порту по умолчанию ввели не так давно — несколько месяцев назад. Проверьте ваши эксперименты на последней версии бандла.

Хотя нет, там, кажется, всё веселее. :-) Пароль предусмотрен для доступа к Control Port, а на Socks Port, на котором он слушает перенаправляемый трафик, я так и не понял, предусмотрено что-нибудь или нет. Если нет, то уже всё сказано. 9150 — SocksPort, 9151 — ControlPort, вроде так сейчас.

Господа, вы согласны? Достоин ли такой элементарный полный деанон тикета на trac.torproject? Или это не баг, а задокументированная фича? Файерволл не предлагать, потому что сейчас речь не о нём, а о массовых юзерах.

Не нашел там элементарного и полного. Неприятно конечно, но запаролить сокс порт нельзя. (Есть лишь SocksPolicy для адресов.) Вот только у массового юзера это будет возможно последнее чем его будут деанононить.

В опциях есть возможность изоляции цепочек для разных пользователей. Так вот тор клиент может различать пользователя по логину и паролю для сокс порта. Паролей тор не умеет для авторизации, но умеет для изоляции, и никаких общих экситов у вас и вашего скайпика не будет, если только скайпик не скомуниздит используемые кренделя. Это то что вы искали, гарантирую.

Читаем в мануале для SockPort

Don't share circuits with streams for which different

SOCKS authentication was provided. (On by default;

you can disable it with NoIsolateSOCKSAuth.)

Фигня этими с паролями для изоляции. Firefox не умеет в пароли без запросов со стороны сервера, никаких опций. Значит "элементарный полный деанон".

Продвинутые пользователи компьютера понимают, что в большинстве случаев банальной установки программ бывает недостаточно для их корректной работы. Это же относится и к анонимному интернет-обозревателю. Чтобы веб-серфинг был более комфортным, крайне желательно настройка Tor Browser.

Пошаговое руководство

Мы решили поделить нашу инструкцию на четыре глобальных раздела:

- Инсталляция защищенного интернет-обозревателя.

- Подключение к сети Тор.

- Смена поисковой системы по умолчанию.

- Настройка уровня безопасности.

Предлагаем вам ознакомиться с каждым из них более детально.

Этап №1: Инсталляция защищенного интернет-обозревателя

Первое действие в нашем случае – установка программы. Загрузить актуальную версию анонимного браузера Tor в любой момент можно с официального сайта. Не забудьте при этом выбрать русский язык. Далее, откройте полученный файл и запустите процедуру.

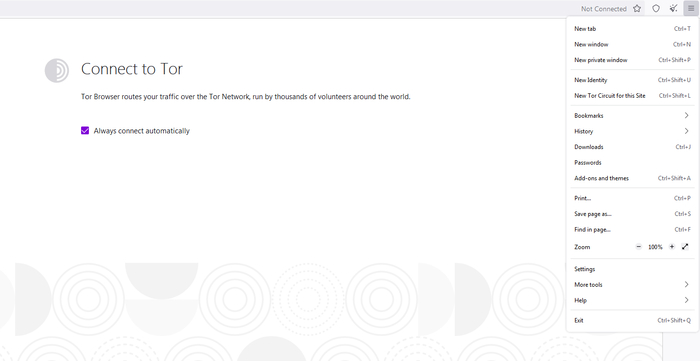

Этап №2: Подключение к сети Тор

При первом запуске программы вы увидите примерно следующее:

Если нажать на «Соединиться», то выберутся стандартные настройки подключения. Но в некоторых случаях браузер при этом работать не будет. Тогда нужно перейти в «Настроить». Здесь доступна настройка мостов и прокси.

Этап №3: Смена поисковой системы по умолчанию

Изначально в качество поисковой системы в Tor Browser используется иностранный сервис DuckDuckGo. Но он не слишком подходит для того, чтобы «шастать» по Даркнету, ведь не индексирует onion-сайты. Соответственно, ее лучше сменить. Мы рекомендуем три поисковика:

Более подробно про них вы можете узнать в данной статье.

Этап №4: Смена уровня безопасности

Ну а завершим мы пошаговую инструкцию по настройке браузера Тор на одном примечательном нюансе. Дело в том, что для интернет-серфинга предусмотрено три уровня безопасности:

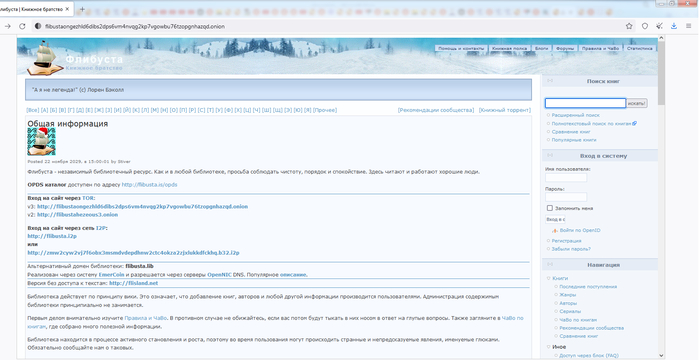

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

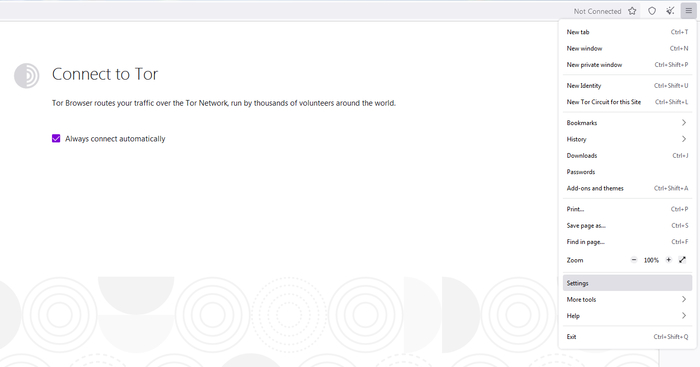

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

3) Тыкаем Settings

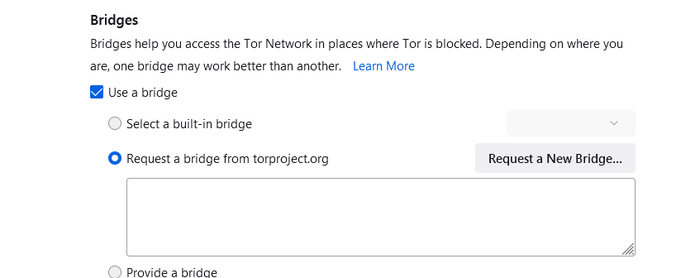

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Двухфакторная аутентификация (2FA) — это дополнительная защита аккаунта при входе на какой-либо интернет-ресурс.

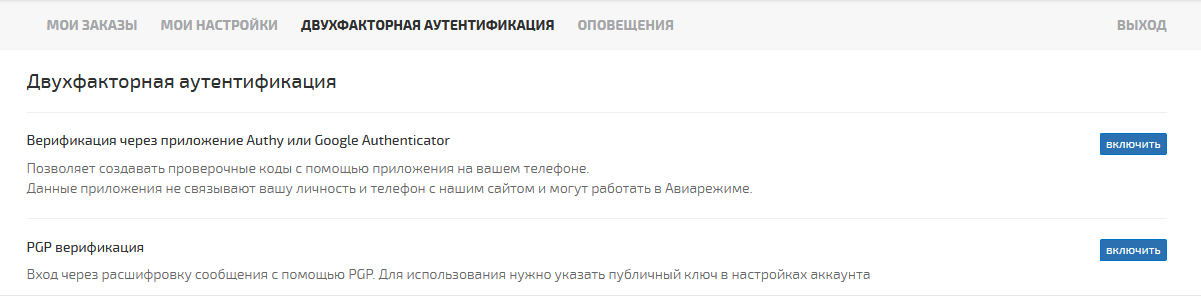

Как пользоваться 2FA на HYDRA?

На сайтах, которые заботятся о безопасности пользователей, вкладку "двухфакторная авторизация" (или "двухфакторная аутентификация") обычно можно найти в личном кабинете. Чтобы включить 2FA на площадке HYDRA, войдите в свою учётную запись и кликните на свой никнейм в правом верхнем углу.

После нажатия откроется страница личного кабинета "Мои настройки", где можно менять пароль, фотографию аватара, а также вводить свой публичный PGP-ключ.

Нас интересует следующая вкладка под названием "Двухфакторная аутентификация".

HYDRA предлагает 2 варианта управления 2FA: с помощью PGP-ключа (что такое PGP, читайте здесь) и с помощью специальных приложений (например, Authy или Google Autenticator).

Двухфакторная аутентификация через приложение — это по сути дополнительный одноразовый пароль, который постоянно меняется, а не только когда пользователь запрашивает вход на сайт.

Это означает, что помимо стандартного пароля, а также капчи, придётся ввести код, который придёт на смартфон или планшет, или отсканировать QR-код. Выбираем удобный способ и нажимаем "Включить".

1. 2FA с помощью PGP-ключа.

Чтобы использовать PGP-ключ, необходимо для начала ознакомиться с этой статьёй, а затем ввести свой публичный PGP-ключ на странице "Мои настройки".

Потом выбираем вкладку "Двухфакторная аутентификация", PGP-верификация и вводим свой PGP-ключ в ответ на запрос сайта.

Однако большинство пользователей предпочитает способ подтверждения через приложение

2. 2FA с помощью приложения.

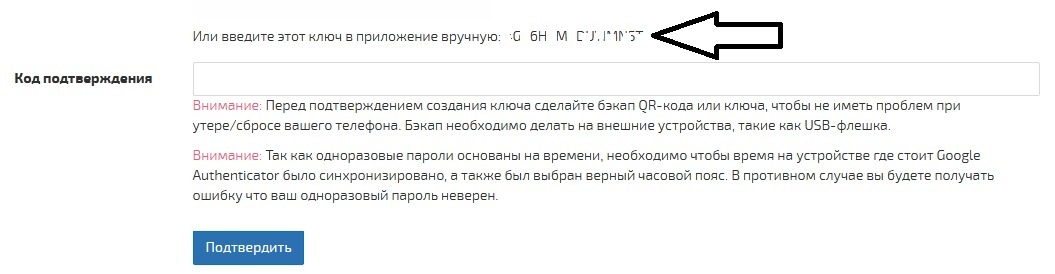

После выбора аутентификации через приложение, сайт предлагает 2 варианта: сканировать QR-код или ввести код вручную. Выбранный способ ни на что не влияет, однако удобнее и быстрее воспользоваться QR-кодом.

Для начала сохраните отдельно ключ из скриншота выше, чтобы получить доступ к аккаунту, если смартфон будет потерян.

Далее, какой бы вариант мы ни выбрали, на этом этапе потребуется установленное приложение (в статье в качестве примера скриншот из приложения Google Autenticator).

Сразу после установки приложения на смартфон или планшет появляется выбор, каким способом добавить аккаунт:

Из приложения Google Autenticator

Для примера выбираем "Сканировать штрихкод". Сразу же открывается камера с рамкой, которую нужно наложить на QR-код на HYDRA. Нажимать ничего не требуется, аккаунт добавляется автоматически, как только рамка камеры совпадает с кодом.

Такая надпись появляется после успешного скана кода

Теперь осталось ввести цифры из приложения в пустое поле на странице HYDRA. Обратите внимание, что код меняется в режиме реального времени, поэтому проверьте его актуальность перед подтверждением ввода на сайте.

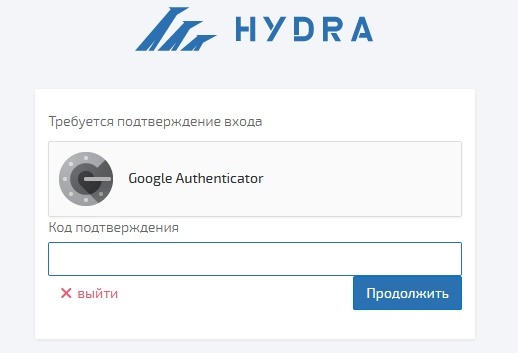

Теперь проверим, как это работает. Выходим с сайта и пробуем заново залогиниться. Вводим капчу, потом логин, пароль и ещё одну капчу, и видим требование ввести код:

Вводим код, который в данный момент актуален в приложении и нажимаем "Продолжить". Если код введён правильно, попадаем в свою учётную запись.

Итак, краткая инструкция:

- Установить приложение на смартфон (работает как на Android, так и на iOC)

- Выбрать на сайте HYDRA способ аутентификации

- Отсканировать с помощью приложения QR-код или ввести указанный там же код вручную

- Ввести полученный в приложении код на сайт HYDRA

Прелесть этой программы в том, что даже если злоумышленники похитили ваш логин и пароль, они всё равно не смогут авторизоваться от вашего имени без информации, которая есть только у вас при себе, к тому же набор цифр обновляется каждые несколько секунд (а значит код нельзя подсмотреть и запомнить). Также огромным плюсом является работа приложения без Интернета. Одно приложение может одновременно иметь несколько аккаунтов (значит, можно включать 2FA на нескольких сайтах, используя один и тот же смартфон).

Часто пользователи не используют эту необходимую для защиты программу из-за страха, что Google увидит аккаунты, но это не более чем заблуждение, поскольку коды привязаны только к устройству.

Плюсы PGP-верификации практически те же: код известен только вам и хранится в надёжном месте.

Кстати, у каждой приличной криптобиржи есть функция 2FA. Связанно это с тем, что сейчас хакеры обратили пристальное внимание на аккаунты владельцев криптовалют, и потребовалась простая и удобная дополнительная защита.

Мы рекомендуем всем пользоваться 2FA для работы с сайтом HYDRA и другими ресурсами, чтобы защитить и деньги, и приватные данные.

Читайте также: