Как склеить вирус с программой

ДАННАЯ СТАТЬЯ НЕ ЯВЛЯЕТСЯ РУКОВОДСТВОМ К ДЕЙСТВИЮ. СМЫСЛ НАПИСАННОГО — ПОКАЗАТЬ, КАК ХАКЕР СПОСОБЕН СПРЯТАТЬ ТРОЯН В РИСУНОК. ИСПОЛЬЗУЙТЕ МАТЕРИАЛ ТОЛЬКО В ОБРАЗОВАТЕЛЬНЫХ ЦЕЛЯХ.

Приветствую читателя, сейчас рассмотрим один из вариантов, как хакер может быстро спрятать троян в рисунок, придав ему вполне невинный вид. Я буду показывать только те утилиты, которые непосредственно работают с трояном. Подготовкой и составлением подходящих иконок в целях придания презентабельности трояну хакеру придётся ещё заняться на досуге. Но, как вы понимаете, это не проблема: программ и онлайн ресурсов для этого предостаточно.

Никакой ручной криптографии в методике не используется: применяется то, что открыто в сети в свободном доступе. Так что, расценивайте информацию как очередную ступень, которую нужно перескочить для нового и более сложного и интересного витка на поле своих познаний.

Чтобы спрятать троян в рисунок, хакеру понадобятся программы:

- для примера использую любимый хакерами троян Dark Comet-RAT для скоросшивания Celesty

- спуфер расширений Extension Spoofer

- опционально применяется утилита замены иконок приложений QIcon Changer

ссылки на программы в конце статьи

Как спрятать троян в рисунок? Сервер трояна должен быть готов.

Как хакер готовит и настраивает троян для полного контроля над компьютером жертвы, показано в статье Тёмная Комета для Windows: Dark Comet . Так что при желании ознакомьтесь с тем, что грозит всякому, кто бездумно скачивает из сети всё подряд.

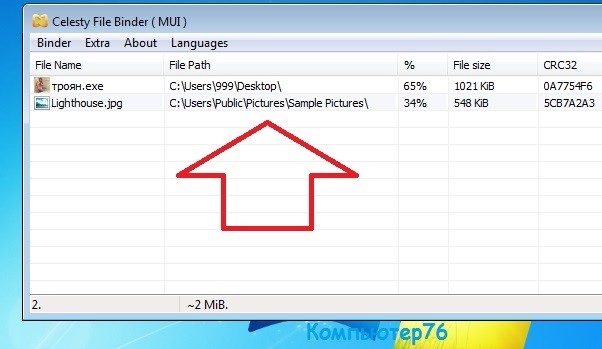

Запускается Celesty. В окне выберем 2 файла: Dark Comet с обновлённой иконкой и рисунок на ваш выбор. Я не буду мудрствовать лукаво и выберу первый попавшийся в папке Изображения Windows. Найдём и добавим эти файлы поэтапно через Проводник:

Binder — Add file…

Вот и окно утилиты:

Окно утилиты содержит ещё одну важную настройку. Настройки

Binder — Configure stub

позволят трояну запускаться по двойному щелчку жертвой по подсунутому «рисунку» и форма запуска трояна .exe. Впрочем, это настройки на усмотрения хакера:

Настройка завершается из меню программы по щелчку Build final stub.

- У меня иконка готова и естественно это изображение девушки в неглиже. Celesty способна самостоятельно присвоить трояну указанную вами иконку в процессе сшивания, но я применю утилиту QIcon Changer, что немного облегчит процесс:троян и требуемая иконка перетаскиваются по своим местам как указано на фото, изменения вступят в силу по нажатии на кнопку Apply. Готово.

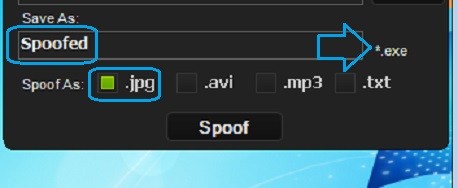

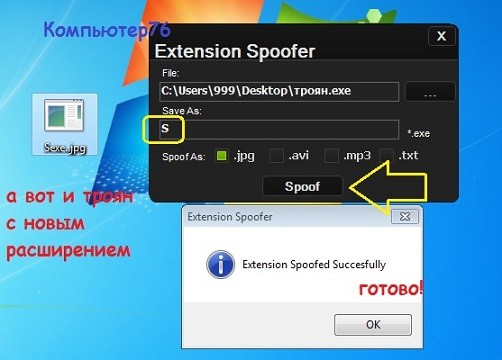

- Последний штрих. Хакер подделывает тип файла. Для того, чтобы подделать расширение файла, способов есть немало, и будет использоваться самый простой. С помощью утилиты Extension Spoofer это удобно. Например, так:

имя файла составляется максимально невинным

Выбранный способ подделки расширения всё равно выдаст его принадлежность внимательному взгляду, а потому хакер сыграет на созвучности слов и слогов имени трояна. Так что имя Sexe.jpg неопытный пользователь отнесёт скорее на орфографическую ошибку, чем на какой-то подлог. Но вы проверьте Свойства скачанного файла как в статье по ближайшей в абзаце ссылке.

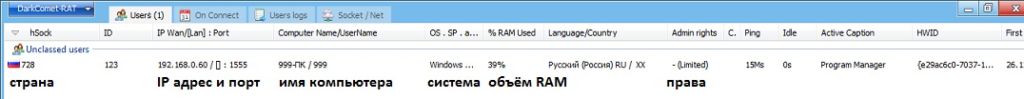

Вот и всё. Хакеру останется подсунуть лже-рисунок в составе пакета таких пикантных фотографий новому знакомому из социальной сети. Тот открывает фото, любуется, а в это время…

… список хакера пополняется очередной жертвой.

Ссылки для скачивания:

Вполне вероятно, что ссылки долго не проживут: программы браузеры и владельцы хостингов не жалуют. Так что пока утилиты придётся добывать вам самостоятельно. А пока будьте бдительны и успехов нам всем.

Представим, что нам нужно запустить некий зловредный код на машине жертвы. Доступа к этому компу у нас нет, и кажется, что самым простым вариантом будет вынудить жертву сделать все за нас. Конечно, никто в здравом уме не запустит сомнительное ПО на своем девайсе, поэтому жертву нужно заинтересовать — предложить что‑то полезное. Тут в дело вступает джоинер — тулза, которая встроит в полезную нагрузку наш код и скрытно его запустит.

warning

Статья предназначена для «белых хакеров», профессиональных пентестеров и руководителей службы информационной безопасности (CISO). Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный применением информации данной статьи.

Существуют ли готовые решения, предназначенные для склейки программ и вредоносной нагрузки? Безусловно, но здесь есть ряд проблем. Такие инструменты детектятся антивирусами, стоят денег и часто продаются как сервис, то есть требуют оплаты за разовую склейку. Бесплатные и простые способы встроить полезную нагрузку вида «поместим файлы в самораспаковывающийся архив» и вовсе банальный фуфломицин. Решение же, сделанное своими руками, может быть улучшено, исправлено в случае детекта и, конечно, останется бесплатным.

Немного теории

Джоинер может и должен склеивать два исполняемых файла. Первый — визуальная оболочка, красивая картинка и отвлекающий маневр. Это то, что увидит юзер на экране своего компьютера, когда запустит исполняемый файл. Второй — полезная нагрузка, которая запускается без явного желания пользователя. По умолчанию второй файл не будет как‑то скрыт: если в нем присутствуют окна или, например, громкое музыкальное сопровождение, то это все юзер заметит. Поэтому нужно обеспечить скрытную работу полезной нагрузки. Джоинер лишь склеивает, но не маскирует вредоносное приложение.

А может ли джоинер склеить исполняемый файл с картинкой? Может, но это не имеет смысла. Чисто теоретически, если бы он склеивал исполняемый файл и картинку, на выходе все равно получался бы исполняемый файл, который не имел бы расширения . jpg , . png или другого подобного. Редакторы и просмотрщики картинок такой файл открыть не смогут. Либо мы получим картинку, но в таком случае не сможем запустить исполняемый файл. Есть еще вариант, когда приложение стартует и открывает картинку через API ShellExecute. Действие занятное, но только в качестве фокуса — пользы от него никакой.

Как устроен наш вариант

Нашей целью будет Windows 10 x64, но, поняв принцип, легко можно переработать инструментарий под другие версии семейства Windows. Код должен работать и на Windows 7/8, но не тестировался там. Мы будем использовать смесь С++ и ассемблера.

Алгоритм работы

Оболочка — наш первый ехе , который будет виден клиенту. Это, так сказать, приманка. Нагрузка — второй ехе , в котором содержится зловредный контент. В оболочку добавляется дополнительная секция, куда записывается шелл‑код и нагрузка. Управление сразу передается на шелл‑код, задача которого — извлечь нагрузку, сохранить ее на диск и запустить. На верхнем уровне все сводится к тому, что мы получаем некий байтовый массив, который должны положить в дополнительную секцию. Потом останется лишь исправить точку входа у оболочки, и все — склейка завершена.

В данном случай я выбрал метод картинки. Картинку можно использовать любую, но я в качестве примера взял картинку Кроноса(бога времени) он тут будет выступать главным лицом.

Создаем фото с вирусом метод 1

Дальше будет ваш файл который вы будете маскировать под вирус, ваша картинка, а также будут 2 иконки. И так заходим в папку "Collection_OCX" и находим файл "Resgistrator.OCX" открываем и нажимаем регистрация, подождите пока дело дойдёт до конца. Правда будут несколько ошибок, но на них не обращайте внимания.

Закрываем окно и возвращаемся назад. Далее выделяем наш вирус и вашу картинку под которую вы будете его маскировать, нажимаем правую кнопку

Ставим галочку "создать SFX-arxiv", а метод сжатия выбираем максимальный. В разделе "Дополнительно" на параметры SFX, там мы указываем путь для распаковки наших файлов, там где будет картинка И там где будет вирус, ради примера я указал диск “C”

В разделе "Установка", нам первом делом надо скопировать всё название нашей картинки с расширением, дальше нажимаем ENTER и пишем название нашего вируса.

Во вкладке "Режимы" мы ставим галочку "Скрыть всё", а в раздел "Дополнительно" мы не трогаем, раздел "Обновления" мы выбираем 2 пункт везде, извлечь и обновить файлы, перезаписать файлы.

Теперь отправляемся в раздел "Текст и графика" здесь нам потребуются иконки которые я упомянул в начале.

Пишем названия файла которого вам нужен в Google, например (jpg file icon) и находите подходящий для вас. А также есть сервисы которые за вас всё сделают, конвертируют из jpg в ico или из png в ico, так что проблем вы не найдёте при конвертации файлов в формат иконки. :

После того как вы нашли пустую иконку какого нибудь графического файла, мы возвращаемся в архив и в разделе "Загрузить значок SFX из файла" нажимаем Обзор и выбираем именноего (нашу иконку).

Маскируем расширение Exe

У нас появляется архив вот такого типа: названия папки.ехе, однако иконка выглядит как будто у нас это графический документ.

Теперь мы с вами будем избавляться от расширения EXE. Как же это сделать ? Нам потребуется программа, где нарисована зелёная капелька (открываем её). Откроется реклама, но вы не обращайте внимания на это, выбираем здесь файл что будет криптовать, в этой графе выбираем тот файл под который мы будем его якобы маскировать (jpg), нажимаем "Change Extension" и ожидаем завершение нашей операции.

Появится файл exe.jpg, здесь у обычного человека ломается логика, ведь если мы выбираем левую часть то у нас выделяется правая часть, всё очень просто расширения поменялось местами с основным текстом.

Создаем фото с вирусом метод 2

- Названия нашего почти скрытого вируса

- Пробел

- Вставляем названия вируса

- Удаляем расширения EXE.

- Зажимаем ALT

- Нажимаем на "+" который находится в блоке NumLock,. У нас открывается наше окошко которое мы с вами свернули и не обращали внимание.

- Здесь мы вписываем команду "202e"

- Жмем Send

- Могут появиться плюсики, (они нам не нужны) удаляем их.

Теперь появился файл который мы создали с расширением jpg, его также можно дополнить некоторыми символами чтоб не было слишком подозрительно.

Можете открыть данный файл, данное изображения будет открываться в течение 2-3 секунд, на экране появится ваша картинка, а то что задали в директорию уже будут файлы которые вы указали(ваш вирус).

Вирус автоматически запустится так что не забудьте его закрыть через диспетчер задач.

Создаем фото с вирусом метод 3

Ну а теперь перейдём к 3 методу, и это будет полезно даже тем просто хочет свои файлы от глаз других на самом видном месте. В нашей директории опять зажимаем SHIFT + нажимаем правый клик мышки, и выбираем раздел "Открыть окно команд", и вписываем здесь вот такую интересную команду:

File1– названия вашей картинки, либо если будет музыка ставим.mp3

File2 название вашего файла который хотите скрыть, также можете вместо вируса скрыть другой файл и поменяем расширение,

Появится картинка, оно открывается без лишней погрузки, но если мы нажмём правой кнопки и выберем "Открыть с помощью winrar", то здесь у нас будут наш вирус или файл который вы скрыли.

С прошлого номера мы запустили цикл статей про такую интересную вайтхет-отрасль, как анализ малвари. Интересно в ней то, что исследователь малвари занимается все тем же взломом, причем программ, авторы которых не очень хотели бы, чтобы их творения взламывали :), но при этом хакеру-исследователю совершенно не стоит опасаться юридических претензий от авторов малвари. В прошлой статье мы разобрали теоретические вопросы, литературу и хорошие онлайн-ресурсы, а сегодня, дорогие друзья, будем практиковаться в анализе malware-кода, основываясь на рабочих образцах вредоносов.

Подготовка рабочего окружения

Все эксперименты по анализу малвари мы будем выполнять в нашей лаборатории, это заранее подготовленная виртуальная среда с предустановленной Windows XP. Да-да, старушка ХР нам очень даже подойдет, поскольку некоторые изучаемые образцы могут вызывать ошибки при запуске на новых версиях ОС. И к тому же все программные инструменты проверены и гарантированно будут работать на ХР.

Образцы малвари, приведенной в этой статье, можно найти здесь. Каждый изучаемый бинарный код вредоноса мы будем называть лабами (Labs). Помни, при распаковке архива с лабами антивирус будет распознавать файлы соответствующим образом, что, если вдуматься, очень логично :).

И еще один совет. Поскольку мы будем запускать малварь, выполнять код пошагово в отладчике или мониторить активность вредоноса в системе, в результате этих действий может пострадать операционная система, а именно реестр, системные файлы и прочее. Поэтому перед началом любых экспериментов рекомендуем создавать снимки системы (snapshots) для быстрого отката в случае необходимости.

Анализ семпла Lab01: динамический анализ

- IDA Pro;

- PEiD;

- RegShot;

- Procmon;

- INetSim;

- Wireshark;

- Process Explorer;

- OllyDbg.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Итак, первым делом запускаем PEview и смотрим импорт функций, который использует этот вредонос. Видим, что используется функция ExitProcess из системной библиотеки kernel32.

Просмотр функции ExitProcess системной библиотеки kernel32

Другие статьи в выпуске:

А вот и сам импорт в подробностях:

Окно PEview с подробностями импорта

Так-так, мы видим ключи реестра, которые прописывает вредонос после своего запуска. Обращаем внимание на присутствие некоторой DNS-записи веб-ресурса и создаваемый файл vmx32to64.exe, маскирующийся под драйвер видеоадаптера с именем WinVMX32.

Первым делом мы должны разобраться с файлом для vmx32to64.exe , который вредонос создает после своего запуска и копирует в папку C:\Windows\system32. Запускаем анализатор PEiD, видим, что файл ничем не упакован.

Анализ бинарного файла с помощью PEiD

Однако используются некоторые фичи для затруднения отладки exe-файла. Ниже приведен скриншот из отладчика OllyDbg.

Просмотр malware в отладчике OllyDbg

По адресу 0x401259 был выполнен вызов к 0x401265. Это опкод, который вызывает обратный адрес 0x40125e выполнения в стеке. По первому адресу, 0x401265, был сделан вызов к библиотеке kernel32.LoadLibraryA. Но мы-то знаем, что функция LoadLibrary нуждается в некотором аргументе LPCSTR, передаваемом в. массив символов! Обратный адрес 0x40125e заворачивает вызов опкодом в библиотеку user32.

Продолжаем исследование. Смотрим реестр

Результат анализа в RegShot

Из лога RegShot мы выяснили, что вредонос пытается выполнить команду C:\WINDOWS\system32\vmx32to64.exe при своем запуске.

Помним, что, помимо ключей реестра, в импорте мы нашли некую DNS-запись веб-ресурса. Хотим узнать подробности?

Запускаем сетевую акулу Wireshark

Анализ сетевых пакетов в Wireshark

Передаваемые 256 байт в пакетах TCP

Что нам покажет Process Explorer?

Это окно с описанием мьютекса WinVMX32:

Описание мьютекса WinVMX32

Строки, найденные при сканировании

Используя Process Explorer, мы можем видеть больше строк, содержащихся в памяти и хендле мьютекса.

![]()

Строки, отображаемые в Process Explorer

А вот и процедура записи файлов в Windows\system32\vmx32to64.exe :

Процедура записи файлов в Windows

WARNING

Будь осторожен при скачивании и распаковке архивов с образцами malware на твой компьютер. Все исследования выполняй только в изолированной виртуальной среде! Не выполняй действий, в которых на 100% не уверен. И делай регулярные snapshot’ы системы для быстрого отката.

Возвращаемся к OllyDbg

Позиционируемся на функции LoadLibrary . Мы уже выяснили, что вредонос на самом деле загружает эти библиотеки:

А что же с замаскированным файлом WinVMX32? Тут все просто: если vmx32to64.exe создан и находится в C:\WINDOWS\system32 , то, скорее всего, процесс запущен в памяти. Проверяем, открыт ли мьютекс WinVMX32 в оперативной памяти.

Мьютекс WinVMX32

Нашли! Машина инфицирована.

Ну и напоследок картинки из IDA Pro.

Получим вызов kernel-based

Обращаем внимание на смещение peb + 30h & 0ch offset

Листинг функции

Анализ каждого отдельного образца malware — это часто творческий процесс. Заранее трудно предугадать, что ждет исследователя впереди. Используй как можно больше инструментов и методов для всестороннего анализа и получения исчерпывающего заключения о функциональности.

Заключение

Поздравляю, ты прошел боевое крещение и стал крутым крэкером устаревшей малвари :). Конечно, до настоящего аналитика еще долгая дорога, но ты уже смог разобраться, как можно, используя разнообразные инструменты и подходы, самостоятельно изучать любые образцы малвари.

В следующих статьях нас ждут крутые и более сложные вредоносы.

Всем удачи в исследованиях!

Иван Пискунов

Хочешь получить WMR бонус? Вот несколько рабочих WMR бонус программ, которые раздают бонусы за посещение их сайтов по 0.77 р., мало но каждый день что стоит кликать на кнопку и получать свой бонус, сколько накапает к примеру за месяц, за год? worldwm 5-kopeek icqmir 1 клик 1 wmr 3.03WMB

Информация о пользователе

Доброго времени суток!

На самом деле очень много способов склеить вирус с программой,да и ещё так что потом не отличишь от оригинала,или же почти не отличишь.

В этой статья я опишу пару самых распространённых способов склеивания вируса с программой и попробую написать как можно распознать подделку.

И так начнём наверное самого простого и самого ламерского способа склеивания вируса при помощи архиватора WinRar

Допустим у нас есть пара файлов которых нужно склеить вместе,это наш вирус virus.exe и программа с которой он будет склеиваться soft.exe

Для начала напишем батинок( текстовый файл содержащий в себе команды командной строки Windows с расширением .bat),который будет запускать оба файла,тем самым создавая вид что устанавливается простая программа и в то же время будет работать вирус.

Теперь распишу каждую строку в отдельности

@echo off - скрывает тело батинка

>nul - скрывает вывод результата об произведенной операции указанной команды (в прицепе он не обязателен так же как и @echo off,по тому что батинок будет компилироваться в exe,при помощи Bat to exe converter (скачать) и получится отдельная программа без всяких окон командной строки в ходе работы батинка. )

start virus.exe - запускает наш вирус с именем virus.exe

start soft.exe - запускает программу для отвода глаза с именем soft.exe

attrib +s +h +r +a %Systemroot%\ virus.exe >nul - прячет от глаз при просмотре в обычной оболочке стандартного проводника(explorer) папки Windows,наш вирус с именем virus.exe

attrib +s +h +r +a %Systemroot%\ soft.exe >nul - выполняет тоже самое,но для программы с именем soft.exe

attrib +s +h +r +a %Systemroot%\(имя вашего батинка).exe >nul - тут вы укажите собственно имя самого батинка в котором и будет это всё содержаться.

exit - завершает выполнение батинка и выходит .

Имена вируса и программы можно менять на какие угодно но указывать файлы в командах нужно с расширением.

%Systemroot% - можно сменить или во все убрать,тут всё будет зависеть от того куда будут выгружать файлы,в этом случае файлы должны выгружать в папку Windows и только,в противном случае,они не будут прятаться.

Таким батинком можно запускать одновременно сколько угодно вирусов и программ,просто добавляя новые строки с именами и командами.

Допустим у нас три вируса и одна программа,тогда наш батинок будет выглядеть вот так:

Надеюсь всё понятно если что то не понятно,можете посетить наш Онлайн справочник по командной строке Windows .

Создаём пустой текстовый файл,вписываем в него нужные команды и сохраняем с расширением .bat ,далее компилируем его в .exe для того чтоб при работе самого батинка не выскакивало ни каких окошек командной строки Windows.В сети полно компиляторов которые позволяют компилировать файлы bat в exe,мы будем использовать (как я упоминал выше ) Bat to exe converter (скачать)

Запускам его и сразу на первой вкладке выбираем опцию на Invisible application

Далее переходим на вкладку Versioninformations и указываем все данные.

Так как многие антивирусы реагируют на файлы в которых не указаны описание к файлу,я добавил описание системного файла Windows,так что если даже и антивирус или файервол выдаст оповещение о запуске такого файла он все равно будет подписан как системный и юзверь в большинстве случаев даёт разрешение на выполнения такого файла,тупа приняв его за системный.

После того как батинок скомпилирован в exe и всё нужные файлы у нас есть,перейдём к процедуре склеивания всех файлов в один при помощи архиватора WinRar создавая само распаковывающийся архив SFX.Если у вас не установлен ещё архиватор WinRar (скачать) советую установить,так как без него ни чего не получится,да и вообще нужная программа которая во многом будет полезна.

Выделяем нужные нам файлы,нажимаем на них правой кнопкой мыши и добавляем в архив

Дальше делаем точно так же как и на скрине

Указываем имя программы под которую будет маскироваться наш вирус( и под которым будет создан сам архив)

Ставим галки на " Создать SFX-Архив " и " Протестировать файлы после упаковки "

Выбираем метод сжатия ( для того чтоб получить как можно меньше размер конечного файла) лучше максимальный и переходим на вкладку " Дополнительно "

Нажимаем на кнопку " Параметры SFX. "

Указываем путь для распаковки и имя скомпилированного батинка (с расширением) который будет запускать вирус и программу одновременно (я назвал его services.exe),после переходим на вкладку " Обновление "

Указываем в опциях " Режима обновления " - " Извлечь и обновить " и в опциях " Режим перезаписи " - " Перезаписывать все файлы без запросов "

После переходим на вкладку " Режимы " и в опциях указываем " Скрыть всё "

И переходим на вкладку " Текст и графика " для того чтоб присвоить к архиву иконку.

В итоге мы получаем исполняемый файл,который при запуске запустить вирус и программу,тем самым вирус выполнит свою чёрную работу прикрываясь реальной программой.

Теперь перейдём к менее распространённому и не много более хитрому и скрытому способу склеивания вируса при помощи программы Smart Install Maker

Для начала устанавливаем Smart Install Maker (скачать) и активируем его:

И начинаем клеить вируса с программой

Первая вкладка Информация,указываем имя программы,версию,компанию изготовителя,имя исходного файла и куда его создать:

Далее переходим на вкладку файлы и жмякаем плюс:

Добавляем файлы сколько нужно и указываем куда выгрузить:

После того как добавили все необходимые файлы переходим в вкладку Диалоги и ставим галку на скрытую установку:

Дальше вкладка Интерфейс, присваиваем иконку:

Вкладка Команды указываем какие файлы,как и когда нужно запустить.:

Переходим в раздел Деинсталлятор,вкладка настройки,убираем галку с создать деинсталлятор(ибо он нам не нужен) и жмякаем кнопку Компилировать:

В итоге получаем исполняемый файл,который запустит одновременно и программу и вирус без каких либо батинков.

Да и так же файлов в таком архиве может быть сколько угодно.

Для того чтобы Распознать программу склееную при помощи архиватора WinRar достаточно нажать правой кнопкой мыши на файле,если он упакован при помощи архиватора то вы увидите вот такую картинку в контекстном меню:

Выберите пункт " Открыть в WinRar " и Вы сможете увидеть всё содержимое файла,сценарий выполнения архива и так же сможете ивзлечь всё что нужно без запуска архива и каких либо файлов из него,при помощи пункта " Извлечь без подтверждения "

А вот чтоб распознать программу склееную при помощи программы Smart Install Maker потребуется уже не много больше усилий.

Во первых признак склейки этой программой можно увидеть в свойствах программы,а точней в её описание,тип как то так:

В конце " Описание " программы будет добавляться слово " Installation ",ну эт только так маленькая подсказка.

На самом деле это слово может подставляться не только при склейки с помощью этой программы,ну так же может добавляться при упаковывание других подобных программ,так что тут только маленькая подсказка.

Чтоб полностью убедится в том что программа была создана или же склеена при помощи Smart Install Maker ,достаточно воспользоваться программой Resource Haker (скачать) ,это довольно полезная программа которая очень легка в использование и при помощи которой можно много чего сделать,ну сейчас речь не о ней.

И так берём файл который нас интересует и перетягиваем его в программу Resource Haker

И вот мы в строке "

Но опять же это не всегда,более продвинутые убирают эту паливную надпись,да и не только её.

Так же могу посоветовать установить вам на компьютер VirtualBox и все файлы и программы которые были скачены с подозрительных ресурсов прежде всего запускать там,так воспользовавшись какой нибудь программой которая позволяет делать Portable версии программ,например Thinstall Virtualization Suite 3.387 Portable (скачать),(пример её использования я опишу в другой статье не много позже) так же каждый файл перед установкой распаковывать (без запуска) при помощи Universal Extractor (скачать) это тоже очень полезная утилита,да при помощи её можно распаковать файлы упакованные при помощи InoSetup а многие пользуются ей для склеивания вирусов с программами.

Все программы указанные в статье,Вы можете скачать абсолютно бесплатно с нашего ресурса,без ожидания,по прямым ссылкам и без каких либо вирусов!

На этом я думаю можно закончить данную статью,если же Вам будет что либо не понятно или же Вы захотите узнать о других методах упаковки и склеивания вирусов,не стесняйтесь задавайте вопросы,мы всегда будем рады Вам на них ответить.

Спасибо за внимание,всего доброго!

Читайте также: