Как расшифровать стеганографию в ворде

Стеганография. Этот сравнительно недавно вошедший в компьютерный обиход термин обычно переводится как тайнопись. Совместно с криптографией стеганография (steganography) используется для защиты информации, фундаментального свойства окружающего мира, в таковой вовсе не нуждающейся, как, впрочем, и две другие его категории — материя и мера [1]. Требует защиты только изображение информации, представленное на материальном носителе, причем под ней понимается создание условий, исключающих либо затрудняющих доступ к носителю, внесение изменений или уничтожение носителя, а также восприятие представленных на нем данных, производимое с помощью методов криптографии и стеганографии. И если, образно говоря, криптография делает понятное непонятным, то стеганография делает видимое невидимым (иногда и в прямом смысле слова). Достигается это «растворением» скрываемой информации среди других данных значительно большего объема. Видимо, значение стеганографии в деле сокрытия информации сегодня помимо спецслужб в полной мере оценили лишь стоящие вне закона взломщики программ и авторы компьютерных вирусов.

Скрываемая информация называется стеганограммой или просто стего. Данные, среди которых она прячется, играют роль информационного контейнера, а потому так же и именуются. Для компьютерного вируса, например, контейнером служит исполняемый файл. Одна и та же стеганограмма может быть упакована в различные контейнеры подобно тому, как одна и та же криптограмма шифруется различными методами или ключами. Если продолжить сравнение с вирусами, то аналогом криптограммы являются обитающие в вычислительной среде компьютерные черви, не нуждающиеся ни в каком носителе.

Контейнером могут служить любые данные (файлы) достаточно большого объема, например графические или звуковые. Их структура проста и, как правило, обладает большой избыточностью, позволяющей вместить значительный объем дополнительной информации. Однако текстовые файлы все же более распространены, и их структура широко известна (всякие новации и навороты в виде закрытых форматов текстовых процессоров типа Microsoft Word и издательских систем, разумеется, не в счет).

Методы текстовой стеганографии

Стеганография, использующая текстовые контейнеры, называется текстовой (text steganography). Далее будет рассмотрено, каким образом можно применять текстовые контейнеры для хранения стего. Достаточно полная классификация подобных методов дана в работе [2]. Удивление вызывает лишь тот факт, что из автоматических методов текстовой стеганографии в этой статье упомянут только один — форматирование (т. е. выравнивание) текста с помощью пробелов.

Суть данного метода состоит в раздвижке строки путем увеличения пробелов между словами, когда один пробел соответствует, например, биту 0, два пробела — биту 1. Однако прямое его применение хотя и возможно, но на практике порождает массу неудобств, в частности, оформление текста становится неряшливым, что позволяет легко заподозрить в нем наличие стего.

В листинге 1 приведена программа, где подобные проблемы уже решены (этот листинг и другие, предложенные в статье, см. на «Мир ПК-диске», раздел «Студия программирования»). Программа попросту перераспределяет пробелы в пределах текущей длины строки, перенося по возможности длинные пробелы в ее конец. В результате строки выходного текста имеют аккуратный вид, затрудняющий выявление стего.

Одиночные пробелы и пробелы перед последним словом строки не несут информационной нагрузки. В остальных случаях же четное число пробелов кодирует 0, нечетное — 1. Стего при записи предварительно шифруется, а при чтении расшифровывается с использованием операции исключающего «ИЛИ» и встроенного в систему программирования датчика случайных чисел, управляемого константами Key1 и Key2.

Необходимость учета множества нюансов делает данную программу довольно сложной. Поэтому представляют интерес способы встраивания стего, отнесенные в статье [2] к категории «многие другие». Из всех таких способов были выбраны простейшие. Если перечислять их с повышением уровня сложности, то это будет метод изменения порядка следования маркеров конца строки (листинг 2), метод хвостовых пробелов (листинг 3), метод знаков одинакового начертания (листинг 4) и метод двоичных нулей (листинг 5). Теперь кратко рассмотрим их.

Метод изменения порядка следования маркеров конца строки CR/LF использует индифферентность подавляющего числа средств отображения текстовой информации к порядку следования символов перевода строки (CR) и возврата каретки (LF), ограничивающих строку текста. Традиционный порядок следования CR/LF соответствует 0, а инвертированный LF/CR означает 1.

Метод хвостовых пробелов предполагает дописывание в конце коротких строк (менее 225 символов; значение 225 выбрано достаточно произвольно) от 0 до 15 пробелов, кодирующих значение полубайта.

Метод знаков одинакового начертания предполагает подмену (бит 1) или отказ от такой подмены (бит 0) русского символа латинским того же начертания. Идея этого метода заимствована из статьи [3].

Метод двоичных нулей является разновидностью метода знаков одинакового начертания и предполагает либо замену первого в группе из двух или более внутренних пробелов двоичным нулем (бит 1), либо отказ от нее (бит 0).

Интерфейс программ листингов 2—5 одинаков. Всего возможны три режима их работы, определяемые числом параметров вызова, первый из которых всегда представляет файл стеганоконтейнера. Если этот параметр единственный, то каждая из программ реализует функции стеганодетектора: производится сканирование контейнера с выводом результата на экран. Если таких параметров два, то стеганограмма извлекается из контейнера и расшифровывается. Результат выводится в файл, указанный вторым параметром, а также на экран. При трех параметрах стего выбирается из файла, указанного вторым параметром, шифруется исключающим «ИЛИ» и помещается в файл контейнера, заданного первым. Модифицированной стеганограммой контейнер записывается в файл, заданный третьим параметром.

Для шифрования во всех случаях используется программный датчик случайных чисел, начальное состояние которого определяется константами Key1 и Key2. Всегда производится эхо-печать стего.

Программа листинга 6 является вспомогательной и предназначена для жесткого форматирования таблиц, необходимого для работы с программой листинга 1. Суть жесткого форматирования состоит в замене всех внутренних пробелов строки двоичными нулями. При работе с этой программой в строке вызова необходимо указать имена входного и выходного файлов.

Для наглядности все программы написаны на входном языке крайне компактного компилятора Turbo Pascal 3.x компании Borland, почти идеально (если бы не отсутствие встроенного ассемблера) подходящем для исследовательской работы.

Анализ реализации методов

Эффективность описанных методов упаковки стего в контейнере была исследована на переведенном в ASCII-вид тексте главы VI тома I книги «Мертвая вода» [1] объемом 126 729 байт и насчитывающим 2143 строки со строками, выровненными на 65-символьную границу при абзацном отступе в четыре символа. Полученная плотность упаковки (в порядке возрастания) представлена в следующей таблице:

Сравнение методов текстовой стеганографии

| Метод | Знаков стего | Плотность, % |

| Чередование маркеров конца | 267 | 0,21 |

| Выравнивание пробелами | 411 | 0,32 |

| Двоичные нули | 740 | 0,58 |

| Хвостовые пробелы | 1071 | 0,85 |

| Знаки одинакового начертания | 4065 | 3,21 |

Обращает на себя внимание необычно высокая эффективность упаковки стего с использованием подмены символов.

Полученные данные являются лишь оценочными и зависят не только от свойств контейнера, но и от свойств помещаемого в него стего, хотя и в меньшей степени.

Число автоматических методов текстовой стеганографии, естественно, не ограничивается рассмотренными примерами. Пополнить запас примеров можно, в частности, разумной комбинацией уже приведенных.

В завершение стоит упомянуть об одном неожиданном наблюдении, свидетельствующем о том, что текстовых файлов, пригодных для использования в качестве стеганоконтейнера, намного больше, чем это может показаться с первого взгляда. Действительно, таковыми являются и файлы баз данных, символьные поля записей которых фактически представляют собой строки фиксированной длины (естественно, без завершающих символов CR/LF). Надеюсь, читатель по достоинству оценит это наблюдение.

И пусть простят меня коллеги и недоброжелатели за то, что я сейчас выскажу свое безусловно отрицательное отношение к методам «защиты информации», в том числе и к рассмотренным здесь.

За последние несколько лет активность спецслужб значительно возросла. Увеличились также их права относительно методов добычи информации, теперь они имеют право на чтение твоей личной переписки.

Хорошо если ты общаешься только с тетками или корешами из чата. А что будет, когда анализируя твою переписку они наткнутся на пароль от

какого-нибудь забугорного сервачка или прочитают как ты хвастаешься знакомому о последнем дефейсе? Эти письма могут стать уликой преступления и послужить

прекрасной причиной для возбуждения криминального дела. Ну как

перспектива? Не очень. Поэтому следует

тщательно прятать содержимое такой переписки. Именно этим и занимается стеганография, а если она используется с элементами криптографии, прочитать письмо сможет только адресат, знающий схему извлечения защищенного

текста.

Но в наше время никто таким методом уже не пользуется (или

все же пользуются?), современные стеганографы применяют невидимые чернила, которые можно

увидеть только после определенной химической обработки, микропленки, условное расположение знаков в письме, тайные каналы связи и многое другое.

Компьютерные технологии сокрытия информации тоже не стоят на месте и активно развиваются. Текст или даже файл может быть спрятан в безобидном письме, изображении, мелодии, и вообще во всех передаваемых данных. Для понимания данного процесса разберемся как скрыть информацию

информацию так, что бы даже не увидели ее

наличия.

Текстовый документ.txt

Использование стеганографии для передачи информации посредством текстовых данных достаточно затруднительно.

Реализовать это можно двумя способами (хотя идея одна для обеих случаев):

1. Использовать регистр букв.

2. Использовать пробелы.

Как вы могли убедится, сокрытие информации в текстовых документах не надежно, поскольку может быть легко замечено. Поэтому используются другие, более продвинутые технологии.

GIF, JPG и PNG

Более надежно можно прятать текст в изображении. Все происходит по принципу замены цвета в изображении, на близкий к нему. Программа заменяет некоторые пиксели, положение которых вычисляет сама. Этот подход очень хороший, потому что определить технологию скрытия текста более сложно чем в прошлом примере. Этот подход работает не только с текстовой информацией, но и с изображениями. Это значит, что можно без особых проблем в изображении nastya.jpg можно поместить

pentаgon_shema.jpg, естественно если этого позволяют их размеры.

MP3 и все, что ты слышишь

Другие решения

Стеганография достаточно мощный инструмент, для сохранения конфиденциальности данных. Ее использование давно признано эффективным при защите авторских прав, а также любой другой информации, которую можно

считать интеллектуальной собственностью. Но особенно

эффективно использование стеганографии с элементами криптографии. Такой подход создает

двух уровневую защиту, взлом который составляет большую трудность, если

вообще является возможным.

Аннотация научной статьи по компьютерным и информационным наукам, автор научной работы — Блинова Е.А., Сущеня А.А.

Похожие темы научных работ по компьютерным и информационным наукам , автор научной работы — Блинова Е.А., Сущеня А.А.

Стеганографический метод на основе изменения междустрочного расстояния неотображаемых символов строк электронного текстового документа

Стеганографический метод на основе встраивания дополнительных значений координат в изображения формата SVG

Особенности и формальное описание процесса осаждения секретной информации в текстовые документы на основе стеганографии

SEVERAL STEGANOGRAPHIC METHODS USING FOR EMBEDDING OF HIDDEN DATA IN ELECTRONIC TEXT DOCUMENTS

The description of the method and algorithm for embedding a hidden message or a digital watermark into files of Microsoft Word electronic documents in .DOCX format based on two steganographic methods is given. A Microsoft Word electronic document in .DOCX format is used as a steganographic container. One of the methods uses the features of displaying a document by a word processor and the word processor allows the displacement of hidden characters, such as spaces, tabs and paragraphs, in the text relatively to the line of text. The second method uses the feature of the .DOCX format electronic text document that a document is an archive containing Open XML format files and media files, so specialized steganographic methods for XML files can be used for embedding a hidden message. In this case the quotes replacement method is used. The embedding of a hidden message by one of the methods is used for checking the integrity of the other message through the second method. Depending on the capacity of the steganographic container a method can be chosen to embed the message anda method to control the integrity of the message. The algorithm of the inverse steganographic transformation for extracting a message and confirming the integrity of an electronic document is considered. The application is developed to perform the embedding of a hidden message in an electronic text document depending on the capacity of the container. The possibility of using of some steganographic methods is analyzed with the aim of forming a multi-key steganographic system intended for a digital watermarking of an electronic document Microsoft Word format .DOCX.

Текст научной работы на тему «Применение нескольких стеганографических методов для осаждения скрытых данных в электронных текстовых документах»

Е. А. БЛИНОВА, А. А. СУЩЕНЯ

ПРИМЕНЕНИЕ НЕСКОЛЬКИХ СТЕГАНОГРАФИЧЕСКИХ МЕТОДОВ ДЛЯ ОСАЖДЕНИЯ СКРЫТЫХ ДАННЫХ В ЭЛЕКТРОННЫХ ТЕКСТОВЫХ ДОКУМЕНТАХ

Белорусский государственный технологический университет

Ключевые слова: стеганография, электронный документ, формат .DOCX

Для скрытия информации или осаждения скрытых меток используются различные виды файлов-контейнеров: текстовые документы в разнообразных форматах, изображения, звук, видео. Для каждого типа файлов-контейнеров разработаны разнообразные методы, комбинирующие стандартные синтаксические методы текстовой стеганографии и методы, основанные на специфических свойствах документа-контейнера, например, осаждение скрытой информации в метаданных изображения или особенностях форматирования текста электронного текстового документа.

В связи с широким распространением, электронные документы Microsoft Office часто используются в качестве файлов-контейнеров. Для них применяются методы, которые используют наравне с классическими методами текстовой стеганографии методы, свойственные контейнеру, такие как формат и смещение текста, размещение диакритических знаков, наличие истории редактирования и прочей служебной информации, что позволяет добиться увеличения скрытности и пропускной способности. В статье рассматривается совместное применение двух различных стеганографических методов осаждения скрытой информации в электронных документах Microsoft Word формата DOCX.

Метод изменения межстрочного расстояния, или line-shift coding, успешно применялся для маркирования технической документации для предотвращения утечек со стороны допу-

Была предложена модификация стегано-графического метода изменения межстрочного расстояния электронного документа, заключающаяся в том, чтобы производить смещение не всей строки, а только неотображаемых символов (пробелов, табуляций, знаков переноса строки, неразрывных пробелов, абзацев и т. д.) [2]. В качестве редактора электронных текстовых документов использовался редактор Microsoft Word 2010, однако изменение высоты строки, как для полной строки, так и для отдельных символов существует и в других текстовых редакторах. В Microsoft Word такое смещение производится как Шрифт/Интервал/ Смещение.

Отметим, что, как видно из рис. 1, б, изменение начертания и размера шрифта не влияют на отображение электронного текста из-за особенностей реализации контейнера. Также отметим, что стандартными средствами текстового редактора различные высоты смещения символов текста не определяются, в отличие от других свойств формата (размера, начертания и пр.), и могут быть определены только визуально, либо программно. При переносе текста между различными редакторами электронных текстовых документов смещение не-отображаемых символов переносится только в некоторых редакторах электронных документов. Было протестировано внедрение скрытой информации в некоторые, наиболее часто применяющиеся, редакторы электронных документов: Microsoft Word (версии от 2000 до 2010), Adobe InDesign версии CS5 и ранее, Corel версии X6 и ранее. При переносе в Adobe Acrobat изменение междустрочного интервала неото-бражаемых символов, к сожалению, невозможно из-за особенностей экспорта в формат .pdf [3].

Уровеньразвития современных технологий -позволяе компаниям создавать сложные корпоративные ■ инфраструктуры, объединяющие -в-себе множество ■ подсистем. -Зачястую япхитектуш сети настолько слс что-обеспеч ггь ее-пол [ую-защиту становится-непоси задачей-дажс ¡ьш крупных-корпораций,-выделяющих солидный бюджет на -защиту -своих -ресурсов. -Провед анализазащшценности-позволяетзаблаговременно-в] наиболее -уязвимые -компонаигагенстсгаяч!-устранил недостатки в обеспеченииз; щиты.1

Тестирование -на "проникновение -представляет собой-

Уровег£развитня'со1ременныхтехнологЖпозволяет' сяожнь1?«иЦ1ШЦЦ1Жныеш1фраструюл^ы.ШТ>^ДдЯШ подсистем. -Зачастую-архитектура-сети настолько елс|к полную з апцпу становится непо сильнойзадачеи даже; корпораций, выделяющих -солидный бюджета -защит Проведениеанализазащищенностипозволяегзаблаго! наиболее уязвтшещщоненш-системы-и-устранить-Е обеспечешш-запщжы.-! I

Тестирование -н|а тг]^они|кновение -представ." из методов проведения анализа защшценн« информационных систем. В рамкахтестир

Рис. 1. а - текст со смещенными неотображаемыми символами; б - Текст со смещенными неотображаемыми символами с изменением начертания и размера шрифта

Второй метод, использующий особенности описания электронного документа Microsoft Word формата .DOCX в формате XML, состоит в следующем. Файл формата .DOCX не является расширенным файловым форматом, а представляет собой архив. Формат файла основан на Open XML, подробно описанный в стандарте ECMA-376: Office Open XML File Formats, и использует сжатие по алгоритму ZIP для уменьшения размера файла. Данный архив содержит два типа файлов - файлы формата XML с расширениями xml и rels и медиа-файлы, например, изображения. Логически файл состоит из трех видов элементов: типов, частей и связей. Типы - это список сущностей, встречающихся в документе, например, типов меди-афайлов или частей документов, части - это отдельные части документа, для каждой части документа создан отдельный файл формата XML. Между частями документа устанавливаются связи. Таким образом, можно сказать, что файл формата .DOCX представляет собой набор сжатых файлов формата XML, причем все текстовое содержимое электронного документа Microsoft Word формата .DOCX находится в одном XML файле, а именно в document.xml. Файл document.xml представляет собой XML файл в элементной форме, где каждому элементу обычно соответствует один атрибут. Теги начинаются с «w:» и обозначают:

- тег свойства документа, указываются пространства имен, используемые при построении XML файла;

- тег тела документа, является корневым тегом для частей документа;

- тег абзаца документа, где указываются свойства абзаца, такие как выравнивание, абзацные отступы и т. д.;

- тег фрагмента текста, для которого указываются особенности форматирования данного участка текста, такие как размер шрифта, высота межстрочного интервала, цвет и т. д.;

- тег текста, в котором содержится текст части документа.

Теги и содержат вложенный тег для описания особенностей форматирования именно этого участка. Например, тег описания свойств абзаца содержит в себе вложенный тег описания интерлиньяжа , который обозначает, что высота межстрочного интервала задана точно и составляет 18 пунктов, так как параметр «w:line» измеряется в двадцатых долях пункта. Для описания форматирования отдельных символов используется тег

Известно, что интерпретация XML документа допускает различный регистр тегов и порядок следования атрибутов. Кроме того, XML документ безразличен к типу кавычек - для обрамления значений атрибутов могут использоваться как двойные, так и одинарные кавычки, причем при визуальном анализе документа Microsoft Word со стороны пользователя никаких отличий видно не будет. Был предложен стеганографический метод замены типа кавычек с двойных на одинарные в XML документе 8.

/ч Name Size Packed Type

LLrels Папка с файлами

theme Папка с файлами

M document,xml 8143 1 467 Документ XML

@fontTable.xml 1 334 465 Документ XML

[H?]settinq5.xml 2486 938 Документ XML

¡^1 styles,xml 28719 2860 Документ XML

Г= webSettings.xml 576 280 Документ XML

ЕР "О Selected 8143 bytes in 1 file Total 2 folders and 41 258 bytes in 5 fil

BKnKJ4eHbi краткие теоретические сведен

Рис. 2. Структура документа форматаЮОСХ

Рис. 4. Интерфейс программного средства SpaceQuoteStego

ния для неотображаемых символов как S, а метод замены типа кавычек с двойных на одинарные - Q.

торыи сравнивается с контрольным значением хэша, извлеченным при помощи другого метода.

1. Урбанович, П. П. Защита информации методами криптографии, стеганографии и обфускации: учеб.метод. пособие / П. П. Урбанович. - Минск: БГТУ, 2016. - 220 с.

2. Блинова, Е. А. Стеганографический метод на основе изменения межстрочного расстояния неотображаемых символов строк электронного текстового документа // Материалы 80 конференции профессорско-преподавательского состава БГТУ - Минск. - 2016. - с. 11.

3. Блинова, Е. А. Стеганографический метод на основе изменения междустрочного расстояния неотображаемых символов строк электронного текстового документа // Труды БГТУ Сер. Физико-мат. науки и информатика № 6. -Минск: БГТУ - 2016. - С. 166-169.

5. Сущеня, А. А. Способ стеганографического осаждения информации в документ с расширением .DOCX / А. А. Сущеня // XXI Республиканская научная конференция студентов и аспирантов, 19-21 марта, Гомель: сборник научных работ / Гомельский государственный университет имени Ф. Скорины. - C. 303-304.

6. Сущеня, А. А. Идея и архитектура веб-приложения, использующего в качестве стеганографического контейнера документы формата DOCX / А. А. Сущеня // Международная научно-практическая конференция, 14-18 мая, Минск: сборник научных работ / Белорусский государственный университет. - C. 170.

7. Сущеня, А. А., Блинова Е. А., Урбанович П. П. Модификация стеганографического метода изменения междустрочного расстояния электронного документа // Технические средства защиты информации: Тезисы докладов XVI Белорусско-российской научно-технической конференции, 5 июня 2018 г Минск. Минск: БГУИР, 2018. - С 90-91.

8. Сущеня, А. А. Программное средство стеганографического преобразования текстов-контейнеров на основе языка разметки XML / А. А. Сущеня // 69-я научно-техническая конференция учащихся, студентов и магистрантов, 2-13 апреля, Минск: сборник научных работ: в 4 ч. Ч. 4 / Белорусский государственный технологический университет. -Минск: БГТУ, 2018. - С. 81-84.

1. Urbanovich P. P. Zaschita informatsii metodami kriptografii, steganografii I obfuskatsii [The protection of information based on the methods by cryptography steganography and obfuscation]. Minsk. BSTU Publ., 2017. 220 p.

2. Blinova E. The steganography method based on the line-shift coding method on non-displayed symbols of the electronic text document, Proc. of 80th International Scientific Conference on Belarusian State Technological University of Faculty members, Researchers and graduate students, Minsk, Belarus, 2016, р. 11.

3. Blinova E. The steganography method based on the line-shift coding method on non-displayed symbols of the electronic text document // Trudy BGTU [Proceedings of BSTU], series 3, Physics and Mathematics. Informatics, 2016, no. 6, pp. 166-169.

4. Sushchenia, A. A. Steganography transformation text containers based on markup languages / A. A. Sushchenia // 68 scientific conference of students, students and undergraduates: collection of scientific works, Minsk, April 17-22, 2017: in 4 parts/Belarusian State University of Technology. -Mn.: BSTU, 2017. -Ch. 4. - C. 145-149.

5. Sushchenia, A. A. Steganographic method of information embedding into a document with the extension Sushchenia / A. A. Sushchenia // XXI Republican Scientific Conference of Students and Postgraduates, March 19-21, Gomel: Collection of Scientific Works / F. Skorina Gomel State University. - C. 303-304.

6. Sushchenia, A. A. The idea and architecture of a web application that uses DOCX-format documents as a stegano-graphic container / A. A. Sushchenia // International Scientific and Practical Conference, May 14-18, Minsk: collection of scientific papers / Belarusian State University. - C. 170.

7. Sushchenia, A. A., Blinova E. A., Urbanovich P. P. Steganographic method modification of the changing line distance of an electronic document // Technical means of information protection: Abstracts of the 16th Belarusian-Russian Scientific and Technical Conference, June 5, 2018, Minsk. Minsk: BSUIR, 2018. - C 90-91.

8. Sushchenia, A. A. Software for steganographic transformation of text-containers based on XML markup language / A. A. Sushchenia // 69th Scientific and Technical Conference of Pupils, Students and Undergraduates, April 2-13, Minsk: a collection of scientific work: at 4 pm. Part 4 / Belarusian State Technological University. - Minsk: BSTU, 2018. - p. 81-84.

Поступила После доработки Принята к печати

11.05.2019 23.06.2019 01.07.2019

BLINOVA E. A., SUSCHENIA A. A.

SEVERAL STEGANOGRAPHIC METHODS USING FOR EMBEDDING OF HIDDEN DATA IN ELECTRONIC TEXT DOCUMENTS

The description of the method and algorithm for embedding a hidden message or a digital watermark into files of Microsoft Word electronic documents in .DOCX format based on two steganographic methods is given. A Microsoft Word electronic document in .DOCXformat is used as a steganographic container. One of the methods uses the features of displaying a document by a word processor and the word processor allows the displacement of hidden characters, such as spaces, tabs and paragraphs, in the text relatively to the line of text. The second method uses the feature of the .DOCX format electronic text document that a document is an archive containing Open XML format files and media files, so specialized steganographic methods for XML files can be used for embedding a hidden message. In this case the quotes replacement method is used. The embedding of a hidden message by one of the methods is used for checking the integrity of the other message through the second method. Depending on the capacity of the steganographic container a method can be chosen to embed the message and

a method to control the integrity of the message. The algorithm of the inverse steganographic transformation for extracting a message and confirming the integrity of an electronic document is considered. The application is developed to perform the embedding of a hidden message in an electronic text document depending on the capacity of the container. The possibility of using of some steganographic methods is analyzed with the aim offorming a multi-key steganographic system intended for a digital watermarking of an electronic document Microsoft Word format .DOCX.

Keywords: steganography, electronic document, line-shift coding.

Блинова Евгения Александровна - старший преподаватель кафедры ИСИТ Белорусского государственного технологического университета. Научные интересы: стеганография, базы данных, обработка данных.

Сущеня Артём Александрович закончил Белорусский государственный технологический университет по специальности «Информационные системы и технологии» (2018), обучается в магистратуре по специальности «Системный анализ, управление и обработка информации». Научные интересы: стеганографические методы скрытой передачи информации.

Sushchenia Artsiom graduated from Belarusian State Technological University with a specialty in «Information systems and technologies» (2018), working on master degree «System Analysis, Information Control and Processing». Scientific interests: steganography methods of hidden information transfer.

Аннотация научной статьи по компьютерным и информационным наукам, автор научной работы — Блинова Евгения Александровна

Похожие темы научных работ по компьютерным и информационным наукам , автор научной работы — Блинова Евгения Александровна

Применение нескольких стеганографических методов для осаждения скрытых данных в электронных текстовых документах

Алгоритмы реализации методов текстовой стеганографии на основе модификации пространственно-геометрических и цветовых параметров текста

Математическая модель системы текстовой стеганографии на основе модификации пространственных и цветовых параметров символов текста

Особенности и формальное описание процесса осаждения секретной информации в текстовые документы на основе стеганографии

Текст научной работы на тему «Стеганографический метод на основе изменения междустрочного расстояния неотображаемых символов строк электронного текстового документа»

Труды БГТУ, 2016, № 6, с. 166-169

Белорусский государственный технологический университет

СТЕГАНОГРАФИЧЕСКИЙ МЕТОД НА ОСНОВЕ ИЗМЕНЕНИЯ МЕЖДУСТРОЧНОГО РАССТОЯНИЯ НЕОТОБРАЖАЕМЫХ СИМВОЛОВ СТРОК ЭЛЕКТРОННОГО ТЕКСТОВОГО ДОКУМЕНТА

Ключевые слова: стеганография, электронный документ, изменение междустрочного расстояния.

Belarusian State Technological University

STEGANOGRAPHIC METHOD BASED ON THE LINE-SHIFT CODING METHOD ON NON-DISPLAYED SYMBOLS OF THE ELECTRONIC TEXT DOCUMENT

The modification of a known method of text steganography based on the change line spacing of an electronic document (line-shift coding), which proposes to hide a secret message into a change of the height of the interline spacing is given. The modification of the method is to use an electronic document as a container and change the interline spacing not of the entire line or paragraph, but only of non-displayed characters (spaces, paragraph marks, tabs, etc.) An analysis by regular means does not show the presence of the line-shift coding. Changing the font size does not reveal the presence of a hidden message. Some examples of texts with modified interline spacing for non-displayed symbols were given, the secrecy of the embedded message is analyzed. The method can be applied in various versions of Microsoft Word and Adobe InDesign. The estimation capacity of the method is based on the probability characteristics of text containers for Russian and English. Some variations to increase secrecy for steganographic labels are given. The method can be used in electronic documents for embedding the digital watermarks to protect unauthorized copying and distribution.

Key words: steganography, electronic document, line-shift coding.

Для скрытия информации используются различные виды контейнеров (или файлов-контейнеров - в электронной стеганографии): текстовые документы, файлы HTML, изображения, звуковые и видеофайлы. Для

файлов-контейнеров разработано большое количество разнообразных методов, как общих, так и основанных на специфических свойствах контейнера [1, 2].

Основными направлениями применения стеганографических методов являются скрытая передача данных по открытому каналу, скрытое хранение данных в открытых данных, внесение одинаковых стеганографических меток во все копии документа (Watermaking), внесение различных стеганографических меток в каждую копию электронного документа (Digital Fingerprint).

Математическая модель стеганографиче-ской системы может быть представлена в виде соотношения:

В связи с широким распространением электронные документы формата Microsoft Office часто используются в качестве файлов-контейнеров. Для них применяются методы, которые используют наравне с классическими методами текстовой стеганографии и методы, свойственные контейнеру, такие как особое форматирование и смещение текста, размещение диакритических знаков, наличие истории редактирования и прочей служебной информации, что позволяет добиться увеличения скрытности и пропускной способности. Среди используемых классических методов текстовой стеганографии - метод изменения междустрочного расстояния, или line-shift coding, в применении к электронным текстовым документам. Методы произвольного интервала текстовой стеганографии основаны на манипулировании свободным местом в тексте, таких как высота междустрочного интервала, наличие дополнительных пробелов и различные виды смещений [1, 2].

междустрочных интервалов, что позволяло выявить источник несанкционированных копий. Пример текстового документа с различными междустрочными интервалами приведен на рис. 1 (строки с измененным междустрочным интервалом отмечены метками).

An information-theoretic model for steganography v adversary" is proposed. The adversary's task of distir an innJcent cover messagl С and a modified messag hidden information is interpreted as a hypothesis tes' The security of a steganographic system is quantify relative entropy (or discrimination) between the dist which yields bounds on the detection capability of a: shown that secure stegano graphic schemes exist in t the covertext distribution satisfies certain conditions A universal stegosystem is presented in this model ti knowledge of the covertext distribution, except that

Рис. 1. Фрагмент документа с различными междустрочными интервалами

Однако такой метод имеет несколько существенных недостатков: он обладает малой пропускной способностью и может быть выявлен как для электронного документа путем изменения параметров размера и начертания шрифта (рис. 2), так и для его напечатанной копии, которая может быть обработана как изображение (отсканирована и проанализирована на различные высоты междустрочных интервалов).

In this paper, a new steganographic method is proposed is disguised to be the product of a collaborative docume the stegodocument is made tQ appe£jr tQ J ^ work 0p

facilitate communication of the authors during the collal

authoring process, the word processor records the exact and embeds the ways of revision as change tracking infc document. From such change tracking information, we с

Рис. 2. Документ с различными междустрочными интервалами после изменения размера шрифта

Предлагается следующая модификация сте-ганографического метода изменения междустрочного расстояния электронного документа -производить смещение не всей строки, а только неотображаемых символов (пробелов, табуляций, знаков переноса строки, неразрывных пробелов, абзацев и т. д.).

В качестве редактора электронных текстовых документов использовался Microsoft Word 2010, однако изменение высоты строки как для полной строки, так и для отдельных символов существует и в других редакторах. В Microsoft Word 2010 такое смещение выполняется при помощи команд Шрифт/Интервал/Смещение.

Стеганографический метод на основе изменения междустрочного расстояния

На рис. 3 изображен текст со смещением некоторых символов - пробелов и знаков абзаца.

In this^aper. ^lewsteganographicT embedding-is -disguised-to -béî&e pro authoring effort. That is. -the st ego do work-of-multiple authors. ■© To-facilitate communication-of the-a do cument -authoring -pro ces s. th e woj modifications by an author and embi

Рис. 3. Текст со смещенными неотображаемыми символами

развития современных технологий позволяет^

компаниям создавать сложные корпоративные ■ инфраструктуры, -объединяющие всебе множество ■ подсистем.-Згщ£1£щ£архитектурасетинастолько сложна,-что обеспечрть ее тголрую -защиту становится -непосильной-задачей -дажВтгвпфуТГиых -корпораций, -выделяющих-солидный бюджет на-защиту своих ресурсов.-Проведение-анализа защшценностипозволяет заблаговременно -выявить ■ наиболее -уязвимые -компонеитягенетеят«-устранить ■ недостатки-в-обеспеченииз! щиты. К

Тестирование -на 'проникновение -представляет собой-один ■

Рис. 4. Текст с последовательно смещенными

на две позиции неотображаемыми символами

Отметим, что изменение начертания и размера шрифта не влияет на отображение электронного текста (рис. 5).

Можно предложить некоторые возможные модификации метода. Изменения смещения могут производиться по заранее согласованной маске, например, только по четным абзацам, только по каждой третьей строке, исключая первый и последний абзацы и т. д. Разумеется, пропускная способность будет уменьшена, но для небольших по объему скрытых меток это безразлично.

Ур ов ень р азвигая 'современных техно л огий позволяет кош сл ожны е корпоративны е ннфр аструктуры, -о бъ единяюпше 1 подсистем. ■Зачастую-архнтектура-сетн-настолько 'сложна, ч по л ну юз ащиту -ста нов ится непо сильной зад ачей даже для 1 корпораций, выд еляюпшх -солидный

Тестирование на проникновение представляет из методов проведения анализа защищенное^ информационных систем. В рамках-тестирова

Рис. 5. Документ с измененными междустрочными интервалами неотображаемых символов после изменения размера шрифта

Также отметим, что стандартными средствами редактора различные высоты смещения символов текста не определяются в отличие от других свойств формата (размера, начертания и пр.).

Оценка пропускной способности данного стеганографического метода может быть основана на вероятностных характеристиках появления в текстах неотображаемых символов (пробелов, табуляций, знаков абзаца и пр.). На частоту встречаемости неотображаемых символов были проанализированы 100 русско- и англоязычных научных и художественных текстов. Для русского языка частота появления пробела в текстах составляет 0,163, для английского языка - 0,179. Частота встречаемости для других неотображаемых символов зависит от размера и особенностей файла-контейнера. Таким образом, пропускная способность предлагаемого метода намного выше пропускной способно -сти классических методов текстовой стеганографии, оценка которых дана в [1].

При переносе в Adobe Acrobat изменение междустрочного интервала неотображаемых символов, к сожалению, невозможно из-за особенностей экспорта в формат .pdf.

An information-theoretic model for stegano proposed.-The adversary's task of distingui: message С and a modified message S cont

The security of a steganographic system is entropy (or discrimination) Petween the dis Pounds on the detection capability of any a steganographic schemes exist in this mode

Рис. 6. Документ с различными междустрочными интервалами при вставке в Adobe InDesign

Заключение. Рассмотренная модификация стеганографического метода изменения междустрочного интервала неотображаемых символов может быть применена для внесения цифрового водяного знака в электронные документы с целью защиты авторского права на интеллектуальную собственность и подтверждения целостности документа. Также метод может быть использован для размещения различных скрытых стеганографических меток в каждую копию электронного документа, например, в файлы верстки электронных книг и журналов для выяснения канала несанкционированного копирования и распространения.

1. Грибунин В. Г. Цифровая стеганография. М.: Солон-Пресс, 2002. 272 с.

2. Shutko N., Blinova E. The use of aprosh and kerning in text steganography // New Electrical and Electronic Technologies and their Industrial Implementation: 9-th Conf., Zakopane, Poland, june 23-26, 2015. Zakopane, 2015. P.77.

3. Electronic marking and identification techniques to discourage document copying / J. Brassil [et al.] // IEEE Journal on Selected Areas in Communications. 1995. Vol. 13, no. 8. P. 1495-1504.

4. Document Marking and Identification using Both Line and Word Shifting / S. H. Low [et al.]. Boston: Infocom, 1995. 8 p.

1. Gribunin V. G. Tsifrovaya steganografiya [Digital Steganography]. Moscow, Solon-Press Publ., 2002. 272 p.

2. Shutko N., Blinova E. The use of aprosh and kerning in text steganography. New Electrical and Electronic Technologies and their Industrial Implementation: 9-th Conf. Zakopane, 2015, p. 77.

3. Brassil J., Low S. H., Maxemchuk N. F. O'Gorman L. Electronic marking and identification techniques to discourage document copying. IEEE Journal on Selected Areas in Communications, 1995, vol. 13, no. 8, pp. 1495-1504.

4. Low S. H., Maxemchuk N. F., Brassil J. T., O'Gorman L. Document Marking and Identification using Both Line and Word Shifting. Boston, Infocom, 1995. 8 p.

Информация об авторе

Блинова Евгения Александровна - аспирант. Белорусский государственный технологический университет (220006, г. Минск, ул. Свердлова, 13а, Республика Беларусь). E-mail: evge-nia.blinova@belstu.by

Information about the author

Blinova Evgeniya Aleksandrovna - PhD student. Belarusian State Technological University (13a, Sverdlova str., 220006, Minsk, Republic of Belarus). E-mail: evgenia.blinova@belstu.by

Мануал

Сокрытие данных

Сокрытие данных – распространенная практика среди хакеров и злоумышленников. Они прячут свои конфиденциальные данные в защищенной области хоста (HPA), Slack space и в альтернативных потоках данных (ADS). поскольку эти области не включены ни в какие параметры поиска. Кроме того они могут использовать методы стеганографии для тайного общения, передачи лицензий программного обеспечения, обхода систем контроля за утечками и многое друго. Однако помимо злоумышленников, методы стеганографии вполне могут найти себе применение в обеспечение информационной безопасности как в повседневной, так и в профессиональной деятельности.

Стеганография

Чем стеганография отличается от криптографии?

При атаке “полиглот” хакеры могут спрятать вредоносное ПО в коде существующего файла (изображение). При успешной атаке с использованием инструмента полиглота веб-браузер загружает только код только по назначению, что позволяет вредоносному коду оставаться скрытым во время проведения атаки. Например, хакеры могут манипулировать кодом, чтобы он выглядел так, как будто это всего лишь изображение. Но как только веб-браузер загружает изображение, он также загружает вредоносное ПО, которое представляет собой код JavaScript. По сравнению со стеганографией, полиглот компилирует как код изображения, так и код вредоносной программы вместе, что, в свою очередь, позволяет скрыть включение вредоносного кода.

Для более детального знакомства с методами стеганографии, проведем небольшой обзор инструментов

Вот некоторые инструменты для стеганографии:

1.SilentEye

Допустим, что у нас есть файл pass.txt, который содержит учетные данные для доступа к информационным системам. И мы собираемся скрыть этот файл в изображение с помощью инструмента SilentEye.

a. Перетащим изображение в стартовое окно программы, которое мы хотим использовать для скрытия данных.

b. После добавления изображения нажмем на опцию кодирования (Encode)

c. Выберем позицию заголовка как “signature”, введем выбранную вами парольную фразу (эта парольная фраза будет использоваться для декодирования позже).

Выберем файл, который мы хотим спрятать в картинке (у нас это pass.txt), и нажмем на “Encode”

d. Изображение после кодирования будет сохранено в папке назначения указанную в предыдущем шаге. Мы видим, что закодированное изображение выглядит точно так же, и в нем трудно обнаружить какой-либо скрытый файл.

e. Теперь, чтобы декодировать это изображение, нажмем на опцию Decode

f. Выберем позицию заголовка как “signature” и введем кодовую фразу, которую мы ввели для кодирования этого изображения, затем выбирем на опцию “Decode”

g. Декодированный файл показан на рисунке

2. iSteg

iSteg – это инструмент стеганографии с открытым исходным кодом, используемый для скрытия файлов внутри jpeg-изображения. Достпуна для MAC. Программа относительно старая и останавливаться подробно на ней не будем, но для любителей MAC отметим ее наличие.

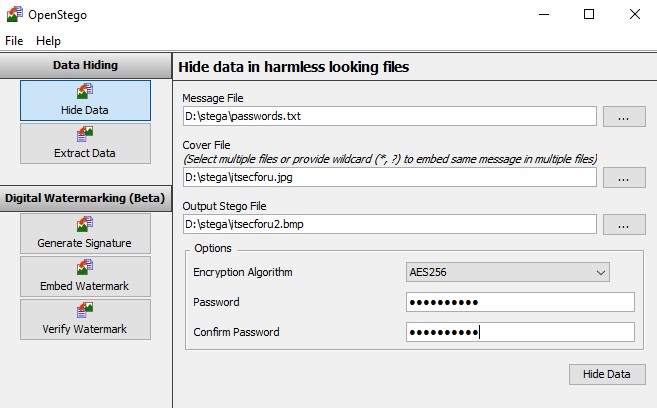

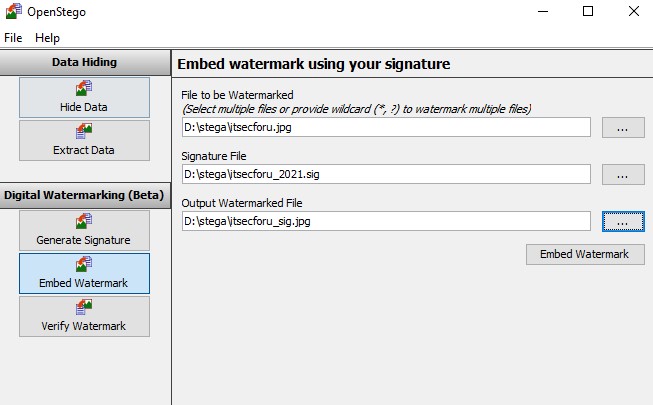

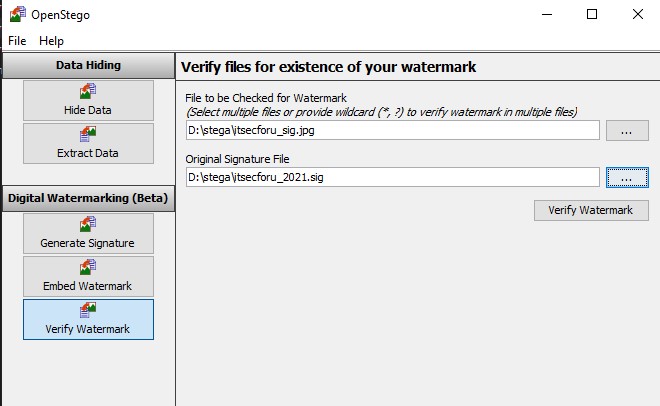

3. OpenStego

OpenStego также является инструментом стеганографии с открытым исходным кодом. Его можно использовать для скрытия данных (он может скрывать данные внутри изображений) или для нанесения

водяных знаков (использовать для обнаружения несанкционированного копирования файлов). Нанесение водяных знаков также может быть полезным при направлении одного документа в разные организации с нанесением меток для каждой из них, и при утечке документа в открытый доступ можно будет определить из какой именно организации произошла утечка.

Интерфейс программы прост и приятен. Для скрытия данных в поле Message File выбираем наш файл с паролями, который мы хотим спрятать, в поле Cover File выбираем исходную картинку, которая будет являться контейнером для текстового файла, в поле Output Stego File задаем имя итогового изображения с секретом. После выбираем алгоритм шифрования (AES256 в указанном случае) и задаем пароль. После наживаем Hide Date и получаем результат

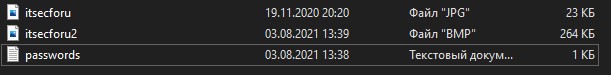

Сразу бросается в глаза тот факт, что картинка с вложенным файлом намного больше по размеру, чем исходная:

Для обратных действий, соответственно, на вкладке Extract Data необходимо выбрать файл со скрытыми данными, выбрать путь для сохранения файла на выходе, ввести пароль и нажать Extract Data и мы получим наш файл passwords.txt

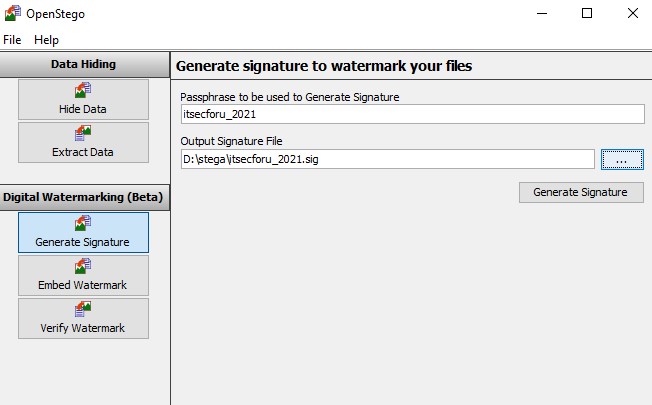

Функционал программы позволяет также ставить водяной знак / проверять изображения своей подписью. Сначала вам нужно сгенерировать файл подписи, а затем его можно использовать для проставления водяных знаков или для их проверки

Генерируем электронную подпись в формате *.sig

Проставляем водяной знак для itsecforu с использованием заранее сгенерированного файла подписи и получаем подписанный файл изображения isecforu_sig.jpg

Для проверки водяного знака на вкладке Verify Watermark необходимо, соответсвенно выбрать файл с водяным знаком и файл подписи

4. Open Puff

Open Puff – это бесплатное программное обеспечение для стеганографии для Microsoft Windows и Linux. Cтоит отметить, что программа не требует установки в Windows а для linux запускается с bash скрипта. Помимо картинок и аудио работает с файлами видеоформатов и pdf. Разработчиком предлагается очень подробная документация по работе продукта.

Для скрытия предлагается ввести 3 разных пароля, однако пароль B и С можно отключить, сняв флажки с параметров Enable (B) и Enable (C), так мы и поступим и введем пароль в поле А. Затем в блоке Data выберем файл с паролями passwords.txt. На 3-м шаге выберем файл изображения itsecforu.jpg в качестве носителя. Далее выберем формат файла на выходе и стойкость, нажимаем Hide Data! и выбираем директорию для сохранения файла со скрытыми данными.

Для извлечения файла, необходимо, соответсвенно выбрать в стартовом меню Unhide, ввести парольв блок А, выбрать контейнер itsecforu.jpg и нажать Unhide!

Как видим, мы получаем наш файл password.txt

Процесс маркировки файлов также прост и понятен, поэтому рассмотривать его не станем.

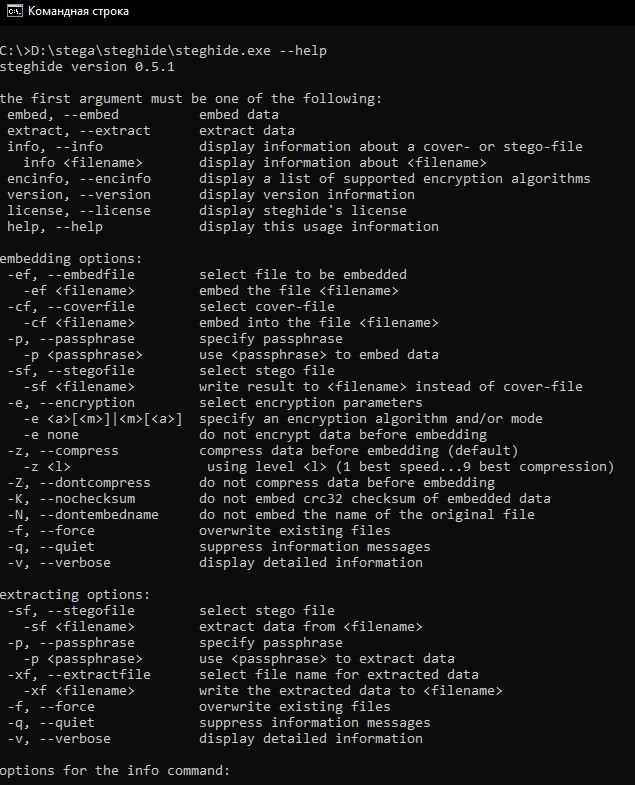

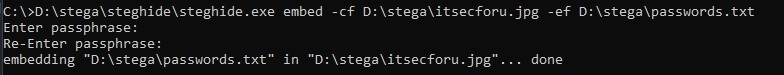

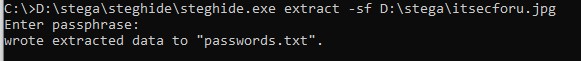

5. Steghide

Steghide – Программа для скрытия данных в различных видах изображений и аудиофайлов. Мы писали о ней в статье “Стеганография в Kali Linux – Скрытие данных в изображении”

Принцип работы аналогичен при работе в ОС Windows

Запускаем утилиту из командной строки и для просмотра всех доступных параметров вводи –help

Для скрытия файла password.txt в в файл изображения itsecforu.jpg введем:

Затем вводим пароль и подтверждение пароля и получаем наш файл itsecforu.jpg уже со скрытыми данными

Соответсвенно для извлечения скрытых данных введем:

Вводим пароль и получаем наш файл password.txt

Вообще, советую обратить на указанный ресурс внимание

- Hide and Seek

- JPEG-JSTEG

- Pretty Good Envelope

- StegoDos

- Stegano Wav

- PGP Stealth

Мы рассмотрели пратические подходы по использованию стеганографии на примере различных иструментов. И как видим алгоритм всегда один:

- Выбираем данные которые необходимо скрыть

- Выбираем носитель, куда прячуться данные

- Задаем пароль

Методы обнаружения Стеганографии

Как скрыть информацию мы рассмотрели, но возникает закономерный вопрос – а как обнаружить факт сокрытия данных?

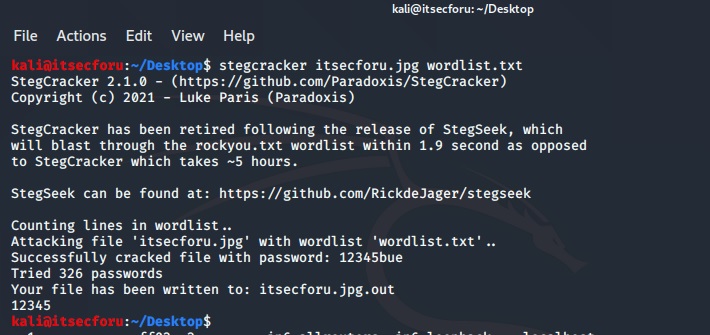

Существуют различные инструменты для обнаружения стеганографии В качестве примера мы привели инструмент под названием StegCracker для выявления стеганографического содержимого в файле изображения, а также произведем брут-форс атаку перебором паролем для вскрытия содержимого. Файл-носитель с данными, который мы будем идентифицировать, представляет собой файл изображения в формате jpg.

StegCracker – это бесплатный инструмент с открытым исходным кодом, используемый для анализа файла изображения (носителя) на предмет скрытия данных путем проведения статистических тестов для определения наличия или отсутствия стеганографического содержимого в файле изображения. StegCracker способен работать со словарями паролей.

Здесь мы используем файл itsecforu.jpg с некоторым стеганографическим содержимым. Мы выполнили скрытие данных на этом изображении с помощью инструмента steghide.

Также подготовили wordlist.txt с паролем, который использовался при скрытие файла passwords.txt, который содержит всего одну запись :

На Kali Linux запускаем StegCracker с следующим синтаксисом

После перебора, получаем информацию об использованном пароле:

Чтобы посмотреть, что за данные были скрыты, используем команду cat в новом выходном файле, и видим запись и файла passwords.txt

Читайте также: