Как можно проверить подлинность программы файла документа

Что такое цифровые подписи и почему они полезны? В этой статье мы рассмотрим три метода, с помощью которых вы можете узнать, проверить или проверить цифровую подпись программ в Windows 10/8/7.

Всякий раз, когда файлы создаются цифровым способом, независимо от того, являются ли они мультимедийными файлами, исполняемыми файлами, документами или любым другим файлом, они имеют цифровую подпись источника этих данных. Например, когда Google выпустил установочный файл, который является исполняемым файлом для браузера Google Chrome, они подписывают его в цифровом виде. Таким образом, всякий раз, когда файл загружается непосредственно из официального источника, подлинность этого файла может быть проверена.

В другом сценарии кто-то другой может также разместить этот файл на своих серверах. Это хорошо, потому что этот файл не будет изменен никакими средствами. Но если этот файл будет разорван и в код будут внесены некоторые изменения, то цифровая подпись будет удалена автоматически, и, следовательно, подлинность файла не будет проверена, так как цифровая подпись удаляется автоматически, что перекомпилирует измененный файл установки. Так вот как это работает на самом деле.

Теперь нам также необходимо узнать о том, как проверять цифровые подписи, которые идут с файлом. Итак, давайте просто начнем.

Проверьте цифровую подпись для программы в Windows 10

Мы обсудим три метода проверки цифровых подписей программ в ОС Windows.

1] через проводник

Прежде всего, откройте проводник Windows и перейдите в папку, в которой сохранена ваша программа.

Нажмите правой кнопкой мыши файл установки и выберите Свойства.

Перейдите на вкладку, которая помечена как Цифровые подписи.

Если в списке подписи вы видите записи, это означает, что ваш файл имеет цифровую подпись.

Вы можете дважды щелкнуть любую из этих записей, чтобы просмотреть дополнительные сведения об органе подписи.

Следовательно, вы можете знать, подписан ли файл оригинальным распространителем программного обеспечения или нет.

Кроме того, в подробном представлении подписи вы можете нажать кнопку с надписью Просмотреть сертификат , чтобы просмотреть дополнительные сведения о сертификате, который идет с подписью.

2] Использование утилиты сертификатов DigiCert

Используйте эту ссылку , чтобы загрузить последнюю версию DigiCert и запустить исполняемый файл.

Примите условия использования, отображаемые в начале, а затем перейдите на вкладку с надписью Подписывание кода , а затем в разделе заголовка нажмите Проверить подпись.

Выберите установочный файл, который вам нужен для проверки цифровой подписи.

Это приведет к тому, что DigiCert проверит подпись и отобразит всю информацию в новом открывшемся окне.

DigiCert проверяет две вещи. Они заключаются в следующем:

- Если файл был подписан и если подпись действительна.

- Проверяет метку времени подписи.

Если вы получили две зеленые галочки, как показано на скриншоте выше, проверка прошла успешно. У вас есть дополнительная информация в этом окне для вашего удобства.

3] Использование SignTool

Microsoft поставляет программу с Windows SDK, которая называется SignTool. Windows SDK или Software Development Kit не поставляются встроенными в Windows. Он предназначен для разработчиков, и они должны устанавливать его отдельно. Если вы хотите попробовать этот метод, убедитесь, что у вас есть подходящий SDK для себя. Вы можете скачать Windows 10 SDK отсюда.

Скачивать программное обеспечение безопаснее всего с официальных сайтов разработчиков, но очень часто пользователи игнорируют это правило, предпочитая им сторонние сайты-каталоги. Это удобнее, но сопряжено с риском, поскольку каждый раз вы вынуждены доверять источнику, за подлинность которого не могут поручиться даже администраторы сайта. Если ресурс будет взломан, злоумышленники могут подменить часть выложенных на нём программ поддельными копиями с бэдкором или явно вредоносным кодом.

Внешне отличить поддельную программу от оригинала невозможно, гарантией подлинности не является даже контрольная сумма, поскольку и она может быть изменена злоумышленником на сайте-источнике. Удостоверением подлинности программы является цифровая подпись — криптографический метод с использованием связки закрытого и открытого ключей. Закрытый ключ используется для шифрования хэша файла, а открытый — для проверки подлинности этого самого зашифрованного хэша. Публичный ключ доступен всем, тогда как закрытый хранится только у владельца цифровой подписи.

Как проверить цифровую подпись файла

Сразу нужно сказать, что к методу защиты от подделки с помощью цифровых подписей прибегают далеко не все разработчики. Используется он в основном софтверными компаниями, специализирующимся на разработке драйверов, платежного программного обеспечения и т.п. Помимо контрольной суммы, на своем сайте использующий ЭЦП разработчик выкладывает еще и публичный ключ, необходимый для расшифровки цифровой подписи.

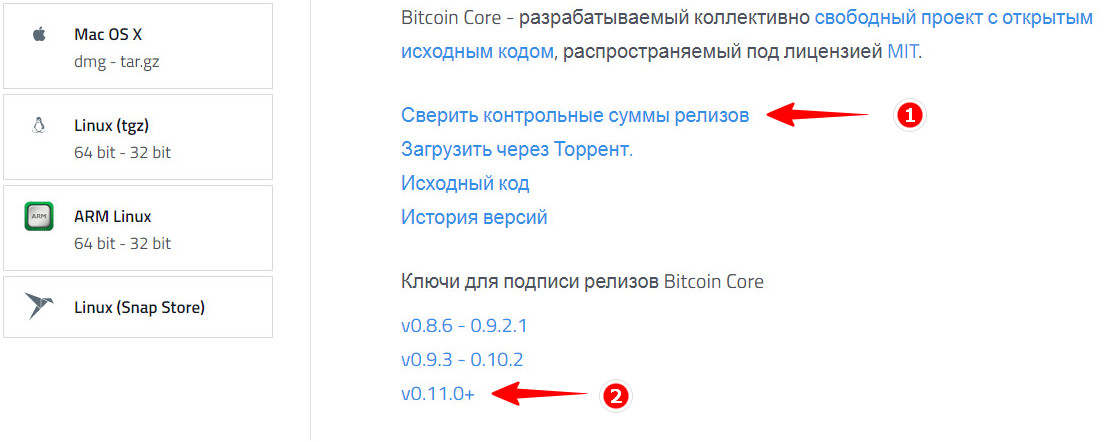

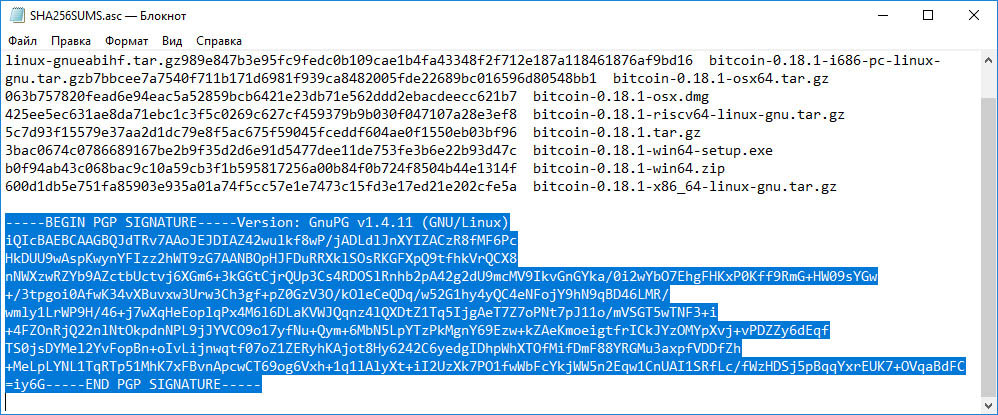

Предположим, вы скачали кошелек Bitcoin Core и хотите проверить его подлинность. На официальном сайте Bitcoin Core вам нужно скачать еще два файла — SHA256SUMS.asc по ссылке «Сверить контрольные суммы релизов» и ключ для подписи релизов laanwj-releases.asc соответствующей версии.

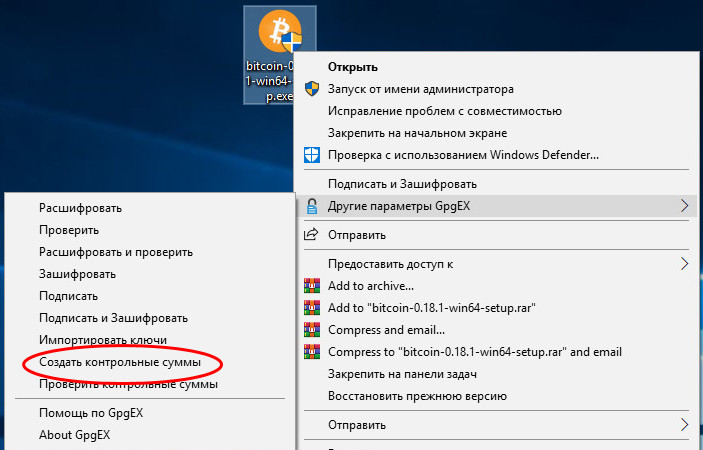

Первый шаг заключается в сверении хэша исполняемого файла кошелка с контрольными суммами в файле SHA256SUMS.asc . Кликните ПКМ по проверяемому файлу и выберите в меню Другие параметры Gpg4win -> Создать контрольные суммы.

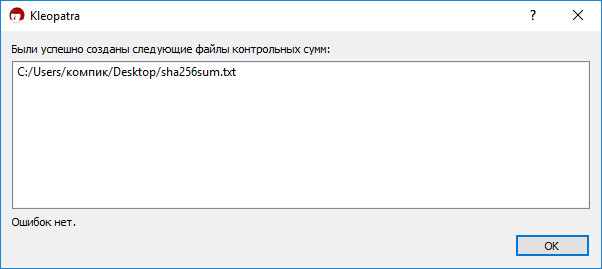

В результате вы получите файл sha256sum.txt с хэшем проверяемого приложения.

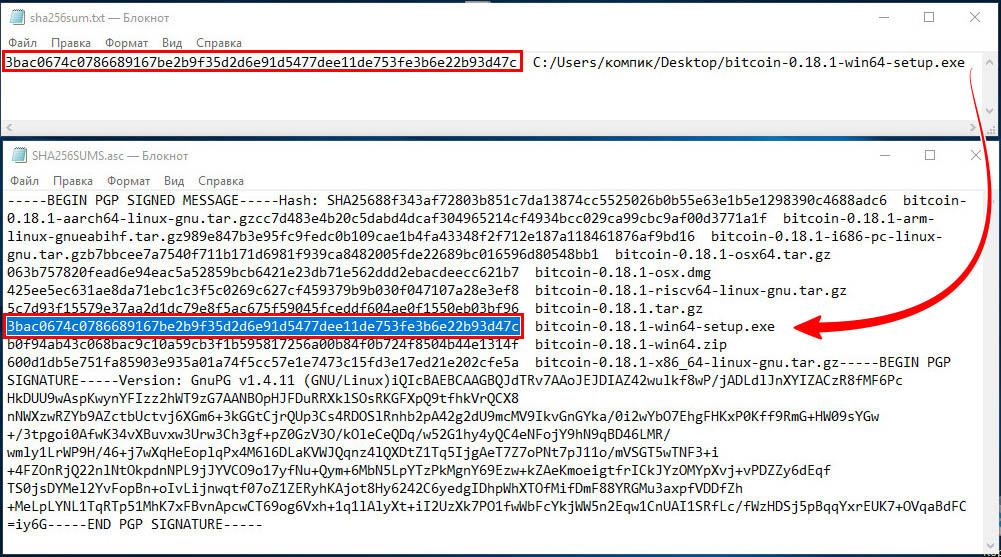

Откройте полученный текстовый файл и сравните хэш с контрольной суммой в файле SHA256SUMS.asc , скачанном с официального сайта приложения.

Если хэши совпадают, идем дальше.

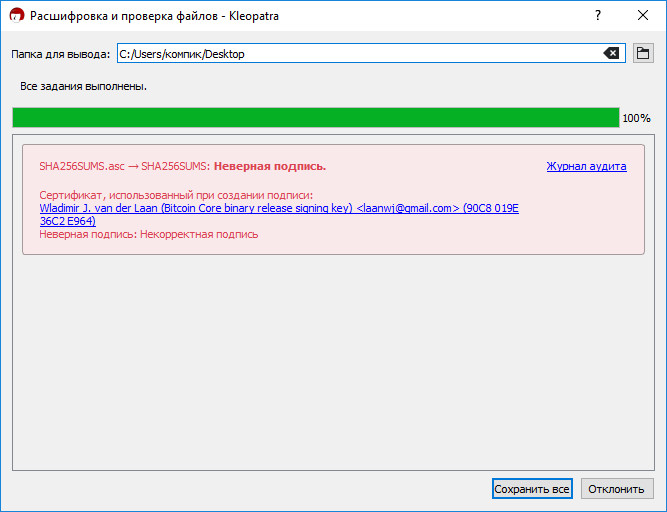

Теперь проверим цифровую подпись. Она содержится в этом же SHA256SUMS.asc и начинается с BEGIN PGP SIGNATURE, смотрите этот скриншот.

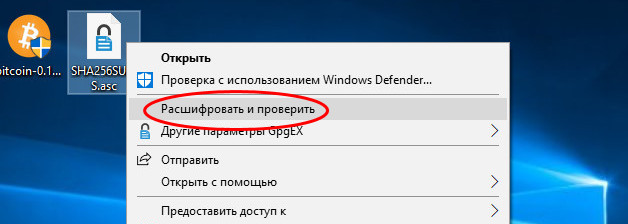

Кликните правой кнопкой мыши по файлу SHA256SUMS.asc и выберите в меню «Расшифровать и проверить».

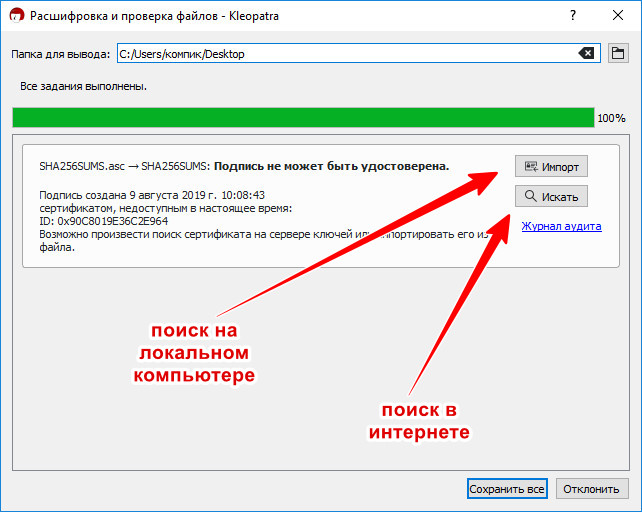

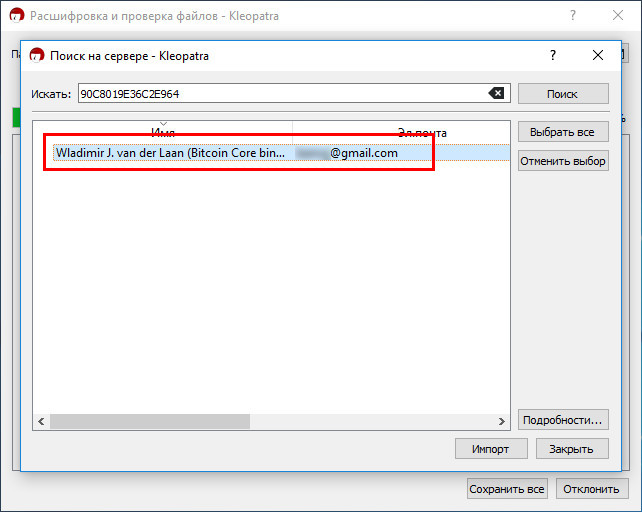

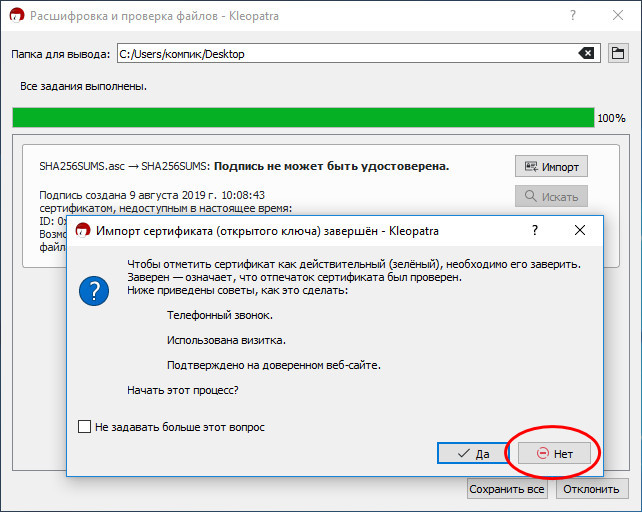

В результате в окошке модуля Kleopatra появится имя предполагаемого владельца, выделите его и нажмите «Импорт».

Предложение заверить сертификат можно отклонить, нажав «Нет».

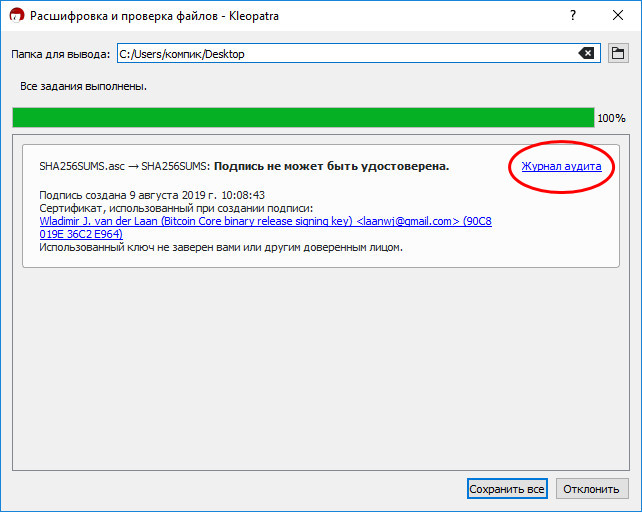

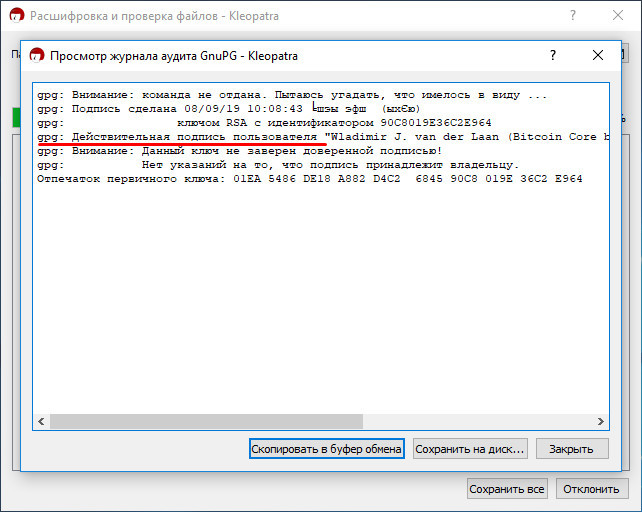

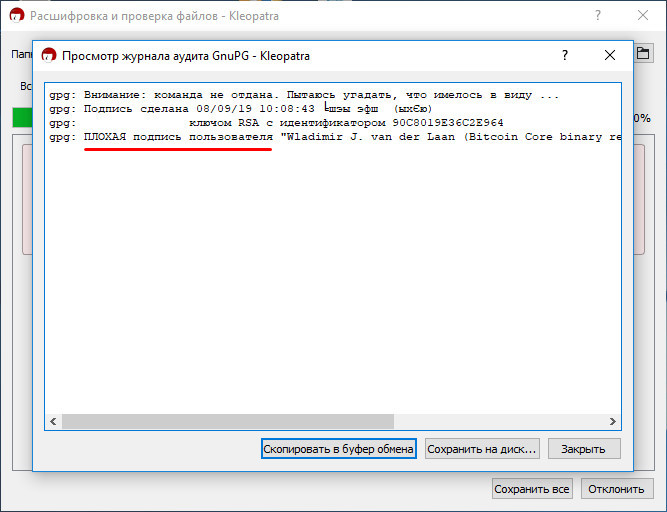

Готово, нажмите в окне программы «Журнал аудита».

И удостоверьтесь, что в журнале есть запись «Действительная подпись пользователя».

Здесь, наверное, у многих думающих пользователей возникнет вопрос, а что если взломанной окажется сама Gpg4win? Увы, тогда все описанные выше шаги окажутся бесполезными. Возможны и другие сценарии, например, заражение системы разработки с внедрением кода в ПО до подписания или кража сертификата, однако это вовсе не отменяет ценности описанного метода проверок подлинности, в любом случае он на порядок более эффективен, чем простое сверение хэша.

Здравствуйте. Стоит задача в нескольких компаниях провести аудит компьютерной техники на легальность софта. Добиться поднятия документов по покупке ПО и прочего не имеется возможности. Не на всех ПК есть наклейки.

Как в таком случае, да и вообще, будет правильно провести аудит? Есть ли дополнительный софт, которым можно быстро и легко выявить пиратскую продукцию? Как правило это windows и office.

Я понимаю, что в любом случае, чтобы доказать факт покупки софта нужны документы и боксы, но сейчас такой возможности нет.

- Вопрос задан более трёх лет назад

- 9752 просмотра

Если ключ был сгенерирован или использовался общий OEM ключ, то как понять пиратка это или нет?

IMHO никак не определить без бумаг о покупке или, хотя бы, лицензионных наклеек.

И все равно не будет 100%, так как софт могли по бумагам купить один раз, а установить пять раз.

И винду, и офис можно спокойно скачать, поставить и активировать каким-нибудь валидным ключем, найденным на просторах интернета, так, что чисто технически не будет разницы между лицензионной копией и пиратской. Разница будет как раз в документальных подтверждениях покупки(которых не найти и без которых вряд ли удастся кому нибудь доказать легальность софта). Все зависит о целей для чего это необходимо. Посмотреть на ключики установки и вбить их в гугл, возможно, хватит.

Ключик из уже установленного п/о не так просто получить, а серийный номер активированного продукта смотрится элементарно, но ценности особо не представляет.

Я уже сколько видел программ, показывающих «ключ (серийный номер), который использовался при установке пакета, но ни одна из софтинок не показала мне ничего даже близко похожего на то, что я вводил при установке официальных Windows 7/Office2010/Win2008R2

В доменной среде тулсовина VAMT (volume activation management tool, вроде) замечательно показывает ключи, которыми активировано ПО (для windows 7, office 2012 и 2008 R2 сервера точно показывает, для более ранних версий и ретейловских ключей — хз)

Я понимаю, что в любом случае, чтобы доказать факт покупки софта нужны документы и боксы, но сейчас такой возможности нет.

Для каждого отдельного наименования ПО нужен самостоятельный подход: в некоторых случаев документов может просто не быть (продукт по акции и т.д.).

Опеределяете софт без документов/наклеек(если документы/наклейки обязательно должны быть) как нелегальный.

А еще может быть установка класса «один серийник на 5 ПК» и таки да, определить, на какие из ПК что и где ставилось — нереально почти.

У контролирующих органов России одно время были софтинки для быстрой «пробивки» — они вытягивали из системного реестра списки ключей и серийных номеров от известных им продуктов и сравнивали их с базой заведомо контрафактных. База была встроена в саму программу.

Видел, даже держал в руках дистрибутив.

Хочу заметить что сейчас возможно использовать новые средства борьбы с вредоносными программами, по крайней мере мне известно что вводятся новые правила относительно лицензионного софта и некоторые люди смогут проверять софт который будет закачивать пользователь .

делаться будет это машинно с помощью ЧИПА файлы будут проходить через специальный чип который будет генерировать сумму , которая в дальнейшем будет сохранена в одной базе данных. я думаю что будет использован сервак google для хранения всего что скачает пользователь, в дальнейшем можно даже будет посмотреть историю того что будет скачено итд.

Все эти данные будут хранится для открытого использования, и крупные антивирусные компания которые получат разрешение ( если они его получат смогут использовать это в своих рекламных компаниях. ) К примеру такое заявление может быть выдвинуто к определенным богатым государствам , чей доход от интернет продукции снижается, тем самым контролировать весь софт устанавливаемый на пк. итд

К примеру тут масса плюсов и масса минусов.

Вы можете и не знать об этом до определенного момента, такие заявления в сторону новых устройств никто не будет делать, так как права пользователя на отправку данных будут нарушены итд., Но можно найти выход, если вы устанавливаете лицензионный софт и отправляете данные к примеру в Microsoft тем самым включаю работу данного чипа итд.

Что хорошо что плохо вам судить

В ряде случаев что бы избежать проникновение на рынок самоделки и брака который может возникнуть не по вине компании, итд. тем самым все компании по итогу смогут участвовать в этом процессе внося плату лишь за 1 чип.

В принципе вы можете протестовать против такого вмешательства в личную жизнь, втч против введения все большего контроля над человеком, что бы в дальнейшем не оказалось так что все мы будем должны одному богатому дяде который будет хранить или придумывать все новые и новые методы защиты или контроля.

Приветствую!

В этом материале мы подробно рассмотрим, что такое электронная цифровая подпись у файла, зачем ей подписываются сами файлы и как проверить на валидность (корректность) имеющуюся цифровую подпись у интересующего вас файла.

Содержание:

Что собой представляет цифровая подпись, зачем ей подписываются файлы

Цифровая подпись – криптографическая (зашифрованная стойким алгоритмом) сигнатура, которая является гарантом отсутствия каких-либо модификаций в файле, который был ей подписан. Если говорить более простым языком, то цифровая подпись является гарантом оригинальности файла, отсутствия в нём изменений третьими лицами.

Где применяется цифровая подпись, какие обычно файлы подписываются? Чаще всего подписываются электронной цифровой подписью исполняемые файлы программ и приложений, инсталляторов (установочных дистрибутивов). Также довольно часто цифровую подпись можно встретить у динамических библиотек (файлы с расширением dll) , а также драйверов.

Многие системные файлы операционной системы Windows, и практически все драйвера имеют цифровую подпись (неподписанные драйвера операционная система Windows блокирует к установке). Это позволяет операционной системе проводить диагностику, защищать ключевые системные файлы от модификаций, восстанавливая оригинальные файлы при обнаружении оных.

Ровно тоже касается и драйверов. Они работают на уровне ядра, что даёт им поистине безграничные возможности, но в тоже время сбой в драйвере зачастую приводит к полной остановке работы операционной системы (синий экран смерти – BSOD). В связи с чем драйвера проходят обязательную сертификацию, тестирование, и если всё работает без сбоев – они подписываются цифровой подписью и становятся доступны для использования.

Как проверить корректность цифровой подписи у файла

Выяснив, что собой представляет электронная цифровая подпись, какие и зачем файлы ей традиционно подписываются, мы переходит к тому, как проверить её наличие и корректность.

В операционной системе семейства Windows это делается довольно просто:

-

Наведите курсор и кликните правой клавишей по файлу. Будет продемонстрировано контекстное меню, в котором необходимо будет выбрать пункт – Свойства.

Цифровая подпись может быть у файла как одна, так и сразу несколько – все они будут перечислены в этом окне.

Выделите строку с информацией о цифровой подписи и нажмите чуть ниже располагающуюся кнопку Сведения. Если цифровая подпись корректна, то об этом будет сообщено в данном открывшемся окне.

В ситуации, когда цифровая подпись не в порядке, картина иная.

В каких случаях цифровая подпись может быть не действительна:

- вышел срок действия сертификата цифровой подписи

- сертификат, что использовался для формирования цифровой подписи, был отозван

- некорректно установлено время на компьютере

- файл был модифицирован или повреждён

Если вы имеете в своём распоряжении исполняемый файл программы (дистрибутива, драйвера и т.п.) с недействительной цифровой подписью, то следует внимательно отнестись к его запуску (установке) в операционной системе.

Заключение

Вот мы и разобрали все тонкости и нюансы, которые касаются файлов, подписанных электронной цифровой подписью. Теперь вы знаете, для чего это делается, и как проверить легитимность файла, который подписан цифровой подписью.

Мы рады, что смогли помочь Вам в решении поставленной задачи или проблемы.

В свою очередь, Вы тоже можете нам очень помочь.

Просто поделитесь статьей в социальных сетях и мессенджерах с друзьями.

Поделившись результатами труда автора, вы окажете неоценимую помощь как ему самому, так и сайту в целом. Спасибо!

Скачивая файлы из многих источников вы, наверное, видели, что для файлов иногда указывают хеш-суммы, с помощью которых вы можете проверить целостность и подлинность файлов сразу после закачки. Однако никаких встроенных инструментов для этого в ОС Windows нет. И здесь на помощь приходит утилита HashTab, которая позволяет расширить стандартное окно свойств файлов.

Разработкой утилиты занимается компания Implbits, которая сосредоточена на разработке простых в использовании приложений, таких как HashTab, Varpanel (редактор переменных среды Windows) и AD Helpdesk (помощник в настройке Active Directory на iPhone).

HashTab позволит вам узнать и сравнить значения хэшей вычисленных по различным алгоритмам. Количество поддерживаемых алгоритмов впечатляет: Adler32, BLAKE2sp, BTIH, CRC32, ED2K, GOST, MD2, MD4, MD5, RIPEMD-128, RIPEMD-256, RIPEMD-320, SHA-1, SHA-256, SHA-256 Base64, SHA-384, SHA-512, SHA3-224, SHA3-256, SHA3-384, SHA3-512, TTH, Tiger и Whirlpool. Помимо этого утилита позволяет сравнить два произвольных файла.

Кстати, HashTab переведена на 27 языков, в том числе и русский.

Утилита HashTab устанавливается быстро и просто, поэтому этот процесс я не буду описывать. Поддерживаются ОС Windows Vista и выше. Если вы до сих пор продолжаете использовать Windows XP, то вы можете установить HashTab версии 5.2.

Теперь посмотрим, как пользоваться утилитой HashTab после установки. Утилита встраивается в стандартное окошко ОС Windows отображающее свойства файла. Поэтому, чтобы ей воспользоваться, нужно правой кнопкой мышки кликнуть в проводнике по интересующему вас файлу и выбрать пункт контекстного меню «Свойства». В открывшемся окне переключитесь на закладку «Хеш-суммы файлов». Это и есть закладка, созданная утилитой HashTab.

Как видите по умолчанию здесь отображается хеш-суммы, просчитанные только по трём популярным алгоритмам. Но вы можете щёлкнуть по ссылке «Настройки» и окне настроек выбрать, какие алгоритмы расчёта хеш-сумм в HashTab вас интересуют.

Сравнивать глазами хеш-суммы сложно, ведь можно легко ошибиться. Но разработчики утилиты предусмотрели и это. Вы можете скопировать хеш-сумму в поле «Сравнение хеша» и HashTab сразу проверит совпадение. На рисунке ниже видно, что я ввёл неправильный хеш и слева от него появился красный крестик, что означает, что совпадений нет.

А вот я ввёл совпадающий хеш, вычисленный по алгоритму MD5. Как видите, слева появилась зелёная галочка, а в списке хеш-сумм выделилась вторая строка, т.е. та с которой совпадает введённый мною хеш.

Кроме того у вас есть возможность сравнить два файла. Для этого здесь есть кнопочка «Сравнить файл…». Тут всё просто, указываете второй файл, с которым нужно произвести сравнение, HashTab считает для этого второго файла хеш-сумму (по тому алгоритму, который выбран в списке) и сравнивает хеш-суммы для этих двух файлов. Результат сравнения выглядит так же как на двух картинках выше.

А если вы создали какой-либо файл и хотите передать другому человеку его одну или все хеш-суммы, то вам пригодится возможность копирования хеш-сумм. Для этого щёлкните по списку правой кнопкой мышки и выберите пункт контекстного меню «Скопировать» или «Скопировать все».

Пункты контекстного меню «Copy Magnet Link -> urn:sha1:» и «Copy Magnet Link -> urn:md5:» копируют в буфер обмена Magnet-ссылку. Magnet-ссылка позволяет найти файл в пиринговых сетях, конечно если он там есть. Подробности читайте здесь.

Итак, как вы могли убедиться, утилита HashTab вызывает ощущение качественного и лаконичного продукта. Она не потребляет множества ресурсов, и здесь нет никакой рекламы. Утилиту можно порекомендовать всем, кто скачивает большие файлы из интернета или обменивается ими с другими людьми. Ведь только проверив хеш-сумму файла можно на 100% убедиться, что вы получили файл без изменений именно в том виде, в котором он и был создан автором.

Читайте также: