Групповые политики windows server 2008 r2 настройка запуска программ

Для ограничения программ, разрешенных для запуска на Windows Server 2008 R2, используются групповые политики.

Запускаем файл gpedit.msc. Переходим в раздел "Конфигурация компьютера" - "Конфигурация Windows" - "Параметры безопасности" - "Политики ограниченного использования программ". По умолчанию этот раздел пуст. Долбасим правую кнопу мыши и в меню выбираем "Создать политику ограниченного использования программ".

Политика для ограничения запуска программ создана. Остались детали: ввести список разрешенных программ и нажать кнопку "запретить все".

Редактируем назначенные типы файлов.

Удаляем тип LNK, чтобы можно было запускать ярлычки разрешенных программ. Добавляем типы HTM, HTML, JS. Нечего эти файлы запускать на сервере.

Для настройки "Применение" указываем, что правила должны действовать для всех пользователей, кроме локальных администраторов. В этом случае администратор сможет запустить любую программу, если запустит ее через меню "Запуск от имени администратора".

Переходим к группе "Дополнительные правила". Здесь необходимо ввести список разрешенных для запуска программ. По умолчанию в этом разделе есть две записи, разрешающие запуск служебных программ и программ из Programm Files. Нам нужны жесткие ограничения, поэтому удаляем эти записи и добавляем каждую программу по-отдельности.

При создании нового правила для пути необходимо указать полный путь к разрешенной программе и установить уровень безопасности "Неограниченный".

Заключительный шаг: включить запрет на запуск всех программ, кроме разрешенных. В группе "Уровни безопасности" устанавливаем по умолчанию уровень "Запрещено".

После этих изменений администратор не сможет запускать файл gpedit.msc для редактирования групповых политик. Обходной путь: запустить консоль mmc.exe и вручную выбрать на редактирование нужную оснастку.

Настройка политики ограниченного использования программ в Windows Server 2008 R2 : 4 комментария

Чтобы потом не путаться, указываем в поле Описание название программы и ее версию. Отправляемся к тестируемому компьютеру проверять, что получилось. Для применения политик перезагружаем компьютер или выполняем на нем команду

Зачем ребут для применения? gpupdate /force в командной строке прописали и можно пробовать.

Добрый день

А политика сразу должна работать или после перезагрузки?

Перезагрузка не нужна, если выполнить gpupdate /force, как посоветовал Максим выше.

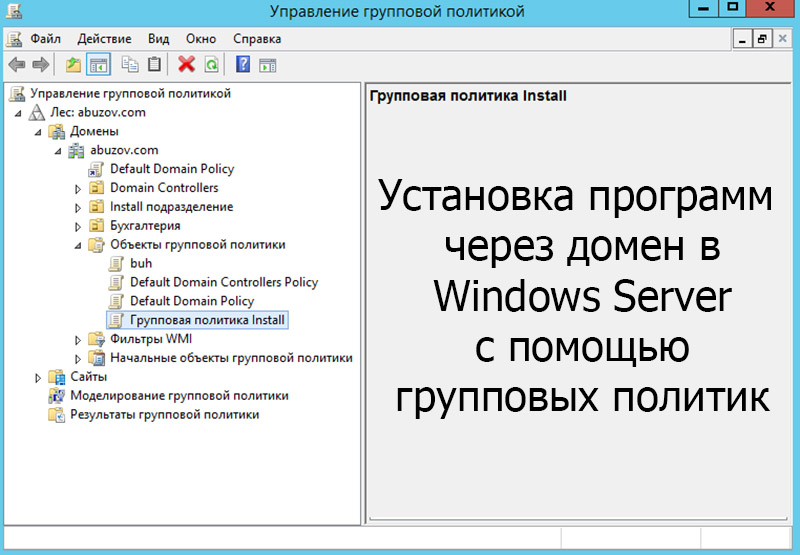

В этой статье я расскажу как устанавливать программы на пользовательские компьютеры с помощью групповых политик. Рассмотрим такой процесс как установка программ через домен Windows Server.

Итак, этот материал рассчитан на людей, которые уже умеют установить и настроить домен на Windows Server (этот материал является продолжением статьи).

Групповые политики используются для централизованного управления пользователями домена. Они позволяют управлять настройками операционной системы клиентских машин. Администратор домена может контролировать, настраивать различные компоненты операционных систем компьютеров, входящих в состав домена.

Групповые политики применяются при настройках системы безопасности. Настройки безопасности могут распространяться на определенные группы пользователей или конкретного пользователя. Политика безопасности позволяет конфигурировать большое количество субъектов безопасности по одним параметрам.

Управление установкой и удалением программ может осуществляться при помощи групповых политик. Главный плюс в том, что если нужно установить программу на 100 компьютеров, не нужно делать это вручную, используя групповые политики можно выполнить установки на всех компьютерах централизованно.

Подготовка к установке программ

Создайте каталог для хранения установочных файлов (например, C:\Install). Установочные файлы программ должны быть в формате установочных пакетов Microsoft (расширение — msi). Для примера я установлю архиватор 7z.

Откройте общий доступ к созданному каталогу при помощи вкладки «Доступ» свойств каталога.

Запустите «Active Directory –> пользователи и компьютеры» (Пуск –> Администрирование –> Active Directory –> пользователи и компьютеры.

В домене создайте новое подразделение, для установки программы, в моем случае это Install подразделение.

Переместите в созданное подразделение доступный компьютер из подразделения «Computers».

Создайте новую групповую политику для созданного подразделения.

Свяжите подразделение с политикой, нажмите правой кнопкой на созданное подразделение и выберите «Связать существующий объект групповой политики…», затем выберите созданный ранее объект в списке и нажмите «ОК».

Установка программ через домен

Откройте созданную групповую политику. Создание заданий на установку программного обеспечения на компьютерах, входящих в домен, осуществляется в разделе Конфигурация компьютера –> Конфигурация

программ –> Установка программ. В контекстном меню раздела Установка программ выберите «Создать» и укажите полный сетевой путь к месту расположения установочного файла – C\Install. В появившемся окне выберите «Назначенный» метод развёртывания.

Программа будет установлена на клиентскую машину после перезагрузки.

Обновление программного обеспечения при помощи групповых политик

Скачайте последнюю версию программы и скопируйте ее в папку с общим доступом. Процедура обновления программного обеспечения с помощью групповых политик аналогична процедуре установки программ. Но, на этапе выбора метода развертывания нужно выбрать метод развертывания.

Нажмите «ОК», после чего перейдите на вкладку «Обновления», выберите приложение которые нужно обновить и нажмите «ОК».

Для применения изменённых параметров групповой политики клиентские компьютеры перезагрузятся дважды.

Удаление программного обеспечения при помощи групповых политик

Существует два варианта удаления заданий на установку программного обеспечения:

- Первый вариант позволяет удалить не только задание, но и программу, установленную на рабочие станции.

- Второй вариант удаляет только задание.

Нажмите правой кнопкой на программу и выберите «Все задачи» -> «Удалить».

Удалить" width="797" height="567" />

После чего выберите один из вариантов удаления.

Обучаю HTML, CSS, PHP. Создаю и продвигаю сайты, скрипты и программы. Занимаюсь информационной безопасностью. Рассмотрю различные виды сотрудничества.

11.02.2022

itpro

Active Directory, Windows 10, Windows Server 2019, Групповые политики

комментариев 20

В этой статье мы рассмотрим, как устанавливать программы на компьютеры пользователей домена Active Directory с помощью групповых политик.

Встроенный функционал GPO Windows позволяет устанавливать только программы, распространяющееся в виде MSI или ZAP пакетов. Другие виды программ придется устанавливать альтернативными средствами: с помощью SCCM, через логон скрипты, копирование файлов программы на компьютеры с помощью GPO, запуском разовых скриптов и т.д.

Получите установочный MSI пакет программы

Рассмотрим, как установить MSI пакет программы на компьютеры пользователей с помощью групповых политик Windows на примере клиента Microsoft Teams.

Обратите внимание, что есть x86 и x64 версии MS Teams. Если у вас остались компьютеры x86 версиями Windows, вам нужно создать отдельные политики для x86 и x64 компьютеров. Для фильтрации версий Windows в политиках можно использовать WMI фильтры GPO.

Далеко не все программы предоставляются в виде MSI файла. Чаще всего разработчики отдают их в виде исполняемых EXE файлов, которые не подходят для распространения через GPO. Но есть два способа, которые в некоторых случаях получить установочный MSI программы:

- Некоторые установщики при запуске распаковывают свои файлы в каталог %temp%. Поэтому при установке программы (просто сверните окно установки) попробуйте открыть этот каталог и найти в нем установочный MSI файл.

- Другой способ получения MSI файла – попробовать открыть установочный EXE файл с помощью архиватора 7-Zip. Запустите 7-Zip и в меню выберите File -> 7ZIP –> Open Archive. 7ZIP попробует открыть EXE файл в как архив. В нашем случае из EXE файла с дистрибутивом Acrobat Reader получилось извлечь MSI и MST файлы, которые готовы для установки через групповые политики Windows.

Создаем GPO для установки программы на компьютеры пользователей

Теперь нужно создать новую политику в домене для установки вашего ПО.

- Откройте консоль управления доменными GPO ( gpmc.msc );

- Создайте новую GPO (CorpInstallTeams)и назначьте ее на OU с компьютерами, на которые нужно выполнить установку (Create a GPO in this domain, and link it here);

- Откройте политику и перейдите в раздел Computer Configuration -> Policies -> Software Settings -> Software installation;

- Выберите пункт меню New ->Package;

- Выберите ваш MSI файл, который хранится в каталоге SYSVOL;

- Выберите опцию “Advanced” и нажмите OK;

Assigned – программы устаналиваются при входе пользователя, Published – публикуюция на компьютерах и могут быть установлены пользователями из Add/Remove Programs.

Если групповая политика установки приложение не применяется к компьютерам, используйте стандартные средства диагностики описаны в статье “Почему к компьютеру не применяется групповая политика” и команду gpresult.

Изменение параметров MSI пакета для установки через GPO

В стандартном интерфейсе GPO вы не можете указать определенные ключи для установочных MSI пакетов. Что очень неудобно. Например, при установке антивируса вам нужно указать адрес сервера управления. Или при при установке Teams из командой строки с помощью msiexec можно отключить автозапуск клиент MSTeams и скрыть его из списка установленных программ (локальный администратор не сможет удалить клиент Teams). Для этого используется команда:

msiexec /i Teams_windows_x64.msi OPTIONS="noAutoStart=true" ALLUSERS=0

Как добавить опции установки в MSI пакет? Для этого используются файлы преобразования MST. Этот тип файлов позволяет изменить стандартные настройки MSI пакета и использовать ваш сценарий установки.

Для создания файла модификации MST для MSI пакетов можно использовать утилиту ORCA (входит в состав Windows Installer SDK).

Откройте ваш MSI пакет с помощью Orca.

Создайте New Transformation и задайте ваши кастомные параметры MSI пакета в разделе Property. В моем случае для клиента Teams я изменю:

Выберите Transform -> GenerateTransform и сохраните изменения в файл с расширением MST (teams_mod.mst). Скопируйте файла в каталог SYSVOL

Теперь нужно удалить предыдущее правило для установки MSI пакета в GPO (т.к. вы можете добавить MST с модификациями пакет только при создании правила установки программы.

Выберите All –> Task -> Remove

Теперь во время установки MSI пакета через GPO к нему автоматически применится файл модификаций MST и установит программу с нужными вам параметрами.

Основные недостатки метода установки MSI программ через GPO:

- Поддерживаются только MSI и ZAP установщики;

- Нельзя запланировать установку программы на определенное время. Одновременная установка программы на множестве компьютеров (обычно это происходит утром при включении компьютеров) может вызвать нагрузку на сеть и DC. В этом случае лучше использовать, например, SCCM. Используя окна обслуживания (maintenance) или настройки WOL (Wake On LAN);

- Нельзя изменить порядок установки программ в одной политике. При добавлении нового установочно пакета в GPO, оно устанавливается последним.

- Нельзя получить отчет об успешности или ошибках установки программы на компьютерах.

В современных версиях Windows 10 и 11 можно использовать пакетный менеджер winget для установки программ.

Предыдущая статья Следующая статья

Запрос к Active Directory из Excel

Создание WMI фильтров для групповых политик (GPO) в домене AD

Управление репликацией Active Directory

А как сделать чтобы отображалось «Installing managed software …» в 7?

Или аналог отображения процесса загрузки 2008ого сервера, когда отображается текущий этап?

А то постоянно появляется только «Пожалуйста подождите»

Чтобы отобразить надпись «Installing managed software», нужно включить политику Computer Configuration ->Policies -> Administrative Templates -> System -> Verbose vs normal status messages (ставим enabled).

В этом случае при загрузке компьютера будет выводится подробная информация о процессе применения групповой политики на клиенте (If you enable this setting, the system displays status messages that reflect each step in the process of starting, shutting down, logging on, or logging off the system.

This setting is designed for sophisticated users that require this information.).

А вот такой момент. Поставил я софтину. А ушлый пользователь ее снес

«Оно само, я ничего не делал»

Как заставить политику установки отработать еще раз на этой рабочей станции?

Тоже самое касается обновлений софта.

Создать новую политику? И опять накрыть всех кто попадает под ее действие?

Наверняка же нет, просто туплю … пятница сегодня.

Забрать у пользователя права админа и снести руками ключ для приложения из HKLM\Software\Microsoft\Windows\Current Version\Group Policy\AppMgmt

При следующей загрузке системе , приложение установится заново

Понятно. Только в том ключе «абракадабра» и понять какое значение за какой софт отвечает слегка не очевидно 🙂

Computer Configuration ->Policies -> Administrative Templates -> System -> Verbose vs normal status messages

Это в 2008 так. А в 2012 это теперь

Computer Configuration ->Policies -> Administrative Templates -> System -> Display highly detailed status messages

This policy setting directs the system to display highly detailed status messages.

This policy setting is designed for advanced users who require this information.

If you enable this policy setting, the system displays status messages that reflect each step in the process of starting, shutting down, logging on, or logging off the system.

If you disable or do not configure this policy setting, only the default status messages are displayed to the user during these processes.

Note: This policy setting is ignored if the «»Remove Boot/Shutdown/Logon/Logoff status messages»» policy setting is enabled.

Ой только заметил коммент 🙂 Правда уже нашел параметр реестра и через gpp раскидал на нужные компьютеры

Но тоже пригодится, спасибо 🙂

А что делать, если при попытке установить ПО при следующем входе в систему у пользователей оно не устанавливается и в журнале событий фигурируют события: 101 103 108 и 1112. Шара доступна каждому пользователю, а такие параметры, как: Всегда ждать сеть при запуске и входе в систему и Указать время ожидания при обработке политики загрузки не помогают?

Сработает ли такая политика, если компьютер-член домена был унесен домой? К работе подключается через опен-впн. После подключения пользователь заходит на общие шары, и вводит доменные логин-пароль.

У вас VPN туннель устанавливается уже после входа в Windows, верно?

Значит логон политики в принципе не смогут отработать на нем.

Добрый день!

У меня отсутствует ветка-Конфигурация компьютера \ Политики \ Административные шаблоны \ Система \ Групповая политика \ Время ожидания при обработке политики загрузки\ в редакторе ГП на контроллере.

Как ее добавить, через шаблоны какие то?

Вы редактируете GPO непосредственно с сервера? Какая версия Windows Server на DC?

Надеюсь не припозднился. Так вот, делаю всё в точности как описано, загружаю msi пакеты, перезагружаю станции, ничего не работает.

При этом, другие политики отрабатывают, уже не знаю куда можно копать, дайте пожалуйста подсказку.

Пар-ры сервера и ПК:

Windows server 2016

Windows 10

Вы правы и не правы одновременно. Да статья действительно очень общая.

Но это статья но об общих принципах установки ПО через ГП, а не не об установке кокретного ПО/пакета/и т.д. Да и описать всё попросту невозможно.

После прочтения, тонкости и нюансы — админ разбирает сам.

А если выложите инструкцию сюда — многие вам скажут спасибо.

Добавил в статью блок про создание файлов модификации MST для MSI пакетов. В MST файле вы можете задать нужные вам параметры для установки MSI пакетов.

На DC нельзя просто взять и изменить содержимое файла SysVol в начале статьи, куда с легкостью автор закинул пакет msi. Было бы неплохо дополнить статью решением извечной проблемы Access Denied.

Господа) доброго времени суток) помогите пожалуйста с одной проблемой. Есть домен общая шара, несколько компов в домене, на шаре лежат вордовские файлы которые для всех в доступе, у всех одинаковые права тк все в одной группе, так вот, суть вопроса в следующем, почему кто то может задавать выше указанным файлам длинные имена, а у кого то можно написать название по типу «письмо» и все. .

21.10.2016

itpro

Групповые политики

комментариев 49

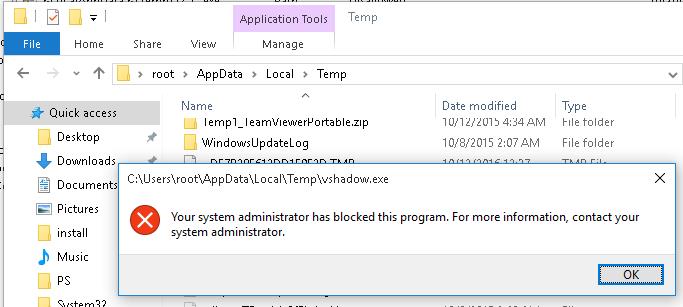

Продолжаем цикл статей о противодействии классу вирусов-шифровальщиков в корпоративной среде. В предыдущих частях мы рассмотрели настройку защиты на файловых серверах с помощью FSRM и использования теневых снимков дисков для быстрого восстановления данных после атаки. Сегодня речь пойдет о способе предотвращения запуска исполняемых файлов вирусов-шифровальщиков (в том числе обычных вирусов и троянов) на ПК пользователей.

Помимо антивируса, еще одним барьером для предотвращения запуска вредоносного ПО на компьютерах пользователей могут быть политики ограниченного использования программ. В среде Windows это могут быть технология Software Restriction Policies или AppLocker. Мы рассмотрим пример использования Software Restriction Policies для защиты от вирусов.

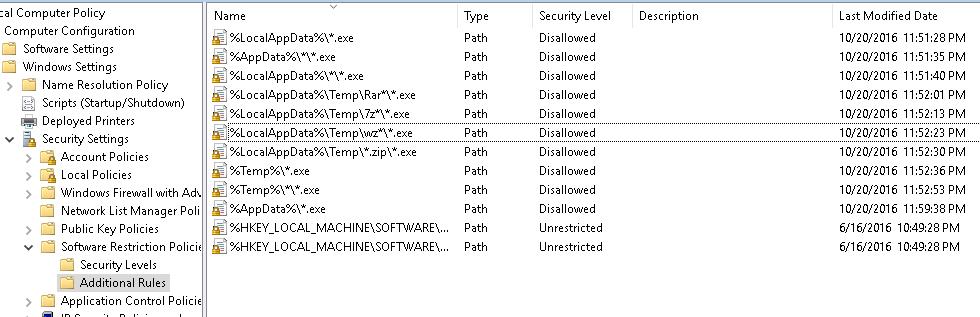

Software Restriction Policies (SRP) предоставляют возможность разрешать или запрещать запуск исполняемых файлов с помощью локальной или доменной групповой политики. Метод защиты от вирусов и шифровальщиков с помощью SRP предполагает запрет запуска файлов из определенных каталогов в пользовательском окружении, в которые, как правило, попадают файлы или архивы с вирусом. В подавляющем большинстве случаев файлы с вирусом, полученные из интернета или из электронный почты оказываются внутри каталога %APPDATA% профиля пользователя (в нем же находится папки %Temp% и Temporary Internet Files). В этом же каталоге хранятся распакованные временные копии архивов, когда пользователь не глядя открывает архив полученный по почте или скачанный с интернета.

При настройке SRP могут быть использованы две стратегии:

- Разрешить запуск исполняемых файлов на компьютере только из определенных папок (как правило, это каталоги %Windir% и Program Files / Program Files x86) – это самый надежный метод, но требует длительного периода отладки и выявления нужного ПО, которое не работает в такой конфигурации

- Запрет запуска исполняемых файлов из пользовательских каталогов, в которых в принципе не должно быть исполняемых файлов. Именно в этих каталогах в большинстве случаев оказываются файлы вируса при появлении на компьютере. Кроме того, у пользователя, не обладающего правами администратора, просто отсутствуют права на запись в каталоги системы кроме своих собственных. Поэтому вирус просто не сможет поместить свое тело куда-либо кроме директорий в профиле пользователя.

Мы рассмотрим создание SRP по второму варианту, как достаточно надежному и менее трудоемкому во внедрении. Итак, создадим политику, блокирующую запуск файлов по определенным путям. На локальном компьютере это можно сделать с помощью консоли gpedit.msc, если политика должна использоваться в домене, нужно в консоли Group Policy Management (gpmc.msc) создать новую политику и назначить ее на OU с компьютерами пользователей.

Примечание. Настоятельно рекомендуем перед внедрением SRP политик, протестировать их работу на группе тестовых компьютерах. В случае обнаружения легитимных программ, которые не запускаются из-за SRP, нужно добавить отдельные разрешительные правила.

В консоли редактора GPO перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings . Щелкните ПКМ по Software Restriction Policies и выберите New Software Restriction Policies.

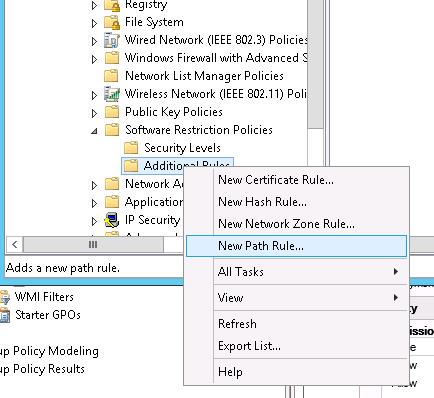

Выберите раздел Additional Rules, и создайте новое правило New Path Rule.

Создадим правило, запрещающее запуск исполняемых файлов с расширением *.exe из каталога %AppData%. Укажите следующие параметры правила:

Аналогичным образом нужно создать запрещающие правила для путей, перечисленных в таблице. Т.к. переменные окружения и пути в Windows 2003/XP и Windows Vista/выше отличаются, в таблице указаны значения для соответствующих версий ОС. Если у вас в домене еще остались Windows 2003/XP, для них лучше создать отдельную политики и назначить ее на OU с компьютерами с использованием WMI фильтра GPO по типу ОС.

Важно. с эти правилом нужно быть внимательным, т.к. некоторое ПО, например плагины браузеров, установщики – хранят свои исполняемые файлы в профиле. Для таких программ нужно будет сделать правило исключения SRP

Вы можете добавить собственные каталоги. В нашем примере получился примерно такой список запрещающих правил SRP.

Как правило, также следует запретить запуск других расширений потенциально опасных файлов (*.bat,*.vbs, *.js, *.wsh и т.п.), ведь вредоносный код может находиться не только в *.exe файлах. Для этого нужно изменить пути в правилах SPR , удалив вхождения *.exe. Таким образом, будет запрещен запуск всех исполняемых файлов и файлов сценариев в указанных каталогах. Список «опасных» расширений файлов задается в параметрах политики SRP в разделе Designated File Types. Как вы видите, в нем уже есть предустановленный список расширений исполняемых файлов и скриптов. Можете добавить или удалить определенные расширения.

Your system administrator has blocked this program. For more info, contact your system administrator.

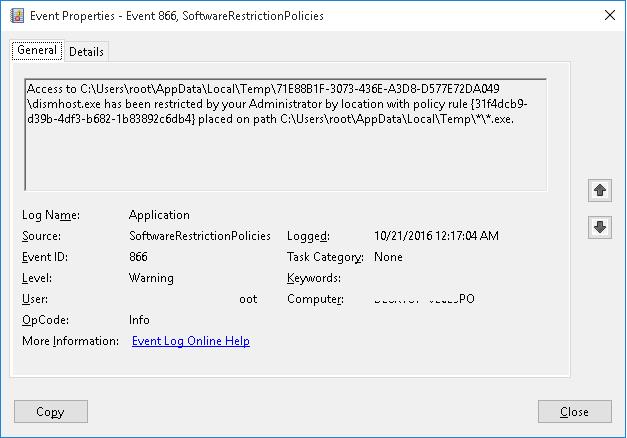

Попытки запуска исполняемых файлов из защищенных каталогов, которые были блокированы политиками SRP можно отслеживать с помощью журнала событий Windows. Интересующие нас события находятся в разделе Application, и имеют Event ID 866, с источником SoftwareRestrictionPolicies и примерно таким текстом:

Совет. В том случае, если политика мешает запуску нужного доверенного приложения, можно добавить это файл в исключения политики (создав новое правило, указывающее на этот *.exe файл со значением Unrestricted).

Итак, мы показали общий пример техники использования политики ограниченного использования программ (SRP или Applocker) для блокировки вирусов, шифровальщиков и троянов на компьютерах пользователей. Рассматриваемая методик позволяет существенно усилить степень защиты систем от запуска вредоносного кода пользователями.

Получаем историю запуска программ в Windows с помощью политик аудита

04.04.2022

itpro

PowerShell, Windows 10, Windows Server 2019, Групповые политики

комментариев 5

В этой статье мы рассмотрим, как с помощью политик аудита Windows можно узнать какие программы запускались на компьютере. Довольно часто от администратора требуют предоставить информацию о том, какие приложения запускает пользователь, когда он запускал приложение в последний раз и т.д. Эту.

Отключение TLS 1.0 и TLS 1.1 с помощью GPO

02.03.2022

itpro

Windows 10, Windows Server 2016, Windows Server 2019, Групповые политики

комментария 2

В этой статье мы рассмотрим, как отключить поддержку устаревших версий протокола Transport Layer Security в Windows с помощью групповых политик. Версии протокола TLS 1.0 и 1.1 считаются устаревшими и небезопасными. Если вы мигрировали все ваши сервисы на TLS 1.2 или TLS.

Ошибка при обработке групповой политики в Windows

08.02.2022

itpro

Active Directory, Windows 10, Windows Server 2019, Групповые политики

Комментариев пока нет

На одном из компьютеров перестали применяться новые параметры групповых политик. Для диагностики я вручную обновил параметров GPO с помощью команды gpupdate /force и увидел такую ошибку в консоли.

Оптимизации доставки (Delivery Optimization) обновлений Windows в локальной сети

07.12.2021

itpro

Active Directory, Windows 10, Windows 11, Групповые политики

Комментариев пока нет

Функцию оптимизации доставки (Windows Update Delivery Optimization, WUDO) в Windows 10 можно использовать для более эффективного распространения обновлений Windows (полученных через Windows Update или WSUS), и пакетов Configuration Manager в корпоративной сети с множеством сайтов/филиалов. Благодаря использованию Delivery Optimization вы можете.

Групповые политики: запуск скрипта только один раз

08.11.2021

itpro

Active Directory, Windows 10, Windows Server 2019, Групповые политики

комментариев 10

Логон (логоф) скрипты групповых политик позволяют запустить bat или PowerShell скрипт при загрузке компьютера или входе (выходе) пользователя. В некоторых случаях администратору нужно, чтобы определенный скрипт (команда) запускались для каждого пользователя или компьютера только один раз, и не отрабатывал при следующих.

Управление групповыми политиками (GPO) в Active Directory с помощью PowerShell

18.10.2021

itpro

Active Directory, PowerShell, Windows Server 2019, Групповые политики

Комментариев пока нет

Основной классический инструмент для управления групповыми политиками (GPO) в домене Active Directory — графическая консоль Group Policy Management Console (gpmc.msc). Однако для автоматизации и повышения эффективности некоторых задач управления GPO в Active Directory, вы можно использовать PowerShell, который предоставляет широкие возможности.

Этот метод входа запрещено использовать для входа в Windows

28.09.2021

itpro

Windows 10, Windows Server 2019, Групповые политики

Комментариев пока нет

Если при входе в Windows вы получаете ошибку “Этот метод входа запрещено использовать”, значит результирующие настройки групповых политик на компьютере запрещают локальный вход под этим пользователем. Чаще всего такая ошибка появляется, если вы пытаетесь войти под гостевой учетной записью на обычный.

Отключение автоматического запуска Microsoft Teams

25.08.2021

itpro

Linux, Office 365, PowerShell, Teams, Windows 10, Windows Server 2019, Групповые политики

комментариев 5

По-умолчанию, при установке пакета Office 365/ Office 2019 устанавливаются сразу все офисные приложения Microsoft, в том числе Teams (выборочная установка приложений Office возможна с помощью Office Deployment Tool). Teams всегда настроен так, чтобы запускаться автоматически при входе пользователя. Однако, если вы.

Вывод системной информации о компьютере на рабочий стол Windows с помощью BgInfo

10.06.2021

itpro

Active Directory, Windows 10, Windows Server 2016, Групповые политики, Утилиты

комментариев 9

Если вы управляете большим количеством Windows серверов или рабочих станций, бывает очень полезно вывести базовую информацию о системе и окружении прямо на рабочий стол Windows. Это будет особенно удобно вашим пользователям, которым чтобы сообщить техопддержке свой IP или MAC адрес, имя.

Установка новых шрифтов с помощью GPO и PowerShell

27.05.2021

itpro

PowerShell, Windows 10, Windows Server 2016, Групповые политики

комментария 2

В этой статье мы рассмотрим способы установки шрифтов на компьютерах в домене Active Directory с помощью групповой политики и PowerShell скрипта. Данная инструкция протестирована на актуальных билдах Windows 10 20H2 и Windows Server 2016/2019.

Как запустить скрипт (действие) при запуске (завершении) определенной программы в Windows?

13.05.2021

itpro

PowerShell, Windows 10, Windows Server 2016, Групповые политики

комментариев 6

Настраиваем сохранение ключей восстановления BitLocker в Active Directory

18.03.2021

itpro

Active Directory, Windows 10, Windows Server 2016, Групповые политики

комментариев 10

Вы можете использовать Active Directory для безопасного хранения резервных копий ключей (паролей) восстановления BitLocker с клиентских компьютеров. Это очень удобно, если в вашей сети множество пользователей, которые используют BitLocker для шифрования данных. Вы можете настроить групповые политики в домене так, чтобы.

Читайте также:

- Где можно потренироваться 1с

- Задайте в excel взаимный пересчет бит в байты килобайты мегабайты гигабайты терабайты и наоборот

- Как установить драйвера xbox one геймпад

- Режим правки в ворде как включить

- Тони программа для программирования