Что нельзя делать в браузере тор

Или, сказ о неожиданных способах раскрытия пользователей распределенных сетей-анонимайзеров.

Пользователи анонимных сетей и браузеров, вероятно, используют их для посещения преимущественно заблокированных/защищенных сайтов. При этом, далеко не все из них ожидают, что факт данного посещения останется анонимным. Если анонимность вас не беспокоит, то, дальнейшее содержимое статьи, скорее всего, вас не заинтересует.

Остальных же пользователей прошу под кат, где вы сможете ознакомиться с абстрактными рассуждениями начинающего параноика о том, как же пользователей анонимных браузеров можно раскрыть.

Заявление

Автор не несет никакой ответственности за приступы паранойи, которые могут возникнуть у вас в процессе чтения данной публикации. Ну, и, за достоверность сведений содержащихся в ней.

Векторы атаки

Мы не будем в наших рассуждениях вдаваться в тонкости функционирования перечисленных сетей и пытаться их взломать. Как известно, даже в самом совершенном средстве защиты узким местом является человек. Потому, мы поговорим о способах, которые работают в обход распределенных протоколов, эксплуатируют типичные ошибки пользователей, настроек или самого ПО.

Под деанонимизацией мы будем понимать раскрытие настоящего IP адреса пользователя.

Фингерпринтинг

Если пользователь использует один и тот же браузер для серфинга в обычной и "анонимной" сети, то его можно элементарно вычислить через отпечаток. Отпечаток сохраняется из "анонимной" сессии браузера, а, потом находится в базах данных отпечатков которые хранят миллиардами Google, Facebook и другие, в том числе, государственные, учреждения разных стран.

Способов снятия отпечатков много, и, все они известны, потому, не буду их здесь перечислять. Стоит использовать отдельный браузер для серфинга по "закрытому" интернету. И, даже там, желательно затирать историю после каждого использования.

Возможность доступа в обычную сеть

Чтобы этого избежать, - как минимум, запретите этому браузеру на Firewall все входящие и исходящие соединения на все IP кроме localhost и порта, на котором работает ваш анонимизирующий прокси.

Вы не сможете этого сделать, если ваш анонимайзер встроен в браузер и работает с ним в одном процессе.

Помимо этого, надо как-то убедиться, что ваш браузер, ни при каких обстоятельствах, не будет использовать API операционной системы для разрешения имен DNS и т.п..

Проверить последнее можно сформировав запрос через адресную строку параллельно просматривая трафик через wireshark или tcpdump.

Нестандартные протоколы

GPS координаты/микрофон/камера в браузере

Очевидно, но, можно очень просто и глупо спалиться.

Дыры в браузере

Это достаточно очевидная вещь, но, браузеры, это решето. Их надо регулярно обновлять. Но, и это вас не особо спасет. Рано или поздно появится новая дыра.

Браузерные плагины

Да. Будьте осторожны с плагинами к браузерам. В них могут быть уязвимости. Они могут видеть всё, что вы делаете, и, в некоторых случаях, могут отправлять данные на сторону.

Антивирусы

Ваш антивирус может вас деанонимизировать. Как?

Сайт в onion/i2p домене просто даст вам скачать уникальную страничку/файл. Браузер сохранит её на диске. Ваш антивирус, прежде чем сканировать ваш файл на "миллиард" существующих вирусов, может сначала поискать хэш этого файла в базе данных антивирусной компании, или, распределенной сети объединяющей всех пользователей. Тем самым, вы будете деанонимизированы.

Телеметрия ОС

Да. Возможно, ваша ОС имеет встроенный антивирус или средства телеметрии, которые тоже не гнушаются коллекционированием и отправкой хэшей ваших файлов в "облака".

Как быть

Рекомендую использовать изолированную от сети виртуальную машину, которая автоматом останавливается при обнаружении неожиданного трафика (отличного от tor|i2p) с её IP адреса.

Контроль должен быть внешним. Средствами другой ВМ или, лучше, другого физического хоста.

Рекомендую подход на основе трех видов трафика от виртуальной машины:

Зеленый - только доступ к I2P/TOR прокси, запущенном на ДРУГОЙ виртуальной машине. Сама ВМ принципиально не должна иметь возможности доступа в открытый интернет, и знать внешний IP пользователя.

(На всякий случай уточню, что упоминание тут ОС Windows в качестве гостя, скорее, шутка, нежели рекомендация.)

Красный - все остальное. Заблокировано полностью. Помимо этого, при обнаружении ВМ немедленно останавливается, а, запись трафика (которая непрерывно ведется средствами контроля) и состояния ВМ, - анализируется. По результатам, трафик либо признается "желтым", либо определяется его источник/дыра в системе. В последнем случае, если трафик не может быть гарантировано признан "желтым", рекомендую откатить ВМ к "заводским настройкам". Вообще, рекомендую откатывать к "заводским настройкам" после каждого использования.

Эту ВМ не стоит использовать для чего-либо, кроме серфинга в защищенных сетях. И, будьте осторожны с ключами лицензионного ПО, MAC адресами и серийными номерами железа, которые видит ОС этой ВМ. Ибо, все это можно успешно слить и через защищенную сеть не запустив механизмов автоматической остановки ВМ. По этой причине, крайне не рекомендую делать всё это на реальном железе.

Камеры/микрофоны в зоне досягаемости

Камеры - достаточно очевидная штука. Надеюсь, никто не догадается лазить по закрытым сайтам на камеру. Про микрофоны на других устройствах, - это не совсем очевидно, но.

Частично спасает отключение JS, но, клики мышкой при переходе по страницам никуда не исчезают, так что, держите микрофоны подальше от вашего рабочего места.

Судя по всему, сеть Tor остаётся невзломанной. По крайней мере, согласно внутреннему докладу NSA от 2012 года, хотя у этой организации и были возможности в определённых случаях раскрывать принадлежность определённых нод, в целом они не в состоянии раскрыть любую ноду по запросу. Да и раскрытия эти происходили по оказиям типа ошибки в браузере Firefox, который входил в tor bundle и прочим подобным. Если использовать Tor правильно, то вероятность раскрытия крайне мала.

2. Tor используется не только преступниками

Вопреки пропагандируемому мнению, Tor используется не только преступниками, педофилами и прочими нехорошими террористами. Это, мягко говоря, далеко не так. Активисты разного рода, журналисты, просто люди, любящие приватность составляют портрет пользователей Tor. Лично мне очень импонирует позиция разработчиков Tor, отвечающих на вопрос «а что, у вас есть, что скрывать?» фразой: «Нет, это не секрет — просто это не ваше дело».

А у преступников есть большой арсенал средств, от смены личности до краденных устройств или доступов в сеть, от ботнетов до вирусов-троянцев. Используя и пропагандируя Tor вы помогаете преступникам не более, чем используя интернет.

3. У Tor нет никаких скрытых лазеек и бэкдоров

Ходят слухи, что Tor был создан военными, и они специально сделали себе в нём скрытые лазейки. Хотя Tor изначально финансировался на деньги ВМФ США, с тех пор его код находится в открытом доступе, и множество специалистов по криптографии изучали его исходники. Каждый может изучить их. А сейчас над проектом работают энтузиасты, поборники приватности и анонимности в интернете.

Также есть информация, что спецслужбы США держат около 60% всех нод — но это, скорее всего, искажённая информация о том, что около 60% финансирования выделяют США в виде грантов.

4. Не было случаев осуждения кого-либо за поддержку relay-ноды

Правда, в Европе, в этом светоче прав человека и законном рае, а точнее — в Австрии, буквально на днях человека, державшего выходную ноду, обвинили в пособничестве, т.к. через эту ноду прошёл трафик нелегального содержания. Так что опасность содержания выходной ноды очевидна. Ну а relay-ноды должны быть вне опасности, так как они по схеме работы сети не знают, ни откуда пришёл запрос, ни куда он направлен, ни какой трафик они передают. И доказать проход трафика через relay практически невозможно.

5. Tor прост в использовании.

Многие думают, что Tor — это что-то сложное для хакеров и компьютерных гениев. На самом деле разработчики уже максимально упростили его использование — достаточно скачать Tor Browser, и при его запуске вы автоматически будете использовать сеть Tor. Никаких настроек, команд в командной строке и прочего.

6. Tor не такой медленный, как вы думаете

Ещё пару лет назад сеть была медленной. Теперь доступ к сайтам происходит с вполне приемлемой скоростью. Да, торренты качать через Tor нельзя — и медленно, и вредно для сети. Но вести любую другую привычную активность можно без раздражения.

7. Tor не является панацеей

Используя Tor, всё-таки надо соблюдать несколько правил и немного разобраться в том, как он работает, что он умеет и чего он не может, чтобы не сводить на «нет» все его усилия. Если вы используете Tor Browser и при этом логинитесь в Facebook, смысла в этом немного. Поймите, как он работает и пользуйтесь им грамотно.

Интересующимся проектом рекомендую к прочтению недавнее интервью с одним из разработчиков Tor.

Лично я — сторонник сохранения приватности и анонимности в интернете. Пропагандирую и призываю всех поддержать проект Tor как нужный и полезный, особенно в свете грустных событий с новыми законами «против интернета». Поддержите сеть Tor. Установите себе relay — если вы можете выделить в своём канале хотя бы 50 кб/с для Tor, этого уже будет достаточно.

Почему я выступаю за приватность и возможность анонимности. Ведь я же законопослушный гражданин и мне нечего скрывать, так ведь?

Ну, на это лично я могу ответить следующими аргументами:

- мне может и нечего скрывать, но чем я занимаюсь — это не ваше дело

- времена меняются, люди меняются, и законы меняются. Написал я что-нибудь в комментариях, а через пару лет после принятия очередного шикарного закона это вдруг стало можно причислить к экстремистским высказываниям

- я не верю, что все люди, которые пытаются следить за моими действиями — кристально честные и преданные служители Фемиды. Что никто не попытается использовать полученную информацию в своих грязных корыстных целях.

Интересно будет узнать твоё мнение по вопросам приватности и анонимности, %username%

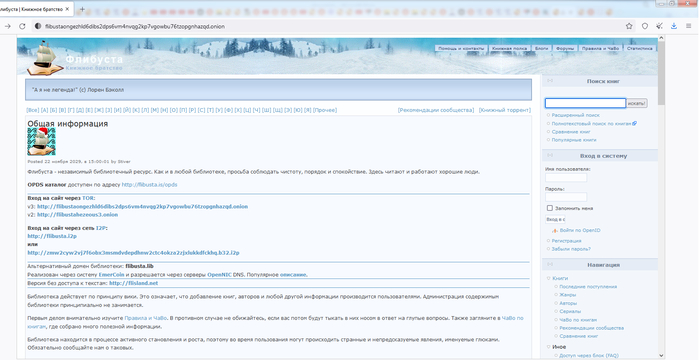

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

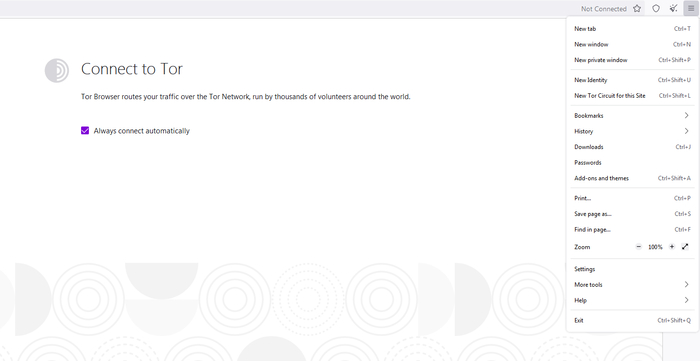

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

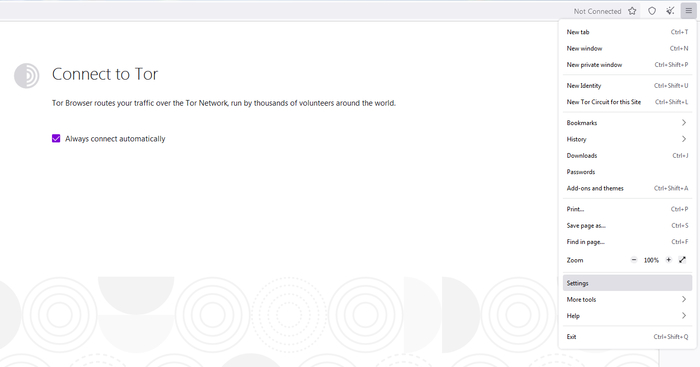

3) Тыкаем Settings

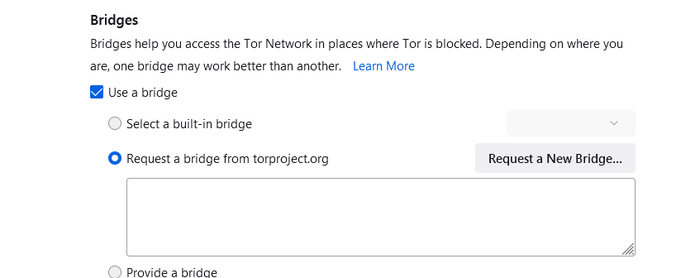

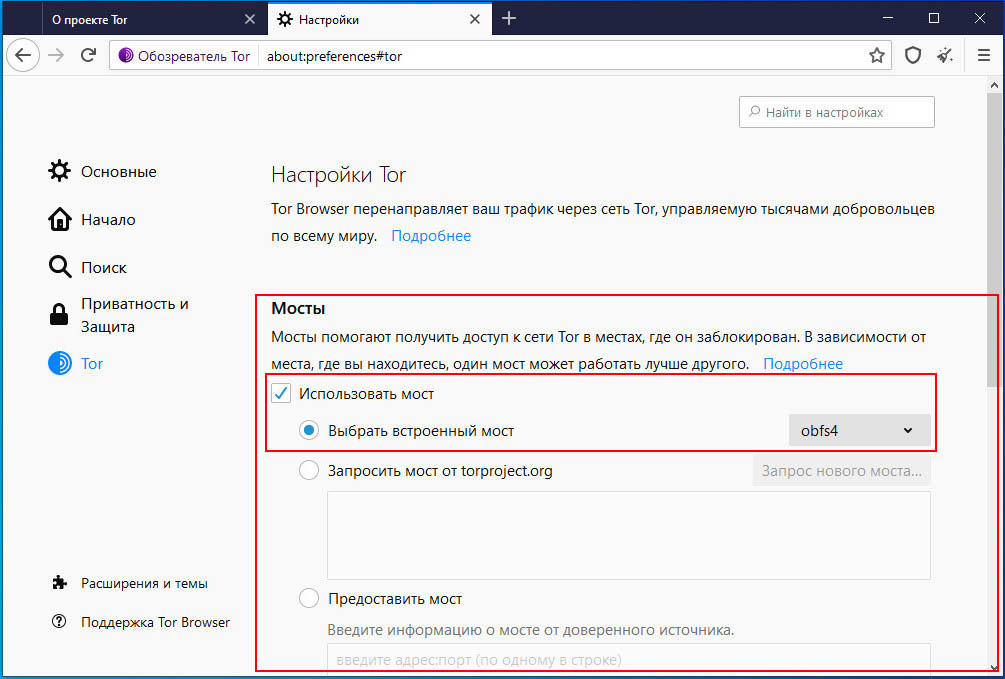

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Для обеспечения анонимности в интернете обычно предлагается использовать Tor Browser, считающийся наиболее безопасным инструментом. Однако мало кто знает, что настроек по умолчанию для обеспечения этой самой защиты недостаточно, чтобы сделать браузер по-настоящему безопасным, следует его настроить соответствующим образом. По умолчанию Tor Браузер работает в стандартном режиме защиты. Это наиболее оптимальный вариант, вернее, компромисс между безопасностью и функциональностью сайтов.

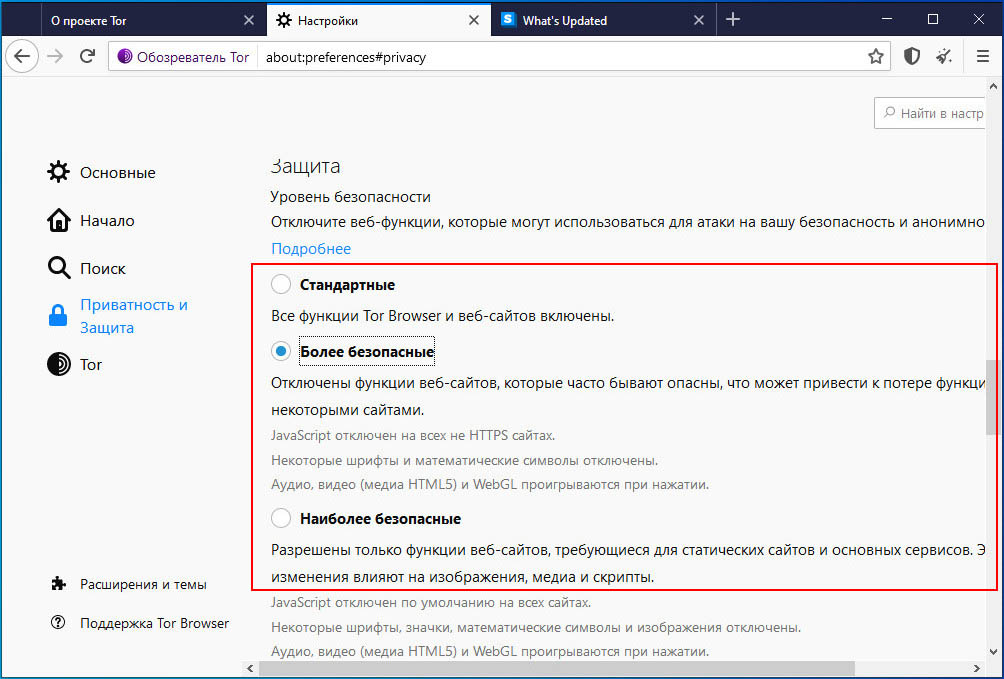

Уровни безопасности

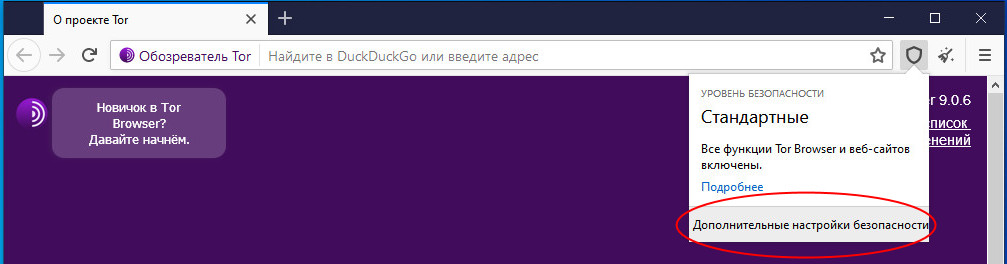

Если безопасность для вас является приоритетом, кликните по иконке щита на панели инструментов и измените стандартный уровень защиты на более безопасный или наиболее безопасный.

На отображение контента это не должно оказать существенного влияния, отключатся только функции, использующие скрипты JavaSсript. Выбор третьего режима приведет к отключению скриптов на всех сайтах, однако функции HTML5 и WebGL продолжат работать и это хорошо, иначе проблемы с просмотром мультимедийного контента были бы обеспечены.

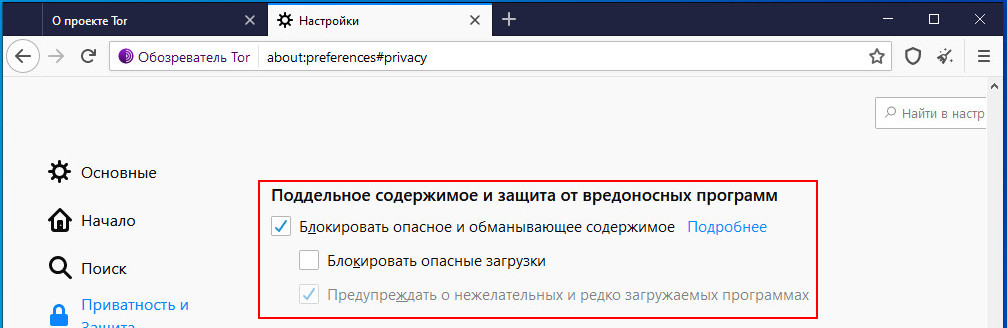

Защитите себя от фишинга

Опустившись на странице с настройками чуть ниже, установите галочку, блокирующую обманывающее содержимое.

Дополнительно можете заблокировать опасные загрузки, но это если вы не собираетесь скачивать спецпрограммы вроде активаторов и кейгенов.

Если Tor заблокирован…

Маловероятно, что эта функция вам понадобится, но всё же. В некоторых странах браузер Тор запрещен, и чтобы обойти это ограничение, нужно использовать такую встроенную функцию как «Мосты». Зайдя в общие настройки и переключившись в раздел «Tor», установите галку в чекбоксе «Использовать мост» и выберите в выпадающем списке любой из встроенных мостов.

Можно затребовать мост у сайта проекта или ввести уже имеющиеся данные для подключения.

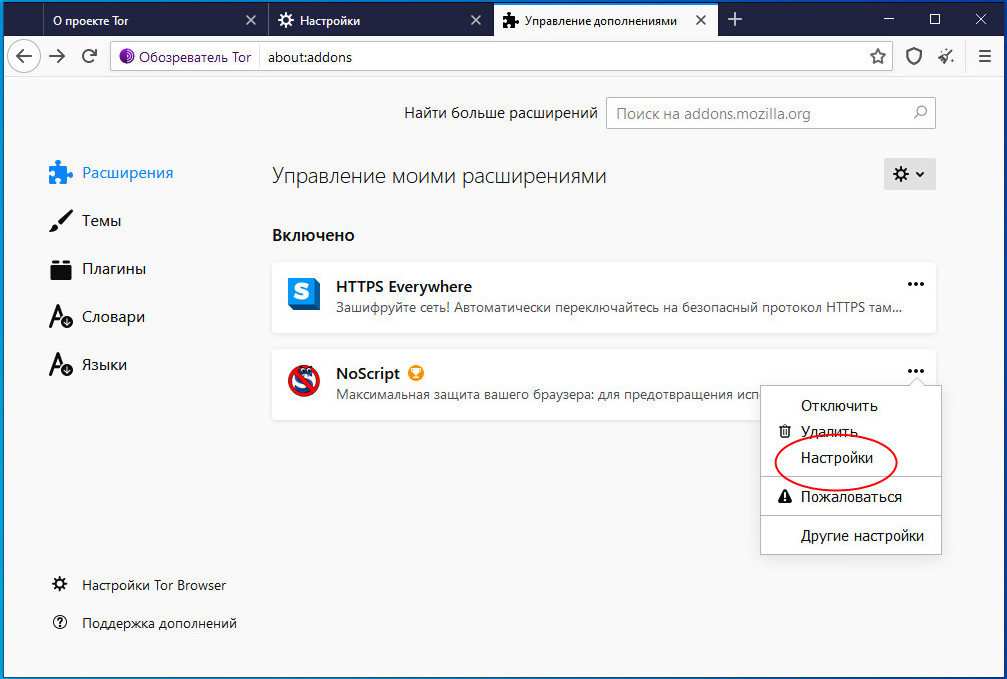

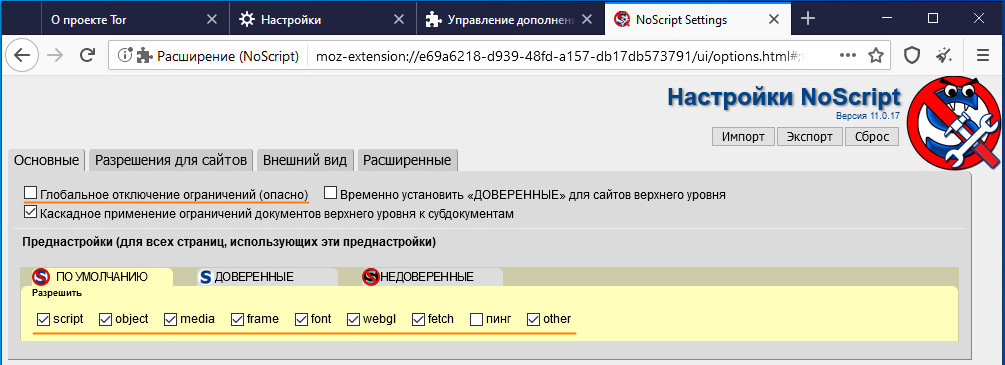

Проверьте настройки NoSсript

Tor Browser оснащен полезным расширением NoSсript, настройки которого тоже желательно проверить. Зайдите в раздел управления дополнениями, затем в настройки самого NoSсript.

Во-первых, убедитесь, что в пункте «Глобальное отключение ограничений» снята отметка, во-вторых, попробуйте отключить в параметрах по умолчанию опции sсript, object и т.д. на выбор.

Подберите экспериментальным путем наилучшее для себя соотношение между безопасностью и функциональностью сайтов.

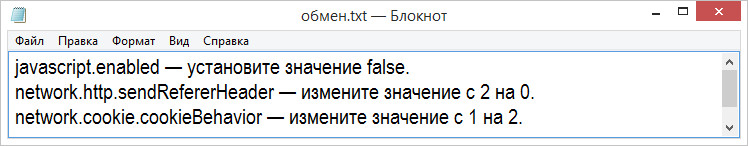

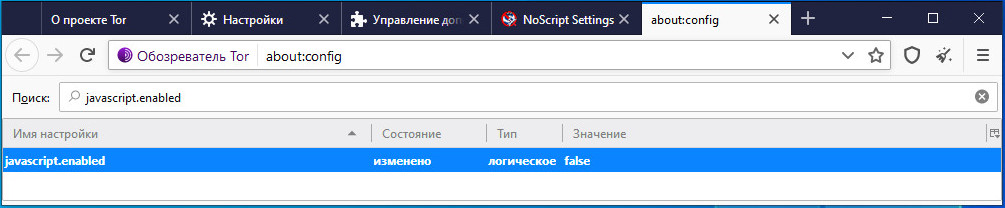

Под капотом Tor Browser

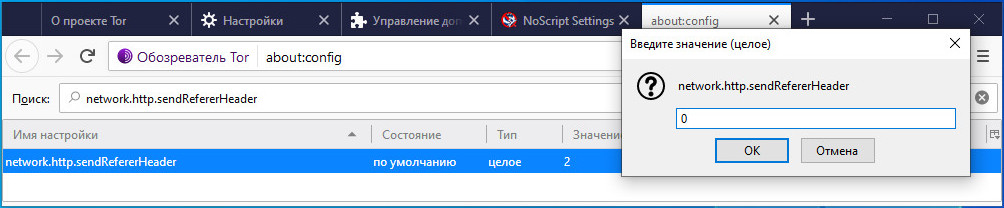

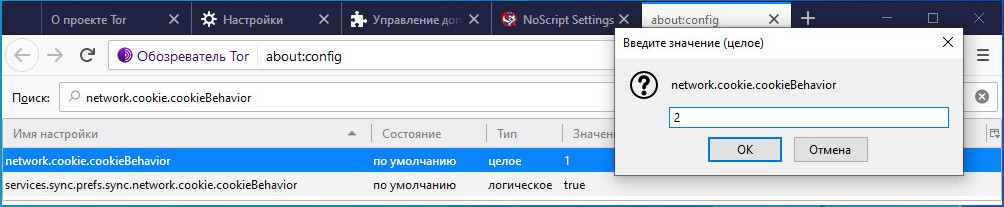

В качестве дополнительной меры можно настроить сам браузер, отключив в его скрытых настройках критические флаги. Перейдите на страницу флагов about:config , отыщите и измените следующие настройки:

Как и в случае с NoSсript, эти действия могут нарушить функциональность сайтов, но вряд ли это создаст большие проблемы с просмотром контента.

Общие рекомендации

Чтобы сделать использование Tor максимально безопасным, помимо применения описанных выше настроек желательно придерживаться этих простых рекомендаций:

• Не устанавливать без крайней нужды сторонние расширения и не отключать NoSсript.

• Почаще прибегать к использованию функции «Новая личность».

• Не работать с браузером с администраторскими правами.

• Никогда не логиниться через Tor в аккаунтах соцсетей, провайдеров электронной почты и других сервисах, в базе которых хранятся ваши персональные данные.

• Не использовать по возможности полноэкранный режим.

• Своевременно обновлять Tor Browser.

Ну и не забывайте проверять все скачанные на ПК файлы на вирусы, особенно если вы их нашли в «темном» интернете. А еще помните о том, что ни Tor Browser, никакой иной анонимный обозреватель не является панацеей. Осторожность и осмотрительность во время работы в Dark Web — вот главный ключ к обеспечению безопасности компьютера и ваших личных данных.

Программа Onion Router (Tor) представляет собой бесплатное программное обеспечение, облегчающее анонимную связь и просмотр Интернета. Это надежное средство для просмотра страниц Интернета, которое поставляется в виде браузера. Ниже приводятся советы обеспечения безопасности и конфиденциальности при использовании браузера Tor.

Конфиденциальность и безопасность при использовании Tor

Если вы хотите сохранить анонимность при использовании Интернета, то Tor, по крайней мере, не хуже, чем лучшие приватные сайты VPN , которые вы можете назвать. Но вы должны помнить, что Tor – это не VPN , это прокси, защищающий проходящий через него трафик. Подробно это объясняется в полном руководстве по использованию Tor.

Сам по себе, Tor не может гарантировать вашу безопасность и конфиденциальность. Вам необходимо понять лучшие методы и советы по использованию этого браузера, чтобы достичь максимальной безопасности и преимуществ его применения.

К этим советам относятся:

Мы сейчас не говорим о том, что Tor – это самый лучший инструмент, когда речь заходит о конфиденциальности в онлайновом режиме. Но если вы будете его правильно использовать, он становится весьма мощным инструментом.

Что можно, и чего нельзя делать, используя Tor

При правильном применении, Tor представляет собой замечательный инструмент. Многие люди связывают его с темным Интернетом, и противозаконной деятельностью. Но такое представление отражает только небольшую часть базы пользователей Tor.

К другим применениям Tor относятся:

Если вы решили начать использовать Tor, то убедитесь, что вы следуете приведенным выше советам, подробно описываемым ниже.

1. Не используйте персональную информацию

Одной из причин, по которой многие люди терпят неудачу, является смешивание своей личной информации с деятельностью, связанной с Tor. Сюда входят использование или предоставление доступа к вашим личным адресам электронной почты, использование тех же самых регистрационных имен, использование дебетовых или кредитных карт, не использование анонимной личности, и многое другое.

Если вы применяете Tor правильно, создайте анонимную личность и используйте ее. Используйте основанные на Tor или временные сервисы электронной почты, и расплачивайтесь анонимной криптовалютой. Временные почтовые сервисы могут быть использованы там, где вам не нужен постоянный почтовый адрес. Через какое-то время временный адрес электронной почты будет удален.

2. Регулярно обновляйте свою систему

Браузер Tor безопасен настолько, насколько безопасна операционная система, в которой он выполняется. В конце концов, он же представляет собой программное обеспечение. Если ваша ОС устарела, то сторонние лица или организации могут воспользоваться лазейками в ней, чтобы обойти защиту Tor и повредить или использовать ваши данные.

Если потенциальный нападающий способен определить, какую ОС вы используете, то Tor не сможет защитить вас. Что касается операционной системы, то вряд ли можно считать хорошей идеей использование Windows. Это связано с присущими ей ошибками безопасности в Интернете и уязвимостями, которые имеются в ней.

Если нельзя избежать использования Windows, то убедитесь, что вы регулярно обновляете ее – здесь можно воспользоваться автоматическими обновлениями.

3. Не используйте Tor для поиска в Google

Система Google собирает и хранит информацию, такую, как поисковые запросы. Google также хранит куки на вашем компьютере, чтобы отслеживать ваши поисковые привычки. Для людей, особенно озабоченных сохранностью своей информации, по этой причине следует избегать использования Google в браузере Tor.

Из других поисковых систем для использования с Tor можно назвать DuckDuckGo и StartPage . Они не ведут мониторинга или журналов, не сохраняют запросы, и не хранят никакой информации на своих серверах или на вашем устройстве.

4. Отключите Java, JavaScript и Flash

Использование в Tor активного контента несет большие риски. Такие средства, как Adobe Flash , QuickTime , ActiveX , Java и JavaScript могут работать только благодаря привилегиям вашей учетной записи. Благодаря этому они могут получить доступ к вашим приватным данным.

Наиболее опасной является система JavaScript . Она представляет собой широко применяемый язык для программирования браузера, позволяющий игнорировать установки прокси и осуществлять мониторинг со стороны Web-сайтов. Кроме того, эти инструменты могут хранить куки и другие данные из браузера Tor, которые сложно обнаружить и удалить. Если полностью отключить их, то вы обеспечите немного более высокий уровень приватности и безопасности.

5. Не используйте Torrent или сети P2P

Браузер Tor не предназначен для обмена файлами по таким сетям P2P , как Torrent . Сетевая архитектура Tor настроена на полное блокирование трафика для обмена файлами, и использование P2P в Tor – это не только рискованно само по себе, это еще и риск для вашей конфиденциальности и анонимности.

Такие клиенты, как BitTorrent не защищены в своей основе. При их использовании в Tor, они будут отправлять ваш IP -адрес другим узлам сети, и остановить это невозможно.

6. Регулярно удаляйте куки и другие данные

Хотя Tor направляет ваш трафик через множество узлов, препятствуя анализу трафика, для отслеживания вашей активности в Интернете все еще могут использоваться куки и другие скрипты. При достаточном количестве куки или ключевых битов данных, их можно собрать вместе для определения вашей идентичности.

Используя Tor, регулярно очищайте куки и данные локального сайта, либо применяйте дополнения, которые делают это автоматически.

Браузер Tor безопасен лишь в той степени, в которой вы это обеспечиваете

Этот браузер является одним из лучших доступных инструментов для защиты от стороннего несанкционированного просмотра ваших данных.

Хотя он не идеален, и обладает присущими ему уязвимостями и слабостями, от них можно защититься, жестко придерживаясь лучших методов защиты и используя приведенные выше советы.

Неважно, для чего вы используете Tor, анонимность ваших действий является основным предметом вашего беспокойства. Анонимности в Интернете достичь не просто, особенно учитывая то, что мы живем в мире, основанном на данных.

Читайте также: