Captiveportallogin что это за программа на андроид

Если отключить CaptivePortalLogin, то есть риск что вы не сможете подключиться к вай фай сети, так что учтите это

Я пошел в гугловский переводчик и написал туда Captive Portal Login:

И вот что мне выдал переводчик:

То есть все верно, это вход в систему, можно сказать еще что CaptivePortalLogin это некая дополнительная авторизация перед использование публичной беспроводной сети.

Вот смотрите, нашел картину, это Application manager, вкладка All и тут есть приложение CaptivePortalLogin:

Весит приложение 96 Кб, а это оч и оч мало…

В окне Сведения о приложении (App info) вы можете попробовать отключить приложение, если нажмете на FORCE STOP (но как я уже писал тогда у вас может быть ошибка при подключении к беспроводной сети):

Значит можно ли отключить CaptivePortalLogin, то я уже написал, что в принципе может и можно, но будут ли в таком случае нормально подключаться вай фай сети, то это неизвестно. В сети я также нашел способ как отключить CaptivePortalLogin, так чтобы и можно было подключаться к вай фай сетям, для этого нужно установить приложение WifiAutoLogin. Собственно из названия WifiAutoLogin понятно уже, что главная функция проги это автологин для вай фай сети, чтобы вы вручную не подтверждали. Ссылку где можно скачать WifiAutoLogin я давать не буду, скажу только то, что при желании все легко находится в поисковике

Так, еще раз, какой делаем вывод? CaptivePortalLogin это приложение для вывода запроса-подтверждения при подключении к вай фай сети. Если отключить, то есть риск что вообще не будет подключаться сеть. Решение это использовать WifiAutoLogin, пойдите на форум 4PDA, там есть тема с обсуждениями.

Всех приветствую Сегодняшняя заметка будет особо интересна владельцам мобильных устройств на базе Андроид. Это уже не просто телефоны, это чуть ли не настоящие компьютеры, поэтому нет ничего удивительного в том, что и тут часто появляются неизвестные программы. Вот сегодня я постараюсь узнать максимум инфы о таком приложении как Bookmark Provider (com.android.bookmarkprovider), ну и вам тут все расскажу, надеюсь что вы будете довольны..

Порылся в интернете и увы, инфы о программе Bookmark Provider оч мало, вернее ее нет вообще. Пришлось мне искать в глубинах интернета и вот узнал, что в программе Bookmark Provider у вас может появляться ошибка при использовании браузера Google Chrome. Некоторые юзеры говорят, что ошибка исчезает, если несколько раз нажать на кнопку ОК.

На одном форуме опытный юзер пишет, что он данное приложение отключил, для этого нужно пойти в настройки, выбрать там пункт Приложения, найти Bookmark Provider и отключить его. Если не можете найти, то попробуйте нажать в правом верхнем углу экрана на три точки, далее выберите Системные приложения и найдите Bookmark Provider

Смотрите, вот нашел картинку, тут пишется что 17.6% of battery consumed by (App Sucker), это как я понимаю анализируется потребление программами энергии батареи и как видно, то у Bookmark Provider нулевой процент:

Приложение Bookmark Provider имеет свой главный файл под названием BookmarkProvider.apk, это вам на заметку так бы сказать. НЕ МОГУ ГАРАНТИРОВАТЬ, но вроде бы приложение Bookmark Provider это что-то типа менеджера закладок (ну или избранного). Слово Bookmark может означать как и простые закладки в виде веб-сайтов так и информационные закладки в виде контактной информации (эмейл, почта, телефон). Многие пользователи отмечают, что пользы от программы нет, и поэтому ее можно отключить. Я бы отключил, но вы должны решать самостоятельно, вы же серьезные люди

Вот еще одна картинка, тут кстати вверху есть такое как Cross App, но что это? Я не знаю, увы.. вот сама картинка, смотрите:

Приложение Bookmark Provider может быть замечено на устройстве с Андроид версией 2.3 и выше. ВРОДЕ БЫ Bookmark Provider даже был в официальном магазине Плей Маркера, однако сейчас там ее нет, почему? Странновато ребята.. Вот нашел еще одну картинку, тут написано такое как Exclude Apps (сорри но тоже не знаю что это):

И еще, программа Bookmark Provider вроде как много места не занимает на смартфоне, а вот и картинка-подтверждение:

Ребята, давайте я вам сейчас накидаю план действий, ок? Так бы сказать ПОДЫТОЖИМ все что я тут написал и подумаем вместе ЧТО ДЕЛАТЬ. Итак, мои выводы:

- мы уже поняли, что Bookmark Provider особой ценности не представляет, поэтому стоит приложение отключить/заморозить; также советую вам при возможности посмотреть ролики на Ютубе о том как вообще отключаются программы на Андроиде;

- после отключения Bookmark Provider нужно внимательно протестировать работу смартфона, не будет ли глюков или лагов;

- если были замечены косяки в работе смарта, то понятное дело быстренько обратно включаете Bookmark Provider;

- если нет проблем, все работает четко как часы, то я вас поздравляю, все океюшки, вы можете забыть о том что такое Bookmark Provider;

Вот ребята и все на этом, главное это то, что мы поняли что Bookmark Provider это НЕ ОСОБО ВАЖНАЯ программа. Нет, гарантировать я вам это не могу, но уверен на 95%. Так что пробуйте отключить. Извините если что не так я тут написал, инфы в интернете мало, а желание помочь вам у меня большое. Все, до новых встреч

Если отключить CaptivePortalLogin, то есть риск что вы не сможете подключиться к вай фай сети, так что учтите это

Я пошел в гугловский переводчик и написал туда Captive Portal Login:

И вот что мне выдал переводчик:

То есть все верно, это вход в систему, можно сказать еще что CaptivePortalLogin это некая дополнительная авторизация перед использование публичной беспроводной сети.

Вот смотрите, нашел картину, это Application manager, вкладка All и тут есть приложение CaptivePortalLogin:

Весит приложение 96 Кб, а это оч и оч мало…

В окне Сведения о приложении (App info) вы можете попробовать отключить приложение, если нажмете на FORCE STOP (но как я уже писал тогда у вас может быть ошибка при подключении к беспроводной сети):

Значит можно ли отключить CaptivePortalLogin, то я уже написал, что в принципе может и можно, но будут ли в таком случае нормально подключаться вай фай сети, то это неизвестно. В сети я также нашел способ как отключить CaptivePortalLogin, так чтобы и можно было подключаться к вай фай сетям, для этого нужно установить приложение WifiAutoLogin. Собственно из названия WifiAutoLogin понятно уже, что главная функция проги это автологин для вай фай сети, чтобы вы вручную не подтверждали. Ссылку где можно скачать WifiAutoLogin я давать не буду, скажу только то, что при желании все легко находится в поисковике

Так, еще раз, какой делаем вывод? CaptivePortalLogin это приложение для вывода запроса-подтверждения при подключении к вай фай сети. Если отключить, то есть риск что вообще не будет подключаться сеть. Решение это использовать WifiAutoLogin, пойдите на форум 4PDA, там есть тема с обсуждениями.

Надеюсь что все тут было понятно. Удачи вам

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

Рад всех приветствовать!

Хотел рассказать о своём опыте облегчения жизни устройству, заключающееся в отключении мне не нужных приложений, сервисов и т. п.

Возможно, кому–либо это поможет.

Пост постараюсь поддерживать в актуальном состоянии. С задержкой от «нововведения» минимум на сутки, так как надо сначала самому оценить влияние любого, вновь отключаемого приложения, а уж потом писать.

Сразу оговорюсь несколькими пунктами:

- Всё, что мной делалось, происходило с пониманием того, что можно окирпичиться и тогда привет фастбут. 🙂 К слову, фастбут приходил не единожды.

- Мне не нужна Гугловая учётка. Совсем. Я её не использую, а для синхронизации контактов, календаря, напоминаний у меня есть DAVDroid.

Что использовалось в работе:

- Официальная глобальная стабильная прошивка. Скорее всего, с бетой так же будет работать.

- Права суперпользователя (root). Для получения я использую связку разблокированного загрузчика, TWRP + Magisk. Им же ставлю блокировку шифрования /data . Для Oreo нужен другой TWRP (судя по 4ПДА), но принципы схожи.

- Titanium Backup. С его помощью приложения либо удаляются либо замораживаются.

- OpenGApps в варианте pico.

- Немного везения и здравого смысла.

Собственно процесс выглядел так:

- прошился через фастбут. В скрипте прошивки отключил перезагрузку после прошивки и прошивку рекавери;

- загрузился в TWRP, отключил шифрование data и поставил Magisk (по умолчанию /data зашифровывается при первом запуске после любой прошивки);

- настроил устройство, восстановился из Mi Cloud;

- прошил TWRP как рекавери (до настройки бесполезно — аппарат в рекавери сам не зайдёт, только после настройки);

- из TWRP поставил OpenGApps pico (чтобы самому ГАппсы не тереть);

- из TWRP удалил /system/priv-app/GmsCore (OpenGApps ставятся в /system/priv-app/PrebuiltGmsCore и итогом лёгкий конфликт версий, выражающийся в том, что всё равно используется штатная)

Перво-наперво я затормозил постоянный перезапуск ss_ramdump. Для чего эта служба нужна — вопрос.Для удобства добавил в /system/bin следующий скрипт:

Правда, приходится не забывать запускать его каждый раз при перезапуске аппарата, так как с редактированием init.qcom.rc и (или) default.prop у меня лёгкая проблема в виде бутлупа 🙂

А дальше итерационно…

В Titanium Backup приложение морозится, удаляются его данные. Перезагрузка в TWRP, Очистка → Выборочная очистка → Dalvik/ART cache + cache → перезагрузка в ОС, ожидание, Titanium Backup, …

На следующей странице (оглавление вверху) что было заморожено с пояснениями по поводу приложений (что знал и удалось найти в сети). Удалил без сожаления facebook, MGRSVendorApp, PartnerNetflix…

Установщик пакетов из GApps’ов ( com.google.android.packageinstaller ) удалять нельзя! Морозить тоже. Будет лёгкий кирпичик. Скорее всего, возврат /data/system/packages.xml проблему решит, но не факт.

На текущий момент мой R5A жив-здоров и за весь день (05:00 ÷ 21:00) съедает 20 ÷ 25 процентов заряда (по данным BetterBatteryStats до 1,6%/час), и это за рабочий день, когда звонки, СМС и почта + нет WiFi, LTE не работает и сидишь на 3G. Сейчас суббота, за 16 часов при подключенном WiFi расход 10 (десять) процентов батареи. Как по мне вполне хороший результат. Некоторые приложения ругаются на то, что им нужны google play services (штатный ассистент, музыка, Авито, Вайбер), но при этом вполне себе работают и не докучают вылетами. На четвёртой странице скриншоты… Они местами длинные очень И на экране компа смотрятся непривычно.

Чтобы на 10.1.1.0.NCKMIFI нормально работал TitaniumBackup до первого использования стоит поставить busybox. До этого я голову себе сломал, пытаясь понять почему же не все версии запускаются (особенно новые).

NB! После проведённых манипуляций аппарат до заводских настроек не возвращается. Только полная перепрошивка. Связано это с ГАппсами, насколько я смог понять.

Обновление от 11 декабря.

В «морозильник» отправились com.qualcomm.fastdormancy и com.quicinc.cne.CNEService . Уж не знаю что из них, но вчера (сегодня то 12 декабря уже) за день (с пяти утра до восьми вечера) ушло всего… 15%. Обновления в скрипт и описание внёс.

[page]

Список замороженных приложений на момент написания темы.

- Analytics 2.8.1 ( com.miui.analytics ) → Из названия понятно: сбор всяко-разно сведений, действий пользователя и, скорее всего, отправка их (может и в обезличенном виде) в XiaoMi для улучшения «User Experience» в последующих версиях приложений

- Android Easter Egg 1.0 ( com.android.egg ) → Скорее всего это ловля котов на аппарате после многократного нажимания на N в версии Andro >ANT HAL Service 4.0.0 ( com.dsi.ant.server ) → Поддержка всяких устройств, которые общаются с аппаратом через Bluetooth по протоколу ANT (датчики сердечного ритма, тренажеры, счетчики на велосипедах, шагометры, весы, счетчики калорий и др.)

- Bluetooth MIDI Service 7.1.2 ( com.android.bluetoothmidiservice ) → Из названия идёт звук (M >Bookmark Provider 7.1.2 ( com.android.bookmarkprovider ) → На 95% это служба контекстной рекламы, которая может использоваться в браузерах и прочем. Chrome к ней точно обращается.

- CaptivePortalLogin 7.1.2 ( com.android.captiveportallogin ) → Отвечает за переход по страницам и всяким действиям перед подключением к WiFi. Как яркий пример: в Москве и Питере это весь транспорт. Когда надо посмотреть рекламу и

выйти на своей остановке ибо доехалтолько после этого подключиться к инету. - com.android.cts.ctsshim 7.0-2996264 ( com.android.cts.ctsshim )

- com.android.cts.priv.ctsshim 7.0-2996264 ( com.android.cts.priv.ctsshim ) → Это и предыдущее. Compatibility test suite. AOSP говорит так:

«The Compatibility Test Suite (CTS) is a free, commercial-grade test suite, available for download. The CTS represents the "mechanism" of compatibility.

The CTS runs on a desktop machine and executes test cases directly on attached devices or an emulator. The CTS is a set of unit tests designed to be integrated into the daily workflow (such as via a continuous build system) of the engineers building a device. Its intent is to reveal incompatibilities early on, and ensure that the software remains compatible throughout the development process.»

«CTS uses these apps to test privileges and permissions. To pass the tests, you must preload the apps into the appropriate directories on the system image without re-signing them.»

Погодные приложения, оптимизаторы, дефолтный браузер — от этого всего лучше избавиться.

Facebook и другие социальные сети

Социальная сеть Facebook является сегодня самой популярной в мире, поэтому неудивительно, что соответствующее мобильное приложение установлено у огромного количества пользователей. Мобильный клиент позволяет вам получать уведомления о новых лайках, постить фотки своей еды и всегда оставаться на связи с друзьями. Однако взамен это приложение потребляет огромное количество системных ресурсов и значительно уменьшает срок работы мобильного гаджета от батареи. Согласно ежегодному отчёту App Report 2015 AVG Android App Report, именно мобильный клиент Facebook занимает верхние строчки в хит-параде самых прожорливых программ на платформе Android.

Альтернатива. Используйте мобильную версию Facebook в любом современном браузере. Функциональность отличается ненамного, зато отсутствуют раздражающие уведомления и стремительно тающая батарея.

The Weather Channel и другие погодные приложения

The Weather Channel — отличный пример того, как на самой простой функции — отображении прогноза погоды — разработчики умудряются выстроить целый мегакомбайн. Здесь вы увидите и анимированные обои, и метеорологические карты, и букет интерактивных виджетов, и бог знает что ещё. Всё это хозяйство сидит в оперативной памяти устройства, каждые пять минут стучится в интернет и, разумеется, самым бессовестным образом съедает заряд вашей батареи.

Альтернатива. Выгляните в окошко — вы получите гораздо более надёжную информацию, чем то, что показывает виджет рабочего стола. Если необходим прогноз, то Google предоставит вам самое надёжное предсказание на неделю вперёд.

AntiVirus FREE и другие антивирусные программы

Дискуссия о том, нужны ли антивирусные программы на устройствах под управлением Android, иногда бывает довольно горячей. Я придерживаюсь мнения, что если вы не получаете root-права на устройстве и не устанавливаете взломанные программы из сторонних сомнительных источников, то антивирус вам не нужен. Компания Google бдительно следит за содержимым своего магазина и моментально удаляет из него все потенциально опасные элементы, поэтому всегда активный мониторинг антивируса будет только зря тормозить ваш смартфон или планшет.

Альтернатива. Если возникли всё-таки сомнения в здоровье гаджета, то установите антивирус, просканируйте, а затем удалите его.

Clean Master и другие оптимизаторы системы

Вера в чудеса является самой главной движущей силой для распространения разных «очистителей» и «оптимизаторов». Мол, сотни лучших программистов Google не смогли довести свою систему до ума, а вот этот изобретатель-одиночка взял и сделал! Спешим вас расстроить: большинство подобных приложений либо вообще ничего не делают, либо наносят только вред. Очистить кэш, удалить остатки старых программ можно и встроенными системными инструментами. Очистка же памяти на самом деле только замедляет запуск программ и работу Android вместо обещанного создателями утилит ускорения системы.

Альтернатива. Используйте имеющиеся в Android инструменты для очистки кэша приложений. Забудьте об оптимизации памяти.

У южнокорейского производителя электроники всегда были свои личные взгляды на многие вещи, которые зачастую расходятся с предпочтениями жителей Европы и США. Эта ситуация касается Wi-Fi сетей, в которых есть так называемый механизм Captive Portal Login. По сути, программисты Samsung решили дополнительно обезопасить владельцев всех смартфонов и планшетов на Android, вынуждая их каждый раз нажимать на злосчастную кнопку при подключении к открытой Wi-Fi сети.

В России механизм Captive Portal широко используется в Wi-Fi сети московского метрополитена, а также наземного транспорта. Если смартфоны Sony, HTC, Apple, Xiaomi и других производителей без каких-либо проблем автоматически подключаются к Wi-Fi сети MosMetro, то продукция компании Samsung требует обязательно нажатия кнопку «Войти в сеть». Только после ее нажатия произойдет подключение к сети.

Разумеется, что единичные нажатия на эту кнопку не приносят никаких трудностей, но когда на нее приходится нажимать каждый день по несколько раз – тут-то и возникает желание избавиться от Captive Portal Login, так как из-за этой особенности не корректно работает даже приложение «Автовход Wi-Fi в Метро», вынуждая каждый раз просматривать рекламу,

На форуме XDA Developers этой проблеме посвящена огромная ветка и некоторым разработчикам удалось найти решение этой проблемы, принудительно отключая Captive Portal Login на смартфонах и планшетах Samsung. Все, что требуется сделать от владельца устройства – установить на свой девайс специальное приложение под названием WifiAutoLogin. Произвести его загрузку можно непосредственно с форума для разработчиков, либо с нашего сайта.

После установки приложения на смартфон под управлением операционной системы Android 4.0.3 и выше потребуется запустить его и убедиться в том, что тумблер напротив Background authentication is переведен в приложение On. Если это действительно так, то программа должна полноценно работать и отключать Captive Portal Login в Wi-Fi сетях.

Справедливости ради стоит отметить, что приложение WifiAutoLogin может не работать на некоторых смартфонах и планшетах Samsung из-за программных особенностей, а также на кастомных прошивках и ядрах.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Что такое Captive Portal

С перехватывающим порталом (Captive Portal) вы можете столкнуться в аэропорту, гостинице, кондо, бизнес-центрах, также сейчас некоторые мобильные операторы организуют Wi-Fi точки доступа используя перехватывающие порталы – hotspot с авторизацией на web-интерфейсе.

Если вы не совсем понимаете, о чём идёт речь, то посмотрите на скриншот:

Имеется открытая сеть Wi-Fi, к которой можно подключиться без пароля (точка доступа без шифрования), но при попытке зайти на любой сайт, нас будет перебрасывать на страницу, где нужно ввести учётные данные, сделать оплату, подтвердить номер телефона с помощью СМС или что-то похожее.

Перехватывающий Портал – это альтернативный способ (вместо пароля от сети Wi-Fi) ограничить круг пользователей. Благодаря такому подходу, имеется возможность гибко регулировать доступ к Интернет-сети (например, выдать учётные данные, которые действуют заданный промежуток времени), и мониторить активность конкретного пользователя.

Быстрый взлом хот-спота с авторизацией на web-интерфейсе

Мы будем использовать hack-captive-portals – скрипт для взлома любых перехватывающих порталов (Captive Portal), использующий технику спуфинга MAC.

Если у вас Kali Linux, Ubuntu, Linux Mint, Debian или любые их производные, то установите пару пакетов:

Сам скрипт вы можете скачать следующим образом:

Но я немного доработал этот скрипт (на некоторых сетях разницы в работе не будет, но на некоторых работа будет намного стабильнее и намного быстрее за счёт пропуска явных пустышек).

Чтобы использовать мою версию, создайте файл hack-captive-mial.sh:

И скопируйте туда:

Сделайте файл исполняемым:

Или (если используете оригинальную версию):

И дожидайтесь результата.

Как только увидите строку

Значит для вас уже открыт интернет доступ!

Вновь проверяем пинг:

Как сделать сигнал Перехватывающего Портала (Captive Portal) доступным для других устройств

Независимо от того, как вы получили доступ (легально или не совсем), можно расшарить ваше Интернет-соединение для нескольких устройств. Можно даже открыть интернет доступ из виртуальной машины реальному компьютеру…

В принципе, я использую метод описанный в статье «Усиление сигнала Wi-Fi».

Само-собой, нам понадобится 2 Wi-Fi адаптера – один подключён к Перехватывающему Порталу, второй – раздаёт Интернет для «своих».

На предыдущем этапе – когда мы взламывали Перехватывающий Портал, вполне возможно, что мы использовали подключение с помощью Network Manager. Мы сократим количество непонятных зависаний и сбережём свои нервы, если будем выполнять последующие действия без использования NetworkManager.

Устанавливаем дополнительные пакеты, если у вас их ещё нет:

Теперь останавливаем NetworkManager:

Если вы работаете из виртуальной машины, то нужно отключить (виртуальное) проводное соединение, чтобы скрипт не запутался, когда будет искать дефолтный шлюз (если нужно, поменяйте eth0 на имя вашего ПРОВОДНОГО сетевого интерфейса):

Есть некоторые отличия от подключения к Точке Доступа из командной строки, описанного в статье «Усиление сигнала Wi-Fi», поскольку там мы подключались к точке доступа с шифрованием (с паролем), а теперь мы будем подключаться к открытой точке доступа (без пароля).

Создайте конфигурационный файл, к примеру, с именем wpa_sup.conf:

Скопируйте в него следующее (замените i_spac_5FL-2.4GHz на имя сети Перехватывающего Портала):

Подключаемся (замените wlan0 на имя вашего беспроводного интерфейса, используемого для подключения к перехватывающему порталу, если вы выбрали другое имя для конфигурационного файла, то напишите его вместо wpa_sup.conf):

Дождитесь появления примерно такой строки (должны быть слова CTRL-EVENT-CONNECTED - Connection to):

Поскольку мы не перевели процесс в фон, то откройте новое окно консоли (предыдущее не закрывайте – иначе пропадёт подключение к Перехватывающему Порталу), в новом окне введите (это нужно, чтобы нашему беспроводному интерфейсу присвоился IP адрес):

В этом месте запустите скрипт для взлома Captive Portal:

Дождитесь успешного завершения.

Теперь нам нужно поднять свою собственную точку доступа, которая в качестве источника Интернет-доступа будет использовать интерфейс с перехватывающим порталом. Смотрим имена наших сетевых интерфейсов:

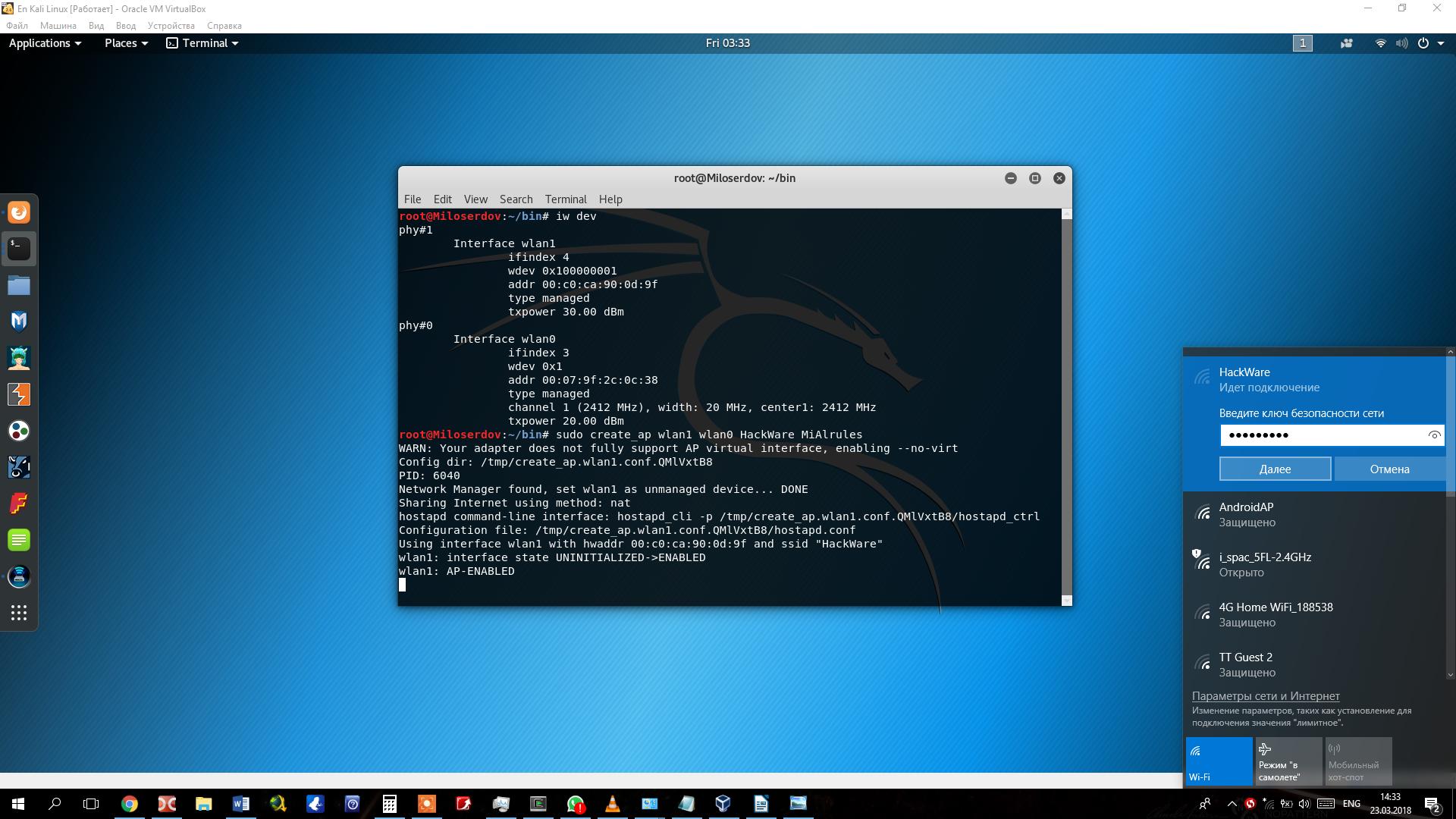

Запускается create_ap следующим образом:

Я хочу создать ТД с именем «HackWare» на интерфейсе wlan1, используя для Интернет-доступа интерфейс wlan0, тогда моя команда:

Если появилась строка

значит всё прошло успешно.

Командой выше создаётся ТД, подключение к которой не защищено паролем, если вы хотите создать защищённую паролем ТД, то используйте команду вида:

Например, чтобы моя ТД имела пароль MiAlrules я использую команду:

Если ваш беспроводной адаптер поддерживает IEEE 802.11n, то можно дополнительно использовать опцию --ieee80211n, которая включает IEEE 802.11n:

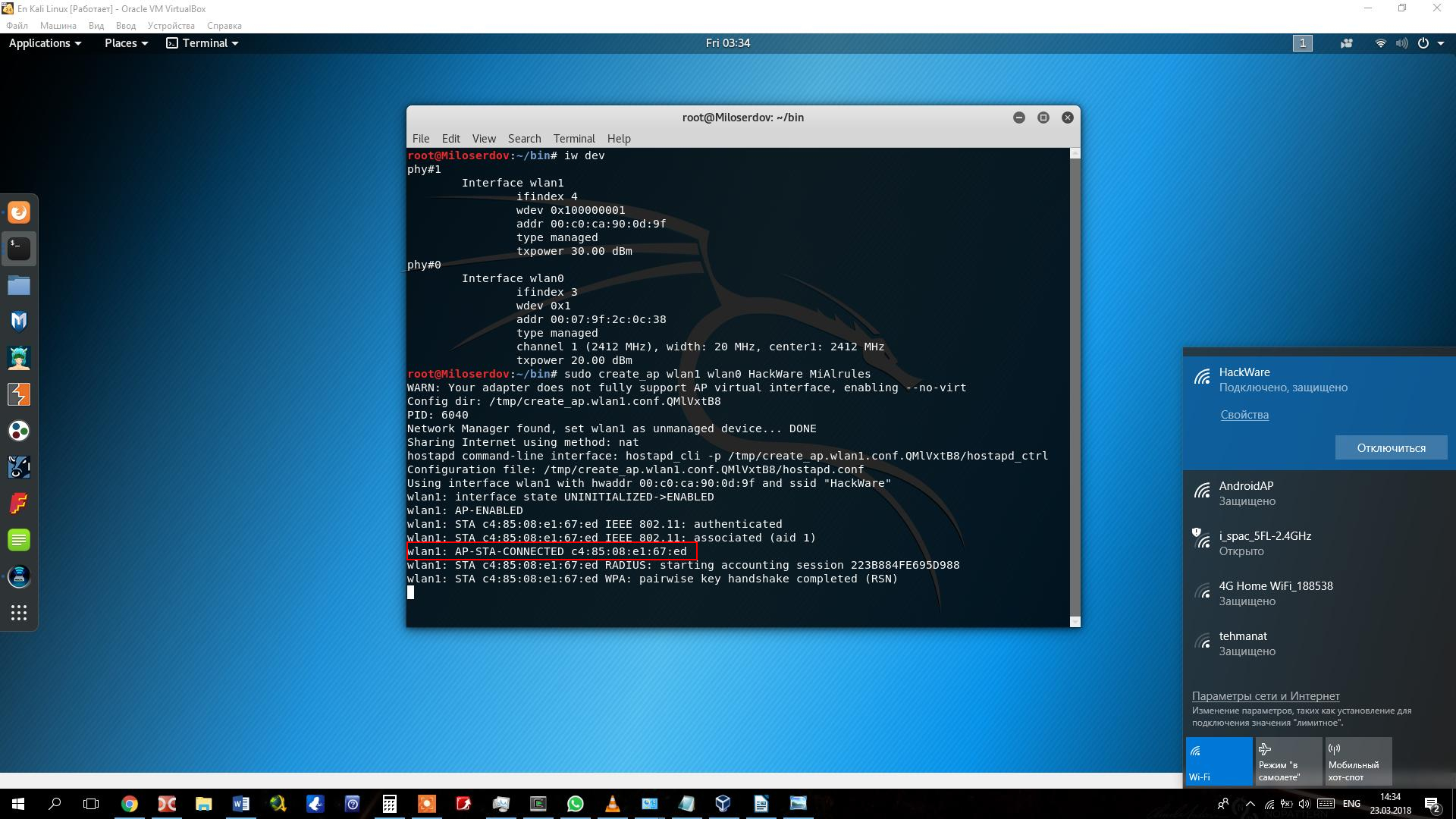

Поскольку все операции я выполнял в виртуальной машине, к которой подключены два USB Wi-Fi адаптера, то у виртуальной машины теперь Интернет есть, а у реального компьютера его нет. Но поскольку виртуальная машина запущена в ноутбуке со встроенной Wi-Fi картой, то мой реальный компьютер подключается к Точке Доступа, которую создаёт виртуальный компьютер:

Подключение произошло успешно и теперь на основном компьютере также есть Интернет:

Мне это кажется забавным: не существующий, виртуальный компьютер обеспечивает Интернетом реальный железный компьютер!

Также подключаю другие свои устройства (мобильные телефоны) к точке доступа из виртуальной машины:

Как работает Captive Portal (Перехватывающий Портал)

Чтобы понять, почему так легко обойти Перехватывающий Портал, а также увидеть другие способы обхода, нужно понять, как именно работает Captive Portal.

Как можно было уже увидеть – это открытая Точка Доступа, к которой может подключиться кто-угодно. Запомним это – у нас без всяких взломов уже имеется доступ к локальной сети. Если при словосочетании «локальная сеть» вам сразу приходит в голову слово «сниффинг» - то вы правы!

Чтобы пользователи не догадались использовать нестандартные порты (например, для подключения к VPN, использовать браузер Tor или прокси), то весь трафик на всех портах блокируется. Кроме трафика UDP на 53 порту – это необходимо чтобы пропускать запросы к DNS-серверу.

После того, как пользователь ввёл верные учётные данные, для его MAC-адреса и IP адреса открывается неограниченный доступ. Привязка идёт именно к MAC-адресу (либо к паре MAC-адрес и IP адрес), поскольку по-другому проблематично реализовать доступ для всего устройства. Современным компьютерам, а особенно мобильным устройствам, недостаточно браузера: телефоны используют разнообразные мессенджеры, многие программы пользуются сетью: онлайн игры, антивирусы для обновления баз, почтовый клиенты и т.д. Т.е. невозможно ограничится кукиз в веб-браузере или чем-то подобным: необходимо открывать полный доступ для сетевого интерфейса клиента, какой бы трафик и на каком бы порту ему не понадобился. Сетевые интерфейсы обладают уникальным идентификатором – MAC-адресом. Именно на основе него и «запоминается» устройство, которому разрешён доступ. Перехватывающий Портал может оставлять кукиз в веб-браузере, но они носят вспомогательный характер: например, для ускорения повторной аутентификации.

Здесь описана «сильная» конфигурация перехватывающего портала – с защитой «по полной». Конкретные реализации могут быть ещё слабее: например, для перенаправления на страницу Портала может использоваться DNS сервер, который на все запросы будет отвечать IP адресом Captive Portal, и при этом не будет должной фильтрации трафика. Как результат, такой Портал можно обойти просто использованием обычного VPN соединения, либо установкой в настройках DNS сервера в паре с браузером Tor и т.п.

Как обойти Captive Portal (Перехватывающий Портал)

Теперь, когда мы понимаем, на каких принципах основывается работа Captive Portal, очень хорошо видны его слабые места.

Первый метод обхода Captive Portal: кража MAC и IP адреса

Именно этот метод использует скрипт hack-captive-portals: он перехватывает IP и MAC от кого-либо, кто уже подключён и авторизован в перехватывающем портале.

Принцип работы очень простой – скрипт находит все «живые» хосты в локальной сети и по очереди «примеряет» их MAC и IP – сразу после примерки делается проверка – доступна ли глобальная сеть. Если доступна – скрипт останавливает работу, а мы можем наслаждаться чудесами сети Интернет. Если внешняя сеть недоступна – просто пробуются следующие MAC и IP и т.д.

Очень просто, но при этом ОЧЕНЬ эффективно. Обязательное требование – в локальной сети должен быть кто-нибудь, кто уже авторизовался в Перехватывающем Портале. В принципе, можно выписать несколько рабочих пар MAC-IP и подключаться даже когда «хозяев нет дома», но такие пары могут «протухать» - они могут быть действительны, например, только в течение суток (с момента аутентификации легитимным пользователем, а не с момента, когда мы узнали о них).

Тем не менее, это очень эффективный и самый универсальный метод.

Вы также можете взломать Перехватывающий Портал даже без скрипта: с помощью arp-scan исследуйте локальную сеть Портала, смену MAC делайте как описано в этой статье, а подменять IP можно прямо в графическом интерфейсе Network Manager. В нём же установите DNS сервер 8.8.8.8.

Второй метод обхода Captive Portal: использование UDP VPN на 53 порту

И т.д. – если результаты различные (а не, например, каждый раз 192.168.88.1 или другой локальный IP адрес), значит DNS запросы свободно проходят – порт 53 UDP открыт.

Через этот 53 порт можно настроить UDP прокси, VPN или другой туннель. Бесплатные UDP VPN на 53 порту можно найти прямо в Гугле.

Правда, у меня этот способ не получился на находящимся в непосредственной близости ко мне перехватывающем портале – возможно, я что-то не совсем верно делал, возможно, проблема в конкретном поставщике услуг VPN, или, всё-таки, мой Перехватывающий Портал каким-то образом ограничивал/блокировал трафик и на 53 UDP порту. У кого есть успешный опыт или свои мысли по этому поводу (UDP VPN на 53 порту, туннелизация через порт UDP 53) – пишите в комментариях, будет интересно узнать и мне и другим читателям.

Огромный плюс данного метода – нам не нужен клиент, который успешно аутентифицирован в Портале. Мы можем выполнять этот обход даже если мы подключены к Captive Portal в полном одиночестве. При первом методе, наш трафик учитывается и засчитывается в качестве израсходованного легитимным пользователем. Если трафик безлимитный – то никаких проблем нет. Если же трафик оплачивается по мегабайтам – то наши действия перестают быть простой шалостью и причиняют вполне конкретный имущественный вред конкретному человеку…

При использовании порта 53 UDP, прокаченный трафик не «вешается» ни на какого пользователя.

Третий метод обхода Captive Portal: кража учётных данных легитимных пользователей

- подключаемся к открытой сети

- запускаем ARP спуфинг

- запускаем сниффинг

- анализируем полученные данные: ищем в них логин и пароль

На практике, из-за особенностей построения сети Порталов (он может быть «заполнен» фейковыми пользователями, и эти фантомы сводят с ума такие программы как Bettercap) атака не всегда проходит успешно.

Менее инвазивный (и намного более удобный) метод предложен человеком с ником user100 на форуме Античат (соответствующая тема – авторский кейс в первом посту).

Мы воспользуемся фактом, что в открытых сетях трафик передаётся без шифрования. Т.е. мы не будем подключаться к сети, а будем использовать Airodump-ng для прослушивания трафика.

Останавливаем Network Manager и убиваем процессы, которые могут нам помешать:

Далее в командах, если нужно, замените имя wlan0 на имя вашего беспроводного интерфейса.

Переводим карту в режим монитора

Запускаем airodump-ng, чтобы узнать, на каком канале работает интересующая нас Точка Доступа:

Как можно увидеть на скриншоте имеется сразу несколько открытых ТД на разных частотах. Я выбираю ту, у которой сильнее сигнал (поскольку она и её клиенты должны быть ближе ко мне).

Теперь, когда мы увидели нужную информацию, запускаем airodump-ng ещё раз со следующими опциями:

- -w /root/open – эта опция для сохранения захваченных данных в файл

- --channel 10 – мы устанавливаем определённый канал, чтобы airodump постоянно прослушивала только его и не прыгала по другим каналам

Теперь просто ждите, когда накопится достаточное количество данных. Нам нужно чтобы в сети не просто присутствовал аутентифицированный пользователь, нам нужно дождаться того момента, когда аутентифицированный пользователь введёт свои учётные данные. В зависимости от количества пользователей сети, может понадобится несколько часов или более.

Для анализа полученных данных, открываем файл захвата (у меня он называется /root/cap-01.cap) в программе Wireshark:

Для ускорения поиска используйте фильтры Wireshark.

Чтобы ускорить процесс, я подключился с другого устройства и выполнил вход с произвольными данными: в качестве имени пользователя я указал 11111111, а в качестве пароля - 22222222.

Там различная полезная информация, но главной является строка:

К сожалению, вместо пароля там хеш 15b4c47a3e0e44b9e40db20ac1225023. Причём не просто хеш, в исходном коде видно, что к паролю перед преобразованием добавляется соль:

Т.е., видимо, пароль сначала преобразовывается в бинарную строку, затем считается его MD5 хеш, затем бинарная строка преобразовывается в шестнадцатеричную.

Можно сказать, что мне не повезло. Если вам удалось перехватить пароль в открытом виде – то всё отлично. Если же у вас похожая ситуация – когда пароль хешируется, то его всё равно можно использовать! Хотя это требует лишних действий с нашей стороны.

Более того, чтобы каждый раз не использовать curl, можно создать простой HTML файл с правильной формой, которая будет отправлять все нужные данные, в том числе хеш. Этот файлик можно закинуть на телефон и выполнять вход в Портал и с него.

В любом случае необходимо будет правильно определить все передаваемые поля (удобно делать с помощью Burp Suite), в том числе скрытые, указывать правильного реферера, в случае необходимости, и т.д. Все эти проблемы являются решаемыми.

Минус данного метода:

- необходимо не только наличие легитимного пользователя, выполнившего вход в портал, но и застать тот момент, когда он выполняет вход

- если разрешено использовать учётные данные только для одного устройства, то возникнут проблемы, если вы и легитимный пользователь одновременно пытаетесь выходить в Интернет через Портал

- пароль может передаваться в виде хеша, что усложняет его использование

Плюсы данного метода:

- после захвата учётных данных, можно использовать Интернет в Портале даже если в нём нет легитимных пользователей

- если разрешено использовать учётные данные на нескольких устройствах, то можно выполнить вход сразу с нескольких компьютеров/телефонов

Заключение

Рассмотрены самые часто встречающиеся конфигурации Captive Portal – хот-спотов с авторизацией через веб-интерфейс. В заметке собраны самые эффективные методы их обхода. Тем не менее, имеются и другие варианты Перехватывающих Порталов, использующих для идентификации пользователей больше данных – для таких случаев описанные здесь методы взлома открытых хот-спотов могут не сработать.

Отлично во взломе хот-спотов с веб-входом себя показал скрипт hack-captive-portals: полная автоматизация и хорошие результаты.

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Читайте также: