Android packed jiagu d что это за программа

Keep yourself alive

Allenfo, описания на сайте могут быть не для всех угроз.

Для понимания того, что найдено, проще было бы предоставить скриншот либо процитировать здесь полностью наименование и путь к угрозе.

Ах, да. Белых и пушистых не добавляют в вирусную базу.

Доброй ночи. Проблема таже самая, при полной проверке бесплатной версией антивируса, обнаружились две угрозы, первая: "not a virus Program.HighScore.2.origin" (потенциально опасная программа) и вторая: "Android.Packed.1" Попытки удалить угрозы или поместить их в карантин не увенчались успехом, разрешает только пропустить. Есть тревога т.к. моб.банк, оплата всех услуг и т.д. все делаю через смартфон. Марка смартфона Philips I928. Бьюсь уже двое суток, т.к. некорректно шла даже регистрация на сайте д-р Веб. Прошу помощи срочно. Спасибо

P.S. Пробовал перейти на демо версию платного варианта-результаты проверки те же.

Забыл указать путь к угрозе: /storage/sdcard1/MyFavorit/Android_Update_6.apk

Доброй ночи. Проблема таже самая, при полной проверке бесплатной версией антивируса, обнаружились две угрозы, первая: "not a virus Program.HighScore.2.origin" (потенциально опасная программа) и вторая: "Android.Packed.1" Попытки удалить угрозы или поместить их в карантин не увенчались успехом, разрешает только пропустить. Есть тревога т.к. моб.банк, оплата всех услуг и т.д. все делаю через смартфон. Марка смартфона Philips I928. Бьюсь уже двое суток, т.к. некорректно шла даже регистрация на сайте д-р Веб. Прошу помощи срочно. Спасибо

P.S. Пробовал перейти на демо версию платного варианта-результаты проверки те же.

Program.Highscore.2.origin находится в системной области вашего устройства и представляет из себя магазин приложений, который продает бесплатные приложения за деньги. Если вы не будете ничего через него скачивать, то не потеряете ничего.

Для того, чтобы удалтиь данные угрозы кроме демо версии платного варианта вам нужно получить Root права для вашего устройства (информацию можно найти в поисковых системах) и затем удалить их.

Доброй ночи. Проблема таже самая, при полной проверке бесплатной версией антивируса, обнаружились две угрозы, первая: "not a virus Program.HighScore.2.origin" (потенциально опасная программа) и вторая: "Android.Packed.1" Попытки удалить угрозы или поместить их в карантин не увенчались успехом, разрешает только пропустить. Есть тревога т.к. моб.банк, оплата всех услуг и т.д. все делаю через смартфон. Марка смартфона Philips I928. Бьюсь уже двое суток, т.к. некорректно шла даже регистрация на сайте д-р Веб. Прошу помощи срочно. Спасибо

P.S. Пробовал перейти на демо версию платного варианта-результаты проверки те же.

Program.Highscore.2.origin находится в системной области вашего устройства и представляет из себя магазин приложений, который продает бесплатные приложения за деньги. Если вы не будете ничего через него скачивать, то не потеряете ничего.

Для того, чтобы удалтиь данные угрозы кроме демо версии платного варианта вам нужно получить Root права для вашего устройства (информацию можно найти в поисковых системах) и затем удалить их.

Спасибо за оперативность с ответом Ivan, Root правами если воспользуюсь, то потеряю почти год проплаченной при покупке гаджета гарантии, если можно пока пользоваться с присутствием этой угрозы, то меня бы это устроило, покупки в основном я произвожу через другие программы, а приложения скачиваю в основном через Play Market. Спасибо.

Для сравнения устройства с конкурентами и по вопросам выбора устройств обращайтесь в тему: помощь в выборе

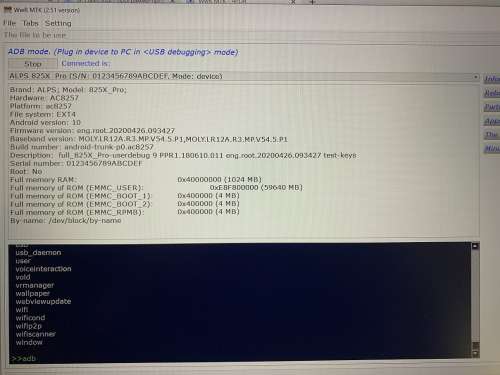

Процессор: Autochips AC8257 (MTK), 4 ядра (или 8), 880 - 2200 Мгц (или 2500)

Архитектура: Cortex-A53

ОЗУ: 2, 4 GB

Графический процессор: PowerVR Rogue GE8300

Флеш-память: 64 GB (или меньше в зависимости от исполнения), не съемная, по умолчанию используется для приложений и всего всякого

Операционная система: Android 10.0 или 9.0

Дисплей: 1024x600, IPS с антибликом(опция) и олеофобным(опция) покрытием

Wi-Fi: Встроенный Wi-Fi 802.11b/g/n

4G: Встроенный слот SIM-карты, поддержка 4G LTE

USB: 2 USB-порта, поддержка ADB debug mode, Mediainterface не запустился

Bluetooth: сильно урезан, можно использовать только для подключения телефона. Акустика для вывода звука не подключается

Микрофон: Встроенный или внешний

В: Можно ли передавать инет на ГУ через Bluetooth?

О: Можно. Инструкция

Как войти в заводское меню?

О: Методом разбора одного системного апк нашел "секретные" коды. Для входа в инженерное меню и другое.

Куда вводить - настройки NTG > в самом низу "Об устройстве" > жмем шестерёнку > вводим код > OK

1111 - мониторинг нагрузки

0 - обновление (mcuupdate_num)

1 - какое-то меню (csudy_num)

2 - штрих-код

3 - еще один штрихкод 8938003992756585897

4 - перезагрузка

5 - настройка цветов

6 - задать новое случайное имя Bluetooth

7 -

8 - gis whitelist reset

9 - системное уведомление: устройство активировано (на китайском)

0129 - CAN DATA

5555 - сохранение настроек

1912 - factory setup

1812 - shop setup

12345678 - update_apk обновление MainUI

3699 - update_apk2

5699 - update_apk3

7788 - atc_log (инженерное меню модема 4G)

8877 - atc_factory

7758258 - режим обязьяны!! не вводить. Хрень полная происходит

5678 - Код меню смены логотипа

3234 - apk_install_pwd

2134 - appinfo_id_num

6666 - install_id_num

7777 - install2_id_num

1616 - display_id_num яркость

2064 - testmode_id_num

1414 - reboot_id_num

9191 - destroy_id_root_num

9090 - destroy_id_num

1313 - radio_reset_num

1101 - screenshot_num

4321 - filedelete_num

1234 - filecopy_num

ГУ под Мерседес (заменяет собой только монитор, полностью сохраняя оригинальный функционал штатной аудиосистемы)

Приобрел на али и установил такой вот интересный девайс. Железо я так понял слишком свежее, поэтому практически ничего не гуглится. Прошивки нет, инструкция для рута нет и вообще ничего нет.

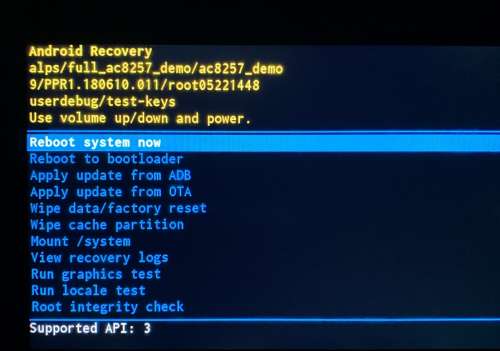

Но много чего уже раскопал сам: получил инженерные коды, смог через ADB войти в суперюзера и перезагрузиться в рекавери и бутлоадер.

Всю инфу что нарыл могу добавить позже, если кому будет интересно.

На данный момент ищется способ получить постоянный рут и предварительно сделать бэкап, буду рад помощи. Дело в том, что тут нет права на ошибку на данный момент, так как прошивки нет, продавец на али полный *** и ничего не знает, сделать полный бэкап самостоятельно я не знаю как.

Собственно интересует как можно сделать бэкап через ПК и как получить постоянный рут.

Инструкция обновлена 4.08.2020 в 22:30

Итак, наконец-то получилось сделать так, что-бы сервис Tasker загружался после быстрого просыпания нашего ГУ (ака QuickBoot)

Именно QuickBootManager установлен как системное приложение в моём ГУ и отвечает за KILL всех лишних процессов, чтобы спящее ГУ не разряжало наш аккумулятор.

Но после пробуждения мы получаем мгновенно загруженный, но девственно чистый на предмет работающих сервисов Андроид.

А так как событие BOOT_COMPLETED в системе не проходит, то ни одно приложение не может самостоятельно загрузить себя как сервис, в том числе и Tasker.

Поэтому было потрачено много времени на решение данного вопроса без рута и наконец получилось.

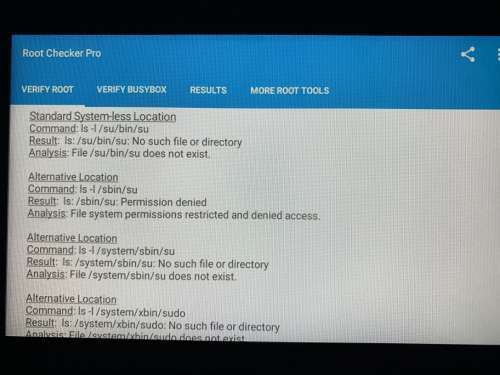

Самое главное тут в том, что в системе уже установлен бинарник суперпользователя, но он под "паролем" и никаких прав никому не выдано, соответсвенно можно лишь на время в shell получить права su и выполнять ряд полезных или не очень действий.

По моему наблюдению, судя по многочисленным гайдам по рутованию ГУ автомобилей на Андроиде, этот бинарник присутсвует сразу если не у всех, то почти у всех. А судя по названию прошивки и по найденному мною инженерному коду с названием Destroy_Root, изначально китайцы заливают рутованную прошивку, настраивают ГУ под клиентский авто и вычищают рут. Но один бинарник остаётся, типа на всякий случай и именно он нам и поможет.

Принцип работы такой: Лаунчер запускает созданное нами приложение в Таскере, которое выполняет задачу по выполнению скрипта в терминале Termux, а скрипт под правами суперпользователя запускает сервис Таскера.

Подробная инструкция:

1. Устанавливаем весь необходимый софт.

2 Проверяем наличие бинарника su в системе на ГУ.

Как вариант ставим Root Checker или аналог, запускаем и смотрим, есть ли в системе бинарник.

3. Подключаемся по ADB к ГУ.

4. Проверяем работу бинарника с паролем:

5. Теперь нам нужно создать скрипт tasker.sh или с любым другим названием со следующим содержимым:

Делать это лучше в редакторе на ПК, который умеет создавать текстовые файлы без символа возврата каретки (который при открытии в Android будет выглядеть как ^M в конце каждой строки), а еще лучше в Linux или прямо в Termux консоли, используя удобный nano.

6. Любым удобным способом переносим скрипт на ГУ (предварительно распаковав если качали мой), в корень sdcard (или как она у вас там примонтирована, можно посмотреть в adb shell ls как вариант)

7. Подключаем USB клавиатуру к нашему ГУ и запускаем терминал Termux. Без внешней клавиатуры будет не очень удобно, но можно и с экранной.

Пишем:

Вот тут ^^ важное. Мы создали папку .termux/tasker в домашней директории Tермукса и положили в неё наш скрипт.

8. Открываем Tasker на ГУ, создаём Задачу Termux task (проще найти поиском)

Указываем наш скрипт tasker.sh

9. Выбираем иконку для нашей задачи (можно любую, но выбрать обязательно)

10. Экспортируем задачу как приложение при помощи плагина App Factory:

зажимаем палец на задаче, тапаем верхний правый угол, экспорт, как приложение(app или apk что там не помню уже), задаём имя в появившемся окне типа com.autostart.tasker < это имя запоминаем или записываем. Жмём вернуться назад и начинается сборка приложения. После сборки будет предложена автоматическая установка, соглашаемся, разрешаем Таскеру устанавливать apk.

11. Запускаем наше APK и в появившемся уведомлении соглашаемся с предложением отключить ненужные уведомления.

12. Теперь нужно указать нашему Лаунчеру запуск этого APK на старте. Это зависит от лаунчера. Используем соответствующую инструкцию для своего лаунчера.

Для FCC нужно указать приложение в настройках (можно задать до 5 приложений).

Для Agama по длинному тапу в списке приложений.

Для CWG нужно скачать с сайта спец софт или ручками создать текстовый файл events.txt с содержимым типа:

где и указываем название созданного нами APK

13. Наслаждаемся работающим Таскером после быстрого пробуждения ГУ (квикбут)

p.s Если что-то не работает, и никаких ошибок по пути всех пунктов не было, значит вероятно причина неработы нашей Задачи в чём-то другом, например в агрессивном подавлении сторонних процессов в системе системной утилитой типа DuraSpeed (этому еще будет посвящен отдельный пост).

Операционная система: Android 10.0 или 9.0 (заявлено продавцом 10, однако некоторые программы показывают 9, требуется уточнение)

После ночной стоянки ГУ из режима «сна» ушёл в полное отключение. Соответственно система загрузилась с нуля, Tasker загрузился как положено при полноценной загрузке, но я обнаружил, что слетели права на папку /data/local.

А это означает, что сейчас я выключу питание, ГУ уйдёт в сон и затем по quickboot у нас не будет таскера, так как наше APK завершилось с ошибкой на отсутсвие прав записи в data/local/. На практике так и произошло.

Но после первой полноценной загрузки Таскер у нас загрузился, это значит что я сделаю новый скрипт, который будет исправлять права папки, и создам новую задачу по событию включения дисплея например.

Чуть позже обновлю инструкцию в шапке.

ап. Так не канает. Оказывается это сама команда Shell таскера зачем-то лезет в /data/local/ писать какой-то временный файл, но не имеет на это прав без рута, хотя в самом таскере опция рут отключаемая для Shell . (чешет репу)..

Непосредственно из терминала на девайсе всё работает.

Надо или искать способ отучить Shell обращатьс в /data/local/ или искать альтернативу для создания apk, которое выполнит одну единственную консольную команду.

Инструкция по запуску таскера была обновлена, рабочее решение найдено и протестировано. Немного модифицировалась задача с использованием замечательного терминала Termux, который без проблем смог запустить нужный сервис под правами суперпользователя и при этом не потребовал никакого ненужного доступа ни в какие системные папки.

Купил себе гадость с таким процессором, у меня не работает CAN, вернее не могу настраивать автомобиль с помощью этого гу, весь день просидел, Уже жалею что поменял более дешовое на это чудо с DSP процом, звук говно полное, хотя само ГУ работает шустро

В каком смысле? CAN на чтение работает, нажатия кнопок считать и другие события типа включения камеры заднего вида или 360.

А как звук подключен? И какое авто?

Я вообще на звук не расчитывал, так как у меня нет AUX'а в машине, а медиаинтерфейс по USB выдаёт звук с задержкой в 2 сек. ГУ брал чисто для навигации, антирадара и тому подобных плюшек.

Звук с них вывел на отдельный независимый динамик (JBL GO).

Музыку слушаю исключительно на штатной аудио20 с Харманом. Даже в мечтах не было, что китайцы сделают что-то лучше )

В итоге и радио играет или медиа с телефона, и уведомления от нави и антирадара слышу.

Но пришлось немного повозиться с китайской железкой на предмет отключения звука при переходе в NTG режим, но это уже совсем отдельная история ))

В каком смысле? CAN на чтение работает, нажатия кнопок считать и другие события типа включения камеры заднего вида или 360.

в смысле выставил в настройках CAN как на таком же но более простом, но ест различия по надписи, у меня не выводится панель кнопок при нажатии настройка авто, просто выгружается и не работают штатные кнопки управления магнитолой, хотя с дешевой все работало.

Звук подключен в штатный разъем, авто пежо 307, звук вроде мощнее ( усилок 7850), но на слух ужасен, как басы начинаются сразу средние и высокие тише.

лезешь в настройки DSP , там настроек вроде много, хотя как то сильно урезано, режимы всякие типа DOLBY и тому подобное как с ведра играют, только предустановка РОК звучит приемлемо

По настройке CAN лучше к продавцу обратиться.

У меня из коробки согласование CAN было настроено нормально.

Sergykm,

Привет. Самому интересно, я ставил какую-то версию антуту с этого форума, но она не запустилась. Надо поискать рабочую версию или порыться в логах на предмет причины вылета, может какой китайский софт агрессивничает. Но пока руки не дошли.

Я уже встречал в логах, как меняются лимиты частот ядер под разные приложения родные китайские.

Добавлено 05.08.2020, 14:04:

GPU PowerVR Rogue GE8300

Если перестают работать сервисы и программы, например Tasker. Или что такое DuraSpeed - "фирменная" утилита от MTK.

Спасибо тебе MTK за "заботу" о нас! :D

Снача я удивлялся, почему Таскер загрузился, но потом так же быстро исчез и все профили перестали работать. Затем оказалось, что и другие программы умирают.

В логах было обнаружено активное подавление нужных нам программ утилитой DuraSpeed. Немного погуглив оказалось, что это такая фирменная утилита от MTK, которая "ускоряет" девайс путём высвобождения ресурсов - убивая в фоне всё что не попадя.

Причем я обнаружил, что даже некие системные сервисы он тоже убивает, что даже возможно и было причиной того, что где-то раз из 5 у меня не грузился нормально ГУ: уходил в цикличную загрузку лаунчера, который падал и так по новой, помогало только отключение питания. После отключения DuraSpeed ГУ стал грузится успешно 10 из 10.

С одной стороны дело полезное, а с другой не хватает одной маленькой детали - белого списка. Поэтому прийдётся отключить его полностью.

Итак, отключаем DuraSpeed.

adb shell settings put global setting.duraspeed.enabled 0

Проверяем сразу результат в logcat и видим: D DuraSpeed/DuraSpeedService: onChange, checked: false

Но с высокой вероятностью, он снова заработает после перезагрузки. Если это так, тогда меняемм глобальный параметр. Сделаем это под правами SU (возможно и без них можно, но не проверял):

Или одной строкой:

Готово. Больше DuraSpeed меня не беспокоит уже вот много дней.

В плеймаркете антуту больше нет.

Надо с форума ставить + 3D benchmark для него качать тут же (весит дохрена).

Можно попробовать ещё geekbench прогнать.

ES.,

ставил и с форума и с сайта официального, вылетает при запуске и всё тут. "Ошибка приложения .. бла бла.."

Походу китайцы его в блеклист добавили. Ну или сам андроид ХЗ.

kripto57, попробуйте через geekbench прогнать.

У нас уже есть тесты PX5-6, Spreadtrum, интересно, что этот покажет :blush:

В последнем месяце 2017 года в каталоге Google Play было найдено несколько новых троянцев, которые скрывались внутри безобидных приложений. Эти вредоносные программы представляли собой банкеров, кравших конфиденциальную информацию клиентов кредитных организаций. Другой «декабрьский» Adroid-троянец, который угрожал владельцам Android-устройств, распространялся вне официального каталога ПО. Он также похищал логины и пароли, необходимые для доступа к банковским учетным записям. Кроме того, в уходящем месяце злоумышленники распространяли вредоносную программу, которая шпионила за итальянскими пользователями.

ГЛАВНЫЕ ТЕНДЕНЦИИ ДЕКАБРЯ

- Распространение новых банковских троянцев

- Обнаружение троянца-шпиона, кравшего персональную информацию

Мобильная угроза месяца

По данным антивирусных продуктов Dr.Web для Android

Android.HiddenAds.171.origin Троянец, предназначенный для показа навязчивой рекламы. Android.RemoteCode.71 Троянская программа, которая скачивает и запускает различные программные модули, в том числе вредоносные. Android.Packed.15893 Троянец, который крадет логины и пароли доступа от банковских учетных записей. Android.DownLoader.653.origin Android.DownLoader.573.origin Вредоносные программы, которые загружают других троянцев, а также нежелательное ПО.

Adware.Jiubang.2 Adware.Jiubang.1 Adware.Saturn.1.origin Adware.Adviator.6.origin Adware.Leadbolt.12.origin Нежелательные программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах.

Банковские троянцы

В декабре в официальном каталоге Android-приложений Google Play были найдены очередные банковские троянцы, которые по классификации Dr.Web получили имена Android.BankBot.243.origin и Android.BankBot.255.origin. Киберпреступники встроили их в безобидные программы, чтобы не вызывать у потенциальных жертв лишних подозрений. Эти троянцы искали на зараженных смартфонах и планшетах заданные вирусописателями банковские приложения и показывали пользователям поддельные формы ввода логина и пароля для доступа к учетным записям. После этого банкеры передавали полученную информацию злоумышленникам.

Кроме того, в уходящем месяце пользователей Android-устройств атаковал троянец Android.Packed.15893. Он также демонстрировал мошеннические окна, в которых запрашивал логины и пароли от учетных записей мобильного банкинга и передавал киберпреступникам все введенные данные.

Банковские троянцы представляют серьезную угрозу, поскольку с их помощью вирусописатели крадут деньги владельцев мобильных устройств. Злоумышленники распространяют такие вредоносные программы как через каталог Google Play, так и через сторонние магазины приложений, а также взломанные или мошеннические веб-сайты. Для защиты Android-смартфонов и планшетов от этих и других угроз пользователям необходимо установить антивирусные продукты Dr.Web для Android.

Несмотря на то что Google Play является единственным магазином приложений для Android, который продвигает сама Google, пользователи вольны сами выбирать, откуда скачивать софт. Это может быть как один из фирменных каталогов, которые предлагают производители, вроде AppGallery или Galaxy Apps. А может неофициальный вроде APKMirror или APKPure, которые предлагают к загрузке установочные файлы приложений абсолютно бесплатно. В том числе, если они недоступны для загрузки в Google Play в вашем регионе. Но безопасно ли скачивать APK? Попробуем разобраться.

APK — это установочные файлы приложений, которые скачиваются на стороне

Начнём с того, что APK – это просто установочный файл приложения. Соответственно, устанавливать его нужно самостоятельно, в отличие от софта из Google Play, который устанавливается автоматически и не оставляет после себя никаких следов.

Но если совершить одно дополнительное действие по установке приложения, в общем-то, несложно, то вот о том, что APK после установки нужно удалить, многие забывают. В результате их может накопиться так много, что они начнут занимать изрядный объём встроенного хранилища.

Безопасен ли APKPure

APKPure оказался небезопасен для пользователей

Что касается безопасности, то это вопрос спорный. Многие считают, что загрузка APK в интернете – дело довольно опасное. Мало ли кто и что туда может напихать. Ведь для опытного хакера не составит проблем добавить в установочный файл приложения вредоносные трекеры или скрипты.

В результате можно запросто стать жертвой заражения вирусом и лишиться либо своих данных, либо, что ещё хуже, финансовых сбережений. Но это если скачивать APK из ненадёжных источников. А ведь на известных площадках с безопасностью проблем обычно не бывает.

Правда, на этой неделе в клиенте APKPure (у этой APK-площадки есть своё приложение-каталог как у Google Play) обнаружился встроенный вирус. Как он туда попал, никто не знает. Но факт в том, что его туда загрузил либо кто-то из сотрудников сервиса, либо сам сервис подвергся взлому.

Причём приоритетным пока является второй вариант. В его пользу косвенно говорит тот факт, что совсем недавно аналогичному взлому подвергся немецкий производитель смартфонов Gigaset, на сервера которого хакеры загрузили вирус и начали его распространение под видом обновления.

Вирусы в APKPure

Вирус из мобильного клиента APKPure скрывается только в одной сборке – 3.17.18. Он устанавливает другие приложения на смартфоны своих жертв в автоматическом режиме. В основном это рекламное и фишинговое ПО.

В APKPure нашли троянского коня. Это неприятно

Получается, что злоумышленники одновременно зарабатывают и на просмотре (а также, скорее всего, на кликах) рекламы, а заодно и на воровстве денег. Такие приложения нередко подменяют собой страницы авторизации в банковских приложениях и сайтах, обманным путём вытягивая из пользователя данные для доступа к финансовому счёту.

Сейчас единственный способ обезопасить себя от вредоносного ПО – не загружать мобильный клиент APKPure. Другое дело, что никто не гарантирует, что вредоносные скрипты не могут быть встроены в установочные файлы приложений, которые вы скачиваете на самом сайте.

Поэтому я бы – по крайней мере, на некоторое время – вообще отказался от использования APKPure, сделав ставку на APKMirror. Этот ресурс ещё ни разу не уличали ни в чём подобном, так что доверия к нему больше. Пожалуй, даже больше, чем к Google Play.

Итак, безопасно ли скачивать APK? На мой взгляд, да. Ведь даже Google Play не защищён от проникновения вредоносного ПО, что, как по мне, даже хуже. Ведь большинство пользователей уверены, что в Google Play есть только безопасный софт, который они скачивают, не особенно разбираясь в его происхождении. Со сторонними источниками вроде APKMirror пользователи ведут себя осторожнее.

Свободное общение и обсуждение материалов

Несмотря на то что многие по-прежнему пугаются подписок, нет ничего страшного в том, чтобы подписаться на музыкальный или видео-сервис. Ведь вы же платите за кабельное и за интернет? Тут, по сути, то же самое. Вы получаете услугу, за которую на ежемесячной основе отчисляете провайдеру фиксированную сумму. Но одно дело подписаться на услугу, и совершенно другое - на физический предмет, такой как смартфон. А, между тем, такой способ приобретения мобильной техники набирает всё большую популярность. Но пользоваться им я бы вам не советовал.

Можно сколько угодно рассуждать о качестве сервисов Google, но отрицать тот факт, что Google Chrome - один из лучших браузеров за все время просто бессмысленно. Ежедневно им пользуются миллионы людей по всему миру независимо от платформы своих устройств, тем более, что причин для этого достаточно: быстрая работа, простой и в то же время удобный интерфейс, отличная синхронизация между устройствами. Но это все меркнет по сравнению с главным преимуществом - расширениями.

Мммм, так написано как для 5 летнего ребёнка. Зачем то надо удалять apk после установки? Зачем? Что нельзя сохранить его чтоб потом не искать после сброса настроек. Какие ещё хвосты есть после установки? Никаких, тогда зачем об этом писать. Сейчас антивирусы встроенные, но есть и сторонние с хорошей функцией, они проверяют apk и установленную программу сразу после установки, чтоб вовремя выявить и наказать вирус. А не после того как вы запустили программу и поняли что она что то не работает, но при этом телефон тормозит безбожно, и присылает вам коды для подтверждения входа в киви кошелёк, которого у вас отродясь не было. Короче, напишите что нибудь уже годное, а то как то по детски все это.

Полное или частичное копирование материалов Сайта в коммерческих целях разрешено только с письменного разрешения владельца Сайта. В случае обнаружения нарушений, виновные лица могут быть привлечены к ответственности в соответствии с действующим законодательством Российской Федерации.

В последнем месяце 2017 года в каталоге Google Play было найдено несколько новых троянцев, которые скрывались внутри безобидных приложений. Эти вредоносные программы представляли собой банкеров, кравших конфиденциальную информацию клиентов кредитных организаций. Другой «декабрьский» Adroid-троянец, который угрожал владельцам Android-устройств, распространялся вне официального каталога ПО. Он также похищал логины и пароли, необходимые для доступа к банковским учетным записям. Кроме того, в уходящем месяце злоумышленники распространяли вредоносную программу, которая шпионила за итальянскими пользователями.

ГЛАВНЫЕ ТЕНДЕНЦИИ ДЕКАБРЯ

- Распространение новых банковских троянцев

- Обнаружение троянца-шпиона, кравшего персональную информацию

Мобильная угроза месяца

По данным антивирусных продуктов Dr.Web для Android

Android.HiddenAds.171.origin Троянец, предназначенный для показа навязчивой рекламы. Android.RemoteCode.71 Троянская программа, которая скачивает и запускает различные программные модули, в том числе вредоносные. Android.Packed.15893 Троянец, который крадет логины и пароли доступа от банковских учетных записей. Android.DownLoader.653.origin Android.DownLoader.573.origin Вредоносные программы, которые загружают других троянцев, а также нежелательное ПО.

Adware.Jiubang.2 Adware.Jiubang.1 Adware.Saturn.1.origin Adware.Adviator.6.origin Adware.Leadbolt.12.origin Нежелательные программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах.

Банковские троянцы

В декабре в официальном каталоге Android-приложений Google Play были найдены очередные банковские троянцы, которые по классификации Dr.Web получили имена Android.BankBot.243.origin и Android.BankBot.255.origin. Киберпреступники встроили их в безобидные программы, чтобы не вызывать у потенциальных жертв лишних подозрений. Эти троянцы искали на зараженных смартфонах и планшетах заданные вирусописателями банковские приложения и показывали пользователям поддельные формы ввода логина и пароля для доступа к учетным записям. После этого банкеры передавали полученную информацию злоумышленникам.

Кроме того, в уходящем месяце пользователей Android-устройств атаковал троянец Android.Packed.15893. Он также демонстрировал мошеннические окна, в которых запрашивал логины и пароли от учетных записей мобильного банкинга и передавал киберпреступникам все введенные данные.

Банковские троянцы представляют серьезную угрозу, поскольку с их помощью вирусописатели крадут деньги владельцев мобильных устройств. Злоумышленники распространяют такие вредоносные программы как через каталог Google Play, так и через сторонние магазины приложений, а также взломанные или мошеннические веб-сайты. Для защиты Android-смартфонов и планшетов от этих и других угроз пользователям необходимо установить антивирусные продукты Dr.Web для Android.

Читайте также: